Exécution d'un plan de gestion de la sécurité pour minimiser les menaces Diapositives de présentation PowerPoint

Les plans stratégiques pour la gestion de la sécurité intègrent la sécurité des données dans les entreprises qui assurent l'évaluation des risques. En outre, il fournit des stratégies d'atténuation pour minimiser les effets des menaces. Atténuer ces défis est la nouvelle norme pour les entreprises de protéger leurs opérations informatiques et de créer une politique de sécurité pour l'appliquer correctement. Voici une proposition conçue de manière efficace sur l'exécution d'un plan de gestion de la sécurité pour minimiser les menaces qui réduira le risque de crise dans votre entreprise et les effets des menaces provenant de l'extérieur. Ce modèle vise à identifier les risques de sécurité élevés, à permettre à la sécurité informatique de protéger l'entreprise contre les menaces et à mettre en place des plans de sécurité pour réduire ces risques. On peut afficher leurs plans de sécurité actuels, les facteurs critiques de succès et les raisons importantes d'une mauvaise sécurité pour connaître les défis de l'entreprise. Les tâches de sécurité nécessitent que les organisations montrent les éléments avec leur statut qui affectent les opérations et les surmontent en définissant un plan de sécurité avancé pour l'informatique. Les entreprises évaluent les actifs de traitement de l'information pour analyser le risque et définissent clairement le système de gestion de la sécurité en adoptant pour elles-mêmes des contrôles d'évaluation de haute technologie. Réservez une démo gratuite avec notre équipe de recherche et discutez avec nos experts pour personnaliser cette proposition 100 % modifiable en fonction de vos besoins. Accédez dès maintenant au meilleur modèle du marché.

- Google Slides is a new FREE Presentation software from Google.

- All our content is 100% compatible with Google Slides.

- Just download our designs, and upload them to Google Slides and they will work automatically.

- Amaze your audience with SlideTeam and Google Slides.

-

Want Changes to This PPT Slide? Check out our Presentation Design Services

- WideScreen Aspect ratio is becoming a very popular format. When you download this product, the downloaded ZIP will contain this product in both standard and widescreen format.

-

- Some older products that we have may only be in standard format, but they can easily be converted to widescreen.

- To do this, please open the SlideTeam product in Powerpoint, and go to

- Design ( On the top bar) -> Page Setup -> and select "On-screen Show (16:9)” in the drop down for "Slides Sized for".

- The slide or theme will change to widescreen, and all graphics will adjust automatically. You can similarly convert our content to any other desired screen aspect ratio.

Compatible With Google Slides

Get This In WideScreen

You must be logged in to download this presentation.

Caractéristiques de ces diapositives de présentation PowerPoint :

Fournissez un PPT d'information sur divers sujets en utilisant ce plan de gestion de la sécurité pour minimiser les menaces. Diapositives de présentation Powerpoint. Cette plate-forme se concentre et met en œuvre les meilleures pratiques de l'industrie, offrant ainsi une vue d'ensemble du sujet. Composé de quarante-deux diapositives, conçues à l'aide de visuels et de graphiques de haute qualité, ce jeu est un ensemble complet à utiliser et à télécharger. Toutes les diapositives proposées dans ce jeu sont sujettes à d'innombrables modifications, ce qui fait de vous un pro de la diffusion et de l'éducation. Vous pouvez modifier la couleur des graphiques, de l'arrière-plan ou de tout autre élément selon vos besoins et exigences. Il convient à toutes les entreprises verticales en raison de sa mise en page adaptable.

Contenu de cette présentation Powerpoint

Diapositive 1 : Ceci est la diapositive de couverture de la présentation PowerPoint Exécution du plan de gestion de la sécurité pour minimiser les menaces.

Diapositive 2 : Ceci est la diapositive de l'ordre du jour pour l'exécution du plan de gestion de la sécurité afin de minimiser les menaces

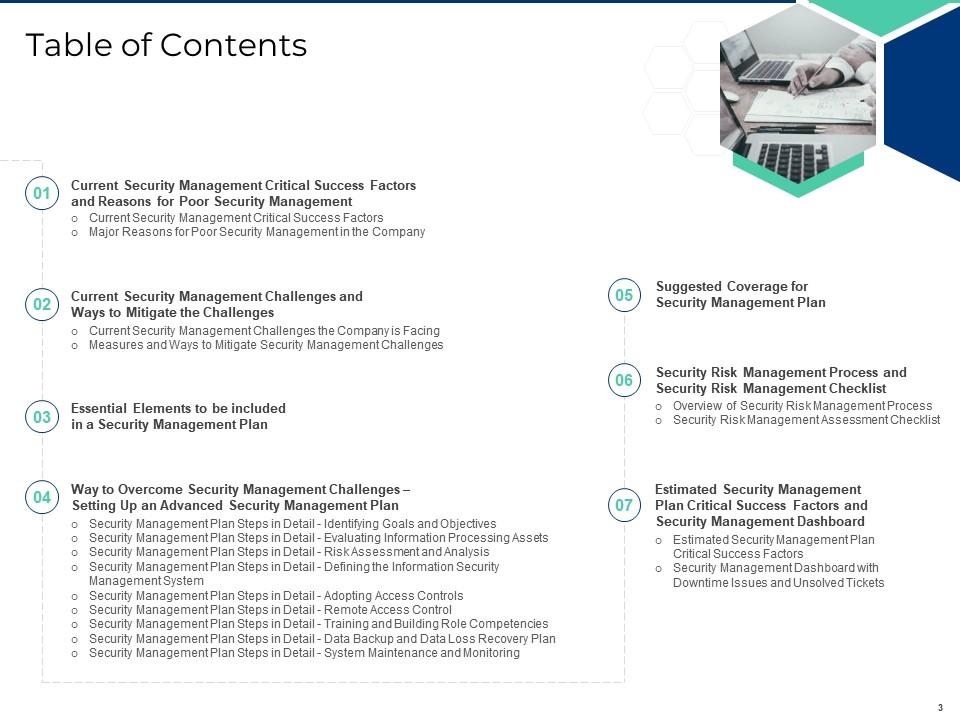

Diapositive 3 : Il s'agit d'une diapositive de table des matières qui répertorie tous les éléments essentiels couverts dans le jeu.

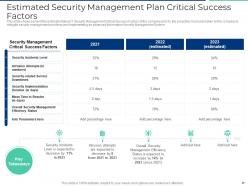

Diapositive 4 : Cette diapositive présente les facteurs critiques de réussite de la gestion de la sécurité actuelle et les raisons d'une mauvaise gestion de la sécurité.

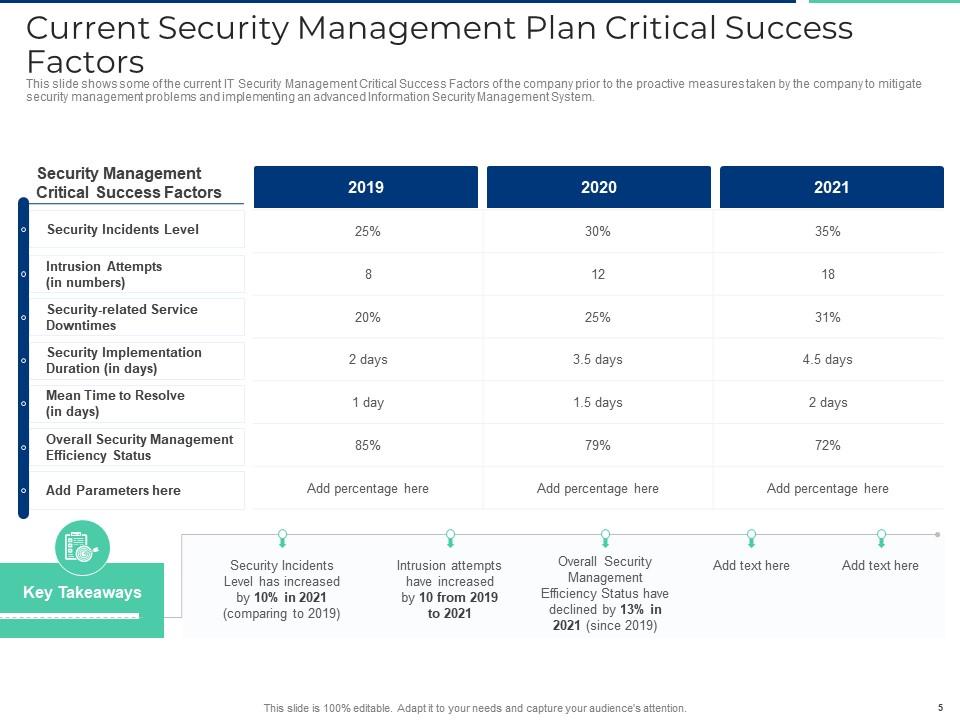

Diapositive 5 : Cette diapositive montre certains des facteurs de réussite critiques actuels de la gestion de la sécurité informatique de l'entreprise avant les mesures proactives prises par l'entreprise pour atténuer les problèmes de gestion de la sécurité et mettre en œuvre un système de gestion de la sécurité de l'information avancé.

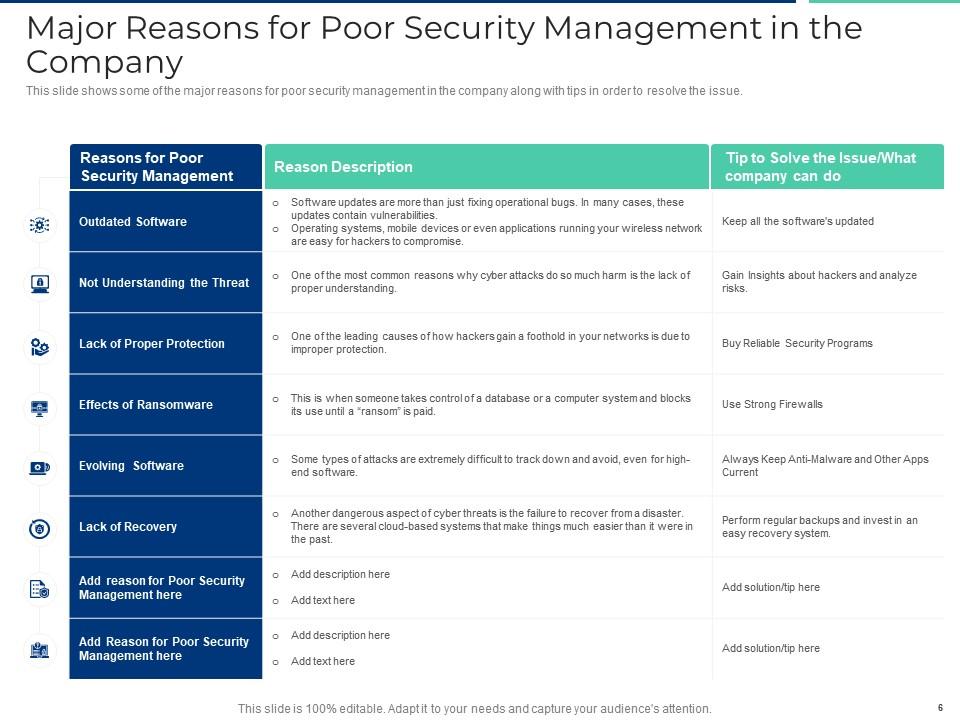

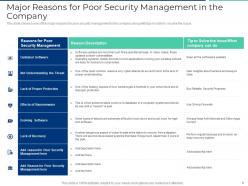

Diapositive 6 : Cette diapositive montre certaines des principales raisons d'une mauvaise gestion de la sécurité dans l'entreprise ainsi que des conseils pour résoudre le problème.

Diapositive 7 : Cette diapositive présente les défis actuels de la gestion de la sécurité et les moyens d'atténuer les défis.

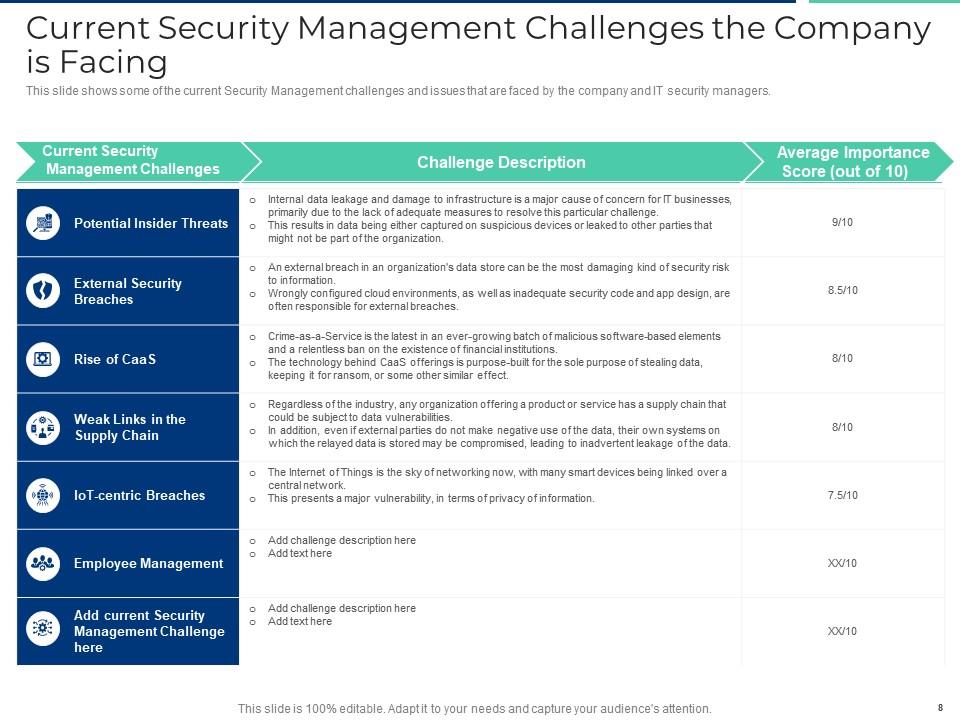

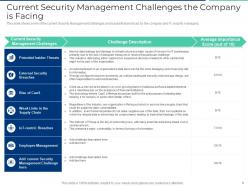

Diapositive 8 : Cette diapositive présente certains des défis et problèmes actuels de gestion de la sécurité auxquels l'entreprise et les responsables de la sécurité informatique sont confrontés.

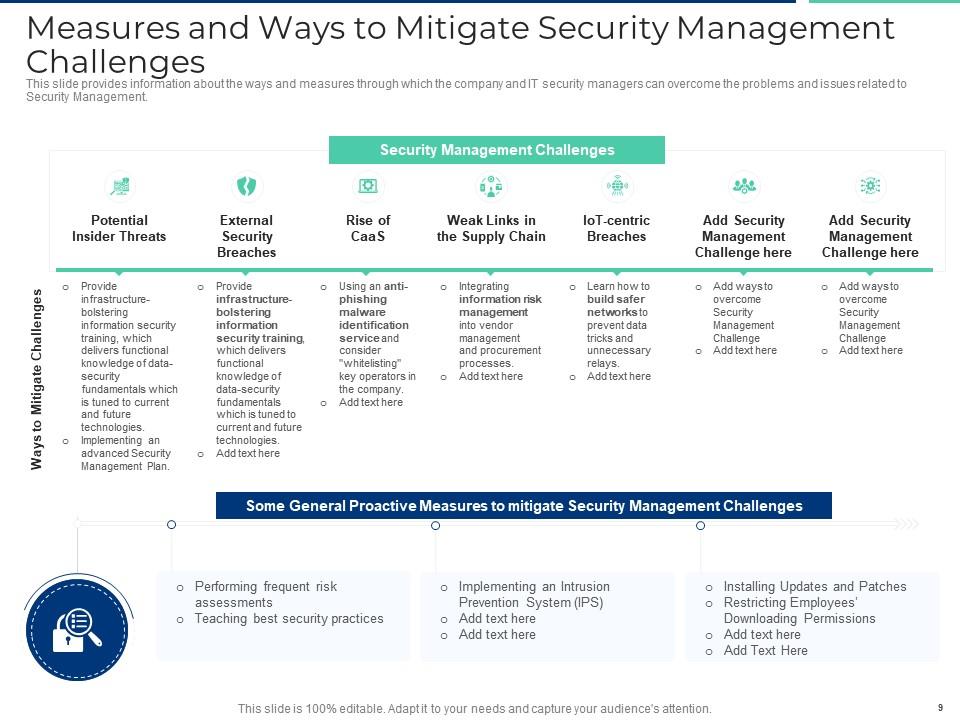

Diapositive 9 : Cette diapositive fournit des informations sur les moyens et les mesures par lesquels l'entreprise et les responsables de la sécurité informatique peuvent surmonter les problèmes et les questions liés à la gestion de la sécurité.

Diapositive 10 : Cette diapositive montre les éléments essentiels à inclure dans un plan de gestion de la sécurité.

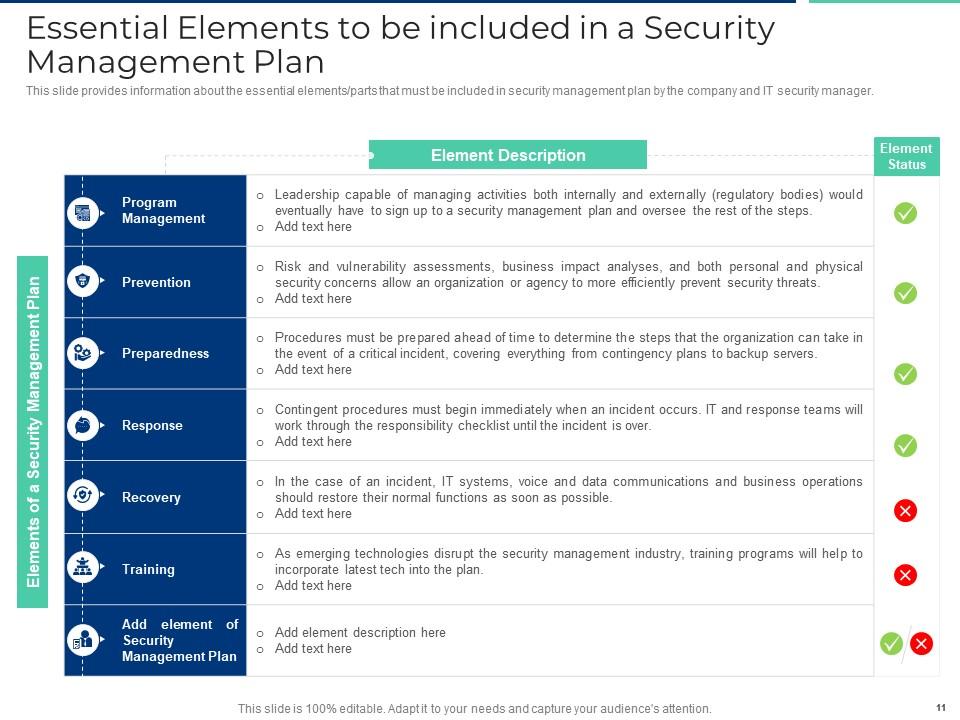

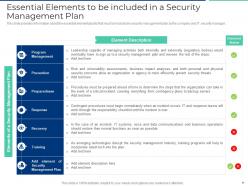

Diapositive 11 : Cette diapositive fournit des informations sur les éléments/pièces essentiels qui doivent être inclus dans le plan de gestion de la sécurité par l'entreprise et le responsable de la sécurité informatique.

Diapositive 12 : Cette diapositive montre des moyens de surmonter les défis liés à la gestion de la sécurité.

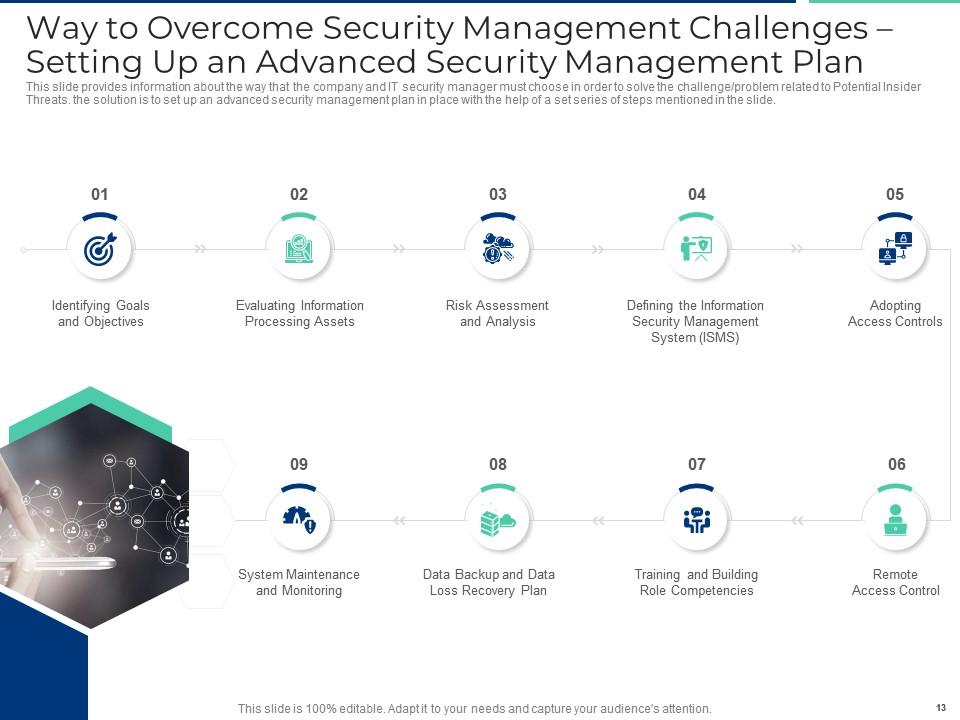

Diapositive 13 : Cette diapositive fournit des informations sur la façon dont l'entreprise et le responsable de la sécurité informatique doivent choisir afin de résoudre le défi/problème lié aux menaces internes potentielles. la solution consiste à mettre en place un plan de gestion de la sécurité avancé à l'aide d'une série d'étapes mentionnées dans la diapositive.

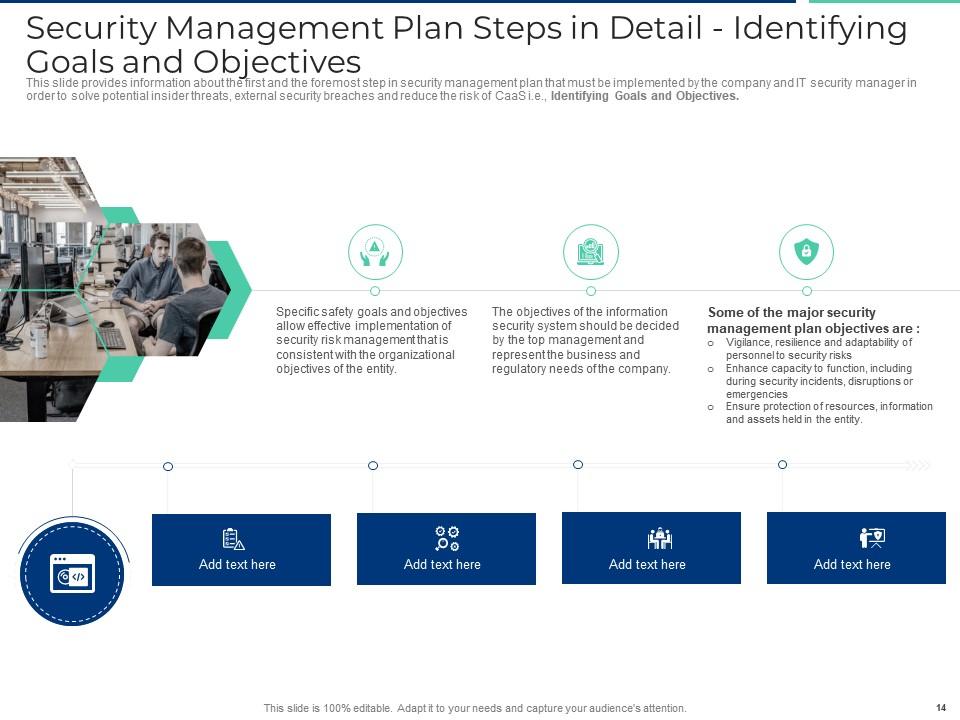

Diapositive 14 : Cette diapositive fournit des informations sur la première et la principale étape du plan de gestion de la sécurité qui doit être mise en œuvre par l'entreprise et le responsable de la sécurité informatique afin de résoudre les menaces internes potentielles, les failles de sécurité externes et de réduire le risque de CaaS, c'est-à-dire l'identification des objectifs. et objectifs.

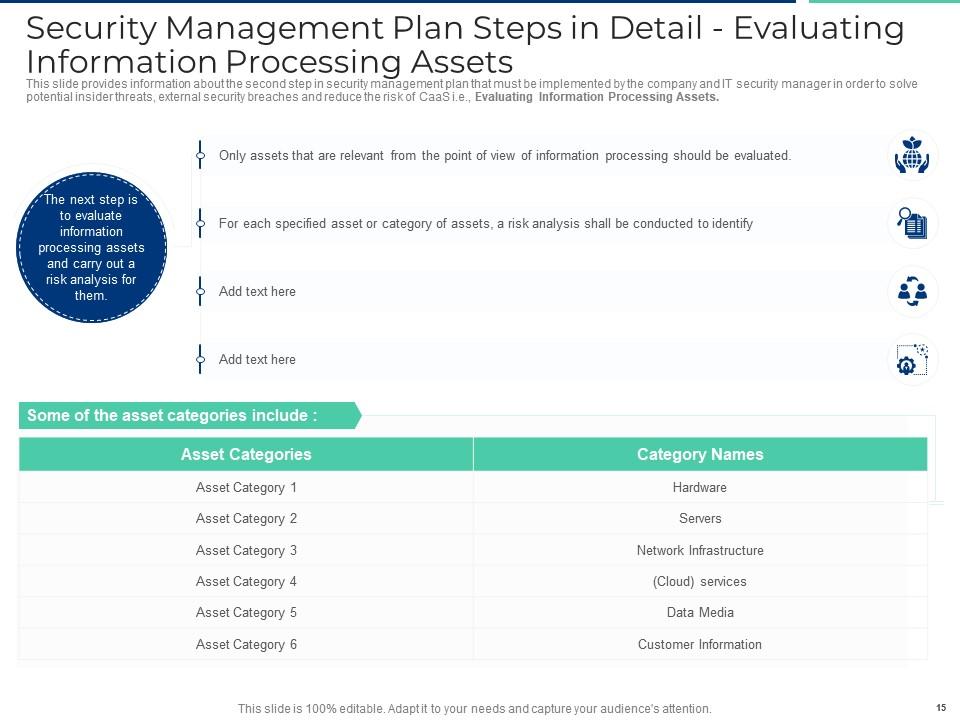

Diapositive 15 : Cette diapositive fournit des informations sur la deuxième étape du plan de gestion de la sécurité qui doit être mise en œuvre par l'entreprise et le responsable de la sécurité informatique afin de résoudre les menaces internes potentielles, les failles de sécurité externes et de réduire le risque de CaaS, c'est-à-dire l'évaluation des actifs de traitement de l'information.

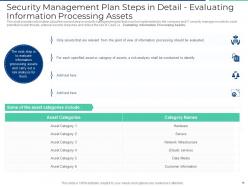

Diapositive 16 : Cette diapositive fournit des informations sur la troisième étape du plan de gestion de la sécurité qui doit être mise en œuvre par l'entreprise et le responsable de la sécurité informatique afin de résoudre les menaces internes potentielles, les failles de sécurité externes et de réduire le risque de CaaS, c'est-à-dire l'évaluation et l'analyse des risques.

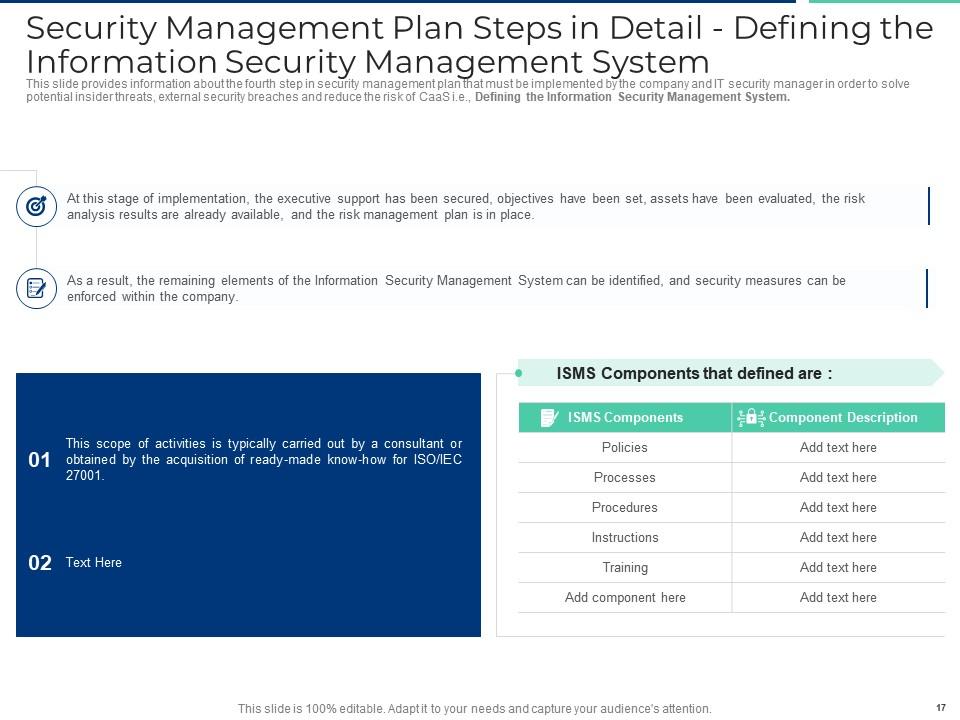

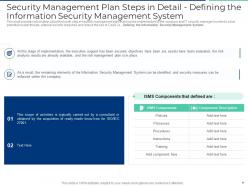

Diapositive 17 : Cette diapositive fournit des informations sur la quatrième étape du plan de gestion de la sécurité qui doit être mise en œuvre par l'entreprise et le responsable de la sécurité informatique afin de résoudre les menaces internes potentielles, les failles de sécurité externes et de réduire le risque de CaaS, c'est-à-dire définir la gestion de la sécurité de l'information. Système.

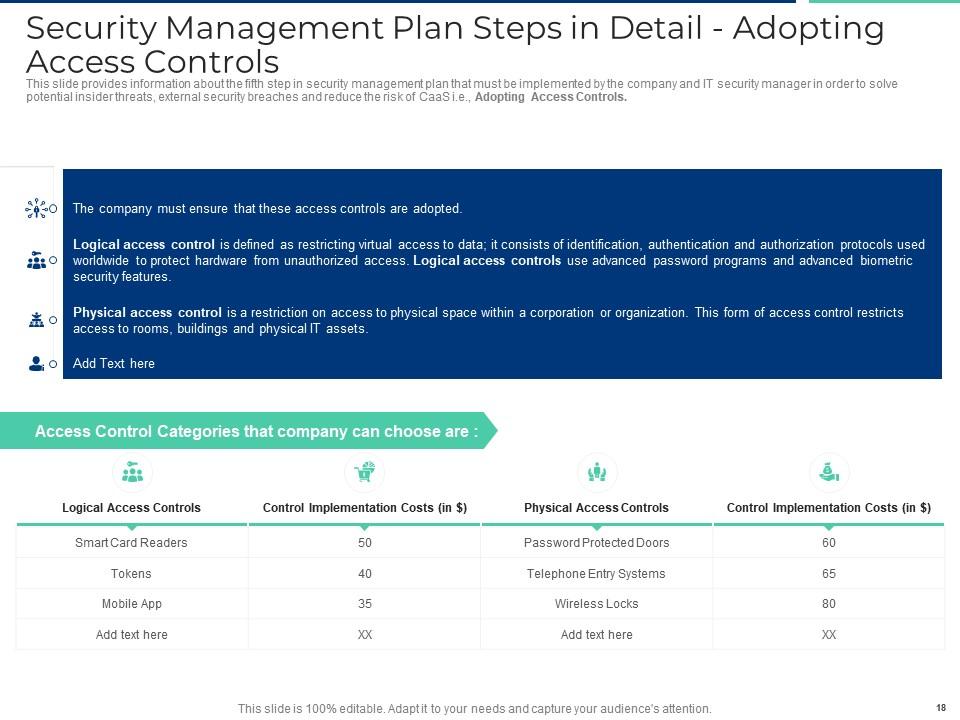

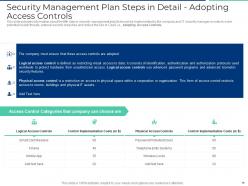

Diapositive 18 : Cette diapositive fournit des informations sur la cinquième étape du plan de gestion de la sécurité qui doit être mise en œuvre par l'entreprise et le responsable de la sécurité informatique afin de résoudre les menaces internes potentielles, les failles de sécurité externes et de réduire le risque de CaaS, c'est-à-dire l'adoption de contrôles d'accès.

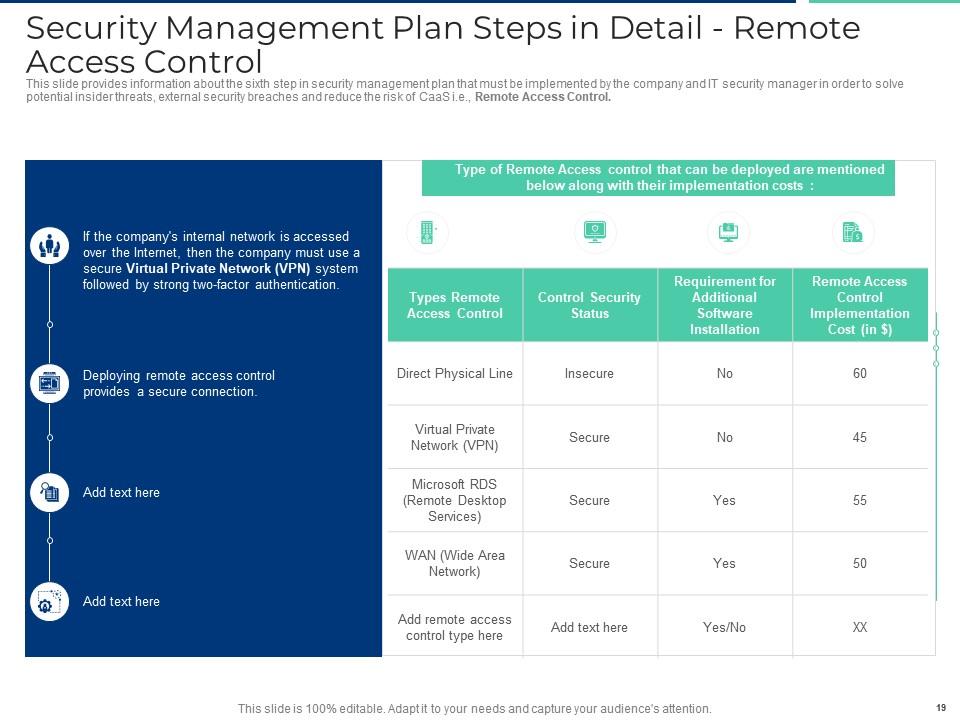

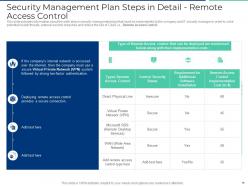

Diapositive 19 : Cette diapositive fournit des informations sur la sixième étape du plan de gestion de la sécurité qui doit être mise en œuvre par l'entreprise et le responsable de la sécurité informatique afin de résoudre les menaces internes potentielles, les failles de sécurité externes et de réduire le risque de CaaS, c'est-à-dire le contrôle d'accès à distance.

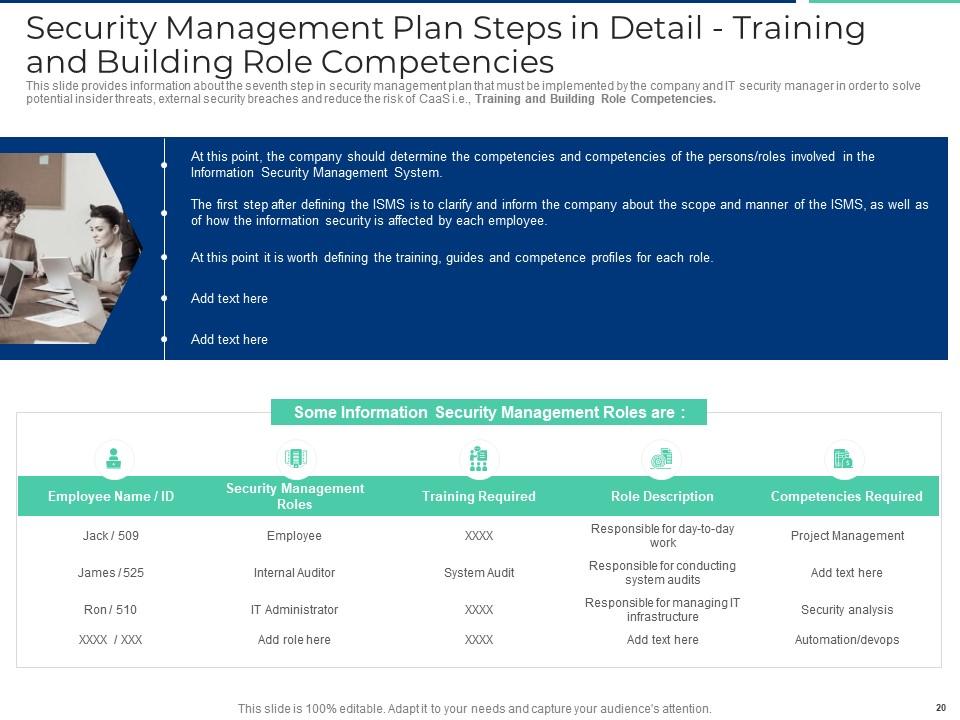

Diapositive 20 : Cette diapositive fournit des informations sur la septième étape du plan de gestion de la sécurité qui doit être mise en œuvre par l'entreprise et le responsable de la sécurité informatique afin de résoudre les menaces internes potentielles, les failles de sécurité externes et de réduire le risque de CaaS, c'est-à-dire la formation et le renforcement des compétences des rôles. .

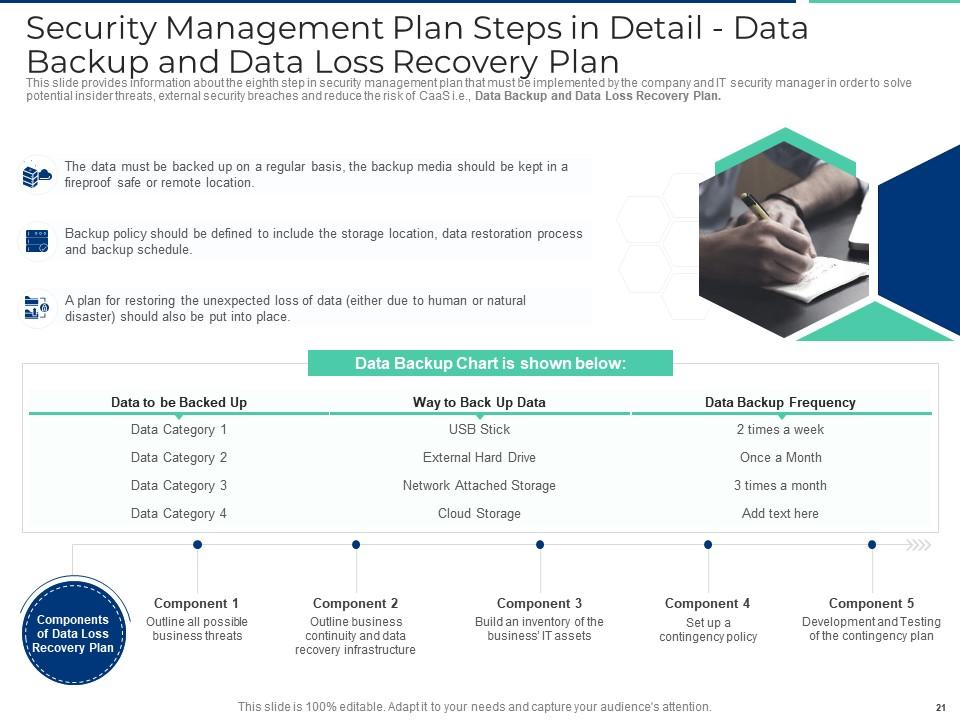

Diapositive 21 : Cette diapositive fournit des informations sur la huitième étape du plan de gestion de la sécurité qui doit être mise en œuvre par l'entreprise et le responsable de la sécurité informatique afin de résoudre les menaces internes potentielles, les failles de sécurité externes et de réduire le risque de CaaS, c'est-à-dire la sauvegarde et la perte de données. Plan de récupération.

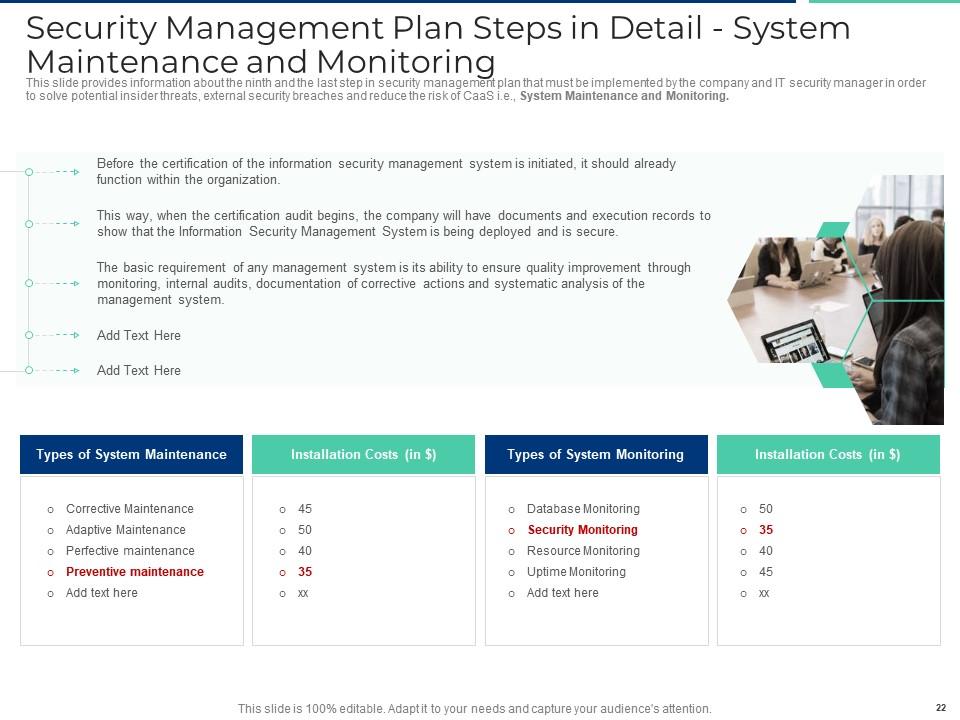

Diapositive 22 : Cette diapositive fournit des informations sur la neuvième et la dernière étape du plan de gestion de la sécurité qui doit être mis en œuvre par l'entreprise et le responsable de la sécurité informatique afin de résoudre les menaces internes potentielles, les failles de sécurité externes et de réduire le risque de CaaS, c'est-à-dire la maintenance du système. et Surveillance.

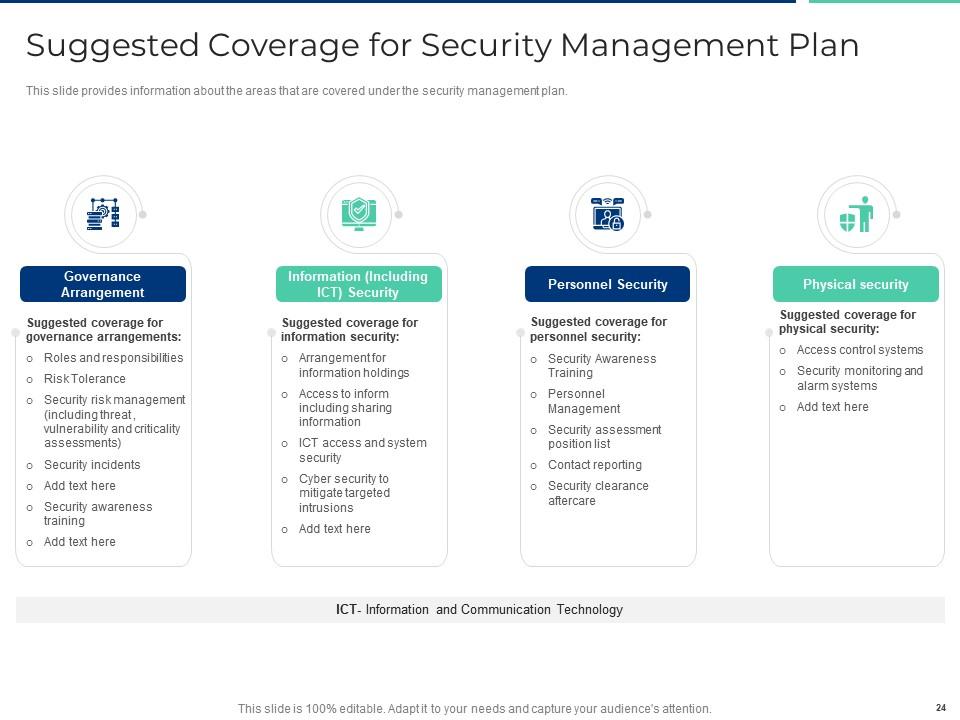

Diapositive 23 : Cette diapositive montre la couverture suggérée pour le plan de gestion de la sécurité.

Diapositive 24 : Cette diapositive fournit des informations sur les domaines couverts par le plan de gestion de la sécurité.

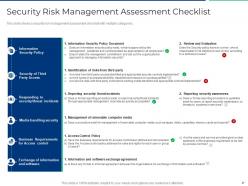

Diapositive 25 : Cette diapositive montre le processus de gestion des risques de sécurité et la liste de contrôle de gestion des risques de sécurité.

Diapositive 26 : Cette diapositive donne un aperçu du processus de gestion des risques de sécurité que l'entreprise et les responsables informatiques doivent suivre afin d'identifier et d'éliminer le risque.

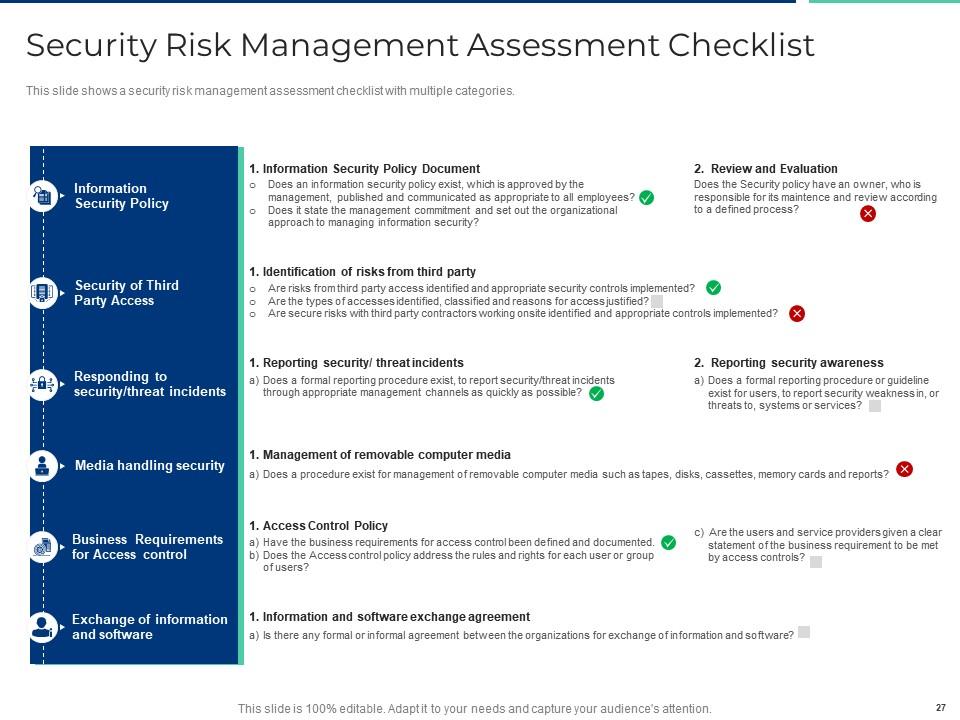

Diapositive 27 : Cette diapositive montre une liste de contrôle d'évaluation de la gestion des risques de sécurité avec plusieurs catégories.

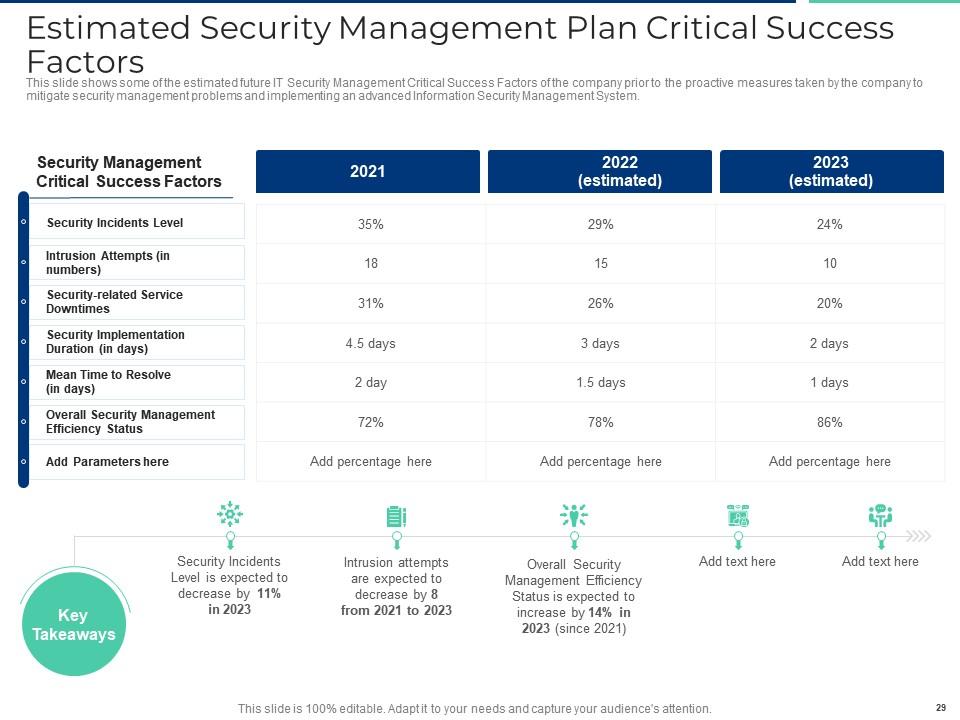

Diapositive 28 : Estimation des facteurs de réussite critiques du plan de gestion de la sécurité et tableau de bord de gestion de la sécurité

Diapositive 29 : Cette diapositive montre certains des futurs facteurs de réussite critiques de la gestion de la sécurité informatique estimés de l'entreprise avant les mesures proactives prises par l'entreprise pour atténuer les problèmes de gestion de la sécurité et mettre en œuvre un système de gestion de la sécurité de l'information avancé.

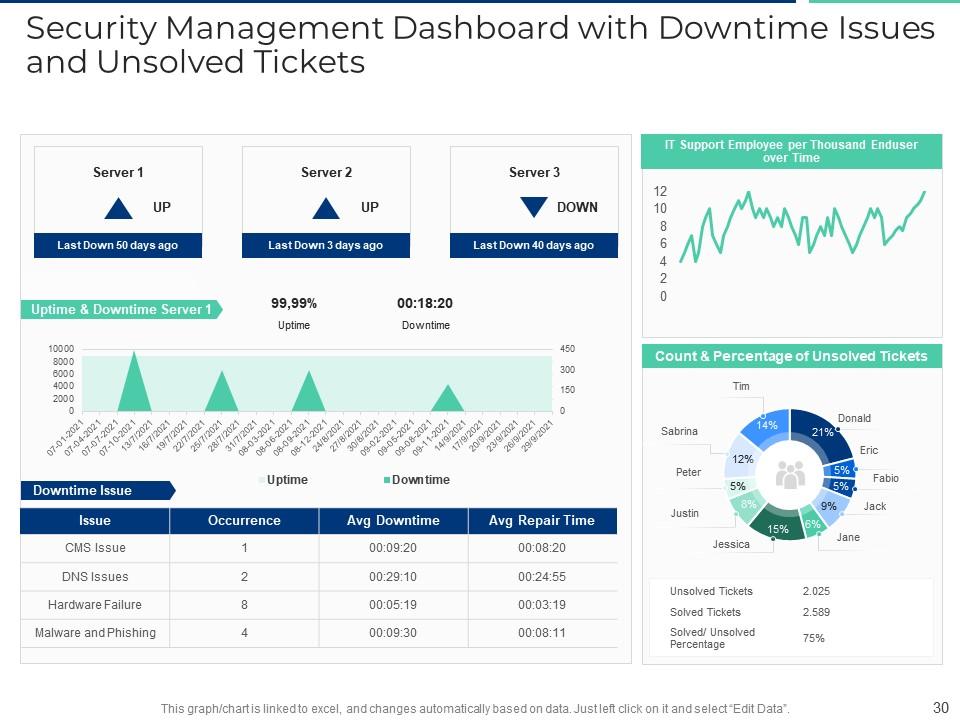

Diapositive 30 : Cette diapositive montre le tableau de bord de gestion de la sécurité avec les problèmes de temps d'arrêt et les tickets non résolus.

Diapositive 31 : Exécuter le plan de gestion de la sécurité pour minimiser les icônes de menaces Diapositive

Diapositive 32 : Ceci est une diapositive supplémentaire

Diapositive 33 : Ceci est la diapositive Notre mission pour énoncer votre mission et votre vision.

Diapositive 34 : Il s'agit d'une diapositive Post It Notes qui peut être utilisée pour conserver les données importantes à un seul endroit.

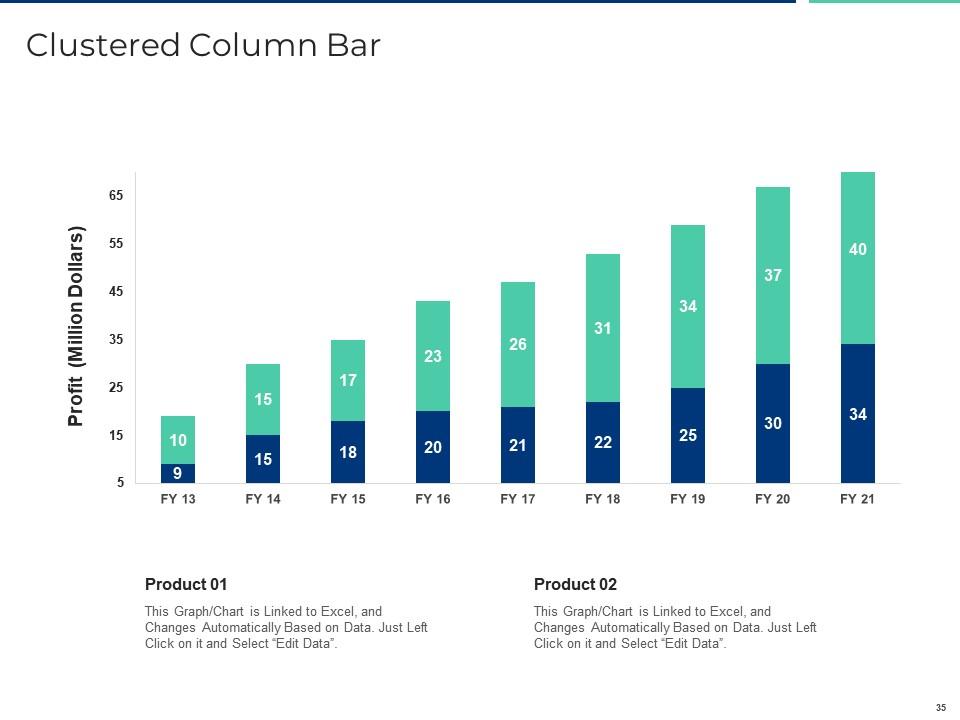

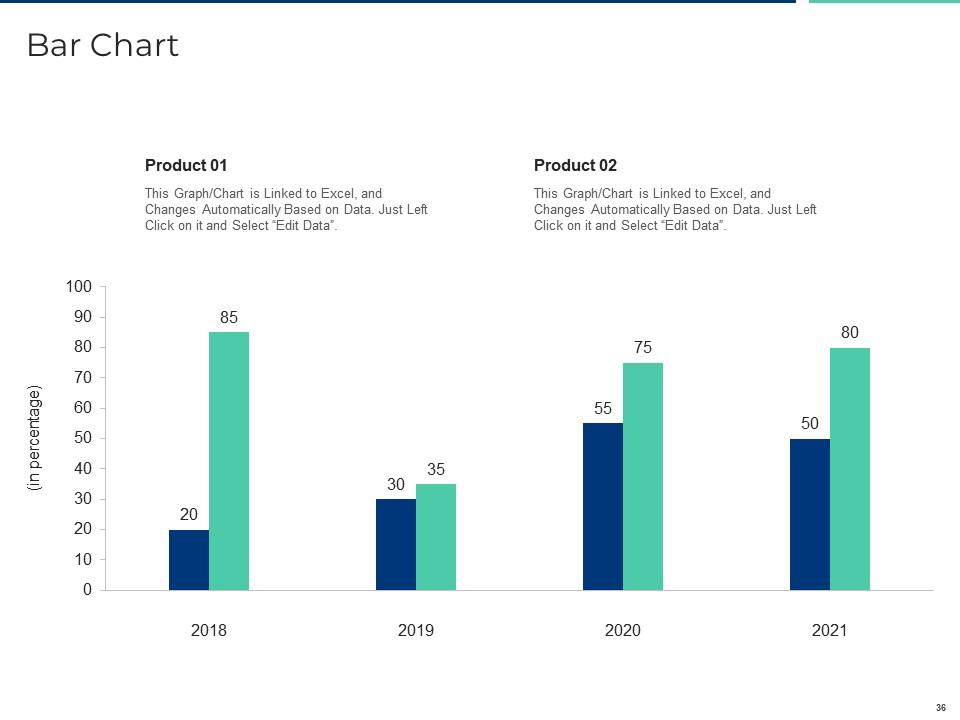

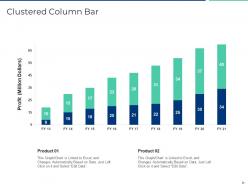

Diapositive 35 : Il s'agit d'une diapositive de graphique à barres à colonnes groupées qui peut être utilisée pour comparer différents éléments.

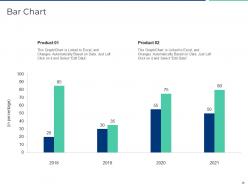

Diapositive 36 : Il s'agit d'une diapositive de graphique à barres qui peut être utilisée pour effectuer une analyse comparative entre différents produits.

Diapositive 37 : Il s'agit d'une diapositive de diagramme de Venn qui peut être utilisée pour comparer trois éléments différents,

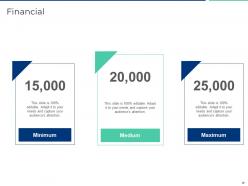

Diapositive 38 : Il s'agit d'une diapositive de score financier pour indiquer les aspects financiers de votre entreprise.

Diapositive 39 : Il s'agit d'une diapositive d'image de puzzle créative pour indiquer les informations, les spécifications, etc.

Diapositive 40 : Il s'agit d'une diapositive de chronologie qui peut être utilisée pour présenter une séquence chronologique d'événements.

Diapositive 41 : Il s'agit d'une diapositive de feuille de route qui peut être utilisée pour présenter une série d'événements.

Diapositive 42 : Ceci est une diapositive de remerciement. Vous pouvez partager vos coordonnées ici.

Exécuter un plan de gestion de la sécurité pour minimiser les menaces Diapositives de présentation PowerPoint avec les 42 diapositives :

Utilisez notre plan de gestion de la sécurité pour minimiser les menaces Diapositives de présentation PowerPoint pour vous aider efficacement à gagner un temps précieux. Ils sont prêts à l'emploi pour s'adapter à n'importe quelle structure de présentation.

No Reviews