Ausführen eines Sicherheitsmanagementplans zur Minimierung von Bedrohungen Powerpoint-Präsentationsfolien

Strategische Pläne für das Sicherheitsmanagement integrieren Datensicherheit in Unternehmen, die eine Risikobewertung gewährleisten. Außerdem bietet es Abwehrstrategien zur Minimierung der Auswirkungen von Bedrohungen. Die Bewältigung dieser Herausforderungen ist für Unternehmen die neue Normalität, um ihren IT-Betrieb zu schützen und eine Sicherheitsrichtlinie zu erstellen, um diese korrekt durchzusetzen. Hier ist ein effizient gestalteter Vorschlag zur Ausführung eines Sicherheitsmanagementplans zur Minimierung von Bedrohungen, der das Krisenrisiko in Ihrem Unternehmen und die Auswirkungen von Bedrohungen von außen verringert. Diese Vorlage zielt darauf ab, hohe Sicherheitsrisiken zu identifizieren, es der IT-Sicherheit zu ermöglichen, das Unternehmen vor Bedrohungen zu schützen, und Sicherheitspläne aufzustellen, um solche Risiken zu reduzieren. Man kann seine aktuellen Sicherheitspläne aufzeigen, kritische Erfolgsfaktoren und wesentliche Gründe für mangelnde Sicherheit kennen, um die Herausforderungen des Unternehmens zu kennen. Sicherheitsaufgaben erfordern, dass Organisationen die Elemente mit ihrem Status anzeigen, die sich auf den Betrieb auswirken, und diese durch die Aufstellung eines erweiterten Sicherheitsplans für die IT überwinden. Unternehmen bewerten Assets der Informationsverarbeitung, um das Risiko zu analysieren und das Sicherheitsmanagementsystem klar zu definieren, indem sie High-Tech-Bewertungskontrollen für sich selbst übernehmen. Buchen Sie eine kostenlose Demo mit unserem Forschungsteam und sprechen Sie mit unseren Experten, um dieses zu 100 Prozent bearbeitbare Angebot an Ihre Bedürfnisse anzupassen. Erhalten Sie jetzt Zugriff auf die beste Vorlage auf dem Markt.

- Google Slides is a new FREE Presentation software from Google.

- All our content is 100% compatible with Google Slides.

- Just download our designs, and upload them to Google Slides and they will work automatically.

- Amaze your audience with SlideTeam and Google Slides.

-

Want Changes to This PPT Slide? Check out our Presentation Design Services

- WideScreen Aspect ratio is becoming a very popular format. When you download this product, the downloaded ZIP will contain this product in both standard and widescreen format.

-

- Some older products that we have may only be in standard format, but they can easily be converted to widescreen.

- To do this, please open the SlideTeam product in Powerpoint, and go to

- Design ( On the top bar) -> Page Setup -> and select "On-screen Show (16:9)” in the drop down for "Slides Sized for".

- The slide or theme will change to widescreen, and all graphics will adjust automatically. You can similarly convert our content to any other desired screen aspect ratio.

Compatible With Google Slides

Get This In WideScreen

You must be logged in to download this presentation.

Funktionen dieser PowerPoint-Präsentationsfolien:

Stellen Sie mithilfe dieses Sicherheitsmanagementplans zur Minimierung von Bedrohungen Powerpoint-Präsentationsfolien ein informatives PPT zu verschiedenen Themen bereit. Dieses Deck konzentriert und implementiert die besten Branchenpraktiken und bietet so einen Überblick über das Thema aus der Vogelperspektive. Mit zweiundvierzig Folien, die mit hochwertigen Grafiken und Grafiken gestaltet wurden, ist dieses Deck ein komplettes Paket zum Verwenden und Herunterladen. Alle in diesem Deck angebotenen Folien unterliegen unzähligen Änderungen, was Sie zu einem Profi in der Vermittlung und Ausbildung macht. Sie können die Farbe der Grafiken, des Hintergrunds oder alles andere nach Ihren Bedürfnissen und Anforderungen ändern. Aufgrund seines anpassungsfähigen Layouts passt es zu jeder Geschäftsbranche.

Inhalt dieser Powerpoint-Präsentation

Folie 1 : Dies ist die Titelfolie der PowerPoint-Präsentation Ausführen des Sicherheitsmanagementplans zur Minimierung von Bedrohungen.

Folie 2 : Dies ist die Agenda-Folie für die Ausführung des Sicherheitsmanagementplans zur Minimierung von Bedrohungen

Folie 3 : Dies ist eine Inhaltsverzeichnisfolie, die alle wesentlichen Elemente des Decks auflistet.

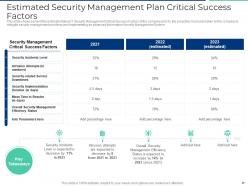

Folie 4 : Diese Folie stellt aktuelle kritische Erfolgsfaktoren des Sicherheitsmanagements und Gründe für ein schlechtes Sicherheitsmanagement vor.

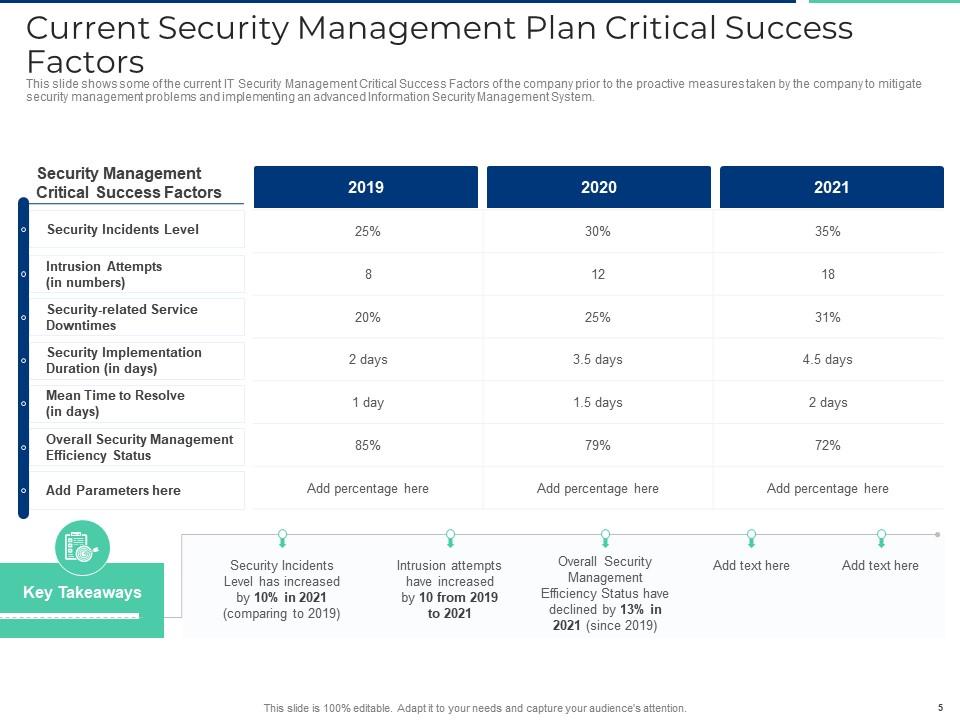

Folie 5 : Diese Folie zeigt einige der aktuellen kritischen Erfolgsfaktoren des IT-Sicherheitsmanagements des Unternehmens vor den proaktiven Maßnahmen des Unternehmens zur Minderung von Sicherheitsmanagementproblemen und der Implementierung eines fortschrittlichen Informationssicherheitsmanagementsystems.

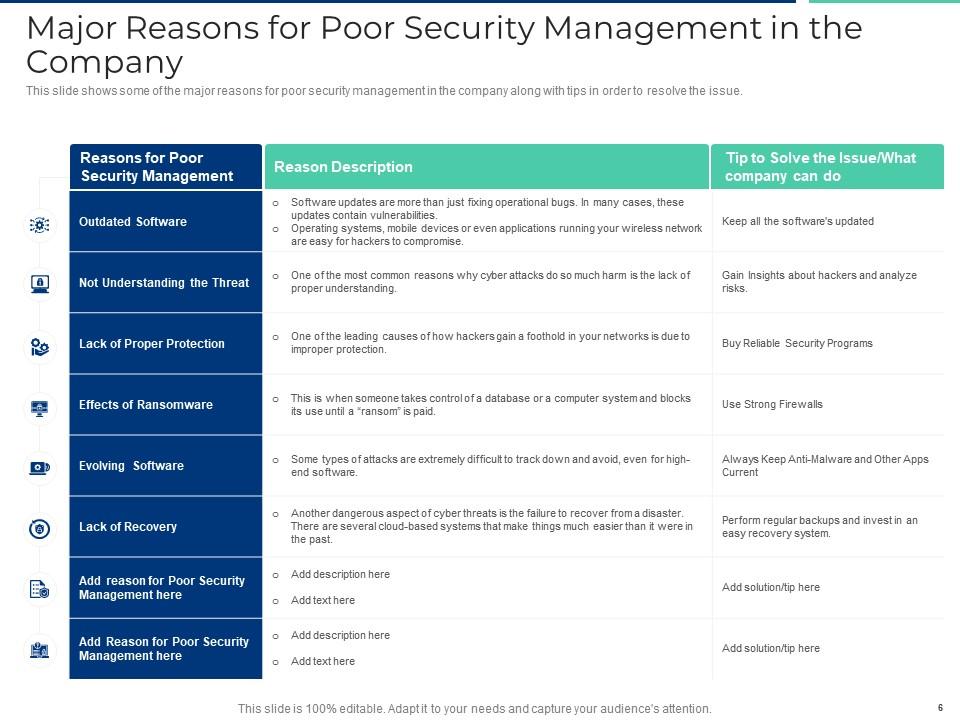

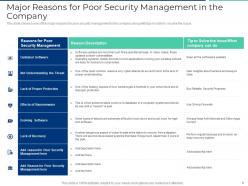

Folie 6 : Diese Folie zeigt einige der Hauptgründe für ein schlechtes Sicherheitsmanagement im Unternehmen zusammen mit Tipps zur Behebung des Problems.

Folie 7 : Diese Folie zeigt aktuelle Herausforderungen beim Sicherheitsmanagement und Möglichkeiten zur Minderung dieser Herausforderungen.

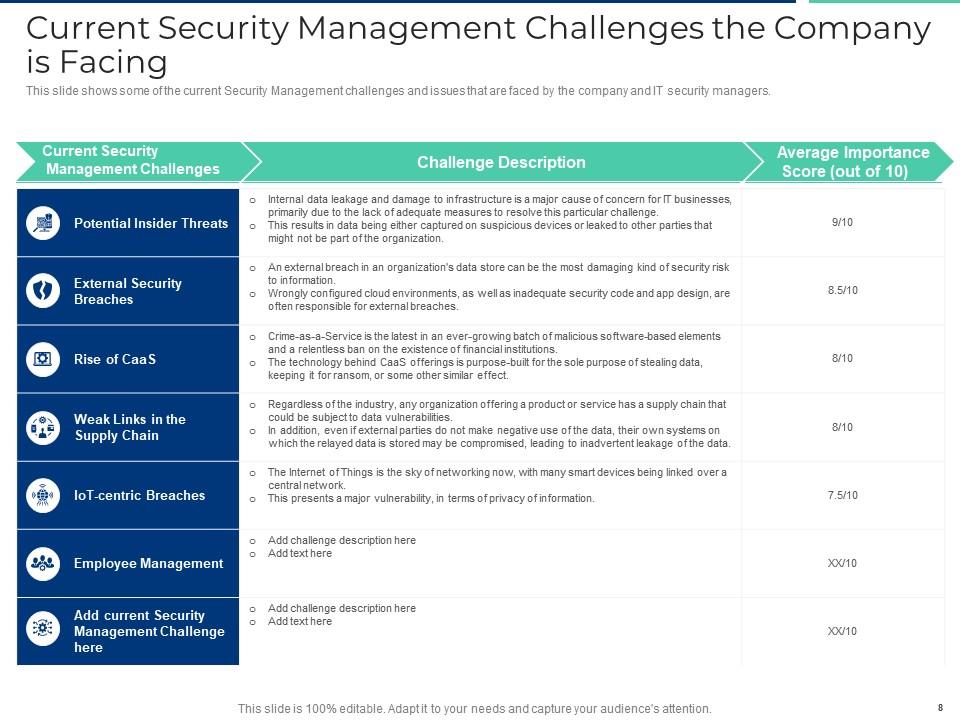

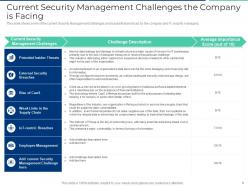

Folie 8 : Diese Folie zeigt einige der aktuellen Herausforderungen und Probleme des Sicherheitsmanagements, mit denen Unternehmen und IT-Sicherheitsmanager konfrontiert sind.

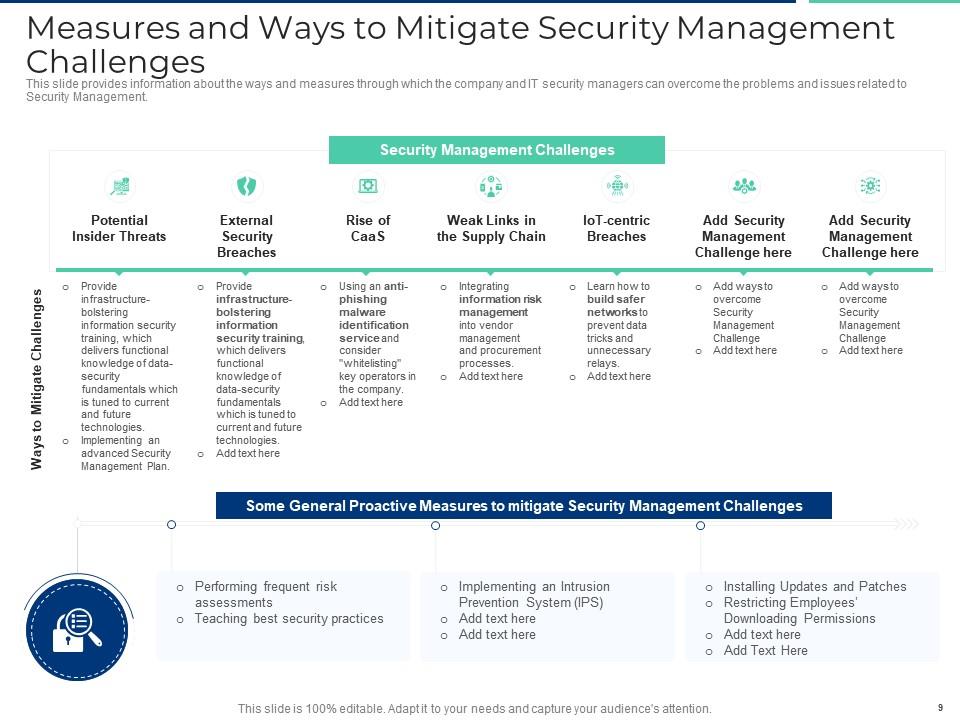

Folie 9 : Diese Folie informiert über Wege und Maßnahmen, mit denen das Unternehmen und die IT-Sicherheitsverantwortlichen die Probleme und Probleme im Zusammenhang mit dem Sicherheitsmanagement überwinden können.

Folie 10 : Diese Folie zeigt wesentliche Elemente, die in einen Sicherheitsmanagementplan aufgenommen werden müssen.

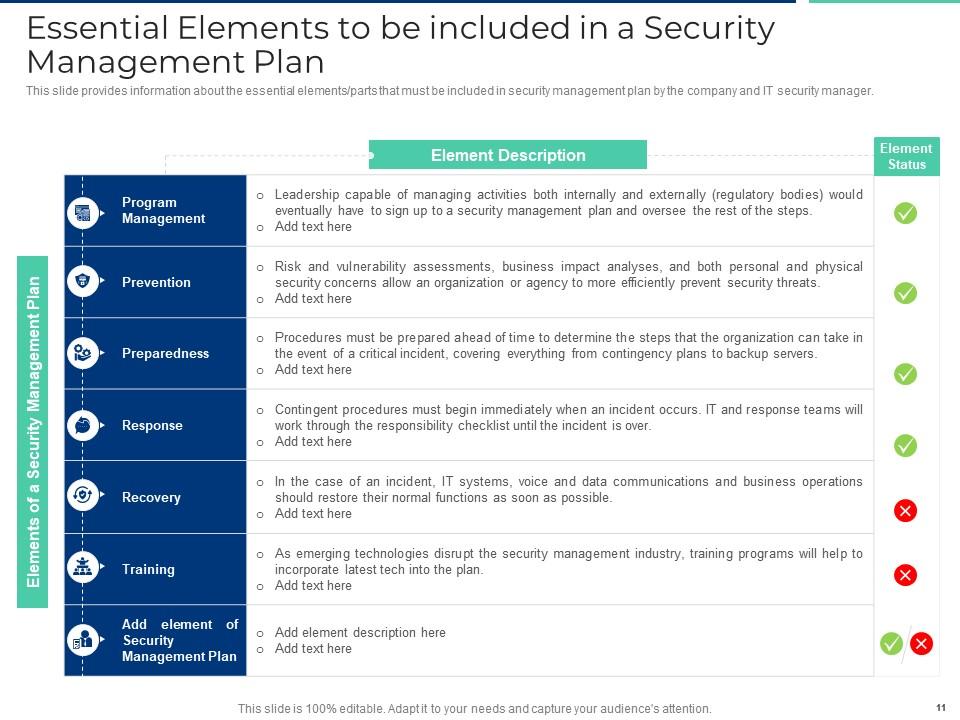

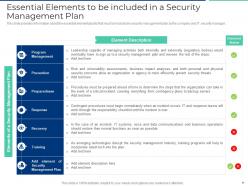

Folie 11 : Diese Folie enthält Informationen über die wesentlichen Elemente/Teile, die vom Unternehmen und dem IT-Sicherheitsmanager in den Sicherheitsmanagementplan aufgenommen werden müssen.

Folie 12 : Diese Folie zeigt Möglichkeiten zur Bewältigung der Herausforderungen beim Sicherheitsmanagement.

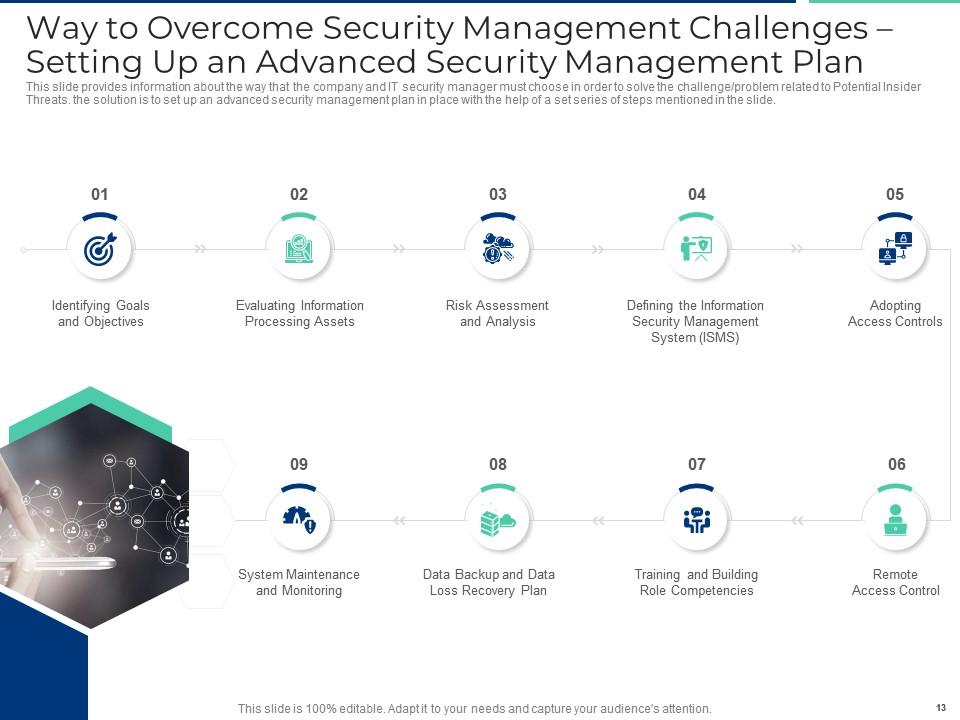

Folie 13 : Diese Folie enthält Informationen darüber, wie das Unternehmen und der IT-Sicherheitsmanager wählen müssen, um die Herausforderung/das Problem im Zusammenhang mit potenziellen Insider-Bedrohungen zu lösen. Die Lösung besteht darin, mithilfe einer Reihe von Schritten, die auf der Folie erwähnt werden, einen erweiterten Sicherheitsmanagementplan aufzustellen.

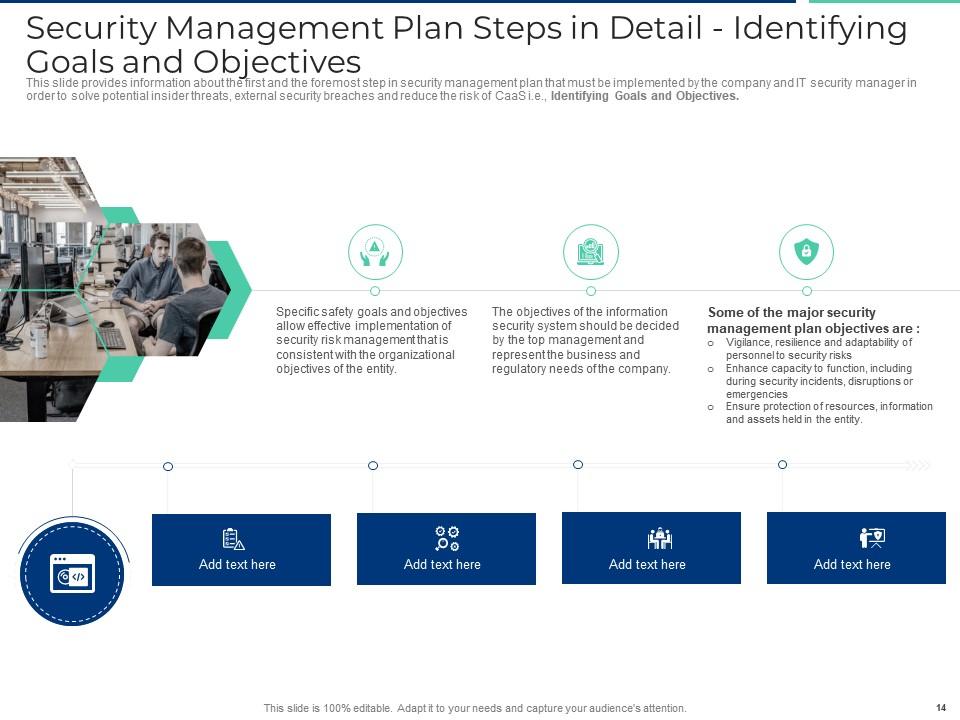

Folie 14 : Diese Folie enthält Informationen über den ersten und wichtigsten Schritt im Sicherheitsmanagementplan, der vom Unternehmen und dem IT-Sicherheitsmanager implementiert werden muss, um potenzielle Insider-Bedrohungen, externe Sicherheitsverletzungen zu lösen und das Risiko von CaaS zu reduzieren, dh Identifizieren von Zielen und Ziele.

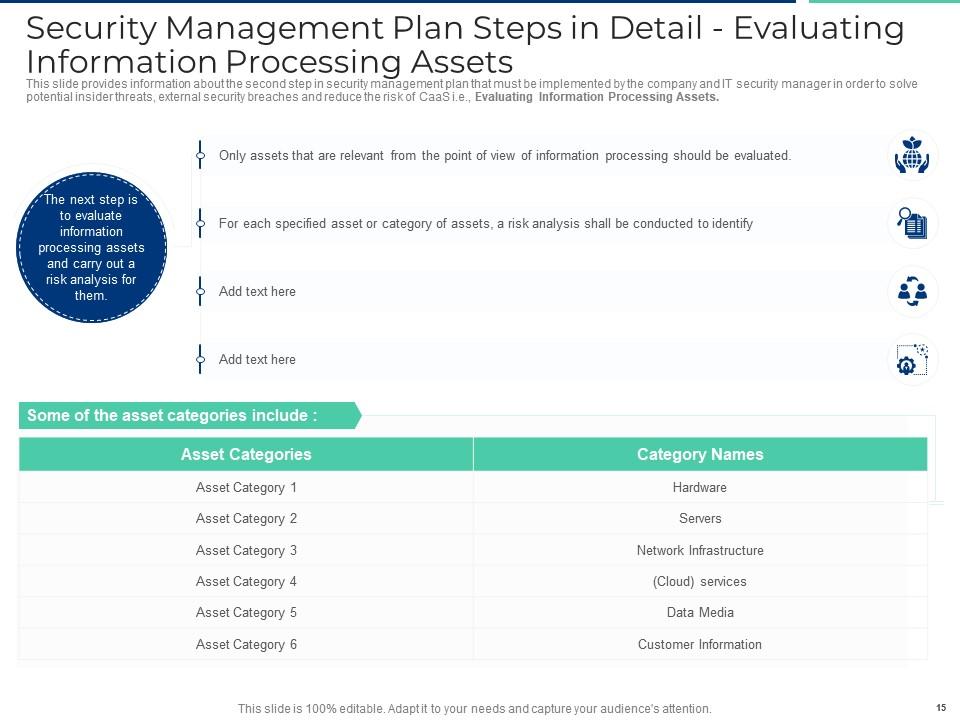

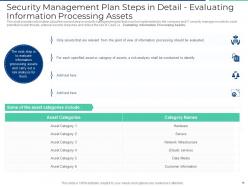

Folie 15 : Diese Folie enthält Informationen über den zweiten Schritt im Sicherheitsmanagementplan, der vom Unternehmen und dem IT-Sicherheitsmanager implementiert werden muss, um potenzielle Insider-Bedrohungen, externe Sicherheitsverletzungen zu beheben und das Risiko von CaaS, dh Bewertung von Informationsverarbeitungsanlagen, zu reduzieren.

Folie 16 : Diese Folie enthält Informationen über den dritten Schritt im Sicherheitsmanagementplan, der vom Unternehmen und dem IT-Sicherheitsmanager implementiert werden muss, um potenzielle Insider-Bedrohungen, externe Sicherheitsverletzungen zu lösen und das Risiko von CaaS, dh Risikobewertung und -analyse, zu reduzieren.

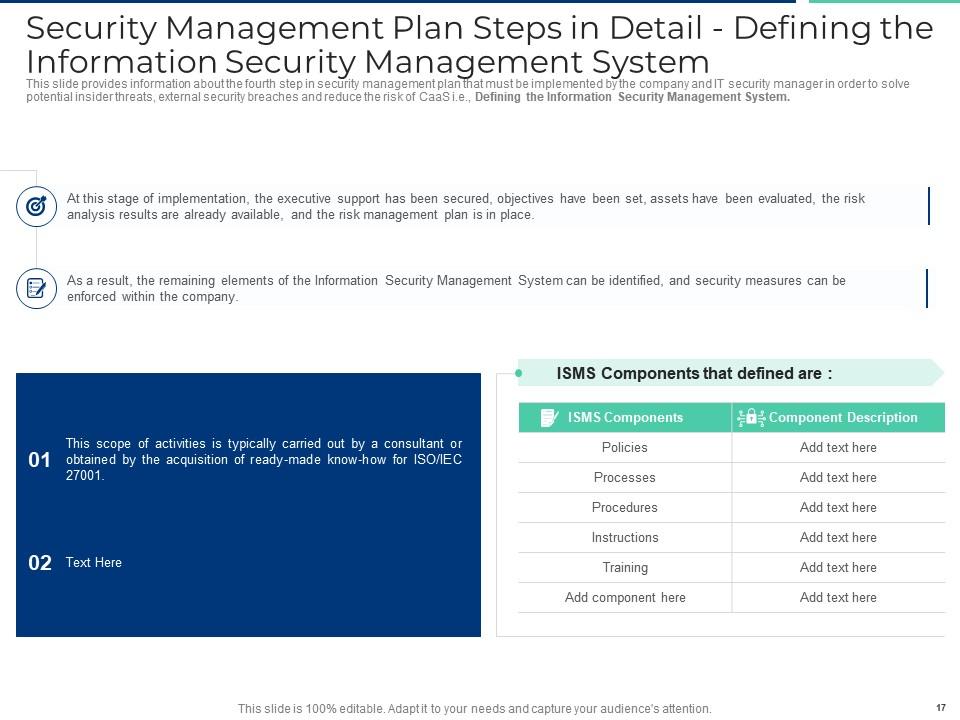

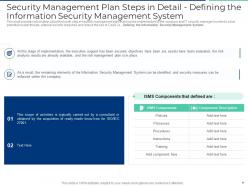

Folie 17 : Diese Folie enthält Informationen über den vierten Schritt des Sicherheitsmanagementplans, der vom Unternehmen und dem IT-Sicherheitsmanager implementiert werden muss, um potenzielle Insider-Bedrohungen, externe Sicherheitsverletzungen zu lösen und das Risiko von CaaS zu reduzieren, dh Definieren des Informationssicherheitsmanagements System.

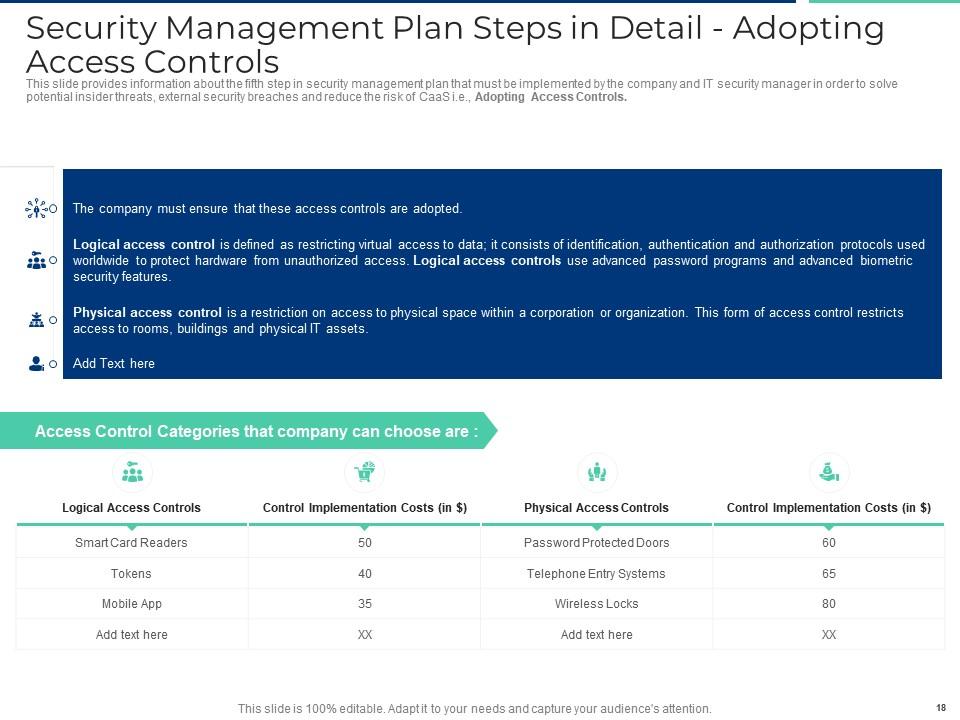

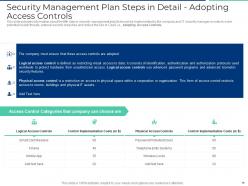

Folie 18 : Diese Folie enthält Informationen zum fünften Schritt des Sicherheitsmanagementplans, der vom Unternehmen und dem IT-Sicherheitsmanager implementiert werden muss, um potenzielle Insider-Bedrohungen, externe Sicherheitsverletzungen zu beheben und das Risiko von CaaS, dh der Einführung von Zugangskontrollen, zu reduzieren.

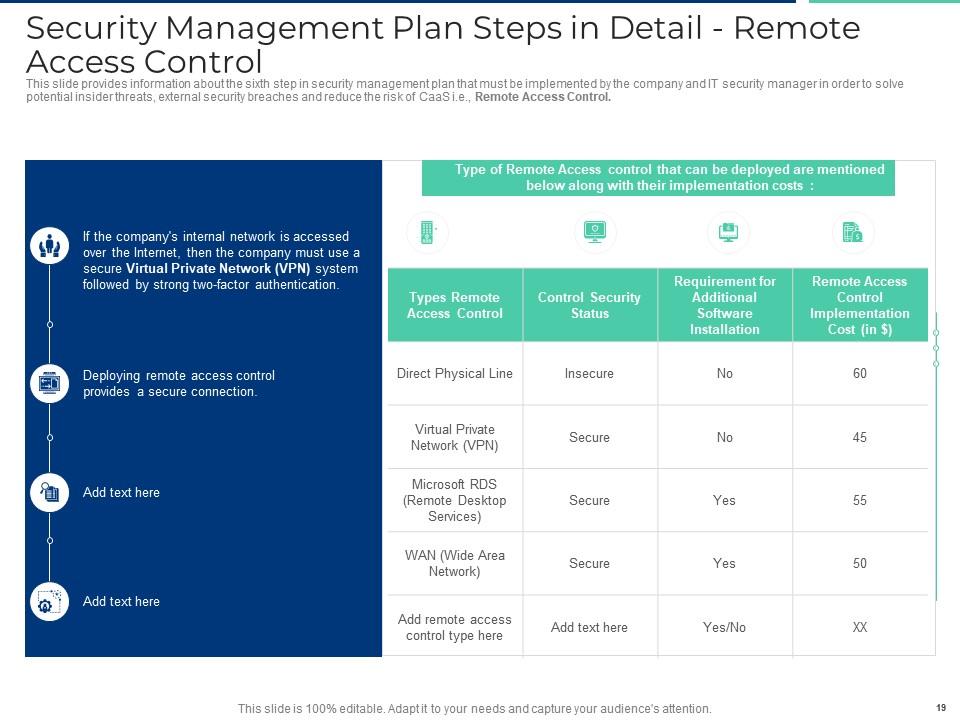

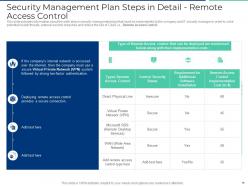

Folie 19 : Diese Folie enthält Informationen zum sechsten Schritt des Sicherheitsmanagementplans, der vom Unternehmen und dem IT-Sicherheitsmanager implementiert werden muss, um potenzielle Bedrohungen durch Insider, externe Sicherheitsverletzungen zu beheben und das Risiko von CaaS, dh Remote Access Control, zu reduzieren.

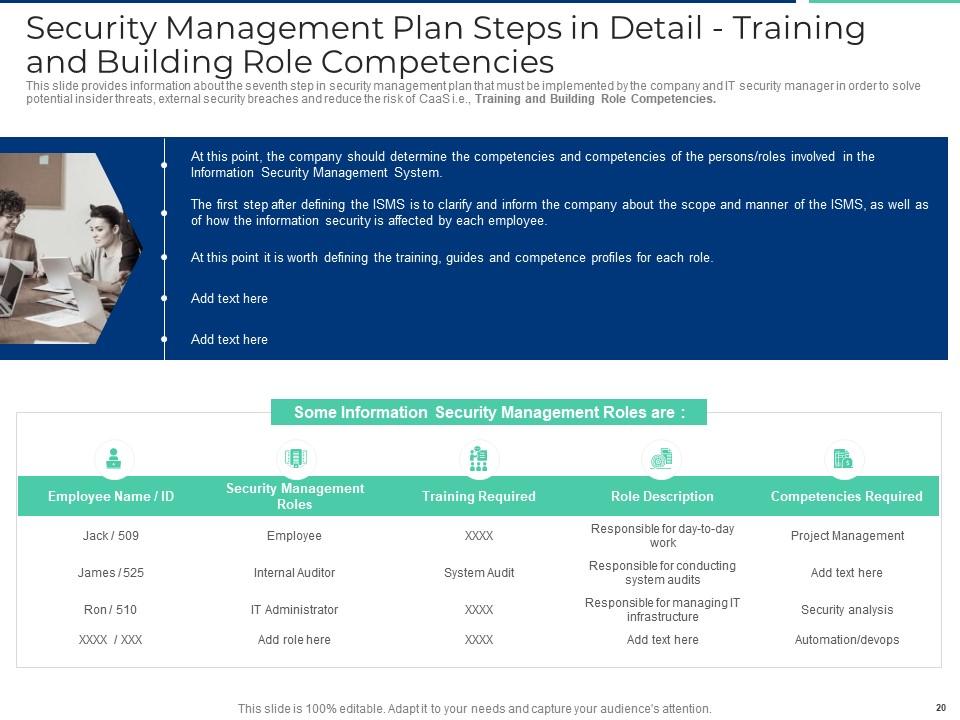

Folie 20 : Diese Folie enthält Informationen zum siebten Schritt im Sicherheitsmanagementplan, der vom Unternehmen und dem IT-Sicherheitsmanager implementiert werden muss, um potenzielle Bedrohungen durch Insider, externe Sicherheitsverletzungen zu beheben und das Risiko von CaaS zu reduzieren, dh Schulung und Aufbau von Rollenkompetenzen .

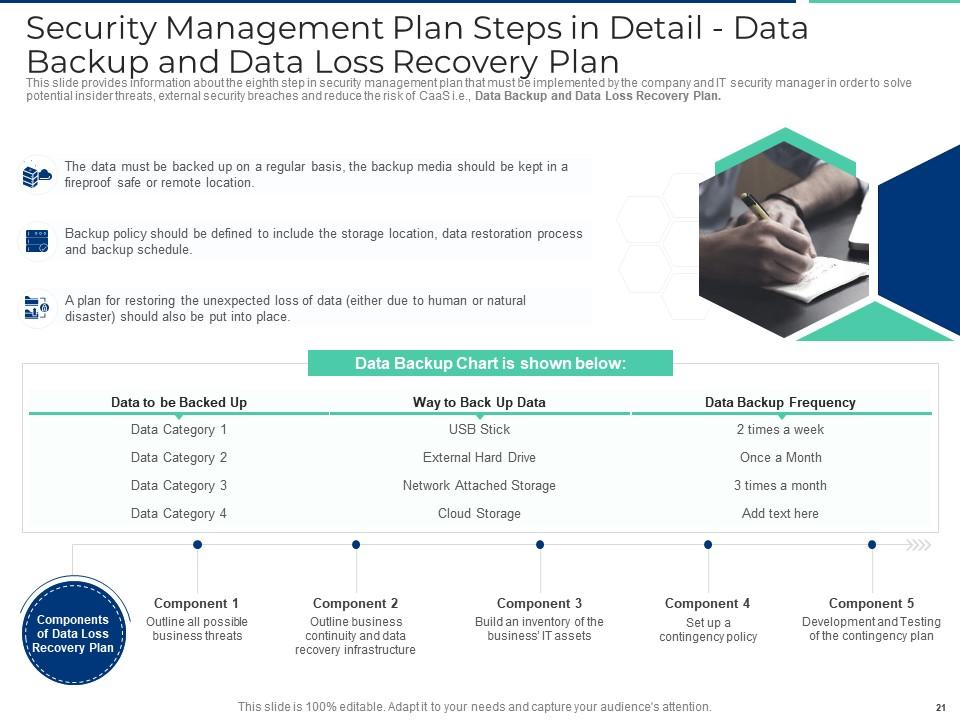

Folie 21 : Diese Folie enthält Informationen über den achten Schritt im Sicherheitsmanagementplan, der vom Unternehmen und dem IT-Sicherheitsmanager implementiert werden muss, um potenzielle Bedrohungen durch Insider, externe Sicherheitsverletzungen zu beheben und das Risiko von CaaS, dh Datensicherung und Datenverlust, zu reduzieren Wiederherstellungsplan.

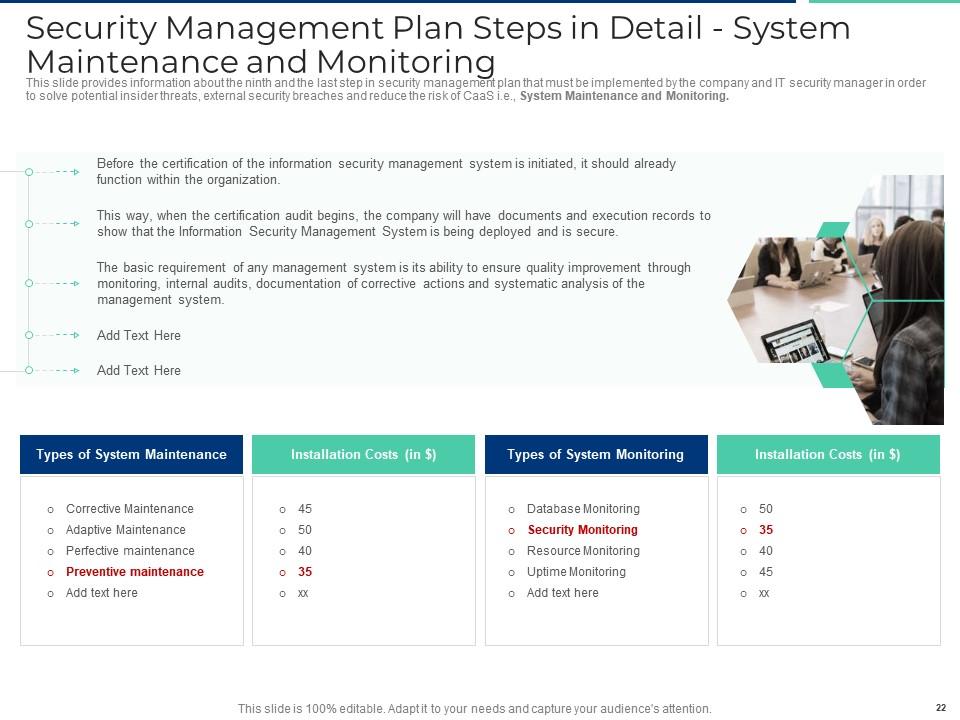

Folie 22 : Diese Folie enthält Informationen über den neunten und letzten Schritt im Sicherheitsmanagementplan, der vom Unternehmen und dem IT-Sicherheitsmanager implementiert werden muss, um potenzielle Insider-Bedrohungen, externe Sicherheitsverletzungen zu beheben und das Risiko von CaaS, dh Systemwartung, zu reduzieren und Überwachung.

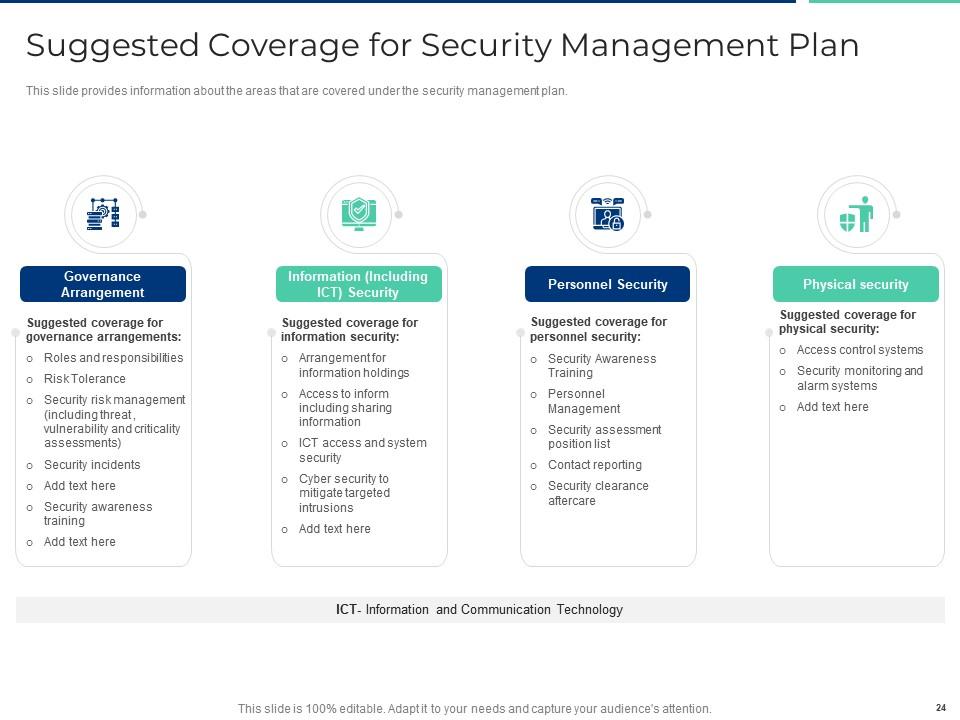

Folie 23 : Diese Folie zeigt die vorgeschlagene Abdeckung für den Sicherheitsmanagementplan.

Folie 24 : Diese Folie enthält Informationen zu den Bereichen, die vom Sicherheitsmanagementplan abgedeckt werden.

Folie 25 : Diese Folie zeigt den Prozess des Sicherheitsrisikomanagements und die Checkliste für das Sicherheitsrisikomanagement.

Folie 26 : Diese Folie bietet einen Überblick über den Sicherheitsrisikomanagementprozess, den das Unternehmen und die IT-Manager befolgen müssen, um das Risiko zu identifizieren und zu beseitigen.

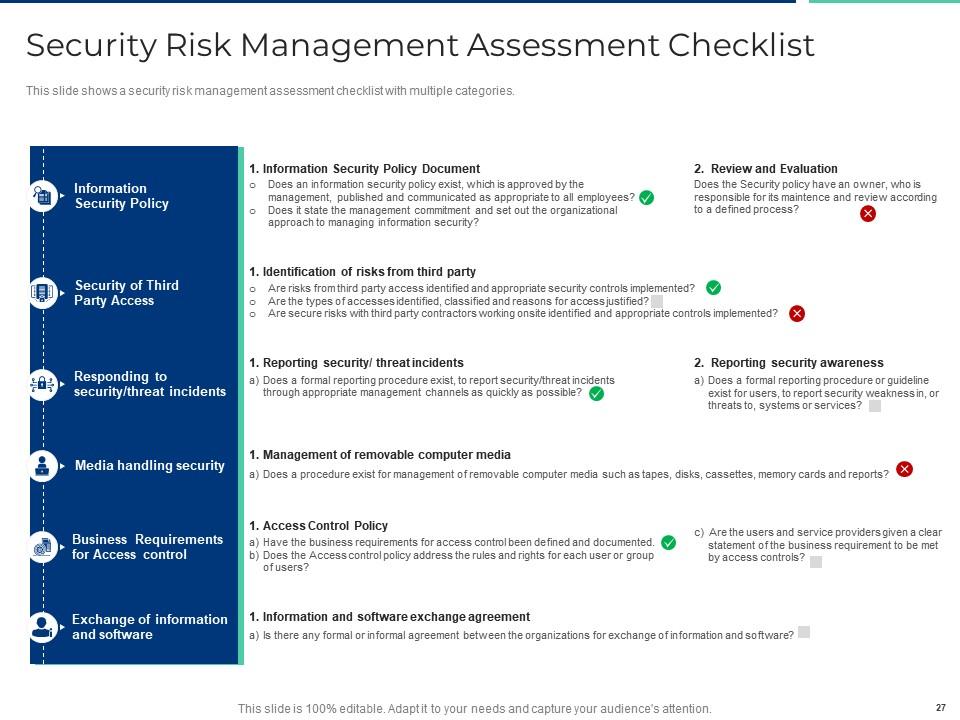

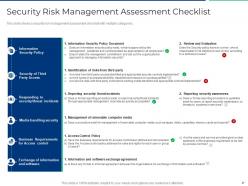

Folie 27 : Diese Folie zeigt eine Checkliste zur Bewertung des Sicherheitsrisikomanagements mit mehreren Kategorien.

Folie 28 : Geschätzte kritische Erfolgsfaktoren des Sicherheitsmanagementplans und Sicherheitsmanagement-Dashboard

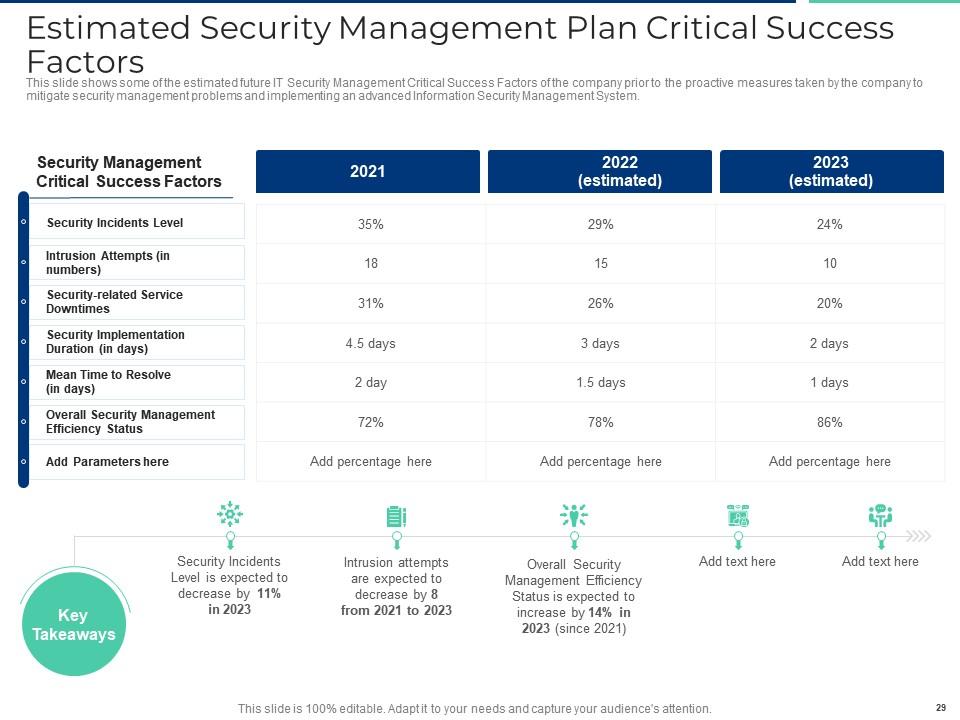

Folie 29 : Diese Folie zeigt einige der geschätzten zukünftigen kritischen Erfolgsfaktoren des IT-Sicherheitsmanagements des Unternehmens vor den proaktiven Maßnahmen des Unternehmens zur Minderung von Sicherheitsmanagementproblemen und der Implementierung eines fortschrittlichen Informationssicherheitsmanagementsystems.

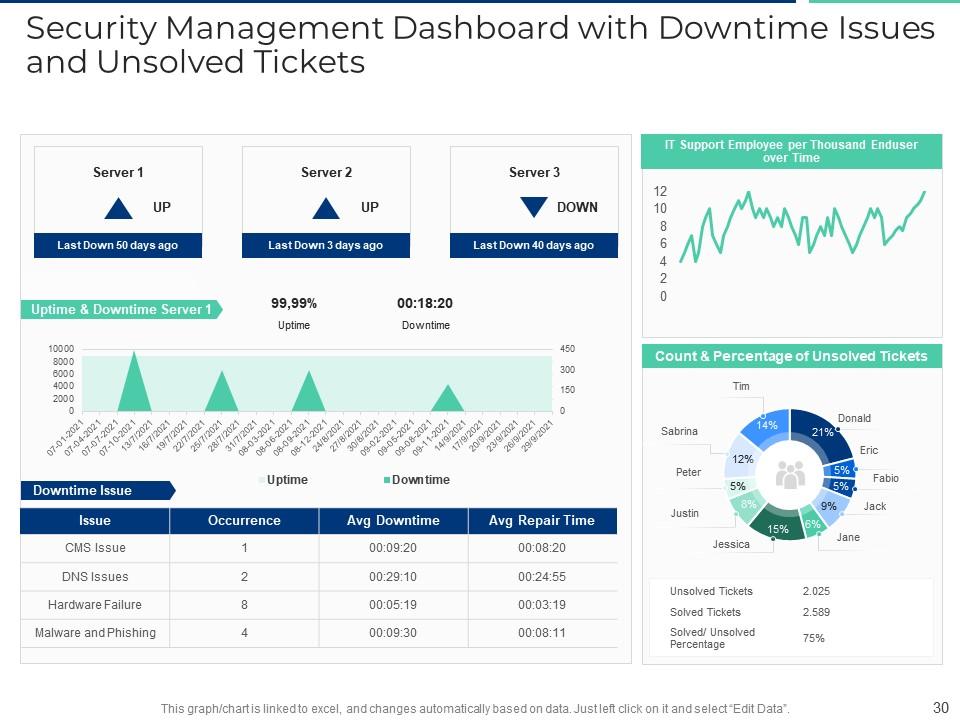

Folie 30 : Diese Folie zeigt das Sicherheitsmanagement-Dashboard mit Ausfallzeiten und ungeliebten Tickets.

Folie 31 : Ausführen des Sicherheitsmanagementplans zur Minimierung von Bedrohungssymbolen Folie

Folie 32 : Dies ist eine zusätzliche Folie

Folie 33 : Dies ist unsere Missionsfolie, um Ihre Mission und Vision darzustellen.

Folie 34 : Dies ist eine Post-It-Notizen-Folie, die verwendet werden kann, um die wichtigen Daten an einem Ort aufzubewahren.

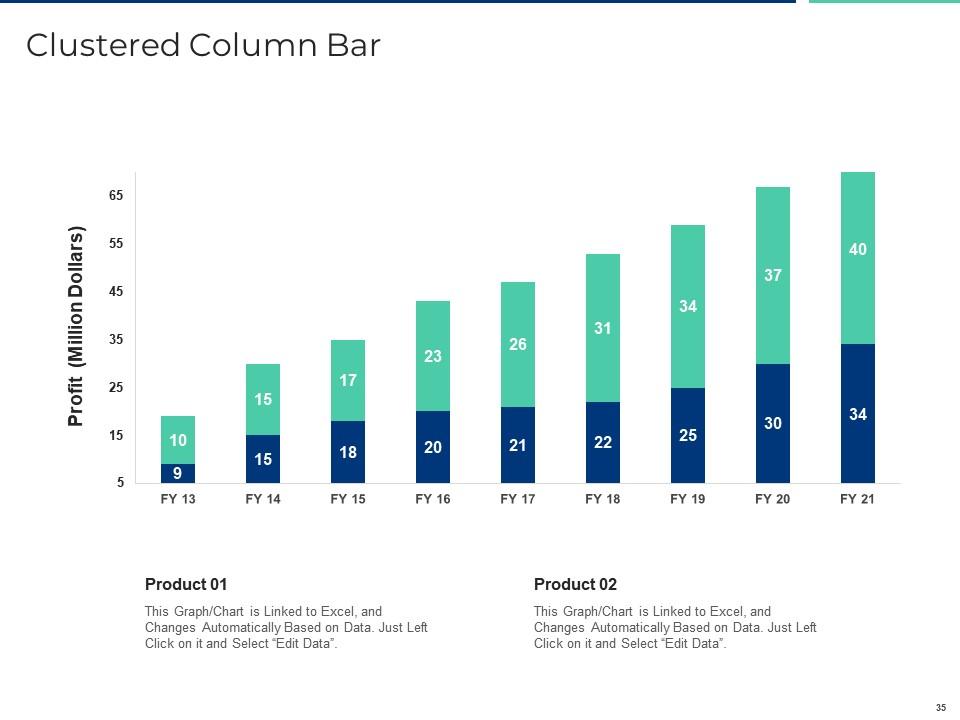

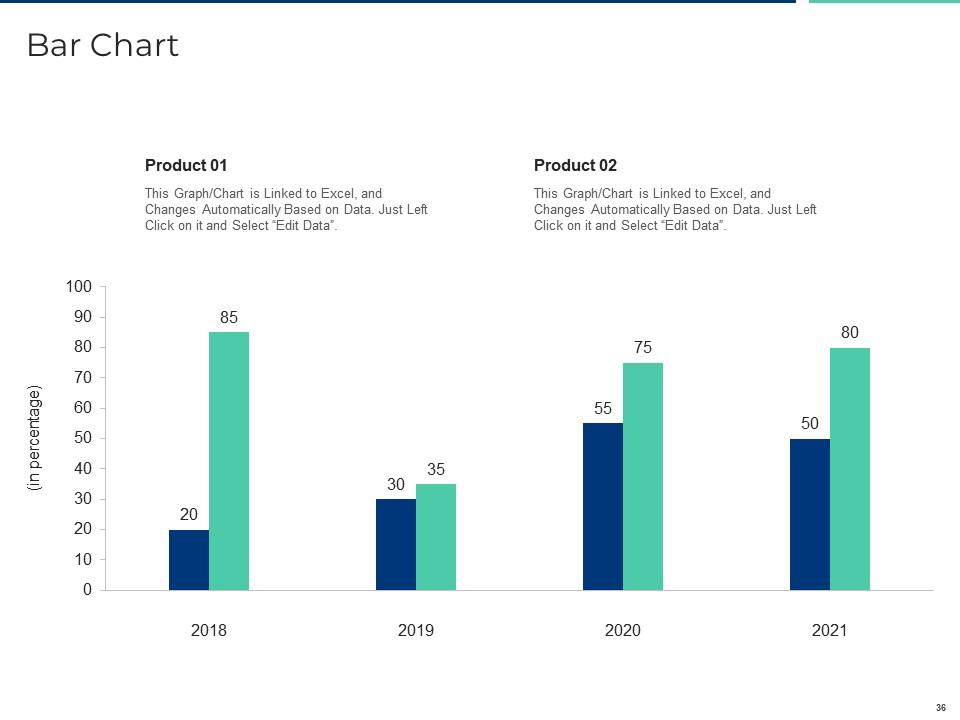

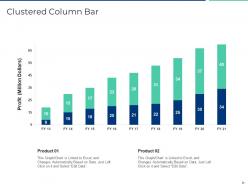

Folie 35 : Dies ist eine gruppierte Säulen-Balkendiagrammfolie, die verwendet werden kann, um verschiedene Elemente zu vergleichen.

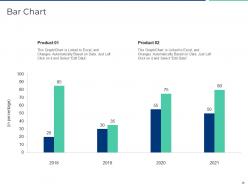

Folie 36 : Dies ist eine Balkendiagrammfolie, die verwendet werden kann, um vergleichende Analysen zwischen verschiedenen Produkten durchzuführen.

Folie 37 : Dies ist eine Venn-Diagrammfolie, die verwendet werden kann, um drei verschiedene Elemente zu vergleichen,

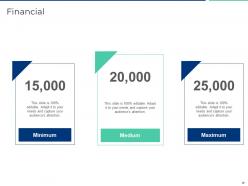

Folie 38 : Dies ist eine Finanzbewertungsfolie, um die finanziellen Aspekte Ihres Unternehmens darzustellen.

Folie 39 : Dies ist eine kreative Puzzle-Bildfolie mit Informationen, Spezifikationen usw.

Folie 40 : Dies ist eine Zeitachsenfolie, die verwendet werden kann, um die chronologische Abfolge von Ereignissen darzustellen.

Folie 41 : Dies ist eine Roadmap-Folie, die verwendet werden kann, um Veranstaltungsreihen zu präsentieren.

Folie 42 : Dies ist eine Dankesfolie für die Anerkennung. Hier können Sie Ihre Kontaktdaten teilen.

Ausführen eines Sicherheitsmanagementplans zur Minimierung von Bedrohungen Powerpoint-Präsentationsfolien mit allen 42 Folien:

Verwenden Sie unseren Executing Security Management Plan zur Minimierung von Bedrohungen Powerpoint-Präsentationsfolien, um Ihre wertvolle Zeit effektiv zu sparen. Sie sind vorgefertigt, um in jede Präsentationsstruktur zu passen.

No Reviews