Diapositivas de presentación de PowerPoint de hardware de computación confidencial

Esta presentación de PowerPoint explica brevemente la tecnología de computación confidencial, cubriendo su importancia, diversas tecnologías, consorcios y arquitectura. En esta presentación de PowerPoint sobre hardware informático confidencial, hemos cubierto la descripción general del entorno informático confidencial, incluida una introducción, características clave, funciones, beneficios y escenarios comerciales. También comprende la importancia de la informática confidencial para los usuarios, su conjunto técnico y cómo proporciona una seguridad completa de los datos. Además, este PPT del Consorcio de Computación Confidencial contiene una descripción general del consorcio de computación confidencial, que cubre su estructura y los diferentes niveles de membresía. Además, la presentación PPT de Confidential Cloud Computing incluye la arquitectura, el funcionamiento, los enfoques principales y las diferentes tecnologías utilizadas para proteger los datos en uso. Además, esta plantilla del mercado de informática confidencial atiende a una sección del mercado de informática confidencial que cubre segmentos de mercado, resumen ejecutivo, impulsores de crecimiento, la tasa de adopción de informática confidencial en América del Norte y APAC y la descripción general total del mercado direccionable. Además, esta plataforma de hardware informático confidencial comprende aplicaciones de tecnología informática confidencial en diferentes sectores, como la atención sanitaria y la investigación, las finanzas, la ingeniería y la fabricación, y los automóviles. Por último, este PPT de tecnología informática confidencial contiene un presupuesto, el futuro de la tecnología, una hoja de ruta y un cronograma de implementación y un estudio de caso. Descargue nuestra plantilla 100 por ciento editable y personalizable, que también es compatible con Google Slides.

You must be logged in to download this presentation.

Características de estas diapositivas de presentación de PowerPoint:

People who downloaded this PowerPoint presentation also viewed the following :

Contenido de esta presentación de Powerpoint

Diapositiva 1 : esta diapositiva presenta el hardware informático confidencial. Comience indicando el nombre de su empresa.

Diapositiva 2 : esta diapositiva muestra la agenda de la presentación.

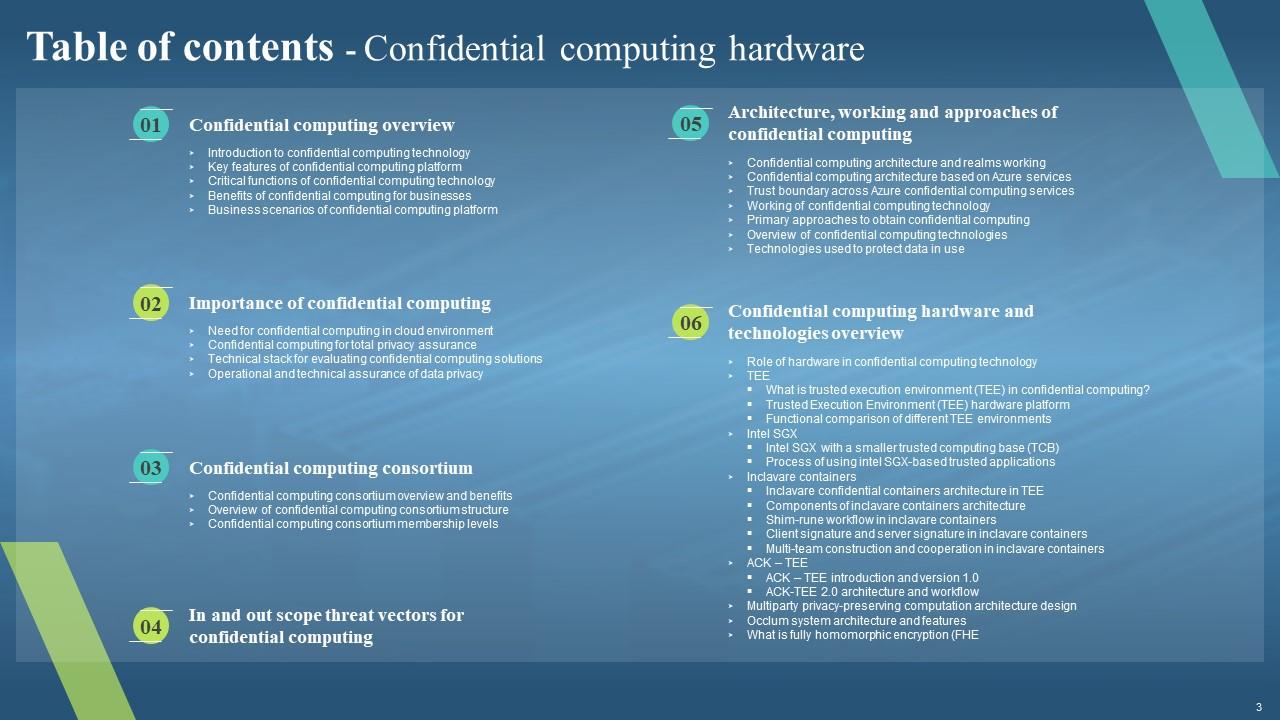

Diapositiva 3 : esta diapositiva incorpora la tabla de contenidos.

Diapositiva 4 : Esta es otra diapositiva que continúa la tabla de contenidos.

Diapositiva 5 : esta diapositiva resalta el título de los temas que se tratarán más a fondo.

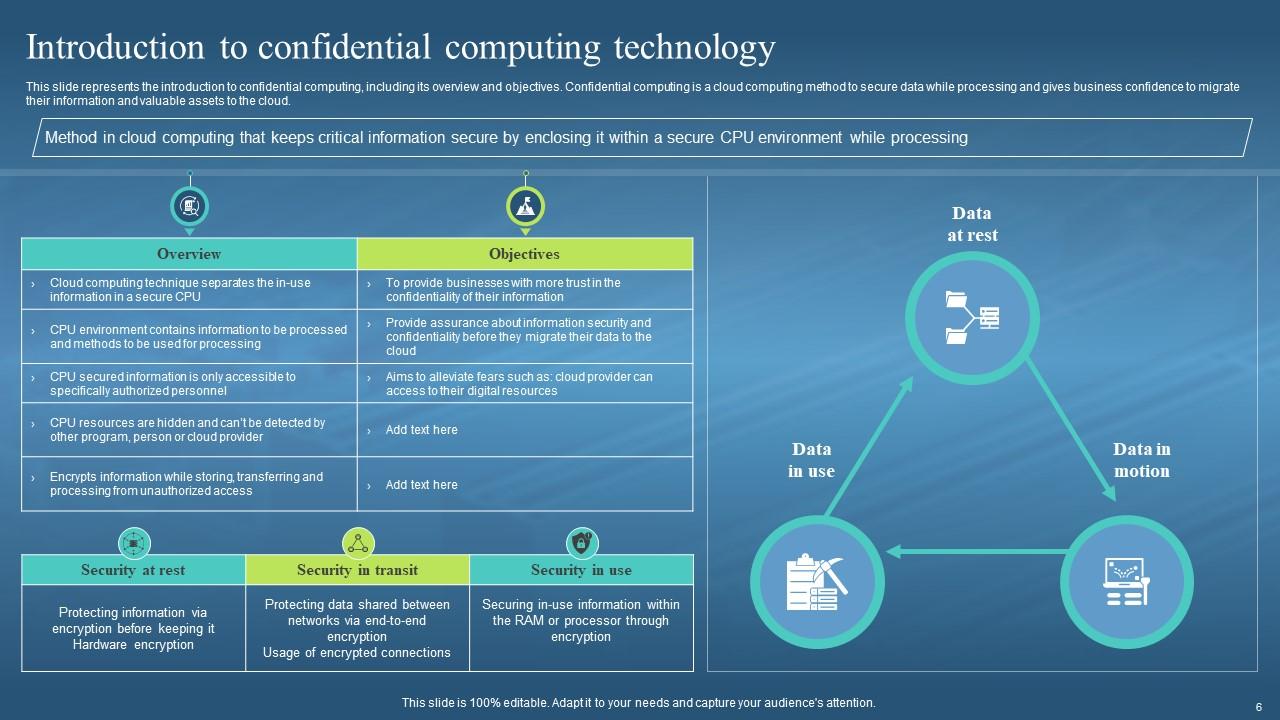

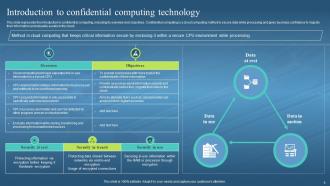

Diapositiva 6 : esta diapositiva representa la introducción a la informática confidencial, incluida su descripción general y sus objetivos.

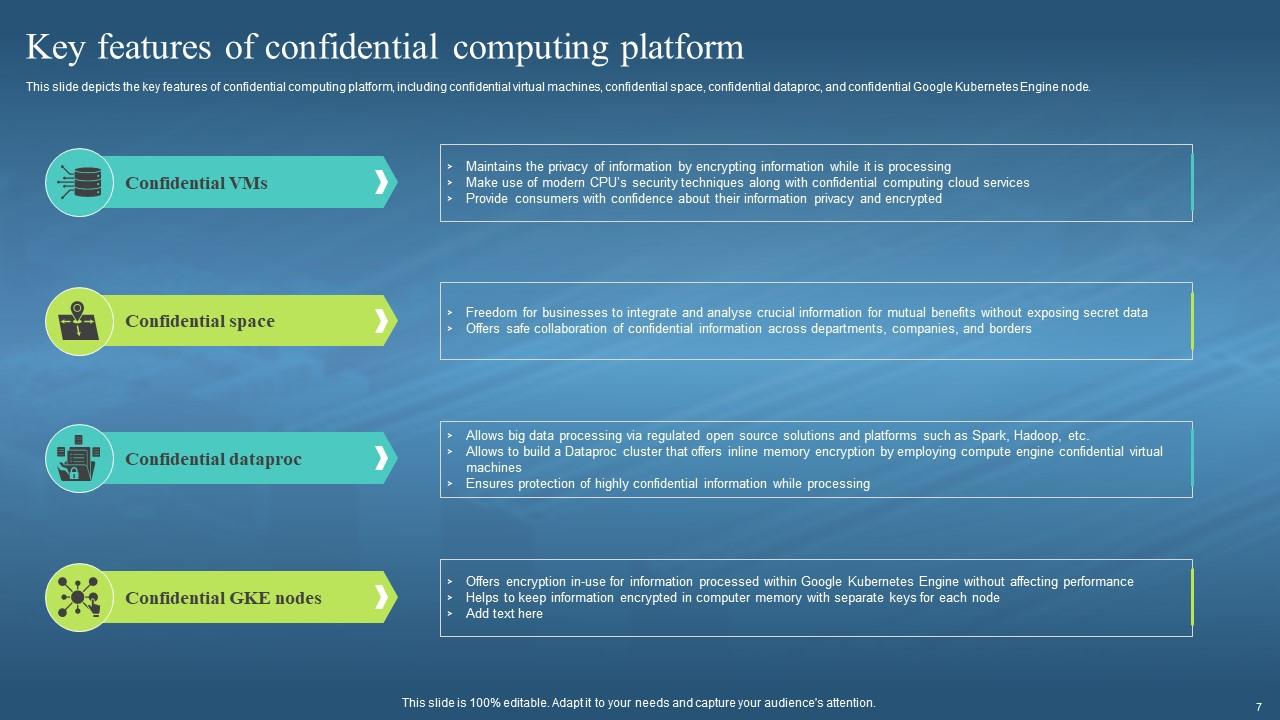

Diapositiva 7 : esta diapositiva muestra las características clave de la plataforma informática confidencial.

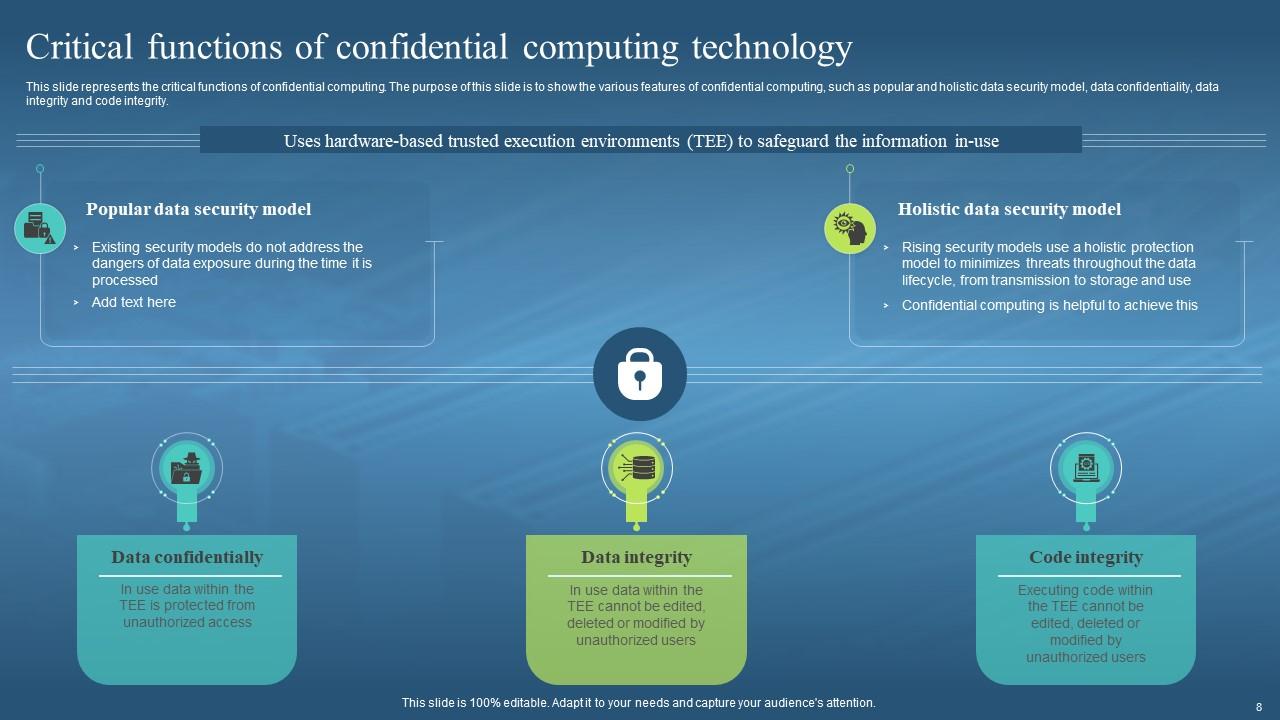

Diapositiva 8 : esta diapositiva destaca las funciones críticas de la informática confidencial.

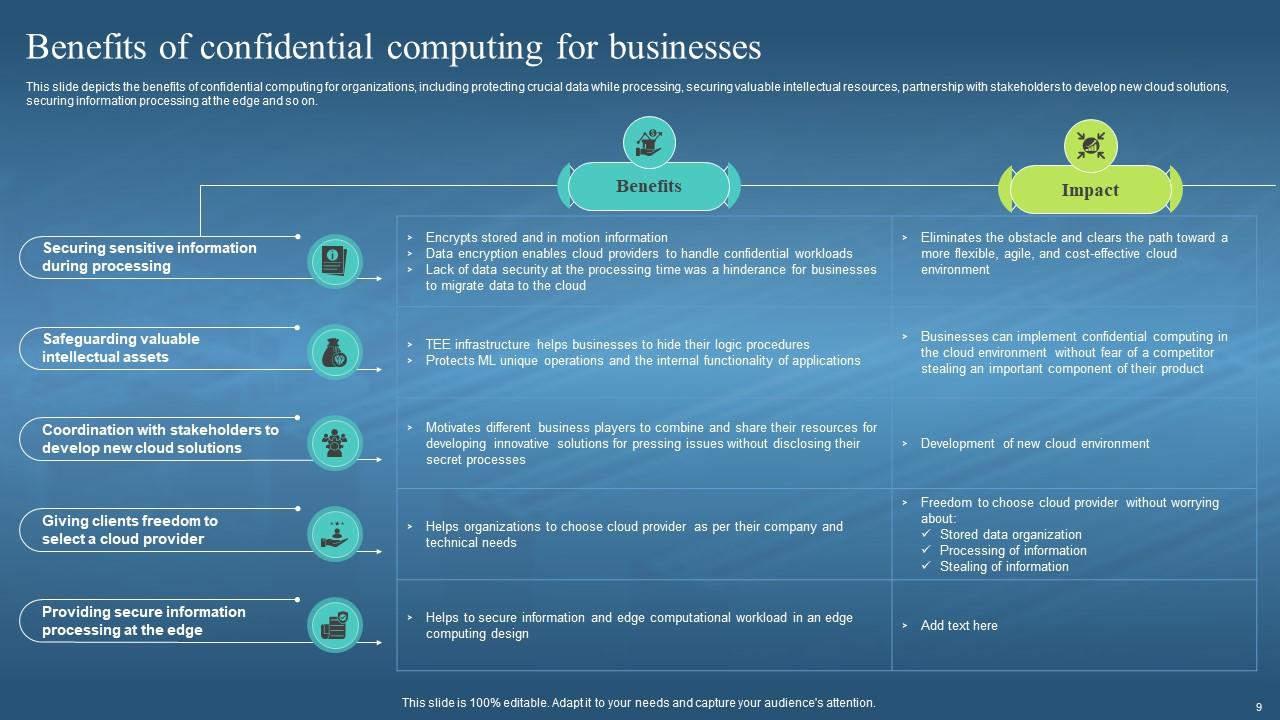

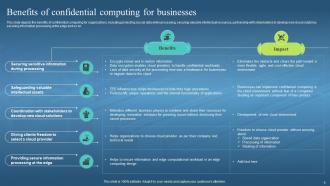

Diapositiva 9 : esta diapositiva muestra los beneficios de la informática confidencial para las organizaciones.

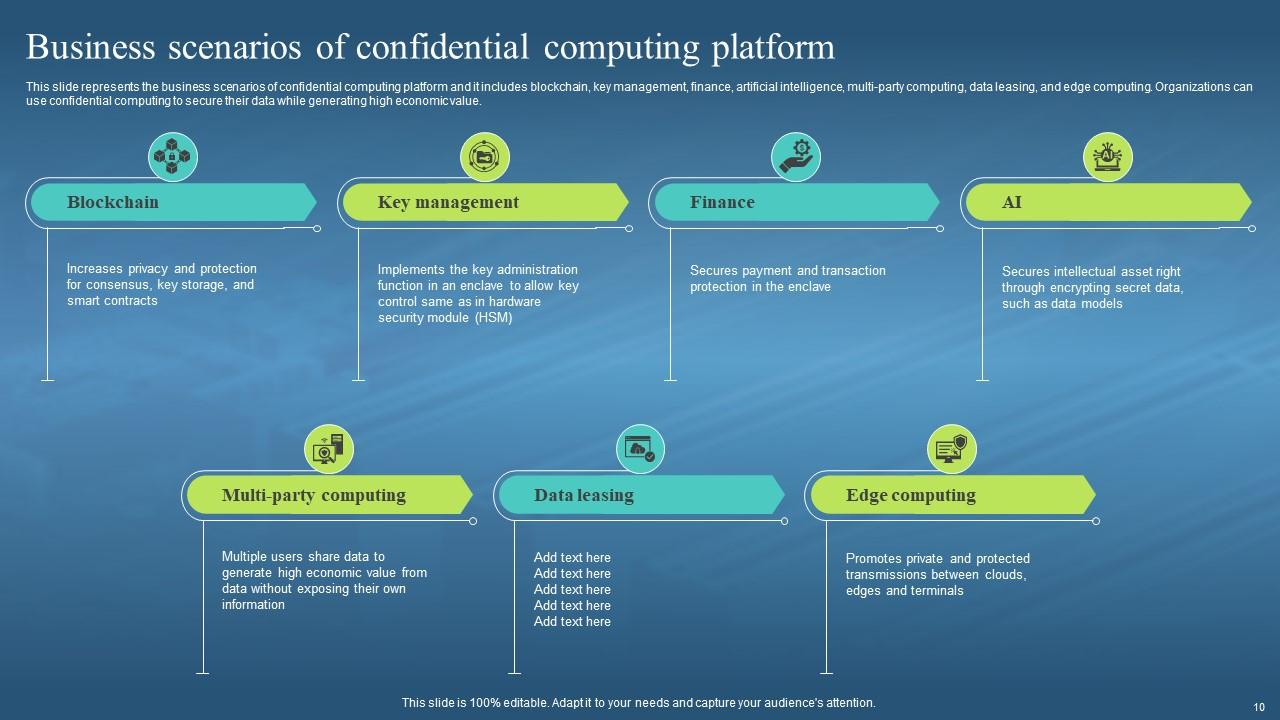

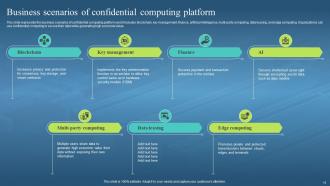

Diapositiva 10 : esta diapositiva revela los escenarios comerciales de la plataforma informática confidencial.

Diapositiva 11 : esta diapositiva incluye el encabezado de los contenidos que se analizarán a continuación.

Diapositiva 12 : esta diapositiva muestra la necesidad de informática confidencial en un entorno de nube.

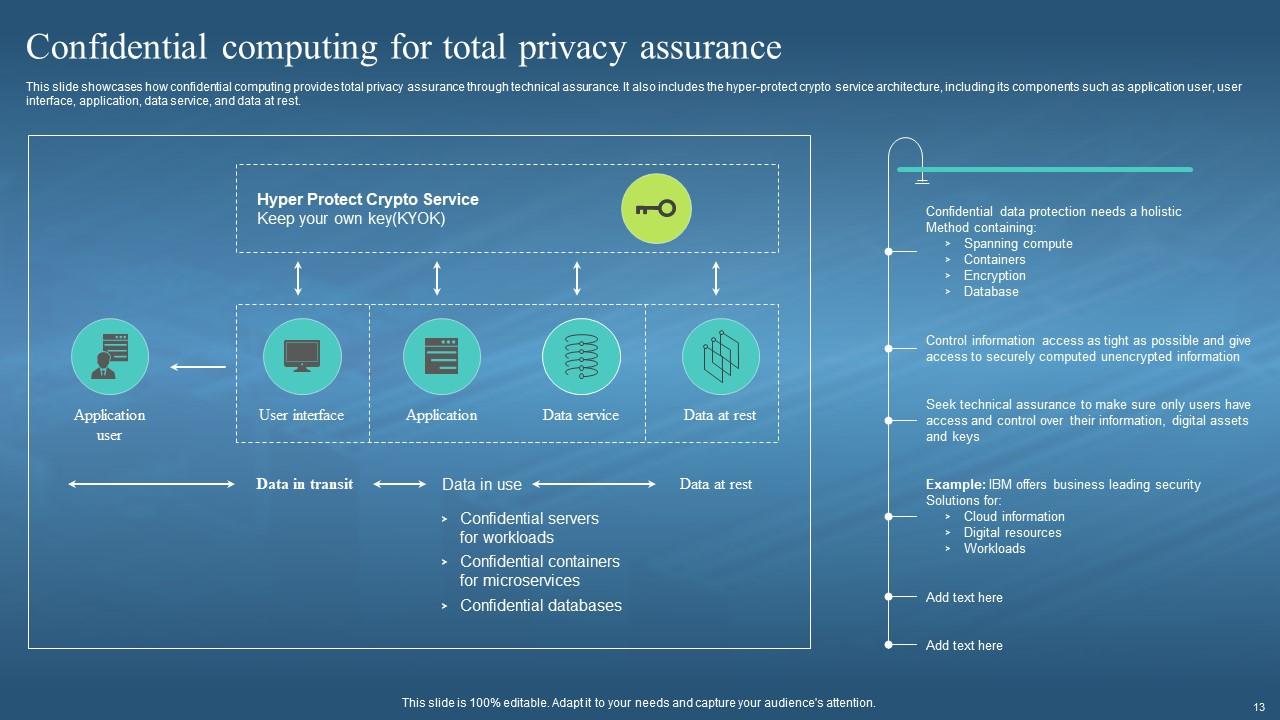

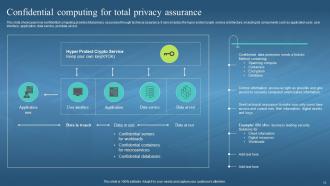

Diapositiva 13 : esta diapositiva muestra cómo la informática confidencial proporciona una garantía total de privacidad a través de la garantía técnica.

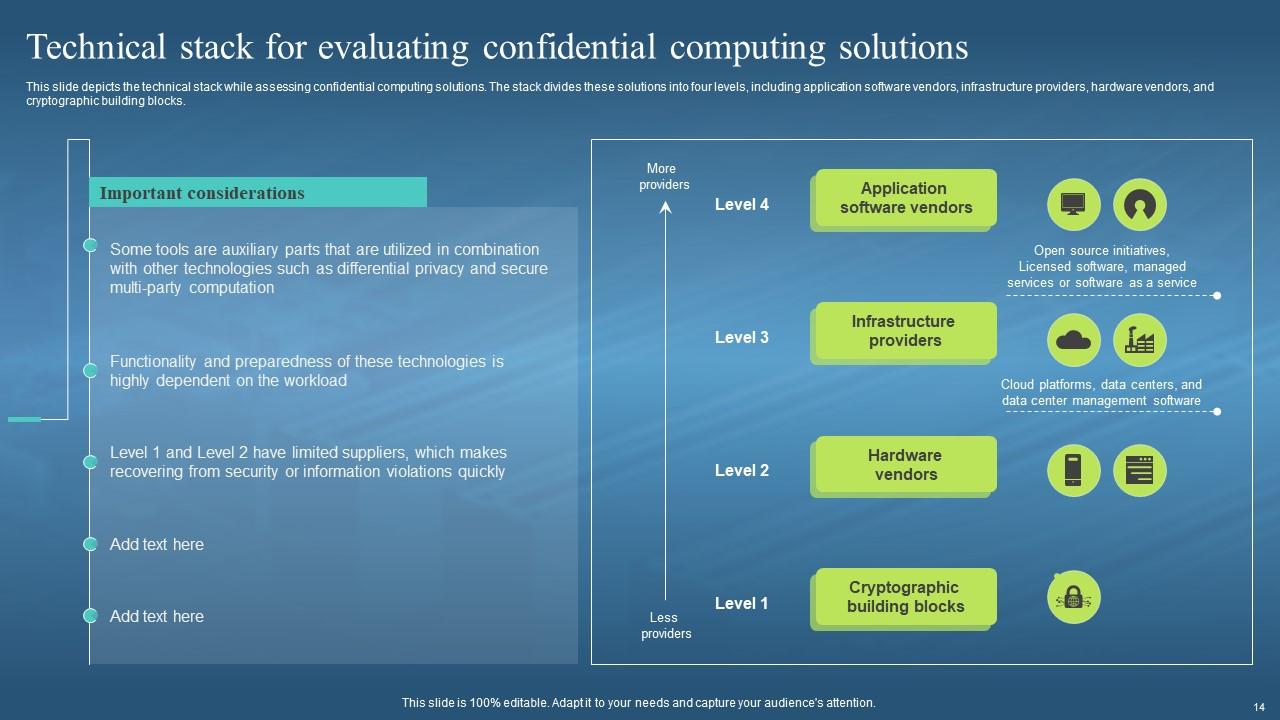

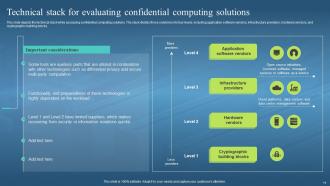

Diapositiva 14 : esta diapositiva muestra la pila técnica mientras se evalúan las soluciones informáticas confidenciales.

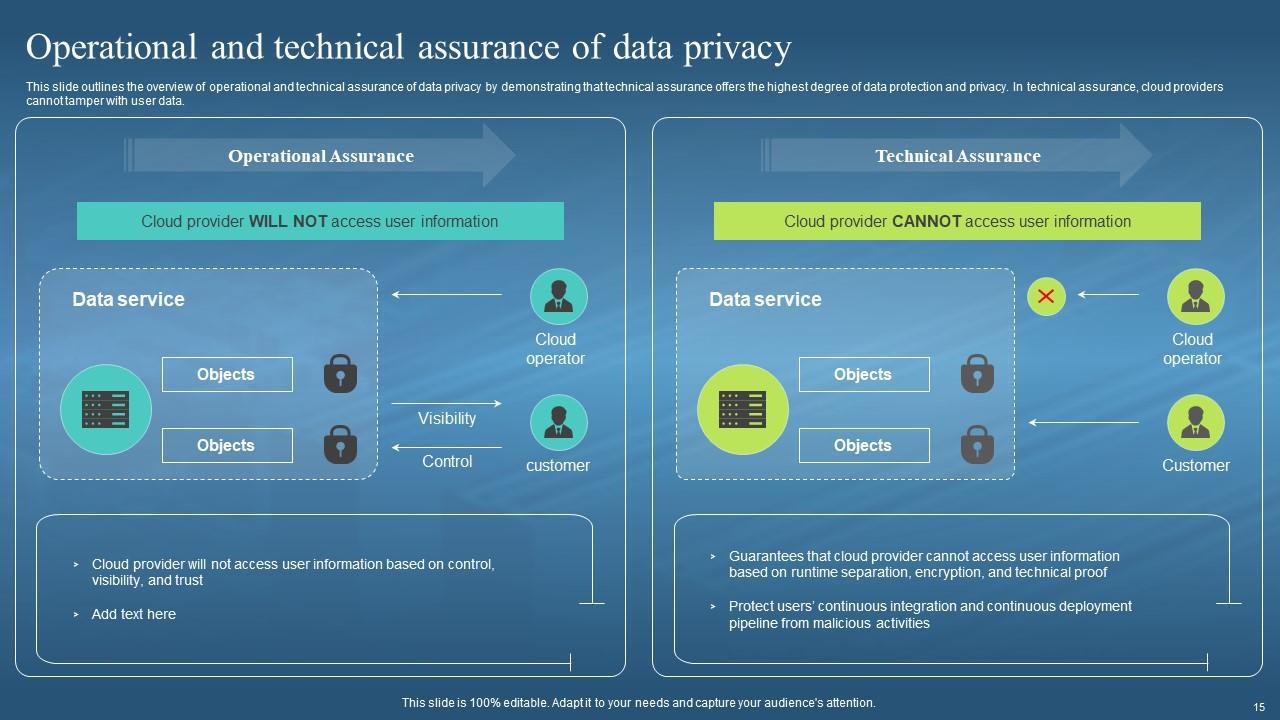

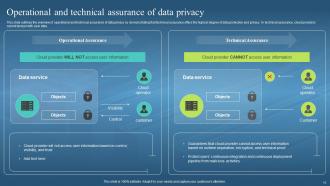

Diapositiva 15 : esta diapositiva describe la descripción general de la garantía operativa y técnica de la privacidad de los datos.

Diapositiva 16 : esta diapositiva menciona el título de las ideas que se analizarán a continuación.

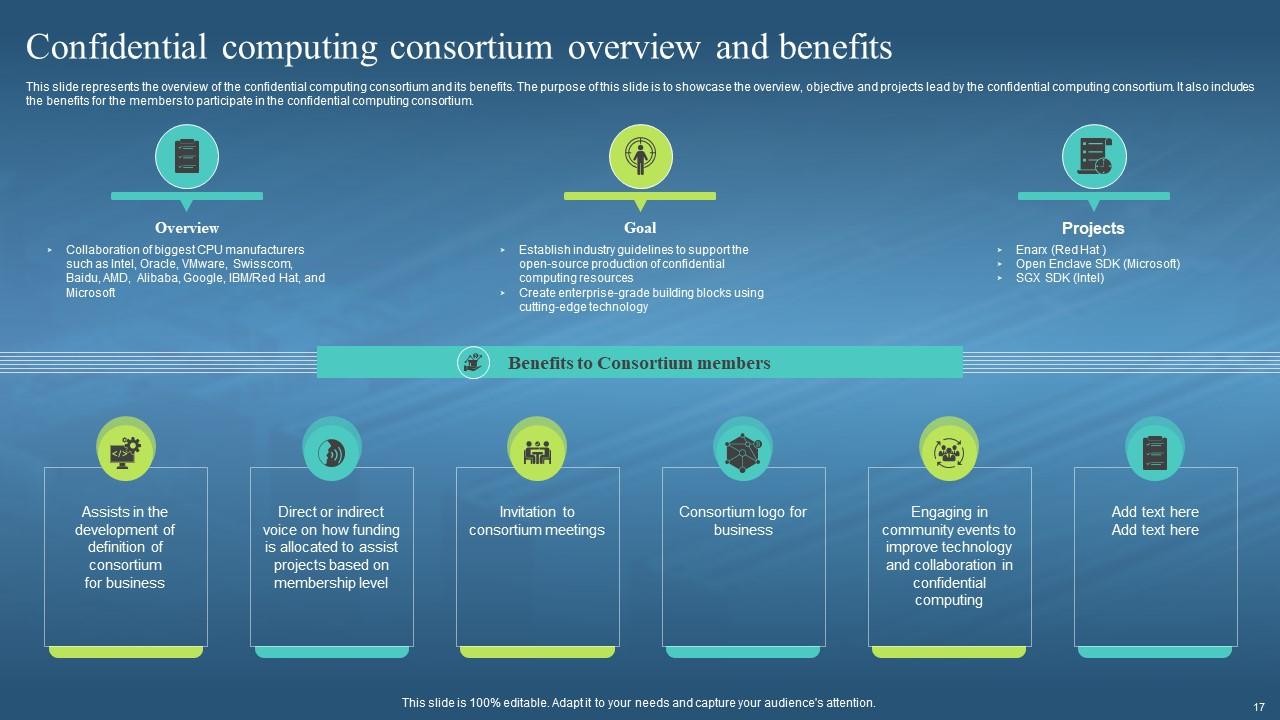

Diapositiva 17 : esta diapositiva representa una descripción general del consorcio de informática confidencial y sus beneficios.

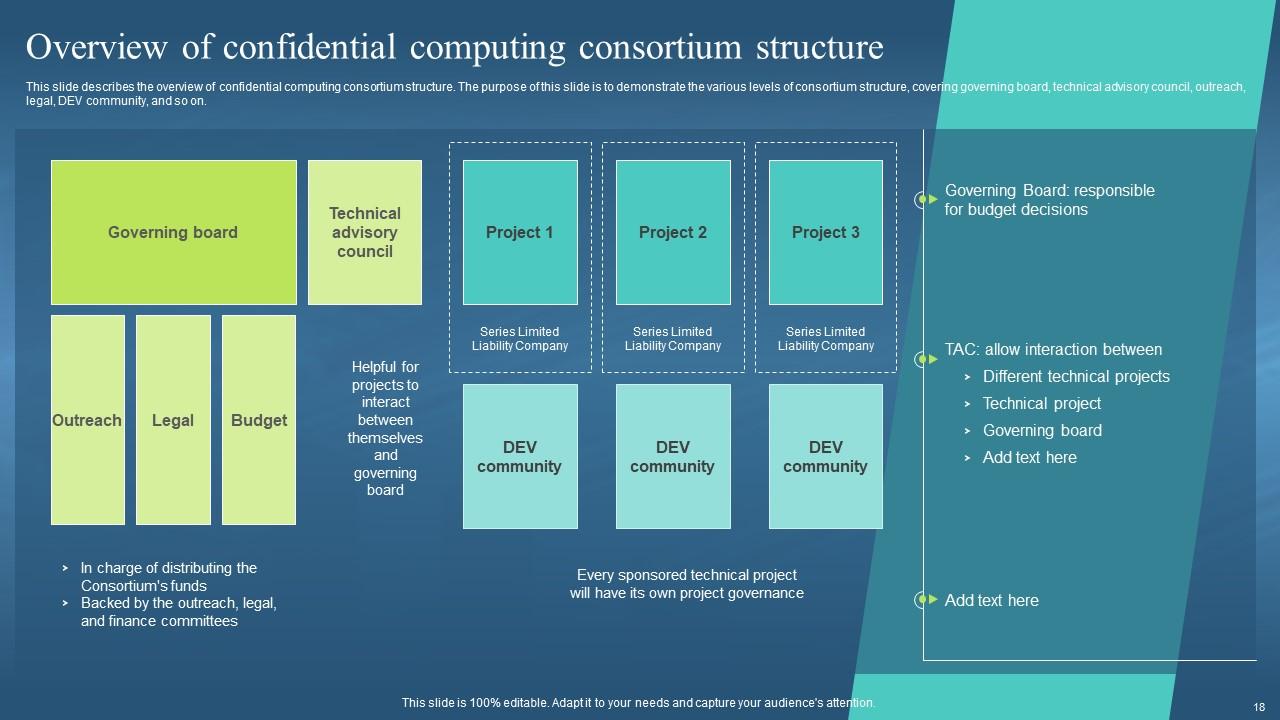

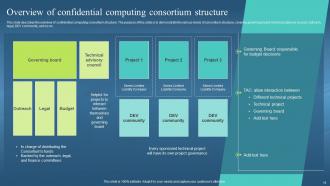

Diapositiva 18 : esta diapositiva describe la descripción general de la estructura del consorcio informático confidencial.

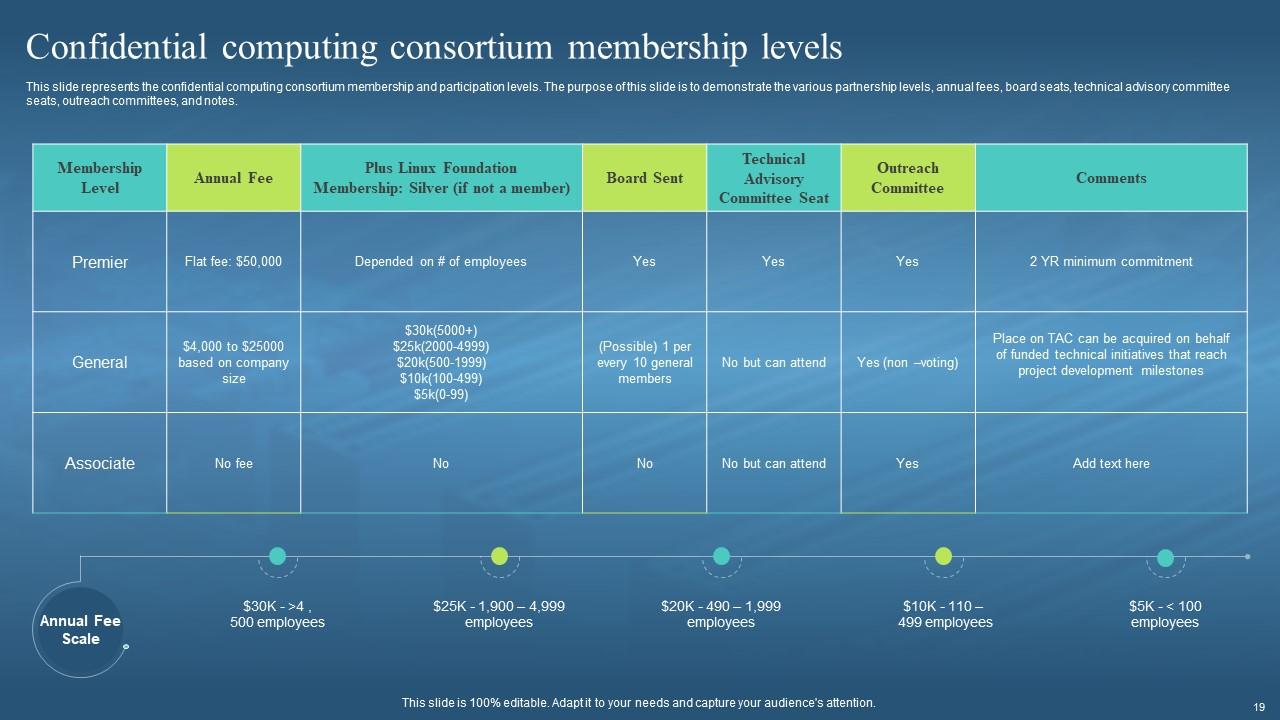

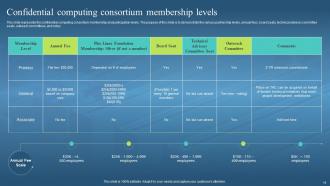

Diapositiva 19 : esta diapositiva muestra los niveles de membresía y participación del consorcio informático confidencial.

Diapositiva 20 : esta diapositiva muestra el título de las ideas que se cubrirán en la siguiente plantilla.

Diapositiva 21 : esta diapositiva representa las amenazas dentro y fuera del alcance para la informática confidencial.

Diapositiva 22 : esta diapositiva resalta el título de los contenidos que se analizarán a continuación.

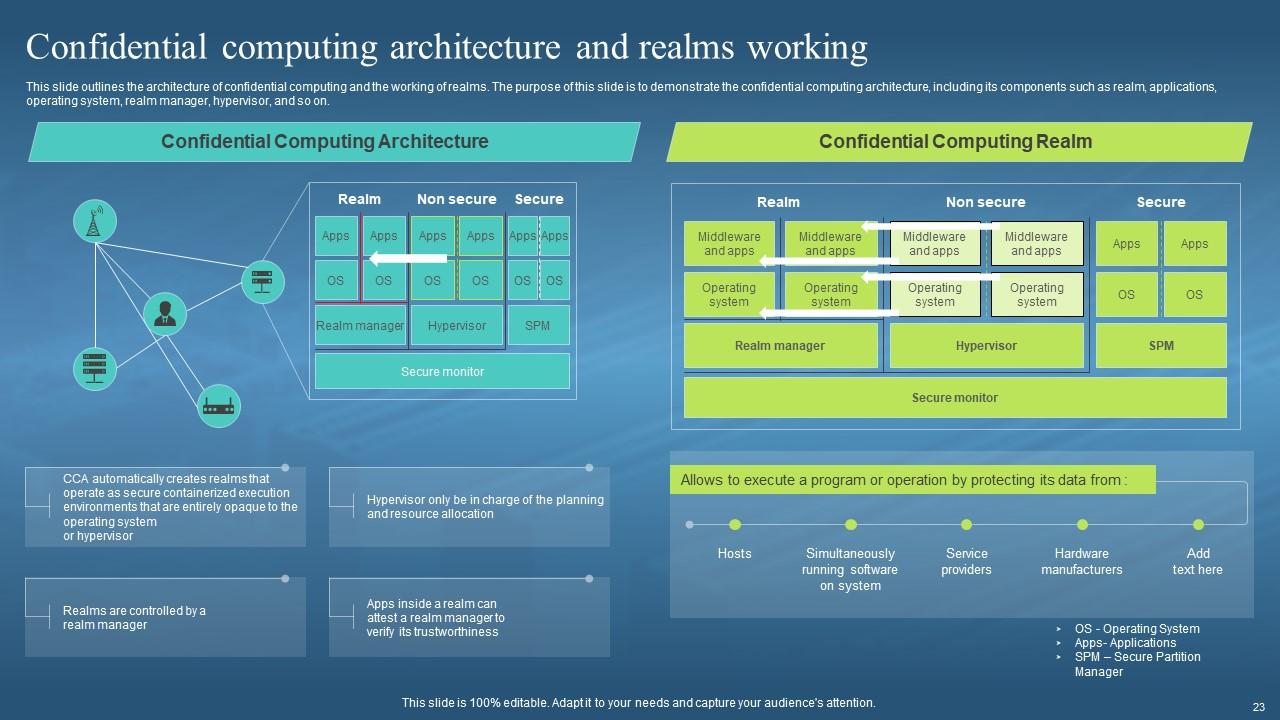

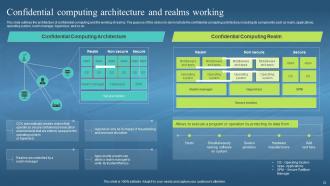

Diapositiva 23 : esta diapositiva describe la arquitectura de la informática confidencial y el funcionamiento de los reinos.

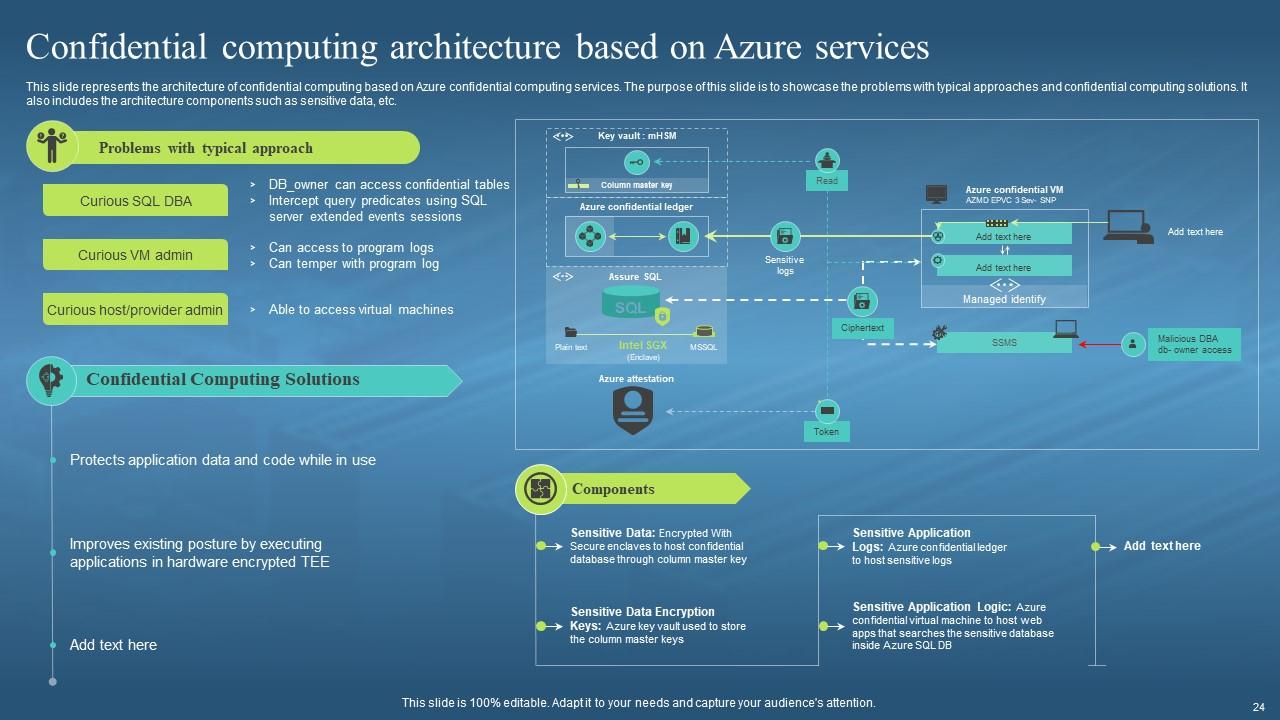

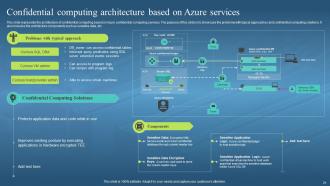

Diapositiva 24 : esta diapositiva presenta la arquitectura de la informática confidencial basada en los servicios informáticos confidenciales de Azure.

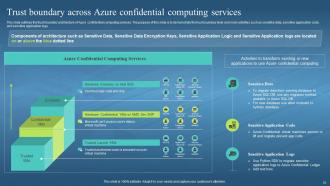

Diapositiva 25 : esta diapositiva describe la arquitectura de límites de confianza de los servicios informáticos confidenciales de Azure.

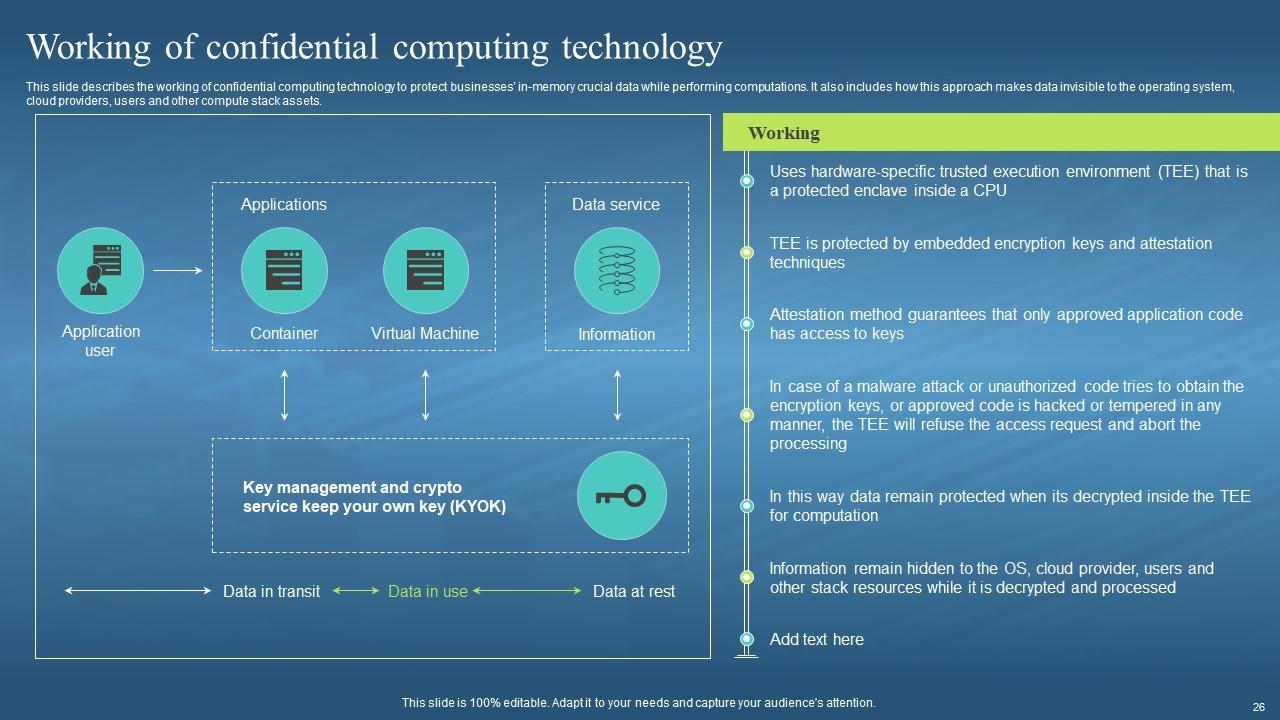

Diapositiva 26 : esta diapositiva describe el funcionamiento de la tecnología informática confidencial.

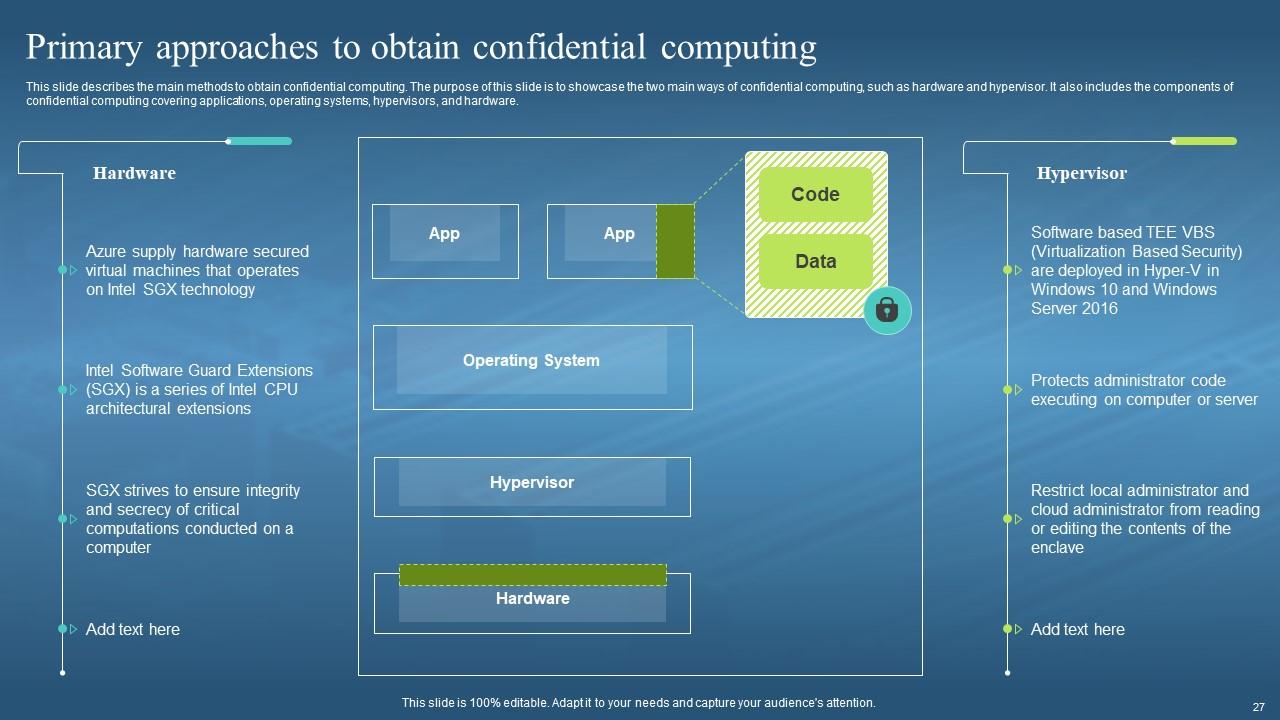

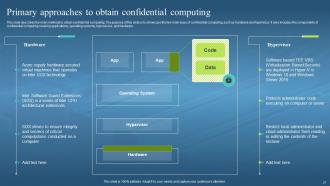

Diapositiva 27 : esta diapositiva establece los principales métodos para obtener informática confidencial.

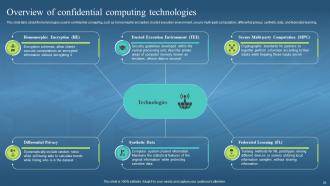

Diapositiva 28 : esta diapositiva habla sobre las tecnologías utilizadas en la informática confidencial.

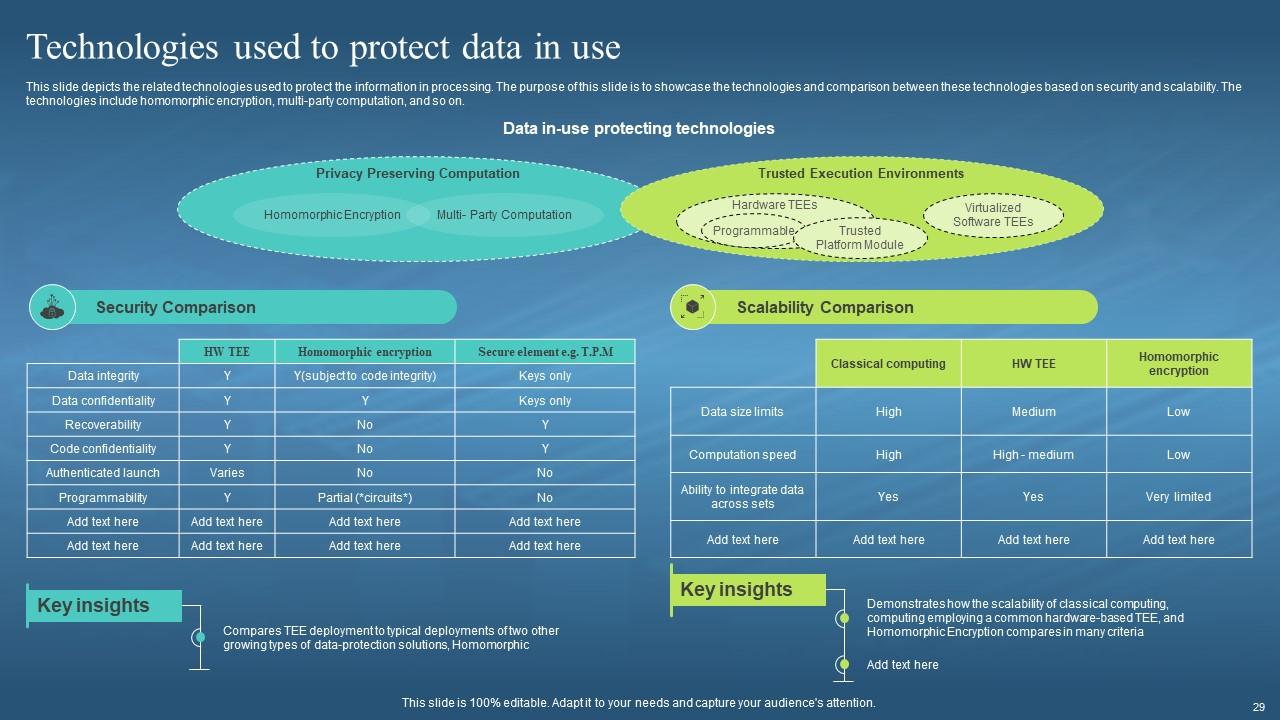

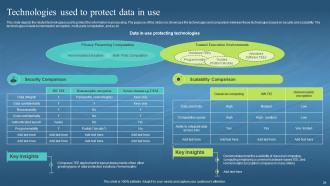

Diapositiva 29 : esta diapositiva muestra las tecnologías relacionadas que se utilizan para proteger la información en el procesamiento.

Diapositiva 30 : esta diapositiva indica el título de los temas que se tratarán más a fondo.

Diapositiva 31 : esta diapositiva describe la función y los requisitos del hardware en la informática confidencial.

Diapositiva 32 : esta diapositiva muestra el título de los temas que se analizarán a continuación.

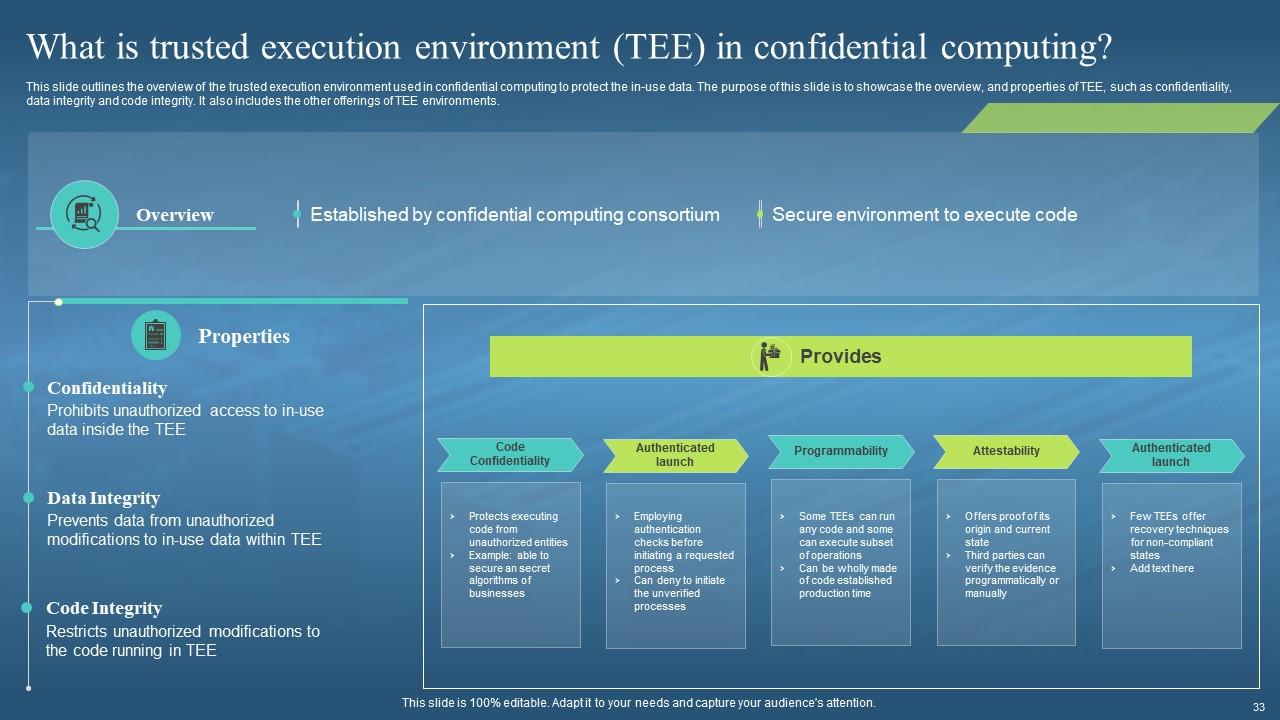

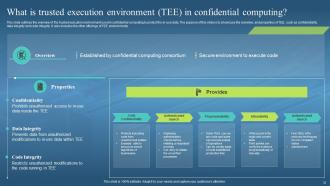

Diapositiva 33 : esta diapositiva revela una descripción general del entorno de ejecución confiable utilizado en la informática confidencial.

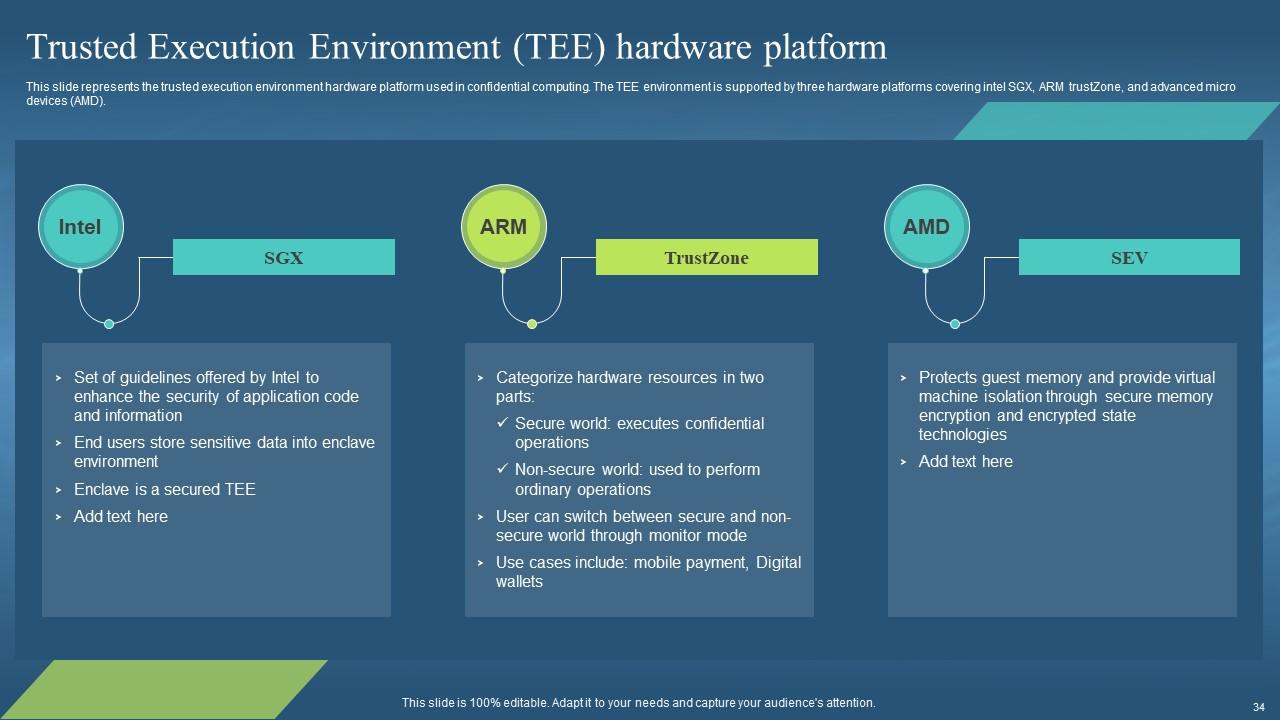

Diapositiva 34 : esta diapositiva representa la plataforma de hardware del entorno de ejecución confiable que se utiliza en la informática confidencial.

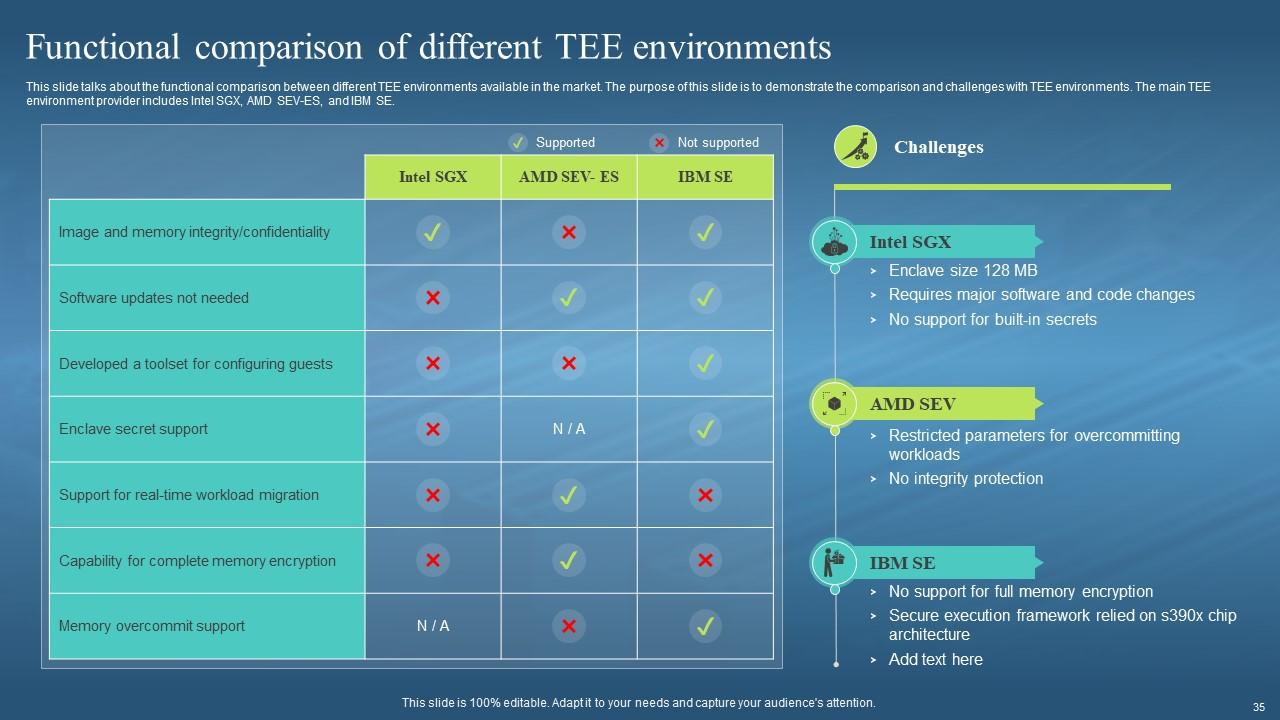

Diapositiva 35 : Esta diapositiva habla de la comparación funcional entre diferentes entornos TEE disponibles en el mercado.

Diapositiva 36 : esta diapositiva muestra el título de los contenidos que se tratarán más a fondo.

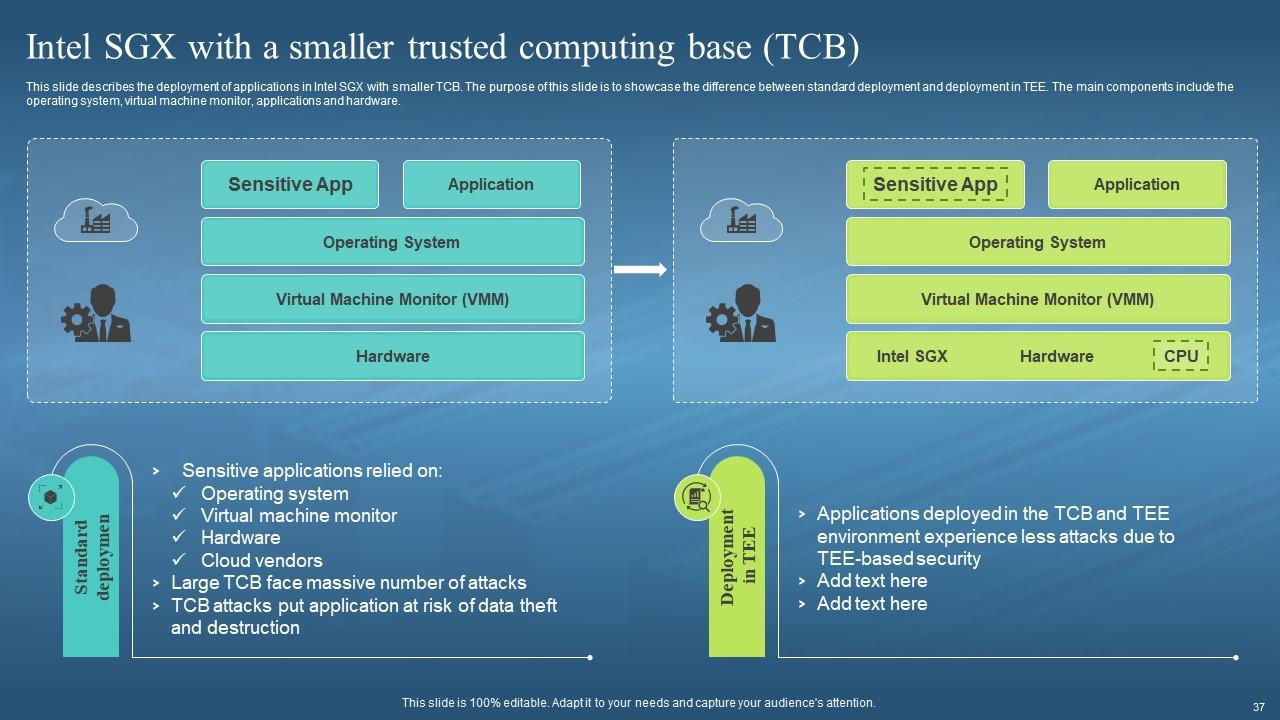

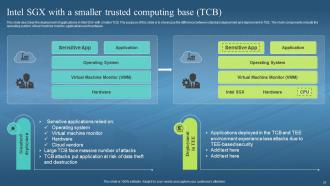

Diapositiva 37 : esta diapositiva describe la implementación de aplicaciones en Intel SGX con TCB más pequeño.

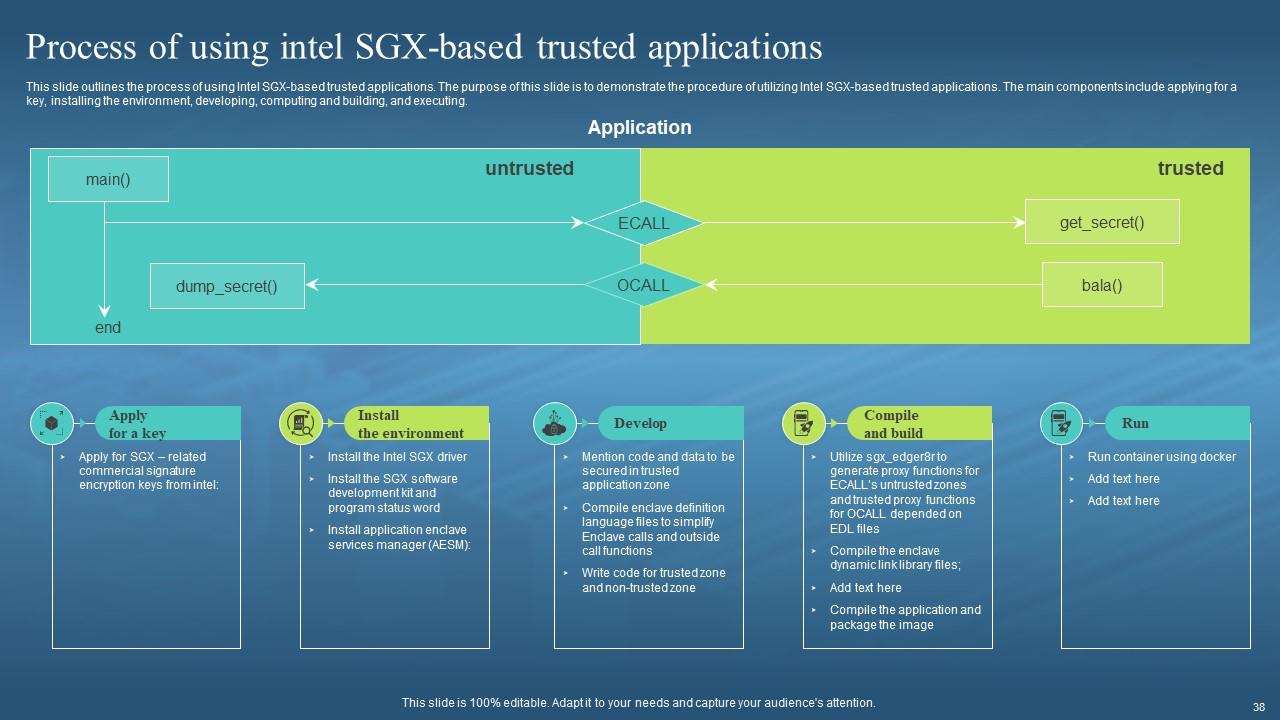

Diapositiva 38 : esta diapositiva describe el proceso de uso de aplicaciones confiables basadas en Intel SGX.

Diapositiva 39 : esta diapositiva menciona el título de las ideas que se analizarán en la siguiente plantilla.

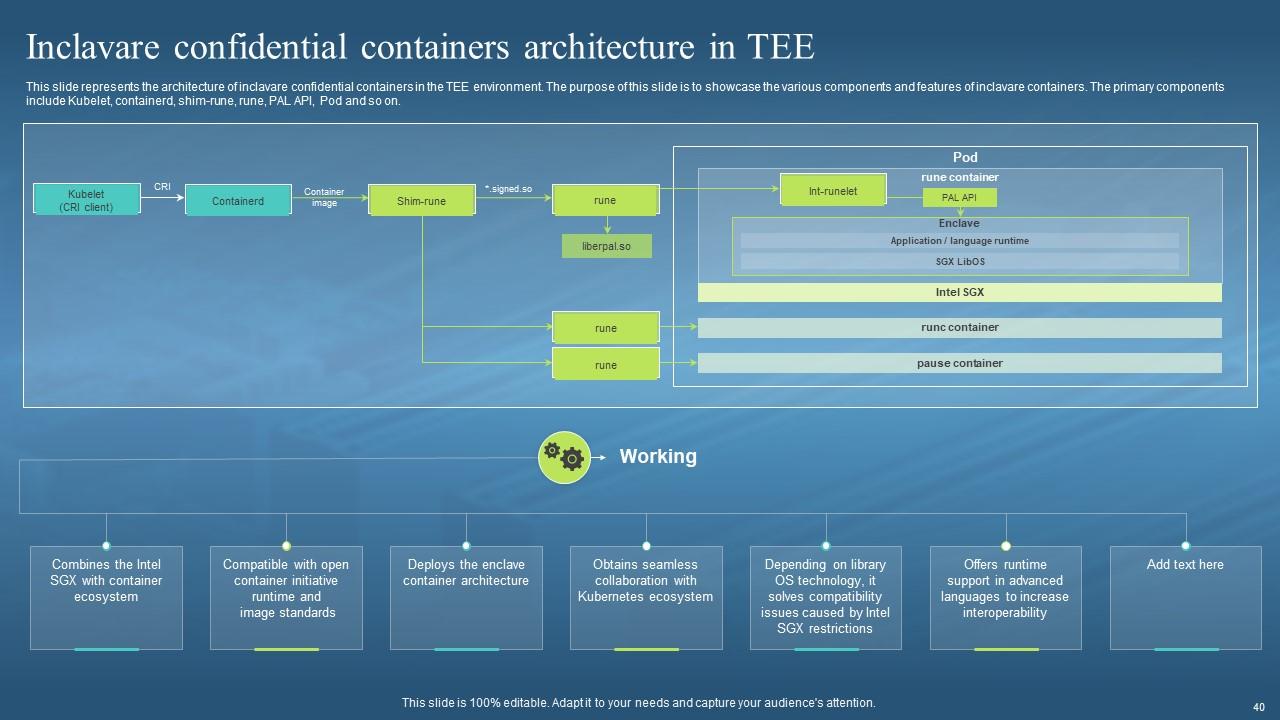

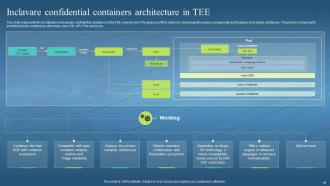

Diapositiva 40 : Esta diapositiva representa la arquitectura de los contenedores confidenciales inclavare en el entorno TEE.

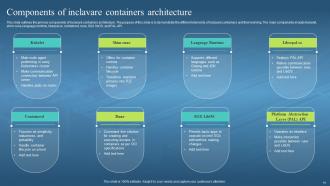

Diapositiva 41 : esta diapositiva establece los componentes de la arquitectura de contenedores inclavare.

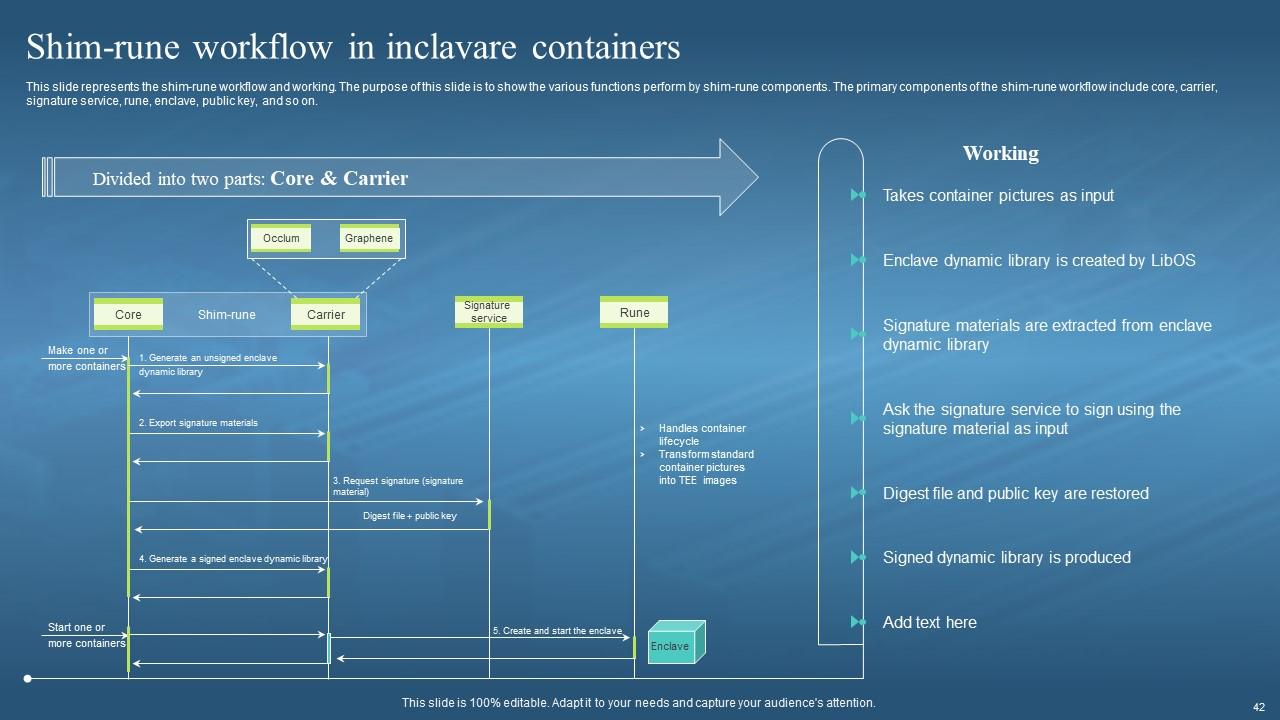

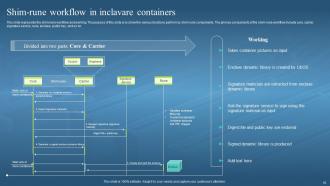

Diapositiva 42 : esta diapositiva habla sobre el flujo de trabajo de Shim-rune en contenedores enclavados.

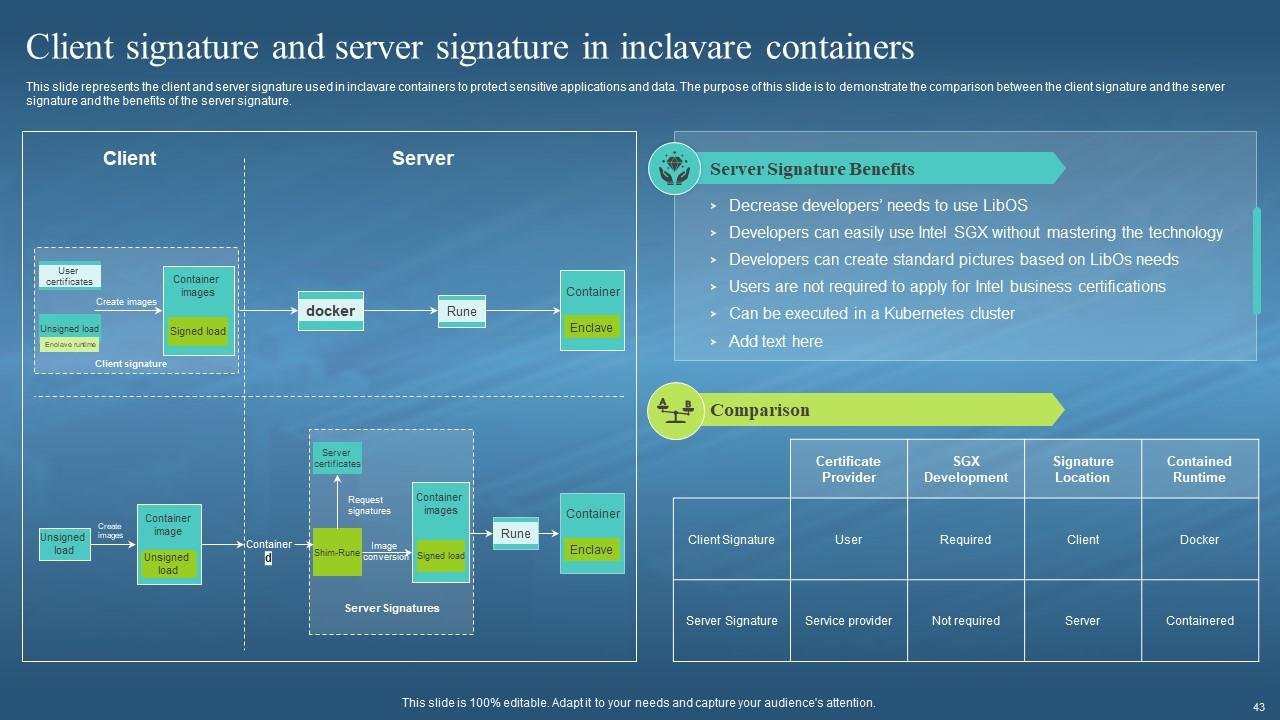

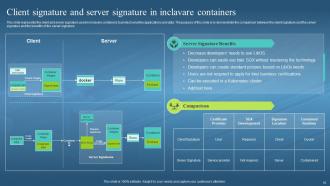

Diapositiva 43 : esta diapositiva muestra la firma del cliente y la firma del servidor en contenedores separados.

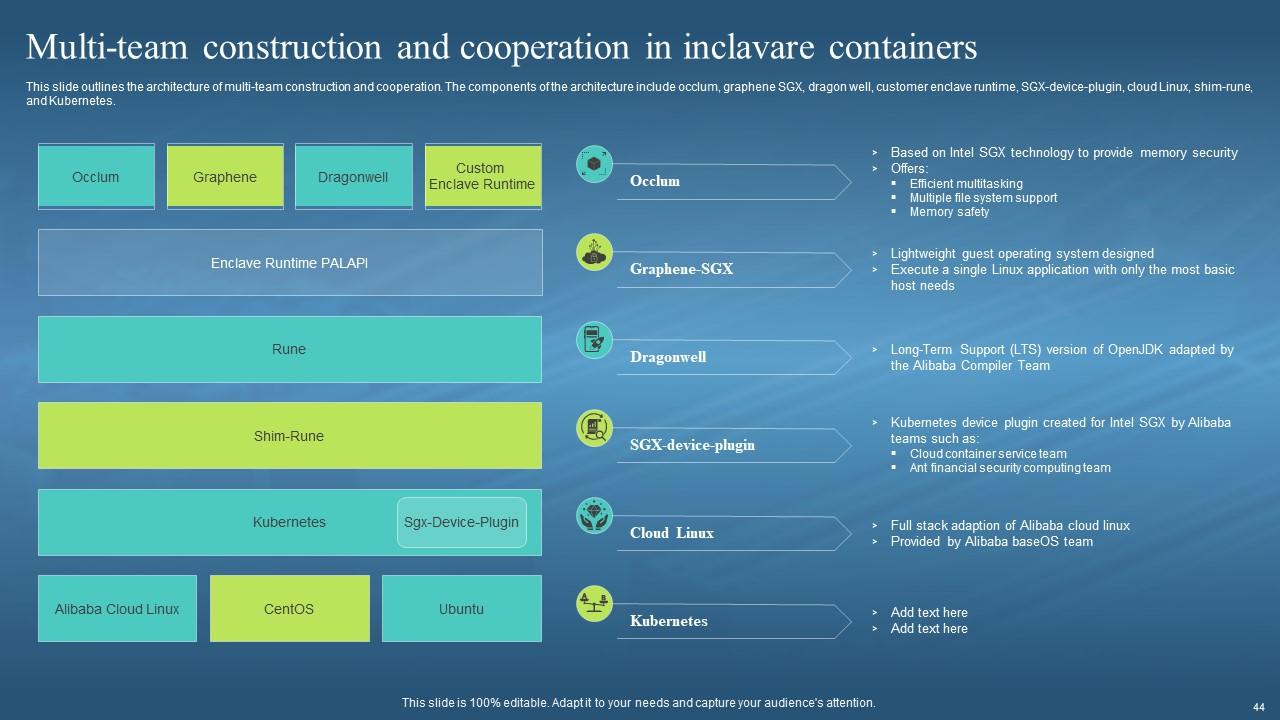

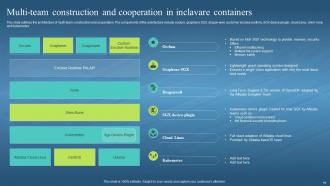

Diapositiva 44 : Esta diapositiva describe la arquitectura de la construcción y cooperación de varios equipos.

Diapositiva 45 : esta diapositiva muestra el título de las ideas que se cubrirán en la próxima plantilla.

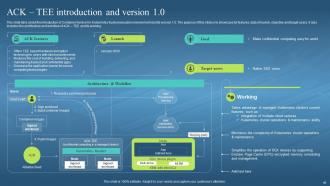

Diapositiva 46 : esta diapositiva muestra la introducción del entorno de ejecución confiable de Container Service para Kubernetes y su versión 1.0.

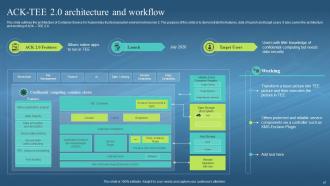

Diapositiva 47 : Esta diapositiva revela la arquitectura de Container Service para el entorno de ejecución confiable de Kubernetes versión 2.

Diapositiva 48 : esta diapositiva aclara el título de los contenidos que se analizarán más a fondo.

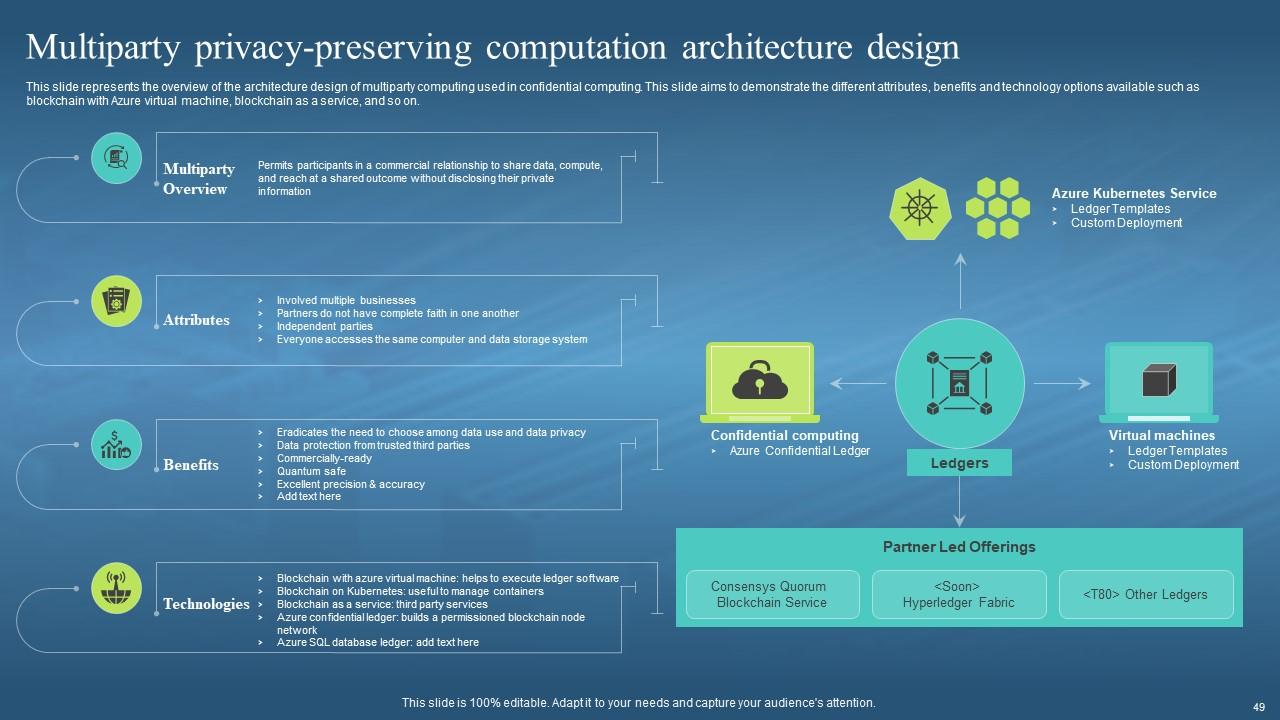

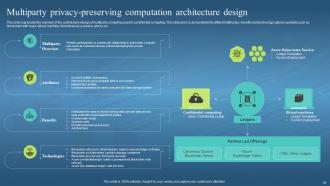

Diapositiva 49 : esta diapositiva representa una descripción general del diseño de la arquitectura de la informática multipartita.

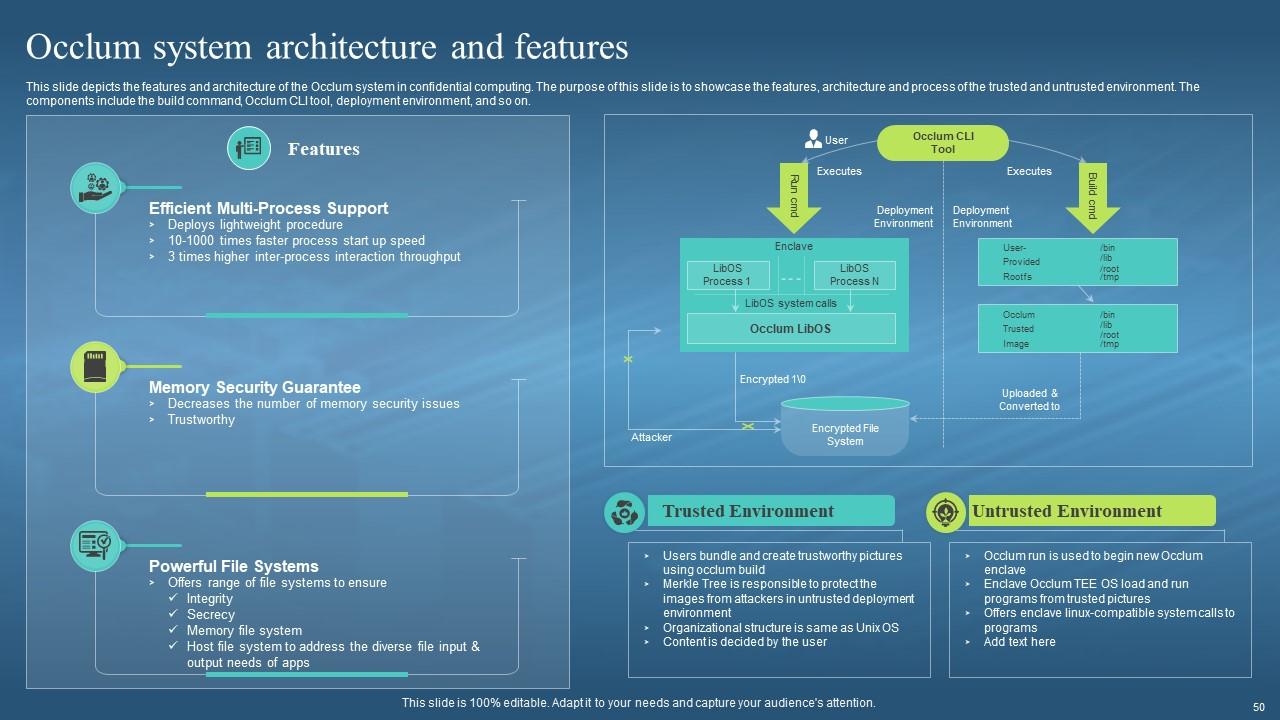

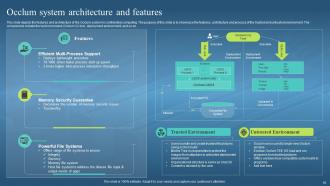

Diapositiva 50 : esta diapositiva muestra la arquitectura y las características del sistema Occlum.

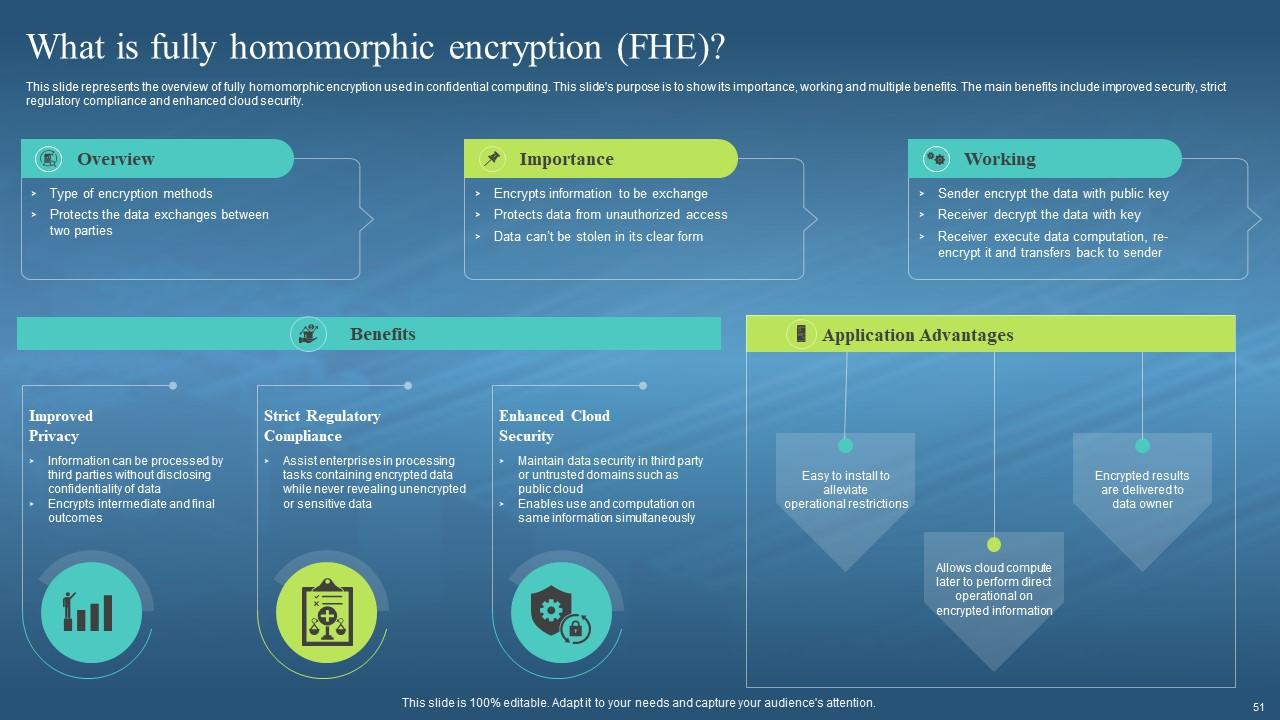

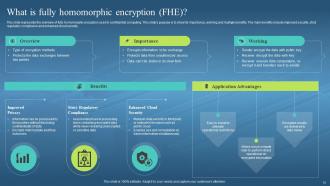

Diapositiva 51 : esta diapositiva representa una descripción general del cifrado totalmente homomórfico utilizado en la informática confidencial.

Diapositiva 52 : esta diapositiva indica el título de los temas que se cubrirán en la siguiente plantilla.

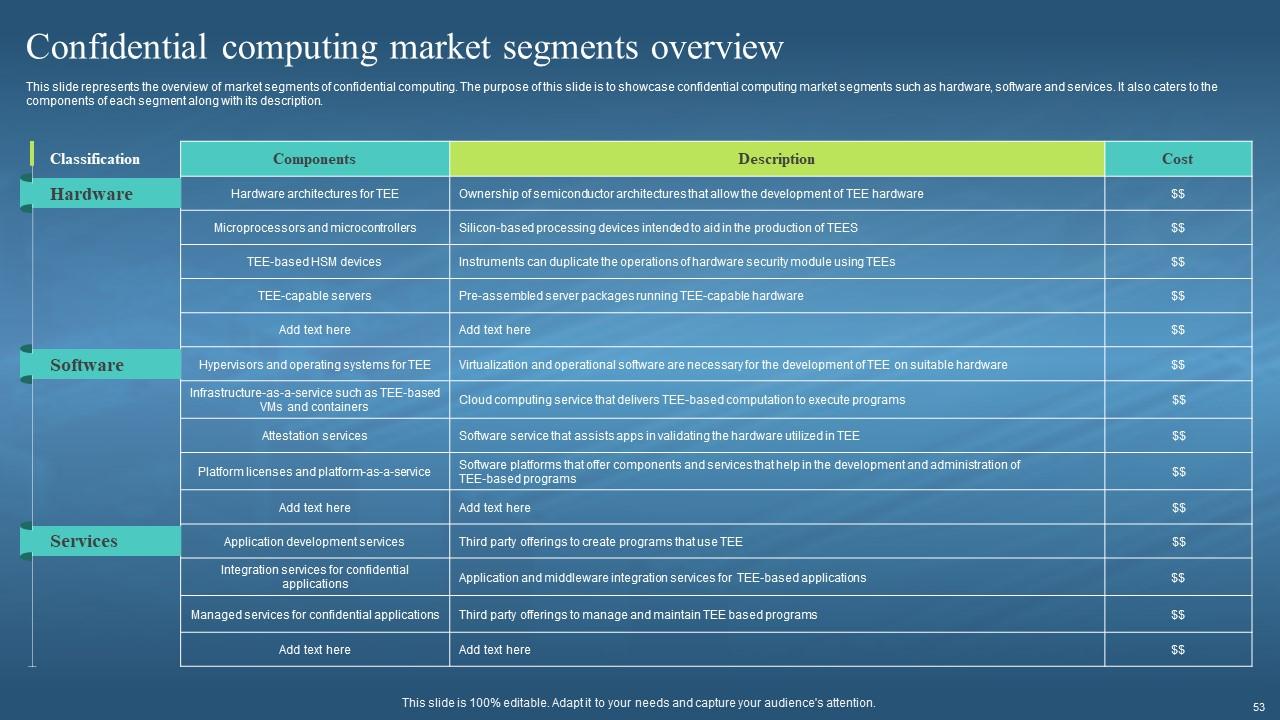

Diapositiva 53 : esta diapositiva presenta una descripción general de los segmentos del mercado de informática confidencial.

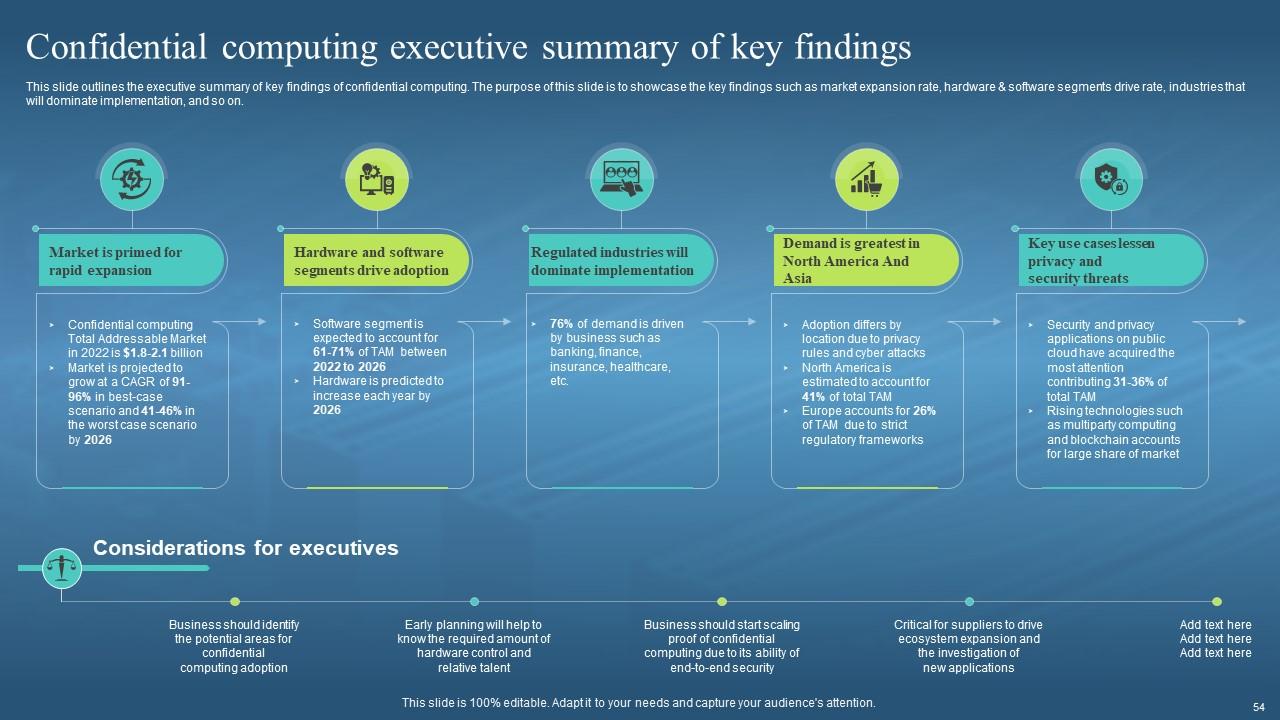

Diapositiva 54 : Esta diapositiva habla sobre el resumen ejecutivo de los hallazgos clave de Confidential Computing.

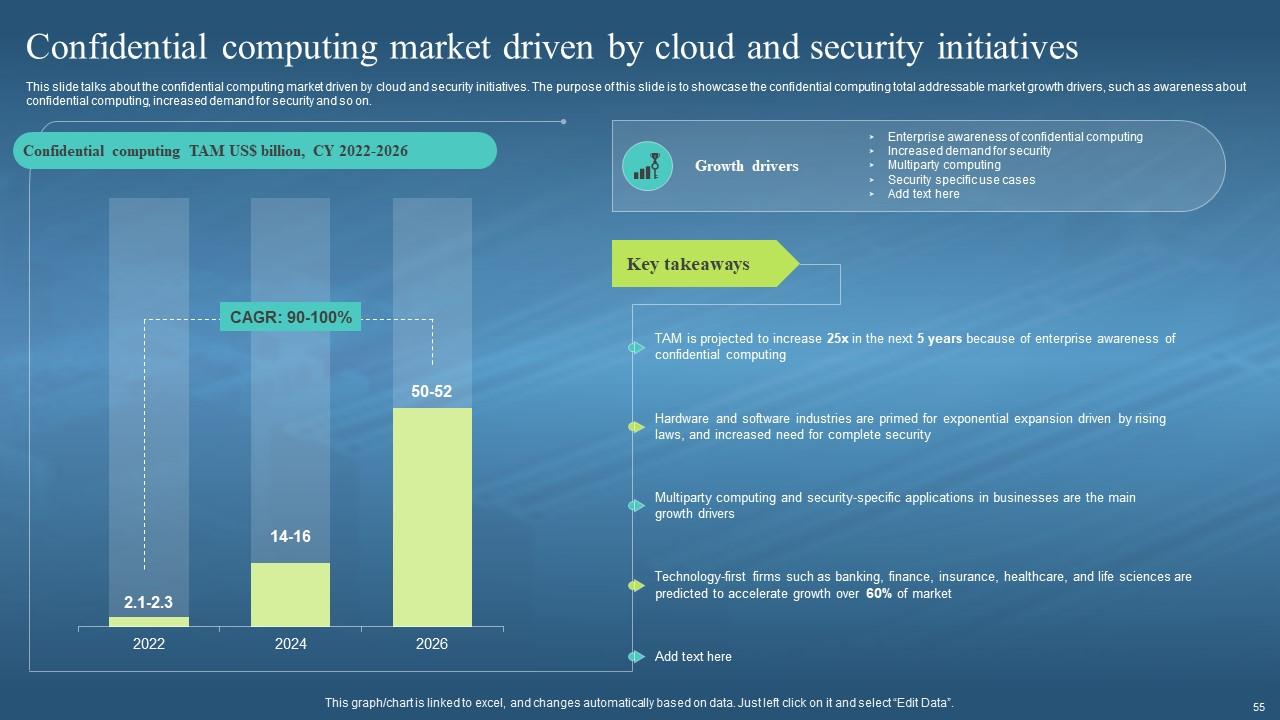

Diapositiva 55 : esta diapositiva muestra el mercado de la informática confidencial impulsado por iniciativas de seguridad y nube.

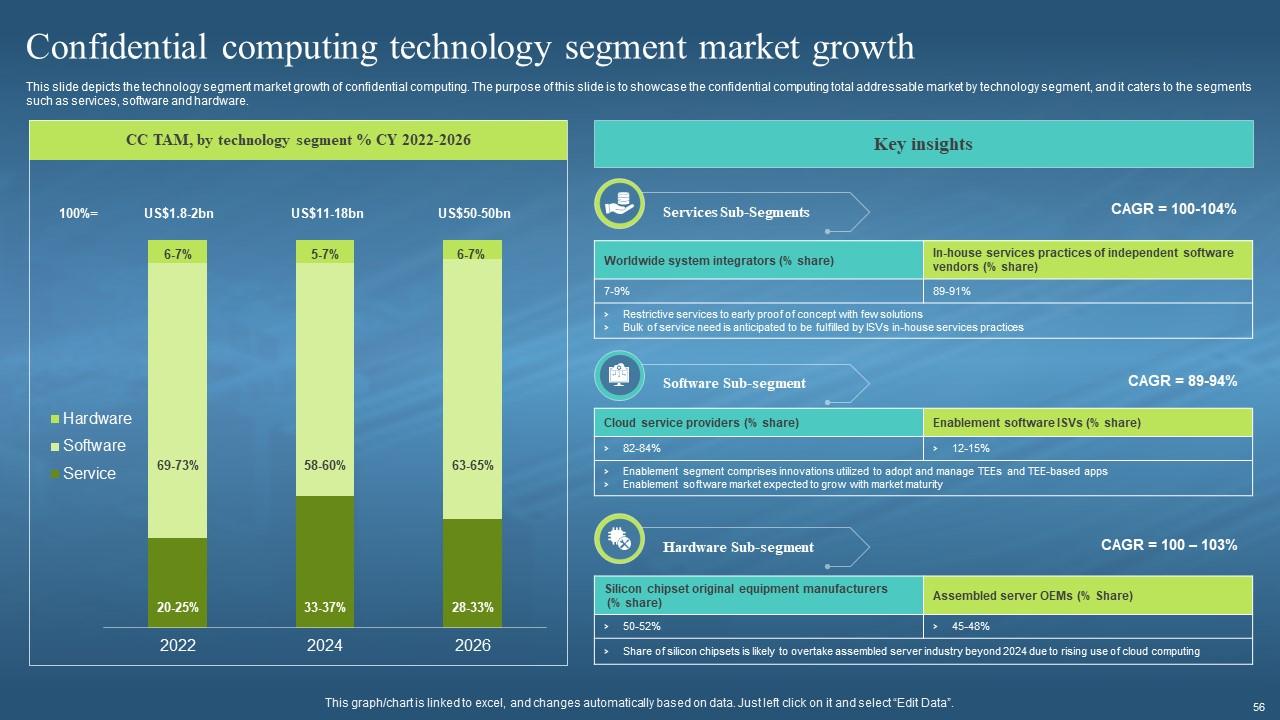

Diapositiva 56 : esta diapositiva muestra el crecimiento del mercado del segmento tecnológico de la informática confidencial.

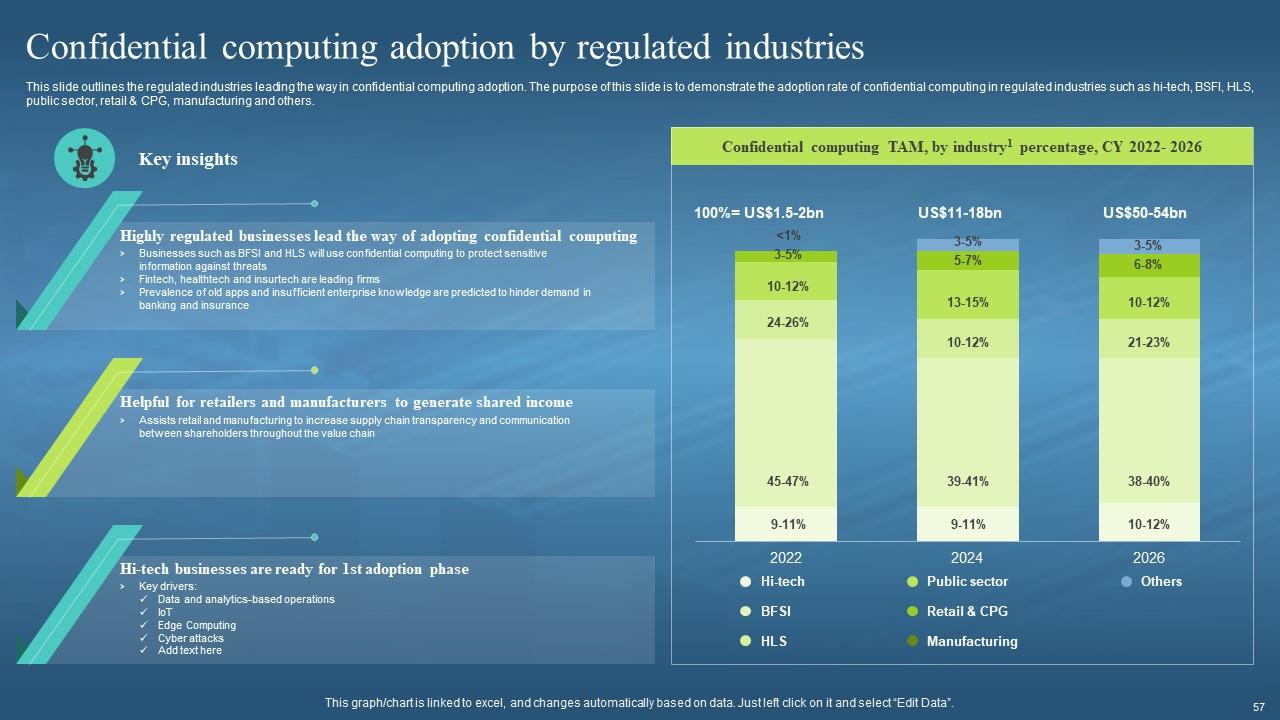

Diapositiva 57 : esta diapositiva describe las industrias reguladas que lideran el camino en la adopción de informática confidencial.

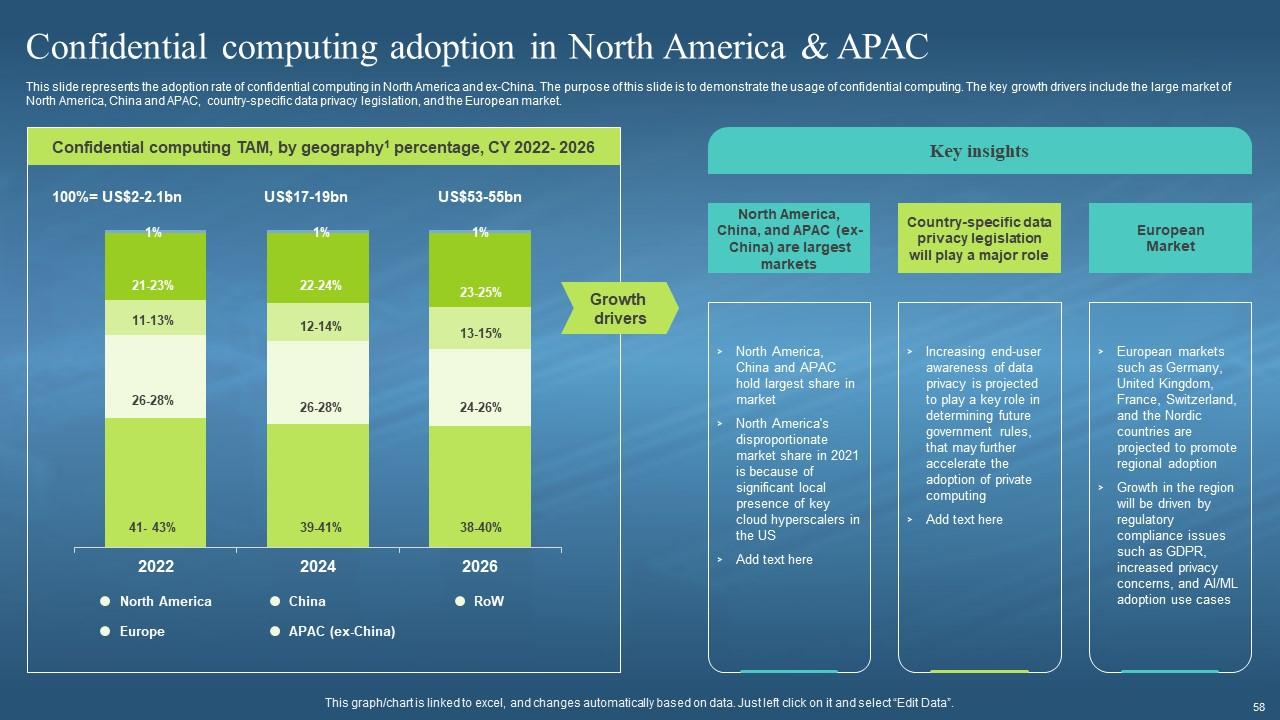

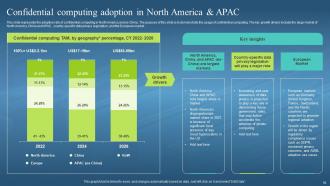

Diapositiva 58 : Esta diapositiva representa la tasa de adopción de la informática confidencial en América del Norte y fuera de China.

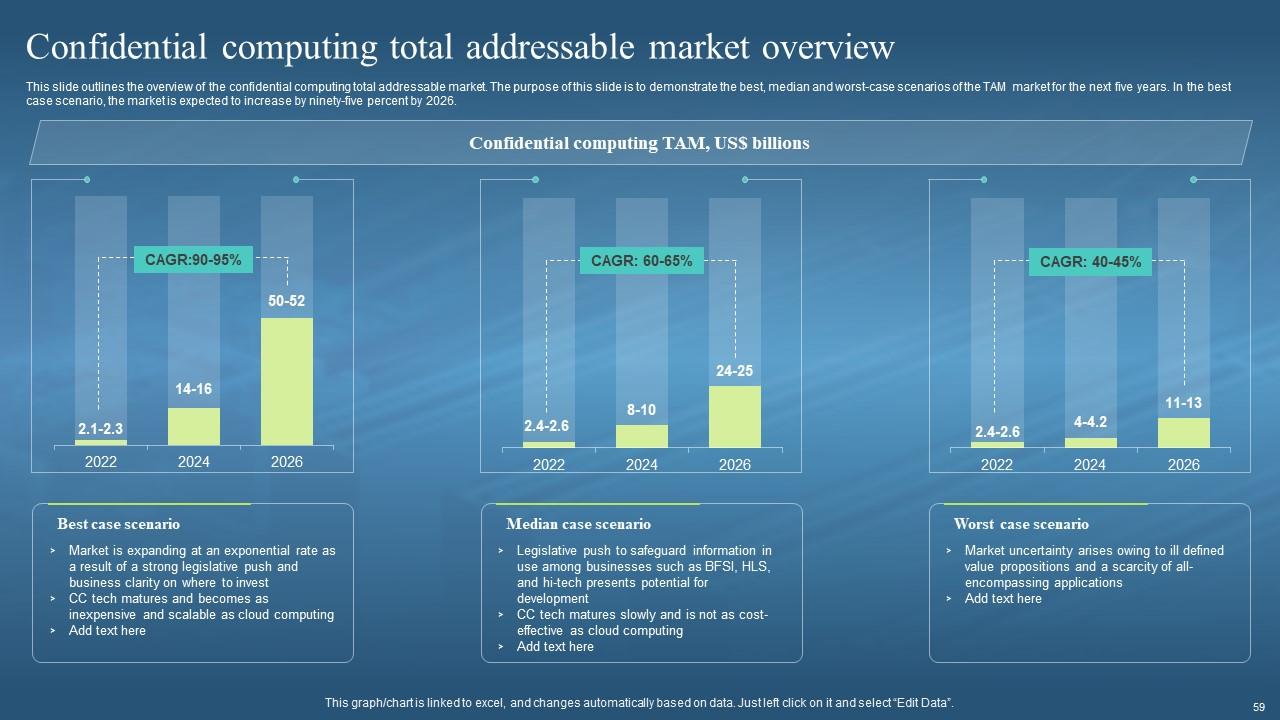

Diapositiva 59 : esta diapositiva muestra una descripción general del mercado total direccionable de informática confidencial.

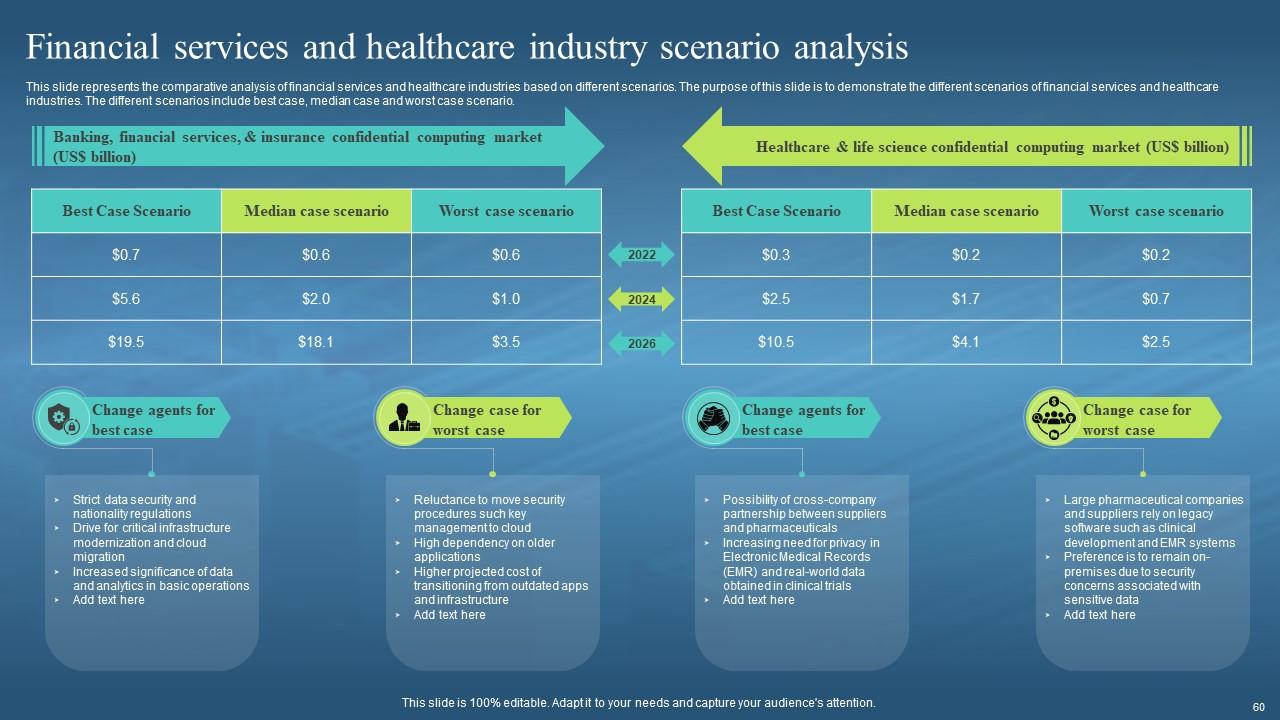

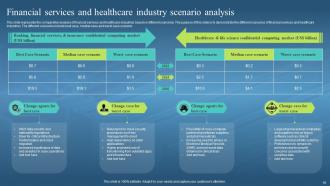

Diapositiva 60 : esta diapositiva muestra el análisis comparativo de los servicios financieros y las industrias de atención médica.

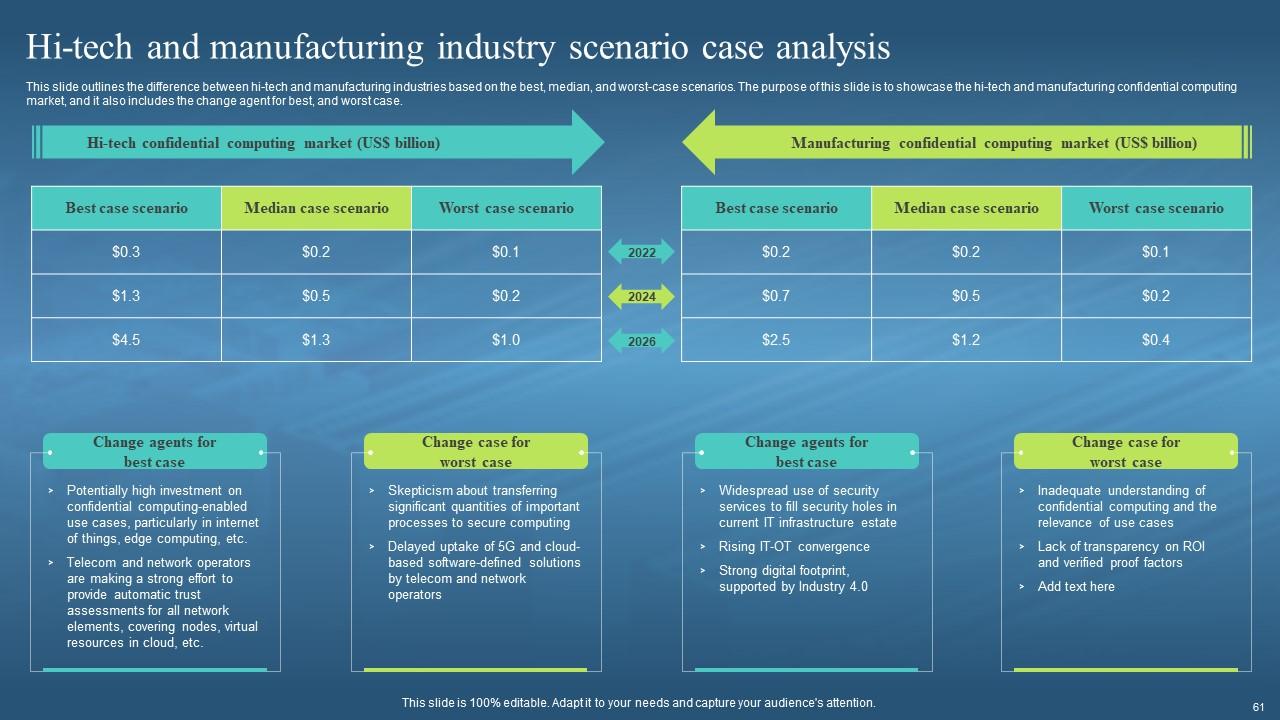

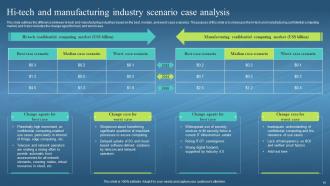

Diapositiva 61 : Esta diapositiva muestra el análisis del caso del escenario de la industria manufacturera y de alta tecnología.

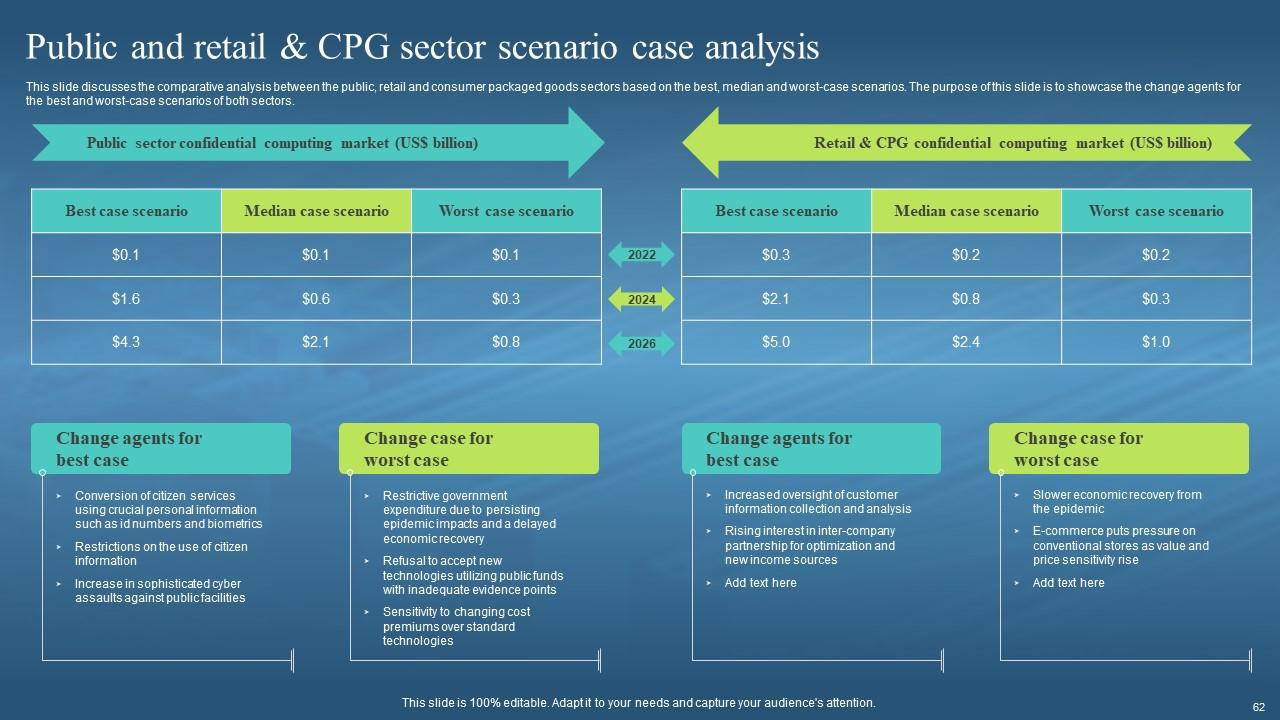

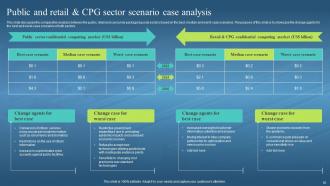

Diapositiva 62 : Esta diapositiva analiza el análisis comparativo entre los sectores público, minorista y de bienes de consumo empaquetados.

Diapositiva 63 : esta diapositiva incorpora el título de las ideas que se analizarán a continuación.

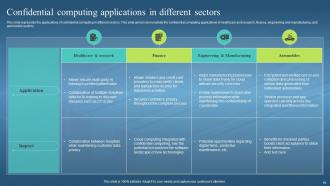

Diapositiva 64 : Esta diapositiva representa las aplicaciones de la informática confidencial en diferentes sectores.

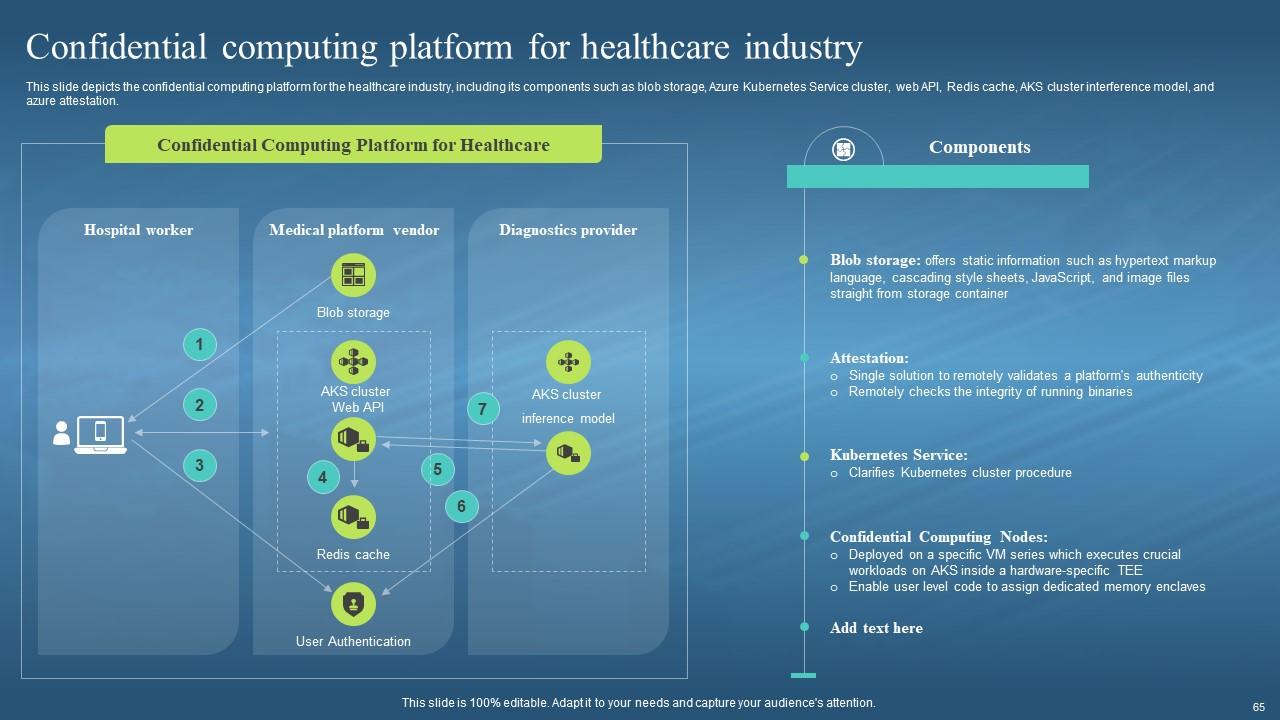

Diapositiva 65 : esta diapositiva muestra la plataforma informática confidencial para la industria de la salud.

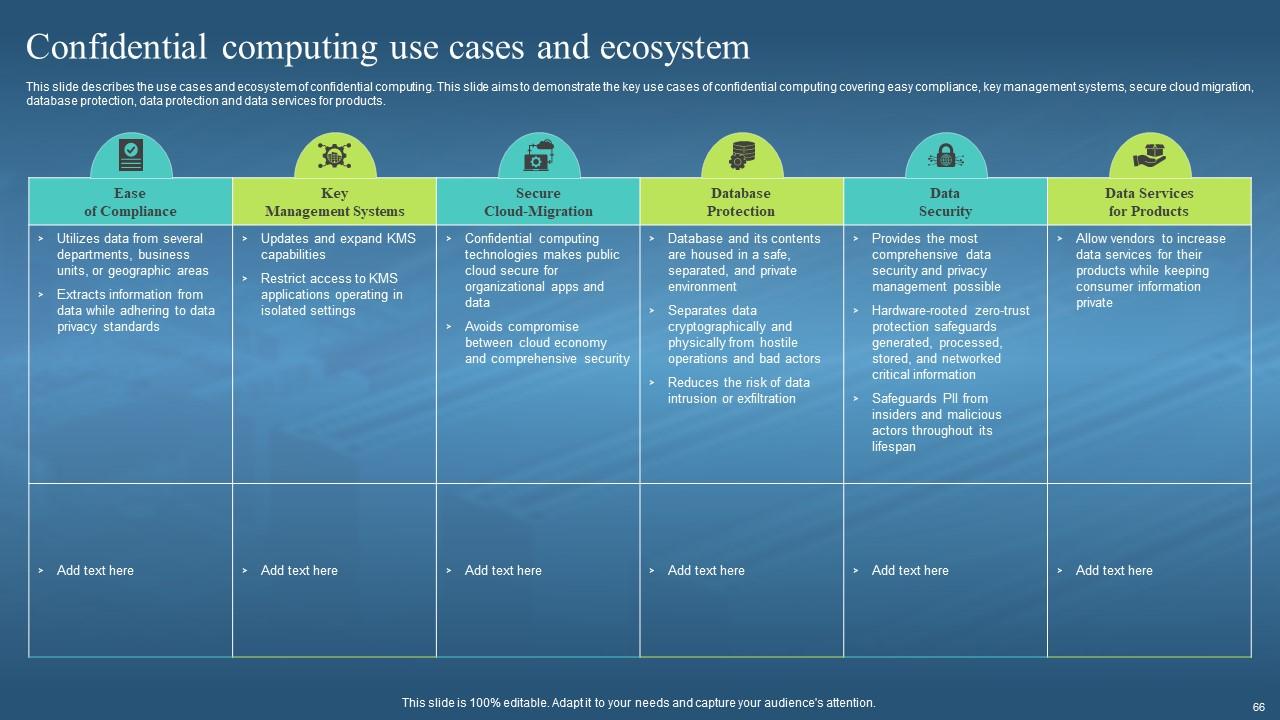

Diapositiva 66 : esta diapositiva describe los casos de uso y el ecosistema de la informática confidencial.

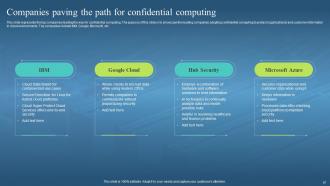

Diapositiva 67 : esta diapositiva presenta las principales empresas que lideran el camino de la informática confidencial.

Diapositiva 68 : esta diapositiva resalta el título de las ideas que se cubrirán en la próxima plantilla.

Diapositiva 69 : Esta diapositiva revela el futuro de la tecnología informática confidencial.

Diapositiva 70 : esta diapositiva contiene el título de los contenidos que se analizarán a continuación.

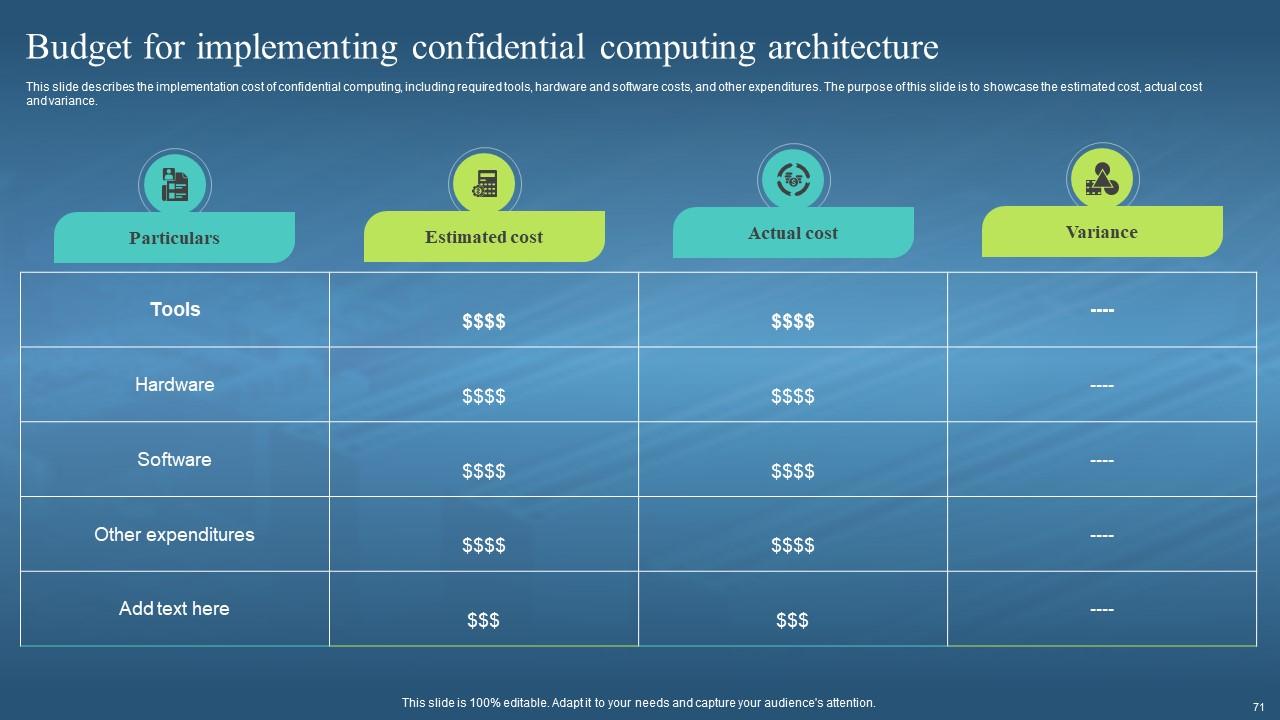

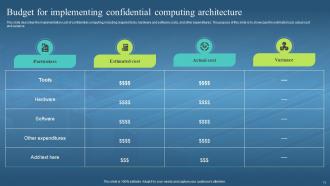

Diapositiva 71 : esta diapositiva muestra el presupuesto para implementar una arquitectura informática confidencial.

Diapositiva 72 : esta diapositiva muestra el título de los temas que se cubrirán en la siguiente plantilla.

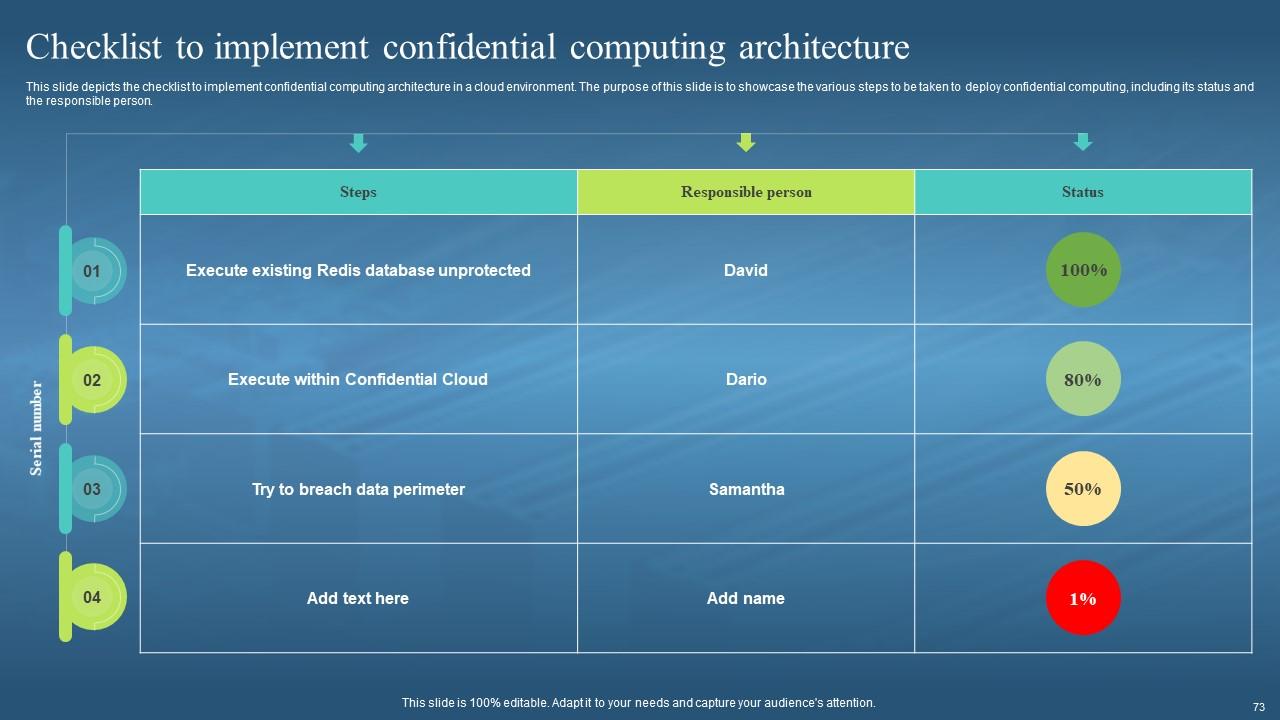

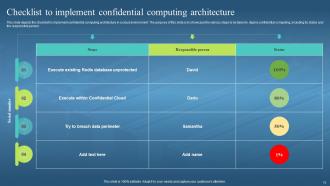

Diapositiva 73 : esta diapositiva muestra la lista de verificación para implementar una arquitectura informática confidencial en un entorno de nube.

Diapositiva 74 : esta diapositiva presenta el título de los temas que se analizarán a continuación.

Diapositiva 75 : esta diapositiva describe el cronograma de implementación de la arquitectura informática confidencial.

Diapositiva 76 : esta diapositiva muestra el título de los contenidos que se cubrirán en la próxima plantilla.

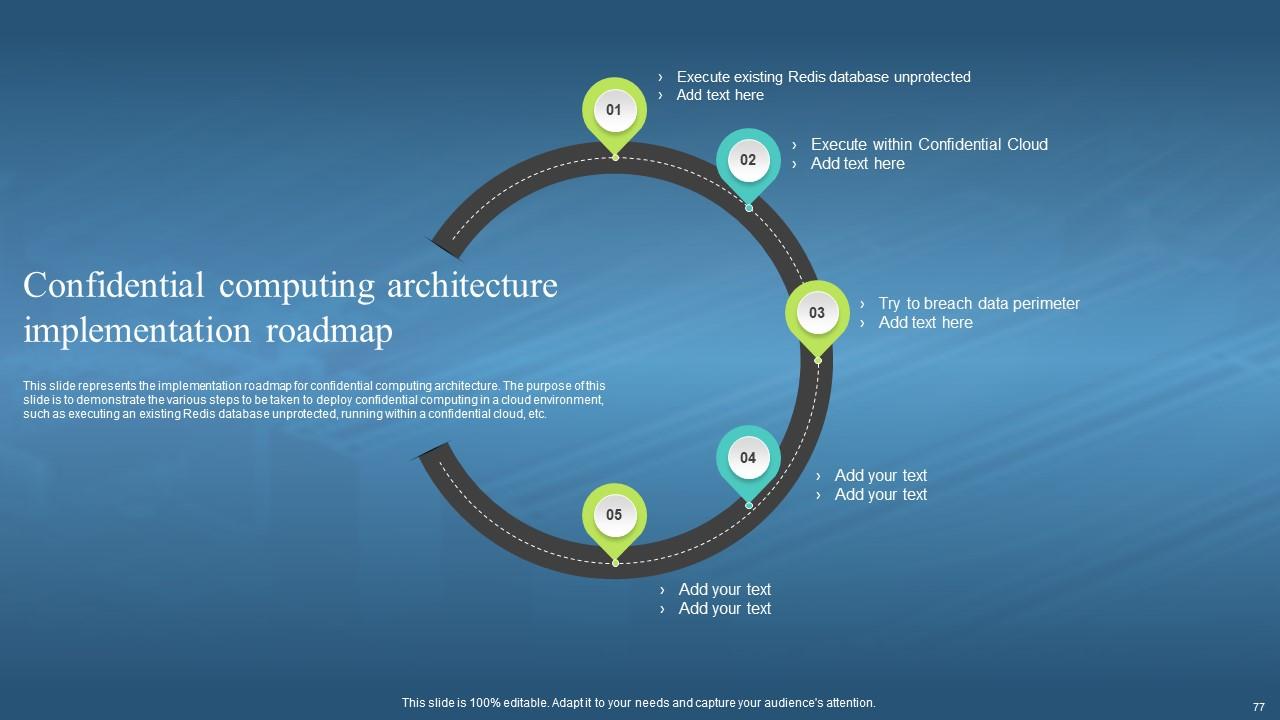

Diapositiva 77 : esta diapositiva representa la hoja de ruta de implementación para la arquitectura informática confidencial.

Diapositiva 78 : esta diapositiva muestra el título de las ideas que se analizarán a continuación.

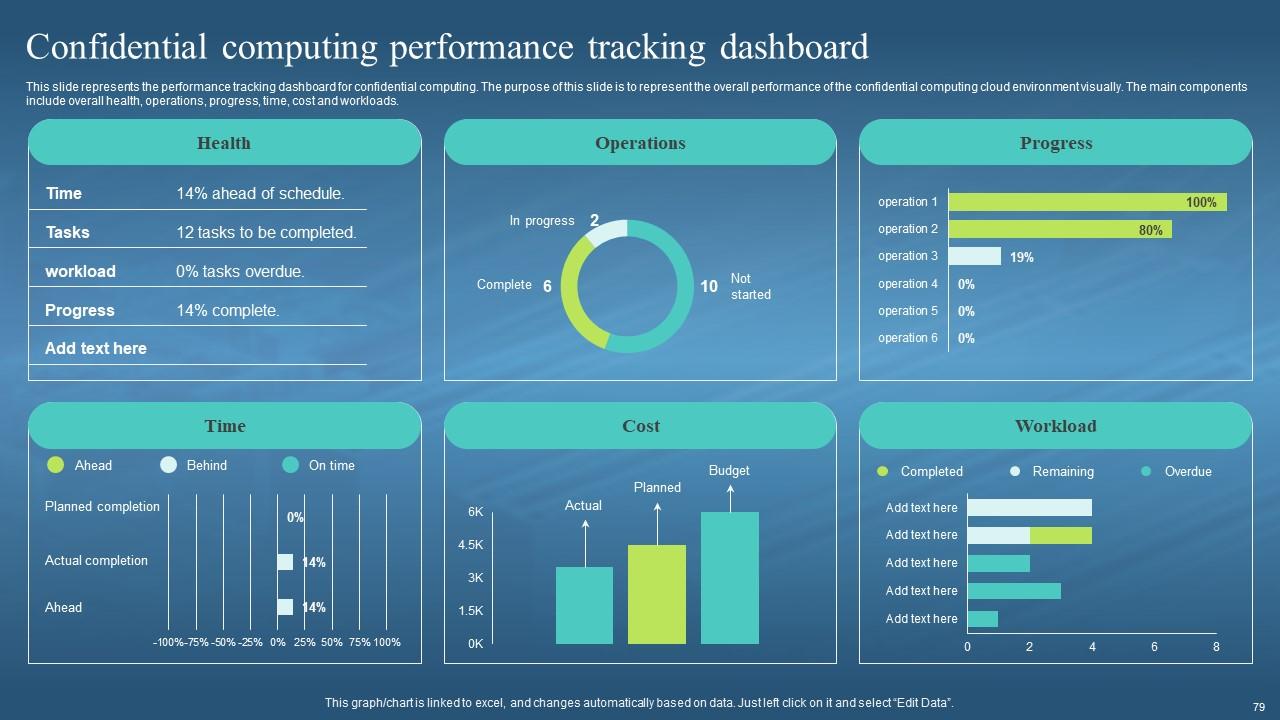

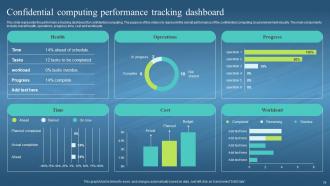

Diapositiva 79 : esta diapositiva destaca el panel de seguimiento del rendimiento para la informática confidencial.

Diapositiva 80 : esta diapositiva incorpora el título de las ideas que se abordarán en la próxima plantilla.

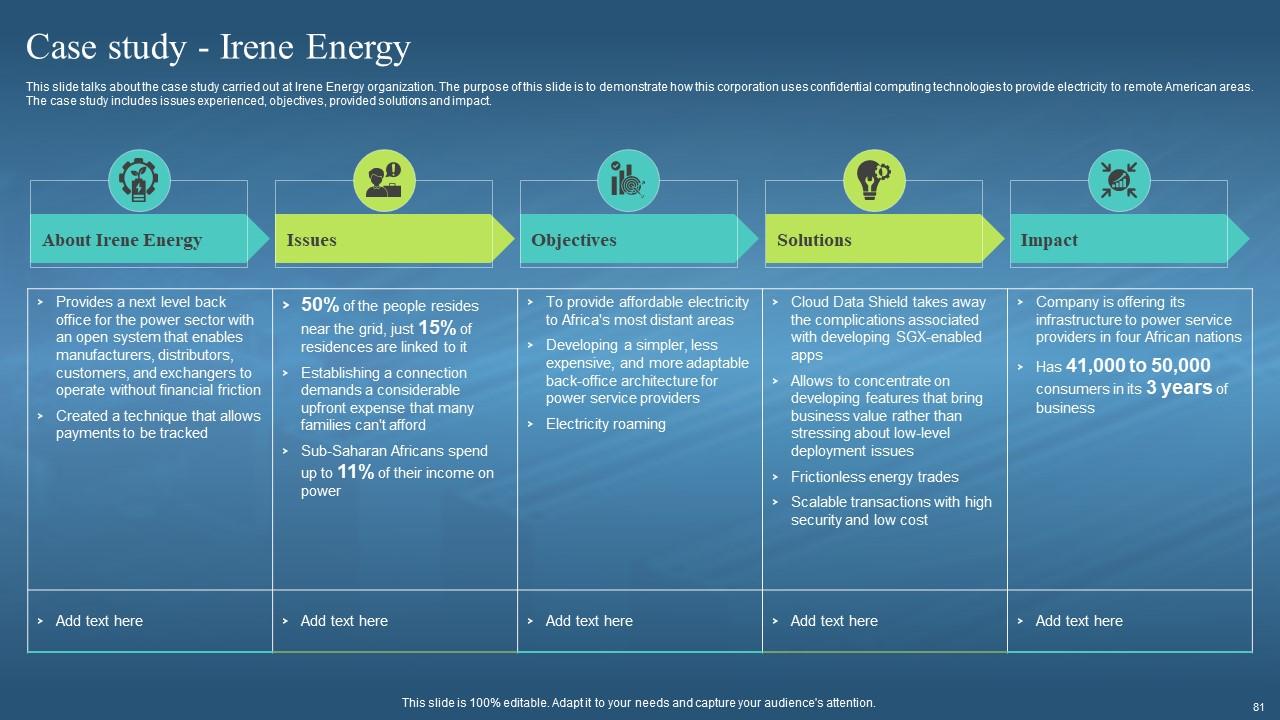

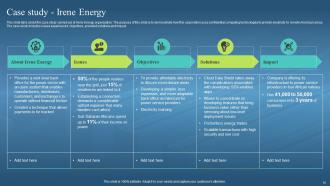

Diapositiva 81 : Esta diapositiva habla sobre el estudio de caso realizado en la organización Irene Energy.

Diapositiva 82 : esta es la diapositiva de íconos que contiene todas las ideas utilizadas en el plan.

Diapositiva 83 : esta diapositiva se utiliza para representar información adicional.

Diapositiva 84 : esta diapositiva muestra el diagrama de Venn.

Diapositiva 85 : Esta es la diapositiva del Rompecabezas con imágenes relacionadas.

Diapositiva 86 : esta diapositiva contiene notas adhesivas para recordatorios y fechas límite.

Diapositiva 87 : esta diapositiva aclara información relacionada con el tema financiero.

Diapositiva 88 : Esta es la diapositiva del plan de 30, 60 y 90 días para una planificación eficaz.

Diapositiva 89 : Esta es la diapositiva de agradecimiento por el reconocimiento.

Diapositivas de presentación de Powerpoint de hardware informático confidencial con las 88 diapositivas:

Utilice nuestras diapositivas de presentación de PowerPoint de hardware informático confidencial para ayudarle a ahorrar su valioso tiempo de manera efectiva. Están listos para encajar en cualquier estructura de presentación.

FAQs

Confidential computing is a security paradigm that aims to protect data during processing. The key features of confidential computing include hardware-based encryption, trusted execution environments (TEEs), and the ability to process sensitive data without exposing it.

Confidential computing offers several benefits, such as preserving data privacy during processing, reducing the risk of data breaches, enabling secure cloud adoption, ensuring compliance with regulations, etc.

Confidential computing ensures total privacy assurance by utilizing trusted execution environments (TEEs), such as Intel SGX or AMD SEV. TEEs create secure enclaves in which sensitive data can be processed without being exposed to the underlying infrastructure.

Trusted Execution Environments (TEEs) are hardware-based security features that create isolated enclaves for processing sensitive data. TEEs ensure that data remains protected and confidential even from the host operating system and other software layers.

Confidential computing finds application in various scenarios, including protecting sensitive healthcare data during analysis, securing financial transactions and customer data, enabling secure collaborations in research environments, and ensuring the confidentiality of intellectual property during remote processing.

-

“Ample and amazing variety of templates available, really helpful for making professional PPT for day to day workings.”

-

I discovered this website through a google search, the services matched my needs perfectly and the pricing was very reasonable. I was thrilled with the product and the customer service. I will definitely use their slides again for my presentations and recommend them to other colleagues.