Slides de apresentação em Powerpoint de TI de computação confidencial

Esta apresentação em PowerPoint explica brevemente a tecnologia de computação confidencial, abrangendo sua importância, várias tecnologias, consórcios e arquitetura. Nesta Apresentação PowerPoint de Computação Confidencial, abordamos a visão geral do ambiente de computação confidencial, incluindo uma introdução, principais recursos, funções, benefícios e cenários de negócios. Também abrange a importância da computação confidencial para os usuários, sua pilha técnica e como ela fornece segurança completa aos dados. Além disso, este PPT do Consórcio de Computação Confidencial contém uma visão geral do consórcio de computação confidencial, abrangendo sua estrutura e diferentes níveis de associação. Além disso, a apresentação PPT de Computação em Nuvem Confidencial inclui a arquitetura, funcionamento, abordagens primárias e diferentes tecnologias usadas para proteger os dados em uso. Além disso, este modelo de mercado de computação confidencial atende a uma seção do mercado de computação confidencial que abrange segmentos de mercado, resumo executivo, fatores de crescimento, taxa de adoção de computação confidencial na América do Norte e APAC e a visão geral total do mercado endereçável. Além disso, esta plataforma de Hardware de Computação Confidencial compreende aplicações de tecnologia de computação confidencial em diferentes setores, como saúde e pesquisa, finanças, engenharia e manufatura e automóveis. Por fim, este PPT de Tecnologia de Computação Confidencial contém um orçamento, o futuro da tecnologia, um roteiro e cronograma de implementação e um estudo de caso. Baixe nosso modelo 100% editável e personalizável, que também é compatível com o Apresentações Google.

You must be logged in to download this presentation.

Características destes slides de apresentação do PowerPoint:

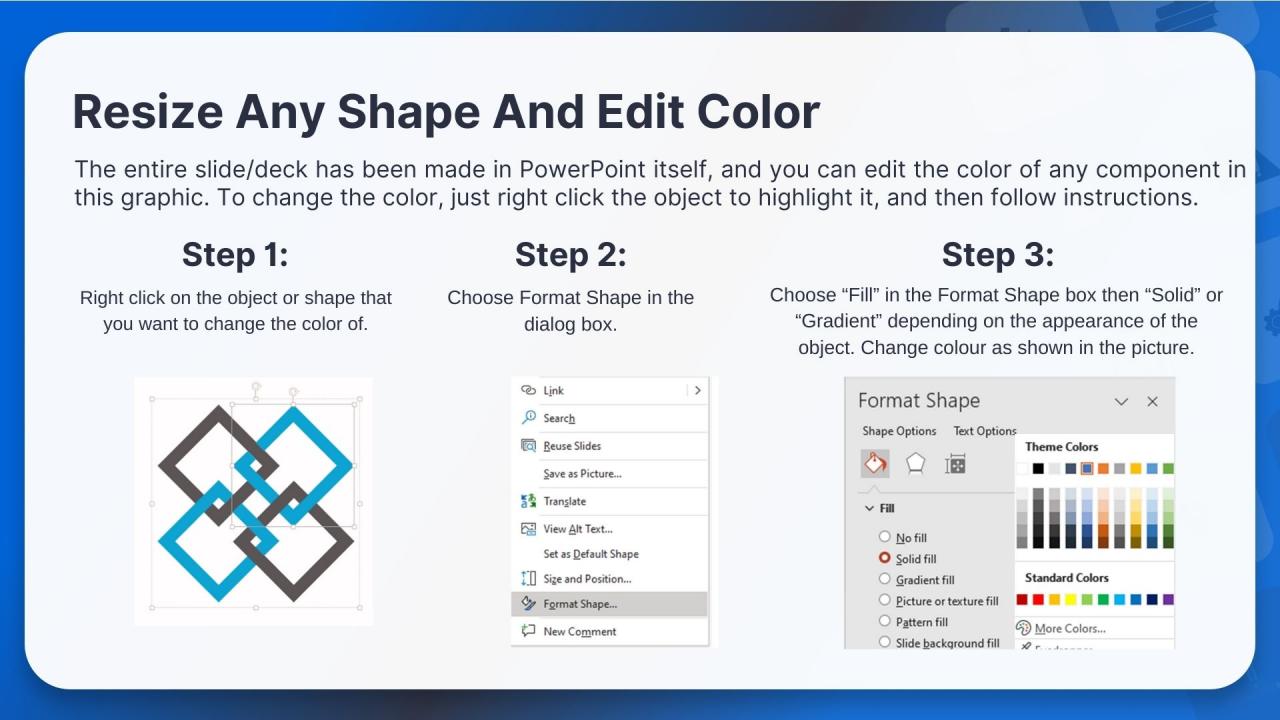

Esta apresentação completa tem slides PPT em uma ampla gama de tópicos, destacando as principais áreas de suas necessidades de negócios. Possui modelos projetados profissionalmente com recursos visuais relevantes e conteúdo direcionado ao assunto. Este deck de apresentação tem um total de oitenta e nove slides. Obtenha acesso aos modelos personalizáveis. Nossos designers criaram modelos editáveis para sua conveniência. Você pode editar a cor, o texto e o tamanho da fonte conforme sua necessidade. Você pode adicionar ou excluir o conteúdo, se necessário. Você está a apenas um clique de distância para ter esta apresentação pronta. Clique no botão de download agora.

People who downloaded this PowerPoint presentation also viewed the following :

Conteúdo desta apresentação em Powerpoint

Slide 1 : Este slide apresenta a Computação Confidencial (TI). Comece informando o nome da sua empresa.

Slide 2 : Este slide descreve a Agenda da apresentação.

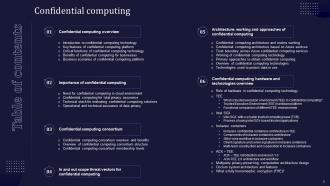

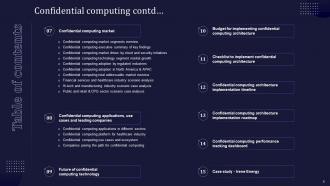

Slide 3 : Este slide incorpora o sumário.

Slide 4 : Este é mais um slide que dá continuidade ao sumário.

Slide 5 : Este slide destaca o título dos tópicos a serem abordados posteriormente.

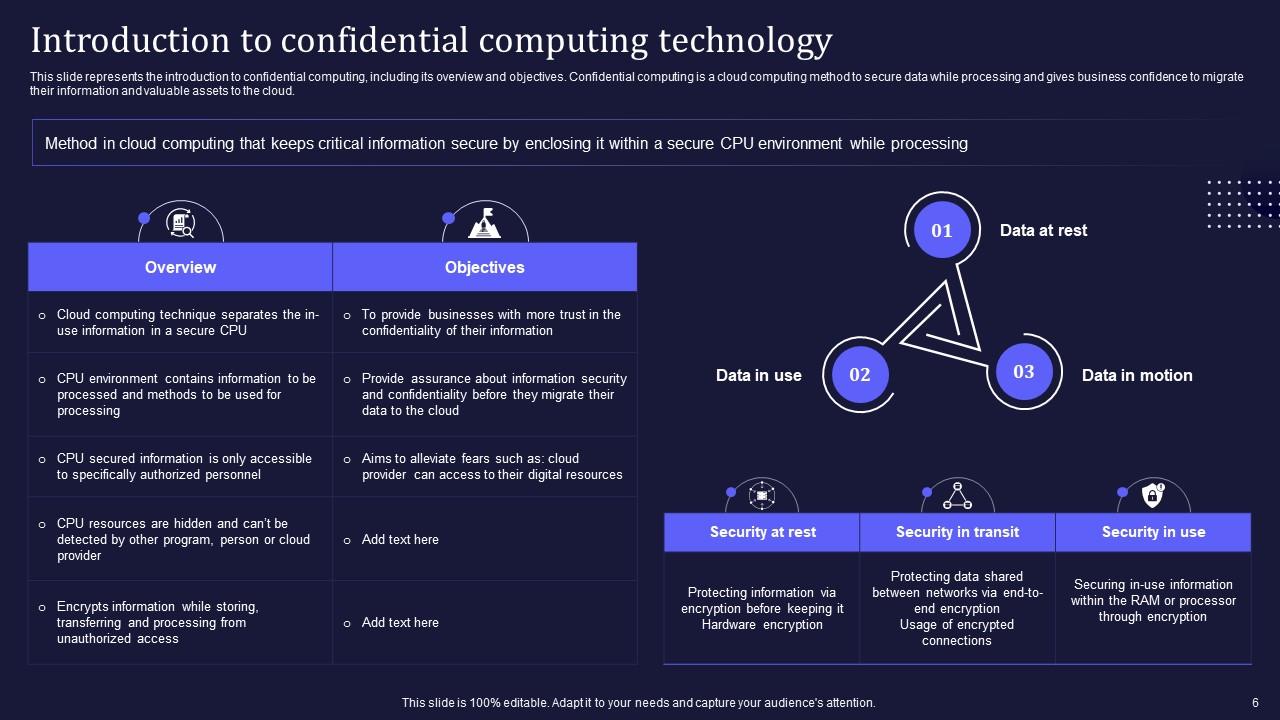

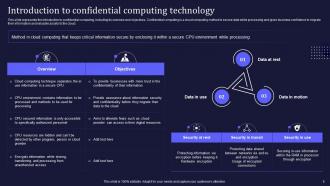

Slide 6 : Este slide representa a introdução à computação confidencial, incluindo sua visão geral e objetivos.

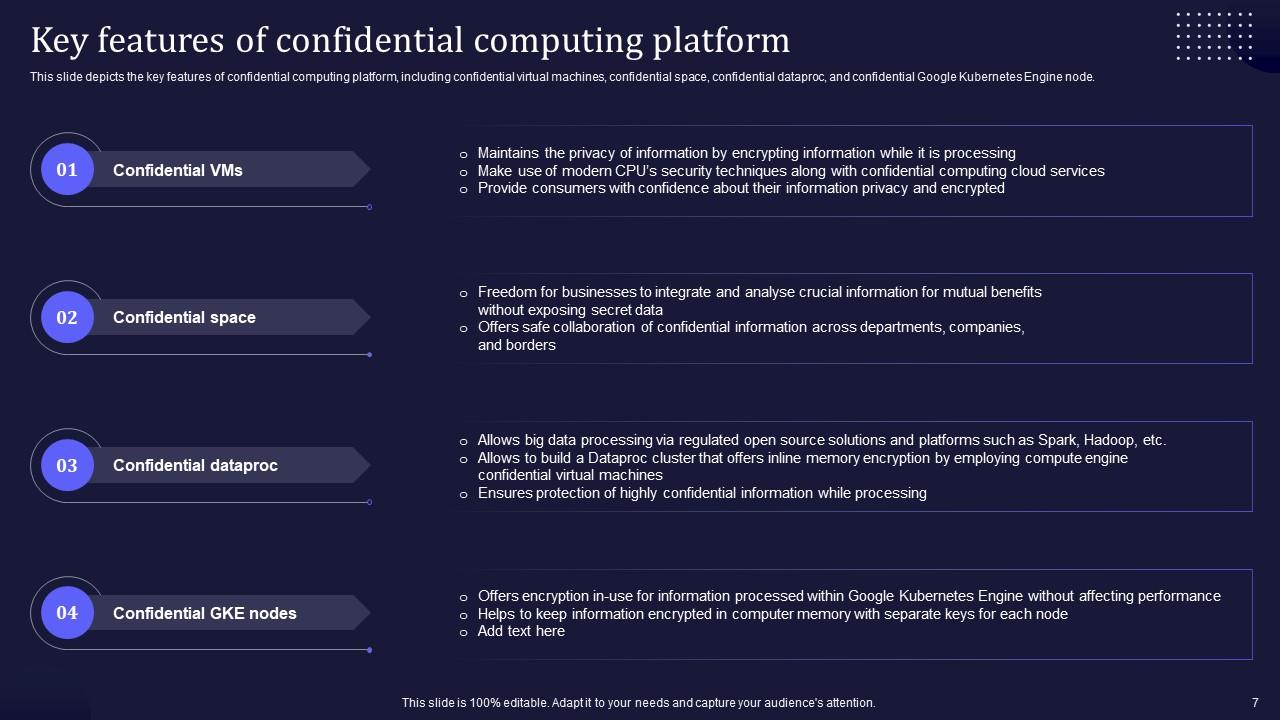

Slide 7 : Este slide descreve os principais recursos da plataforma de computação confidencial.

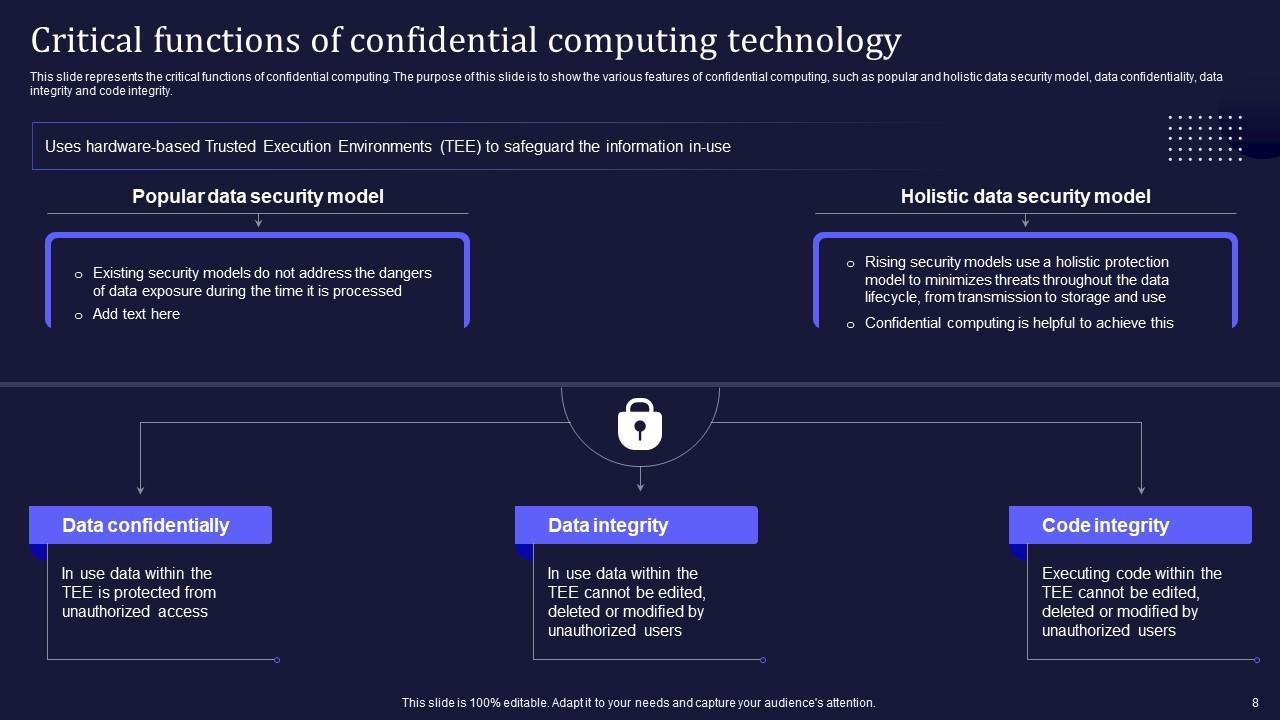

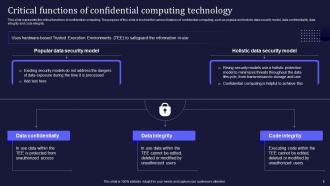

Slide 8 : Este slide destaca as funções críticas da computação confidencial.

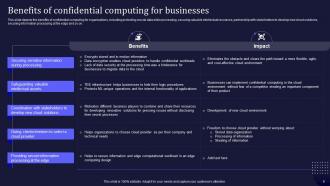

Slide 9 : Este slide mostra os benefícios da computação confidencial para as organizações.

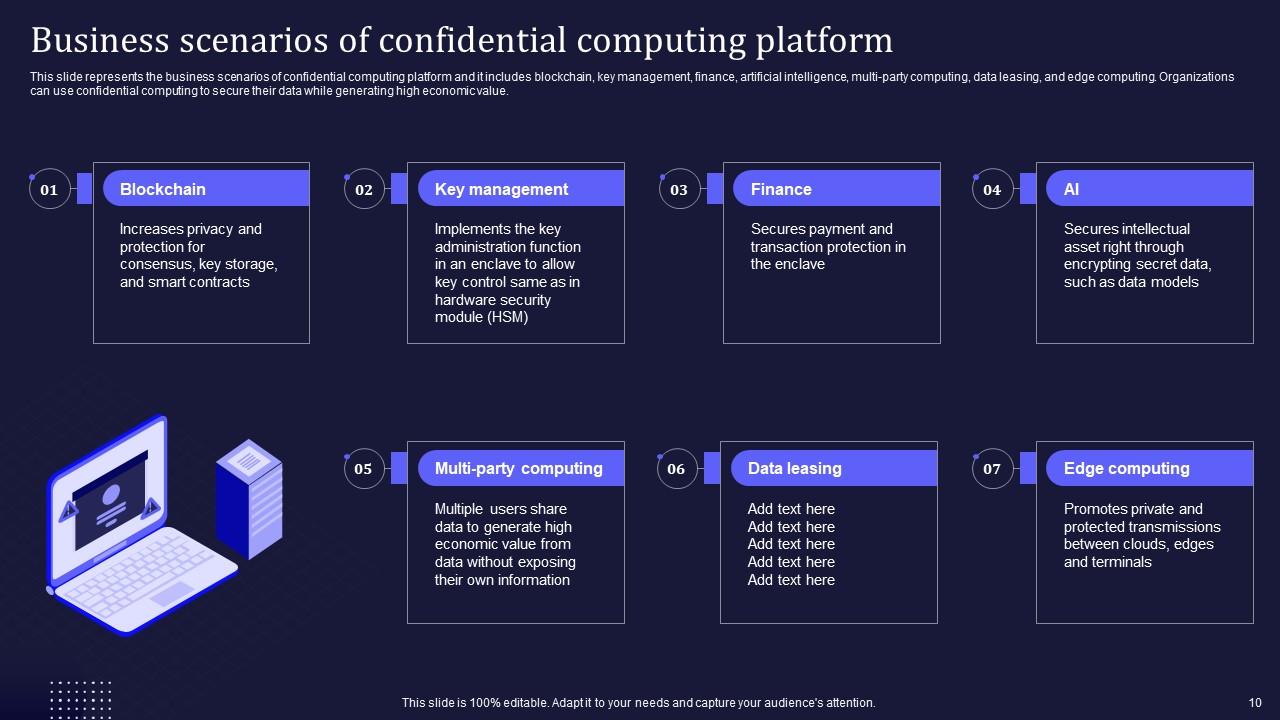

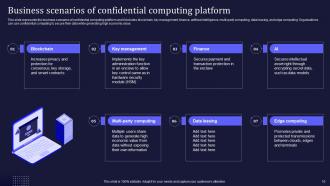

Slide 10 : Este slide revela os cenários de negócios da plataforma de computação confidencial.

Slide 11 : Este slide inclui o Head8ing para o conteúdo a ser discutido a seguir.

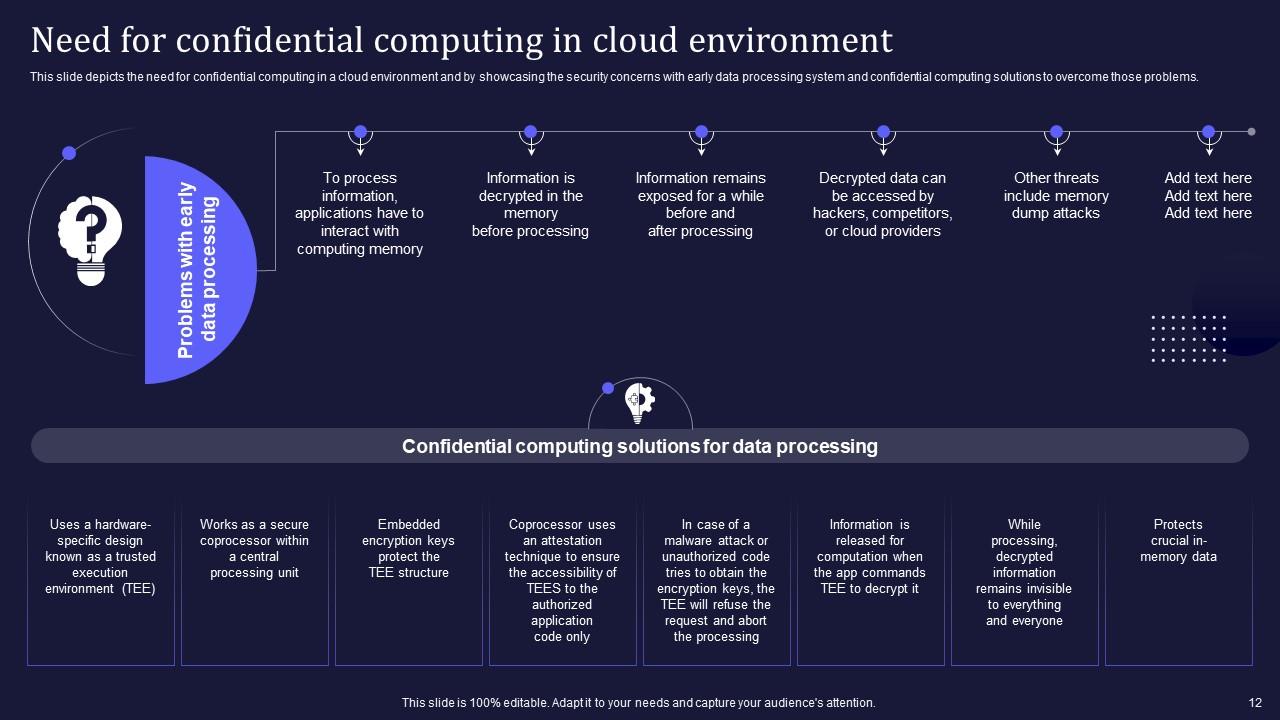

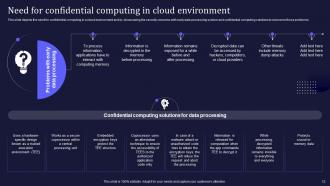

Slide 12 : Este slide mostra a necessidade de computação confidencial em ambiente de nuvem.

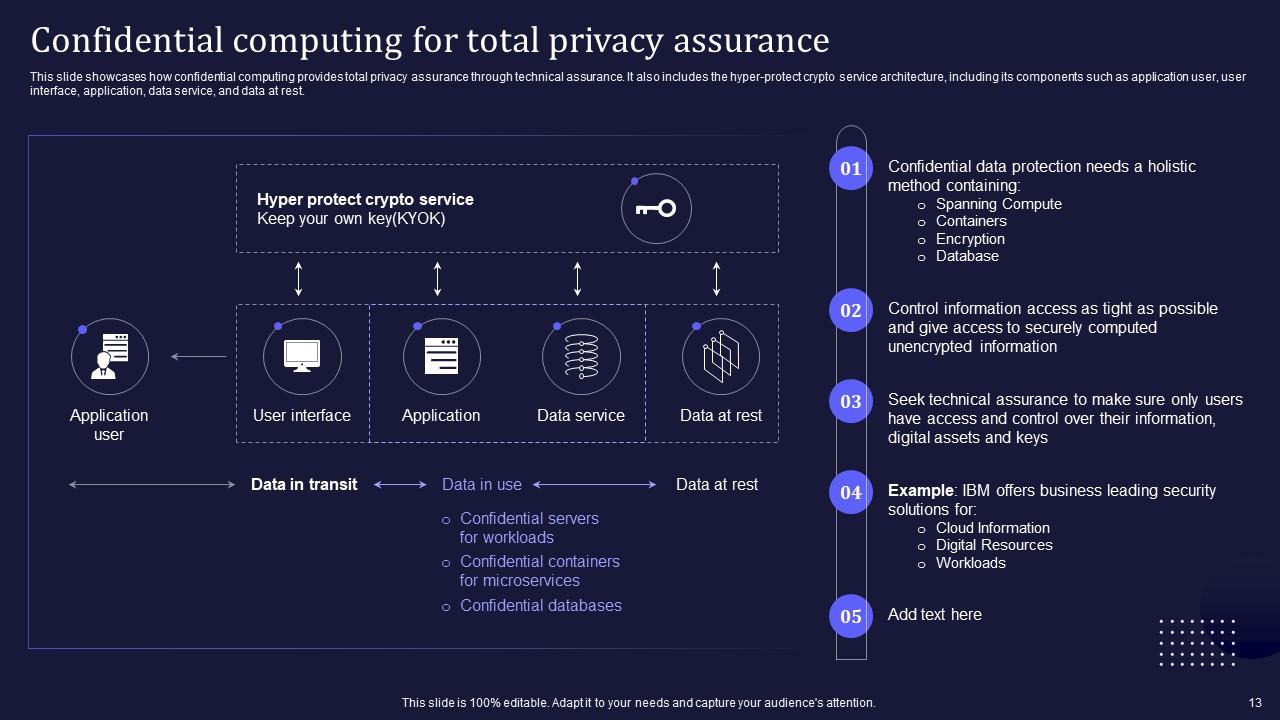

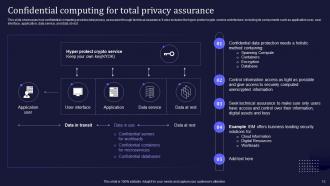

Slide 13 : Este slide mostra como a computação confidencial fornece garantia total de privacidade por meio de garantia técnica.

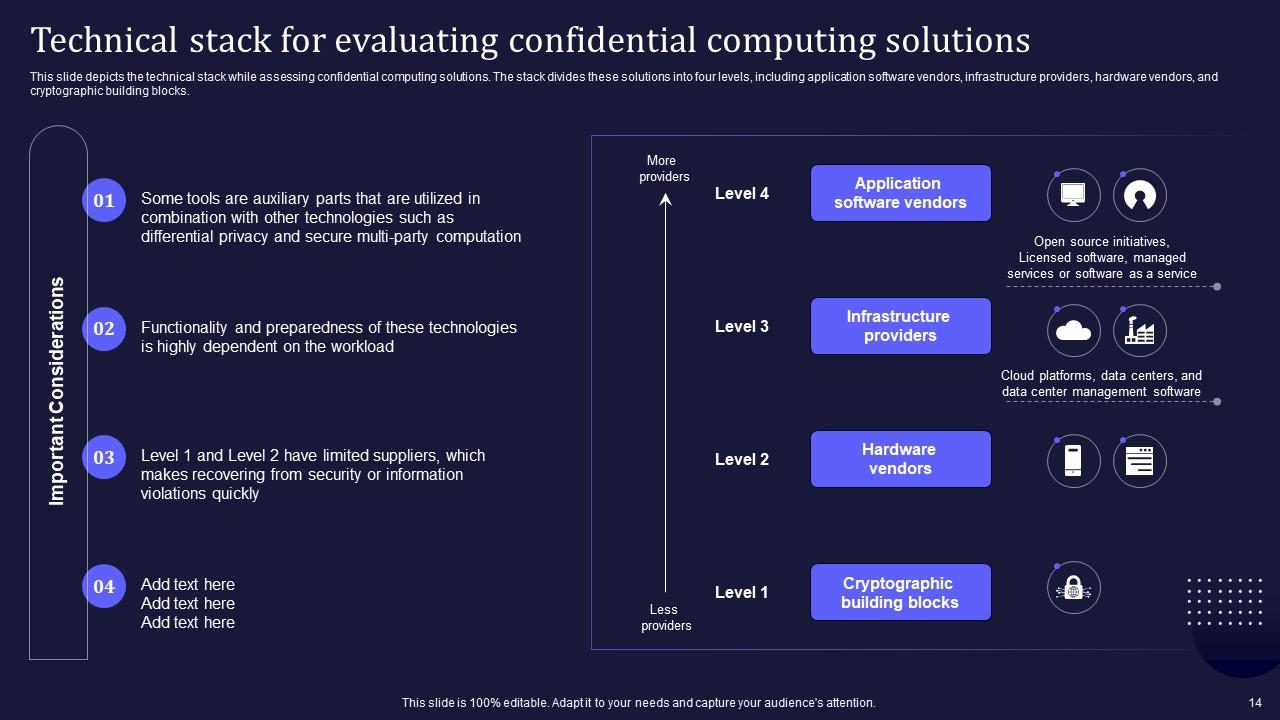

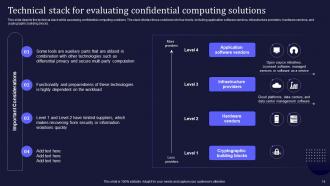

Slide 14 : Este slide descreve a pilha técnica ao avaliar soluções de computação confidenciais.

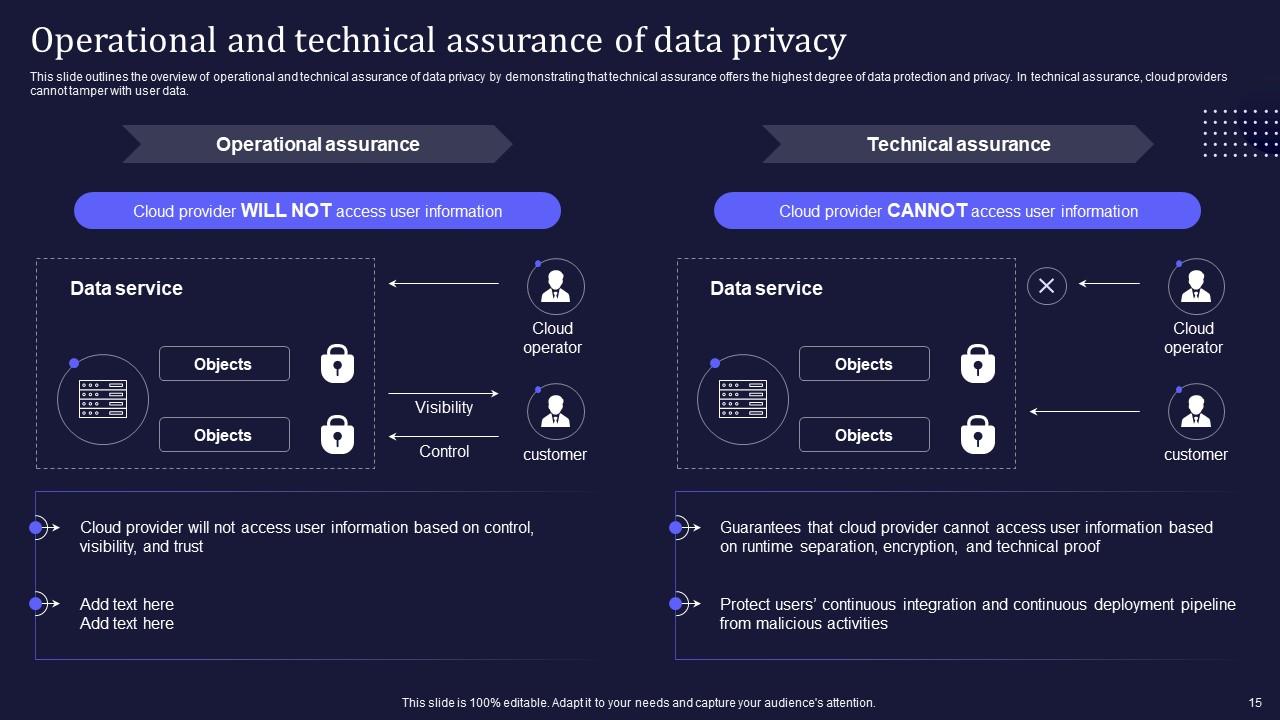

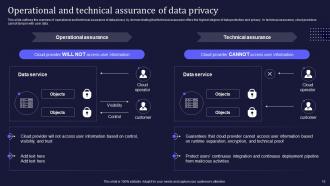

Slide 15 : Este slide descreve a visão geral da garantia operacional e técnica da privacidade dos dados.

Slide 16 : Este slide menciona o Título das Ideias a serem discutidas a seguir.

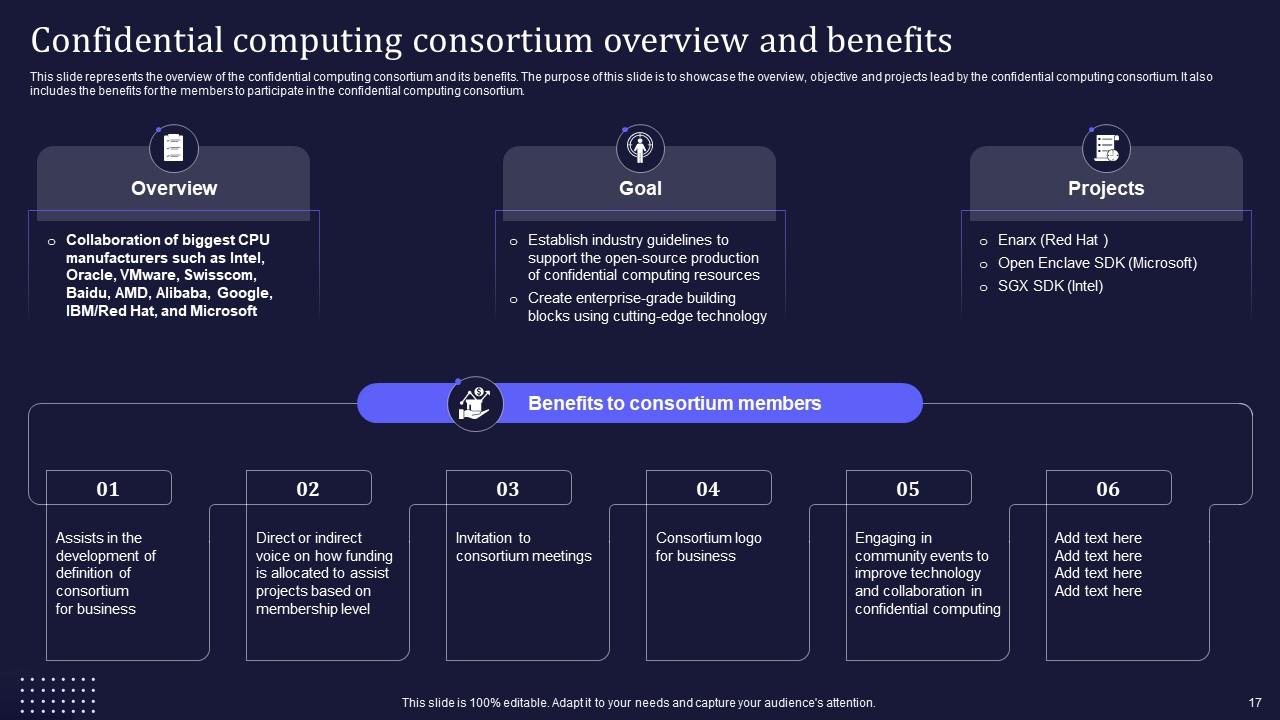

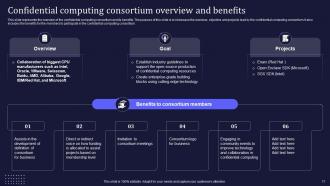

Slide 17 : Este slide representa a visão geral do consórcio de computação confidencial e seus benefícios.

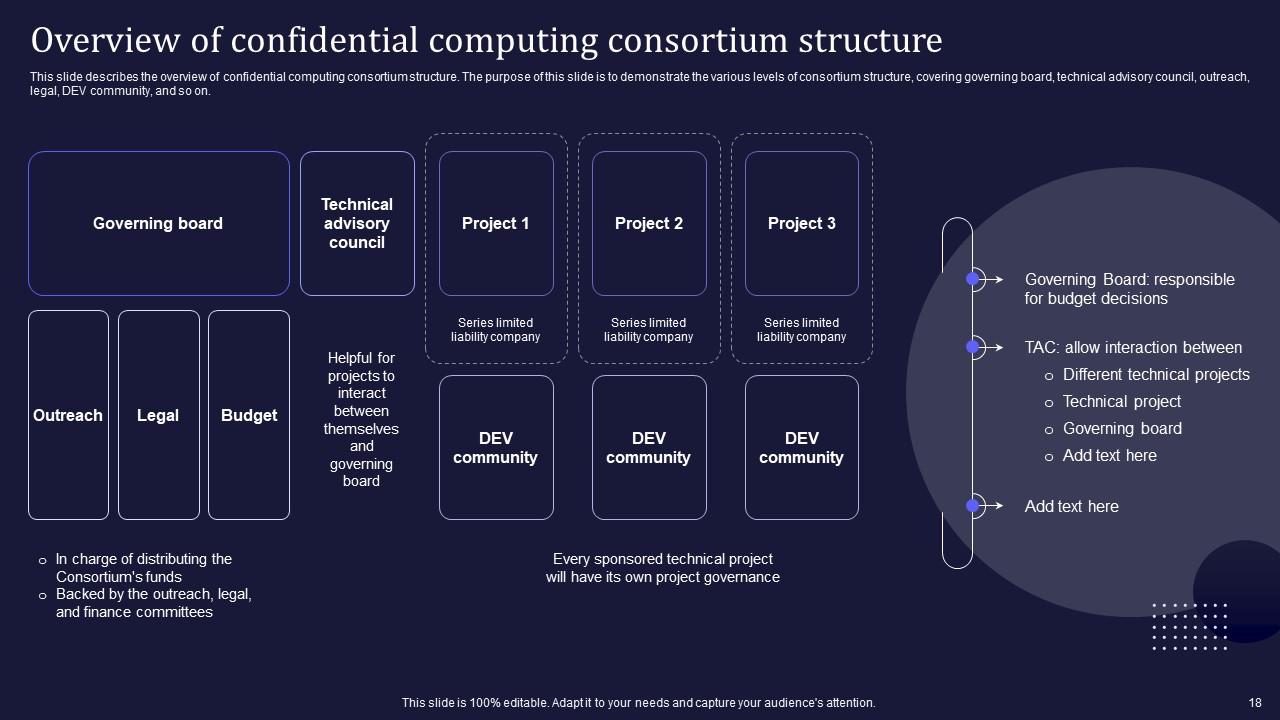

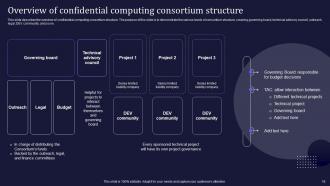

Slide 18 : Este slide descreve a visão geral da estrutura do consórcio de computação confidencial.

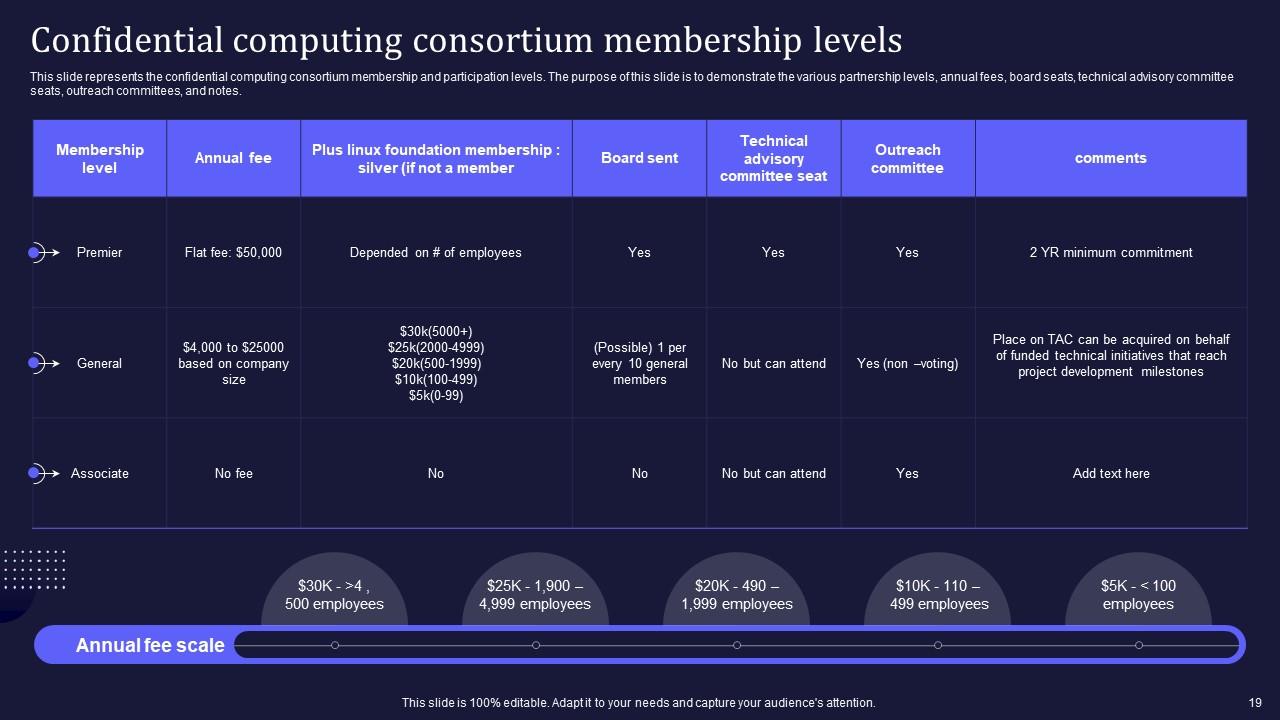

Slide 19 : Este slide mostra os níveis de associação e participação do consórcio de computação confidencial.

Slide 20 : Este slide retrata o Título das Ideias a serem abordadas no modelo a seguir.

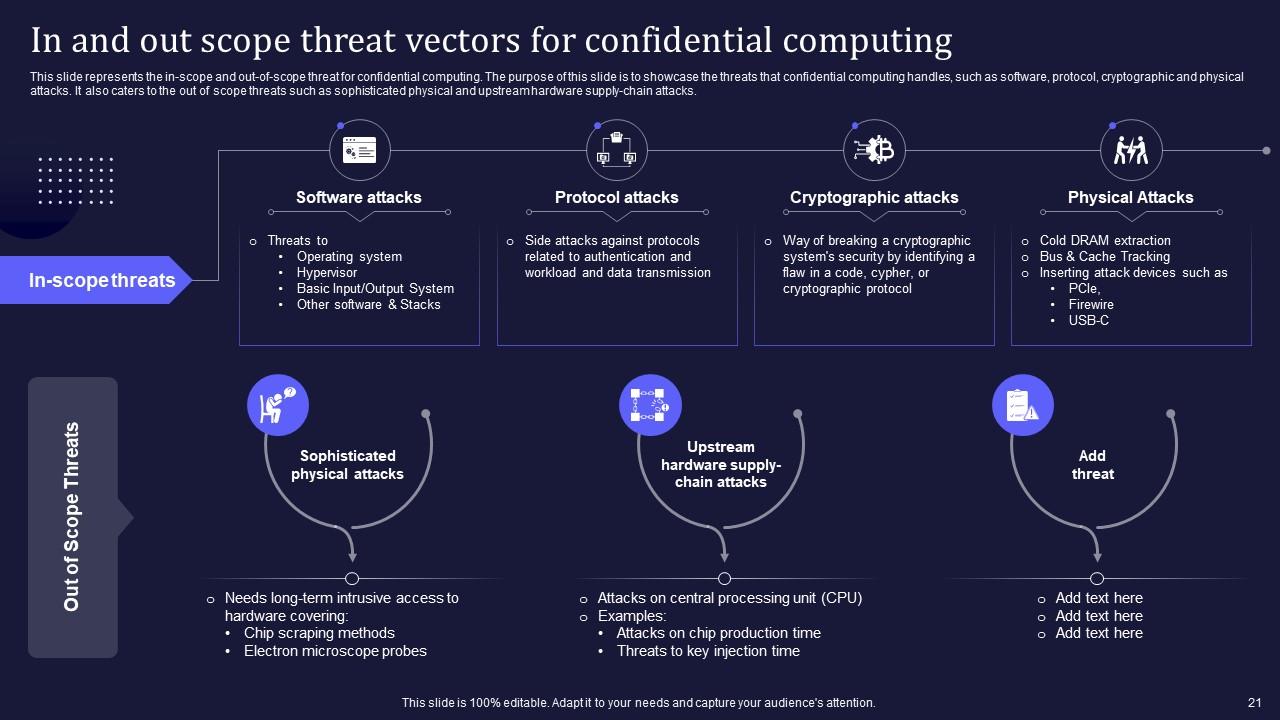

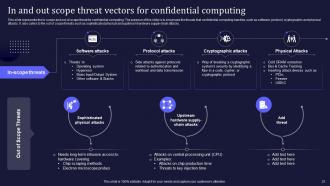

Slide 21 : Este slide representa a ameaça dentro e fora do escopo para a computação confidencial.

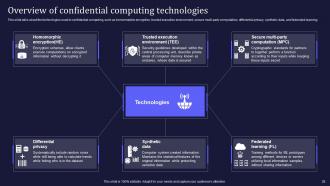

Slide 22 : Este slide destaca o título do conteúdo a ser discutido a seguir.

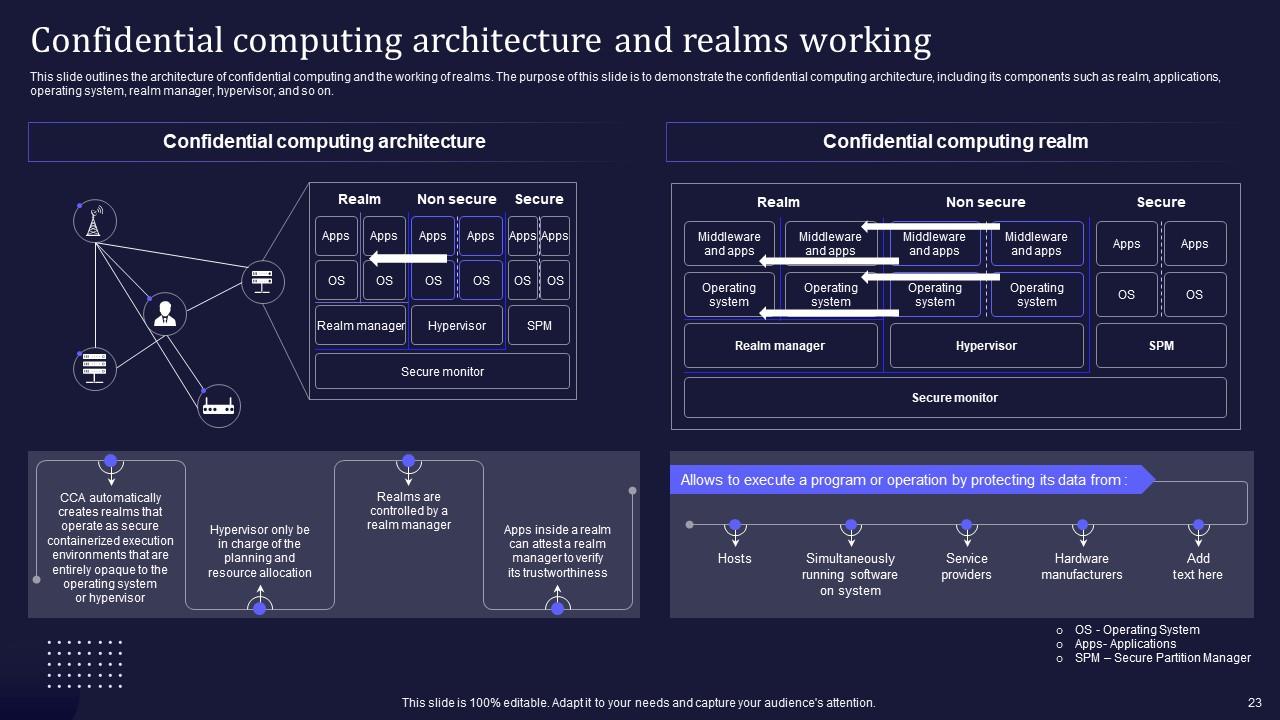

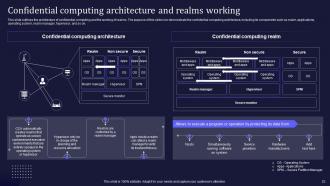

Slide 23 : Este slide descreve a arquitetura da computação confidencial e o funcionamento dos domínios.

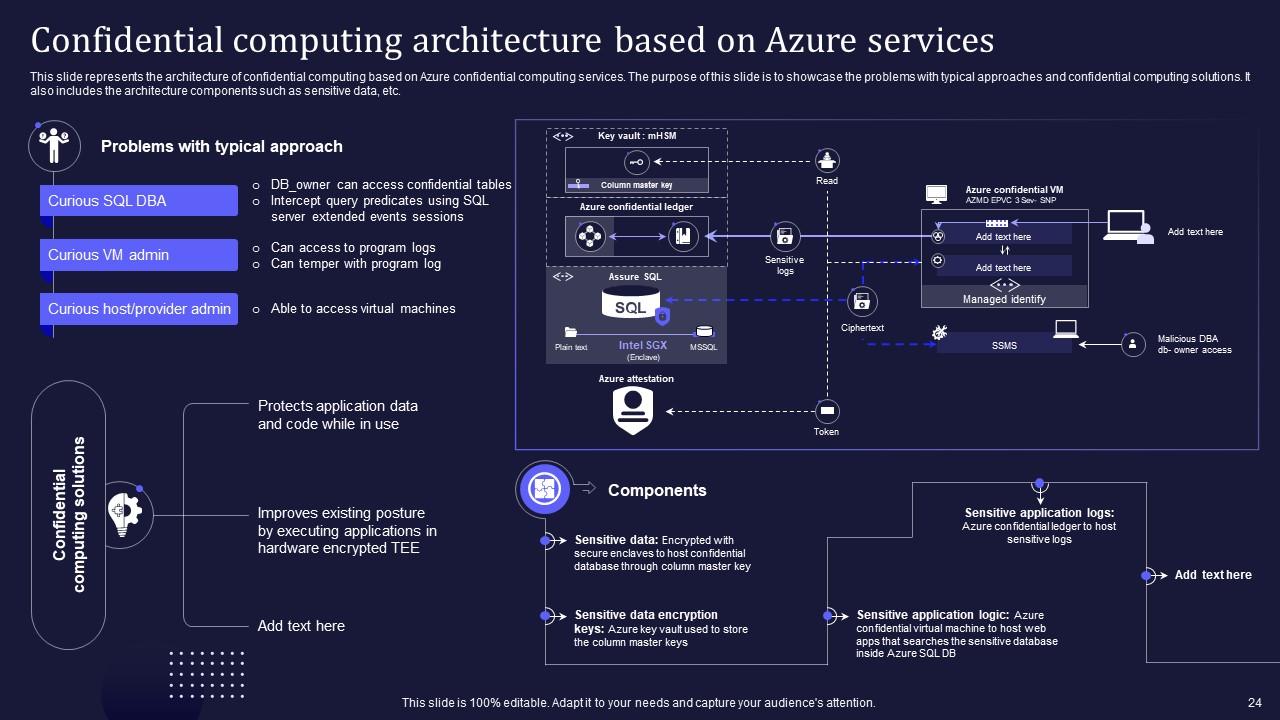

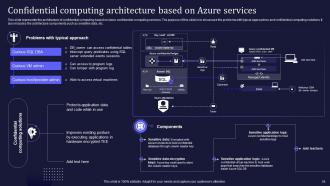

Slide 24 : Este slide apresenta a arquitetura da computação confidencial baseada nos serviços de computação confidencial do Azure.

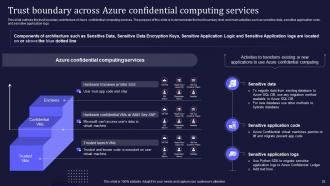

Slide 25 : Este slide descreve a arquitetura de limite de confiança dos serviços de computação confidencial do Azure.

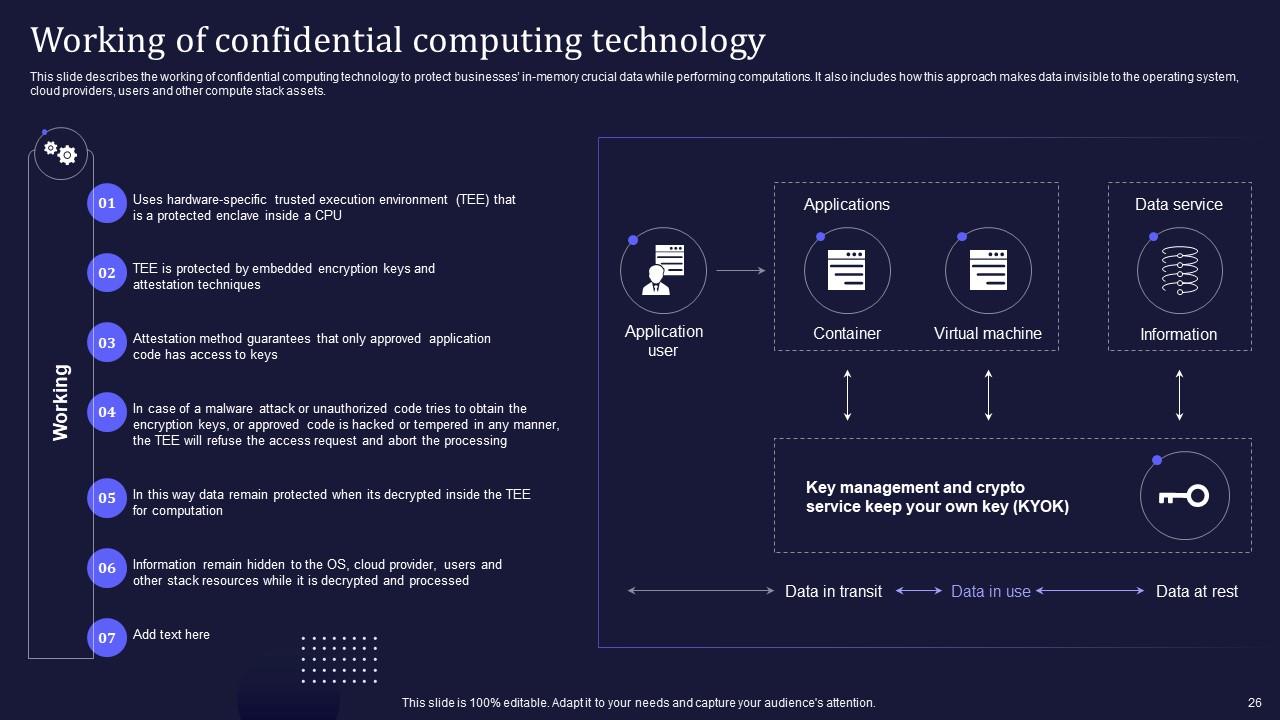

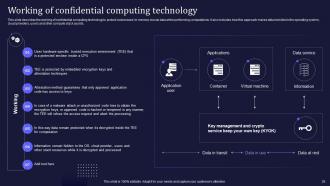

Slide 26 : Este slide descreve o funcionamento da tecnologia de computação confidencial.

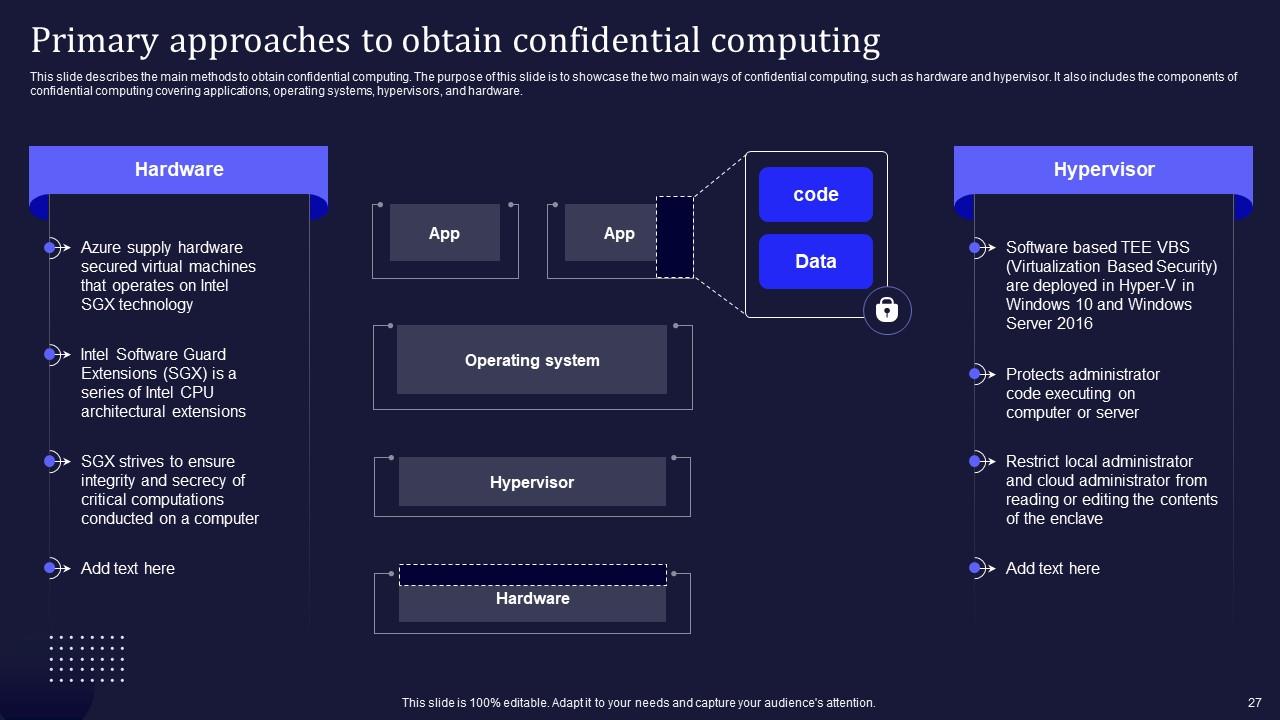

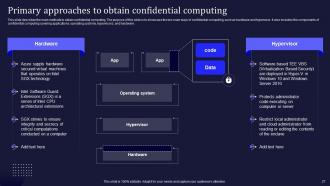

Slide 27 : Este slide apresenta os principais métodos para obter computação confidencial.

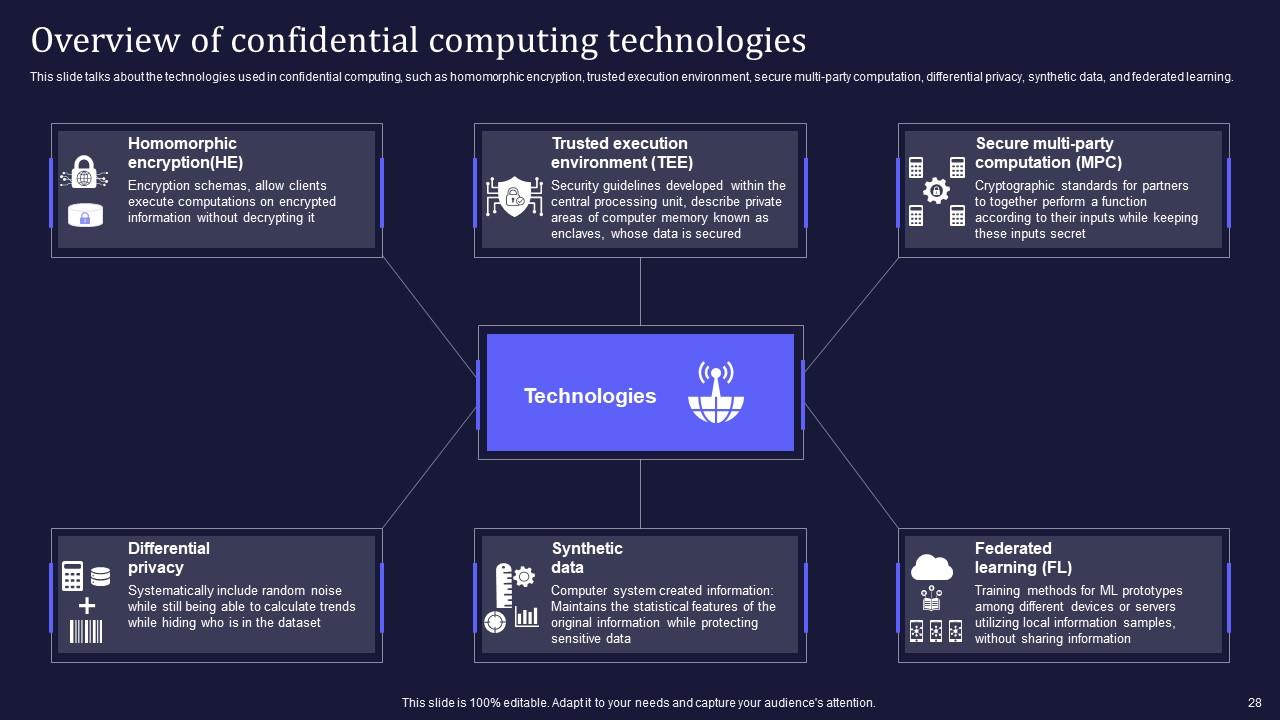

Slide 28 : Este slide fala sobre as tecnologias usadas na computação confidencial.

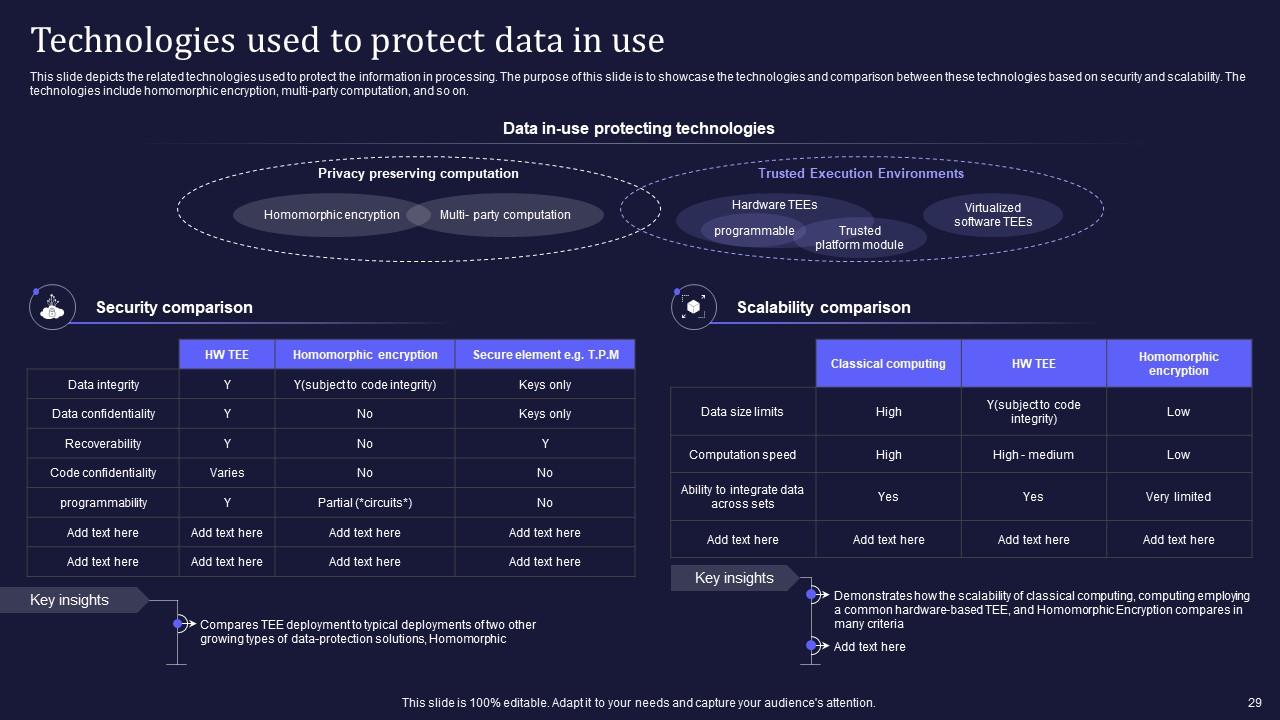

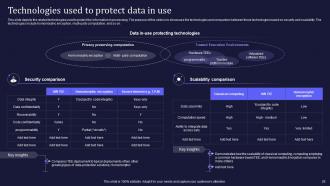

Slide 29 : Este slide descreve as tecnologias relacionadas usadas para proteger as informações no processamento.

Slide 30 : Este slide indica o Título para os Tópicos a serem cobertos mais adiante.

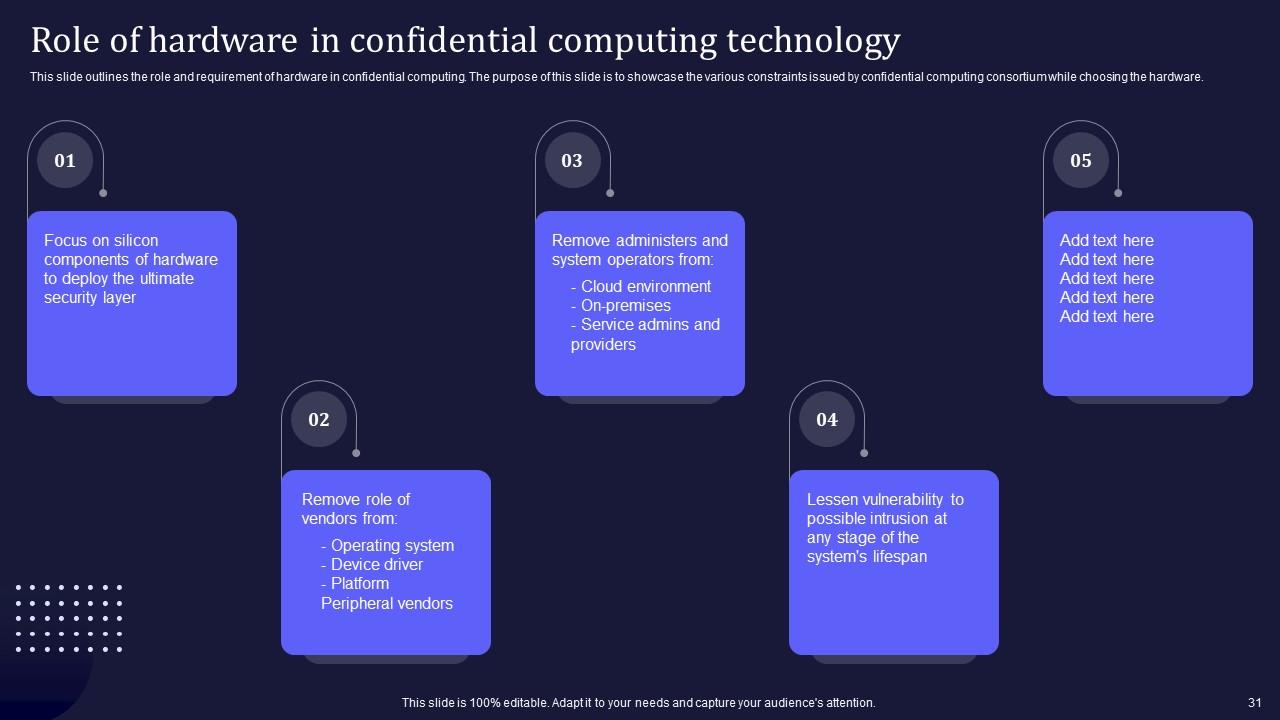

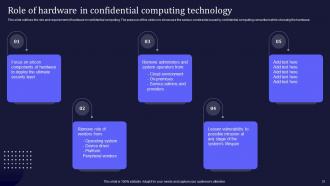

Slide 31 : Este slide descreve a função e os requisitos do hardware na computação confidencial.

Slide 32 : Este slide mostra o título dos tópicos a serem discutidos a seguir.

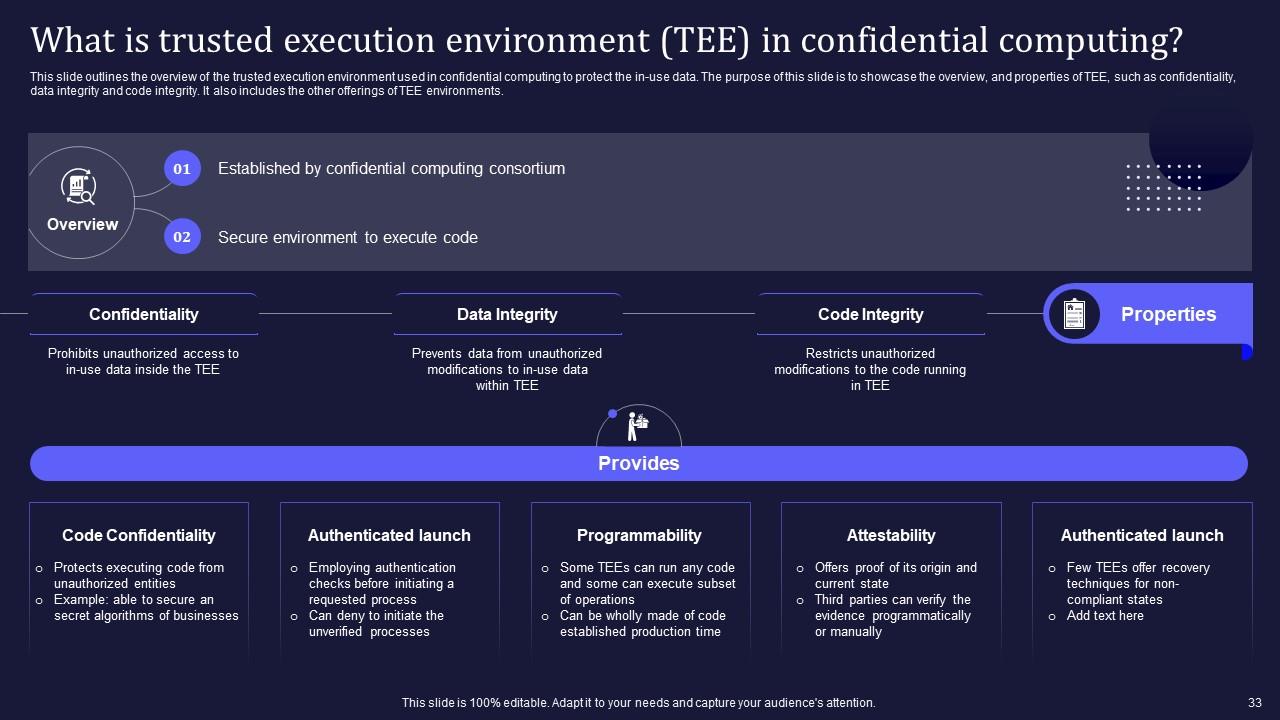

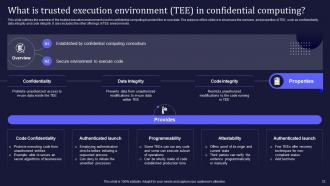

Slide 33 : Este slide revela a visão geral do ambiente de execução confiável usado na computação confidencial.

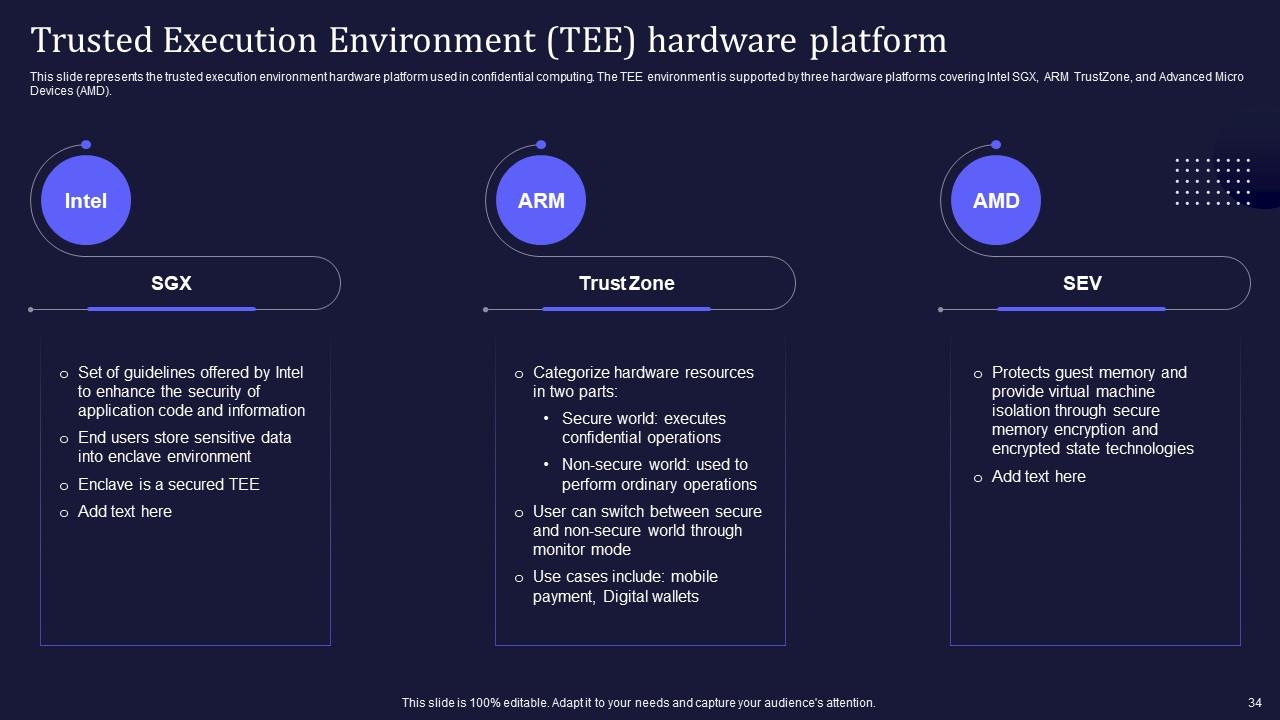

Slide 34 : Este slide representa a plataforma de hardware do ambiente de execução confiável usada na computação confidencial.

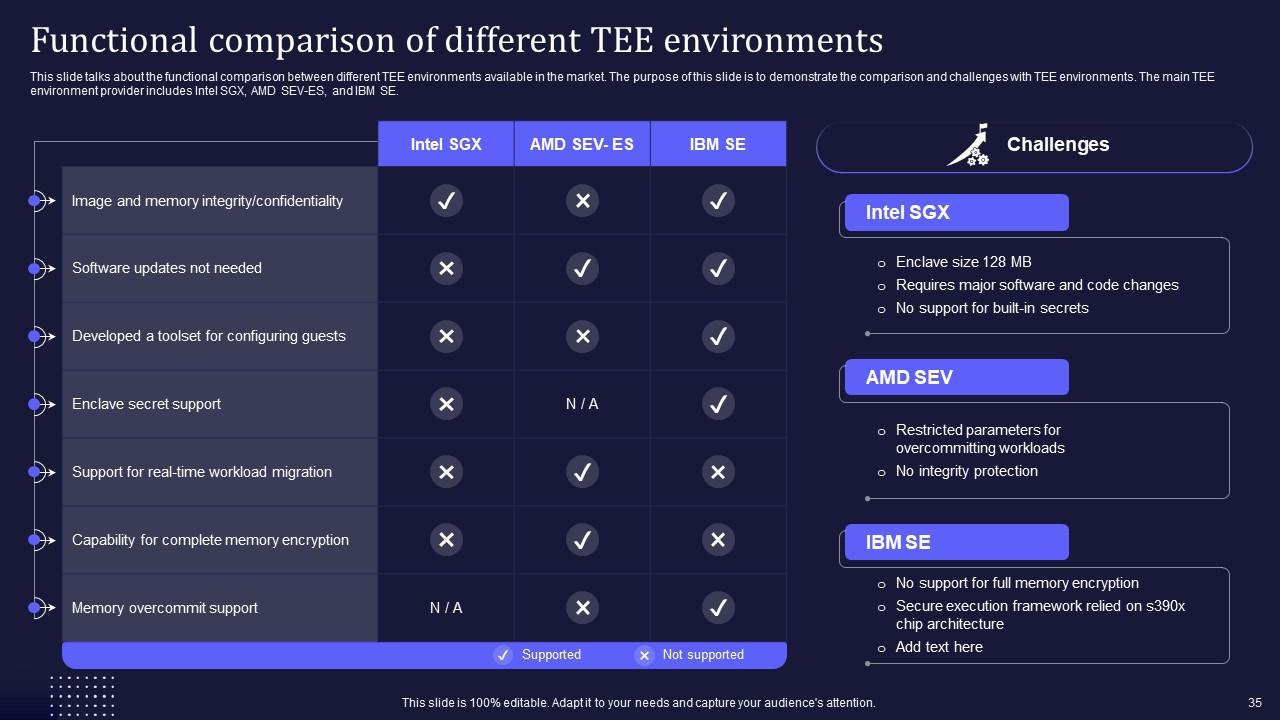

Slide 35 : Este slide fala sobre a comparação funcional entre diferentes ambientes de TEE disponíveis no mercado.

Slide 36 : Este slide exibe o título para o conteúdo a ser abordado posteriormente.

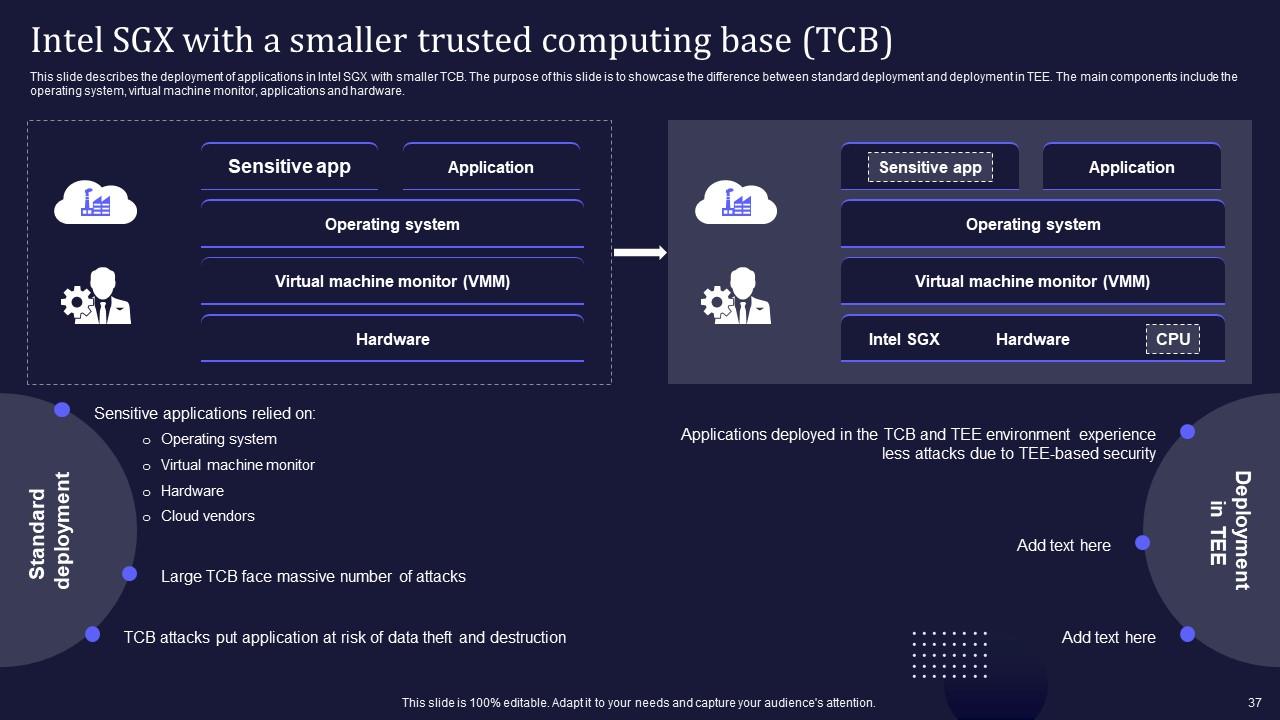

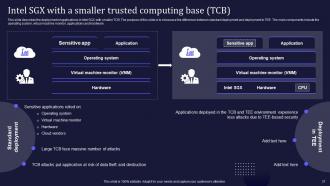

Slide 37 : Este slide descreve a implantação de aplicativos no Intel SGX com TCB menor.

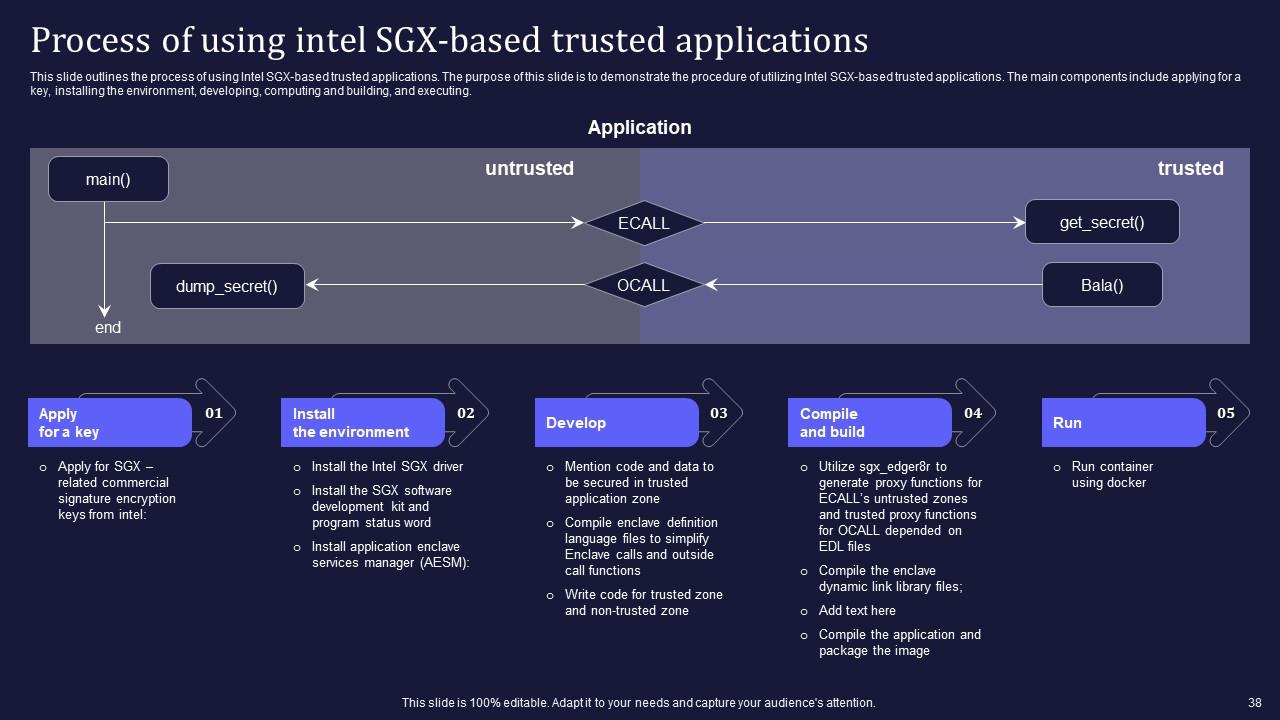

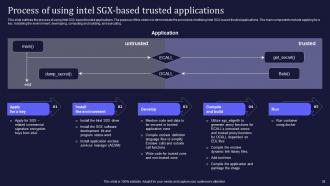

Slide 38 : Este slide descreve o processo de uso de aplicativos confiáveis baseados em Intel SGX.

Slide 39 : Este slide menciona o Título das Ideias a serem discutidas no próximo modelo.

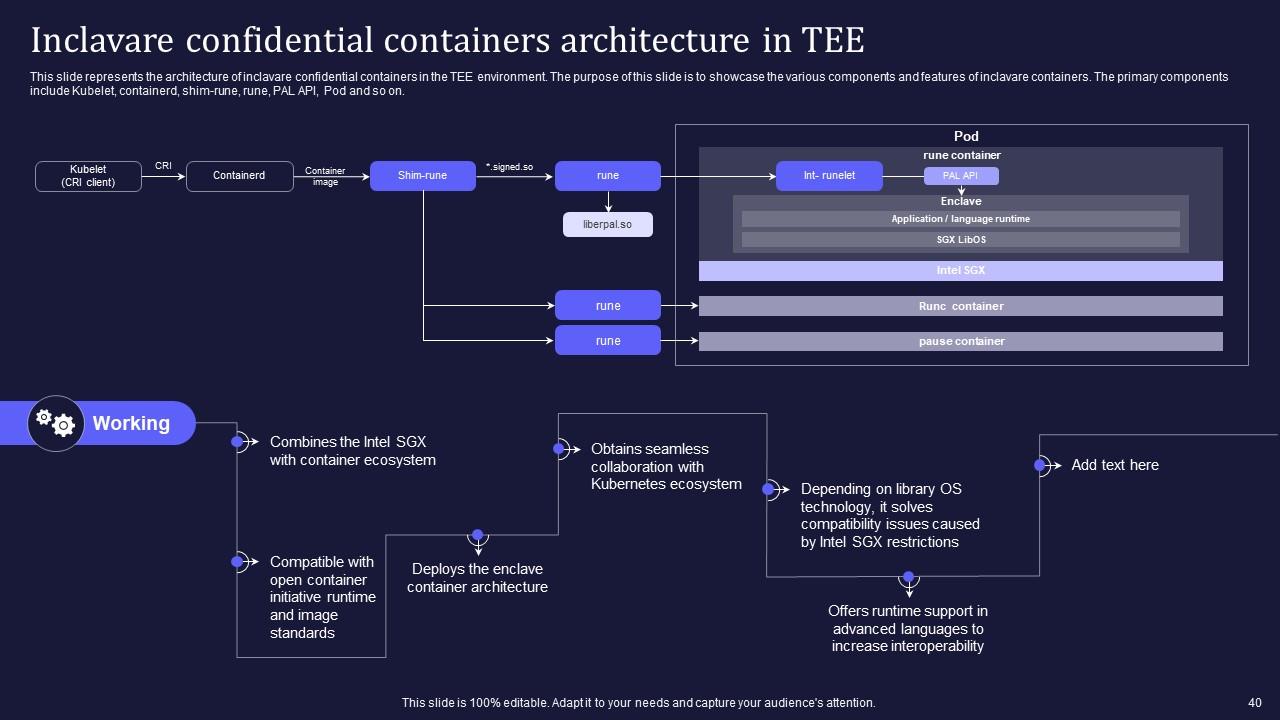

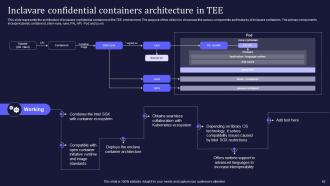

Slide 40 : Este slide representa a arquitetura dos contêineres confidenciais inclavare no ambiente TEE.

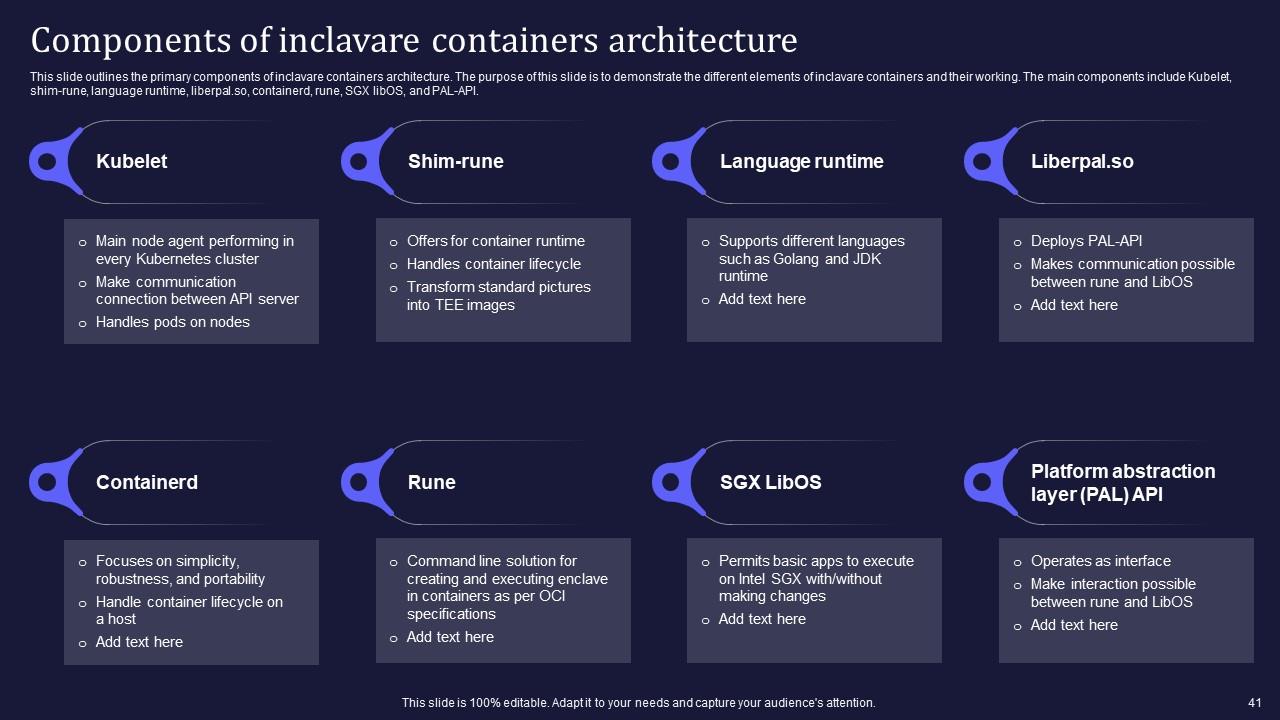

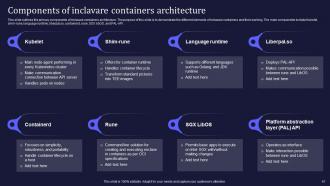

Slide 41 : Este slide apresenta os componentes da arquitetura de contêineres inclavare.

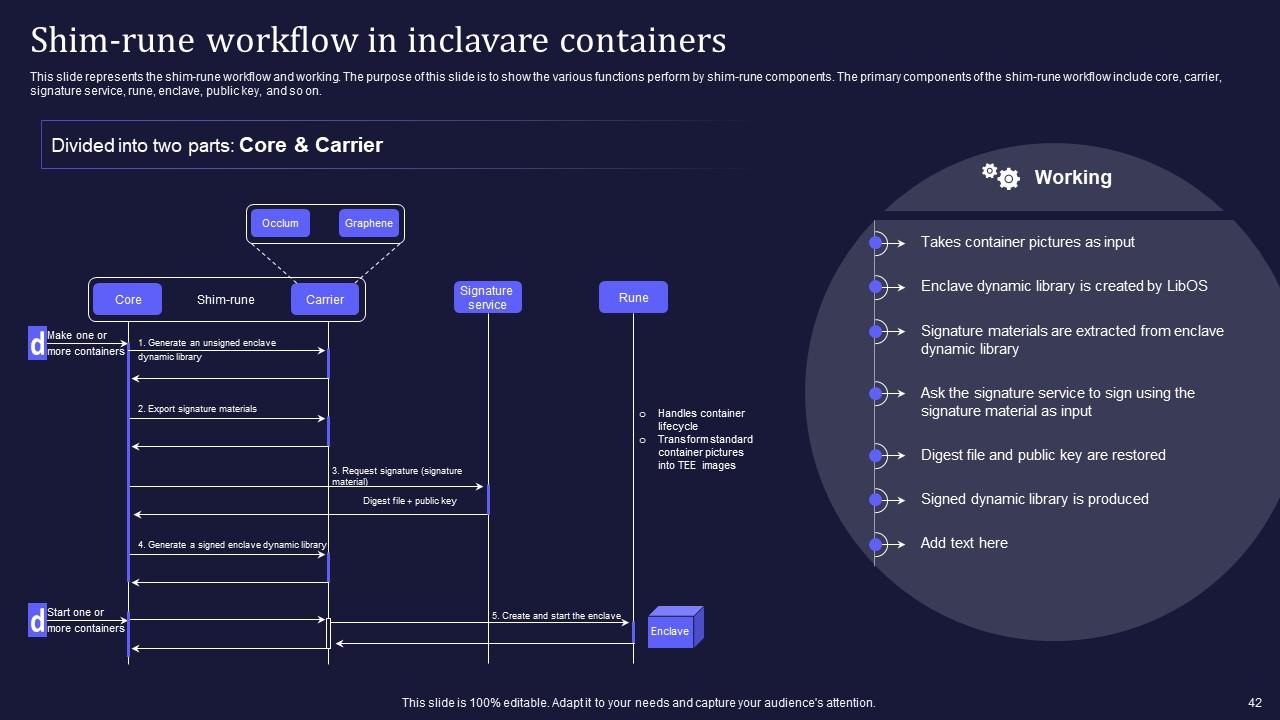

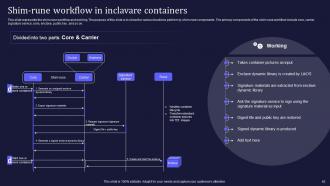

Slide 42 : Este slide fala sobre o fluxo de trabalho Shim-rune em contêineres inclavare.

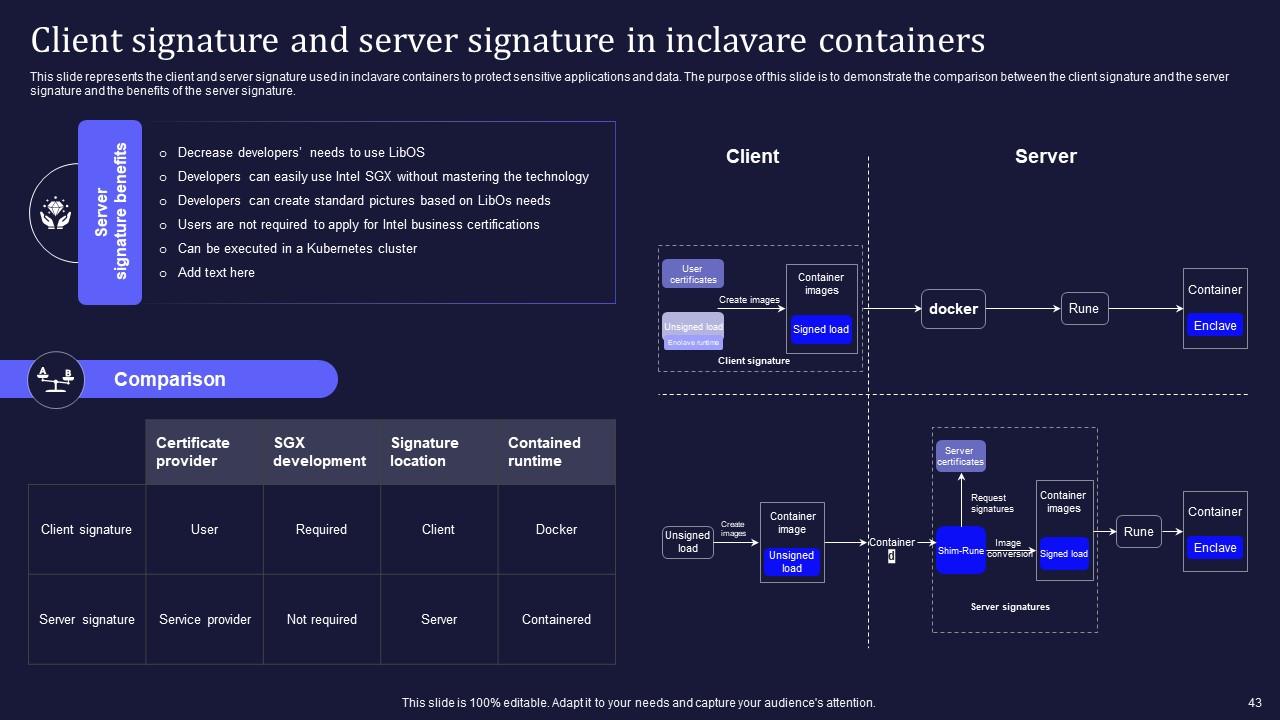

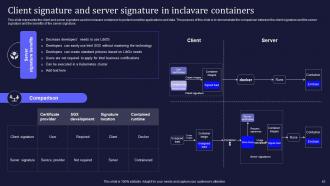

Slide 43 : Este slide exibe a assinatura do cliente e a assinatura do servidor em contêineres inclavare.

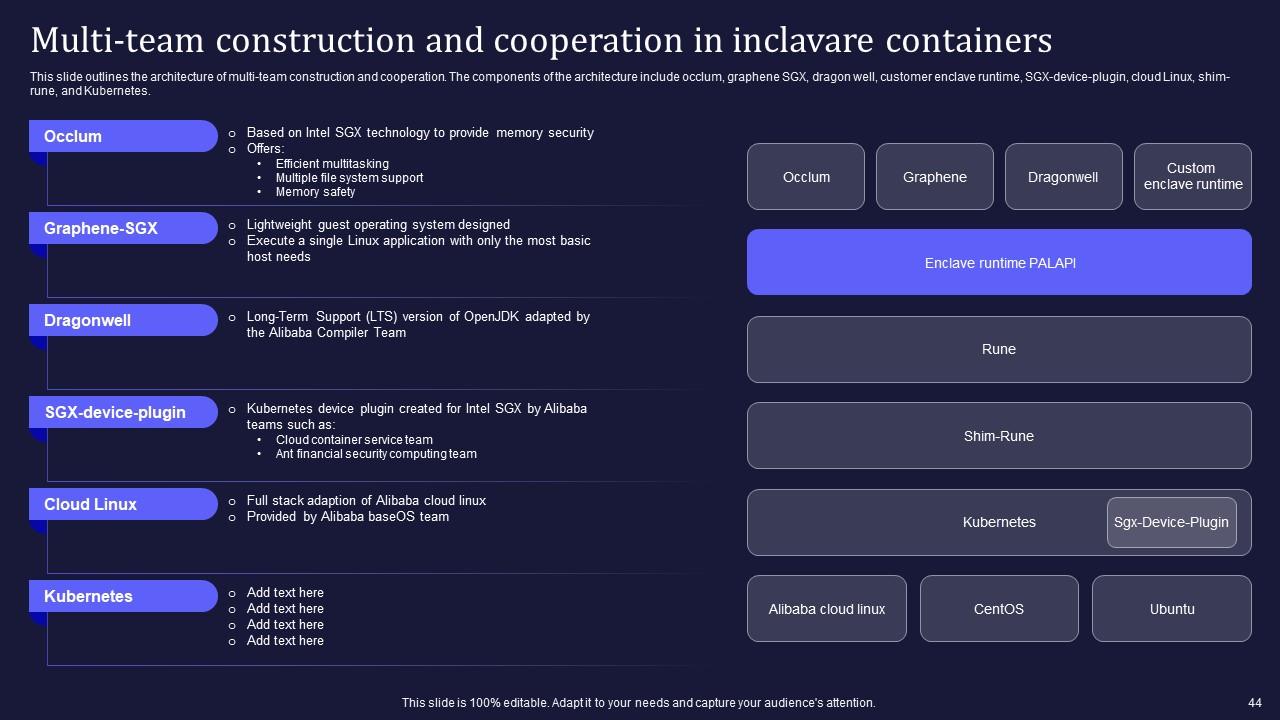

Slide 44 : Este slide descreve a arquitetura da construção e cooperação de várias equipes.

Slide 45 : Este slide retrata o título das ideias a serem abordadas no próximo modelo.

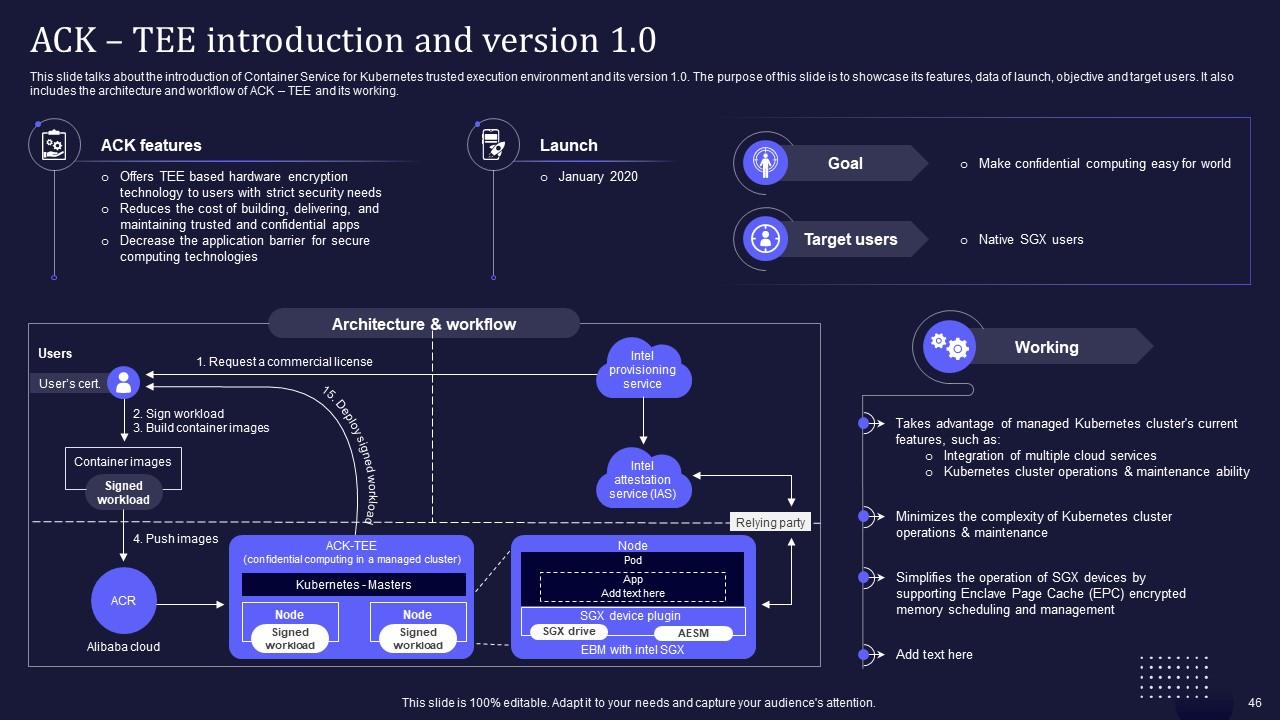

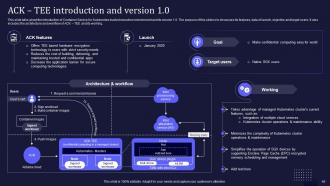

Slide 46 : Este slide mostra a introdução do ambiente de execução confiável do Container Service for Kubernetes e sua versão 1.0.

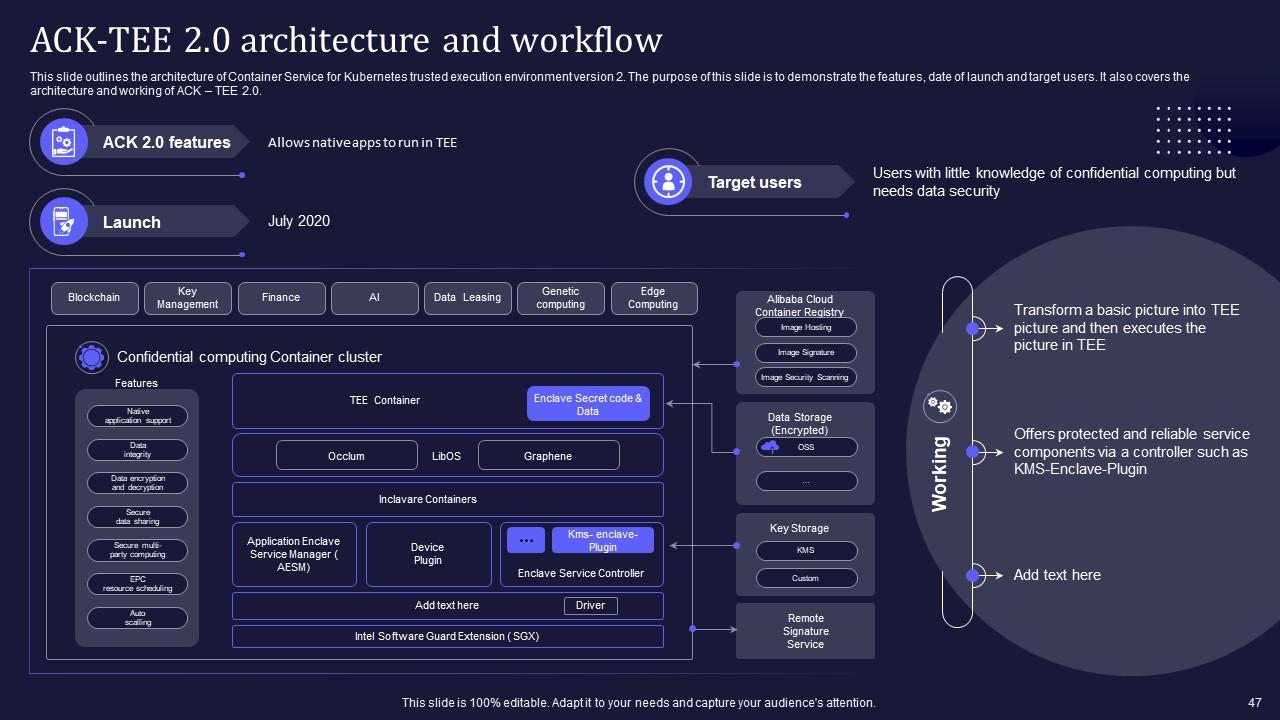

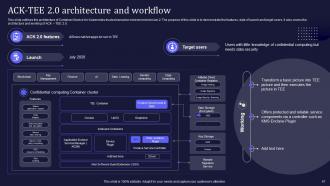

Slide 47 : Este slide revela a arquitetura da versão 2 do ambiente de execução confiável do Container Service for Kubernetes.

Slide 48 : Este slide elucida o Título para o Conteúdo a ser discutido mais adiante.

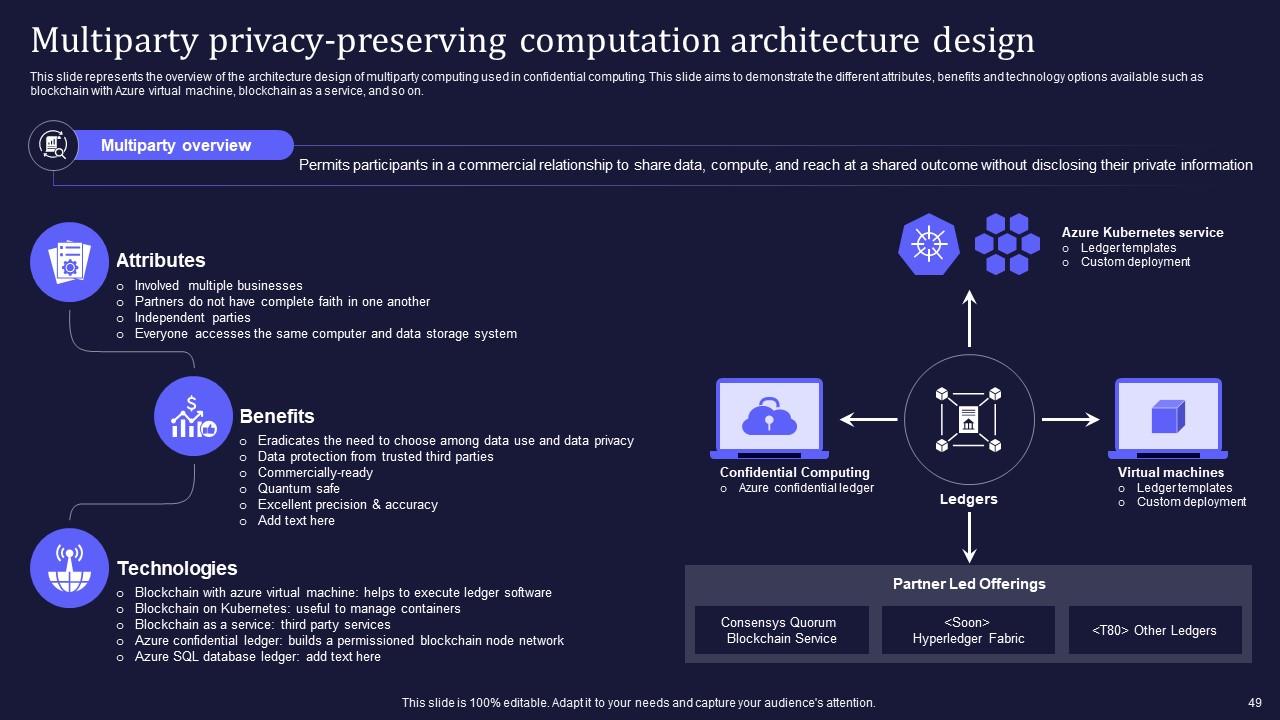

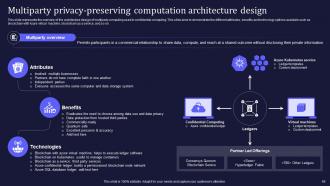

Slide 49 : Este slide representa a visão geral do projeto de arquitetura da computação multipartidária.

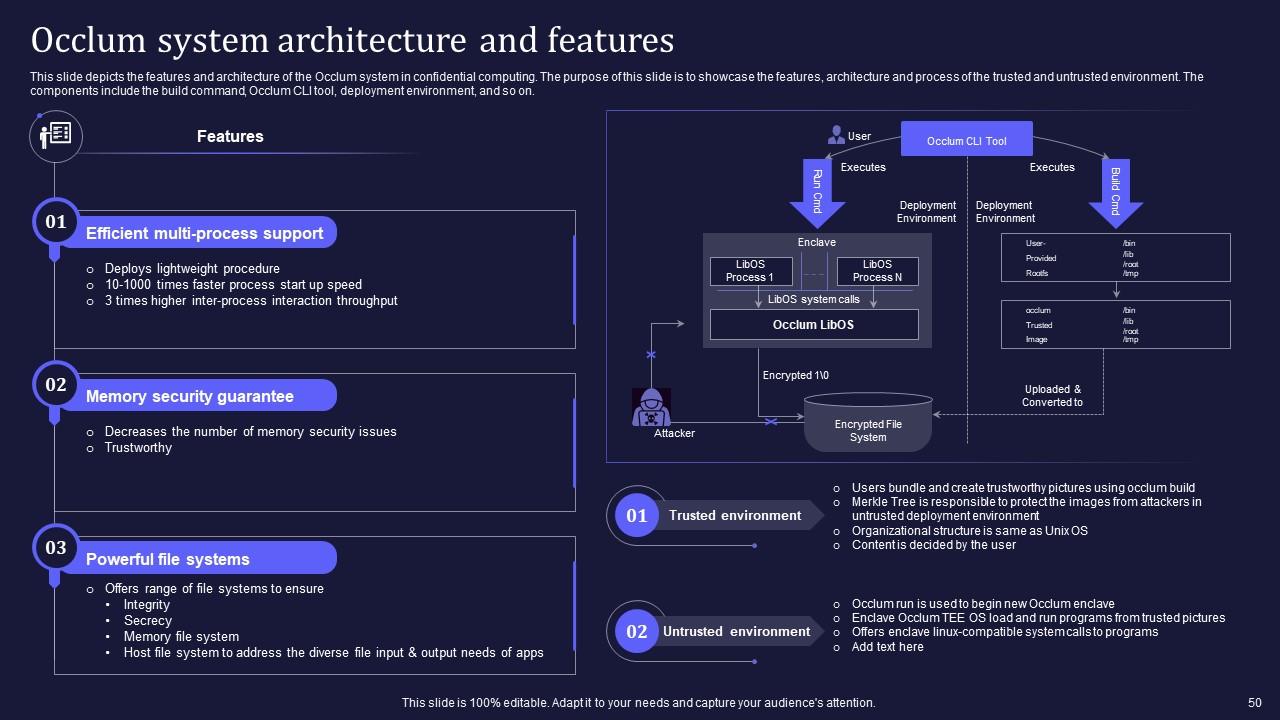

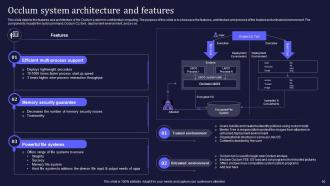

Slide 50 : Este slide exibe a arquitetura e os recursos do sistema Occlum.

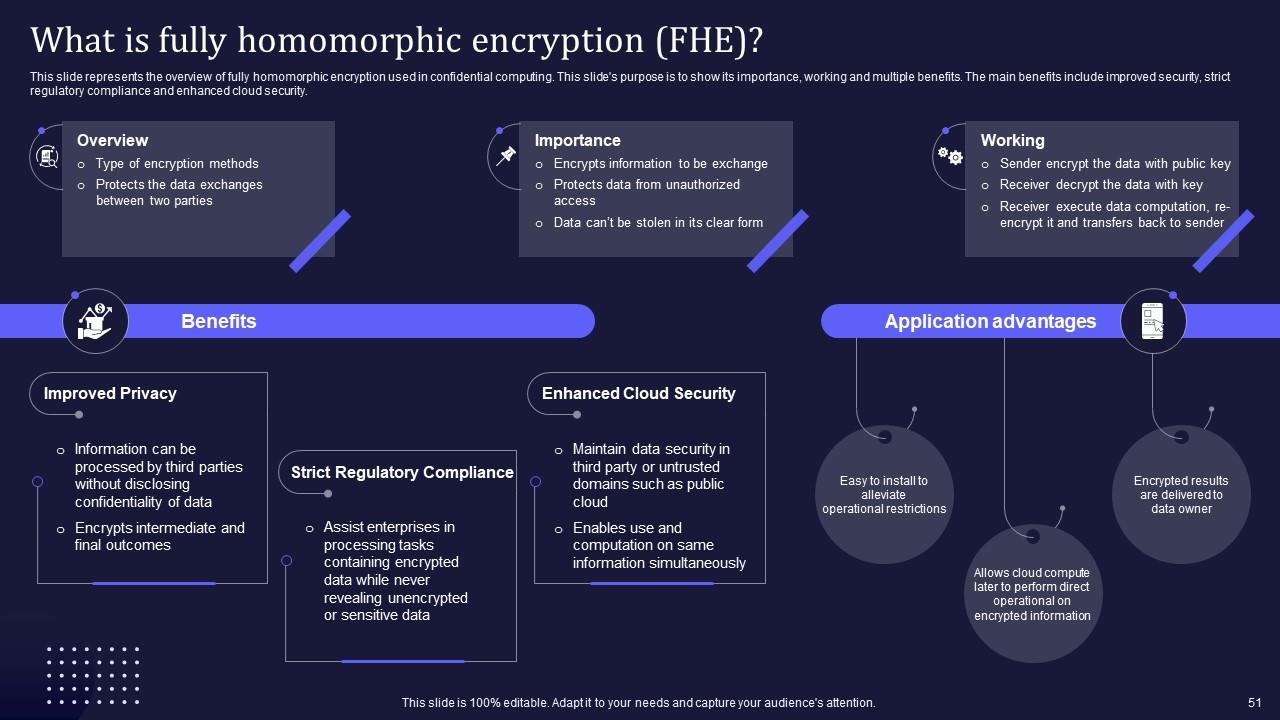

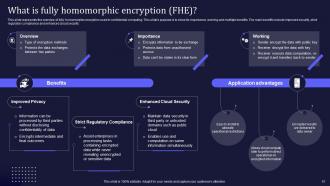

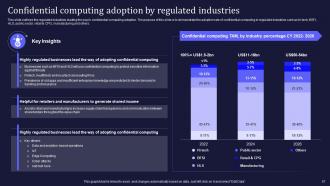

Slide 51 : Este slide representa a visão geral da criptografia totalmente homomórfica usada na computação confidencial.

Slide 52 : Este slide indica o título dos tópicos a serem abordados no modelo a seguir.

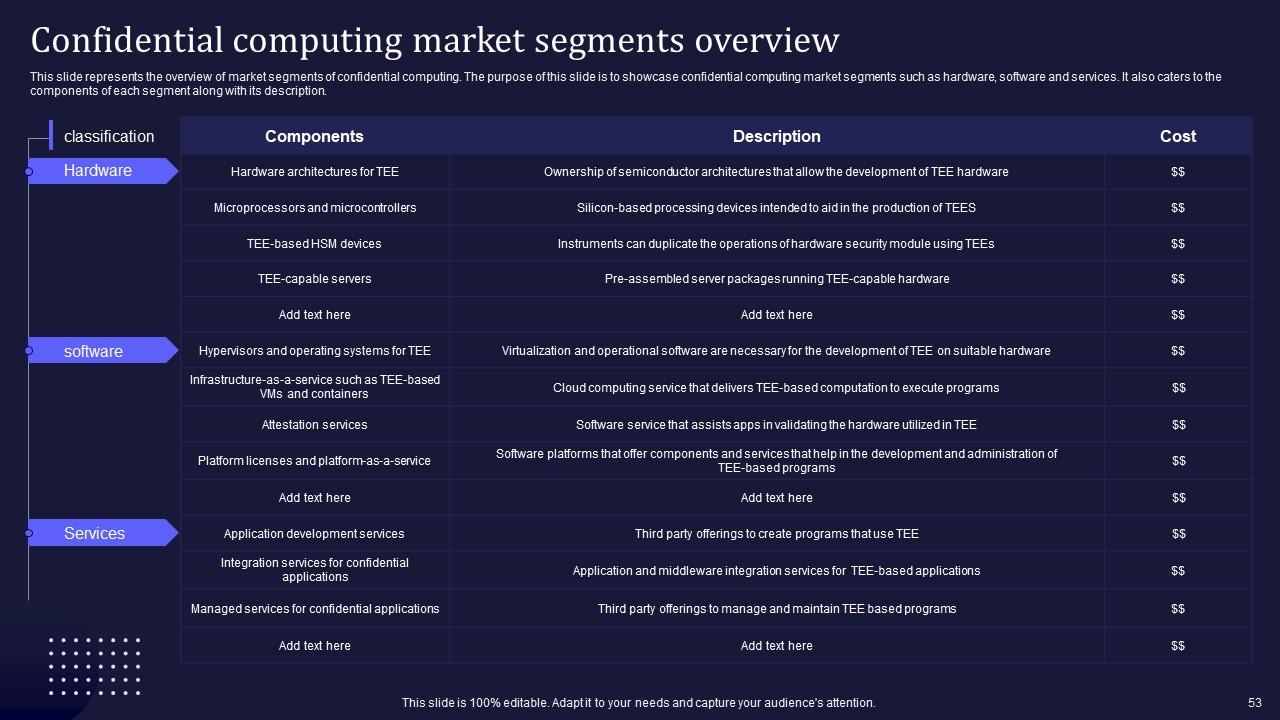

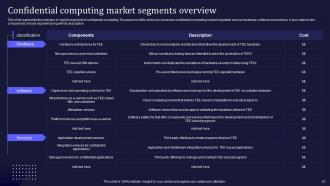

Slide 53 : Este slide apresenta a visão geral dos segmentos de mercado de computação confidencial.

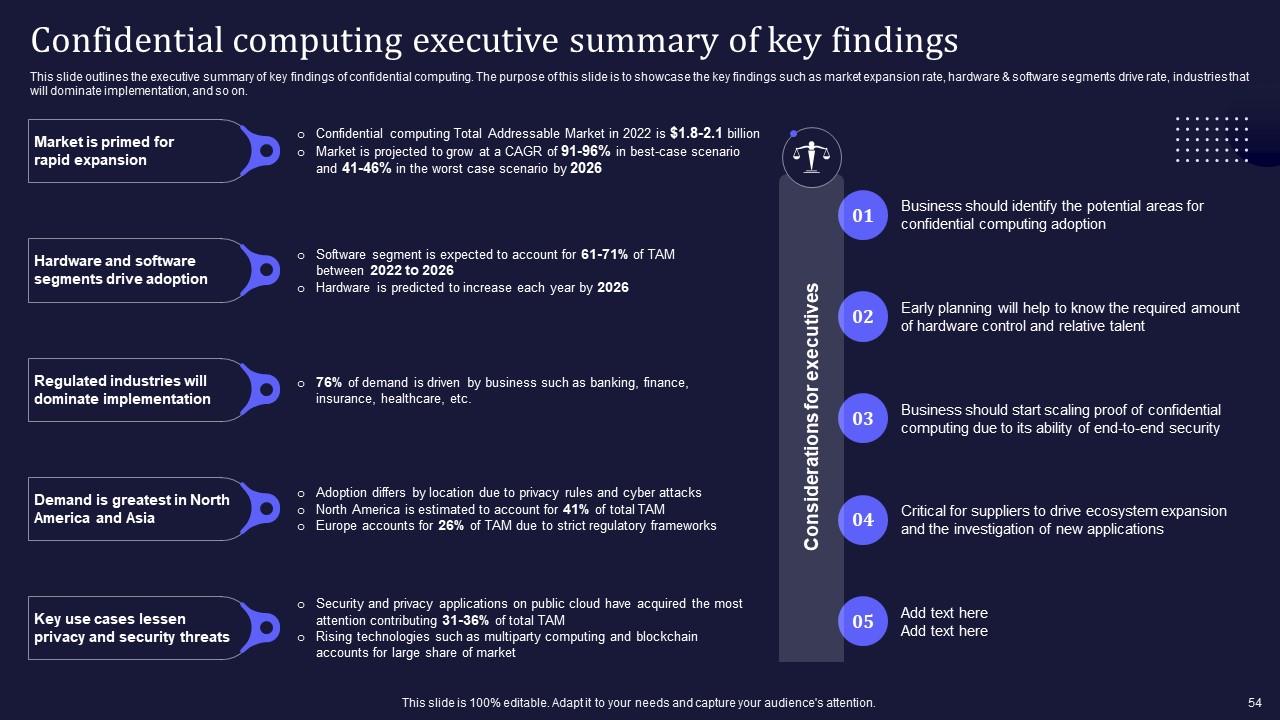

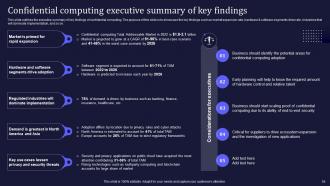

Slide 54 : Este slide fala sobre o resumo executivo de computação confidencial das principais descobertas.

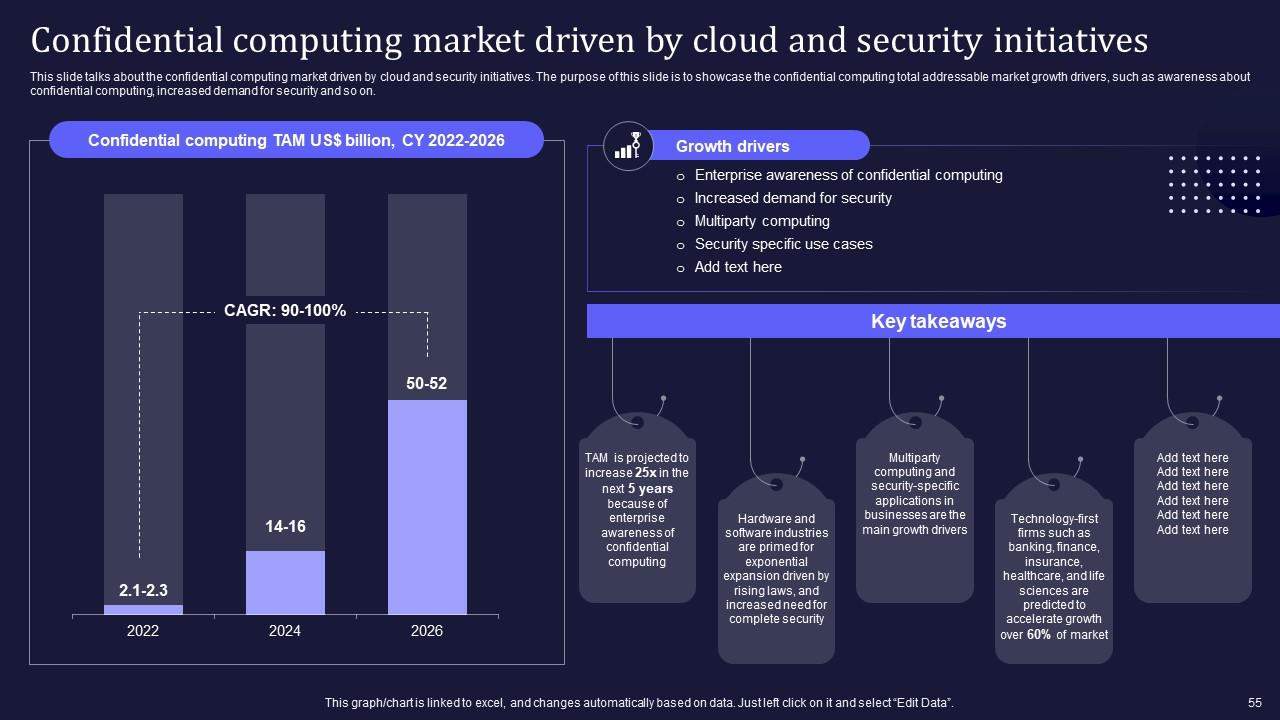

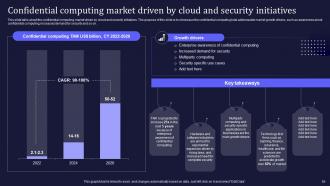

Slide 55 : Este slide mostra o mercado de computação confidencial impulsionado por iniciativas de nuvem e segurança.

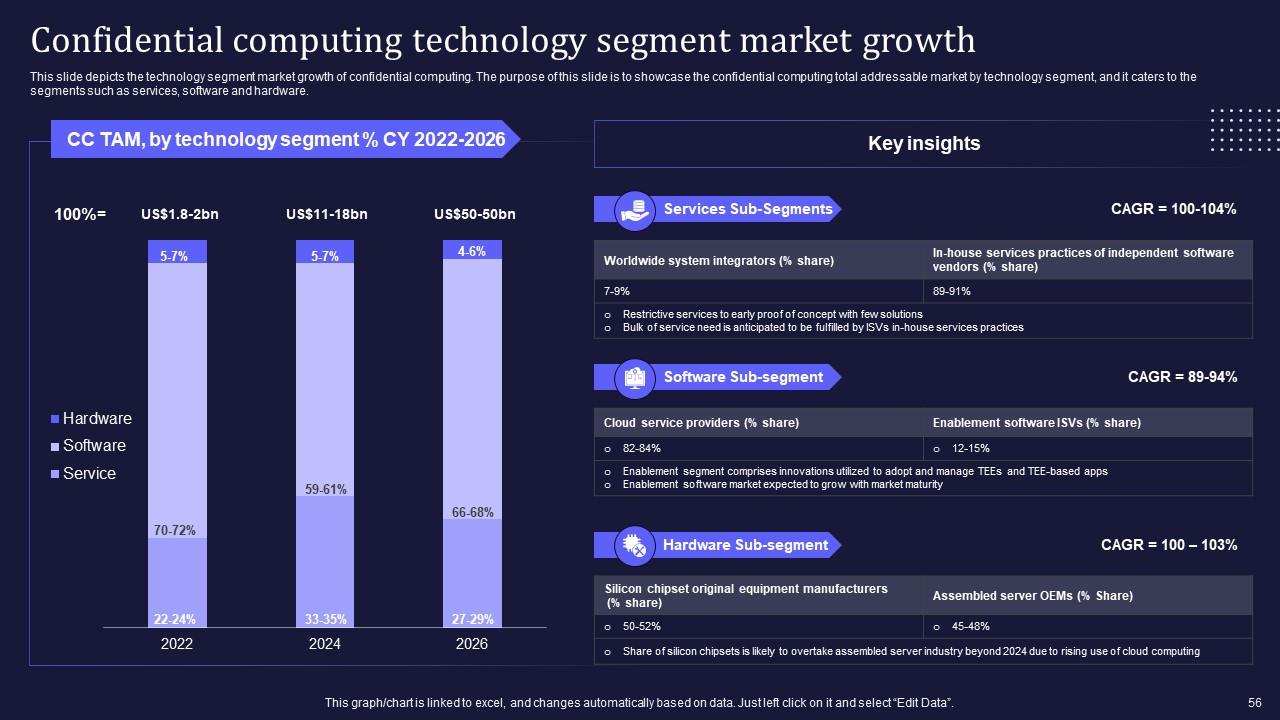

Slide 56 : Este slide mostra o crescimento do mercado de tecnologia de computação confidencial.

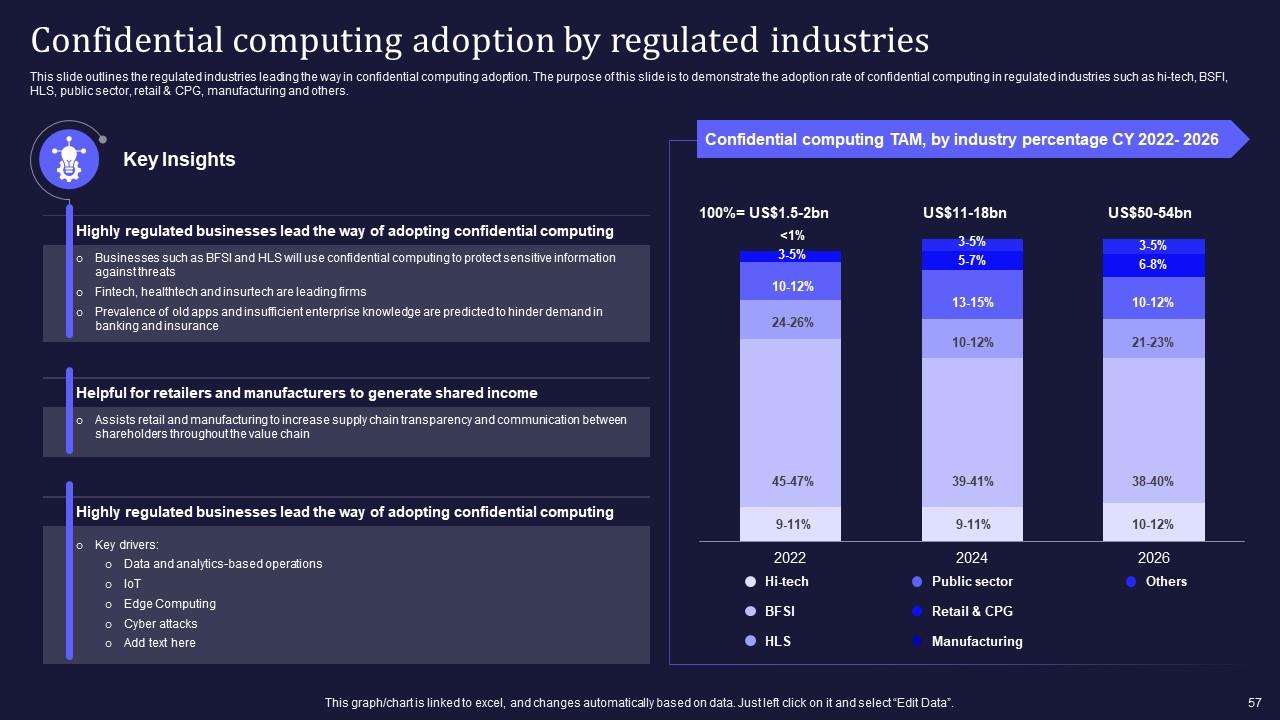

Slide 57 : Este slide descreve os setores regulamentados que lideram o caminho na adoção da computação confidencial.

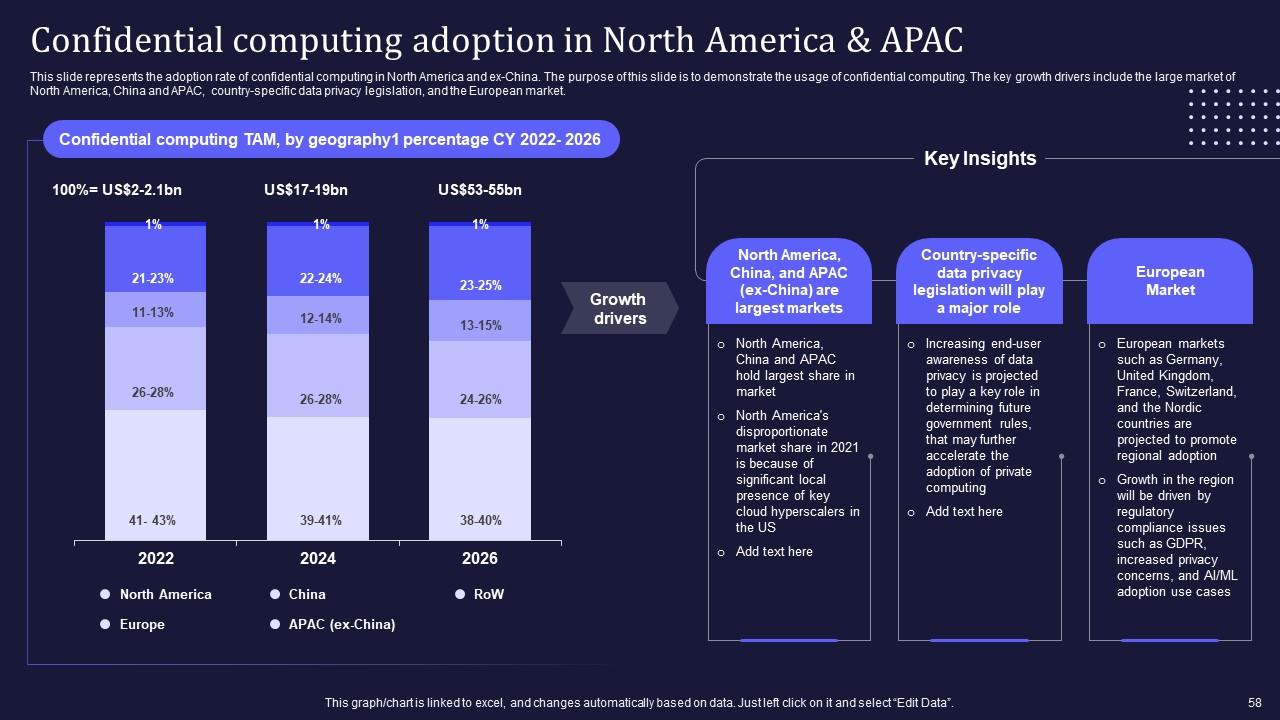

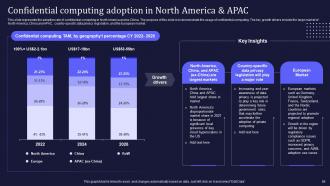

Slide 58 : Este slide representa a taxa de adoção de computação confidencial na América do Norte e ex-China.

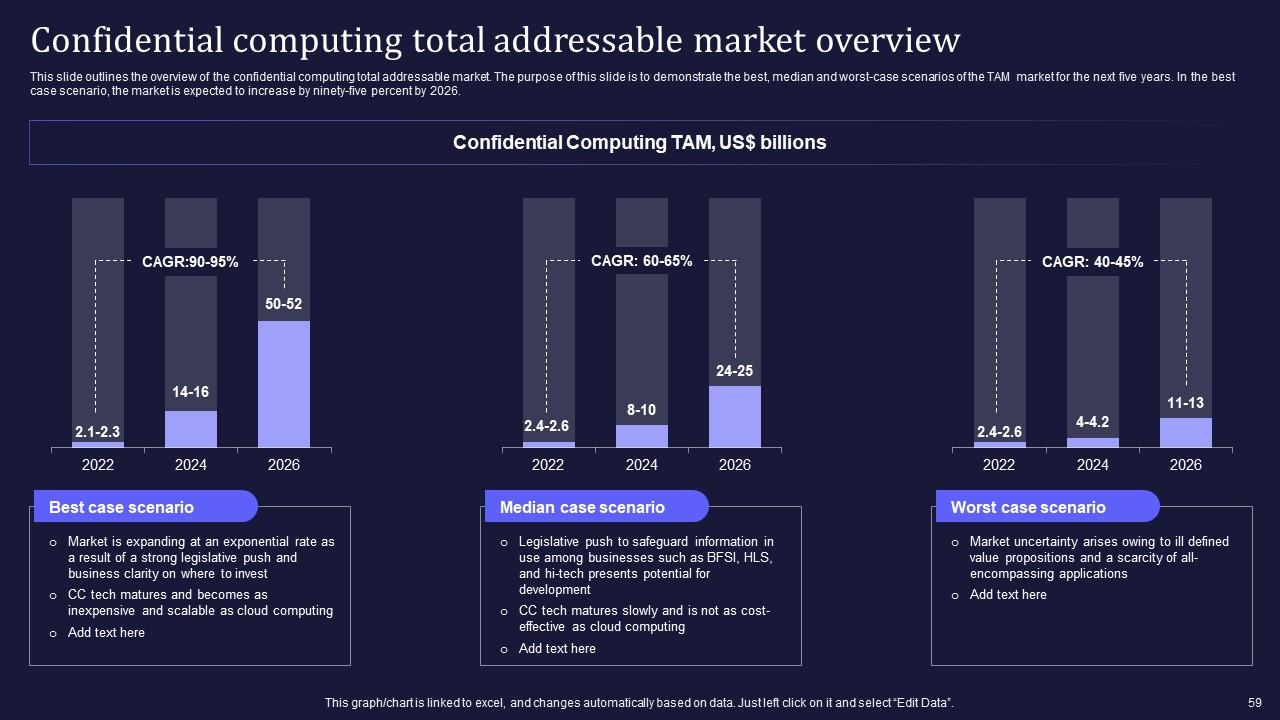

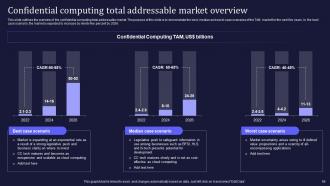

Slide 59 : Este slide mostra a visão geral do mercado totalmente endereçável de computação confidencial.

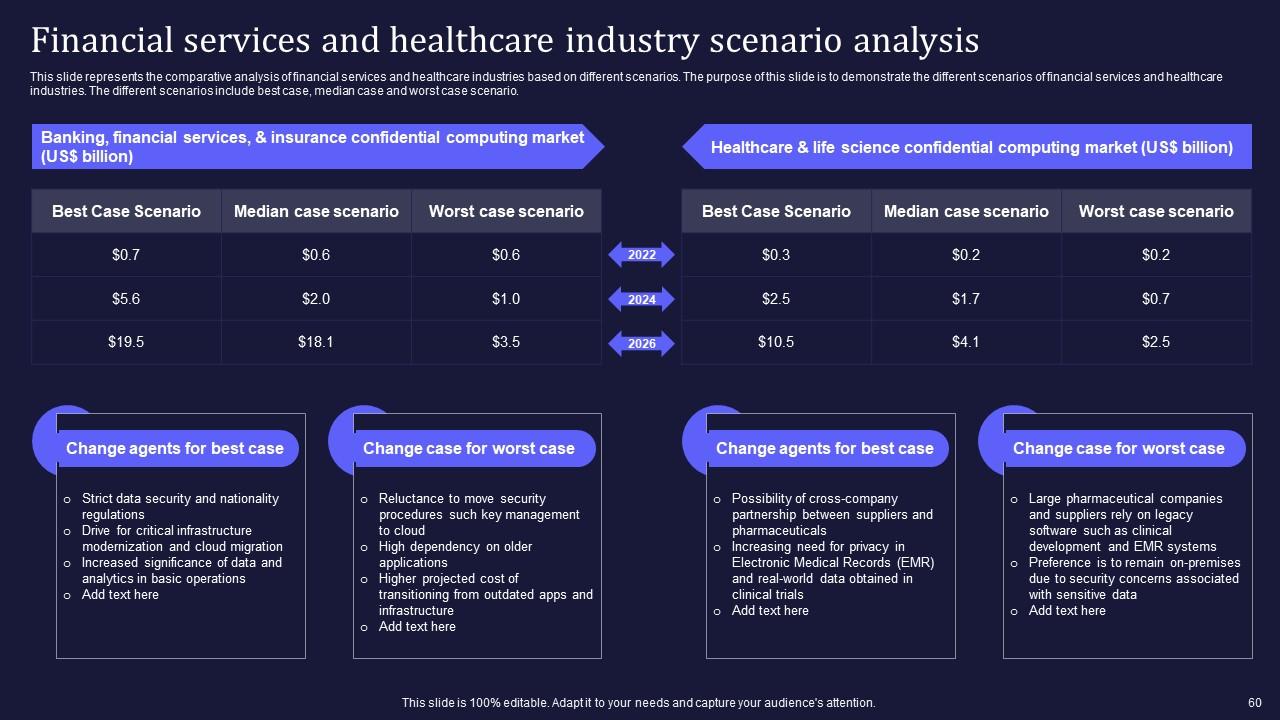

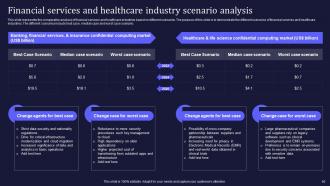

Slide 60 : Este slide retrata a análise comparativa dos setores de serviços financeiros e de saúde.

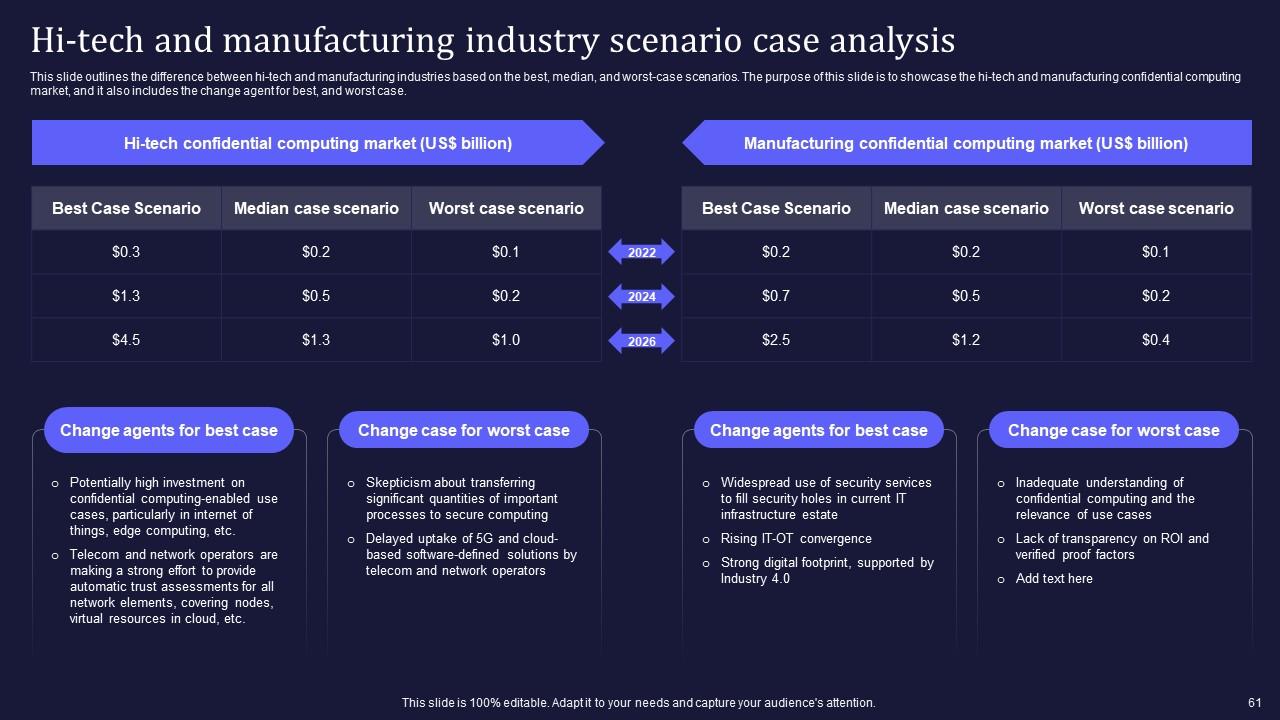

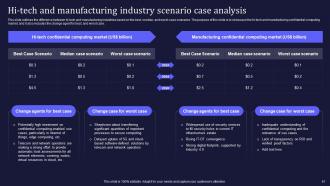

Slide 61 : Este slide descreve a análise de caso do cenário da indústria de manufatura e alta tecnologia.

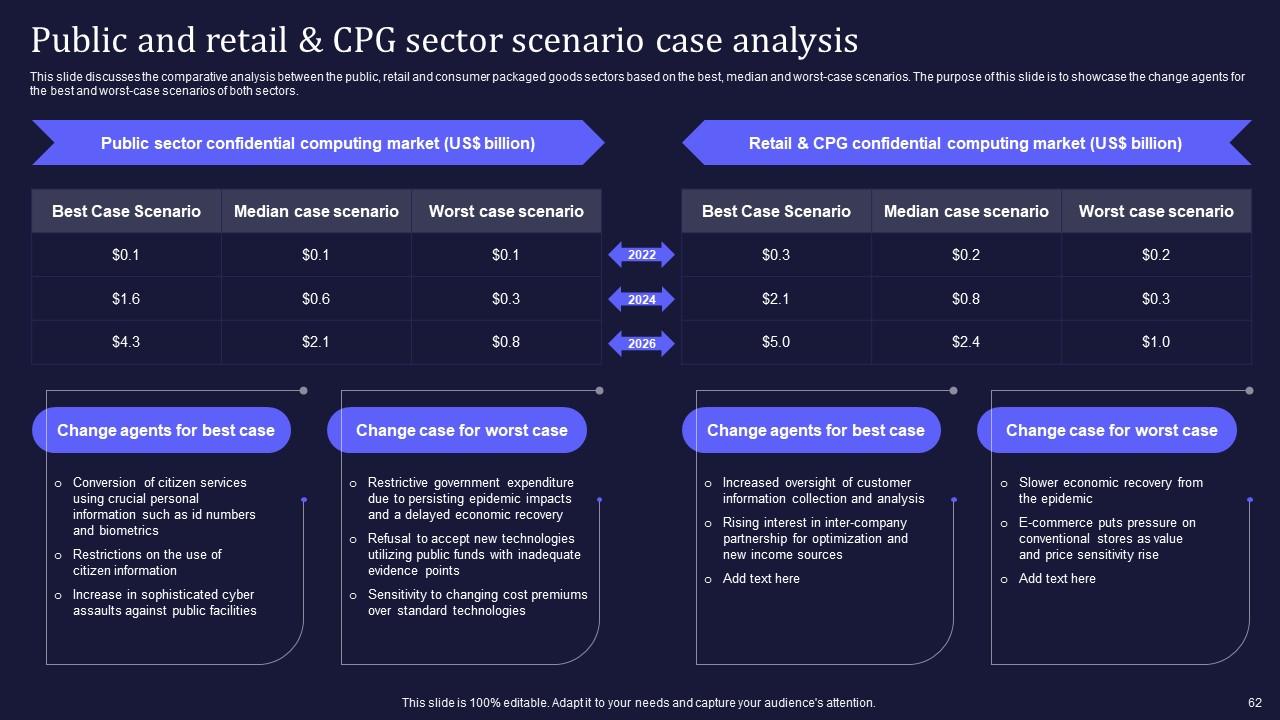

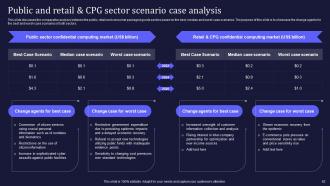

Slide 62 : Este slide discute a análise comparativa entre os setores público, varejista e de bens de consumo embalados.

Slide 63 : Este slide incorpora o Título das Ideias a serem discutidas a seguir.

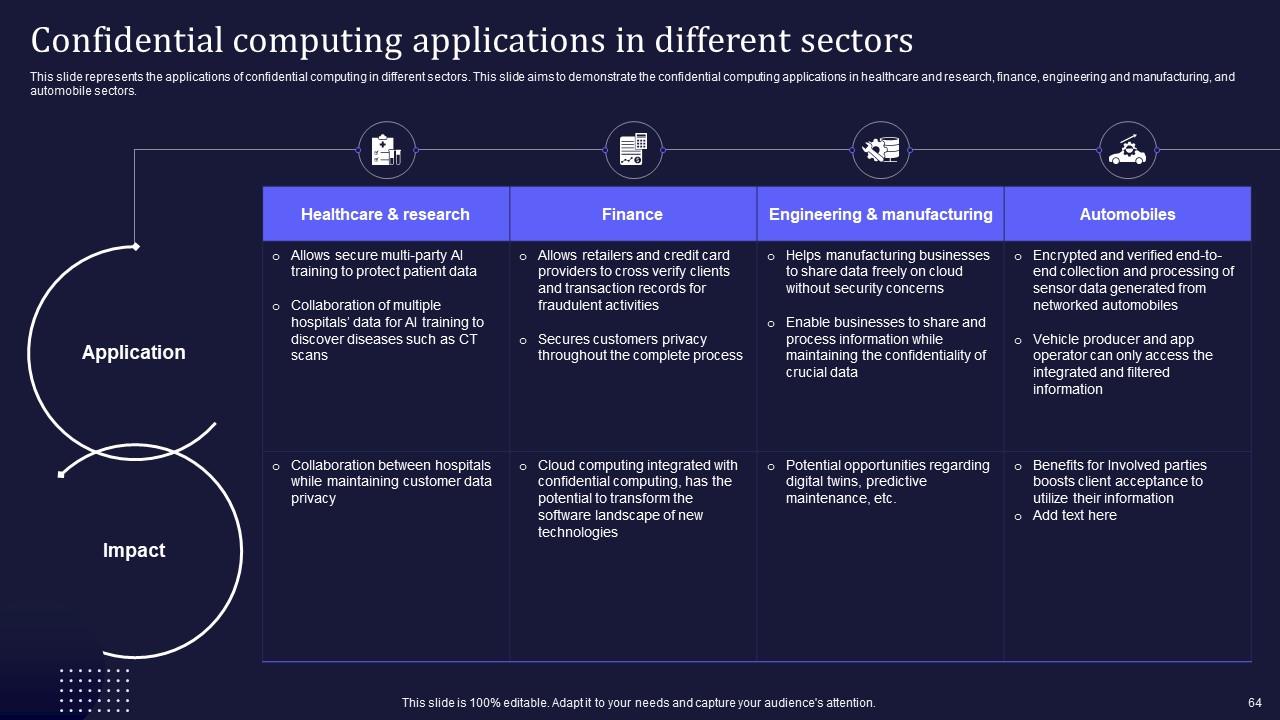

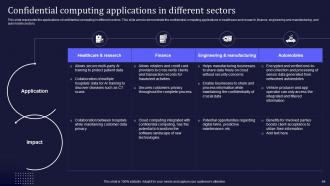

Slide 64 : Este slide representa as aplicações de computação confidencial em diferentes setores.

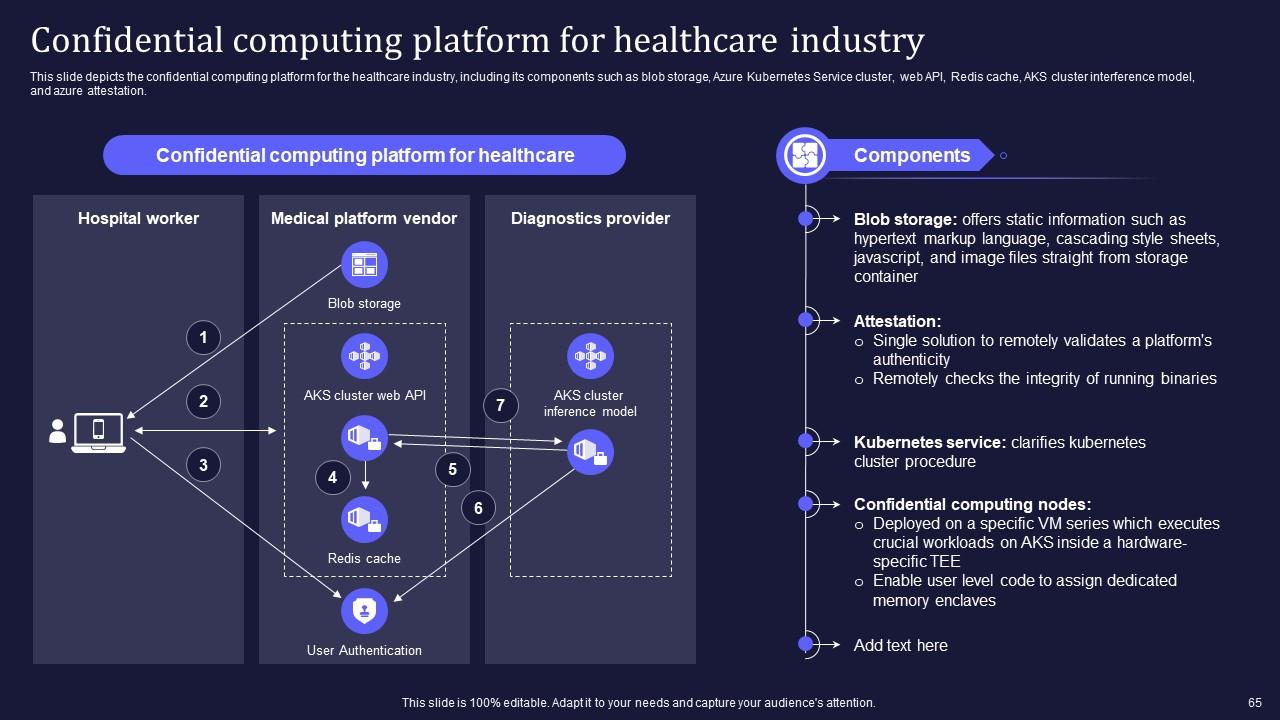

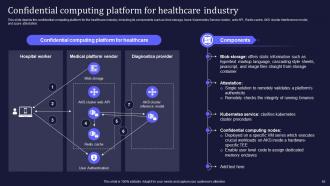

Slide 65 : Este slide descreve a plataforma de computação confidencial para o setor de saúde

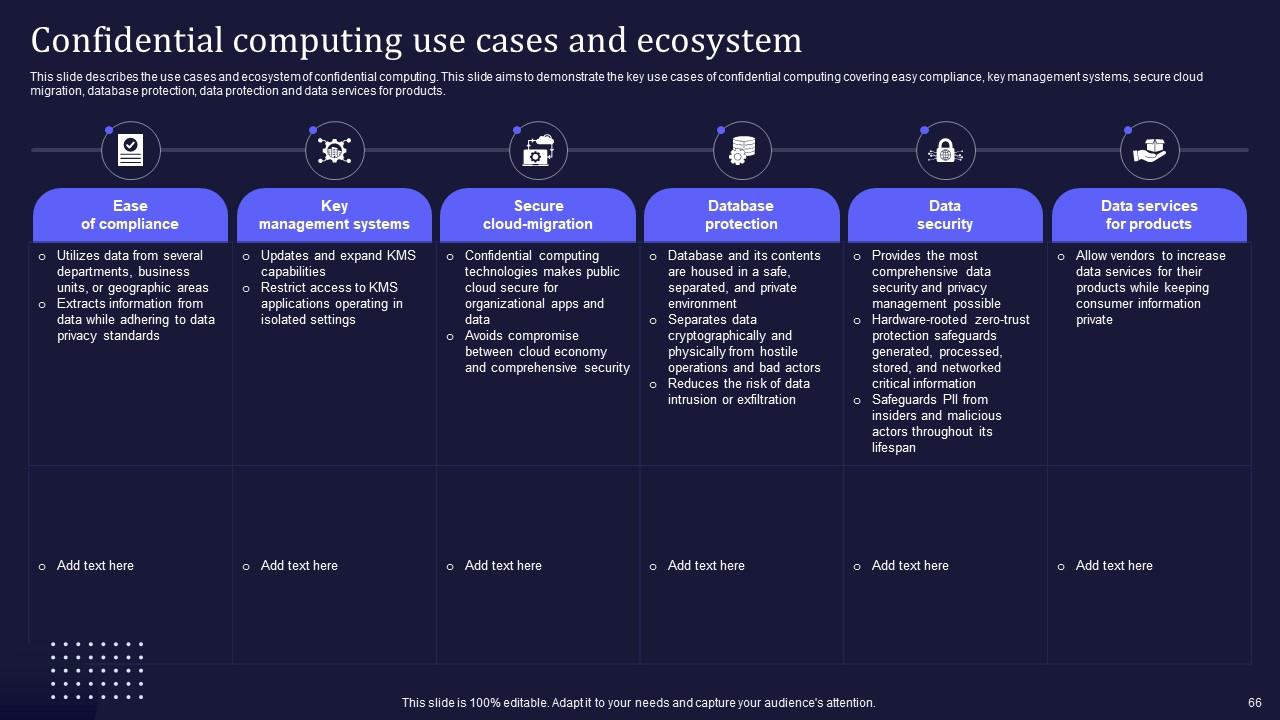

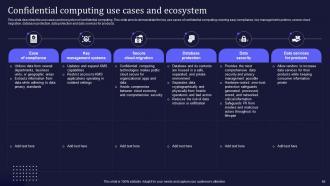

Slide 66 : Este slide descreve os casos de uso e o ecossistema da computação confidencial.

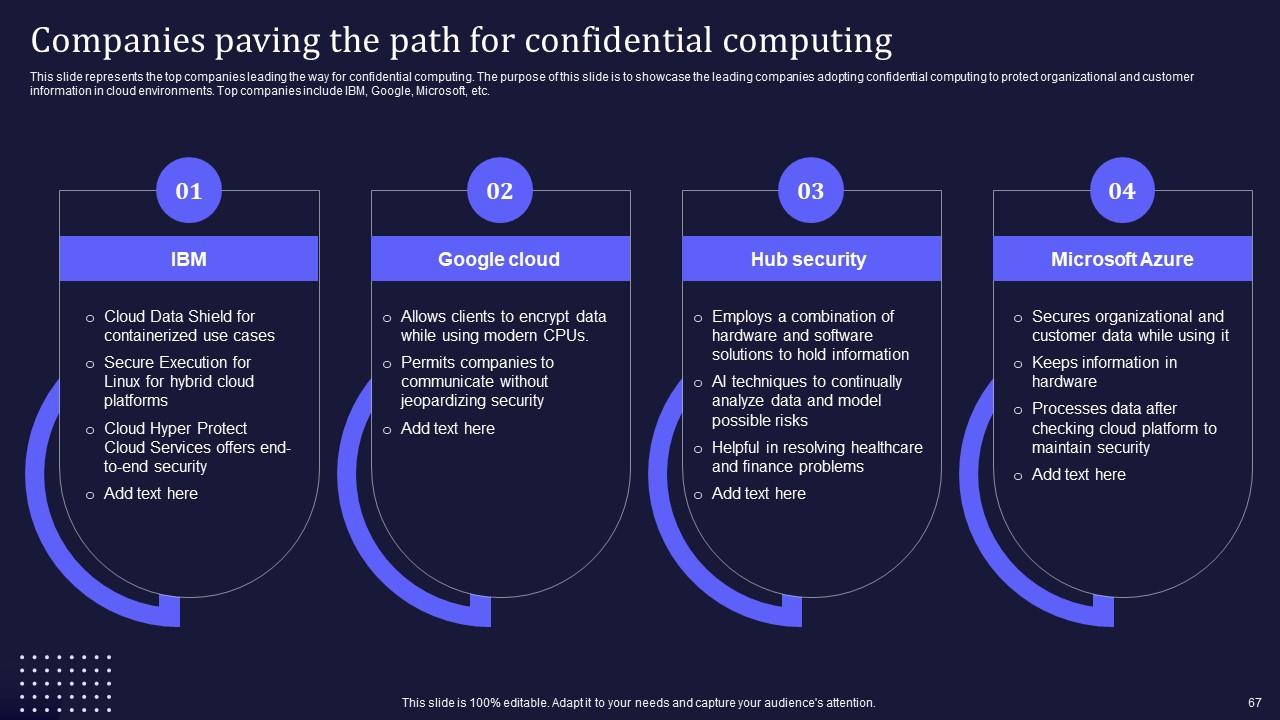

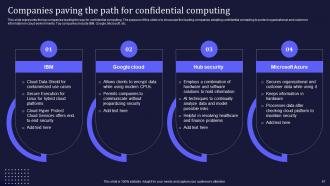

Slide 67 : Este slide apresenta as principais empresas que lideram o caminho para a computação confidencial.

Slide 68 : Este slide destaca o título das ideias a serem abordadas no próximo modelo.

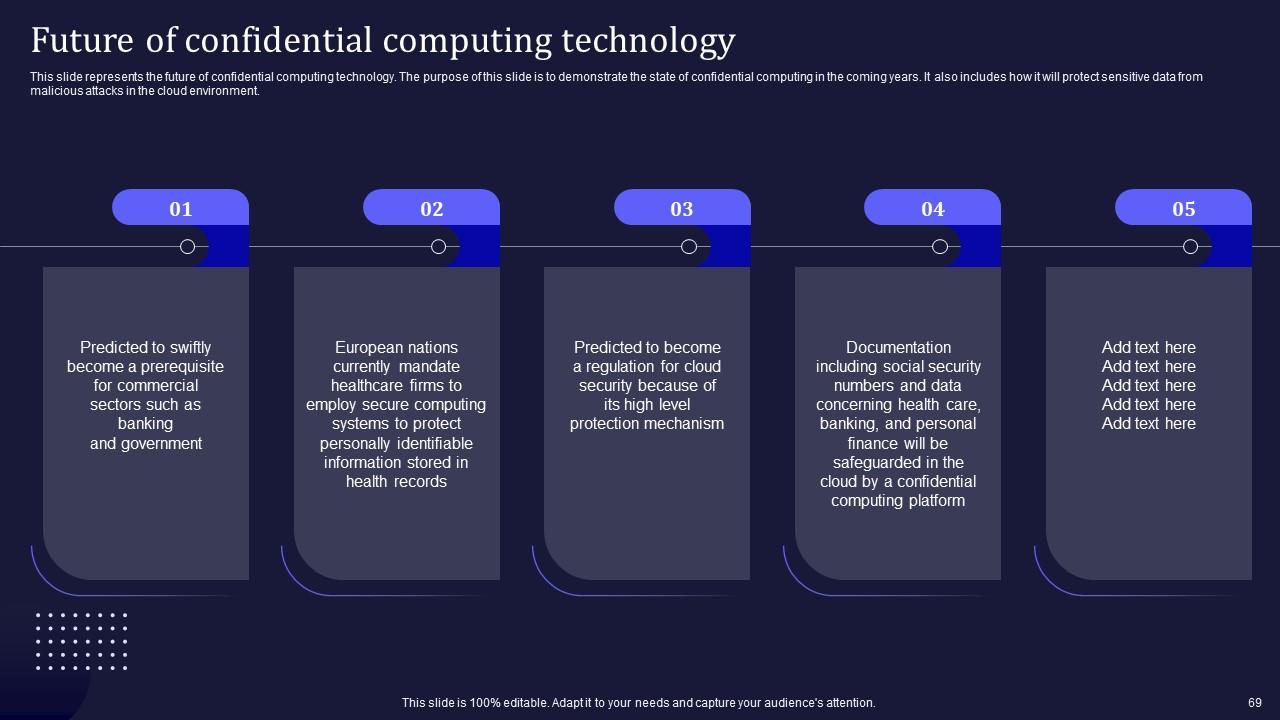

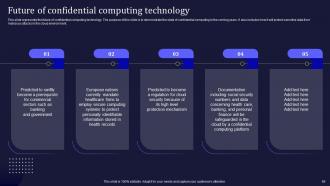

Slide 69 : Este slide revela o futuro da tecnologia de computação confidencial.

Slide 70 : Este slide contém o título do conteúdo a ser discutido a seguir.

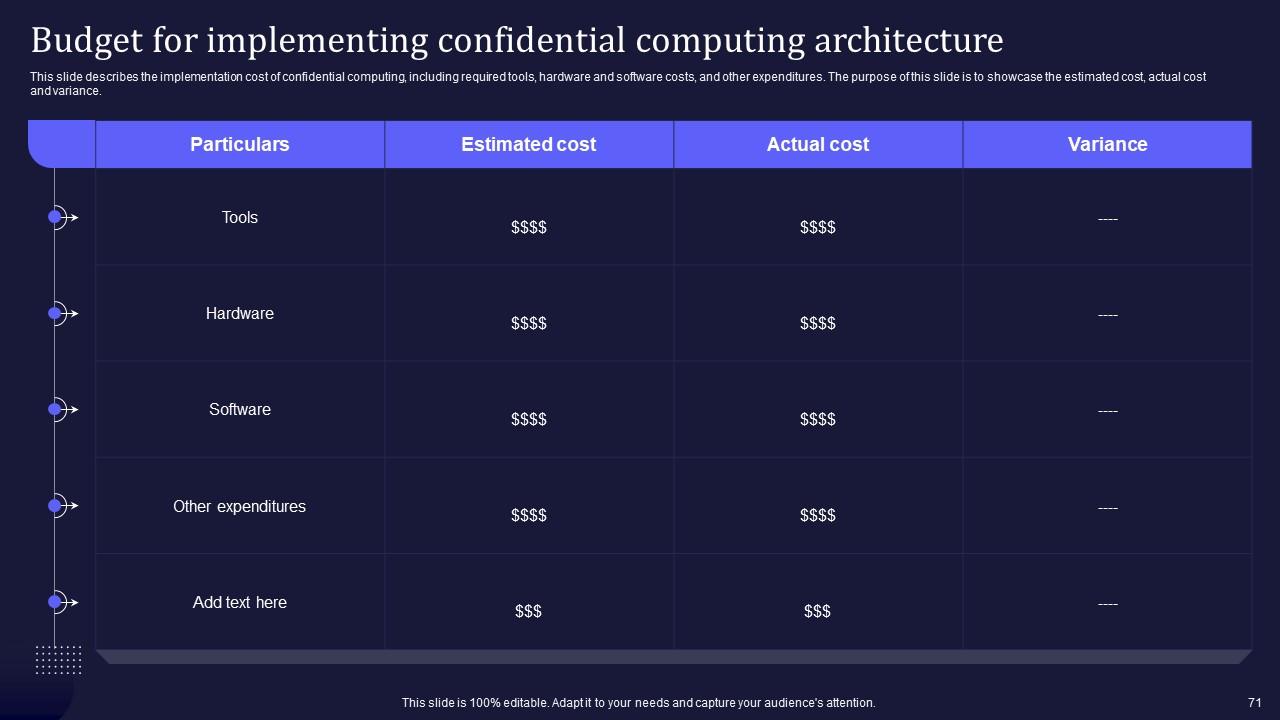

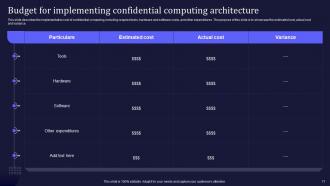

Slide 71 : Este slide mostra o orçamento para implementação da arquitetura de computação confidencial.

Slide 72 : Este slide exibe o título dos tópicos a serem abordados no próximo modelo.

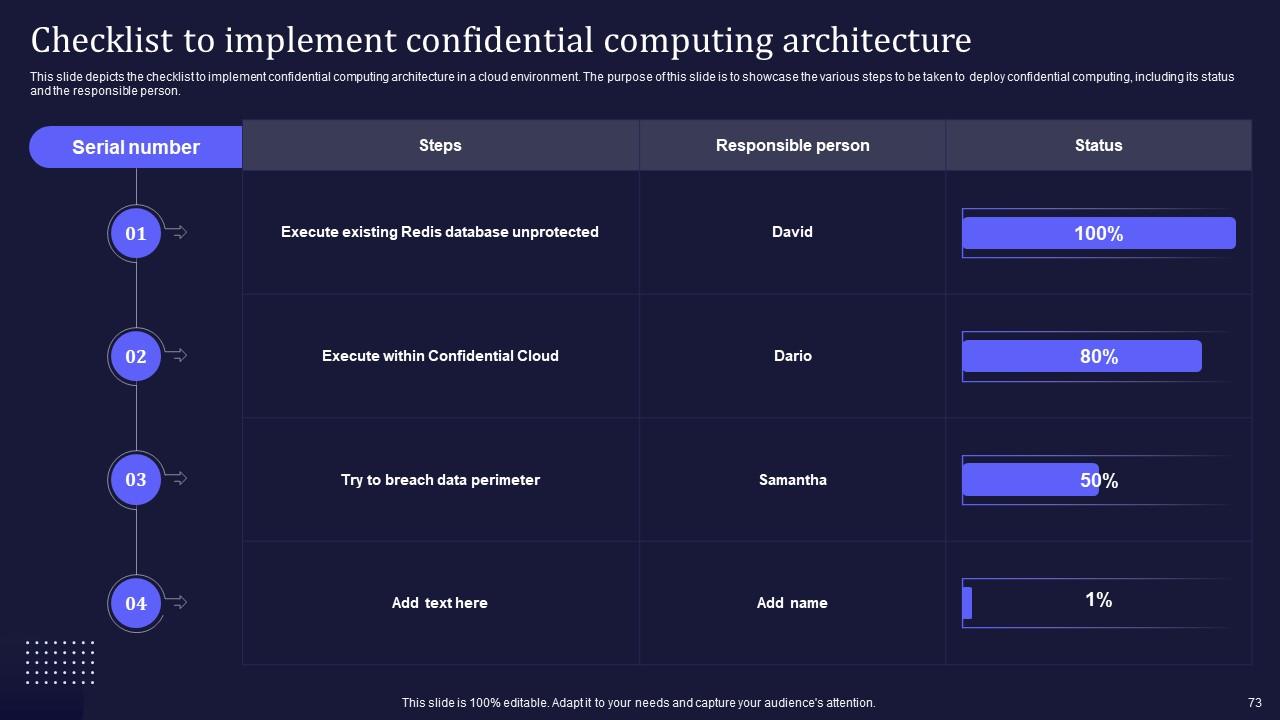

Slide 73 : Este slide descreve a lista de verificação para implementar a arquitetura de computação confidencial em um ambiente de nuvem.

Slide 74 : Este slide apresenta o Título dos Tópicos a serem discutidos a seguir.

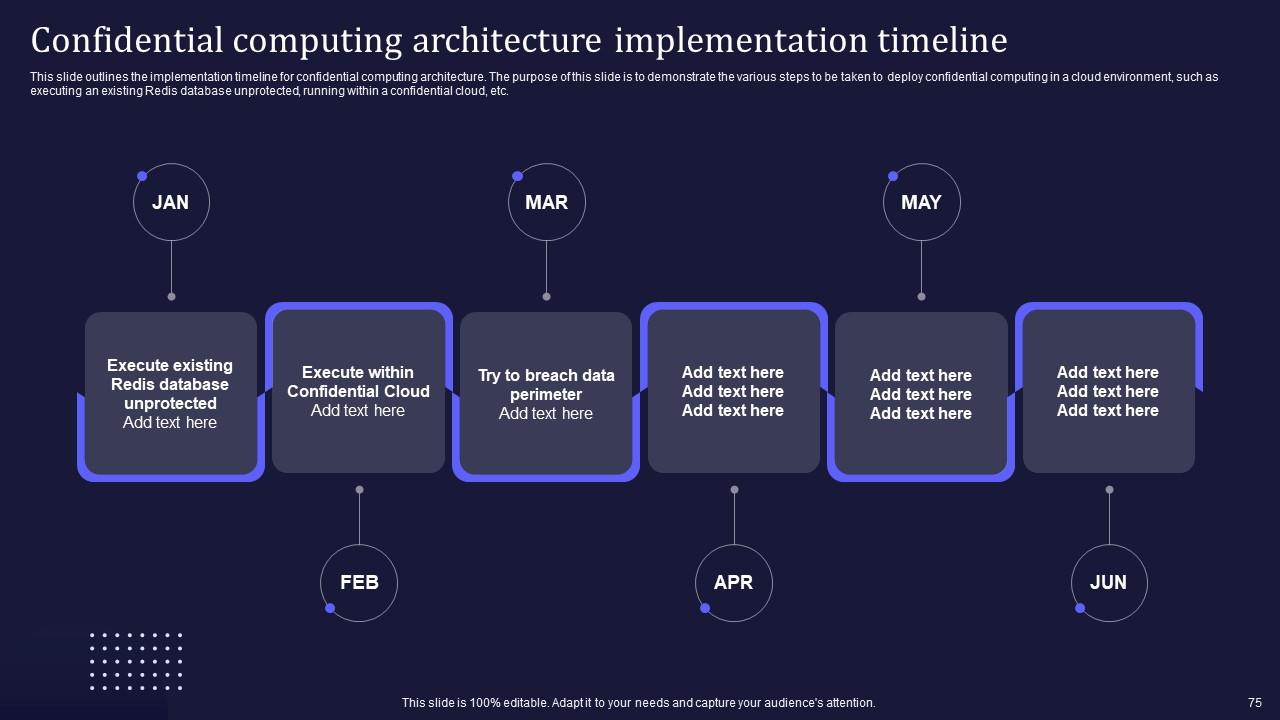

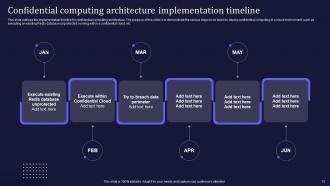

Slide 75 : Este slide descreve o cronograma de implementação da arquitetura de computação confidencial.

Slide 76 : Este slide exibe o título do conteúdo a ser abordado no próximo modelo.

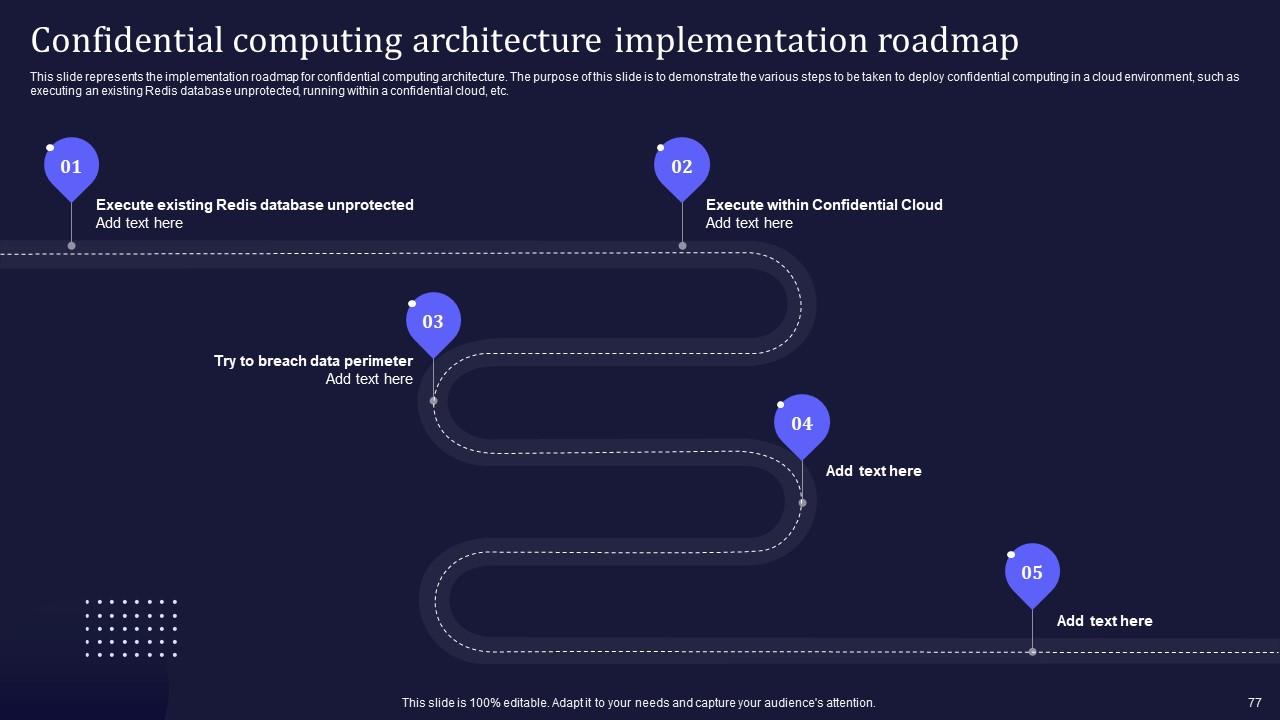

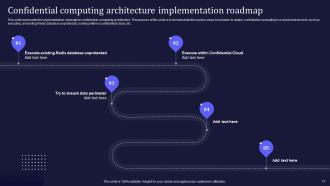

Slide 77 : Este slide representa o roteiro de implementação da arquitetura de computação confidencial.

Slide 78 : Este slide mostra o título das ideias a serem discutidas a seguir.

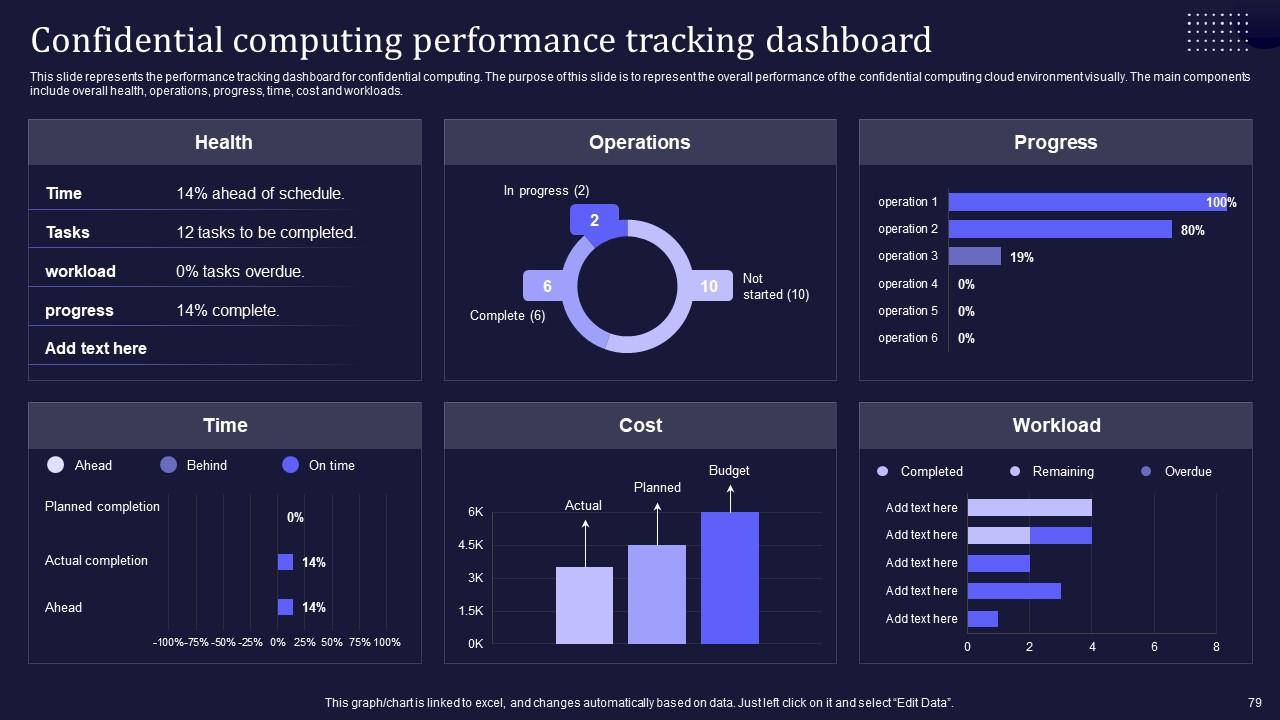

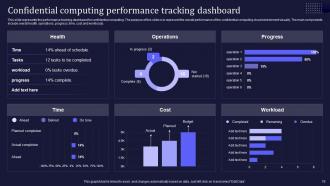

Slide 79 : Este slide destaca o painel de controle de desempenho para computação confidencial.

Slide 80 : Este slide incorpora o Título para as Ideias a serem abordadas no próximo modelo.

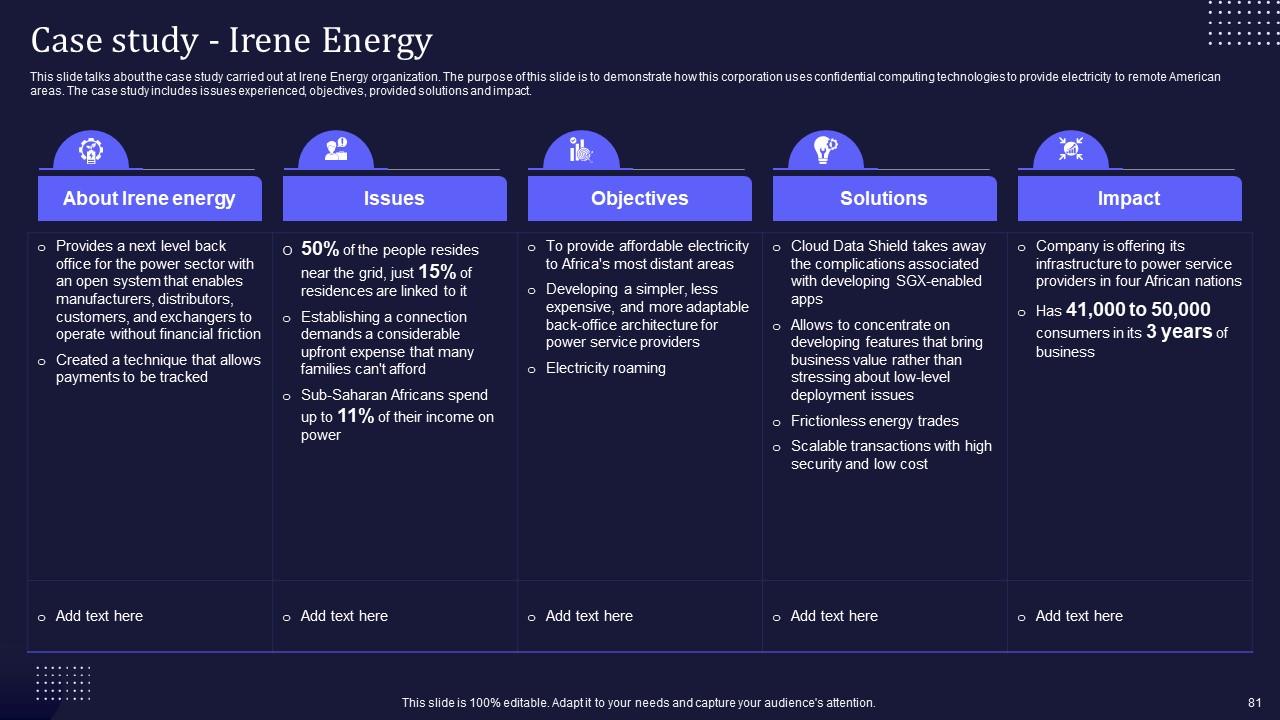

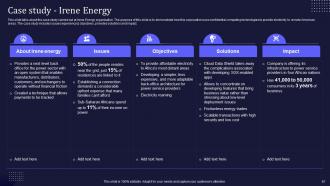

Slide 81 : Este slide fala sobre o estudo de caso realizado na organização Irene Energy.

Slide 82 : Este é o slide Ícones contendo todas as Ideias usadas no plano.

Slide 83 : Este slide é usado para representar algumas informações adicionais.

Slide 84 : Este slide mostra o diagrama de Venn.

Slide 85 : Este é o slide do quebra-cabeça com imagens relacionadas.

Slide 86 : Este slide contém os post it para lembretes e prazos.

Slide 87 : Este slide elucida informações relacionadas ao tema Financeiro.

Slide 88 : Este é o slide do plano de 30, 60, 90 dias para um planejamento eficaz.

Slide 89 : Este é o slide de agradecimento pelo reconhecimento.

Confidential Computing IT Powerpoint Slides com todos os 94 slides:

Use nossos slides de apresentação do Powerpoint de TI de computação confidencial para ajudá-lo efetivamente a economizar seu valioso tempo. Eles estão prontos para caber em qualquer estrutura de apresentação.

-

What an exhaustive collection of templates you guys have there in slideteam. Impressive!!!

-

The PPT layout is great and it has an effective design that helps in presenting corporate presentations. It's easy to edit and the stunning visuals make it an absolute steal!