Powerpoint-Präsentationsfolien zur Verwaltung von Cyber-Sicherheitsrisiken

Die Sicherheit kritischer Vermögenswerte erfordert in Unternehmen von heute Planung und gebührende Bedeutung, um die wichtigen Informationen mit Integrität, Verfügbarkeit und Sicherheit vertraulich zu behandeln. Hier ist eine effizient gestaltete Vorlage zum Cyber Security Risk Management am Arbeitsplatz, die das Krisenrisiko in Ihrem Unternehmen und die Auswirkungen dieser Krise außerhalb des Unternehmens verringert. Diese Vorlage zielt darauf ab, hohe Sicherheitsrisiken zu identifizieren, Cyber-Bedrohungssicherheit zu ermöglichen, um das Unternehmen vor Ängsten zu schützen, und Sicherheitspläne aufzustellen, um solche Risiken zu reduzieren. Man kann seine aktuellen Sicherheitspläne anzeigen, kritische Erfolgsfaktoren und wesentliche Gründe für schlechte Sicherheit, um die Herausforderungen des Unternehmens zu kennen. Sicherheitsaufgaben erfordern von Organisationen, dass sie die Elemente aufzeigen, die sich auf den Betrieb auswirken, und sie überwinden, indem sie einen erweiterten Sicherheitsplan für die IT erstellen. Unternehmen bewerten Informationsverarbeitungsressourcen zur Risikoanalyse und definieren das Bedrohungsmanagementsystem klar, indem sie Hightech-Bewertungskontrollen für sich selbst übernehmen. Buchen Sie eine kostenlose Demo mit unserem Forschungs- oder Designteam und passen Sie diese zu 100 % bearbeitbare Vorlage an Ihre Bedürfnisse an. Jetzt zugreifen.

- Google Slides is a new FREE Presentation software from Google.

- All our content is 100% compatible with Google Slides.

- Just download our designs, and upload them to Google Slides and they will work automatically.

- Amaze your audience with SlideTeam and Google Slides.

-

Want Changes to This PPT Slide? Check out our Presentation Design Services

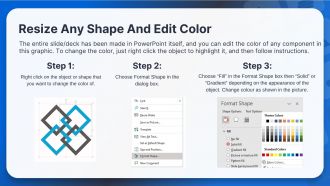

- WideScreen Aspect ratio is becoming a very popular format. When you download this product, the downloaded ZIP will contain this product in both standard and widescreen format.

-

- Some older products that we have may only be in standard format, but they can easily be converted to widescreen.

- To do this, please open the SlideTeam product in Powerpoint, and go to

- Design ( On the top bar) -> Page Setup -> and select "On-screen Show (16:9)” in the drop down for "Slides Sized for".

- The slide or theme will change to widescreen, and all graphics will adjust automatically. You can similarly convert our content to any other desired screen aspect ratio.

Compatible With Google Slides

Get This In WideScreen

You must be logged in to download this presentation.

Funktionen dieser PowerPoint-Präsentationsfolien :

Begeistern Sie Ihr Publikum mit diesen Powerpoint-Präsentationsfolien zum Cyber Security Risk Management. Erhöhen Sie Ihre Präsentationsschwelle, indem Sie diese gut gestaltete Vorlage bereitstellen. Es fungiert aufgrund seines gut recherchierten Inhalts als großartiges Kommunikationswerkzeug. Es enthält auch stilisierte Symbole, Grafiken, visuelle Elemente usw., die es zu einem sofortigen Blickfang machen. Dieses komplette Deck besteht aus 67 Folien und ist alles, was Sie brauchen, um wahrgenommen zu werden. Alle Folien und ihr Inhalt können an Ihre individuelle Geschäftsumgebung angepasst werden. Darüber hinaus können auch andere Komponenten und Grafiken modifiziert werden, um diesem vorgefertigten Set eine persönliche Note zu verleihen.

People who downloaded this PowerPoint presentation also viewed the following :

Inhalt dieser Powerpoint-Präsentation

Folie 1 : Diese Folie stellt das Cyber Security Risk Management vor. Geben Sie Ihren Firmennamen an und beginnen Sie.

Folie 2 : Diese Folie zeigt die Agenda des Cyber Security Risk Management.

Folie 3 : Diese Folie zeigt das Inhaltsverzeichnis für die Präsentation.

Folie 4 : Dies ist eine weitere Folie, die das Inhaltsverzeichnis der Präsentation fortsetzt.

Folie 5 : Diese Folie zeigt den Titel für „Aktuelle Szenariobewertung“.

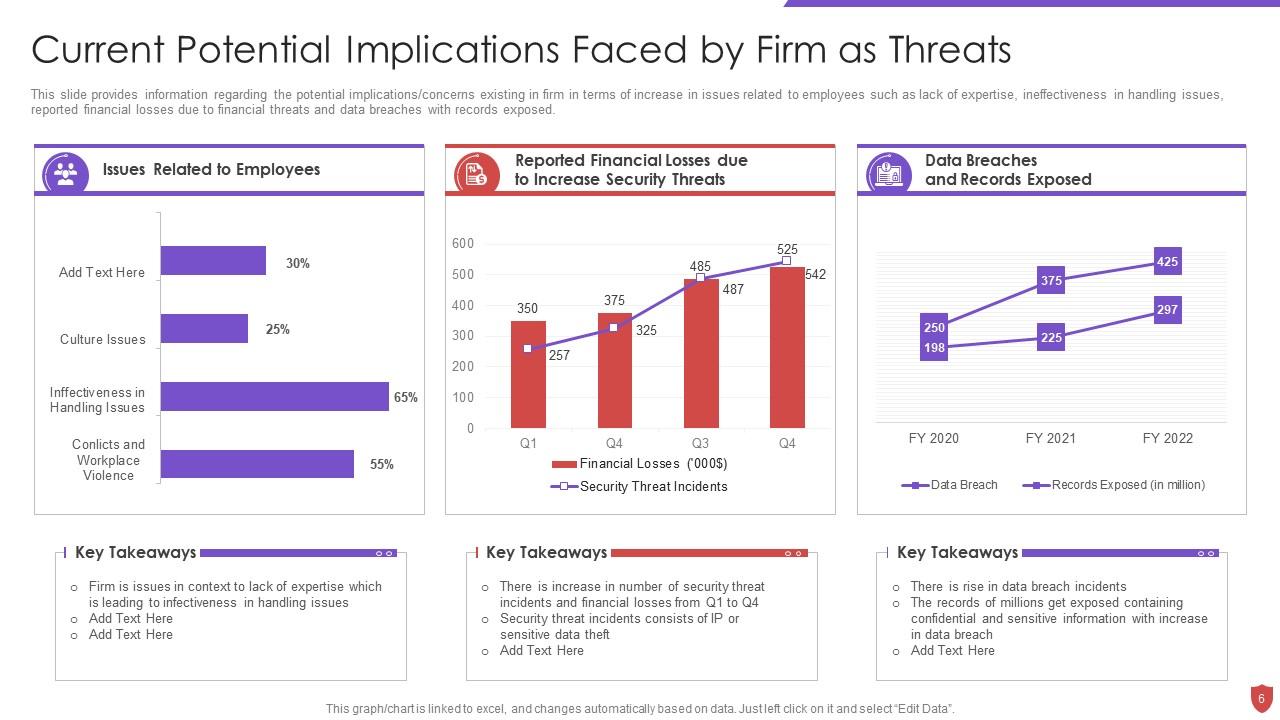

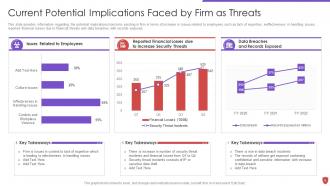

Folie 6 : Diese Folie enthält Informationen zu den potenziellen Auswirkungen/Bedenken, die im Unternehmen bestehen.

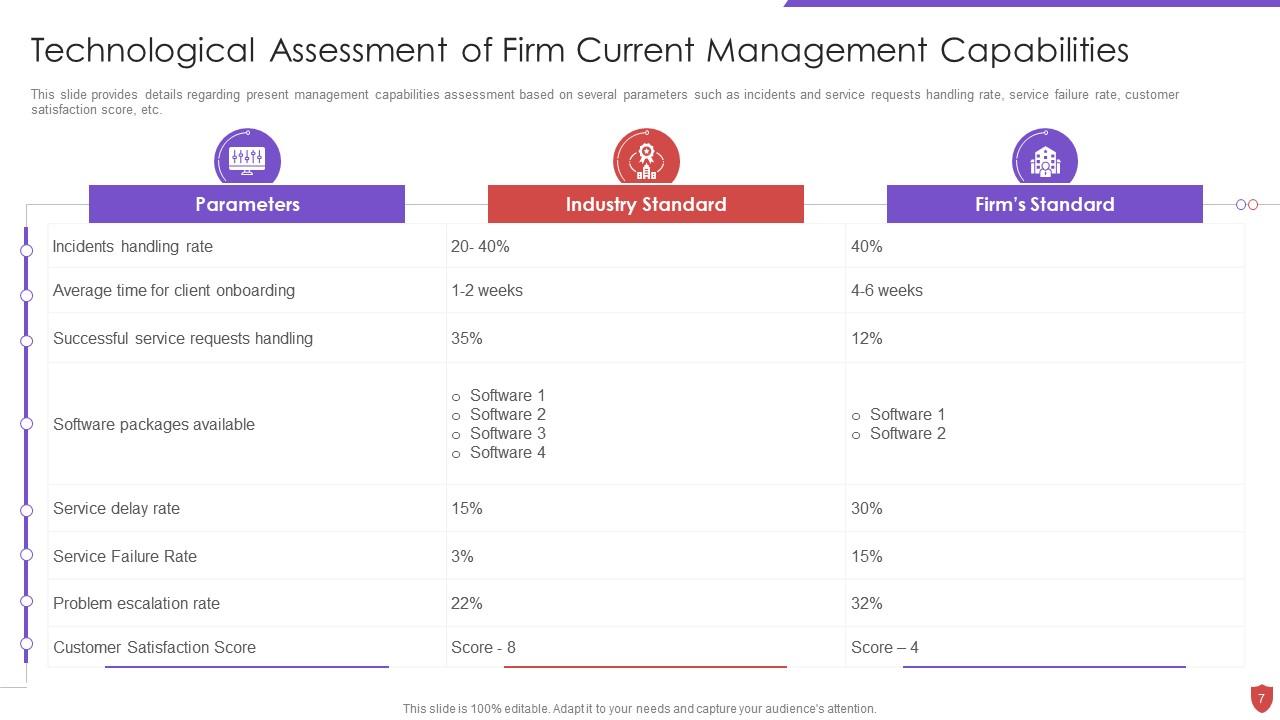

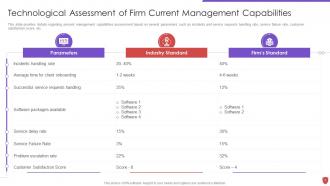

Folie 7 : Diese Folie enthält Einzelheiten zur Bewertung der derzeitigen Managementfähigkeiten.

Folie 8 : Diese Folie enthält Details zu Statistiken im Zusammenhang mit Bedrohungen am Arbeitsplatz.

Folie 9 : Diese Folie zeigt den Titel für „Umgang mit Cyber-Bedrohungen zur Sicherung digitaler Assets“.

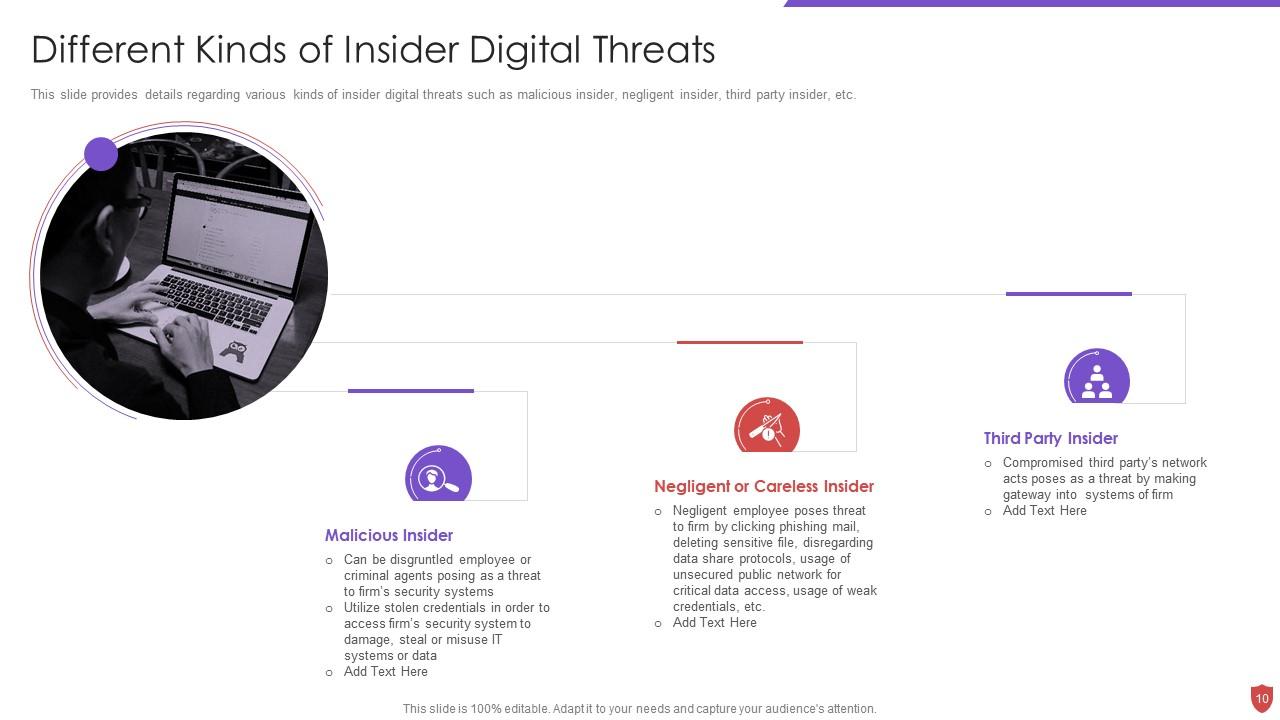

Folie 10 : Diese Folie enthält Einzelheiten zu verschiedenen Arten von digitalen Bedrohungen durch Insider.

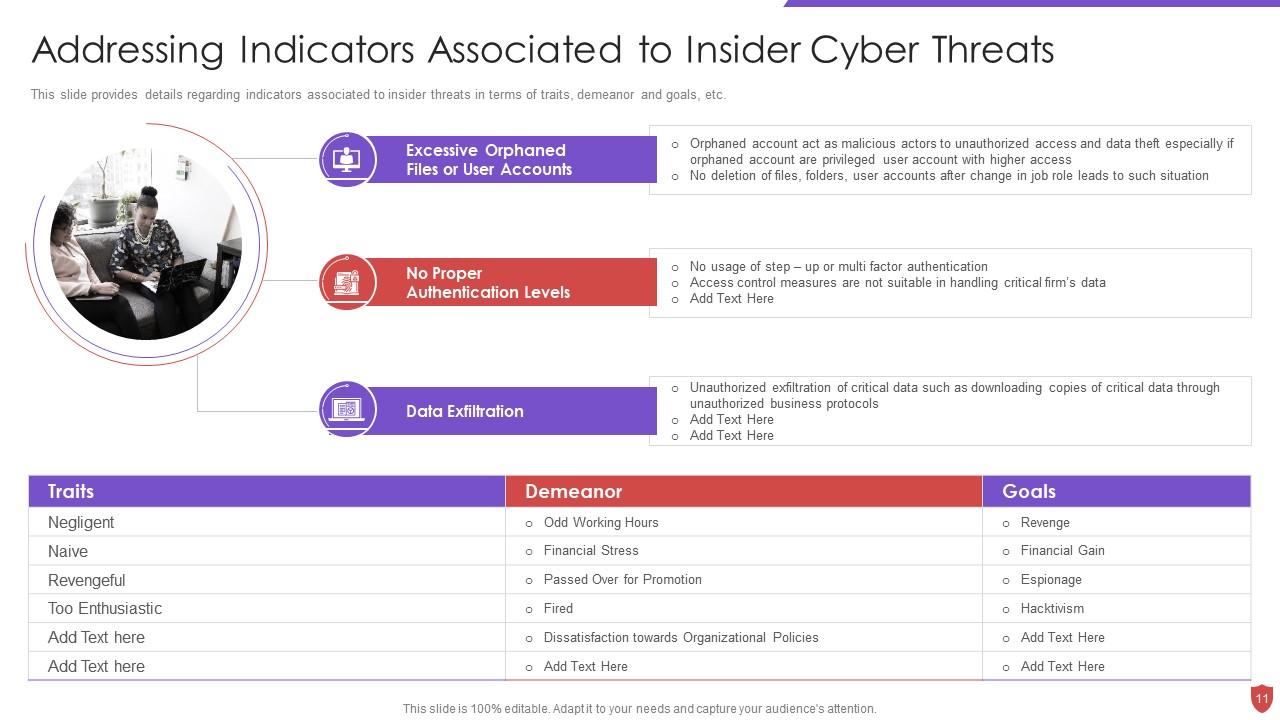

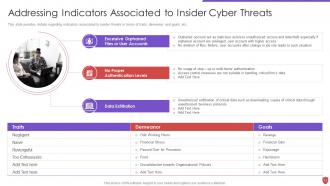

Folie 11 : Diese Folie enthält Einzelheiten zu Indikatoren im Zusammenhang mit Insider-Bedrohungen.

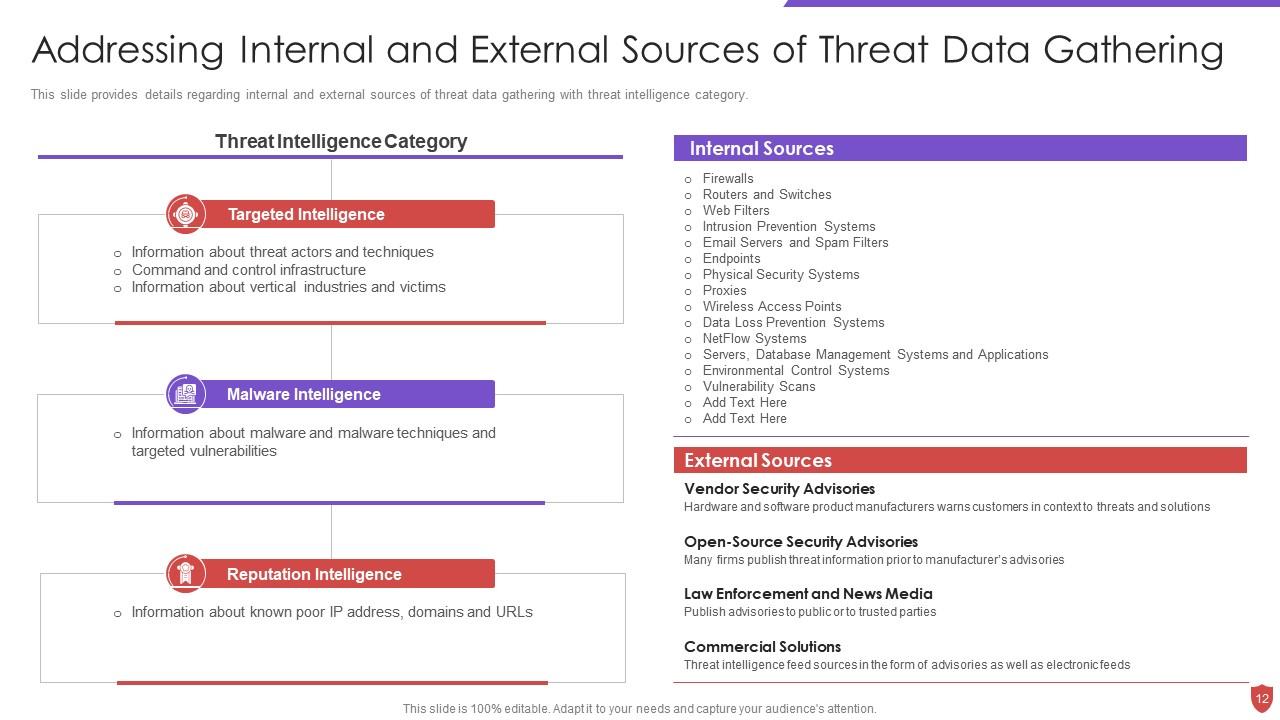

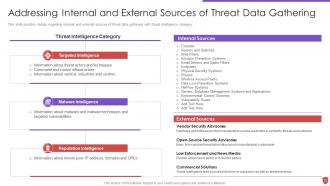

Folie 12 : Diese Folie enthält Einzelheiten zu internen und externen Quellen von Bedrohungsdaten.

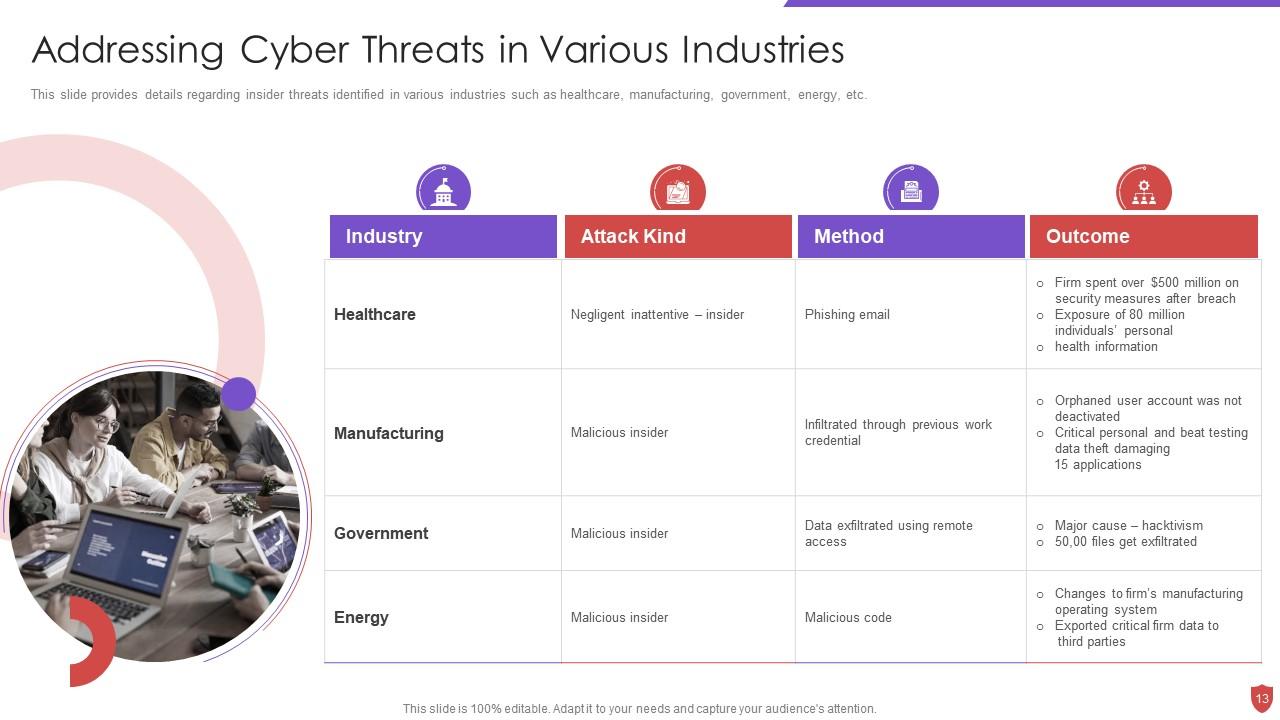

Folie 13 : Diese Folie enthält Einzelheiten zu Insider-Bedrohungen, die in verschiedenen Branchen identifiziert wurden.

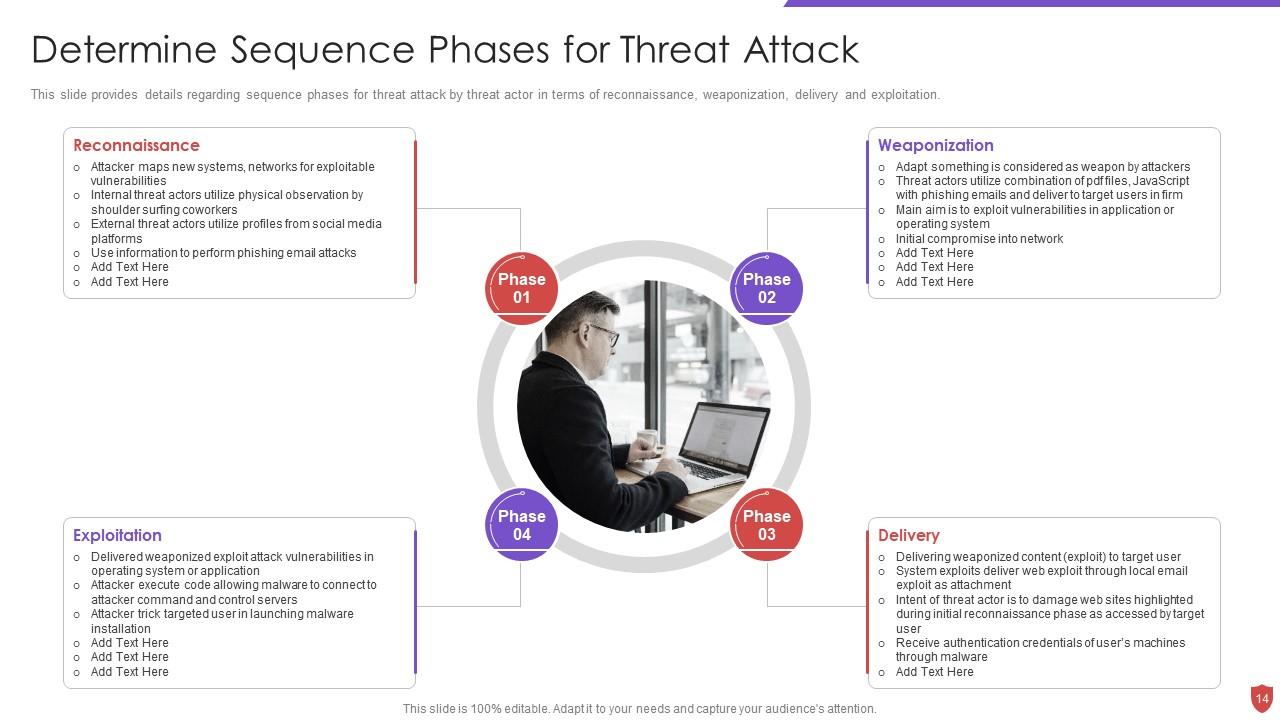

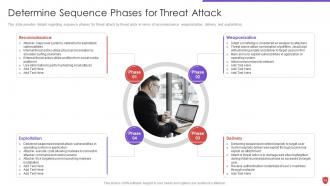

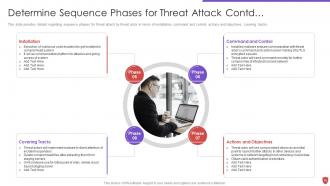

Folie 14 : Diese Folie enthält Einzelheiten zu Sequenzphasen für Bedrohungsangriffe durch Bedrohungsakteure.

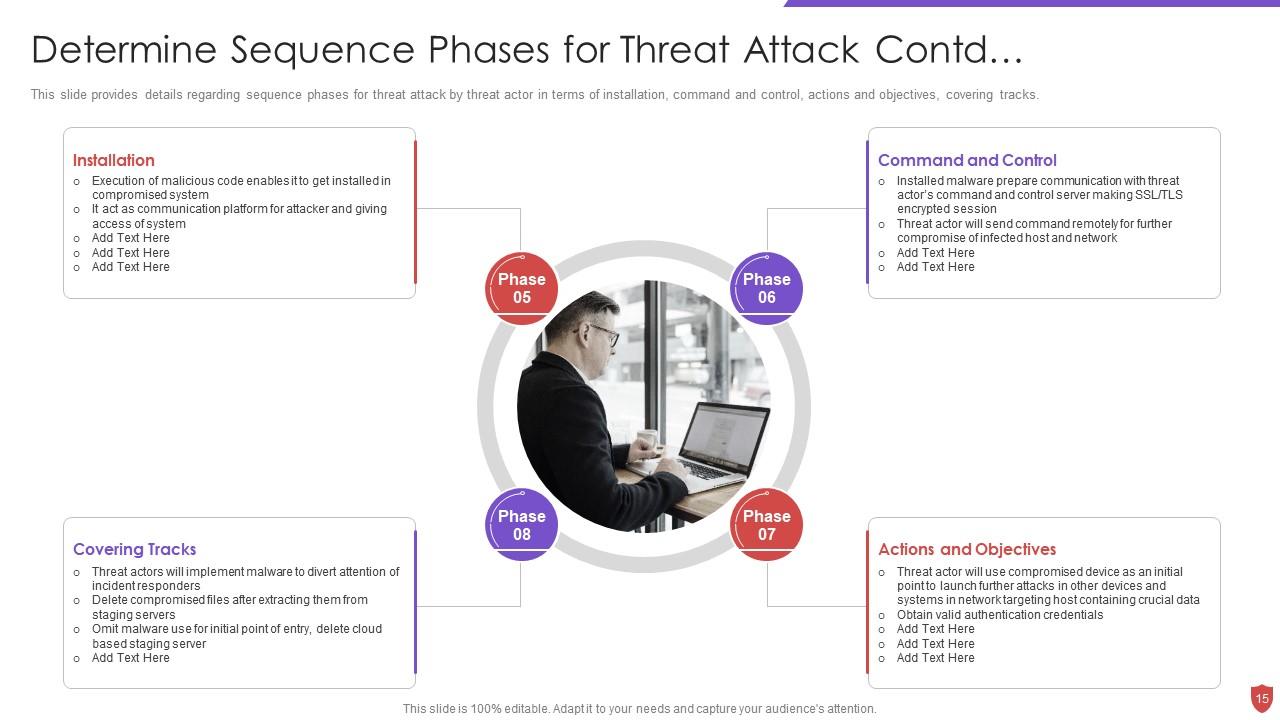

Folie 15 : Diese Folie enthält fortlaufende Inhalte.

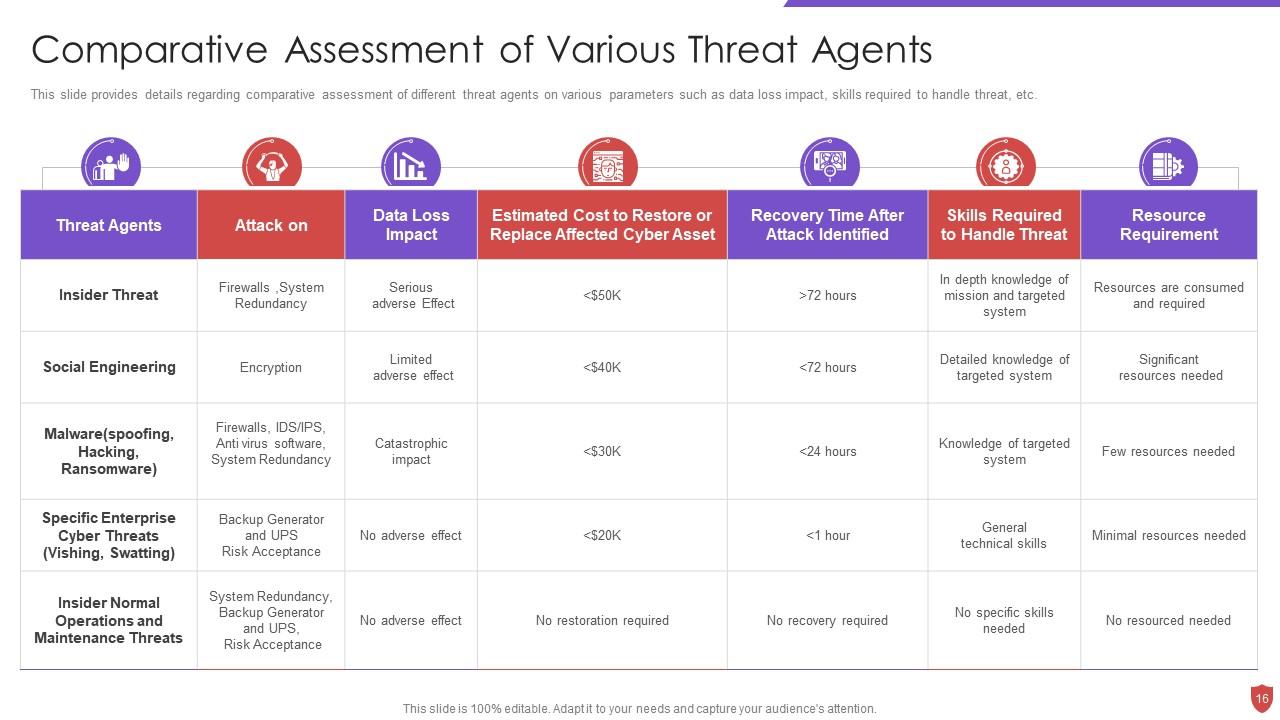

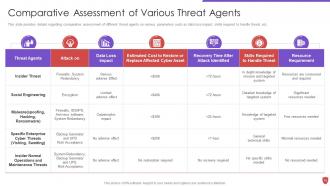

Folie 16 : Diese Folie enthält Einzelheiten zur vergleichenden Bewertung verschiedener Bedrohungsmittel in Bezug auf verschiedene Parameter.

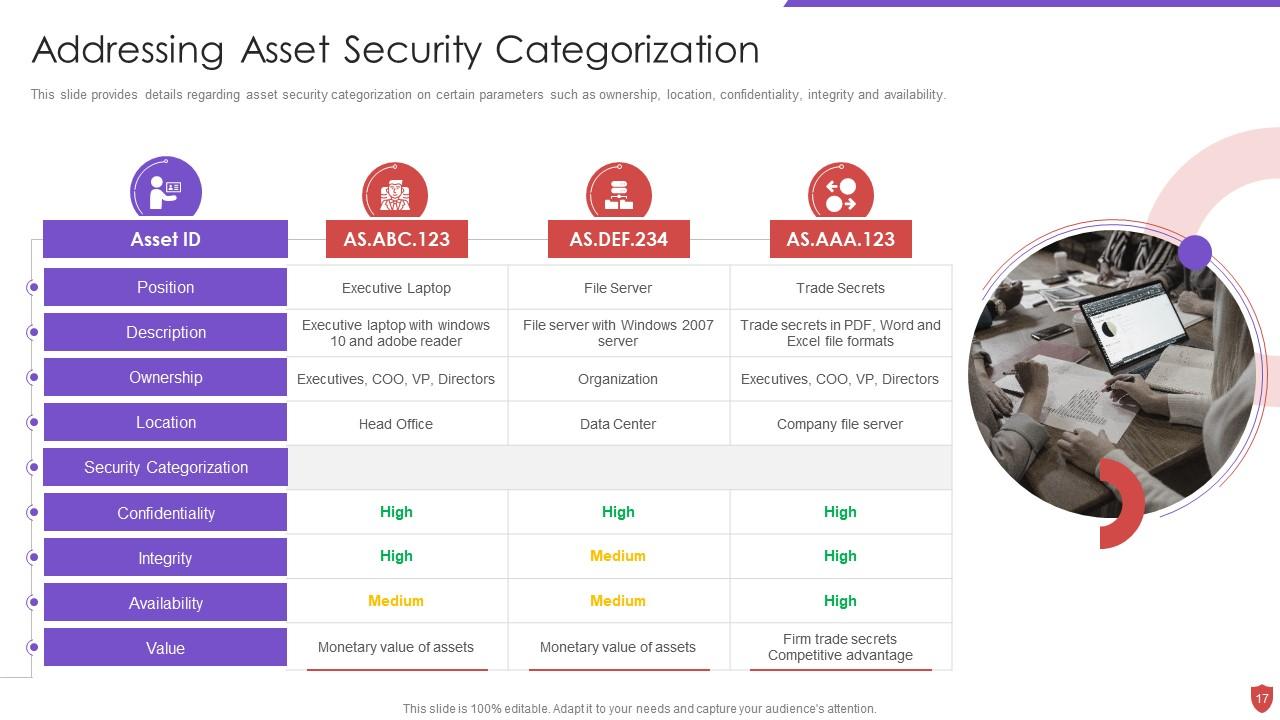

Folie 17 : Diese Folie enthält Einzelheiten zur Kategorisierung von Vermögenswertsicherheiten nach bestimmten Parametern.

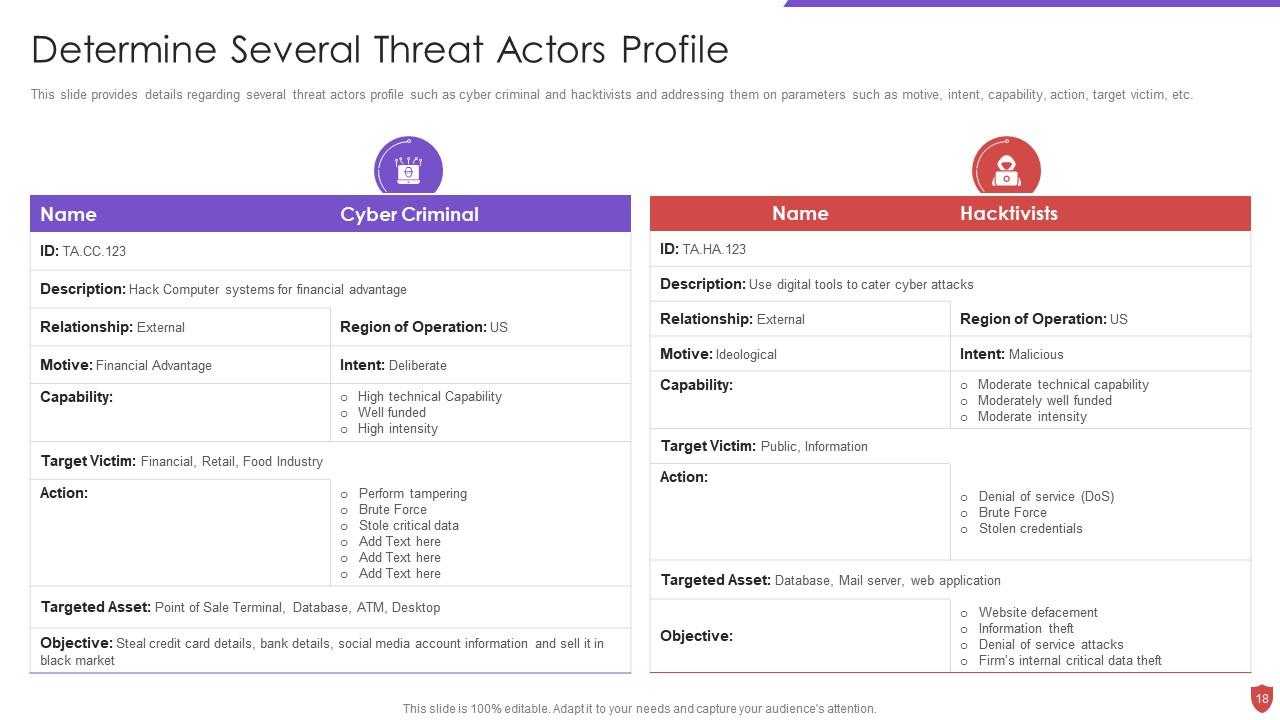

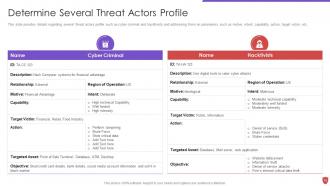

Folie 18 : Diese Folie enthält Details zu mehreren Profilen von Bedrohungsakteuren.

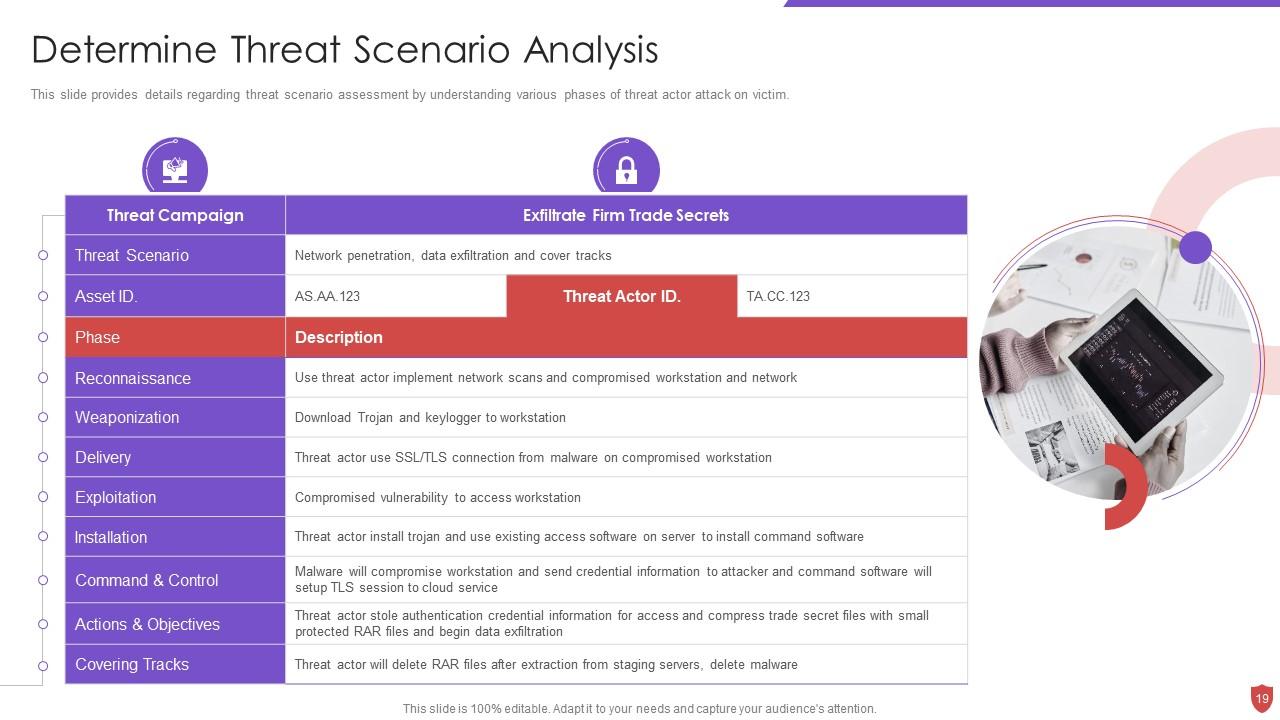

Folie 19 : Diese Folie enthält Details zur Bewertung von Bedrohungsszenarien, indem verschiedene Phasen des Angriffs eines Bedrohungsakteurs auf ein Opfer verstanden werden.

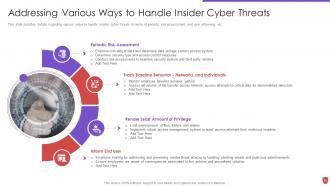

Folie 20 : Diese Folie enthält Einzelheiten zu verschiedenen Möglichkeiten, mit Insider-Cyberbedrohungen umzugehen.

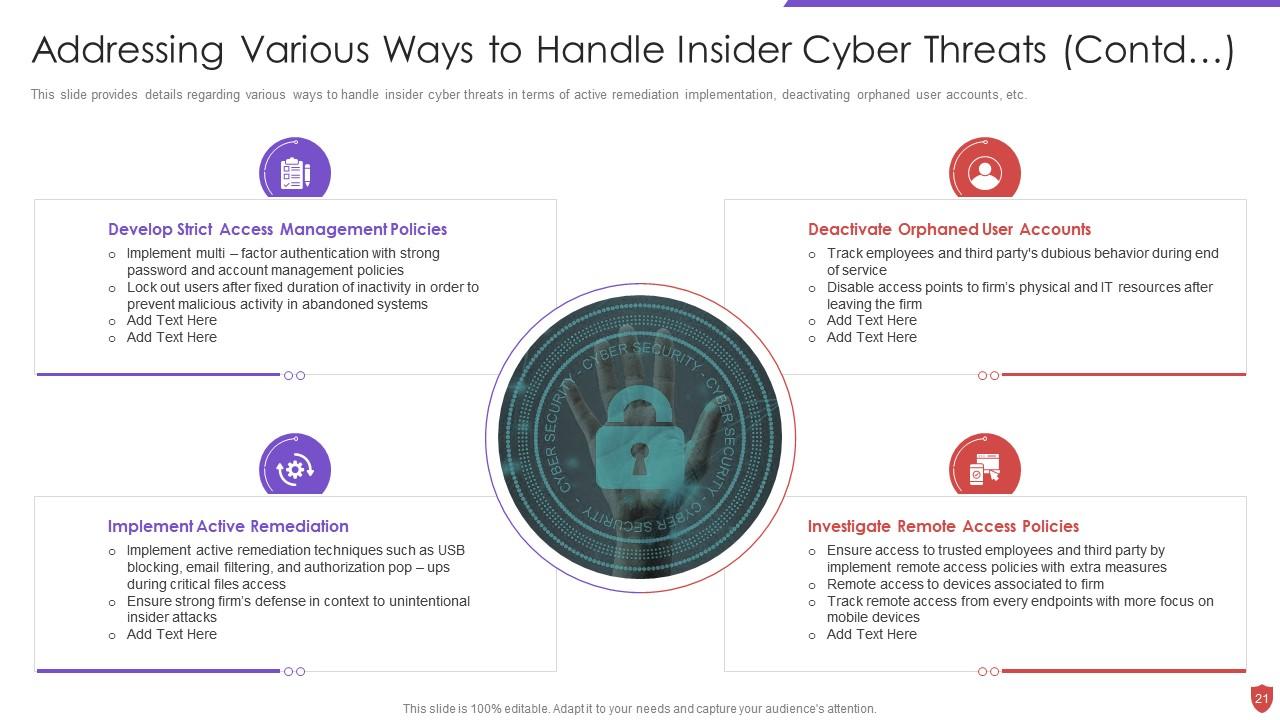

Folie 21 : Diese Folie zeigt fortgesetzte Inhalte.

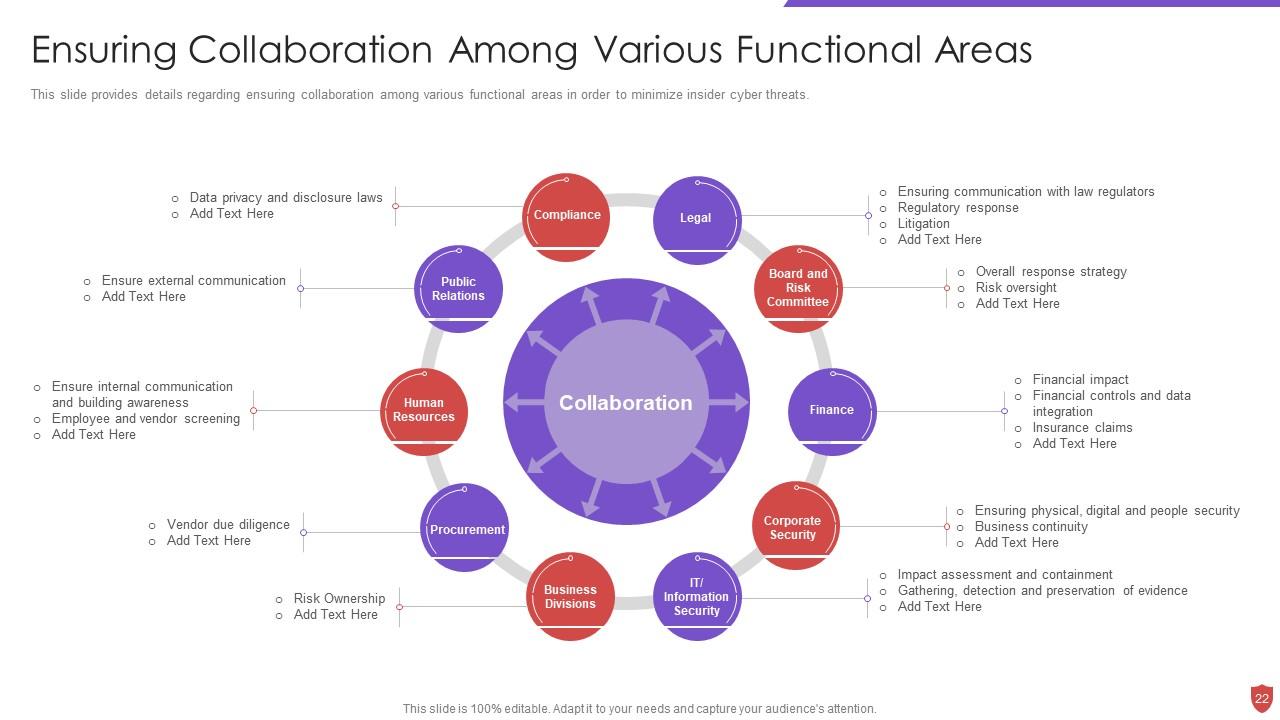

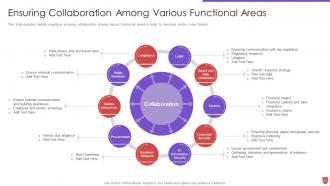

Folie 22 : Diese Folie enthält Einzelheiten zur Sicherstellung der Zusammenarbeit zwischen verschiedenen Funktionsbereichen.

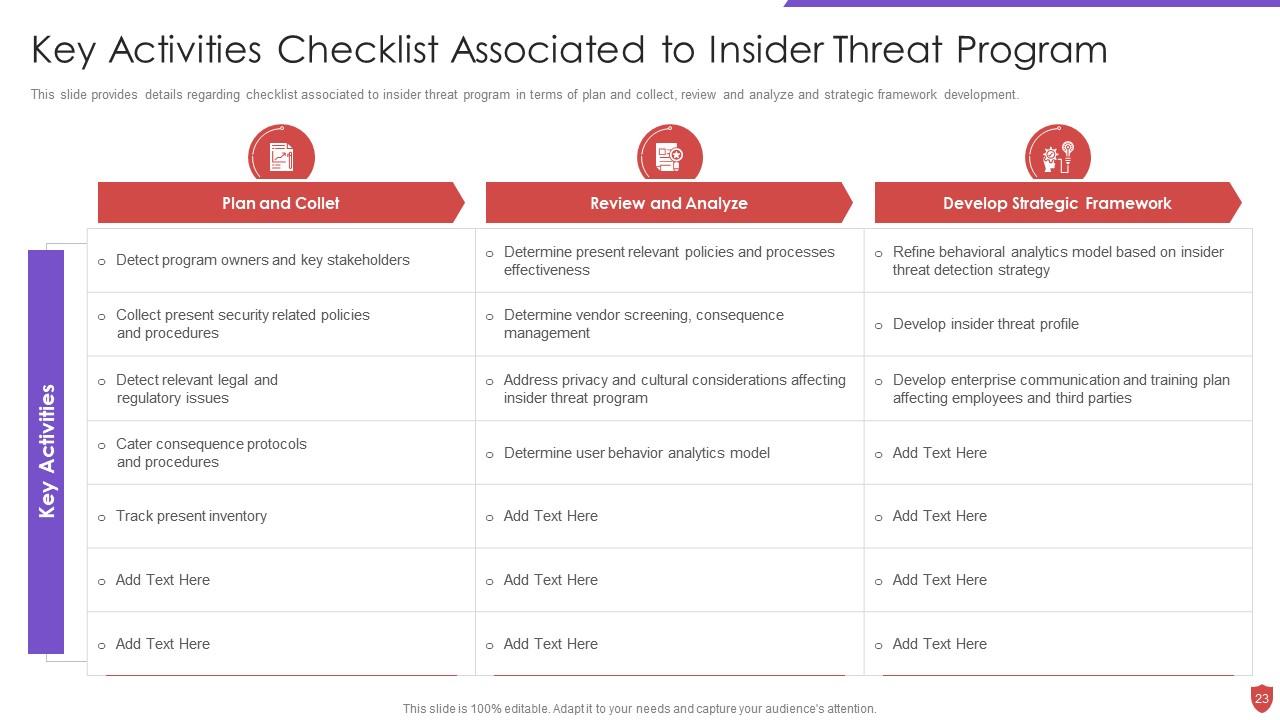

Folie 23 : Diese Folie enthält Einzelheiten zur Checkliste im Zusammenhang mit dem Insider-Bedrohungsprogramm.

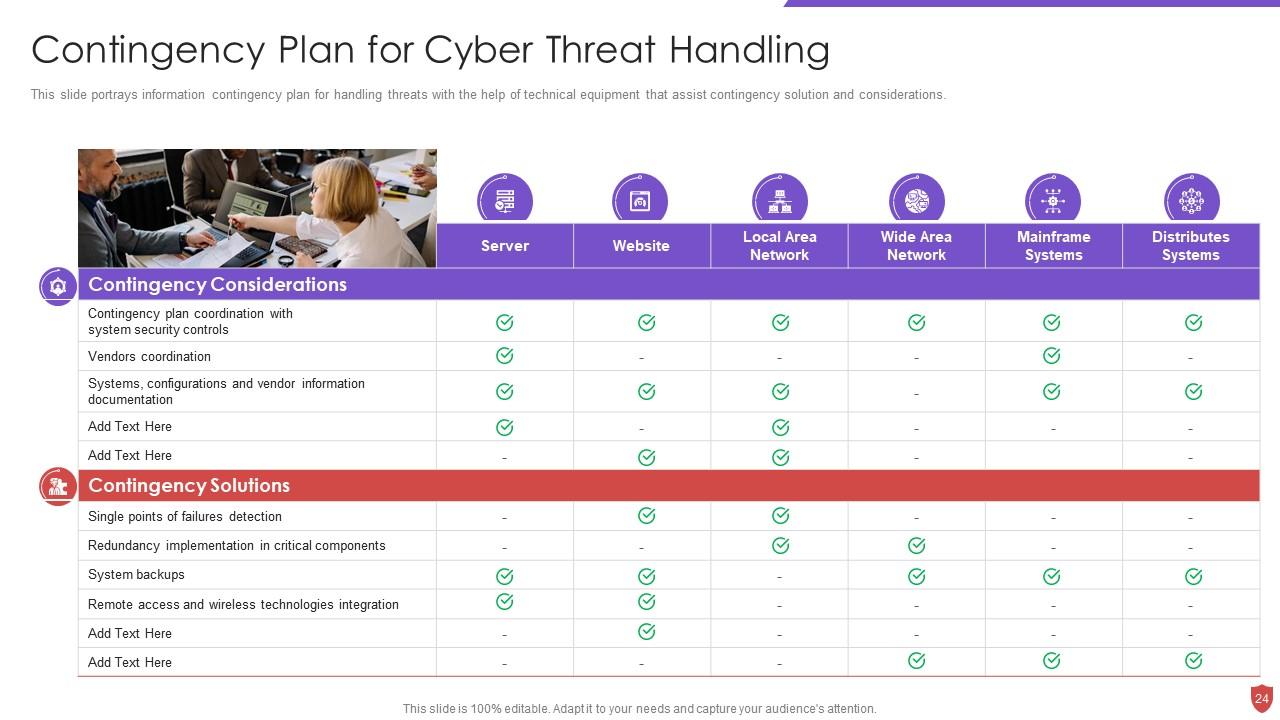

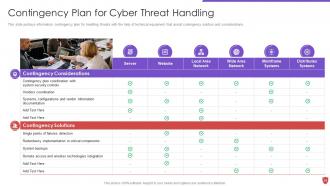

Folie 24 : Diese Folie zeigt einen Informations-Notfallplan für den Umgang mit Bedrohungen mit Hilfe von technischen Geräten.

Folie 25 : Diese Folie zeigt den Titel für „Menschenschutz vor Gewalt oder Bedrohung am Arbeitsplatz“.

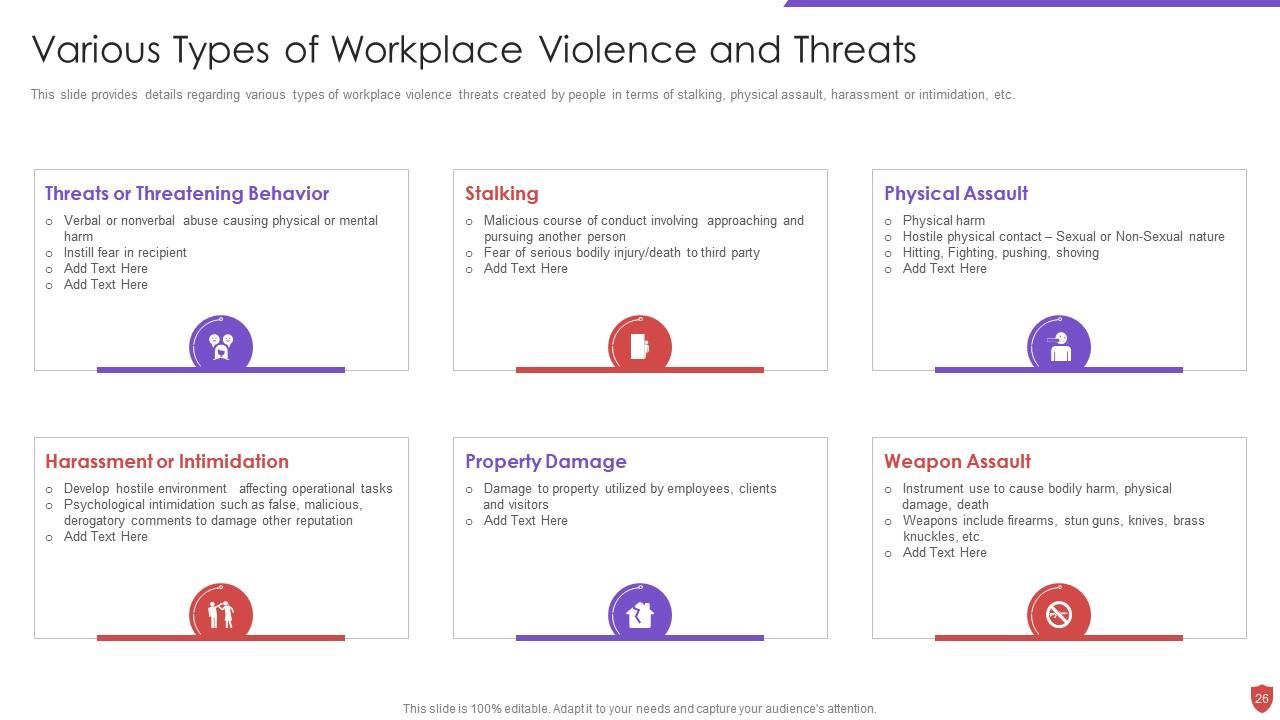

Folie 26 : Diese Folie enthält Einzelheiten zu verschiedenen Arten von Bedrohungen durch Gewalt am Arbeitsplatz, die von Menschen verursacht werden.

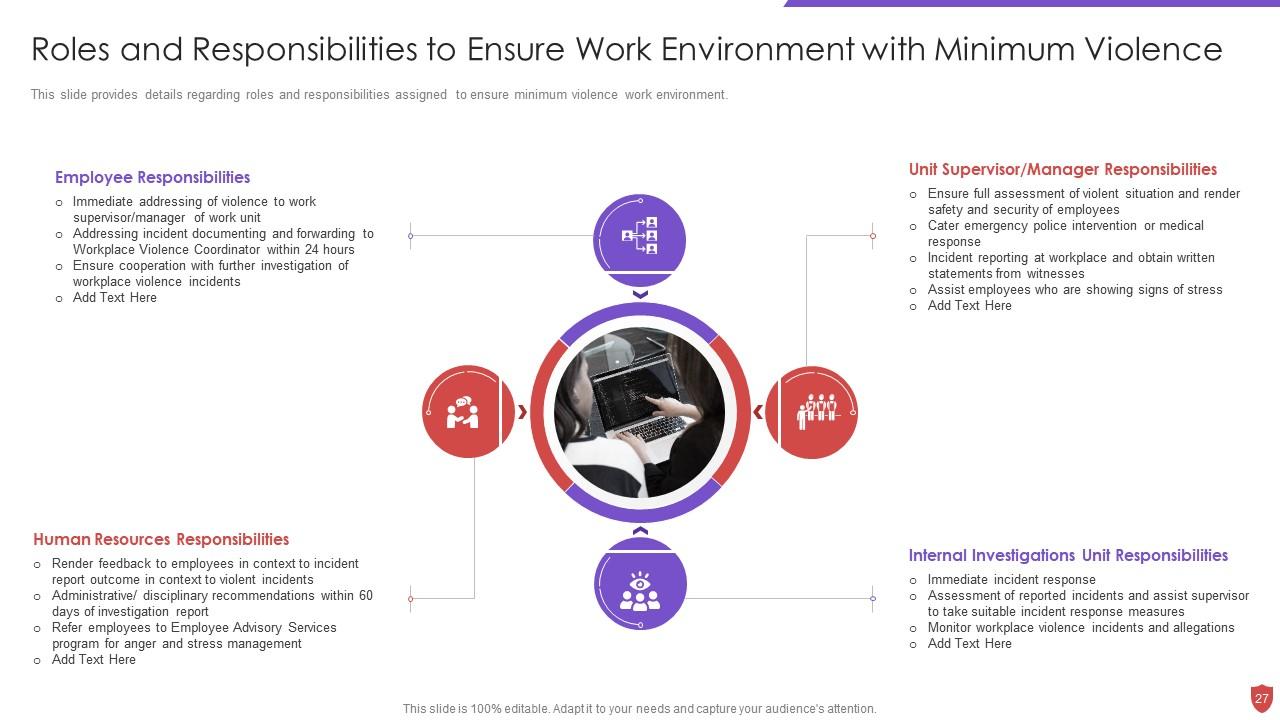

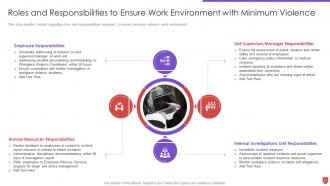

Folie 27 : Diese Folie enthält Einzelheiten zu Rollen und Verantwortlichkeiten, die zugewiesen wurden, um ein Arbeitsumfeld mit minimaler Gewalt zu gewährleisten.

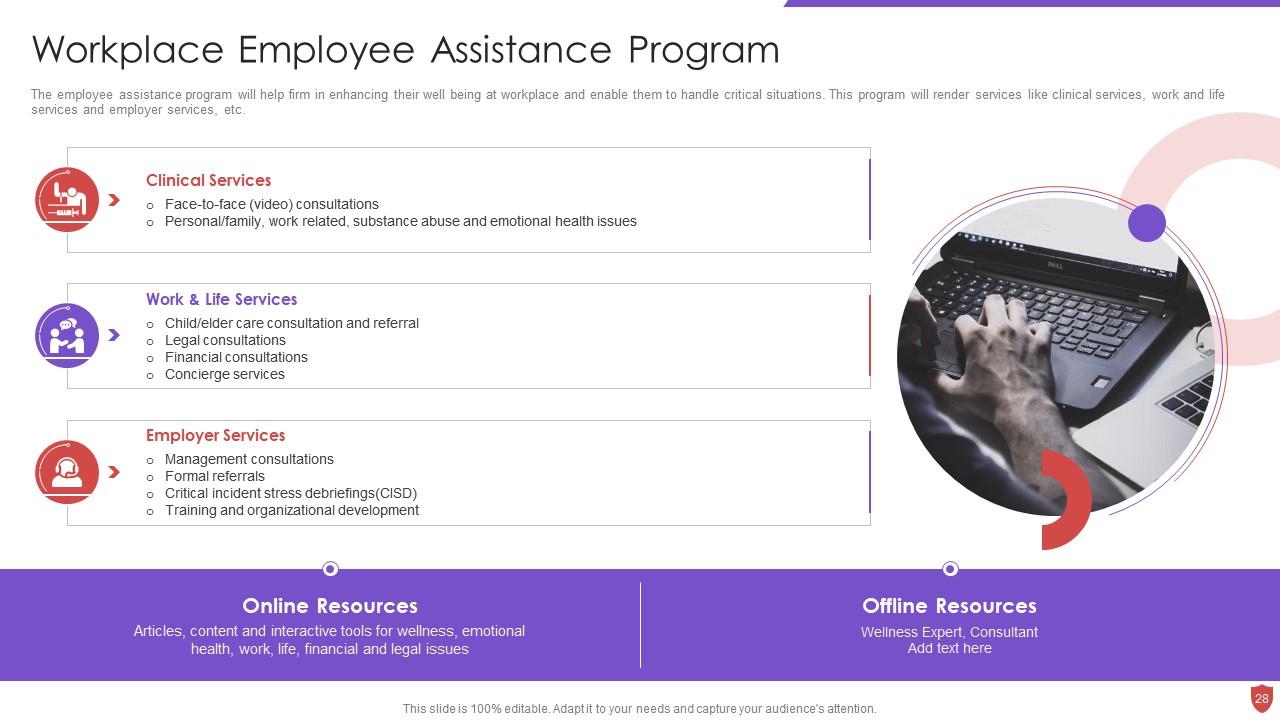

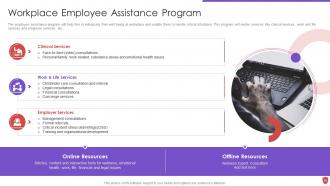

Folie 28 : Diese Folie zeigt das Workplace Employee Assistance Program.

Folie 29 : Diese Folie zeigt den Titel „Gewährleistung der physischen Sicherheit“.

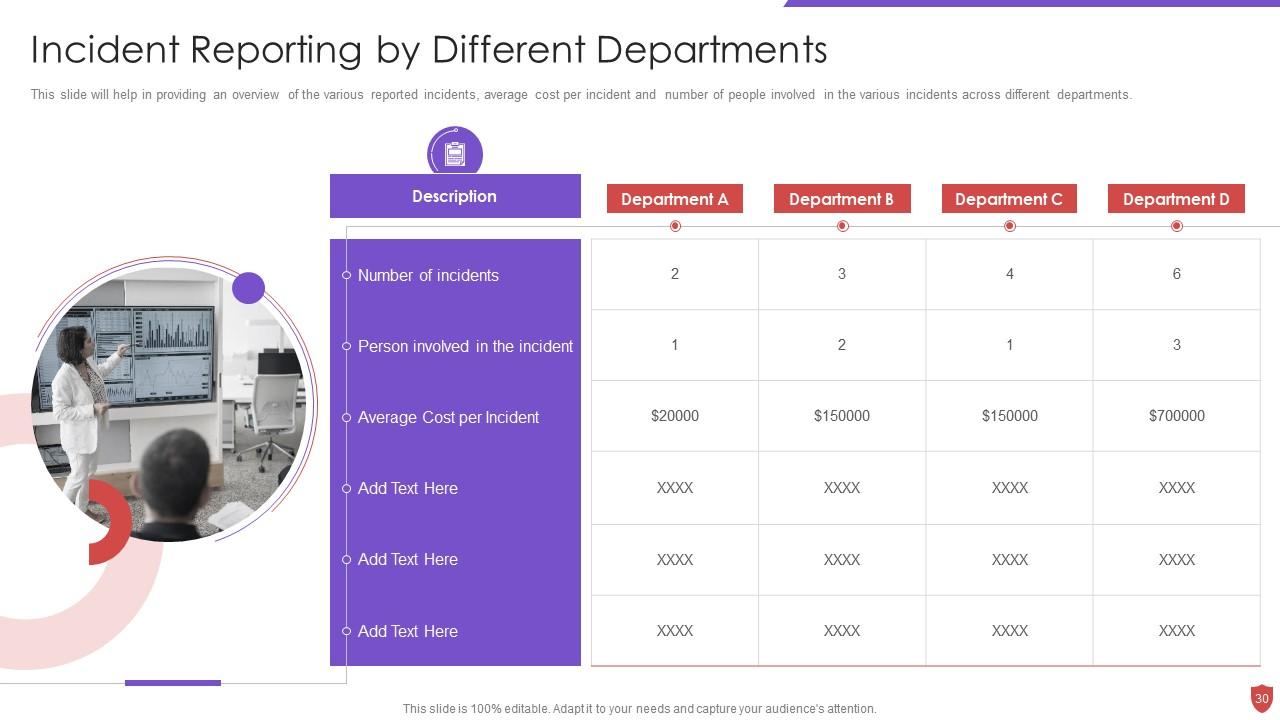

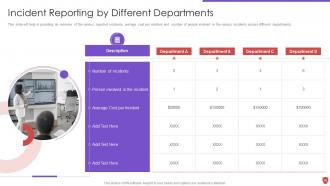

Folie 30 : Diese Folie bietet einen Überblick über die verschiedenen gemeldeten Vorfälle.

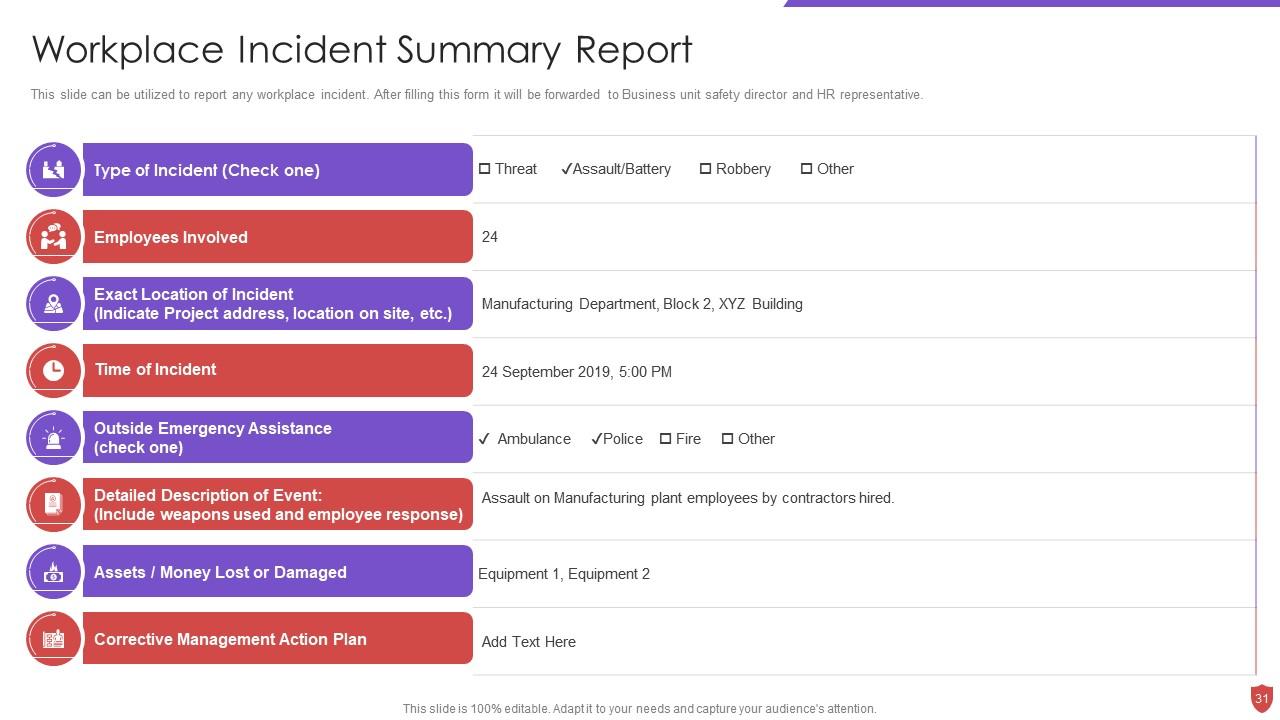

Folie 31 : Diese Folie kann verwendet werden, um Vorfälle am Arbeitsplatz zu melden.

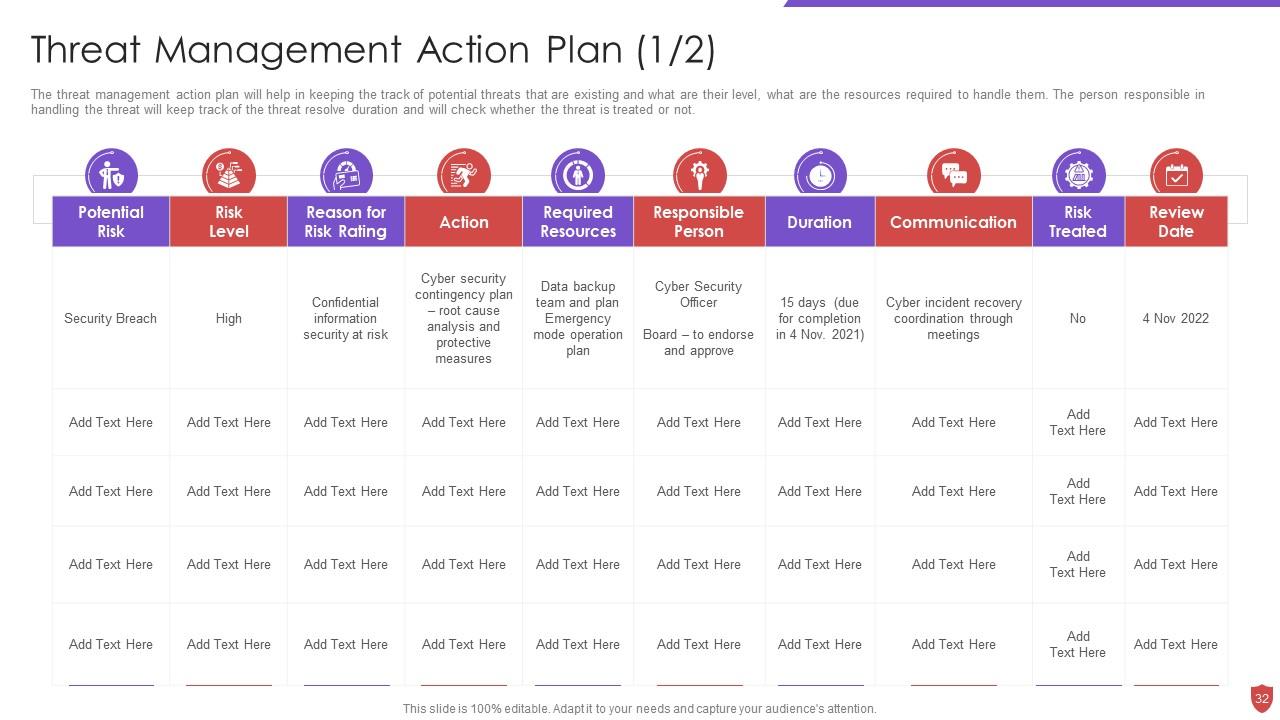

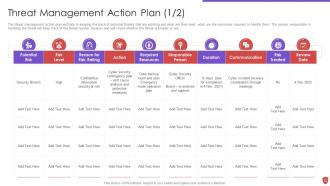

Folie 32 : Diese Folie präsentiert den Threat Management Action Plan.

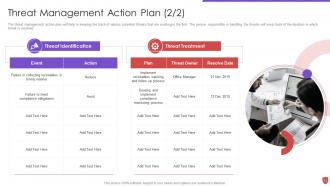

Folie 33 : Diese Folie zeigt fortgesetzte Inhalte.

Folie 34 : Diese Folie zeigt den Titel für „Unternehmen vor Bedrohungen durch Naturkatastrophen schützen“.

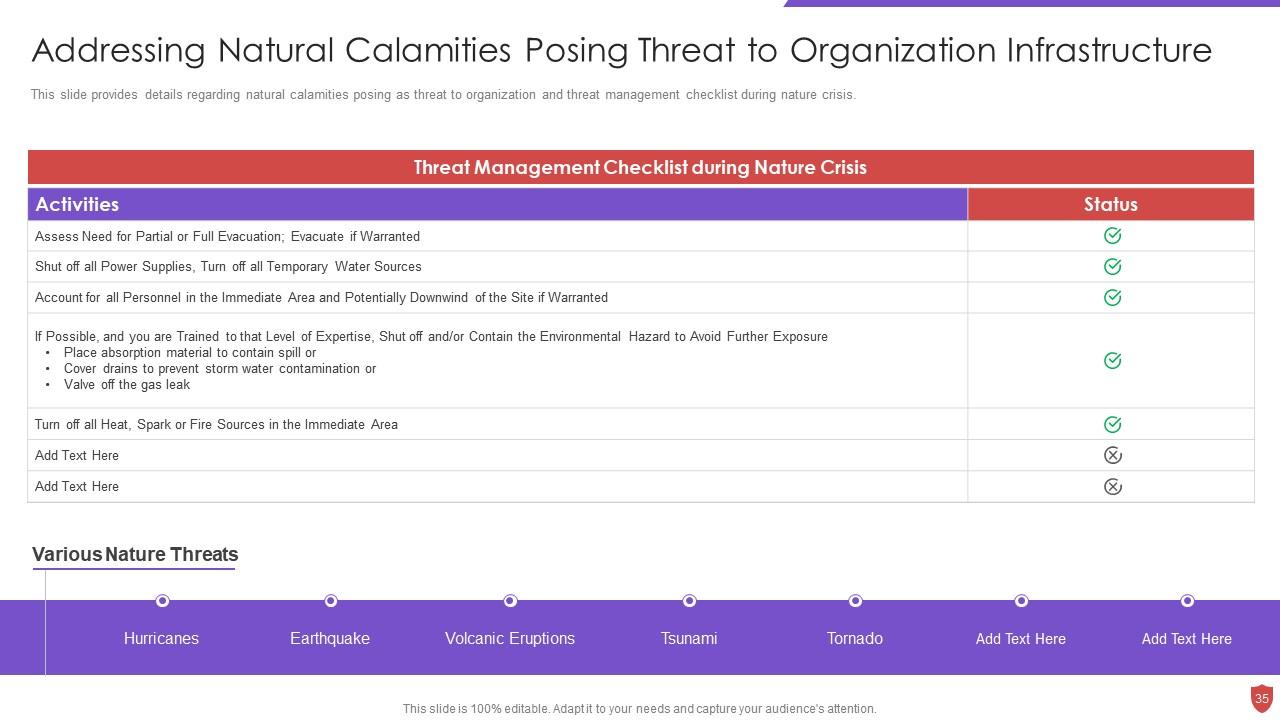

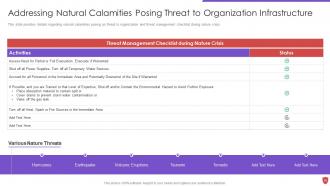

Folie 35 : Diese Folie enthält Einzelheiten zu Naturkatastrophen, die eine Bedrohung darstellen.

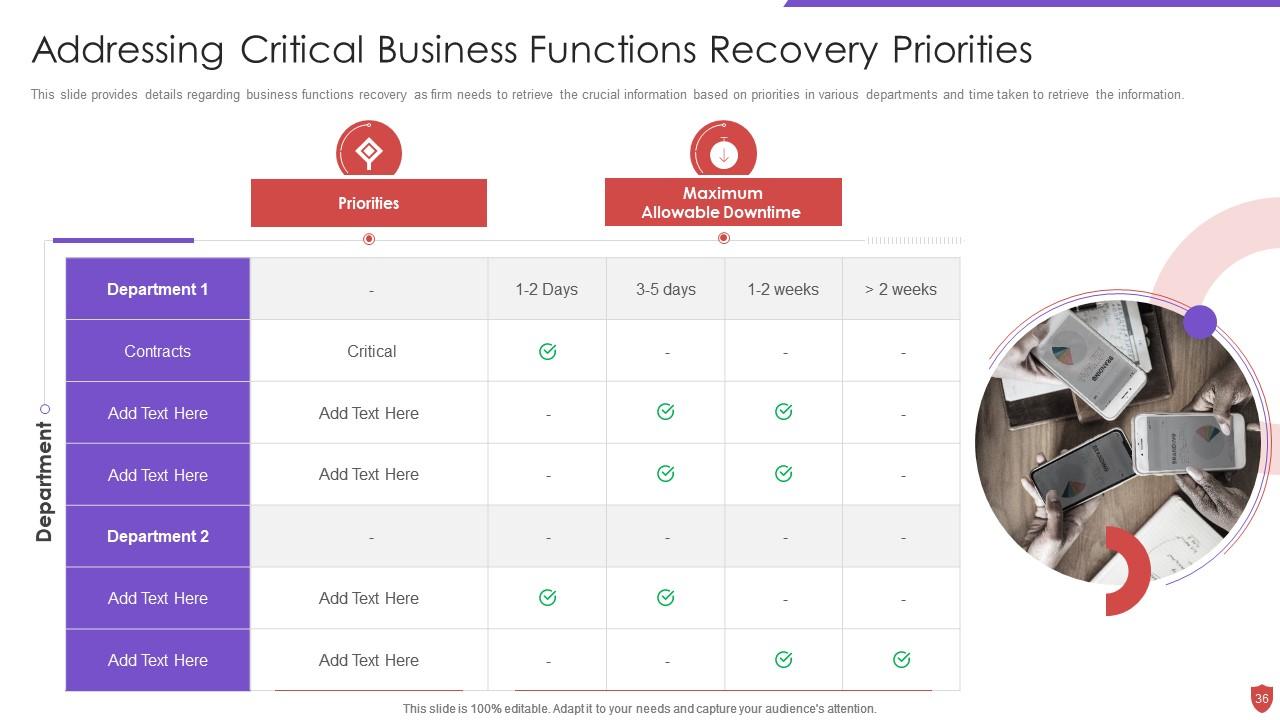

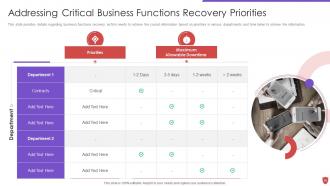

Folie 36 : Diese Folie enthält Einzelheiten zur Wiederherstellung von Geschäftsfunktionen, da das Unternehmen die entscheidenden Informationen abrufen muss.

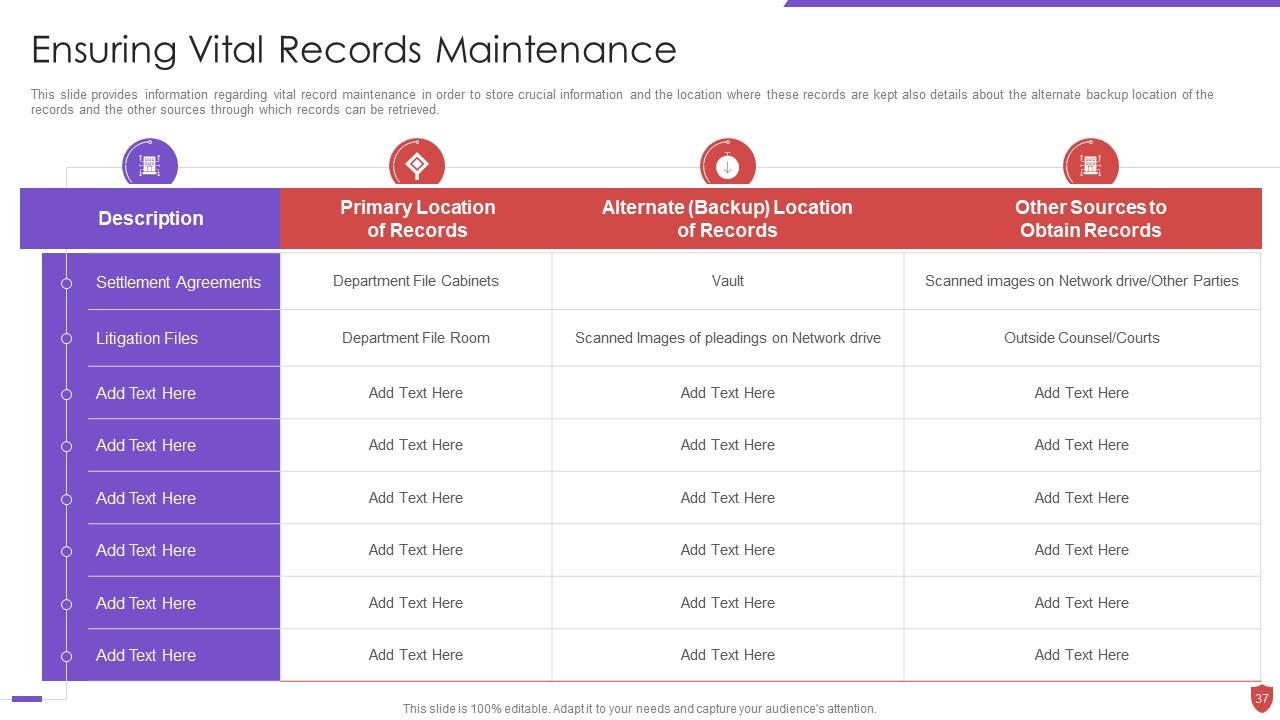

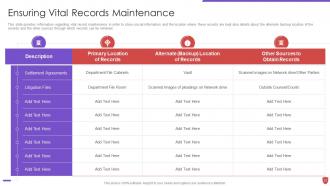

Folie 37 : Diese Folie enthält Informationen zur Pflege wichtiger Aufzeichnungen, um wichtige Informationen zu speichern.

Folie 38 : Diese Folie zeigt den Titel „Gewährleistung der Sicherheit finanzieller Vermögenswerte“.

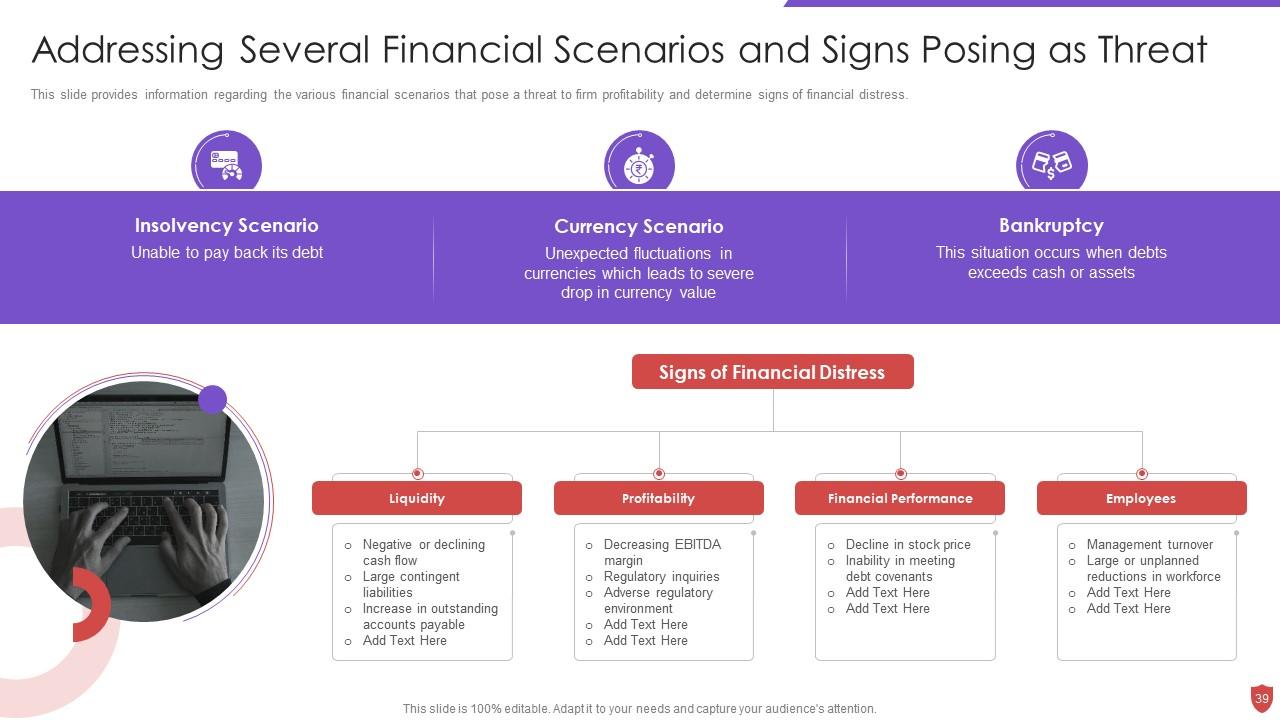

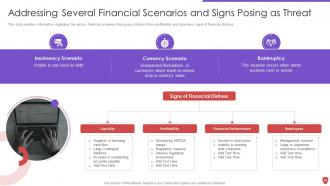

Folie 39 : Diese Folie enthält Informationen zu den verschiedenen Finanzszenarien, die eine Bedrohung für Unternehmen darstellen.

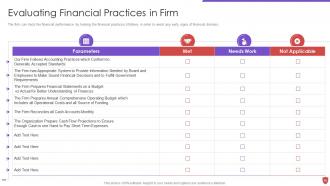

Folie 40 : Diese Folie zeigt die Bewertung von Finanzpraktiken in Unternehmen.

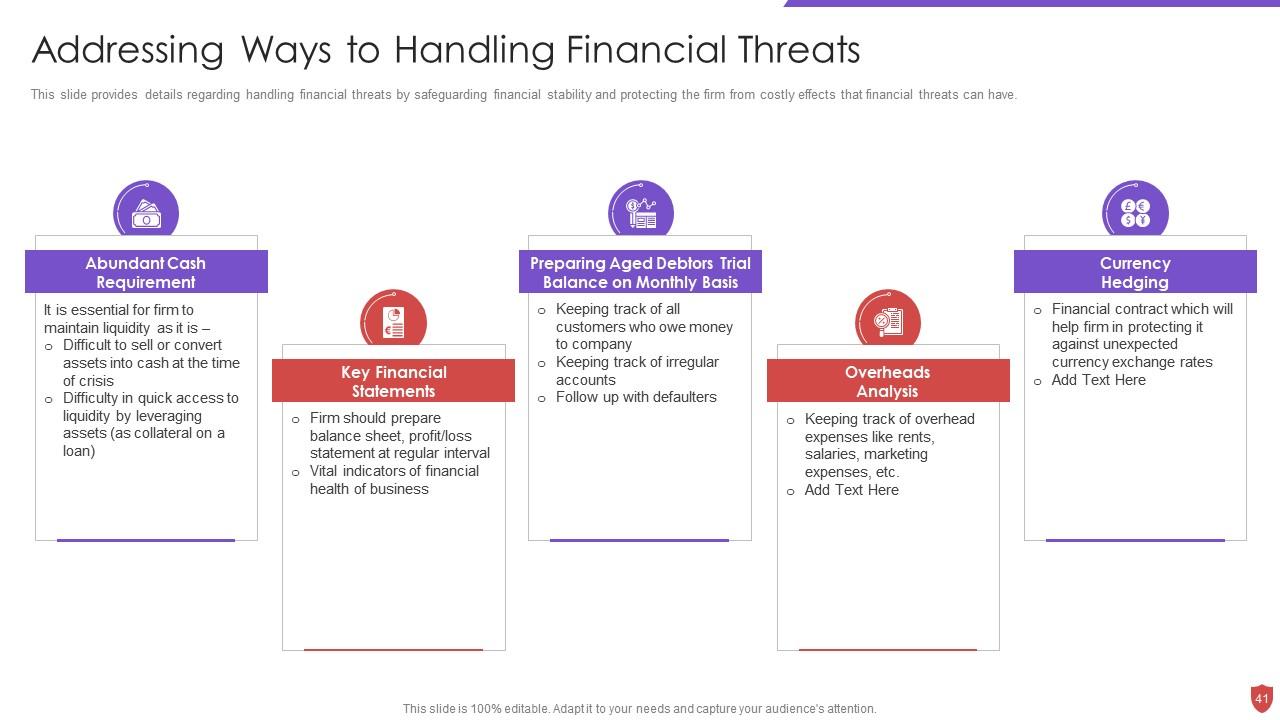

Folie 41 : Diese Folie enthält Einzelheiten zum Umgang mit finanziellen Bedrohungen durch die Wahrung der Finanzstabilität.

Folie 42 : Diese Folie enthält Einzelheiten zu verschiedenen Möglichkeiten, wie finanzielle Risiken kontrolliert werden können.

Folie 43 : Diese Folie präsentiert den Titel für „Arbeitnehmer nutzen“.

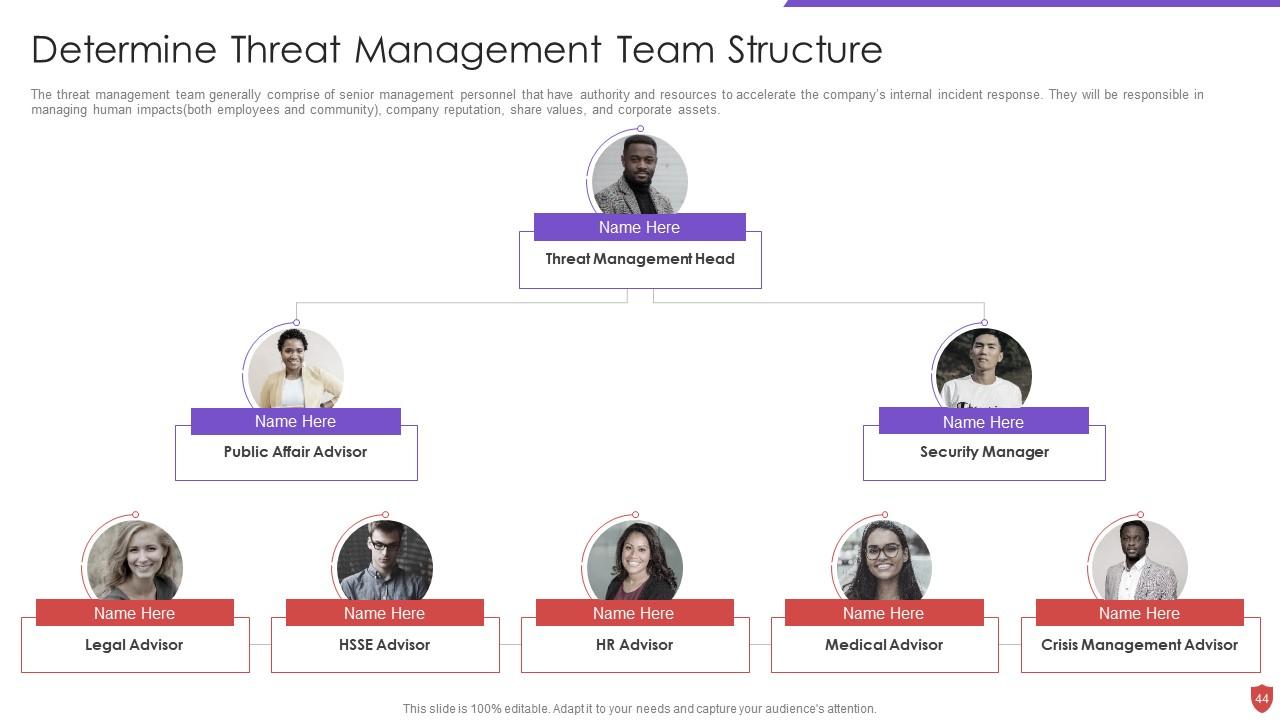

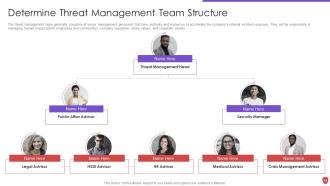

Folie 44 : Diese Folie zeigt die „Bestimmung der Threat-Management-Teamstruktur“.

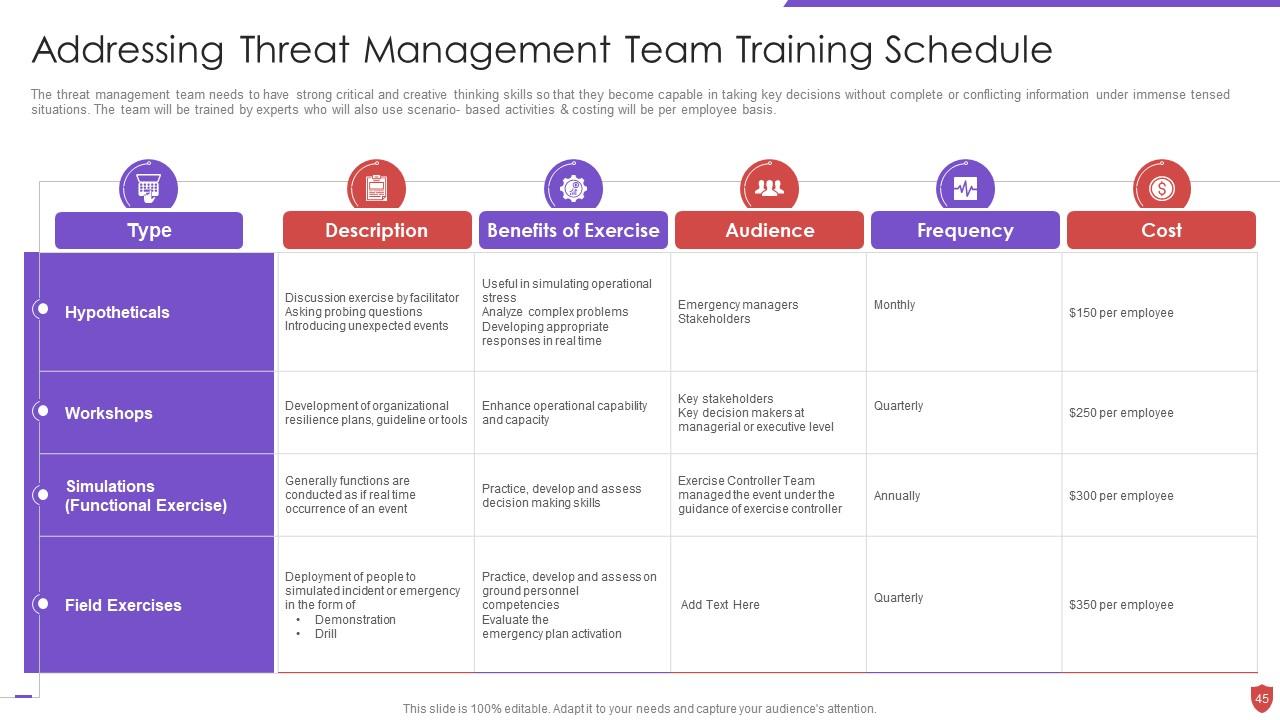

Folie 45 : Diese Folie befasst sich mit dem Schulungsplan für das Threat Management Team.

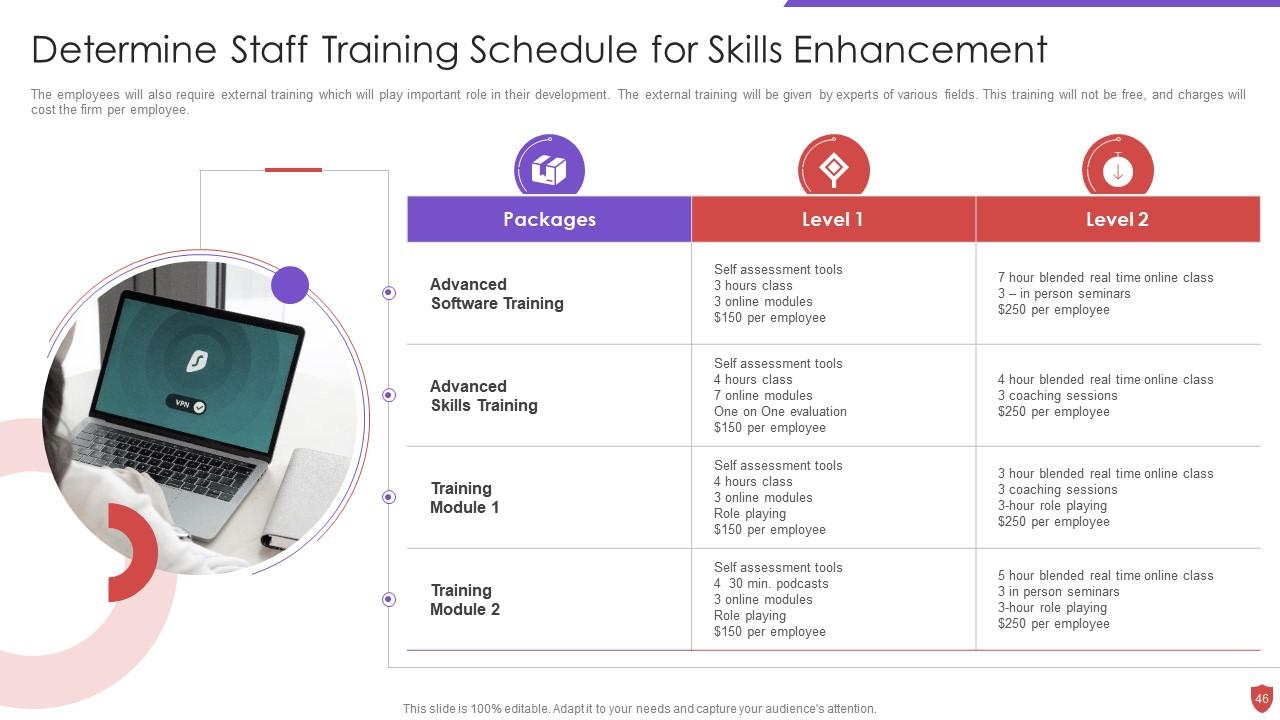

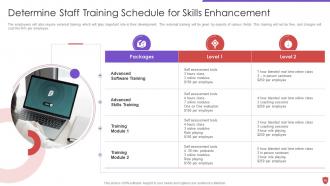

Folie 46 : Diese Folie zeigt „Bestimmen Sie den Schulungsplan für Mitarbeiter zur Verbesserung der Fähigkeiten“.

Folie 47 : Diese Folie zeigt den Titel für „Budgetbewertung“.

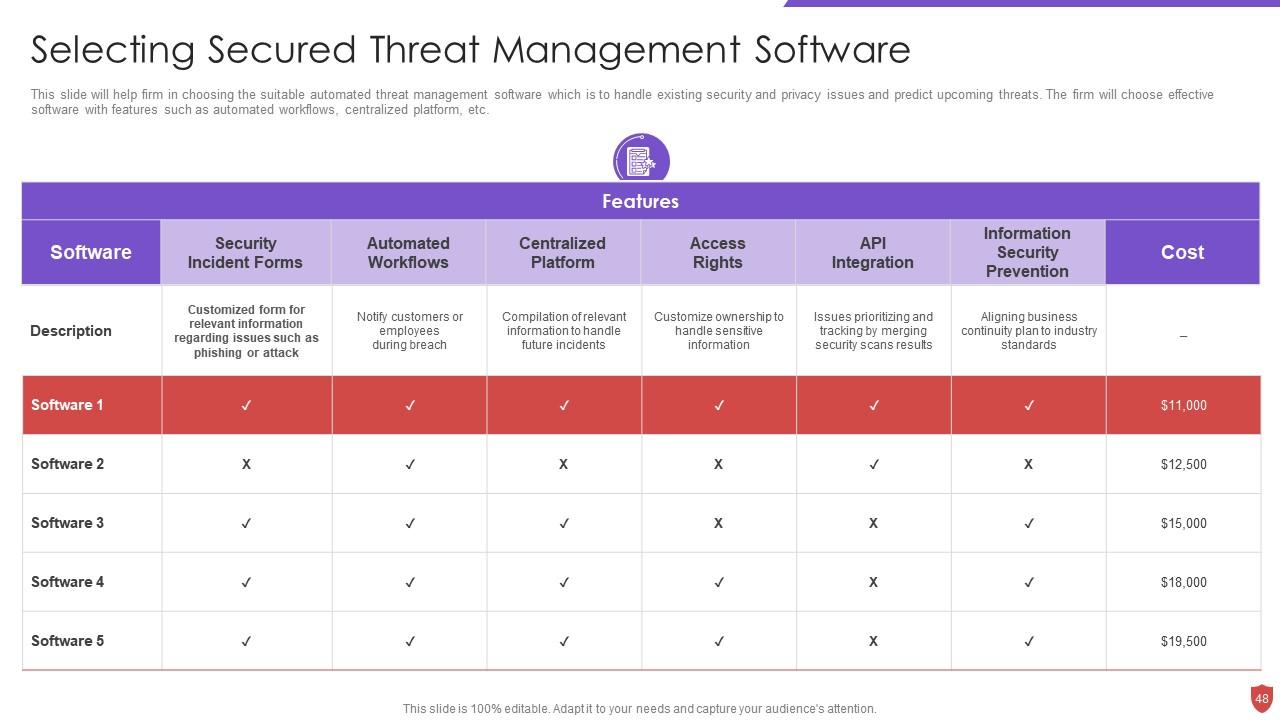

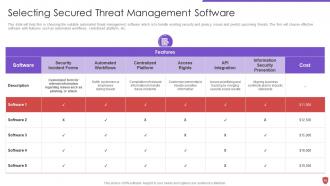

Folie 48 : Diese Folie hebt die „Auswahl von Secured Threat Management Software“ hervor.

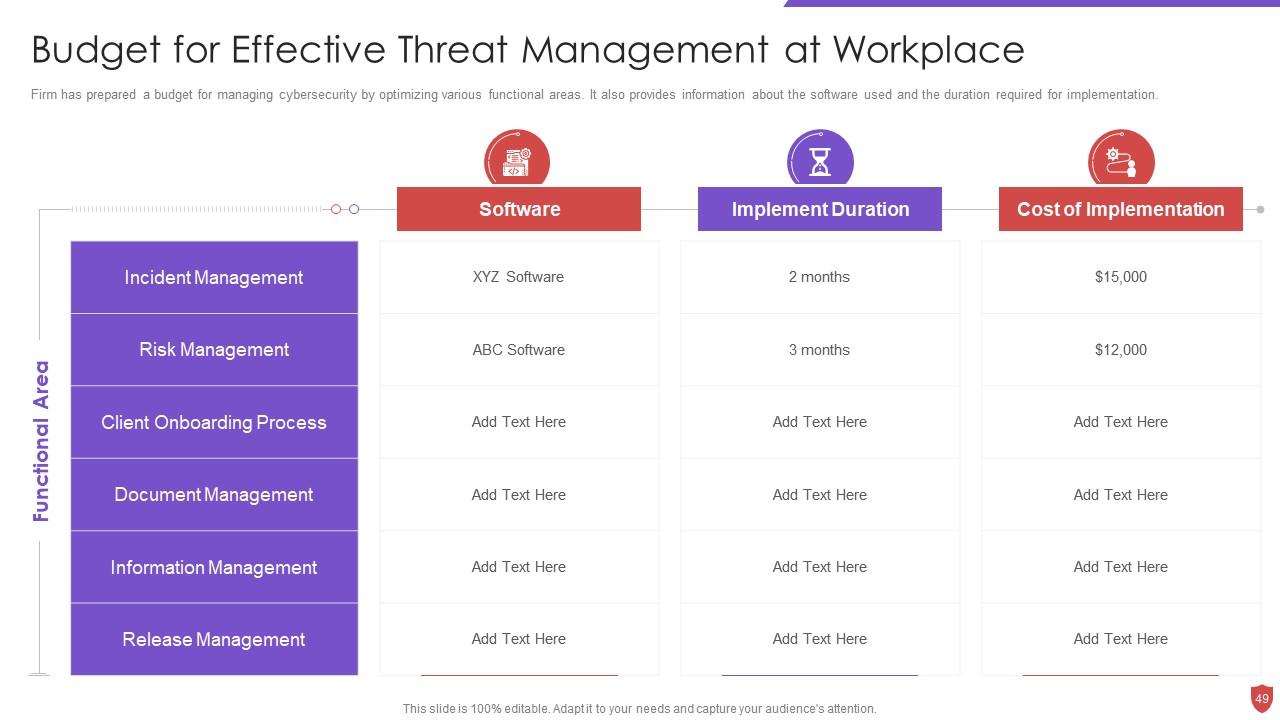

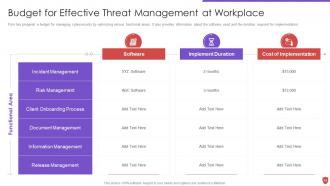

Folie 49 : Diese Folie veranschaulicht das Budget für effektives Bedrohungsmanagement am Arbeitsplatz.

Folie 50 : Diese Folie enthält den Titel für „Folgenabschätzung“.

Folie 51 : Diese Folie zeigt Informationen darüber, wie ein Unternehmen erfolgreich mit Sicherheitsbedrohungen umgeht.

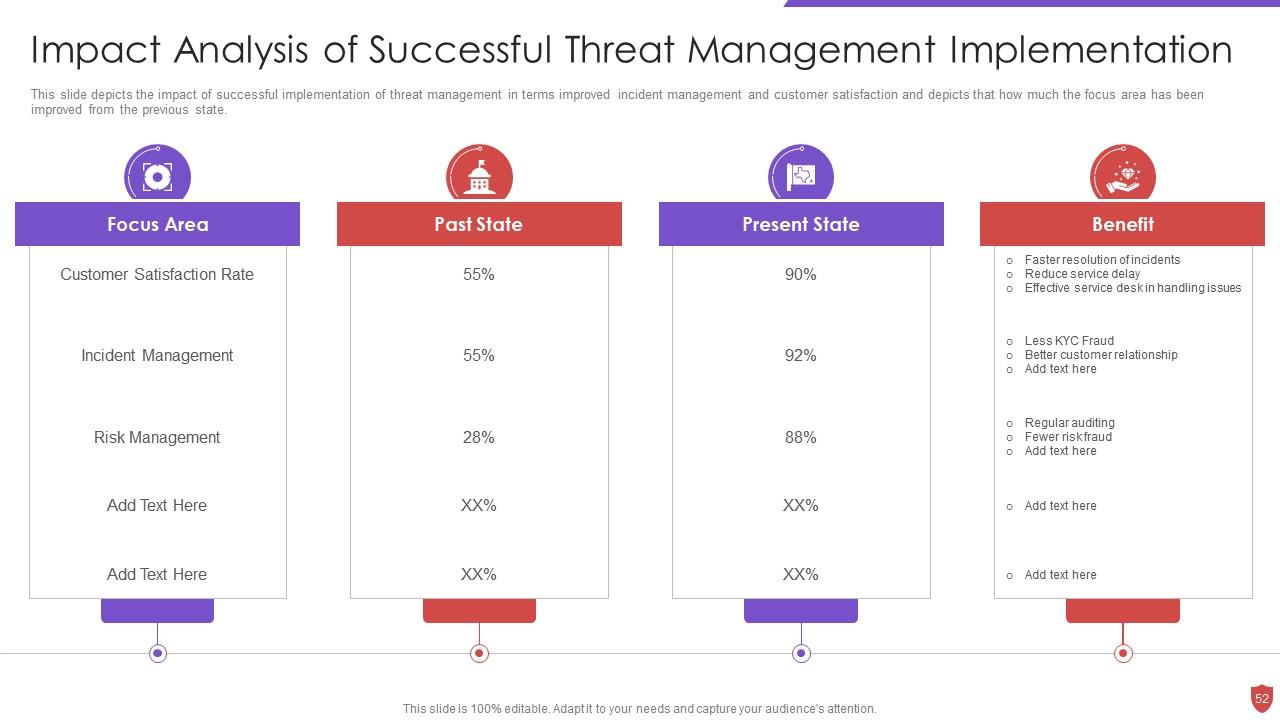

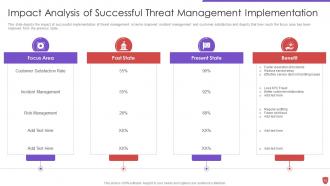

Folie 52 : Diese Folie zeigt die Auswirkungen einer erfolgreichen Implementierung des Bedrohungsmanagements.

Folie 53 : Diese Folie zeigt den Titel für „Dashboard“.

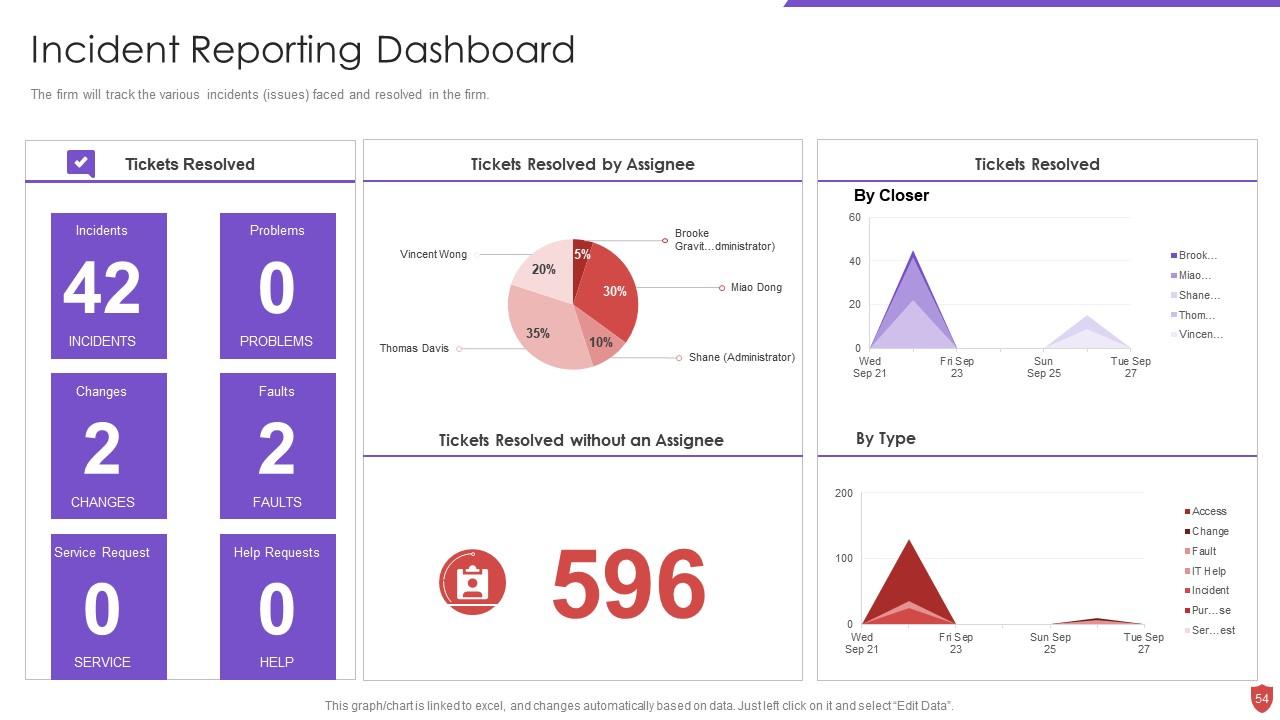

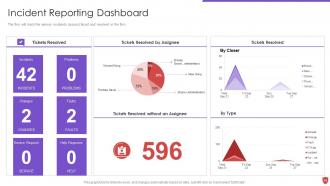

Folie 54 : Diese Folie zeigt das Incident Reporting Dashboard.

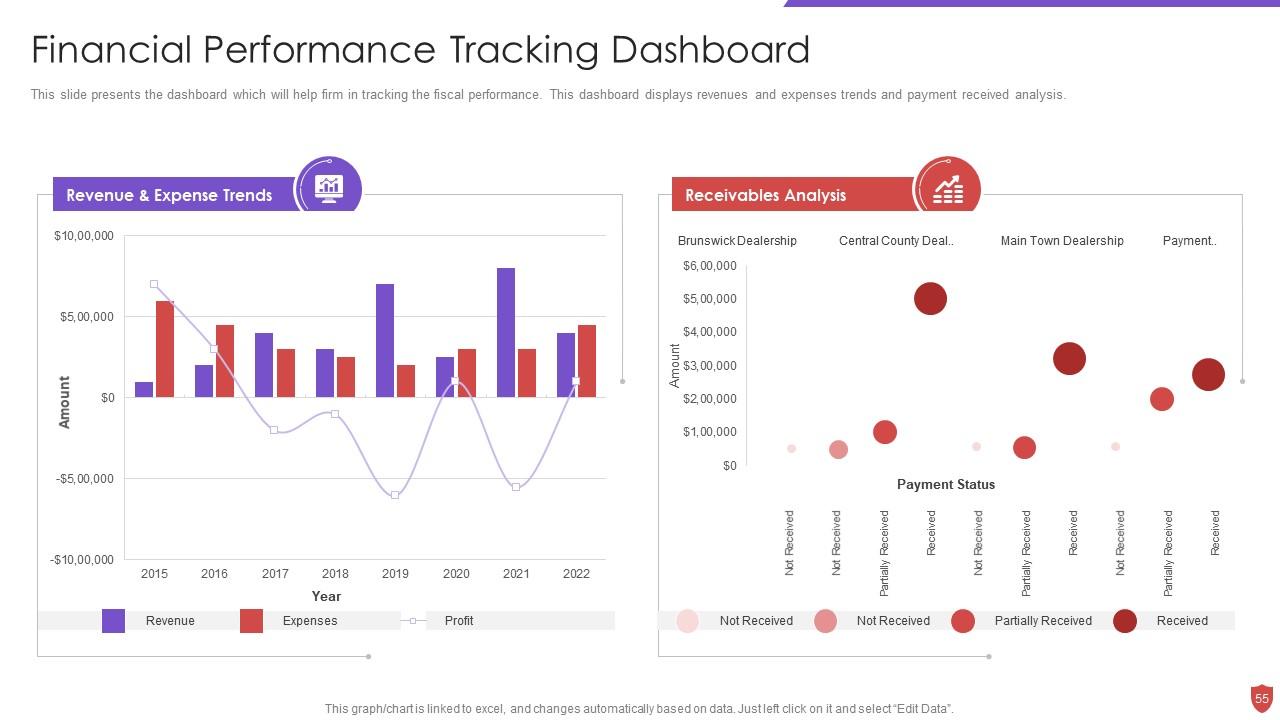

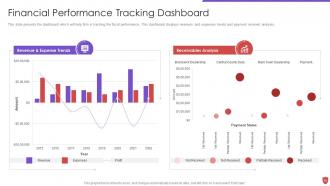

Folie 55 : Diese Folie zeigt das Dashboard, das Ihnen dabei helfen wird, die steuerliche Leistung zu verfolgen.

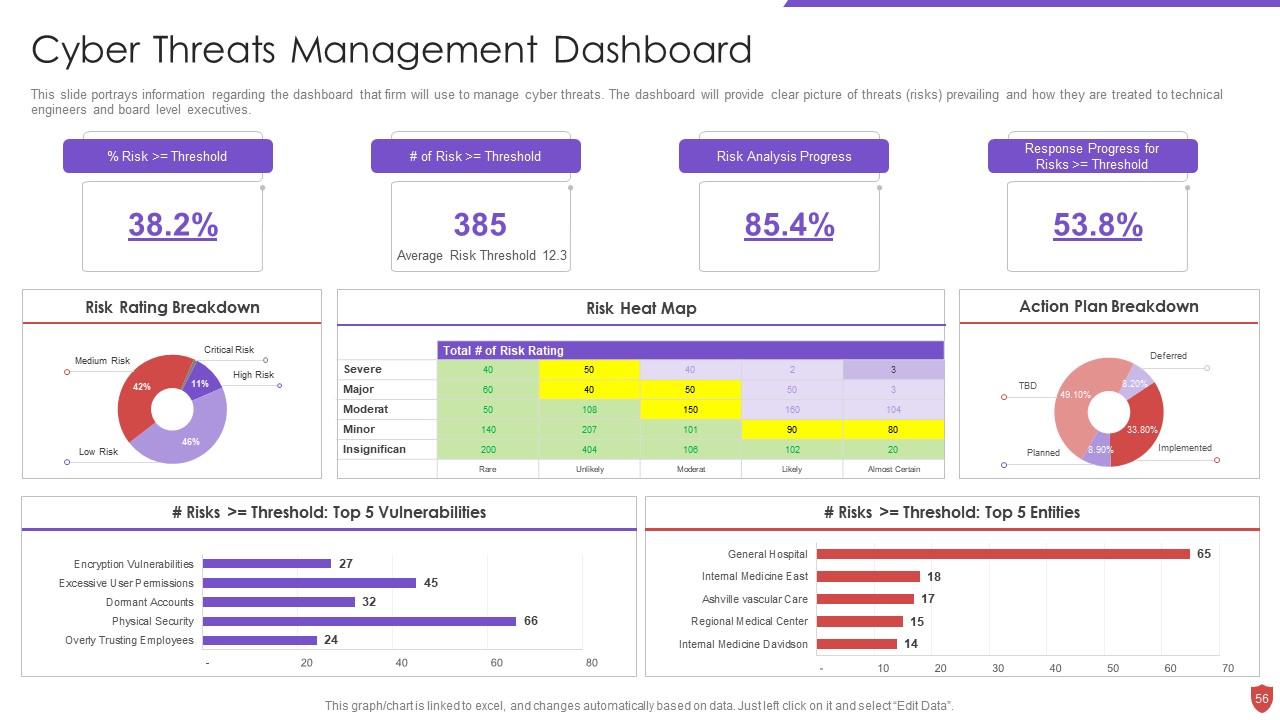

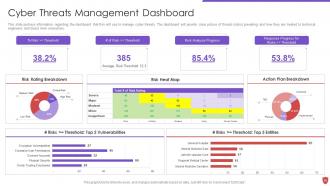

Folie 56 : Diese Folie enthält Informationen zum Dashboard, das das Unternehmen zur Verwaltung von Cyber-Bedrohungen verwenden wird.

Folie 57 : Diese Folie zeigt Symbole für das Cyber Security Risk Management.

Folie 58 : Diese Folie trägt den Titel „Zusätzliche Folien“, um voranzukommen.

Folie 59 : Diese Folie enthält einen 30 60 90-Tage-Plan mit Textfeldern.

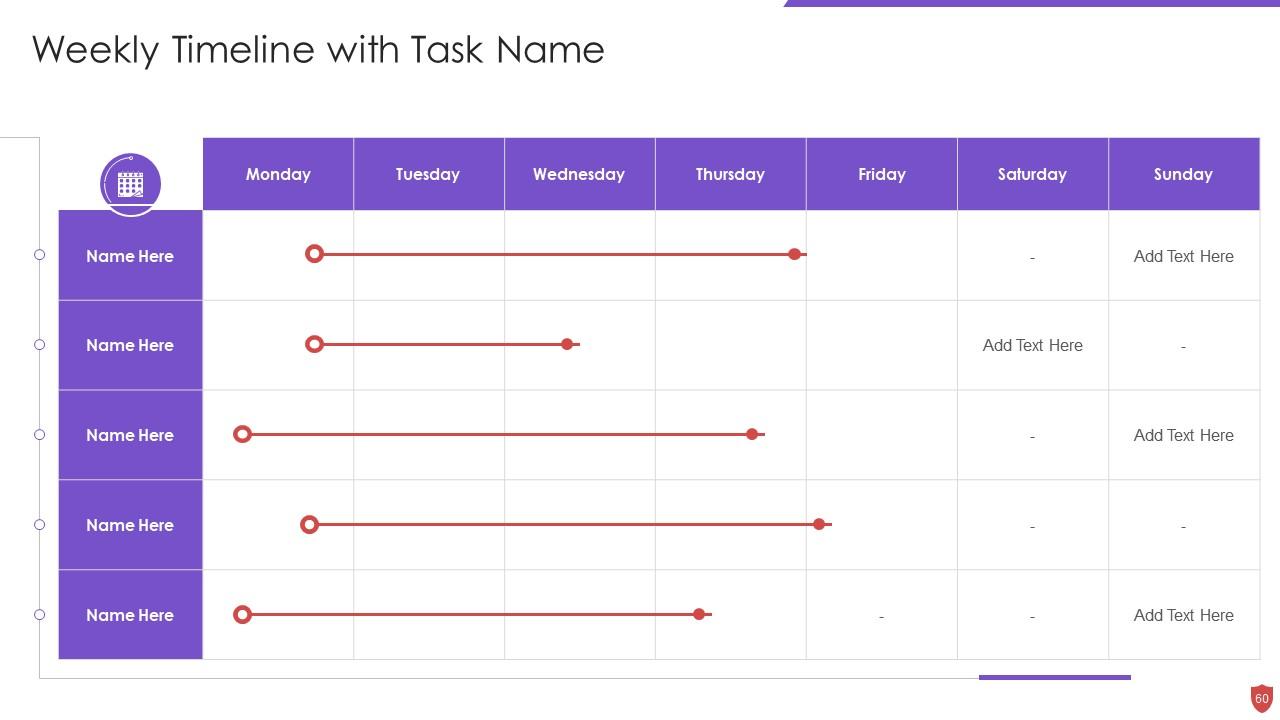

Folie 60 : Diese Folie zeigt die wöchentliche Zeitachse mit dem Aufgabennamen.

Folie 61 : Diese Folie zeigt die Roadmap für den Prozessablauf.

Folie 62 : Diese Folie zeigt Haftnotizen. Posten Sie hier Ihre wichtigen Notizen.

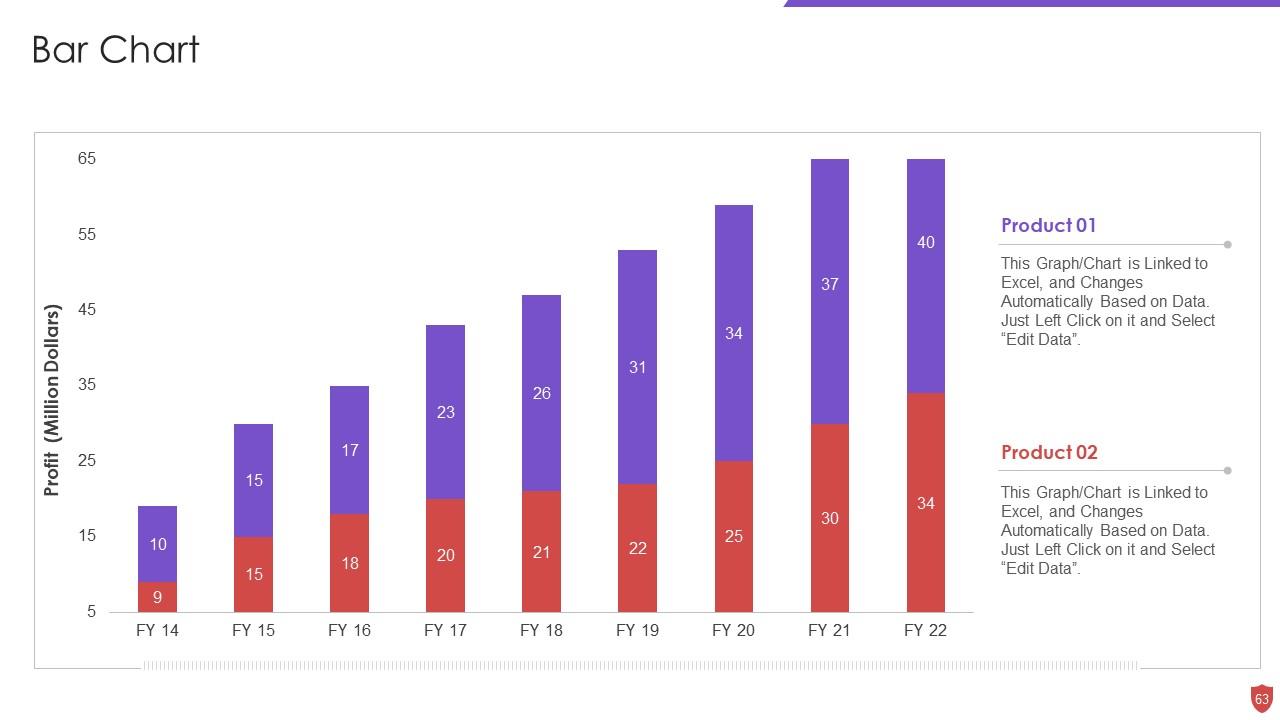

Folie 63 : Diese Folie zeigt ein Balkendiagramm mit zwei Produktvergleichen.

Folie 64 : Dies ist eine Vergleichsfolie zum Vergleich zwischen Waren, Unternehmen usw.

Folie 65 : Diese Folie zeigt eine Lupe, um Informationen, Spezifikationen usw. hervorzuheben

Folie 66 : Dies ist unsere Zielfolie. Geben Sie hier Ihre Ziele an.

Folie 67 : Dies ist eine Dankeschön-Folie mit Adresse, Kontaktnummern und E-Mail-Adresse.

Cyber Security Risk Management Powerpoint-Präsentationsfolien mit allen 72 Folien:

Verwenden Sie unsere Powerpoint-Präsentationsfolien zum Thema Cyber Security Risk Management, um effektiv Ihre wertvolle Zeit zu sparen. Sie sind gebrauchsfertig und passen in jede Präsentationsstruktur.

-

Enough space for editing and adding your own content.

-

Best Representation of topics, really appreciable.