Diapositivas de presentación de Powerpoint de tecnología de la información distribuida

La TI distribuida permite la computación móvil y las tecnologías IoT de Internet de las cosas al proporcionar capacidad de procesamiento dispersa. Tome nuestra plantilla diseñada de manera eficiente sobre tecnología de información distribuida que brinda una breve idea sobre los problemas que experimentan las organizaciones y los entornos de nube existentes para comprender la necesidad de TI distribuida y su implementación en la organización. En esta presentación de PowerPoint de TI distribuida, hemos cubierto la topología actual de las redes organizacionales, el análisis de brechas, los beneficios de la TI distribuida para el negocio y la tasa de crecimiento del mercado. Además, este PPT competente contiene una introducción a la TI distribuida al cubrir temas de borde de red, arquitectura básica, su funcionamiento, mejores plataformas y categorías principales. Además, esta plantilla de TI distribuida incluye la seguridad de los datos y las redes, una lista de verificación para implementar la tecnología de la información distribuida, implementación y desafíos, y soluciones para implementar la TI distribuida. Además, este PPT ofrece una comparación de la tecnología de la información distribuida con la computación en la niebla, Internet de las cosas IoT, computación en la nube, tecnología 4G y 5G, y casos de uso de la TI distribuida en diferentes sectores, como atención médica, juegos en la nube, industria financiera, etc. . Personaliza ahora esta plantilla 100 % editable

La TI distribuida permite la computación móvil y las tecnologías IoT de Internet de las cosas al proporcionar capacidad de ..

- Google Slides is a new FREE Presentation software from Google.

- All our content is 100% compatible with Google Slides.

- Just download our designs, and upload them to Google Slides and they will work automatically.

- Amaze your audience with SlideTeam and Google Slides.

-

Want Changes to This PPT Slide? Check out our Presentation Design Services

- WideScreen Aspect ratio is becoming a very popular format. When you download this product, the downloaded ZIP will contain this product in both standard and widescreen format.

-

- Some older products that we have may only be in standard format, but they can easily be converted to widescreen.

- To do this, please open the SlideTeam product in Powerpoint, and go to

- Design ( On the top bar) -> Page Setup -> and select "On-screen Show (16:9)” in the drop down for "Slides Sized for".

- The slide or theme will change to widescreen, and all graphics will adjust automatically. You can similarly convert our content to any other desired screen aspect ratio.

Compatible With Google Slides

Get This In WideScreen

You must be logged in to download this presentation.

Características de estas diapositivas de presentación de PowerPoint:

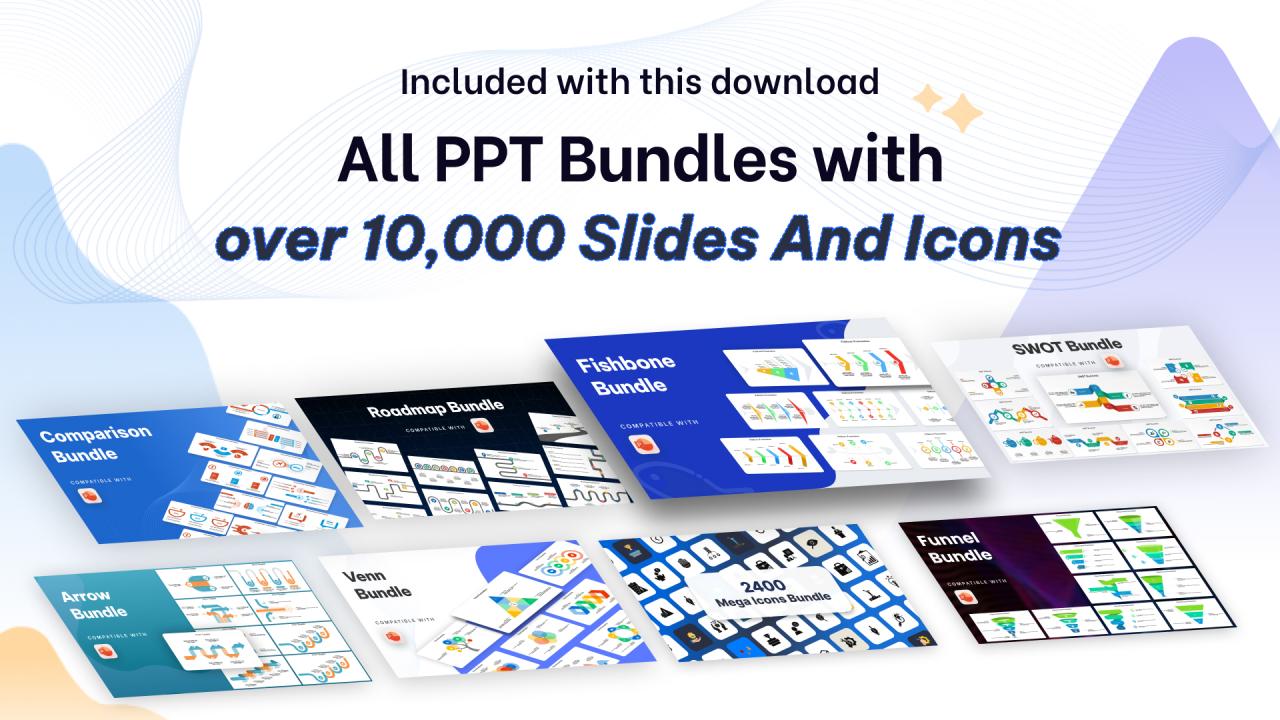

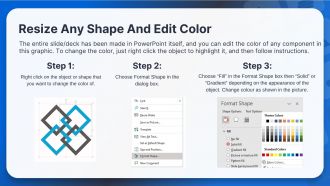

Entregue un PPT informativo sobre varios temas mediante el uso de estas diapositivas de presentación de Powerpoint de tecnología de información distribuida. Esta plataforma se enfoca e implementa las mejores prácticas de la industria, proporcionando así una visión panorámica del tema. Con sesenta y cinco diapositivas, diseñadas con imágenes y gráficos de alta calidad, esta plataforma es un paquete completo para usar y descargar. Todas las diapositivas que se ofrecen en este mazo están sujetas a innumerables alteraciones, lo que lo convierte en un profesional en la entrega y la educación. Puede modificar el color de los gráficos, el fondo o cualquier otra cosa según sus necesidades y requisitos. Se adapta a todos los negocios verticales debido a su diseño adaptable.

People who downloaded this PowerPoint presentation also viewed the following :

Contenido de esta presentación de Powerpoint

Diapositiva 1 : Esta diapositiva muestra el título, es decir, "Tecnología de la información distribuida" y el nombre de su empresa.

Diapositiva 2 : Esta diapositiva presenta la agenda de la empresa.

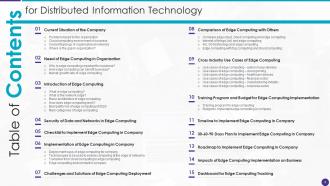

Diapositiva 3 : Esta diapositiva muestra el índice.

Diapositiva 4 : esta diapositiva muestra el título de cuatro temas que se cubrirán a continuación en la plantilla.

Diapositiva 5 : esta diapositiva representa los problemas que enfrenta la organización a través de un gráfico que cubre detalles de datos en tiempo real, costos, etc.

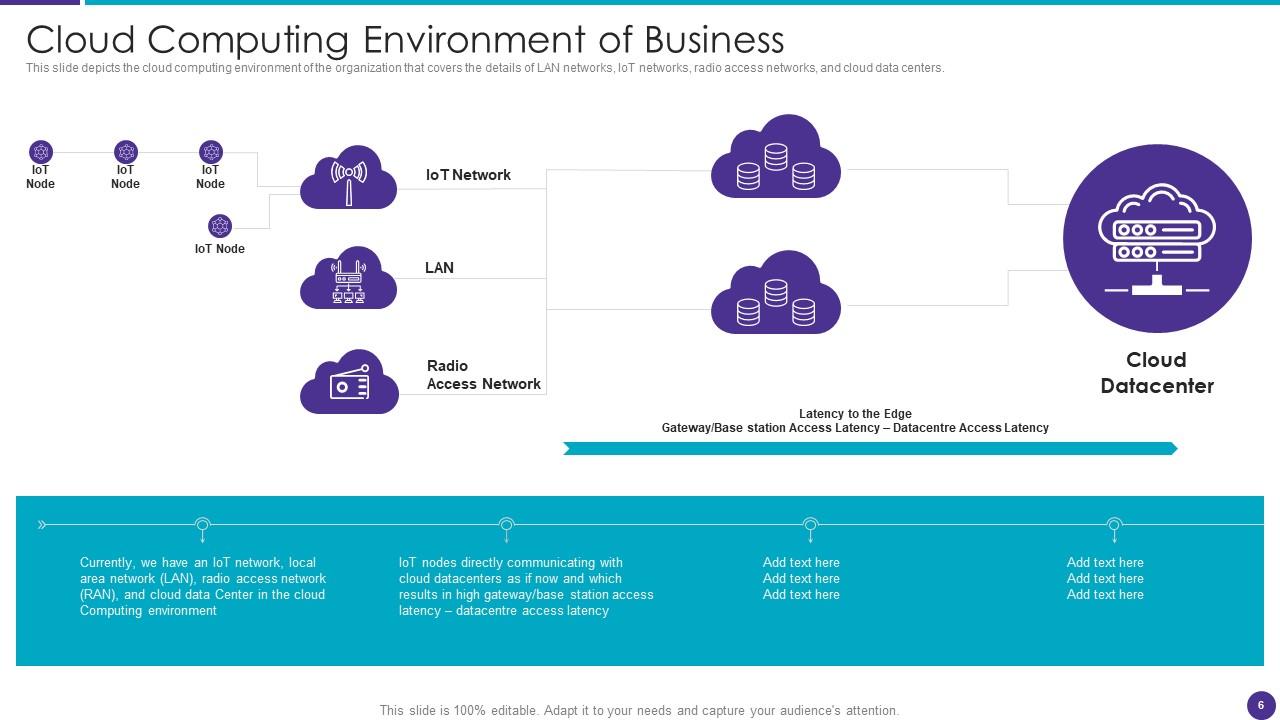

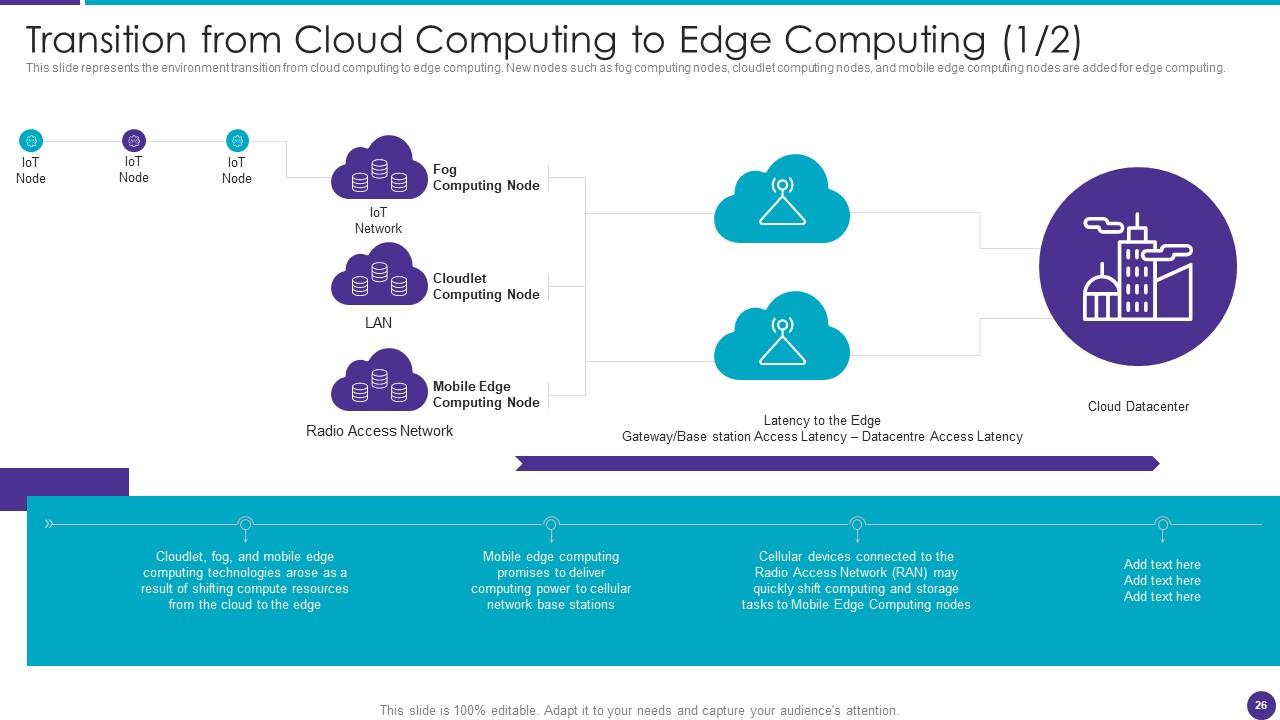

Diapositiva 6 : Esta diapositiva muestra el entorno de computación en la nube de la organización que cubre los detalles de las redes LAN, redes IoT, redes de acceso por radio, etc.

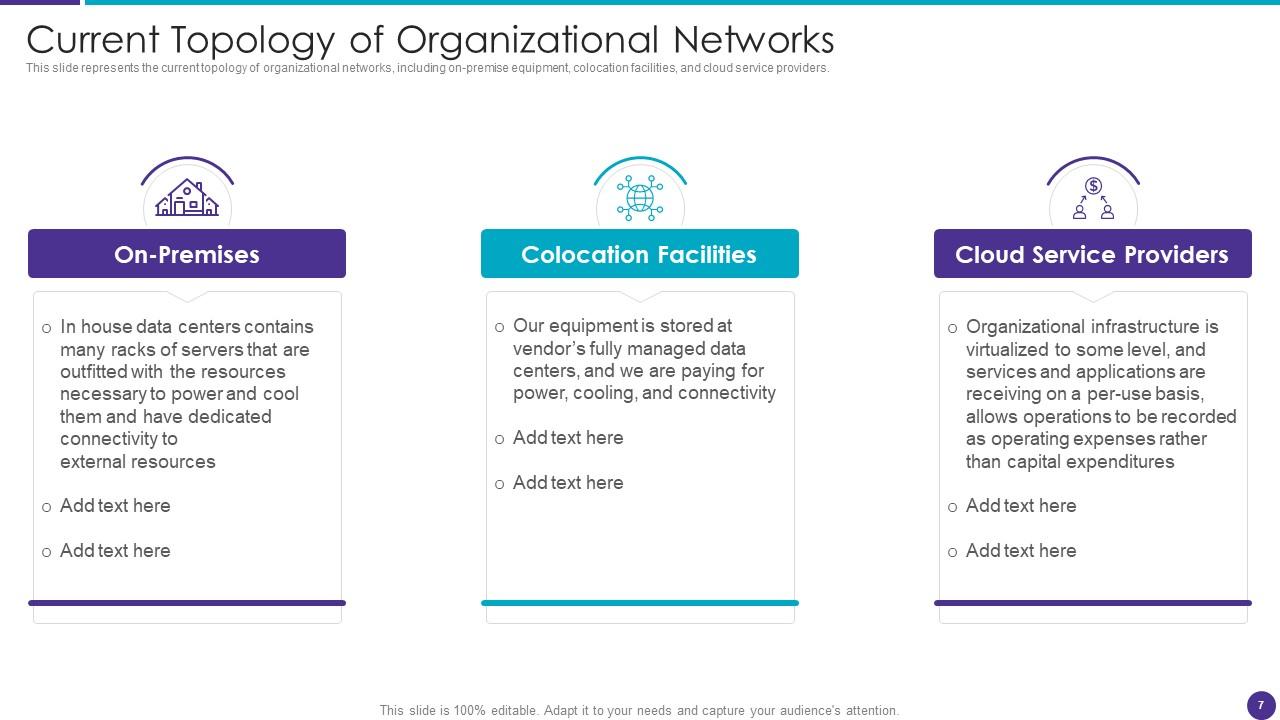

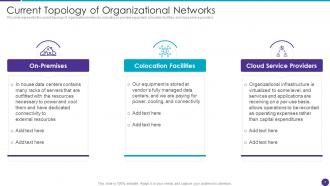

Diapositiva 7 : esta diapositiva representa la topología actual de las redes organizacionales, incluidos los equipos locales, las instalaciones de colocación y los proveedores de servicios en la nube.

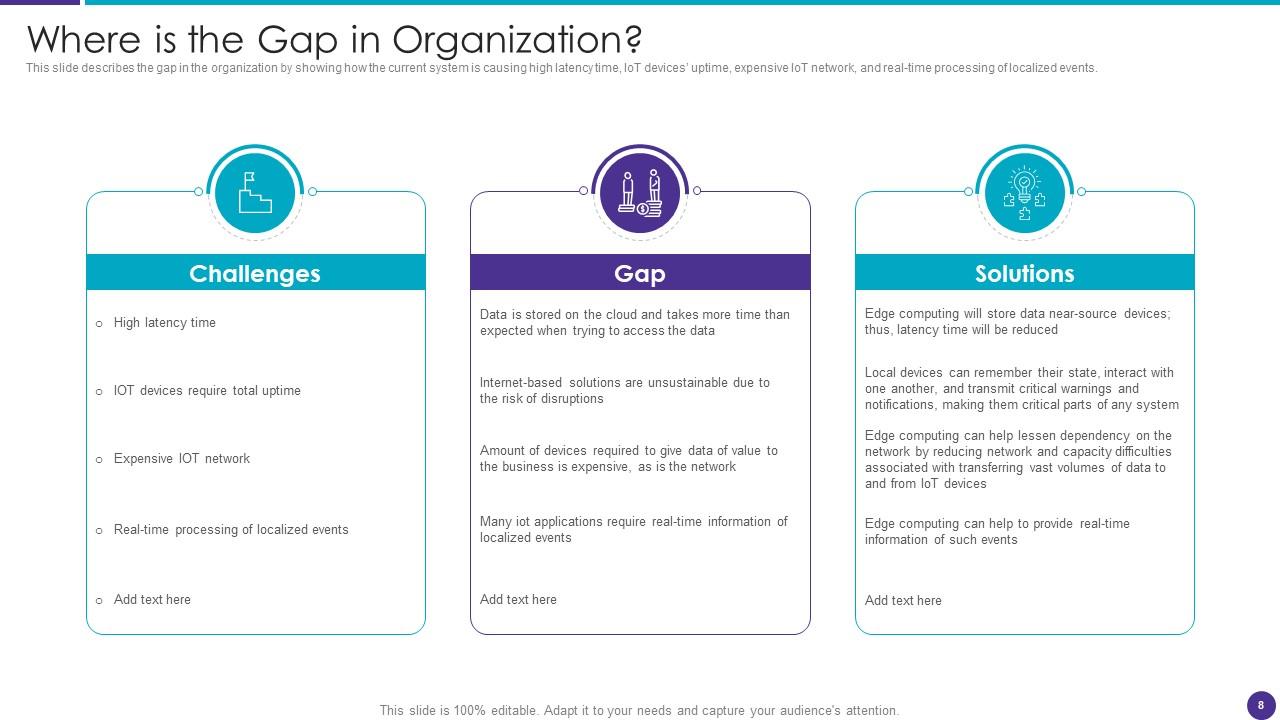

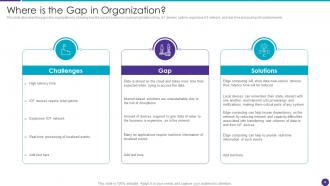

Diapositiva 8 : esta diapositiva describe la brecha en la organización al mostrar cómo el sistema actual está causando un tiempo de latencia alto, el tiempo de actividad de los dispositivos IoT, etc.

Diapositiva 9 : Esta diapositiva muestra el título de tres temas que se cubrirán a continuación en la plantilla.

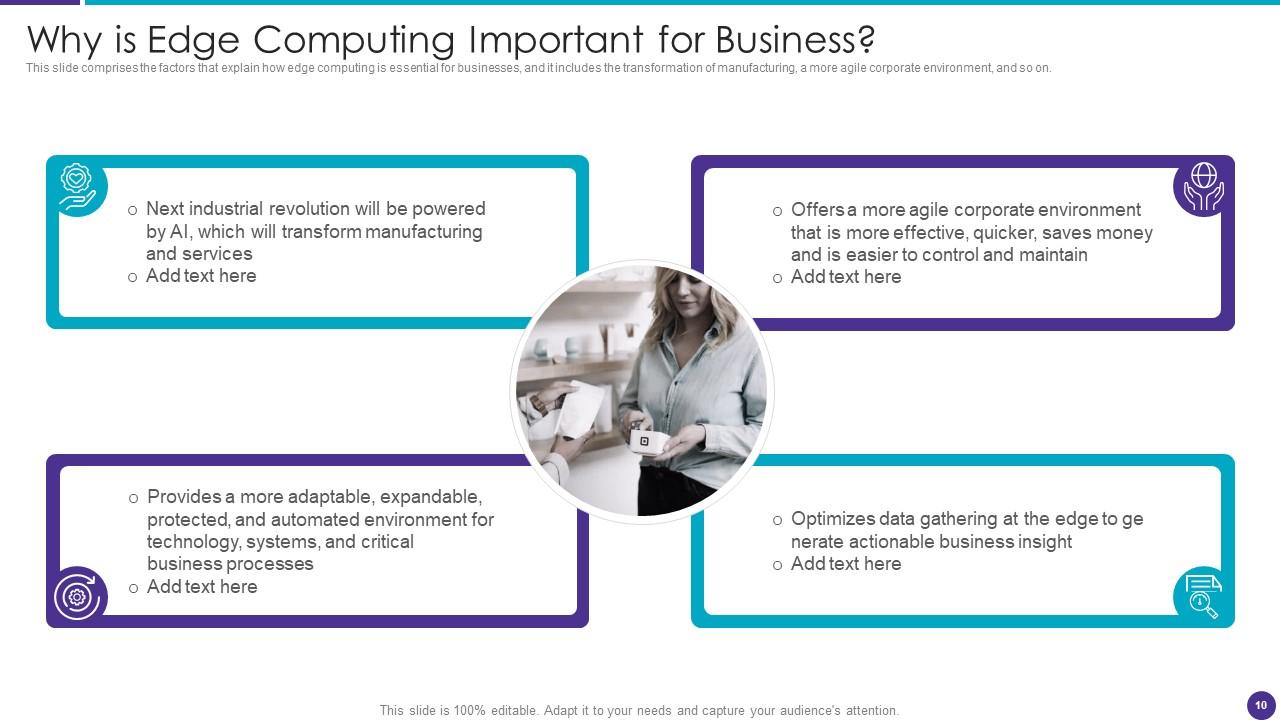

Diapositiva 10 : esta diapositiva comprende los factores que explican por qué la computación perimetral es esencial para las empresas e incluye la transformación de la fabricación.

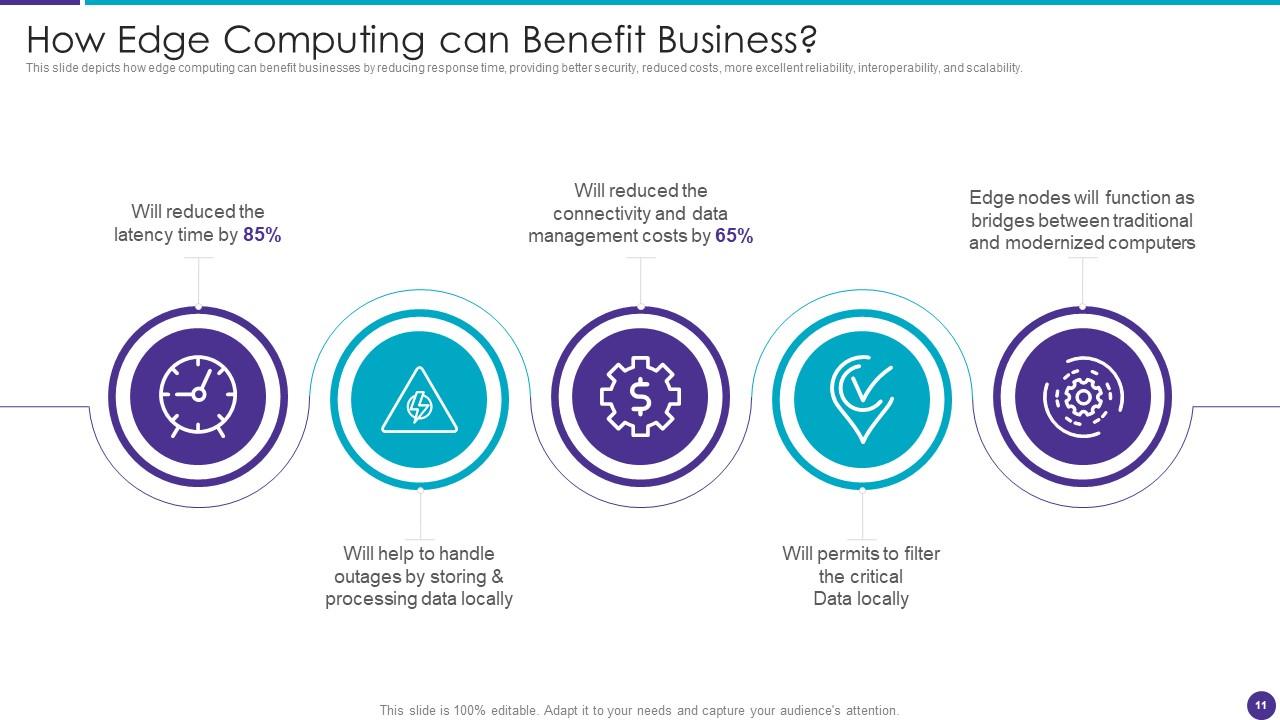

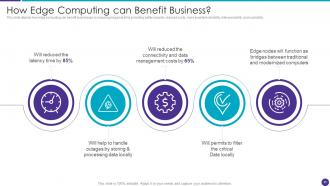

Diapositiva 11 : Esta diapositiva muestra cómo la computación perimetral puede beneficiar a las empresas al reducir el tiempo de respuesta, brindar una mejor seguridad, costos reducidos, etc.

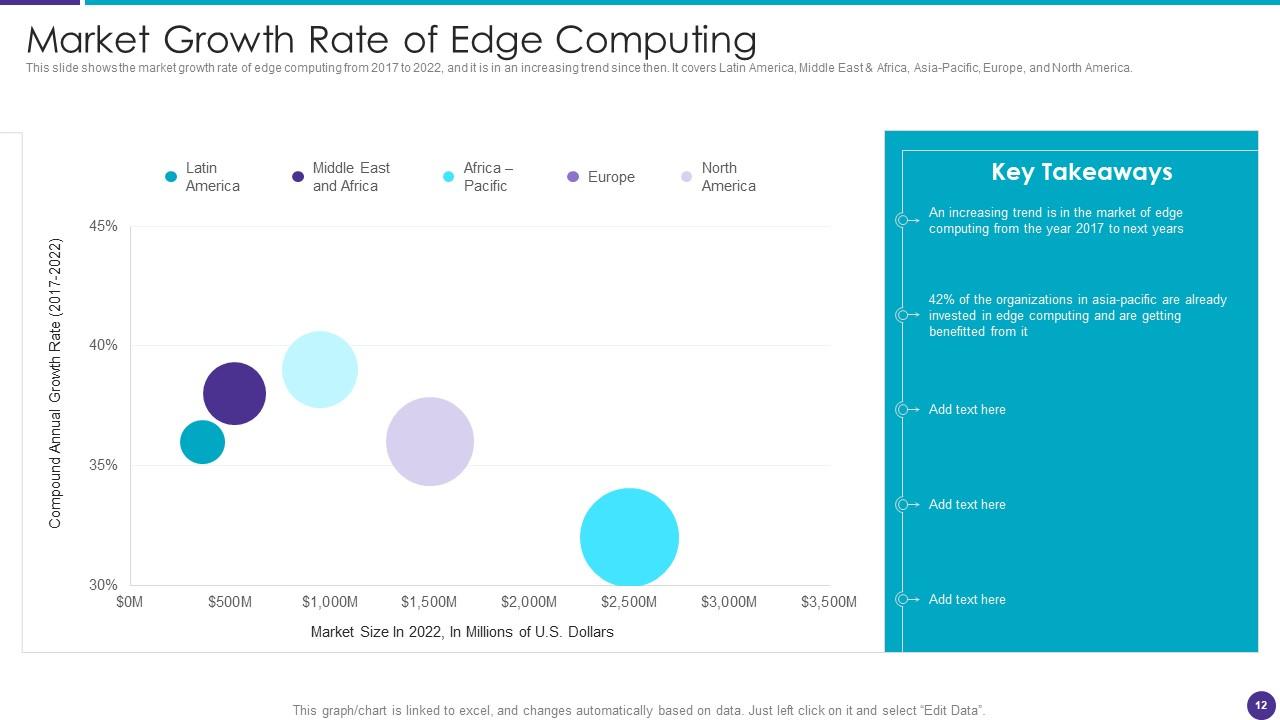

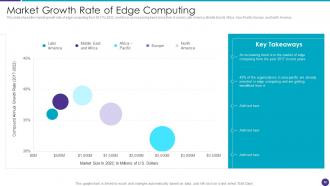

Diapositiva 12 : Esta diapositiva muestra la tasa de crecimiento del mercado de la computación perimetral de 2017 a 2022, y muestra una tendencia creciente desde entonces.

Diapositiva 13 : Esta diapositiva muestra el título de seis temas que se cubrirán a continuación en la plantilla.

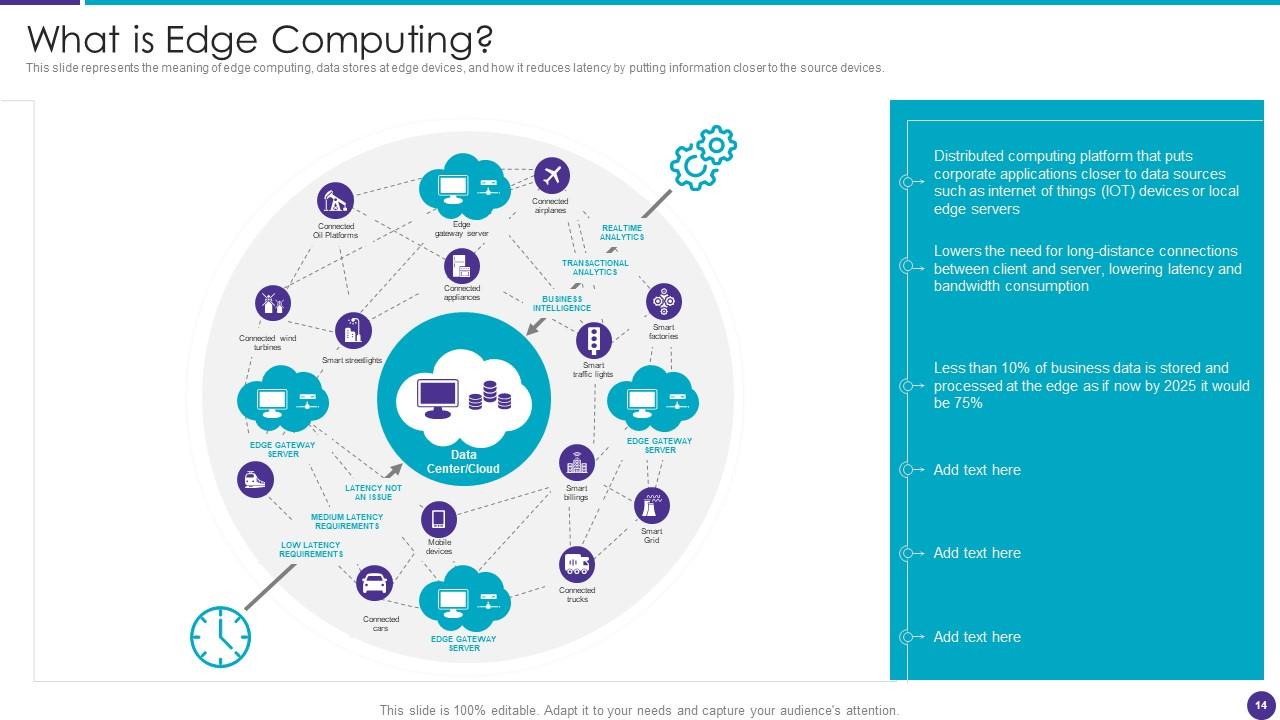

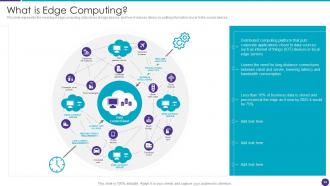

Diapositiva 14 : esta diapositiva representa el significado de la computación perimetral, los almacenes de datos en los dispositivos perimetrales y cómo reduce la latencia al acercar la información a los dispositivos de origen.

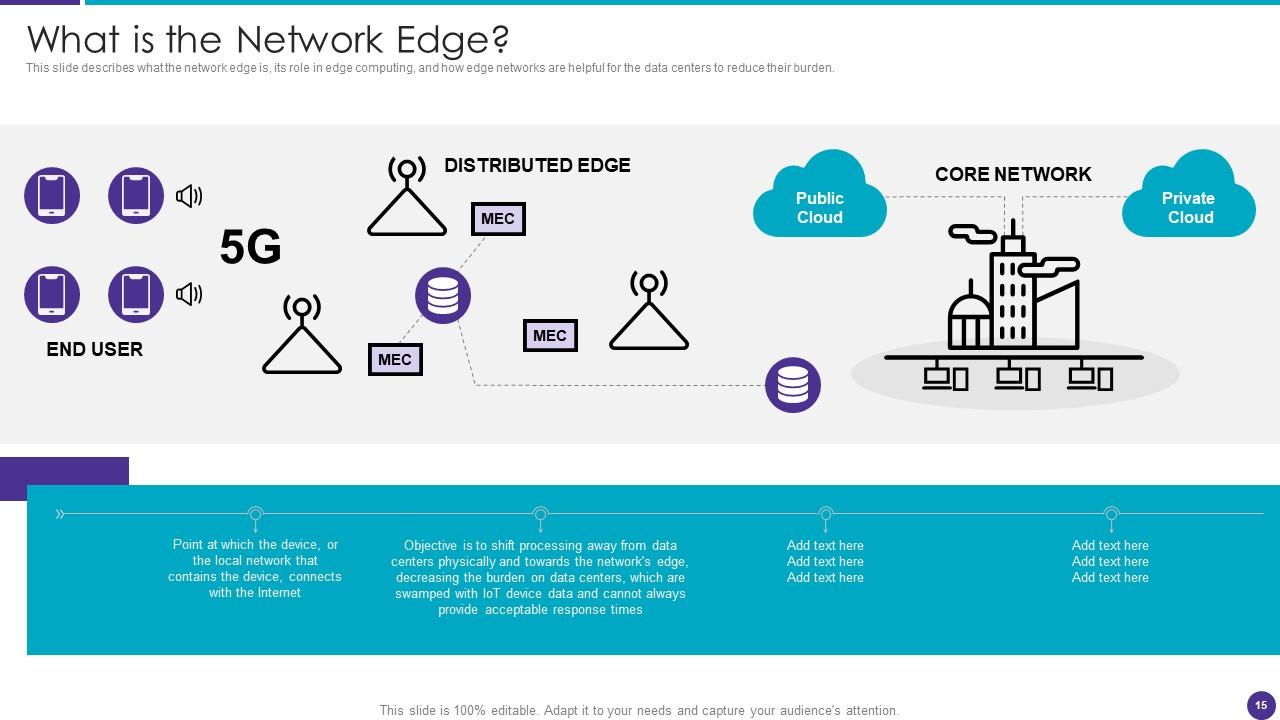

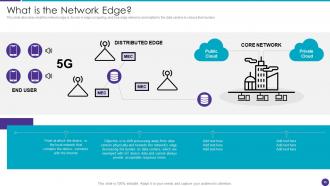

Diapositiva 15 : esta diapositiva describe qué es el perímetro de la red, su papel en la computación perimetral y cómo las redes perimetrales son útiles para que los centros de datos reduzcan su carga.

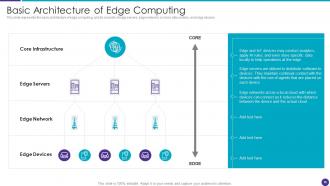

Diapositiva 16 : esta diapositiva representa la arquitectura básica de la informática perimetral y consta de servidores perimetrales, redes perimetrales o microcentros de datos y dispositivos perimetrales.

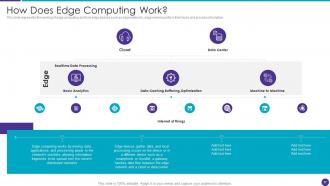

Diapositiva 17 : esta diapositiva representa el funcionamiento de la informática perimetral y cómo los dispositivos perimetrales, como las redes perimetrales y los servidores perimetrales, realizan sus tareas y procesan la información.

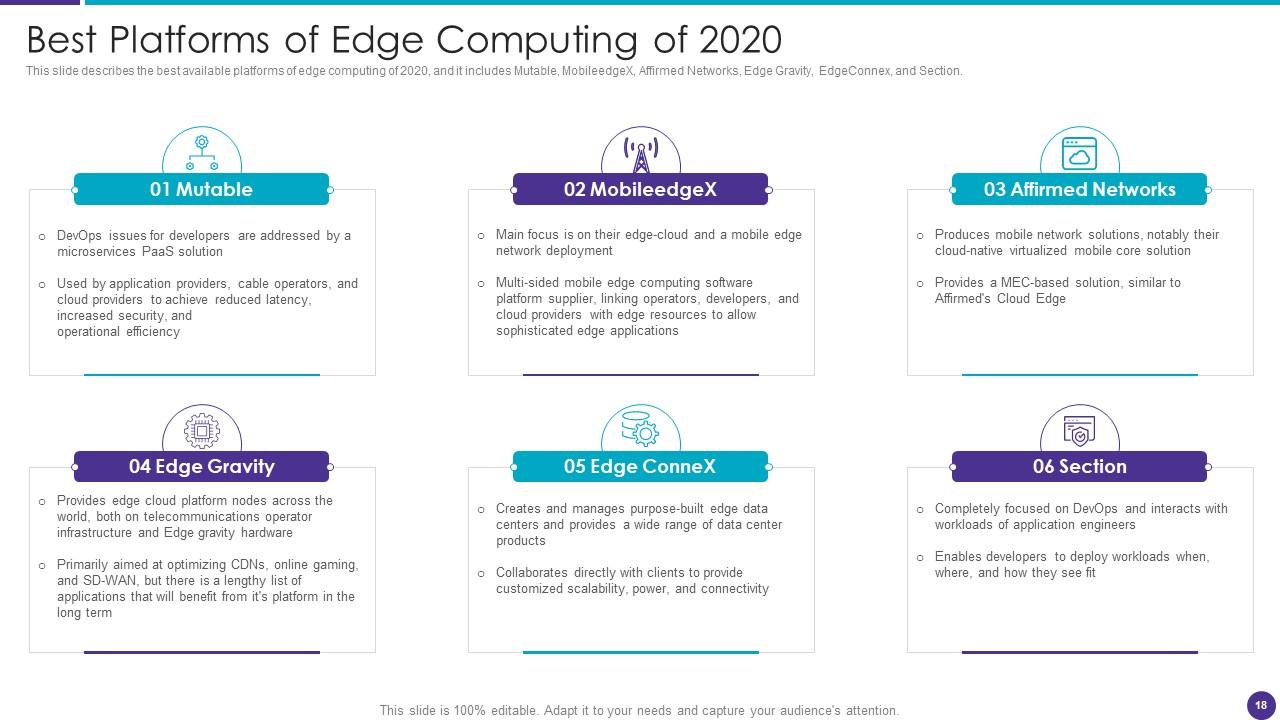

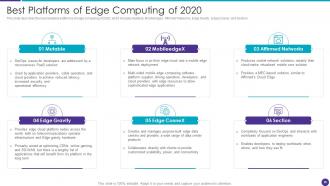

Diapositiva 18 : Esta diapositiva describe las mejores plataformas disponibles de computación perimetral de 2020 e incluye Mutable, MobileedgeX, Affirmed Networks, Edge Gravity, etc.

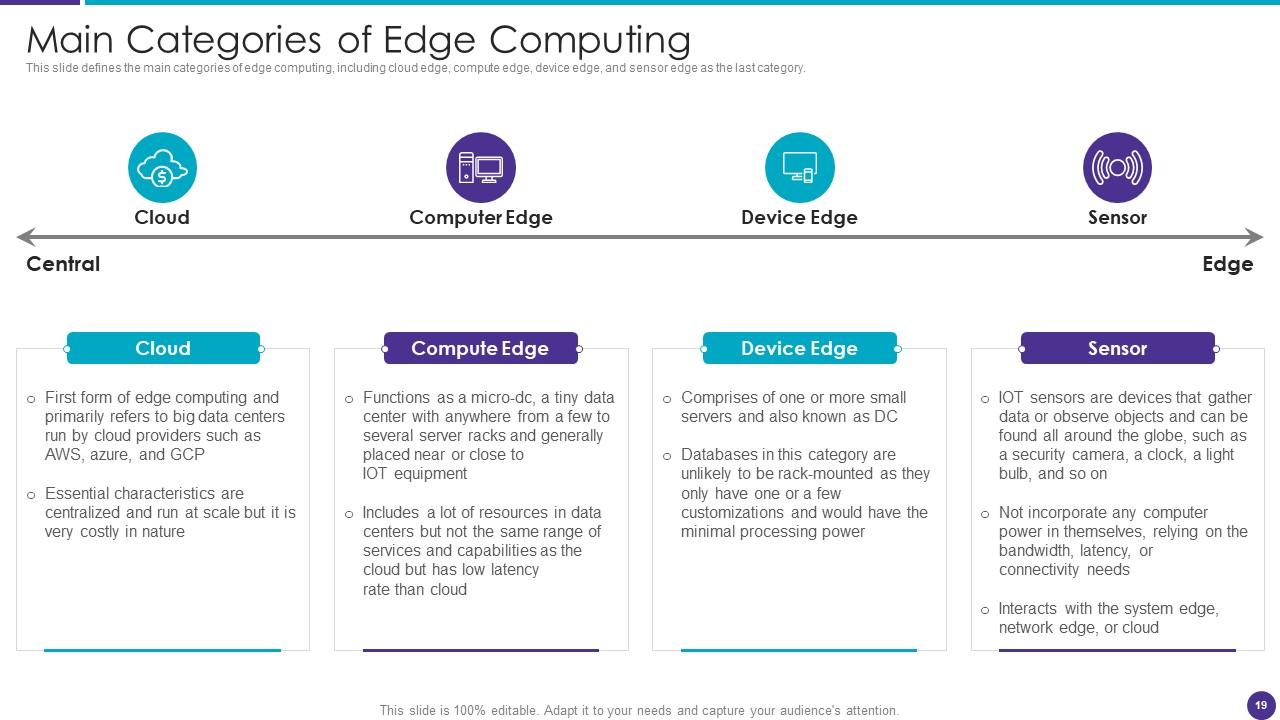

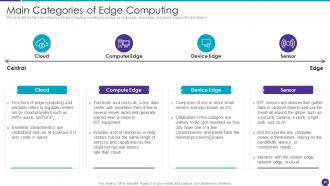

Diapositiva 19 : esta diapositiva define las categorías principales de la computación perimetral, que incluyen la nube perimetral, la computación perimetral, el dispositivo perimetral y el sensor perimetral como última categoría.

Diapositiva 20 : esta diapositiva muestra el título de dos temas que se cubrirán a continuación en la plantilla.

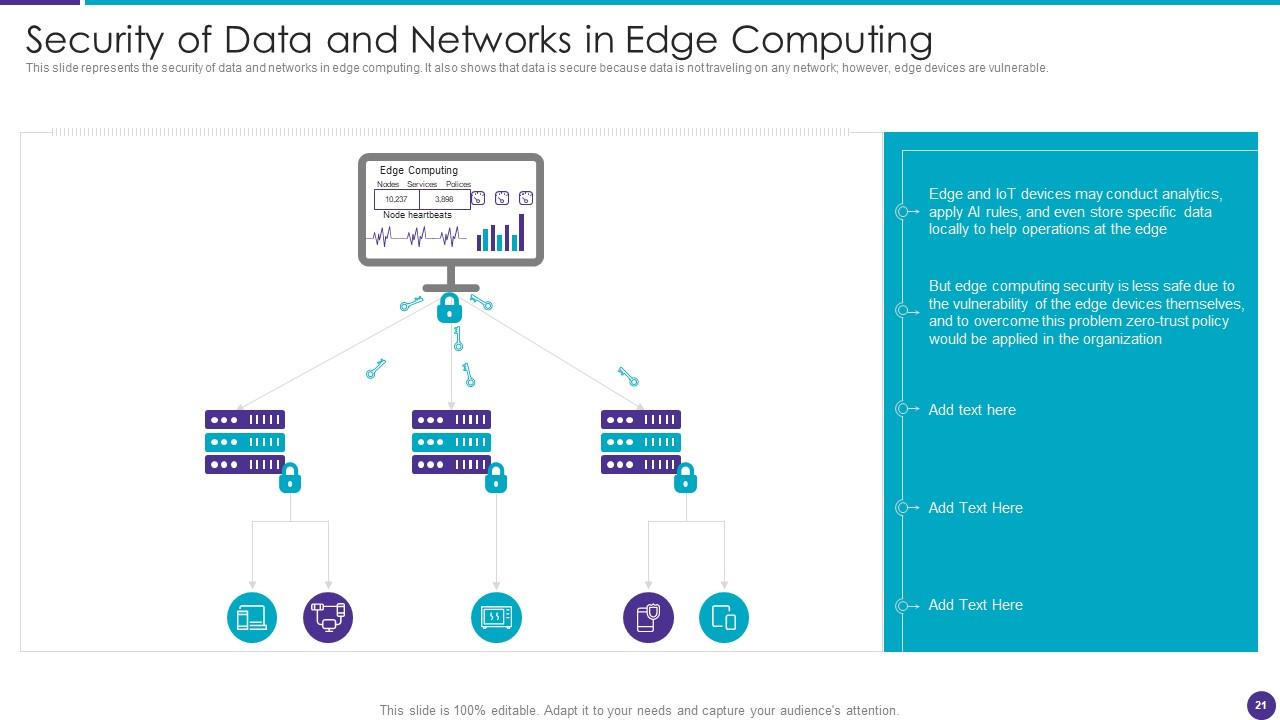

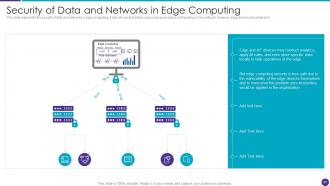

Diapositiva 21 : esta diapositiva representa la seguridad de los datos y las redes en la informática perimetral.

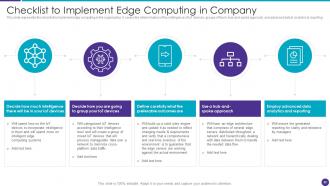

Diapositiva 22 : esta diapositiva representa la lista de verificación para implementar la computación perimetral en la organización.

Diapositiva 23 : Esta diapositiva muestra el título de cuatro temas que se cubrirán a continuación en la plantilla.

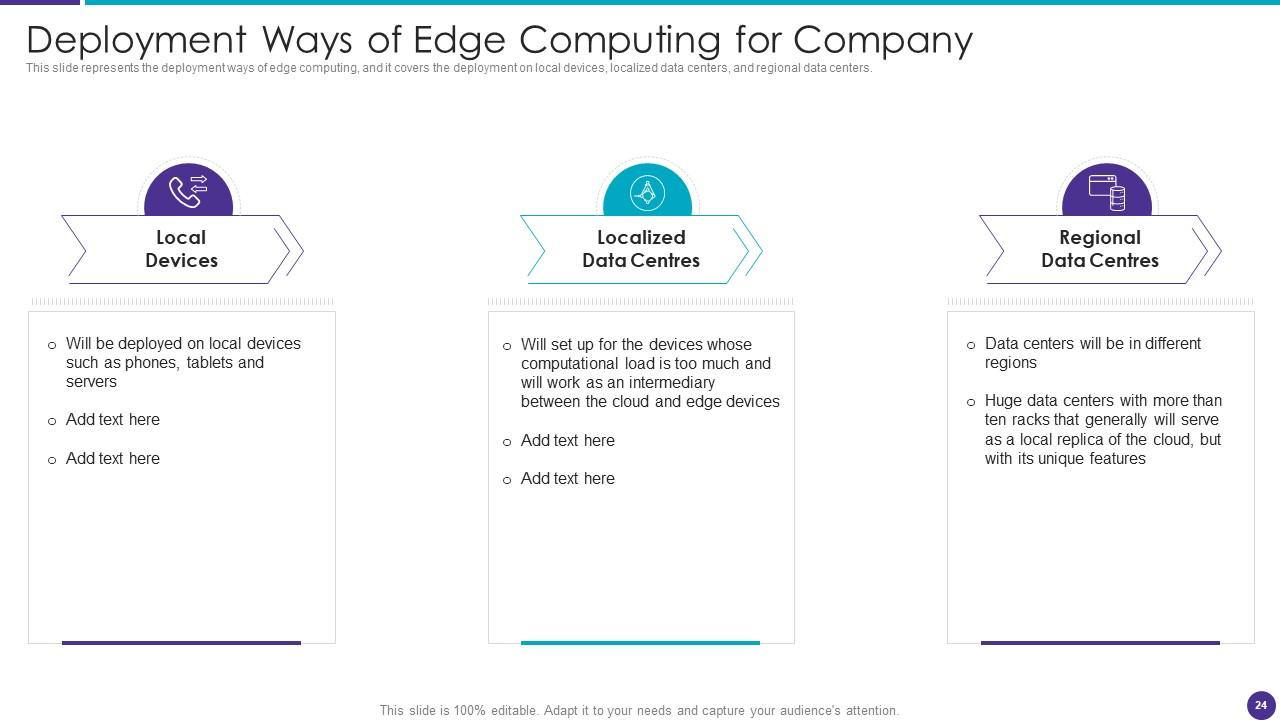

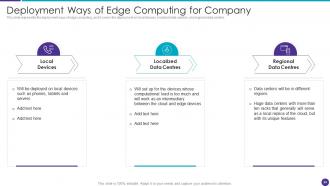

Diapositiva 24 : esta diapositiva representa las formas de implementación de la informática perimetral y cubre la implementación en dispositivos locales, centros de datos localizados y centros de datos regionales.

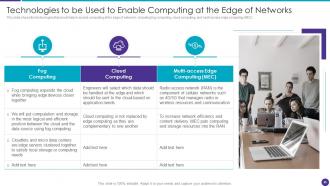

Diapositiva 25 : esta diapositiva muestra las tecnologías que ayudarían a habilitar la computación en el borde de las redes, incluida la computación en la niebla, la computación en la nube, etc.

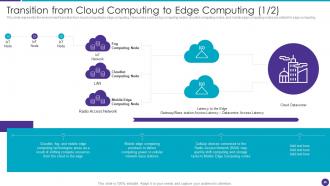

Diapositiva 26 : esta diapositiva representa la transición del entorno de la computación en la nube a la computación perimetral.

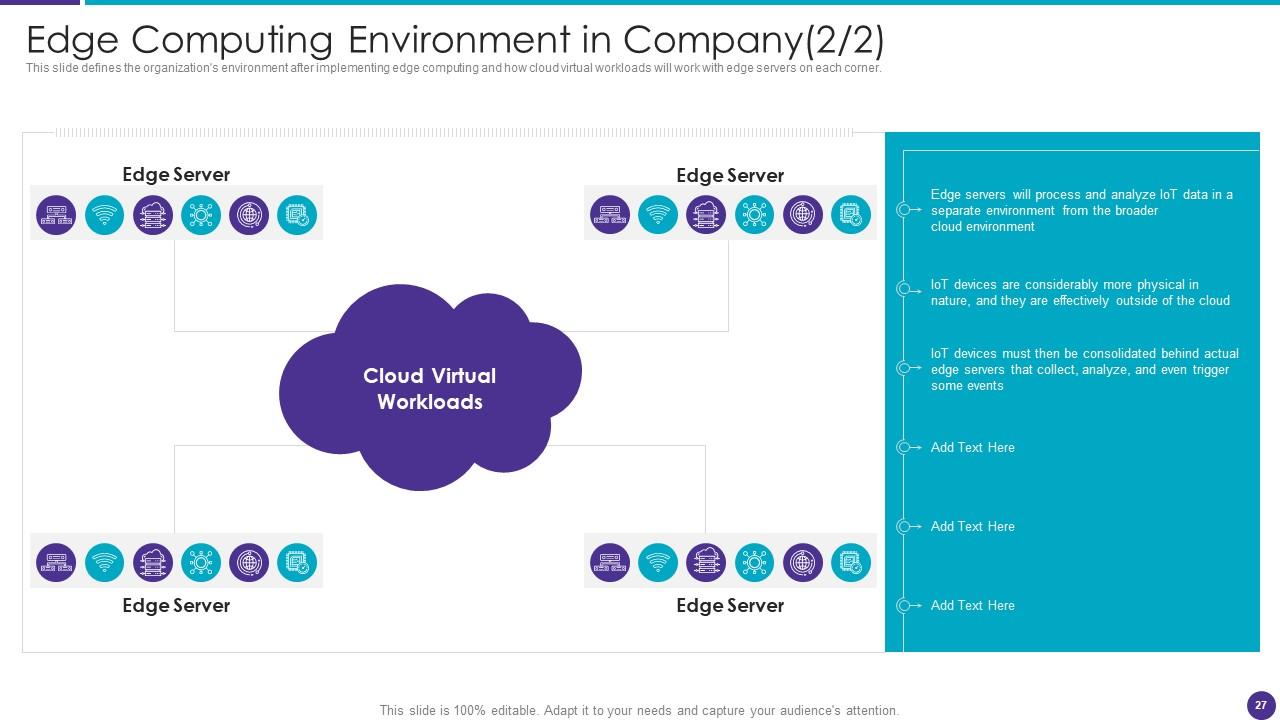

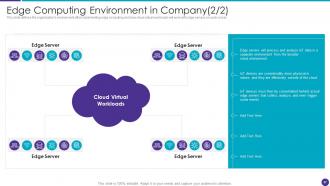

Diapositiva 27 : esta diapositiva define el entorno de la organización después de implementar la computación perimetral y cómo funcionarán las cargas de trabajo virtuales en la nube con servidores perimetrales en cada esquina.

Diapositiva 28 : Esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

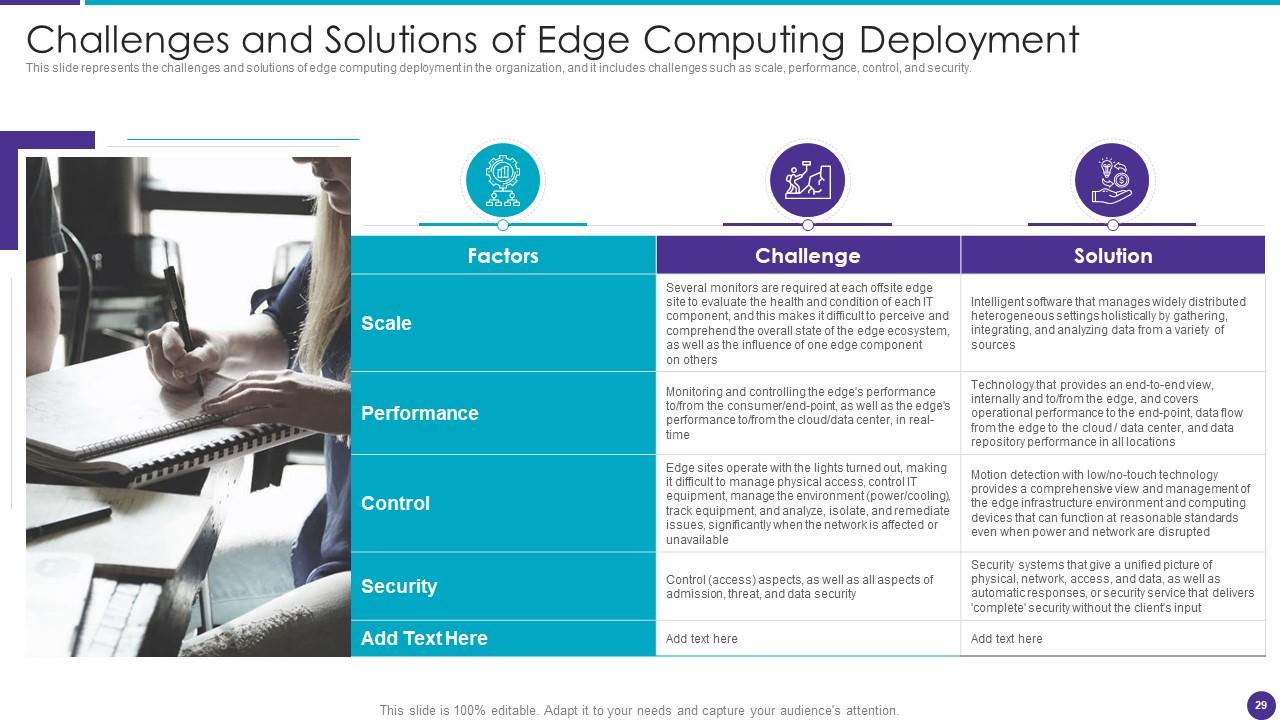

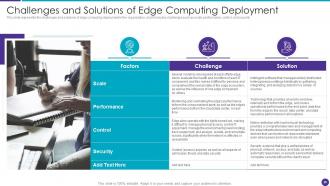

Diapositiva 29 : esta diapositiva representa los desafíos y las soluciones de la implementación de Edge Computing en la organización e incluye desafíos como la escala, etc.

Diapositiva 30 : esta diapositiva muestra el título de cuatro temas que se cubrirán a continuación en la plantilla.

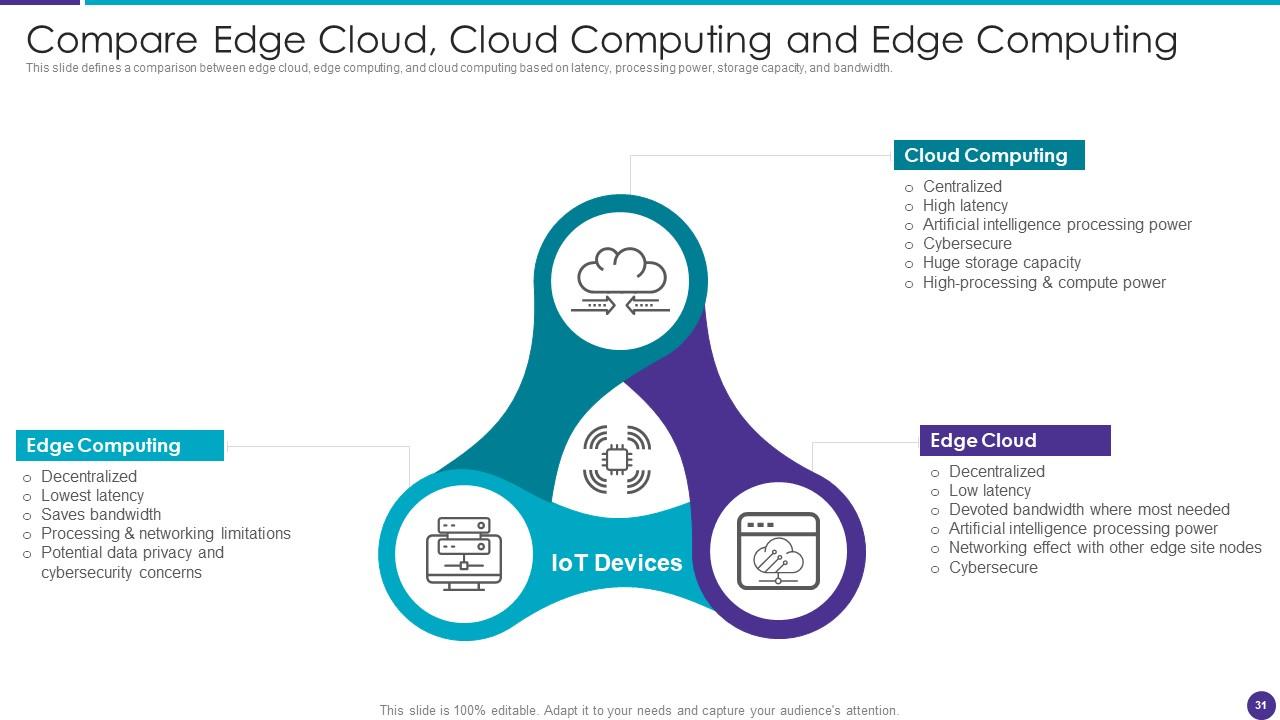

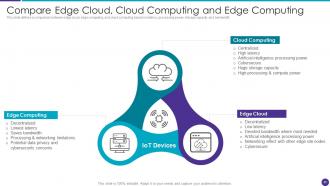

Diapositiva 31 : Esta diapositiva define una comparación entre la nube perimetral, la computación perimetral y la computación en la nube en función de la latencia, la potencia de procesamiento, la capacidad de almacenamiento y el ancho de banda.

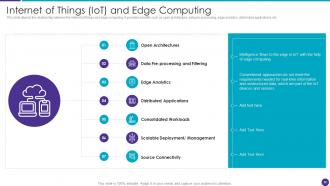

Diapositiva 32 : esta diapositiva muestra la relación entre el Internet de las cosas y la computación perimetral.

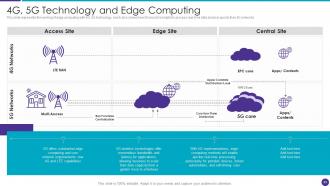

Diapositiva 33 : Esta diapositiva representa el funcionamiento de la computación perimetral con tecnología 4G, 5G.

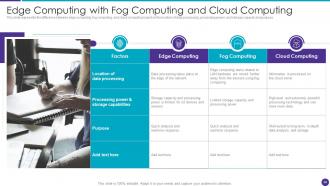

Diapositiva 34 : esta diapositiva representa la diferencia entre la computación perimetral, la computación en la niebla y la computación en la nube según la ubicación del procesamiento de datos, etc.

Diapositiva 35 : Esta diapositiva muestra el título de seis temas que se cubrirán a continuación en la plantilla.

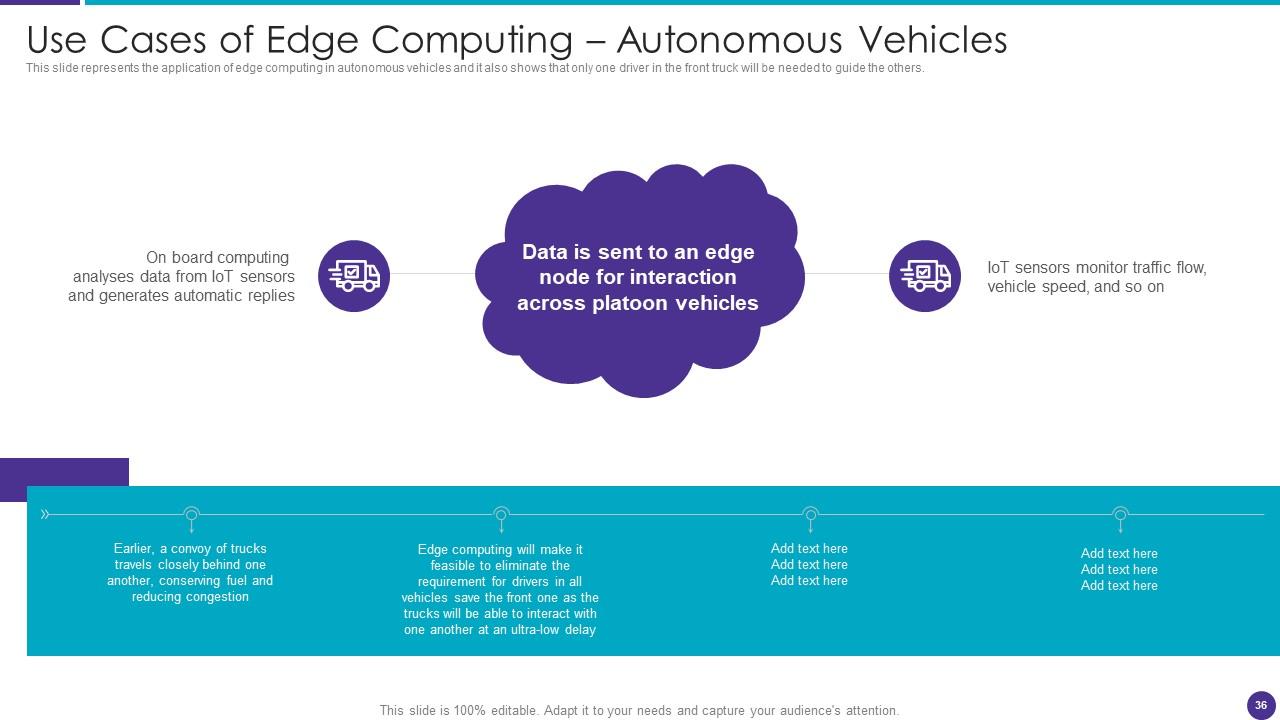

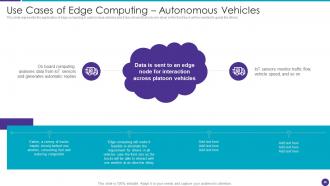

Diapositiva 36 : Esta diapositiva representa la aplicación de la computación perimetral en vehículos autónomos.

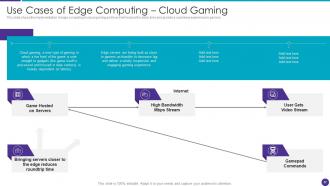

Diapositiva 37 : Esta diapositiva muestra la implementación de la computación perimetral en los juegos en la nube y cómo reducirá el tiempo de demora y brindará una experiencia perfecta a los jugadores.

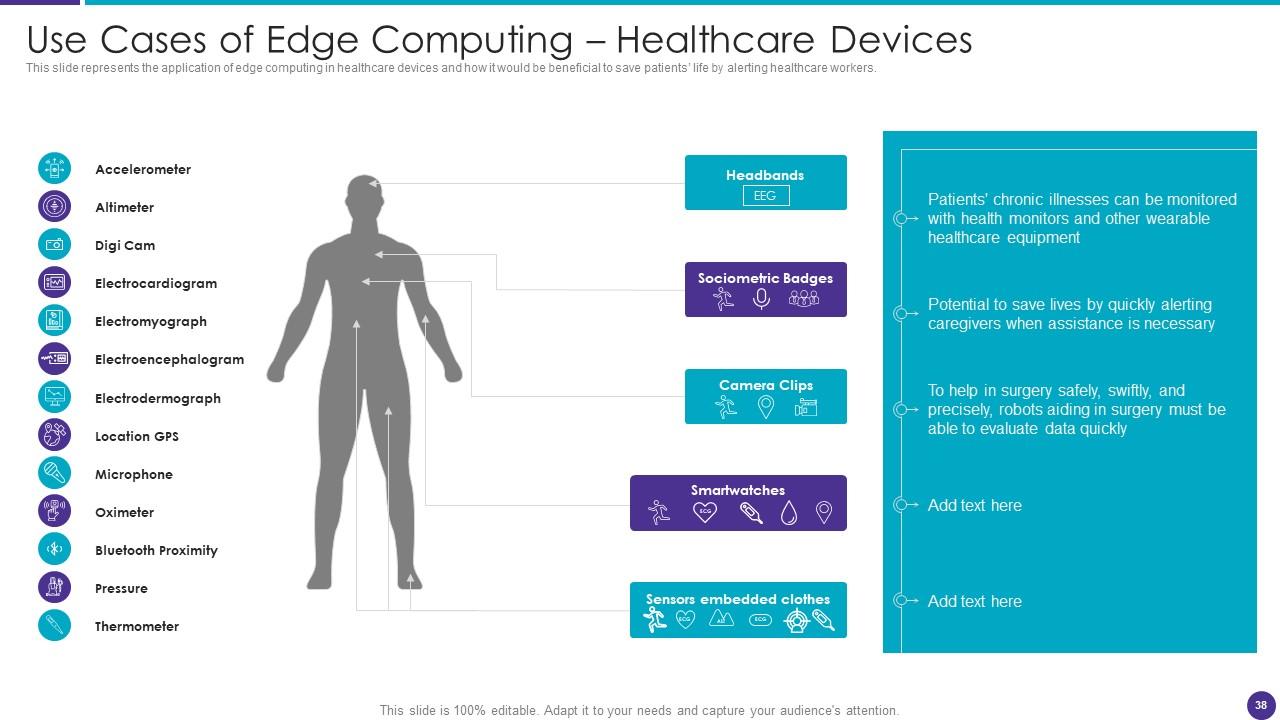

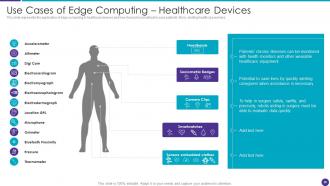

Diapositiva 38 : Esta diapositiva representa la aplicación de la computación perimetral en dispositivos de atención médica.

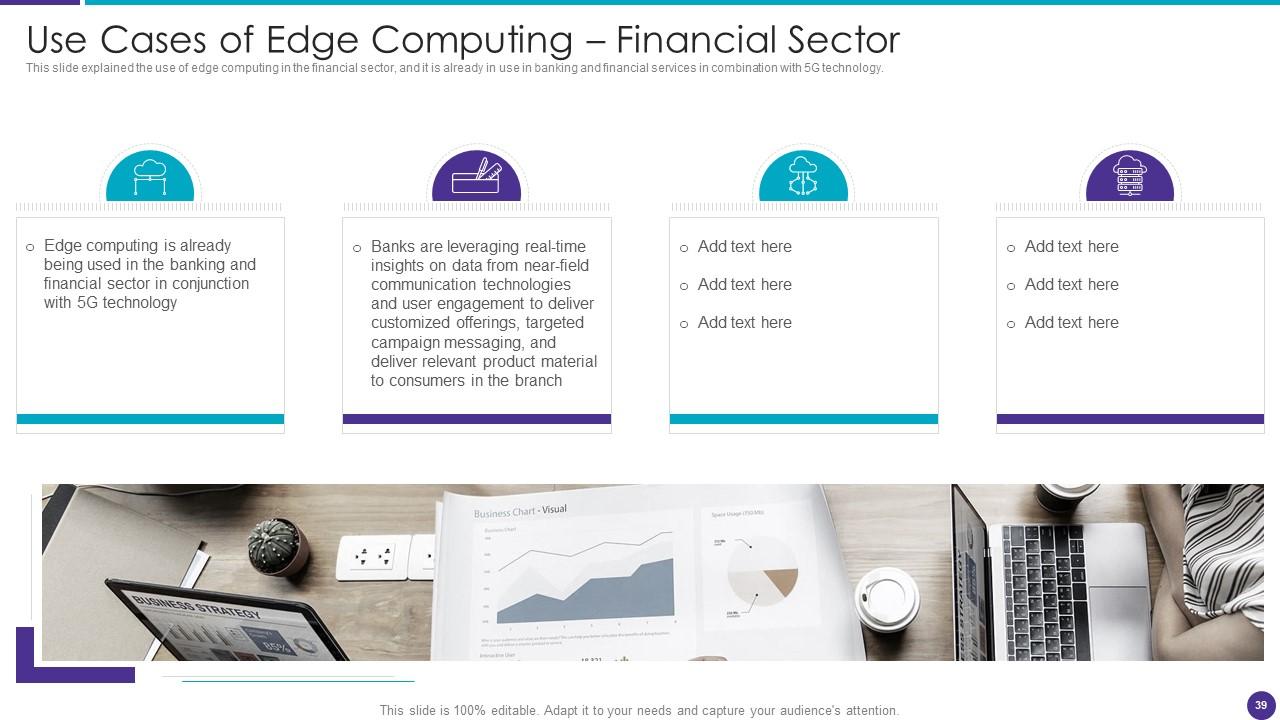

Diapositiva 39 : esta diapositiva explica el uso de la informática perimetral en el sector financiero.

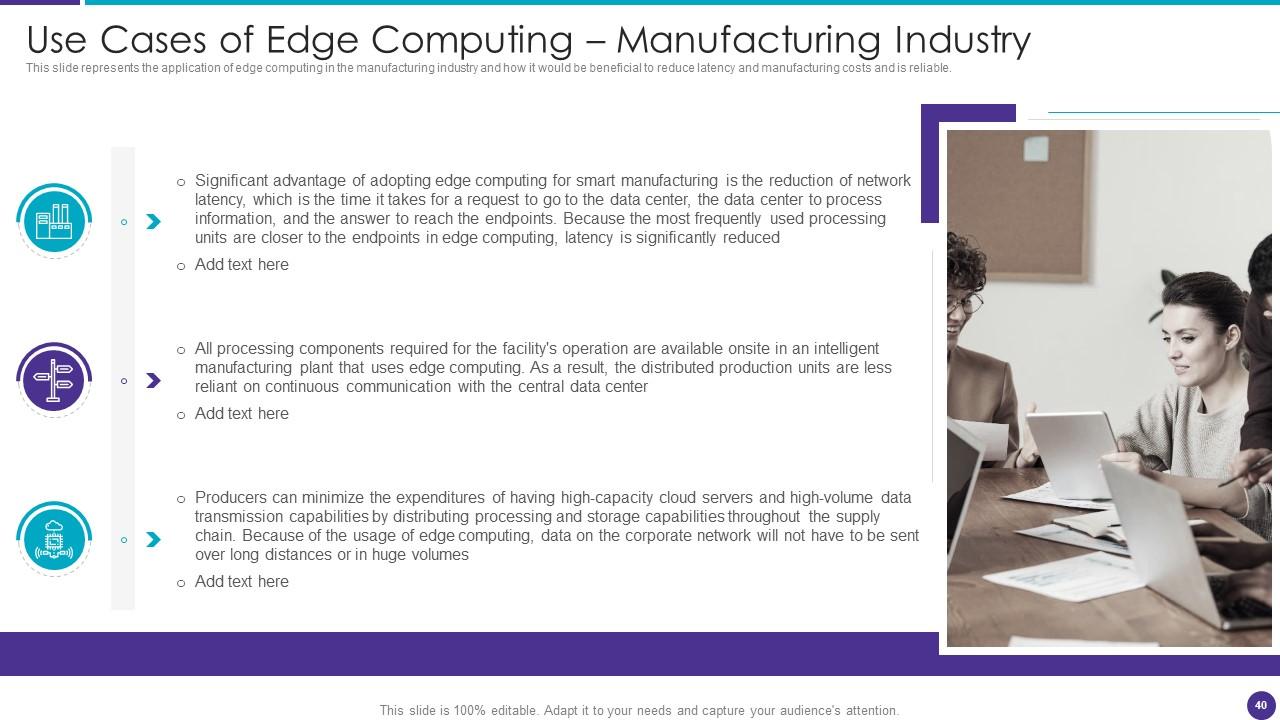

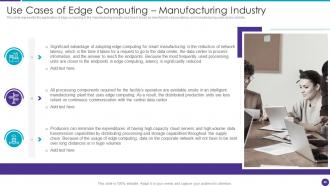

Diapositiva 40 : esta diapositiva representa la aplicación de la informática perimetral en la industria manufacturera.

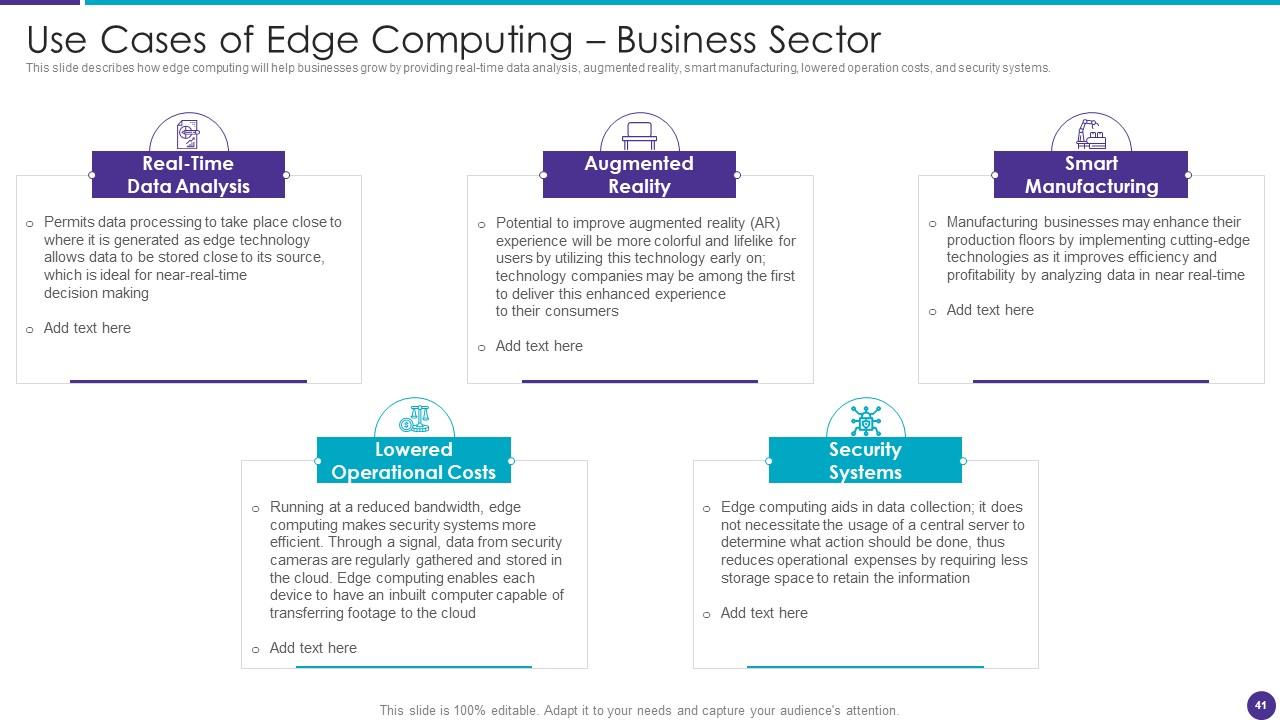

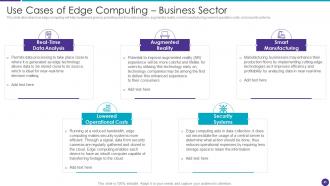

Diapositiva 41 : Esta diapositiva describe cómo la computación perimetral ayudará a las empresas a crecer al proporcionar análisis de datos en tiempo real, realidad aumentada, fabricación inteligente, etc.

Diapositiva 42 : Esta diapositiva muestra el título de dos temas que se cubrirán a continuación en la plantilla.

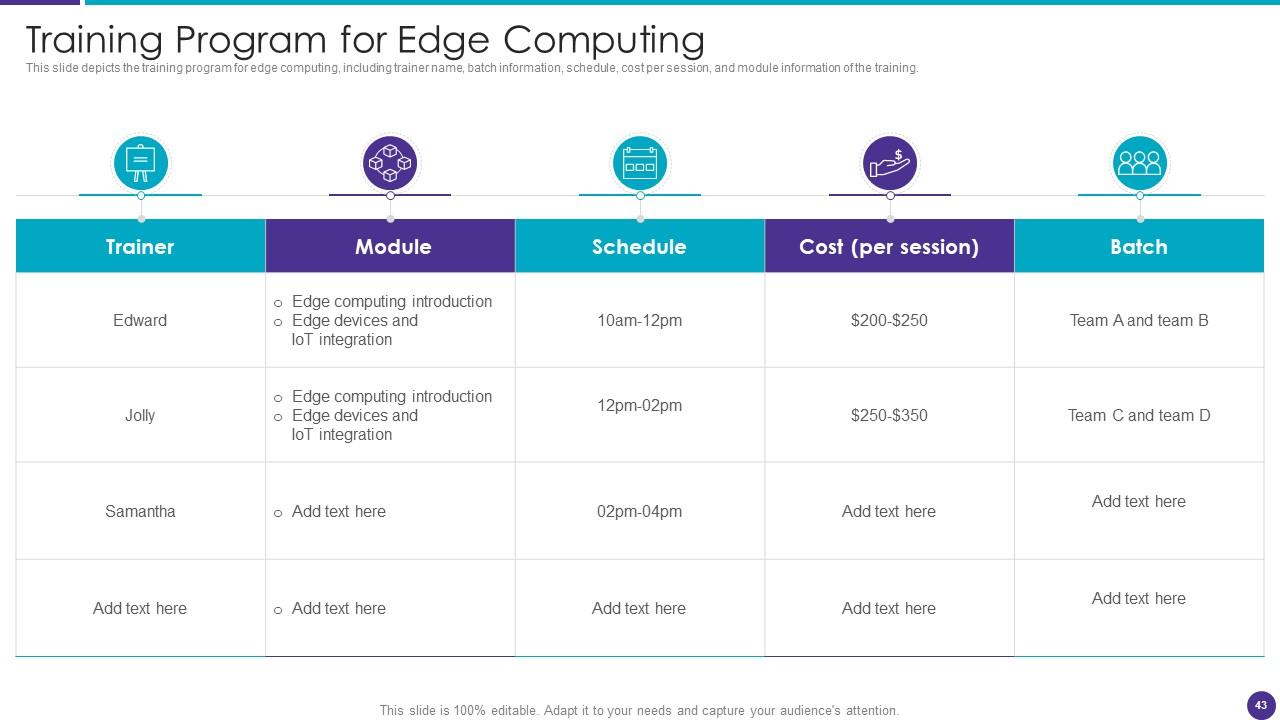

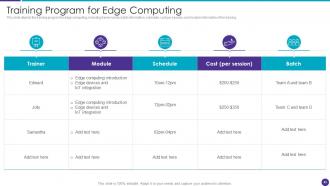

Diapositiva 43 : esta diapositiva muestra el programa de capacitación para la computación perimetral, incluido el nombre del capacitador, la información del lote, el cronograma, el costo por sesión, etc.

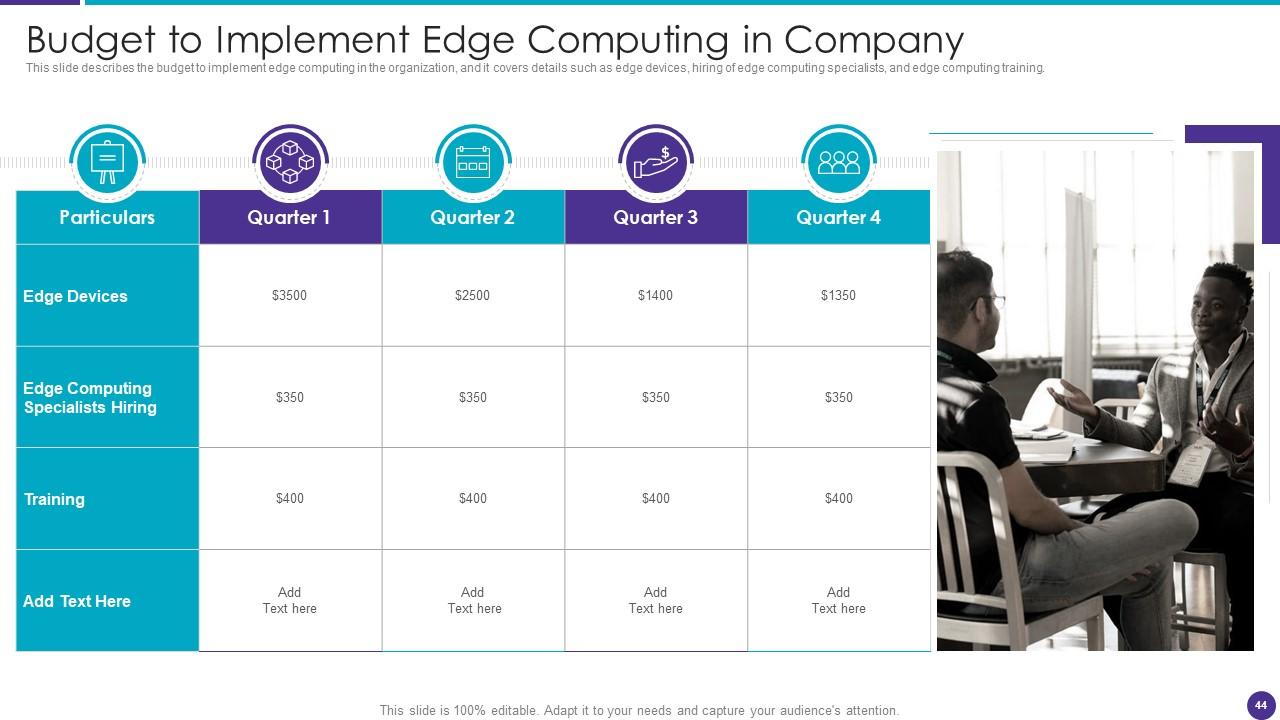

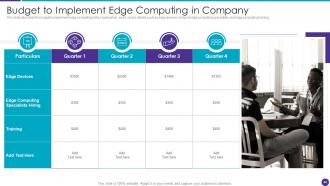

Diapositiva 44 : esta diapositiva describe el presupuesto para implementar la informática perimetral en la organización.

Diapositiva 45 : Esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

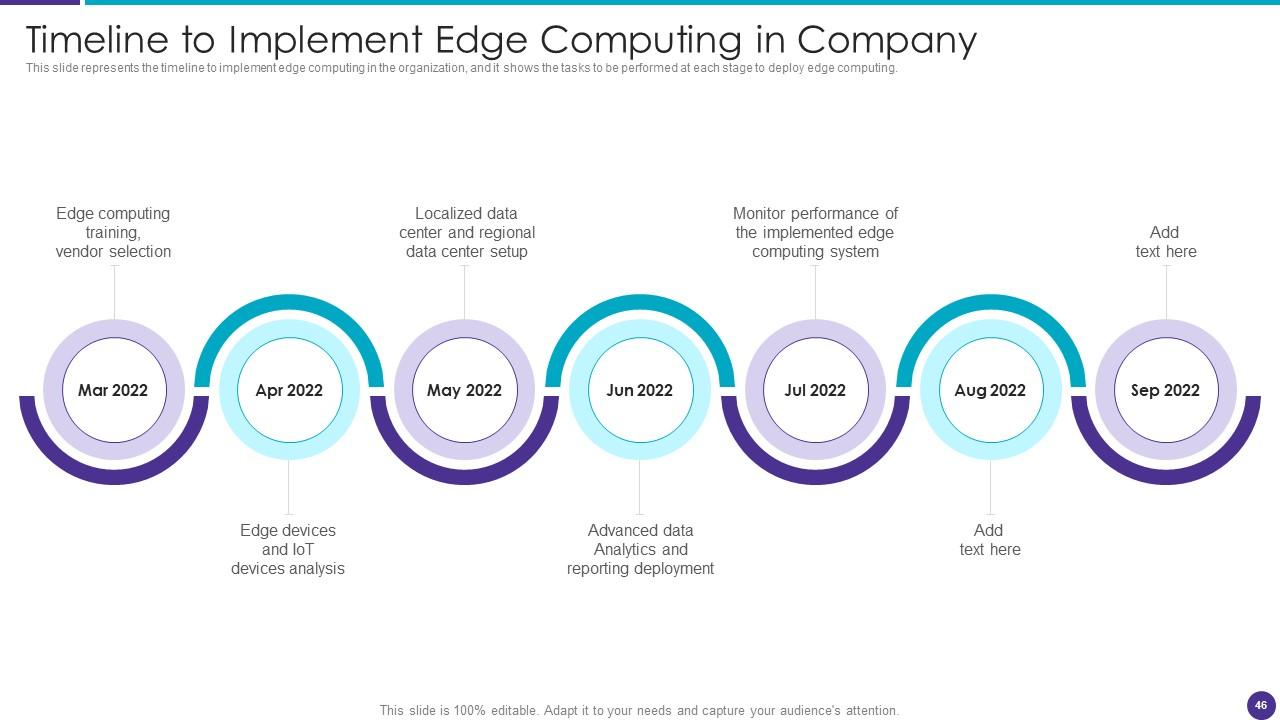

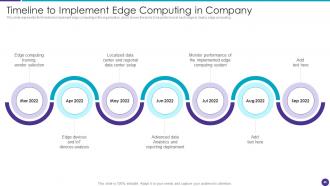

Diapositiva 46 : esta diapositiva representa la línea de tiempo para implementar la computación perimetral en la organización.

Diapositiva 47 : Esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

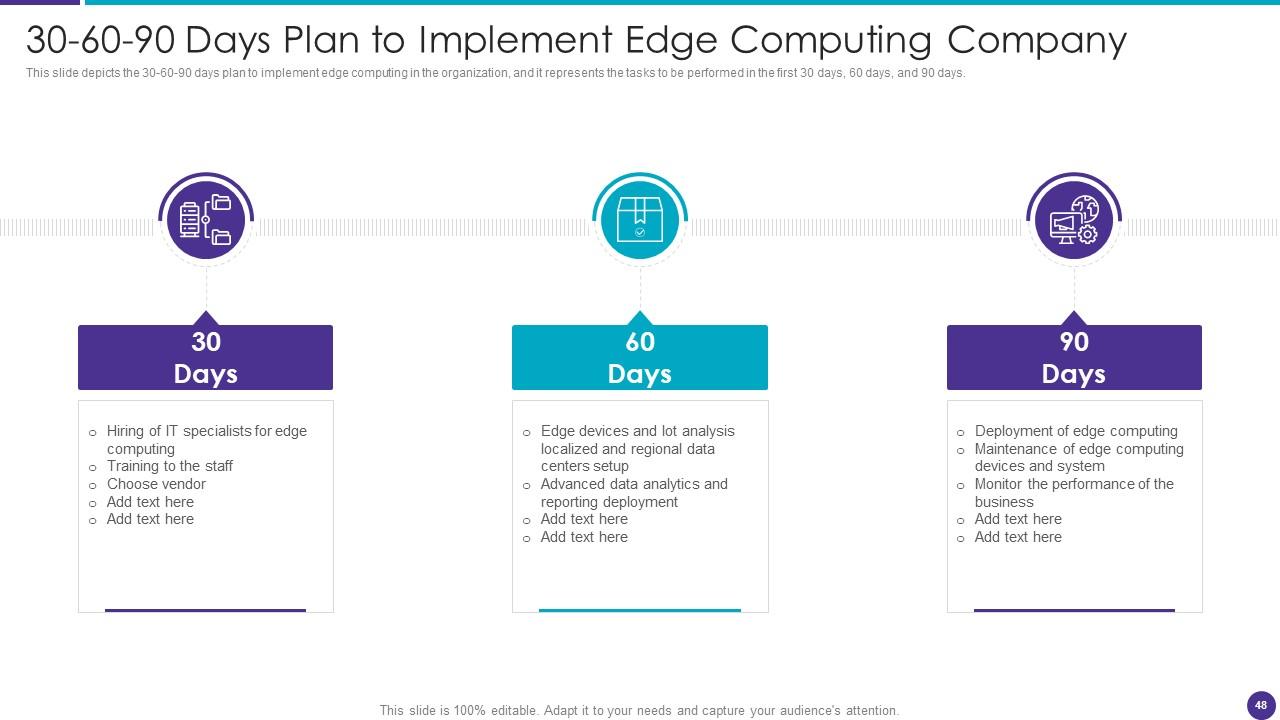

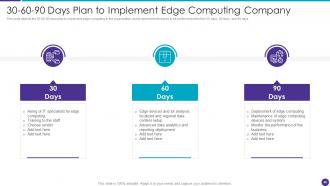

Diapositiva 48 : Esta diapositiva muestra el plan de 30-60-90 días para implementar la informática perimetral en la organización.

Diapositiva 49 : Esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

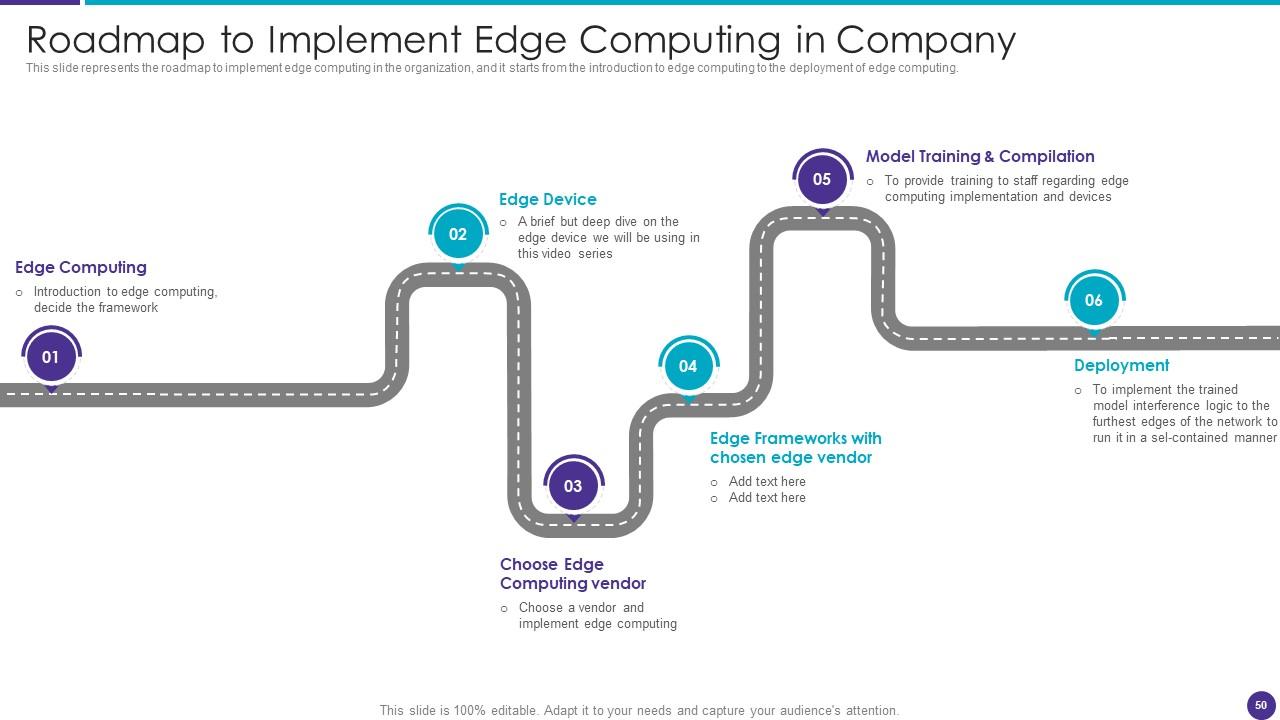

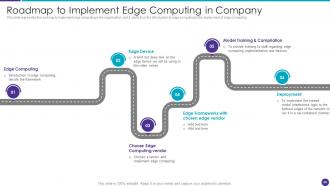

Diapositiva 50 : esta diapositiva representa la hoja de ruta para implementar la informática perimetral en la organización.

Diapositiva 51 : Esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

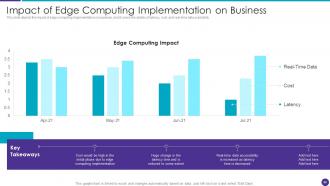

Diapositiva 52 : esta diapositiva muestra el impacto de la implementación de la computación perimetral en el negocio y cubre los detalles de la latencia, el costo y la disponibilidad de datos en tiempo real.

Diapositiva 53 : Esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

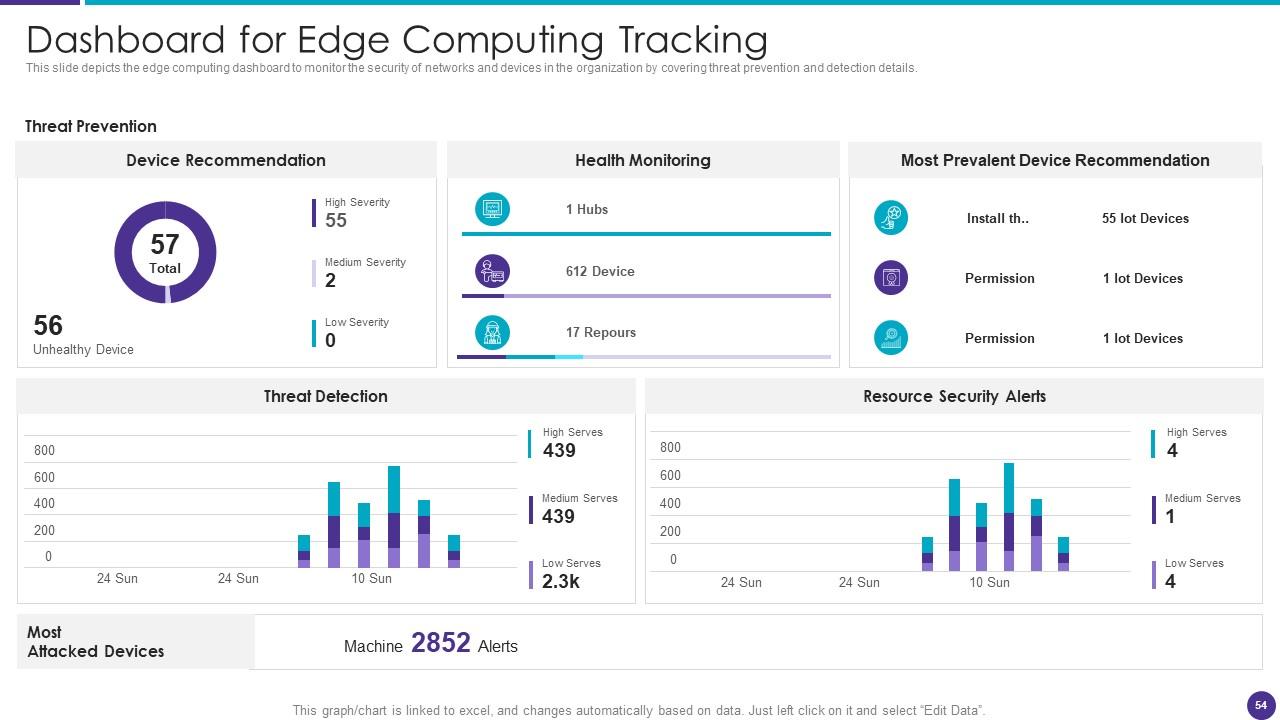

Diapositiva 54 : esta diapositiva muestra el tablero de Edge Computing para monitorear la seguridad de las redes y los dispositivos en la organización.

Diapositiva 55 : Esta es la diapositiva de iconos.

Diapositiva 56 : Esta diapositiva presenta el título de las diapositivas adicionales.

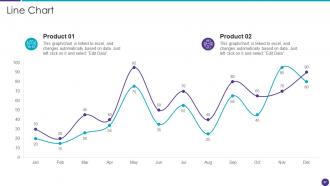

Diapositiva 57 : Esta diapositiva muestra gráficos de líneas mensuales para diferentes productos. Los gráficos están vinculados a Excel.

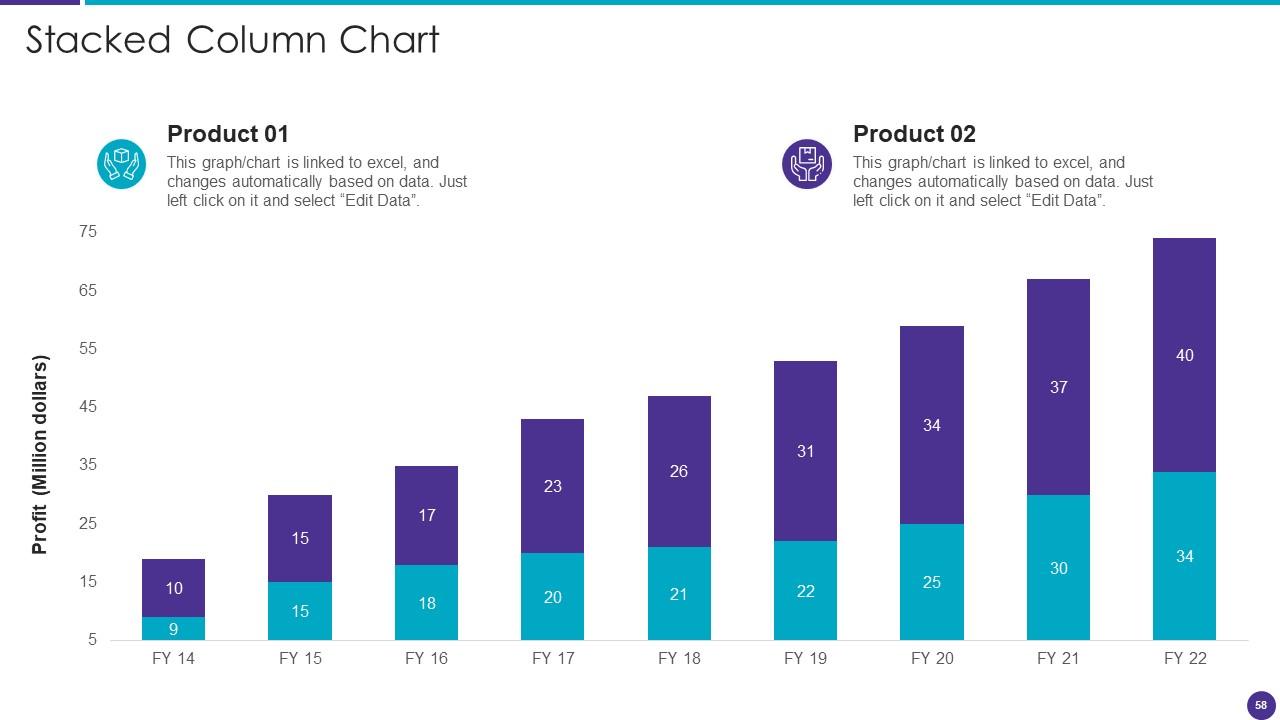

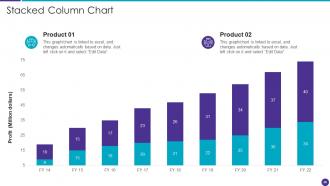

Diapositiva 58 : Esta diapositiva muestra gráficos de columnas apiladas de ganancias anuales para diferentes productos. Los gráficos están vinculados a Excel.

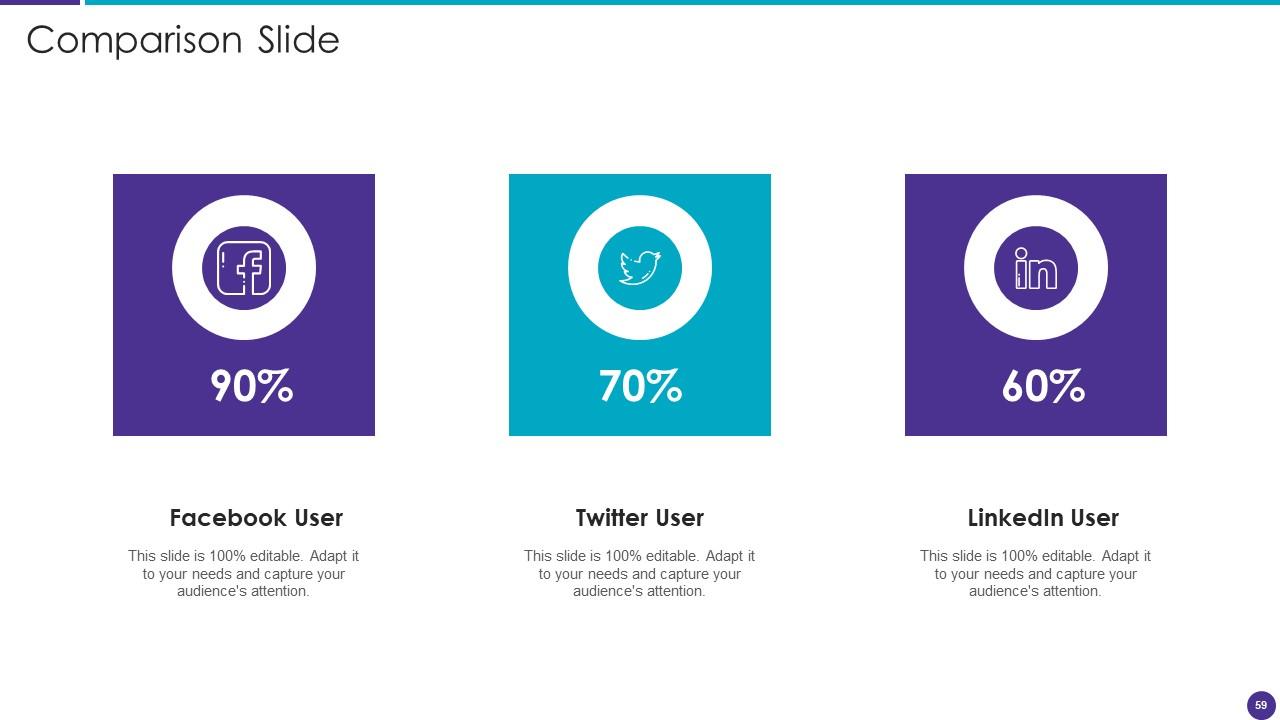

Diapositiva 59 : esta diapositiva destaca la comparación de productos según las selecciones.

Diapositiva 60 : Esta diapositiva muestra un plan de 30-60-90 días para proyectos.

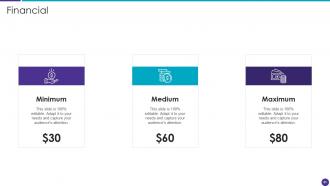

Diapositiva 61 : Esta diapositiva muestra las finanzas de la empresa.

Diapositiva 62 : Esta diapositiva muestra la cronología anual de la empresa.

Diapositiva 63 : Esta diapositiva muestra publicaciones de experiencias pasadas de clientes.

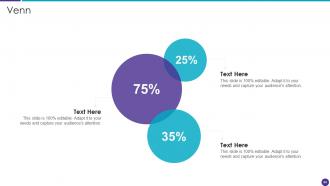

Diapositiva 64 : Esta diapositiva muestra a Venn.

Diapositiva 65 : Esta es una diapositiva de agradecimiento y contiene detalles de contacto de la empresa, como la dirección de la oficina, el número de teléfono, etc.

Diapositivas de presentación de Powerpoint de tecnología de información distribuida con las 70 diapositivas:

Utilice nuestras diapositivas de presentación de Powerpoint de tecnología de información distribuida para ayudarlo a ahorrar su valioso tiempo. Están listos para encajar en cualquier estructura de presentación.

FAQs

Edge computing is a distributed computing paradigm that brings data storage and computation closer to the location where it is needed, rather than relying on a central data center or cloud. This means that data processing and analysis happens on the "edge" of the network, closer to the source of the data, rather than being transmitted back and forth to a central data center. The key difference between edge computing and cloud computing is that edge computing brings computation closer to the data source, while cloud computing centralizes it in a data center.

Implementing edge computing in an organization can provide several benefits, such as faster processing and response times, reduced latency, improved data security, reduced bandwidth costs, and increased reliability. For businesses, this can translate into increased efficiency, faster decision-making, better customer experiences, and reduced costs.

Edge computing can be applied in different industries to enable real-time monitoring and analysis of data, which can lead to better decision-making, improved operational efficiency, and enhanced customer experiences. In manufacturing, edge computing can be used to monitor equipment performance and identify issues before they cause downtime. In healthcare, edge computing can be used to analyze patient data in real time and enable remote patient monitoring. In finance, edge computing can be used to improve fraud detection and enable faster and more accurate financial transactions.

Several platforms and technologies are available for edge computing, such as Kubernetes, Docker, AWS Greengrass, Microsoft Azure IoT Edge, and Google Cloud IoT Edge. These platforms provide a range of services and tools for deploying and managing edge computing workloads, such as container orchestration, data ingestion, processing and storage, machine learning, and analytics. Organizations can leverage these platforms to build scalable and flexible edge computing solutions that can meet their specific business needs.

Some of the challenges faced during the deployment of edge computing include the complexity of managing distributed systems, ensuring data privacy and security, addressing interoperability issues, and dealing with hardware and network limitations. These challenges can be addressed through careful planning and design, use of appropriate security and encryption protocols, the implementation of standard interfaces and communication protocols, and the selection of hardware and software that is optimized for edge computing environments.

-

I was confident and well prepared for my presentation for the first time ever. With SlideTeam’s templates, I could deliver one of my best presentations. Will be coming back for more!

-

The quality of the templates is as fine as it could get. It was a purchase well made!