Plan de surveillance de la sécurité efficace pour éliminer les cybermenaces et les violations de données Deck complet

La surveillance de la cybersécurité est un élément crucial de la gestion des risques, car elle permet aux entreprises de répondre aux cyberattaques avant qu'elles ne provoquent des perturbations. Voici un modèle de plan de surveillance de la sécurité efficace conçu par des professionnels pour éliminer les cybermenaces et les violations de données. Le but de ce deck est d'identifier les moyens de surmonter les défis de la surveillance de la sécurité et de mettre en place un plan pour réduire les risques de sécurité. La surveillance continue de la sécurité permet aux entreprises d'évaluer leur posture de sécurité en temps réel, d'identifier les failles ou les intrusions potentielles et de les atténuer dès que possible. À l'heure actuelle, l'entreprise souhaite collecter et analyser les indicateurs de performance clés des menaces potentielles de surveillance de la sécurité, identifier les défis de la surveillance de la sécurité et fournir des moyens de surmonter les obstacles, mettre en place un plan de surveillance de la sécurité pour réduire les risques de sécurité et identifier les meilleures pratiques de surveillance de la sécurité. et des outils qui pourraient être mis en œuvre. Cette présentation fournit des détails sur les indicateurs de performance clés de la surveillance de la sécurité, les raisons d'une mauvaise surveillance de la sécurité, les défis actuels de surveillance de la sécurité et les moyens d'atténuer les défis, etc. En outre, la présentation fournit des informations sur les éléments essentiels d'un plan de surveillance de la sécurité, les moyens par lesquels les données de sécurité peuvent être compromises et les étapes nécessaires à la mise en place d'un plan de surveillance avancé de la cybersécurité. Cette présentation PowerPoint couvre également les bonnes pratiques de surveillance de la cybersécurité, les outils de surveillance de la cybersécurité à mettre en œuvre et les tableaux de bord de surveillance de la sécurité. Accédez à notre modèle de plan de surveillance de sécurité efficace pour une croissance améliorée de votre entreprise. Téléchargez-le maintenant.

La surveillance de la cybersécurité est un élément crucial de la gestion des risques, car elle permet aux entreprises de ré..

- Google Slides is a new FREE Presentation software from Google.

- All our content is 100% compatible with Google Slides.

- Just download our designs, and upload them to Google Slides and they will work automatically.

- Amaze your audience with SlideTeam and Google Slides.

-

Want Changes to This PPT Slide? Check out our Presentation Design Services

- WideScreen Aspect ratio is becoming a very popular format. When you download this product, the downloaded ZIP will contain this product in both standard and widescreen format.

-

- Some older products that we have may only be in standard format, but they can easily be converted to widescreen.

- To do this, please open the SlideTeam product in Powerpoint, and go to

- Design ( On the top bar) -> Page Setup -> and select "On-screen Show (16:9)” in the drop down for "Slides Sized for".

- The slide or theme will change to widescreen, and all graphics will adjust automatically. You can similarly convert our content to any other desired screen aspect ratio.

Compatible With Google Slides

Get This In WideScreen

You must be logged in to download this presentation.

Caractéristiques de ces diapositives de présentation PowerPoint :

Séduisez votre public avec ce plan de surveillance de sécurité efficace pour éliminer les cybermenaces et les violations de données. Augmentez votre seuil de présentation en déployant ce modèle bien conçu. Il s'agit d'un excellent outil de communication en raison de son contenu bien documenté. Il contient également des icônes stylisées, des graphiques, des éléments visuels, etc., ce qui en fait un élément qui attire immédiatement l'attention. Composé de quarante-quatre toboggans, ce deck complet est tout ce dont vous avez besoin pour vous faire remarquer. Toutes les diapositives et leur contenu peuvent être modifiés pour s'adapter à votre environnement professionnel unique. Non seulement cela, d'autres composants et graphiques peuvent également être modifiés pour ajouter des touches personnelles à cet ensemble préfabriqué.

People who downloaded this PowerPoint presentation also viewed the following :

Contenu de cette présentation Powerpoint

Diapositive 1 : La diapositive donne le titre du projet et le nom de votre entreprise.

Diapositive 2 : Cette diapositive explique le programme de surveillance de la sécurité.

Diapositive 3 : Cette diapositive présente la table des matières du projet.

Diapositive 4 : Cette diapositive présente les indicateurs clés, les raisons d'une mauvaise surveillance et les tendances de la surveillance de la sécurité.

Diapositive 5 : Cette diapositive montre certains des indicateurs de performance clés actuels de la surveillance de la cybersécurité de l'entreprise avant les mesures prises par l'entreprise pour atténuer les problèmes de surveillance de la sécurité et mettre en œuvre un plan de surveillance de la sécurité avancé.

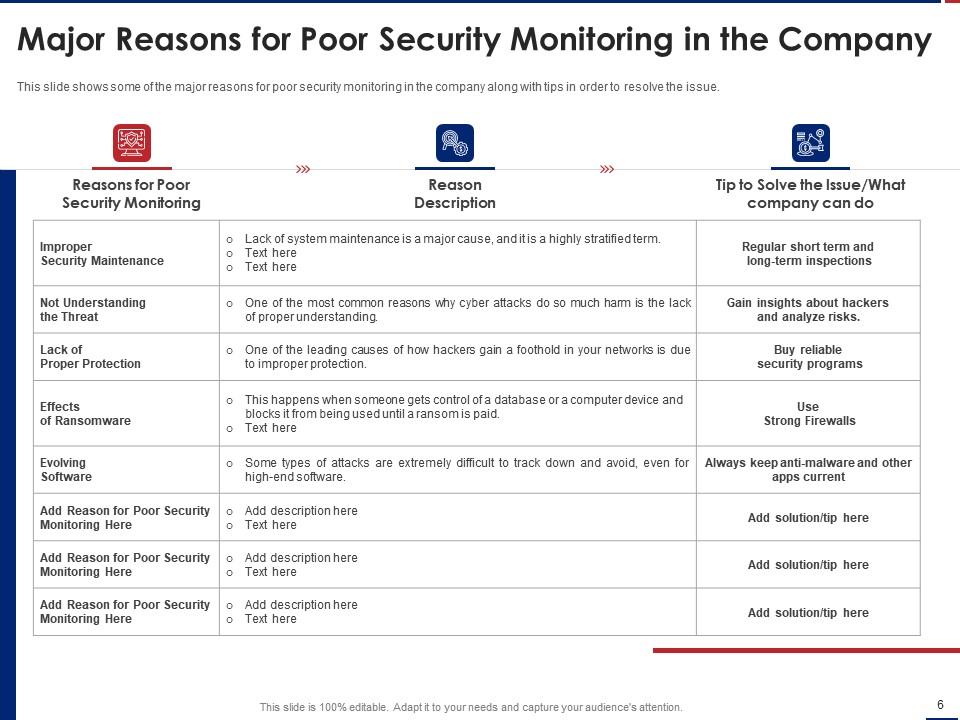

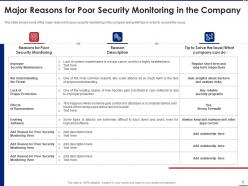

Diapositive 6 : Cette diapositive montre certaines des principales raisons d'une mauvaise surveillance de la sécurité dans l'entreprise ainsi que des conseils pour résoudre le problème.

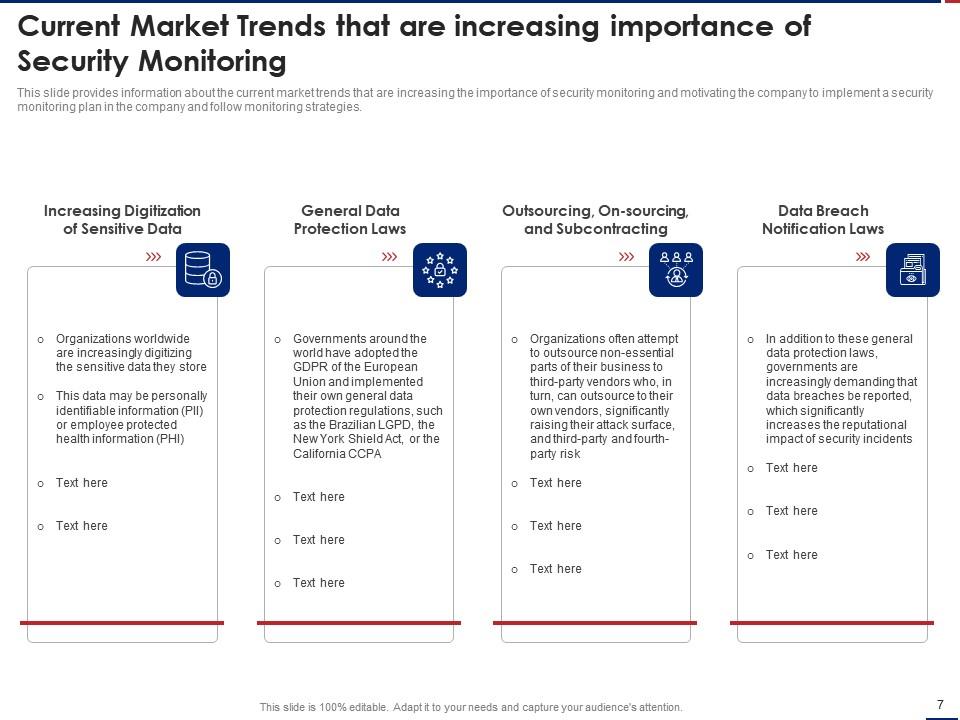

Diapositive 7 : Cette diapositive fournit des informations sur les tendances actuelles du marché qui augmentent l'importance de la surveillance de la sécurité et motivent l'entreprise à mettre en œuvre un plan de surveillance de la sécurité dans l'entreprise et à suivre des stratégies de surveillance.

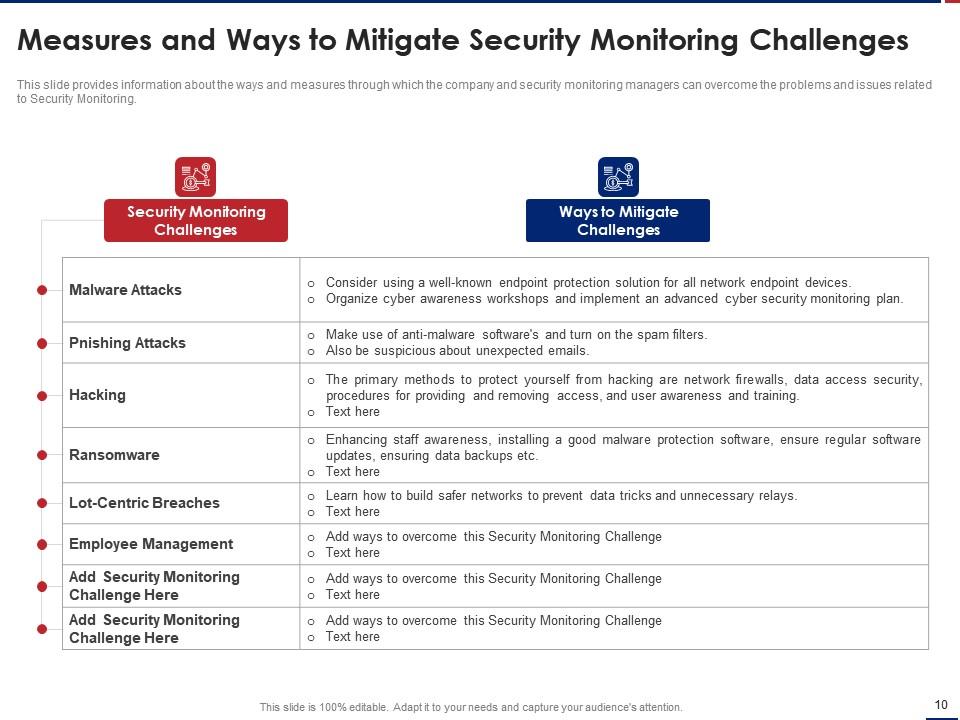

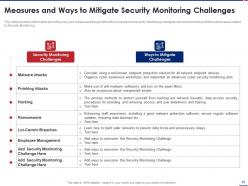

Diapositive 8 : La diapositive fournit des informations sur les défis de sécurité et les moyens d'atténuer les défis.

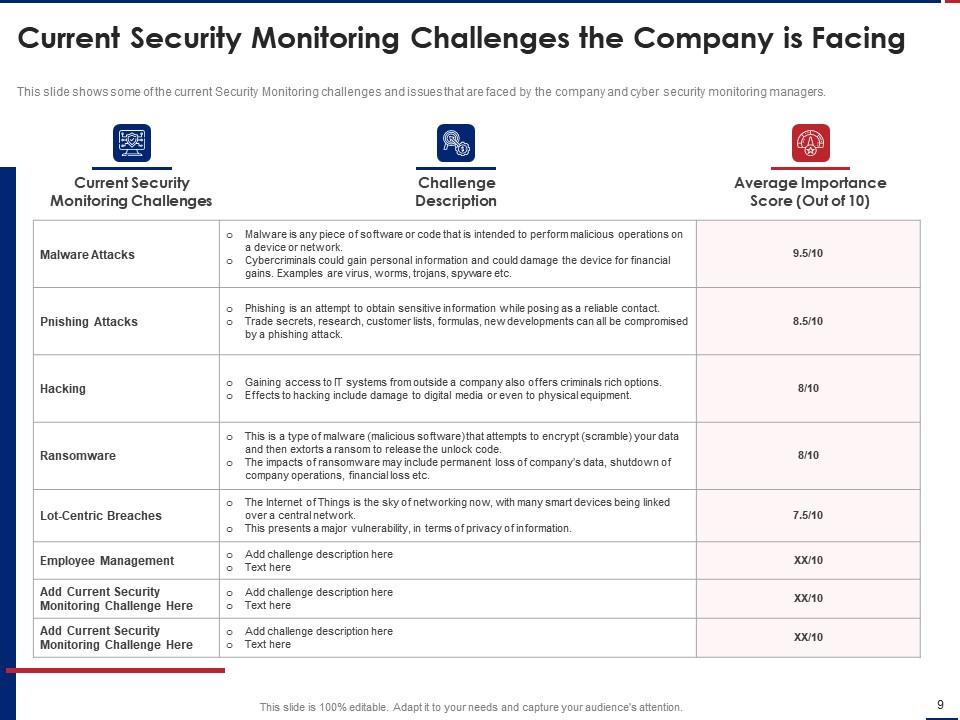

Diapositive 9 : Cette diapositive montre certains des défis et problèmes actuels de surveillance de la sécurité auxquels sont confrontés l'entreprise et les responsables de la surveillance de la cybersécurité.

Diapositive 10 : Cette diapositive fournit des informations sur les moyens et les mesures par lesquels l'entreprise et les responsables de la surveillance de la sécurité peuvent surmonter les problèmes et les questions liés à la surveillance de la sécurité.

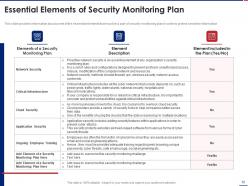

Diapositive 11 : La diapositive montre les éléments essentiels du plan de surveillance de la sécurité.

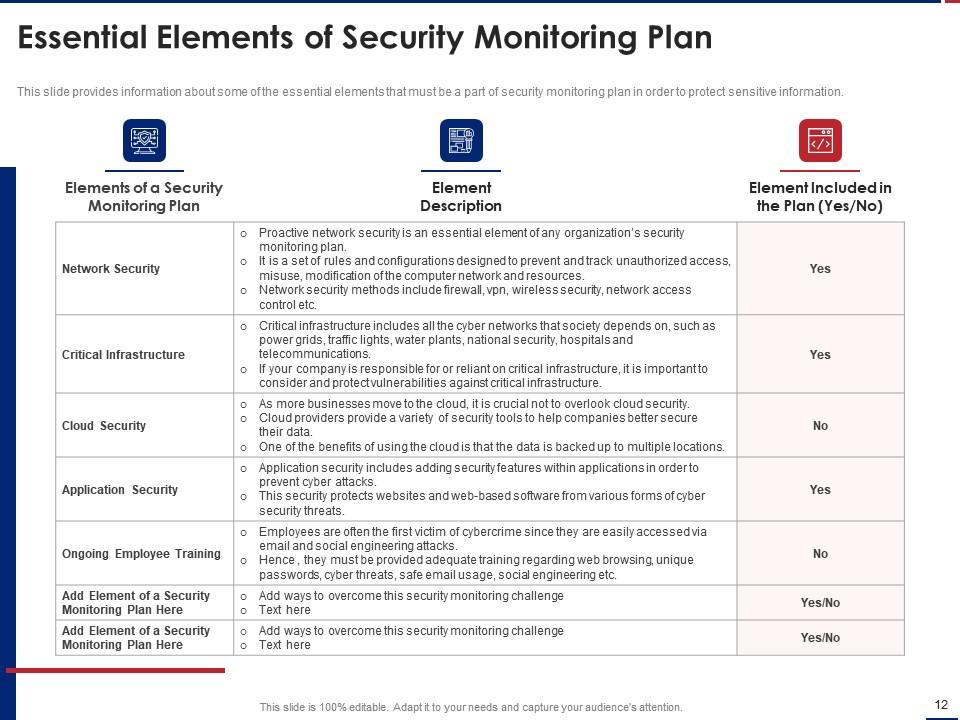

Diapositive 12 : Cette diapositive fournit des informations sur certains des éléments essentiels qui doivent faire partie du plan de surveillance de la sécurité afin de protéger les informations sensibles.

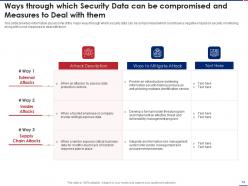

Diapositive 13 : La diapositive montre le titre des façons dont les données de sécurité peuvent être incluses.

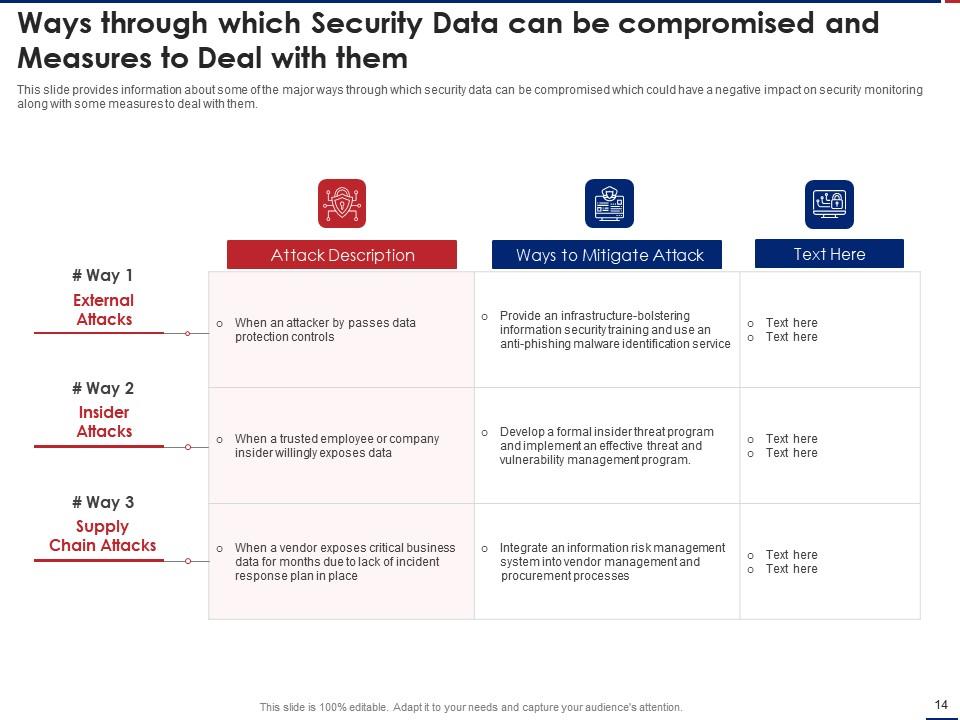

Diapositive 14 : Cette diapositive fournit des informations sur certains des principaux moyens par lesquels les données de sécurité peuvent être compromises, ce qui pourrait avoir un impact négatif sur la surveillance de la sécurité, ainsi que sur certaines mesures pour y faire face.

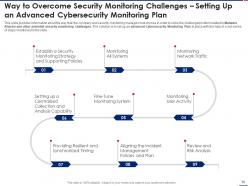

Diapositive 15 : La diapositive explique le titre des moyens de surmonter les défis du marketing de sécurité.

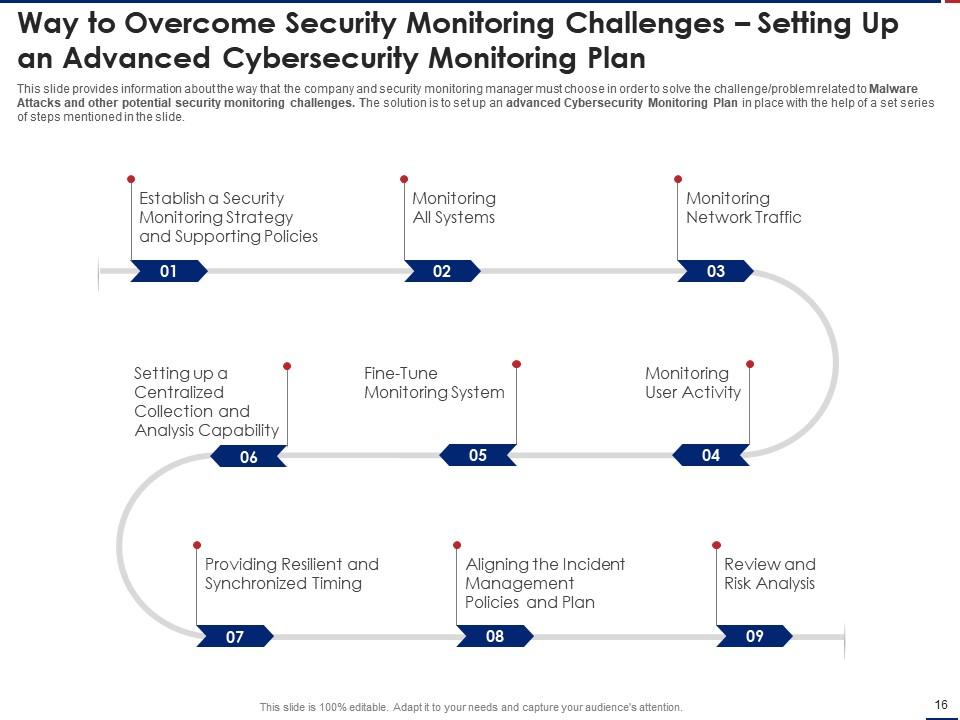

Diapositive 16 : Cette diapositive fournit des informations sur la façon dont l'entreprise et le responsable de la surveillance de la sécurité doivent choisir afin de résoudre le défi/le problème lié aux attaques de logiciels malveillants et à d'autres défis potentiels de surveillance de la sécurité.

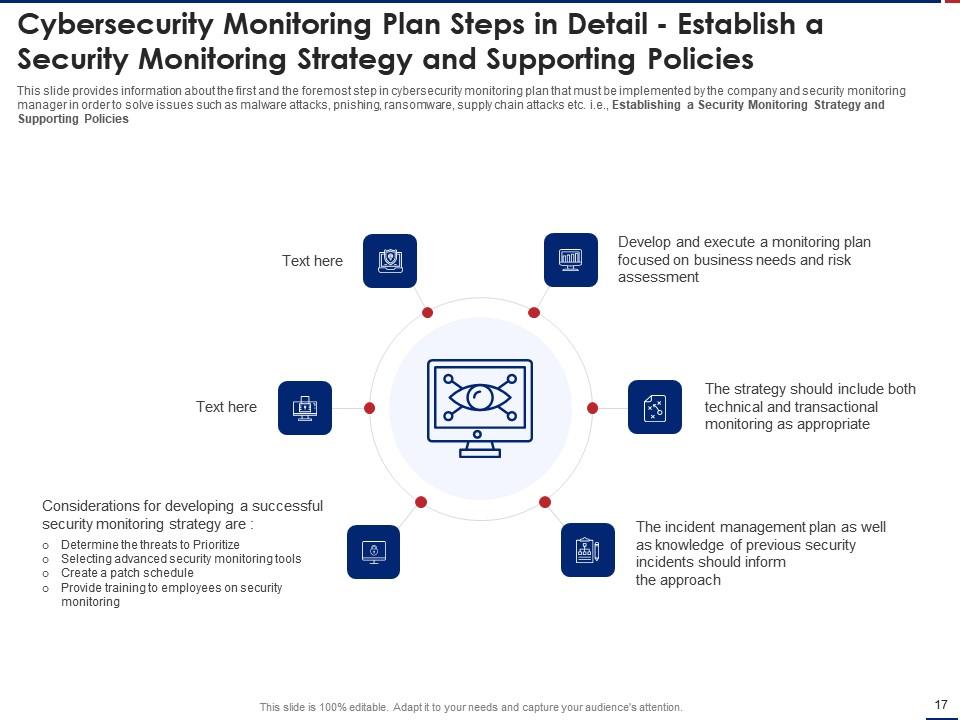

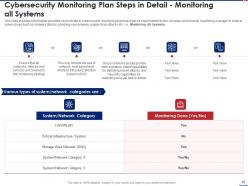

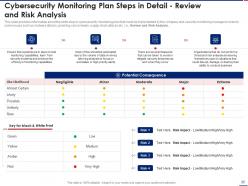

Diapositive 17 : Cette diapositive fournit des informations sur la première et la principale étape du plan de surveillance de la cybersécurité qui doit être mise en œuvre par l'entreprise et le responsable de la surveillance de la sécurité afin de résoudre des problèmes tels que les attaques de logiciels malveillants, etc.

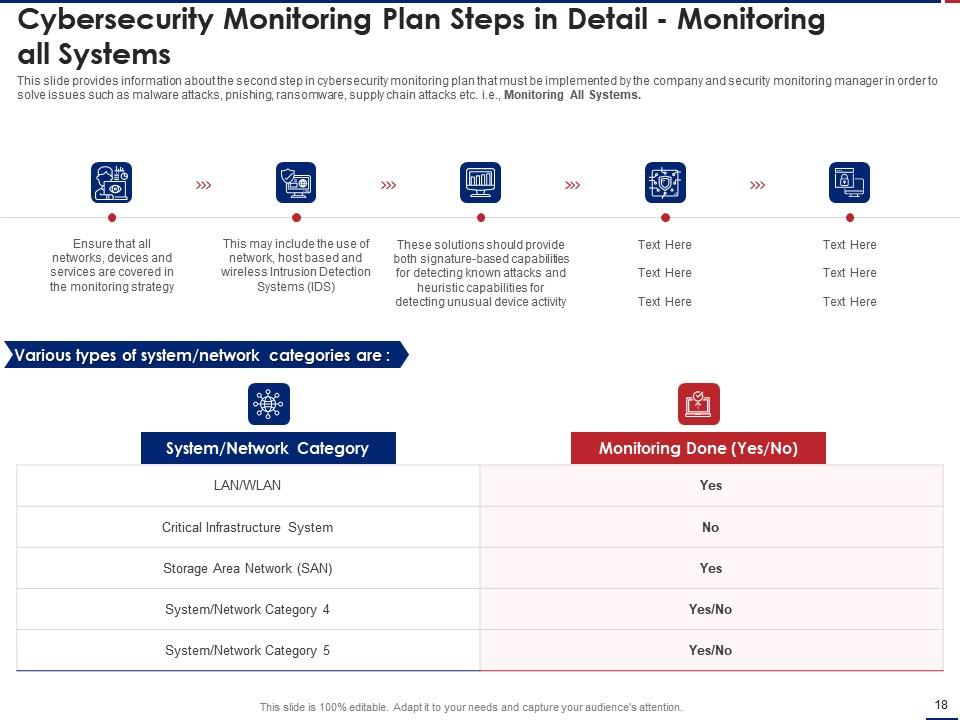

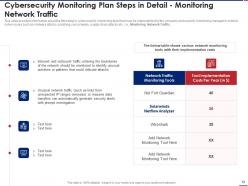

Diapositive 18 : Cette diapositive fournit des informations sur la deuxième étape du plan de surveillance de la cybersécurité qui doit être mise en œuvre par l'entreprise et le responsable de la surveillance de la sécurité afin de résoudre des problèmes tels que les punitions, les ransomwares, les attaques de la chaîne d'approvisionnement, etc.

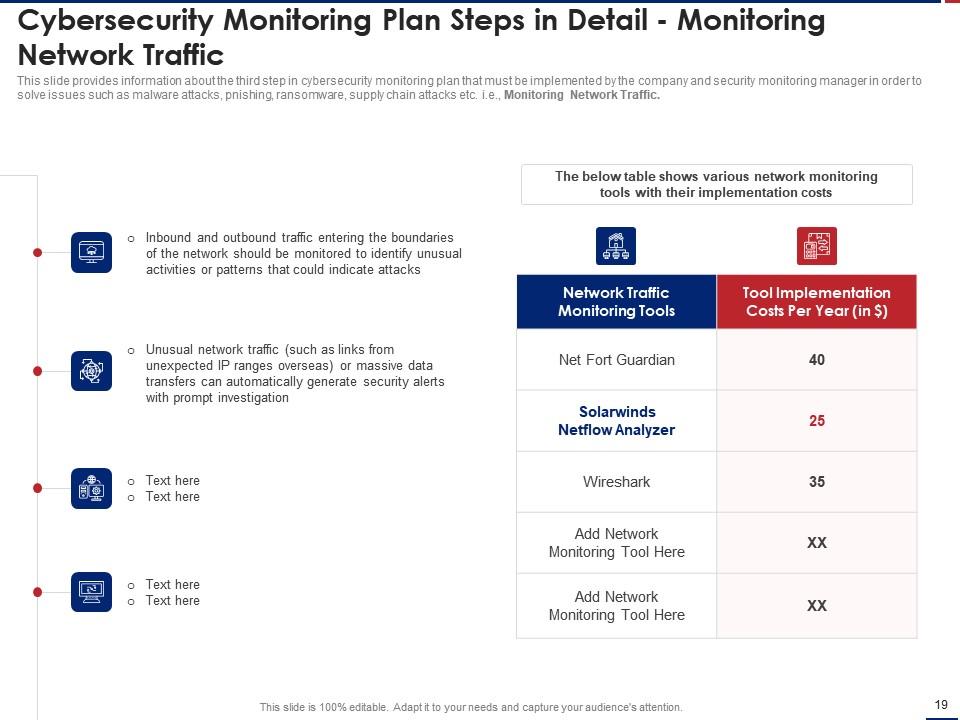

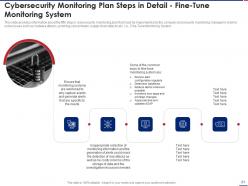

Diapositive 19 : Cette diapositive fournit des informations sur la troisième étape du plan de surveillance de la cybersécurité qui doit être mise en œuvre par l'entreprise et le responsable de la surveillance de la sécurité afin de résoudre des problèmes tels que les ransomwares, les attaques de la chaîne d'approvisionnement, etc.

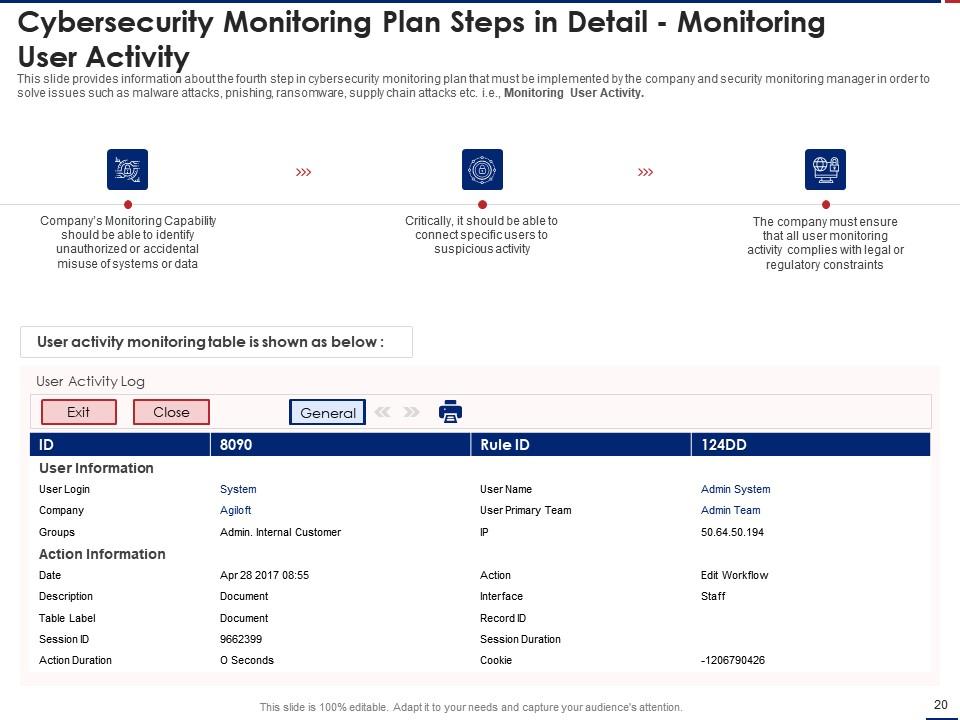

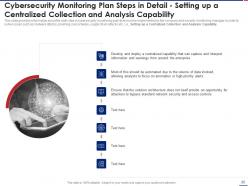

Diapositive 20 : Cette diapositive fournit des informations sur la quatrième étape du plan de surveillance de la cybersécurité qui doit être mise en œuvre par l'entreprise et le responsable de la surveillance de la sécurité afin de résoudre des problèmes tels que les attaques de logiciels malveillants, les punitions, etc.

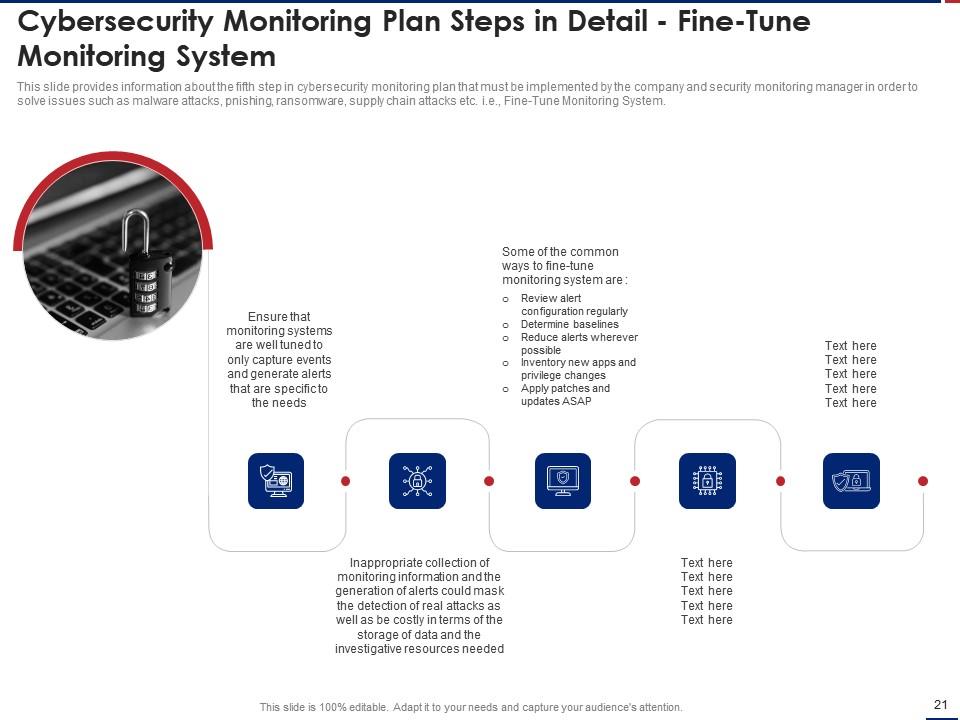

Diapositive 21 : Cette diapositive fournit des informations sur la cinquième étape du plan de surveillance de la cybersécurité qui doit être mise en œuvre par l'entreprise et le responsable de la surveillance de la sécurité afin de résoudre des problèmes tels que les attaques de logiciels malveillants, les attaques de la chaîne d'approvisionnement, etc.

Diapositive 22 : Cette diapositive fournit des informations sur la sixième étape du plan de surveillance de la cybersécurité qui doit être mise en œuvre par l'entreprise et le responsable de la surveillance de la sécurité afin de résoudre des problèmes tels que les ransomwares, les attaques de la chaîne d'approvisionnement, etc.

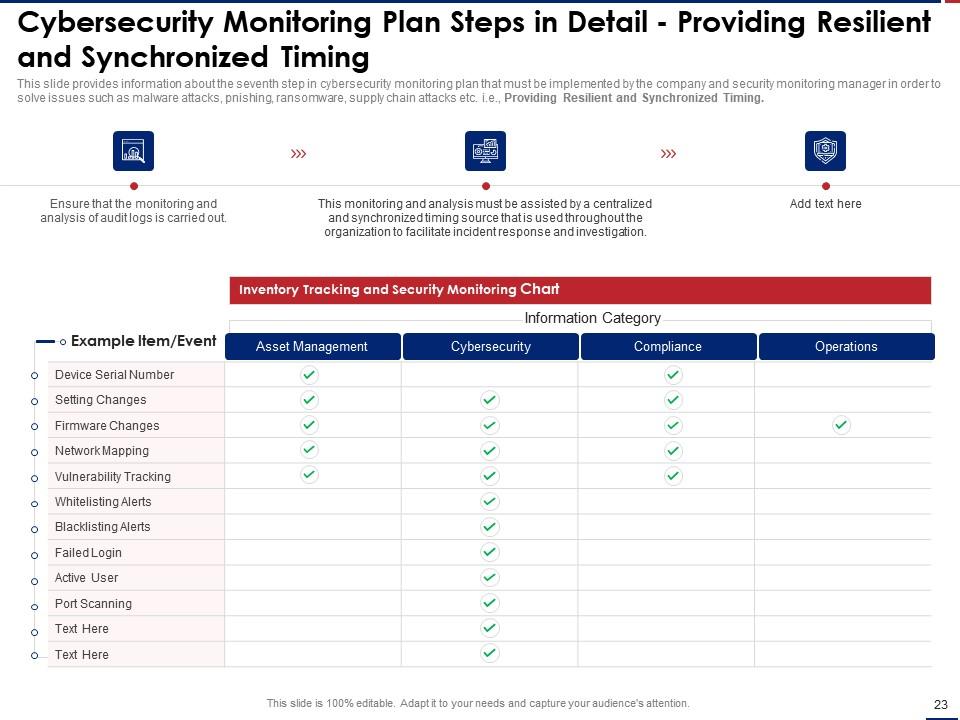

Diapositive 23 : Cette diapositive fournit des informations sur la septième étape du plan de surveillance de la cybersécurité qui doit être mise en œuvre par l'entreprise et le responsable de la surveillance de la sécurité afin de résoudre des problèmes tels que les attaques de logiciels malveillants, les punitions, les ransomwares, les attaques de la chaîne d'approvisionnement, etc.

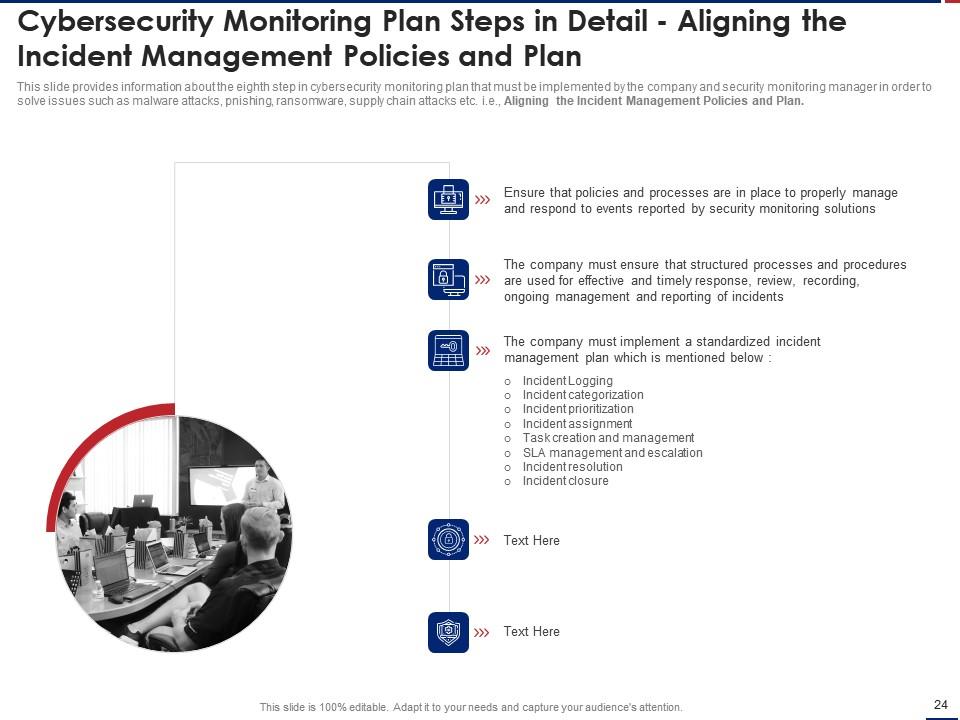

Diapositive 24 : Cette diapositive fournit des informations sur la huitième étape du plan de surveillance de la cybersécurité qui doit être mise en œuvre par l'entreprise et le responsable de la surveillance de la sécurité afin de résoudre des problèmes tels que les attaques de logiciels malveillants, etc.

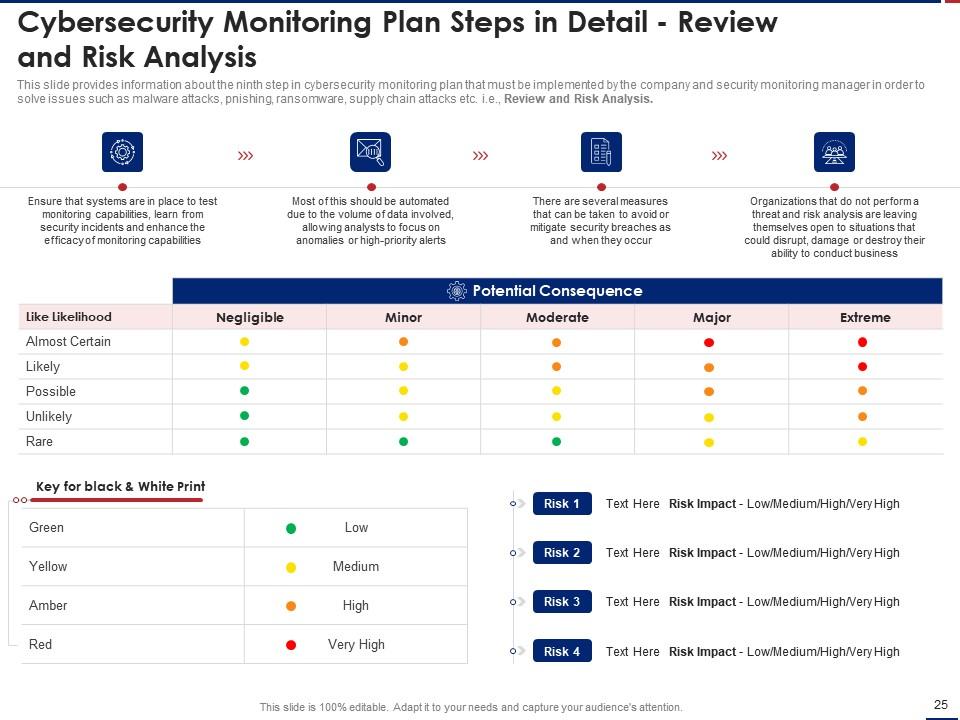

Diapositive 25 : Cette diapositive fournit des informations sur la neuvième étape du plan de surveillance de la cybersécurité qui doit être mise en œuvre par l'entreprise et le responsable de la surveillance de la sécurité afin de résoudre des problèmes tels que la punition, etc.

Diapositive 26 : La diapositive décrit le titre des meilleures pratiques de surveillance de la cybersécurité.

Diapositive 27 : Cette diapositive fournit des informations sur certaines des meilleures pratiques liées à la surveillance de la sécurité qui doivent être suivies par l'entreprise.

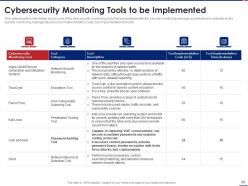

Diapositive 28 : La diapositive présente le titre des outils de surveillance de la cybersécurité.

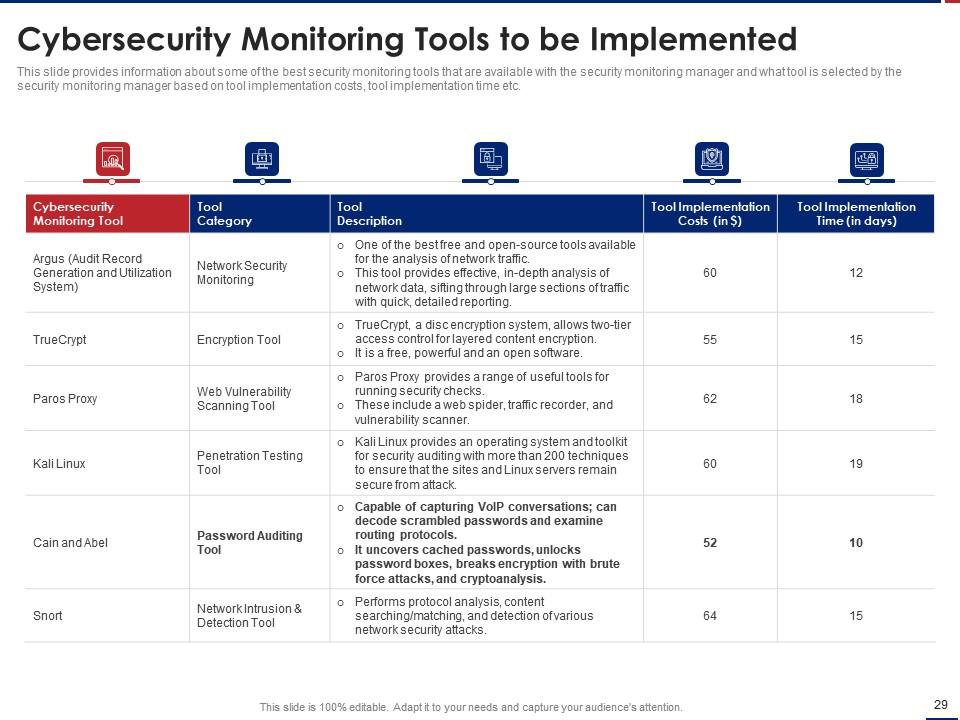

Diapositive 29 : Cette diapositive fournit des informations sur certains des meilleurs outils de surveillance de la sécurité disponibles avec le gestionnaire de surveillance de la sécurité et sur l'outil sélectionné par le gestionnaire de surveillance de la sécurité en fonction des coûts de mise en œuvre de l'outil, du temps de mise en œuvre de l'outil, etc.

Diapositive 30 : La diapositive fournit le titre des indicateurs de performance clés et des tableaux de bord de surveillance de la sécurité.

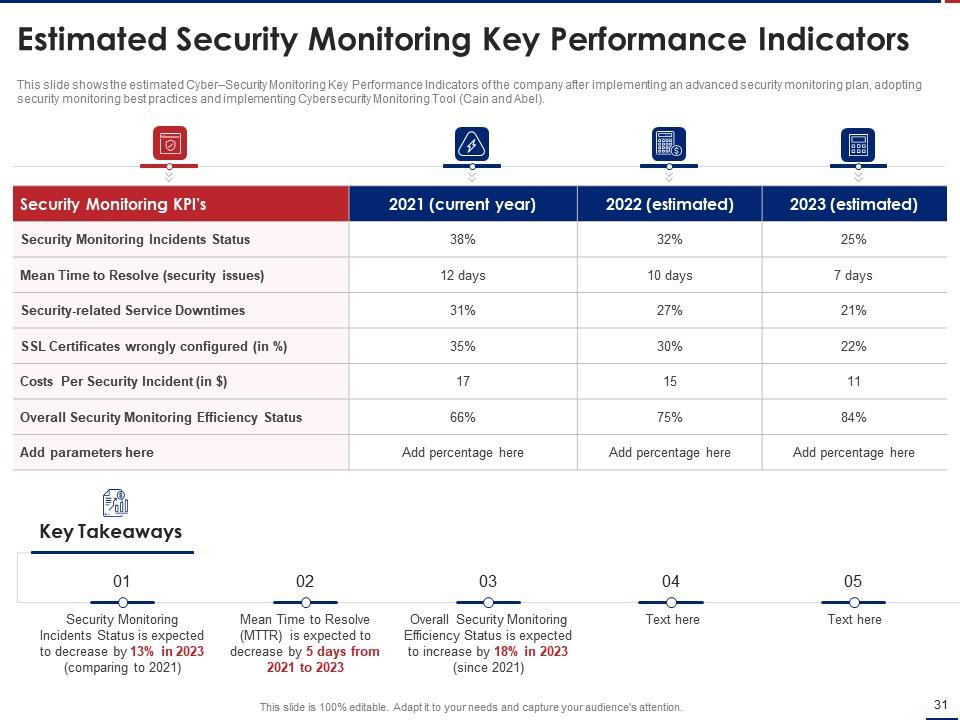

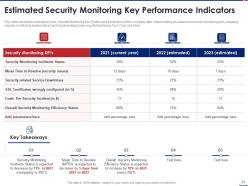

Diapositive 31 : Cette diapositive montre les indicateurs de performance clés de surveillance de la cybersécurité estimés de l'entreprise après la mise en œuvre d'un plan de surveillance de la sécurité avancé, l'adoption des meilleures pratiques de surveillance de la sécurité et la mise en œuvre de l'outil de surveillance de la cybersécurité (Cain et Abel).

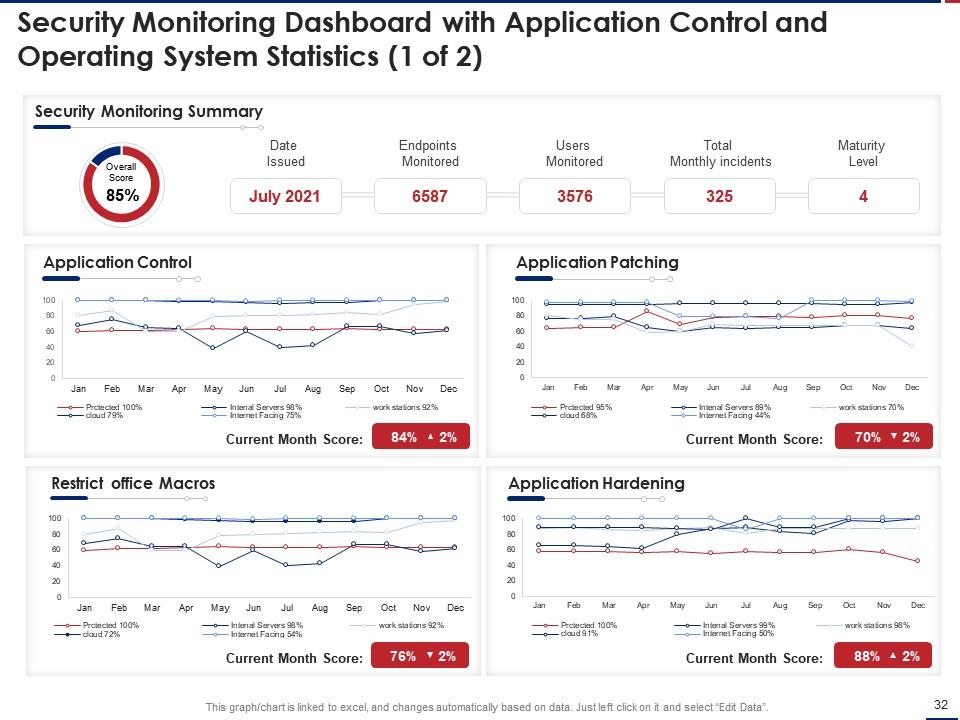

Diapositive 32 : La diapositive montre le tableau de bord pour la surveillance de la sécurité avec les statistiques du système d'exploitation et le contrôle des applications.

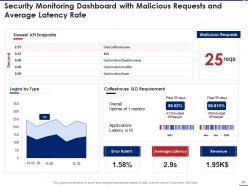

Diapositive 33 : Cette diapositive présente le tableau de bord pour la surveillance de la sécurité.

Diapositive 34 : Cette diapositive affiche le tableau de bord pour la surveillance de la sécurité avec un taux de latence moyen et des requêtes malveillantes.

Diapositive 35 : Cette diapositive présente les différentes icônes permettant d'éliminer les cybermenaces pour une surveillance efficace de la sécurité.

Diapositive 36 : Cette diapositive décrit le titre des diapositives supplémentaires.

Diapositive 37 : Cette diapositive explique la vision, la mission et les objectifs de votre entreprise.

Diapositive 38 : Cette diapositive montre les membres de l'équipe du projet avec leurs noms et leur désignation.

Diapositive 39 : Cette diapositive donne un aperçu des objectifs de l'entreprise.

Diapositive 40 : Cette diapositive présente la feuille de route de votre entreprise.

Diapositive 41 : Cette diapositive fournit des informations sur le plan de 30-60-90 jours du projet.

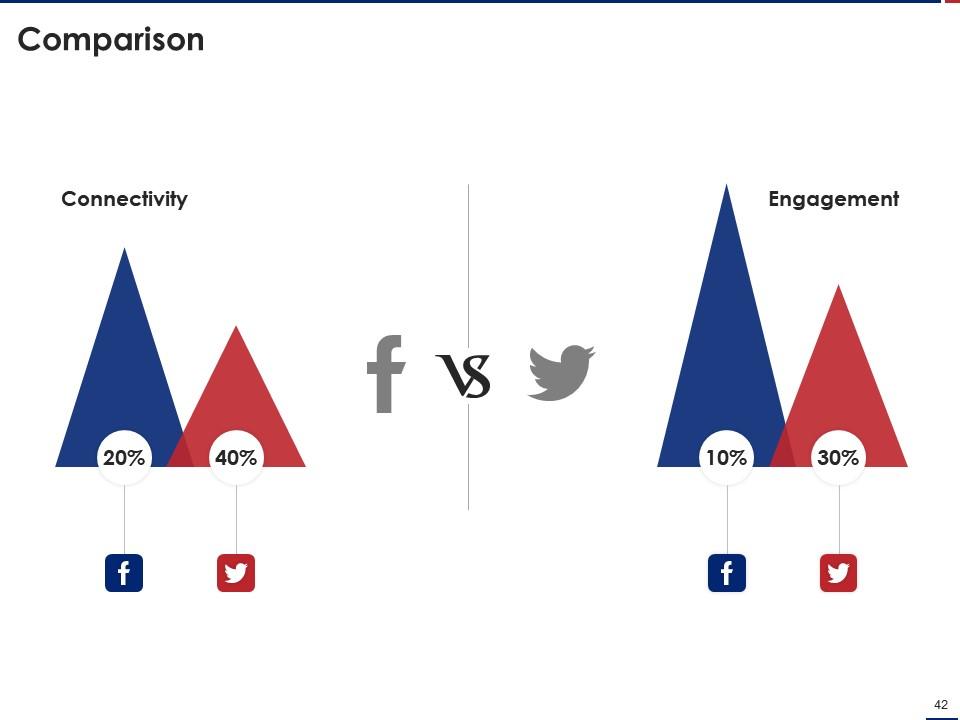

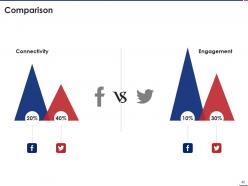

Diapositive 42 : Cette diapositive présente la comparaison entre la connectivité et l'engagement.

Diapositive 43 : Cette diapositive est pour le puzzle lié à l'entreprise.

Diapositive 44 : Cette diapositive présente le titre de la diapositive de remerciement et les coordonnées de l'entreprise, y compris le numéro de téléphone, l'adresse e-mail, etc.

Plan de surveillance de la sécurité efficace pour éliminer les cybermenaces et les violations de données Deck complet avec les 44 diapositives :

Utilisez notre plan de surveillance de la sécurité efficace pour éliminer les cybermenaces et les violations de données Deck complet pour vous aider efficacement à gagner un temps précieux. Ils sont prêts à l'emploi pour s'adapter à n'importe quelle structure de présentation.

-

Innovative and attractive designs.

-

Editable templates with innovative design and color combination.

-

Innovative and attractive designs.

-

Helpful product design for delivering presentation.

-

Enough space for editing and adding your own content.

-

Use of icon with content is very relateable, informative and appealing.

-

Informative design.

-

Good research work and creative work done on every template.

-

Awesome use of colors and designs in product templates.