Política de tecnología de la información Diapositivas de presentación de Powerpoint de TI

Las políticas y los procedimientos de TI establecen pautas para el uso de la tecnología de la información dentro de una organización. En otras palabras, describe las reglas en forma de enfoques para el uso de los activos de la empresa. Consulte nuestra presentación de PowerPoint diseñada profesionalmente sobre la política de tecnología de la información que explica brevemente las políticas de TI, su importancia, los componentes críticos, una lista de verificación para crear una política de TI eficaz, etc. En esta presentación de PowerPoint sobre la política de tecnología de la información, hemos cubierto las diferentes políticas de TI, como política de acceso remoto, creación y administración de contraseñas, uso aceptable de equipos y muchos más. También habla sobre la concientización y la capacitación en seguridad, la seguridad de la información y la política de correo electrónico y chat. Además, la presentación PPT de la Política de seguridad cibernética incluye la política Traiga su dispositivo que comprende su objetivo y alcance, la lista de verificación para crear BYOD y los protocolos del dispositivo. También se centra en las restricciones sobre el uso autorizado de dispositivos personales, la privacidad y el acceso a la empresa, el estipendio para BYOD, la seguridad de los dispositivos personales, etc. Además, esta plantilla de política BYOD comprende un programa de capacitación en seguridad cibernética para el personal, un cronograma y una hoja de ruta para desarrollar una política de TI. Obtenga acceso ahora.

- Google Slides is a new FREE Presentation software from Google.

- All our content is 100% compatible with Google Slides.

- Just download our designs, and upload them to Google Slides and they will work automatically.

- Amaze your audience with SlideTeam and Google Slides.

-

Want Changes to This PPT Slide? Check out our Presentation Design Services

- WideScreen Aspect ratio is becoming a very popular format. When you download this product, the downloaded ZIP will contain this product in both standard and widescreen format.

-

- Some older products that we have may only be in standard format, but they can easily be converted to widescreen.

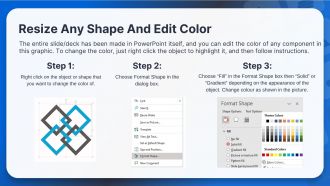

- To do this, please open the SlideTeam product in Powerpoint, and go to

- Design ( On the top bar) -> Page Setup -> and select "On-screen Show (16:9)” in the drop down for "Slides Sized for".

- The slide or theme will change to widescreen, and all graphics will adjust automatically. You can similarly convert our content to any other desired screen aspect ratio.

Compatible With Google Slides

Get This In WideScreen

You must be logged in to download this presentation.

Características de estas diapositivas de presentación de PowerPoint:

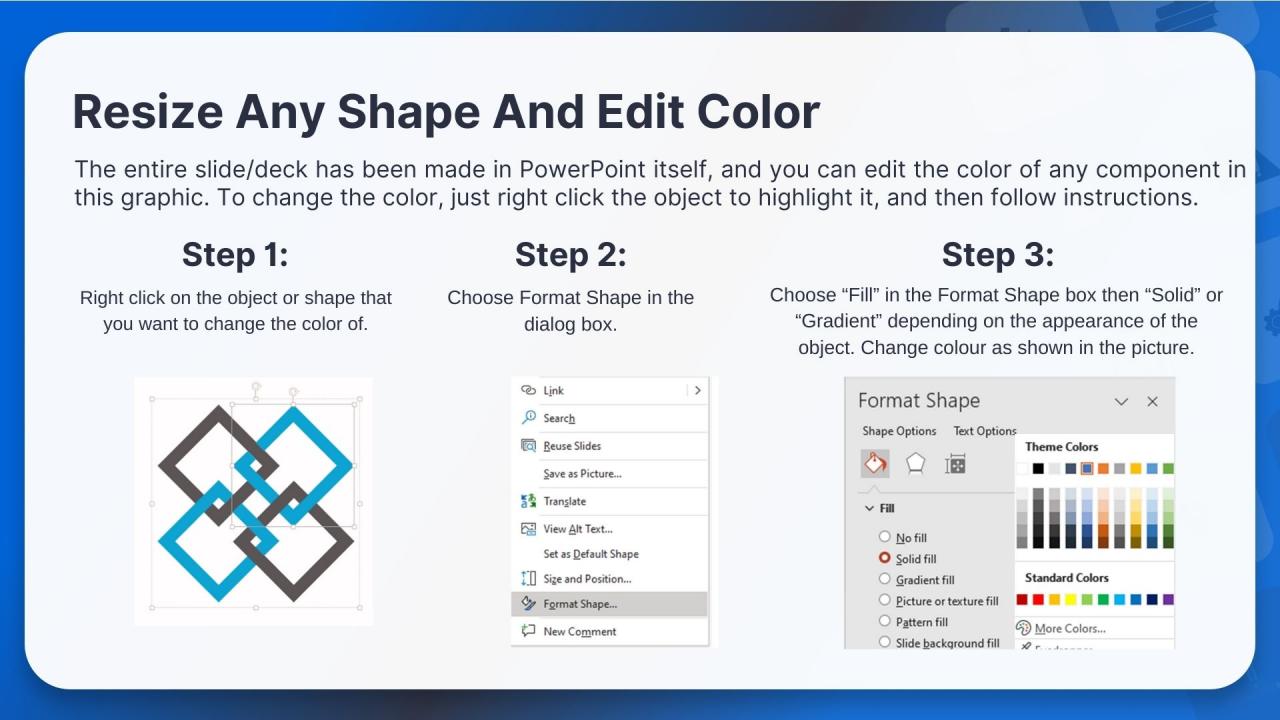

Entregue un PPT informativo sobre varios temas mediante el uso de estas diapositivas de presentación de PowerPoint de TI de política de tecnología de la información. Esta plataforma se enfoca e implementa las mejores prácticas de la industria, proporcionando así una vista panorámica del tema. Con cincuenta y nueve diapositivas, diseñadas con imágenes y gráficos de alta calidad, esta plataforma es un paquete completo para usar y descargar. Todas las diapositivas que se ofrecen en este mazo están sujetas a innumerables alteraciones, lo que lo convierte en un profesional en la entrega y la educación. Puede modificar el color de los gráficos, el fondo o cualquier otra cosa según sus necesidades y requisitos. Se adapta a todos los negocios verticales debido a su diseño adaptable.

People who downloaded this PowerPoint presentation also viewed the following :

Contenido de esta presentación de Powerpoint

Diapositiva 1 : Esta diapositiva presenta la Política de tecnología de la información. Comience indicando el nombre de su empresa.

Diapositiva 2 : Esta diapositiva muestra la Agenda de la presentación.

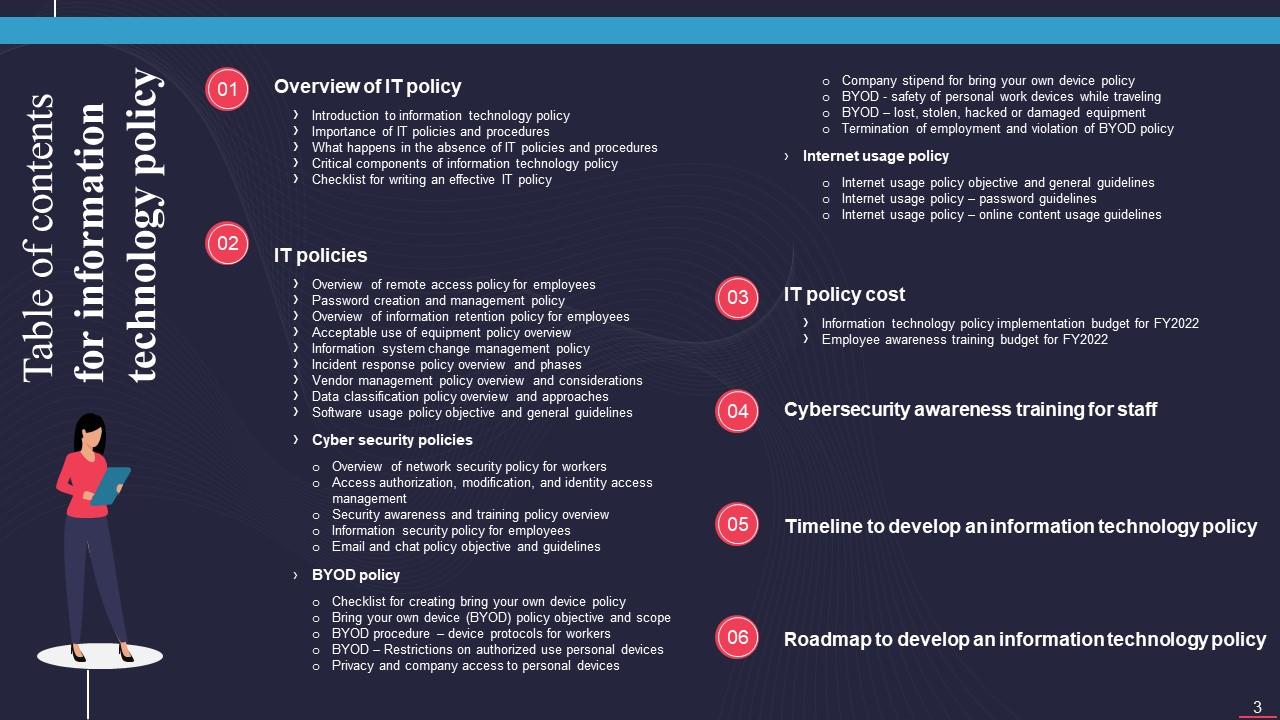

Diapositiva 3 : esta diapositiva incluye la tabla de contenido.

Diapositiva 4 : esta diapositiva resalta el título de los temas que se tratarán más a fondo.

Diapositiva 5 : Esta diapositiva representa la introducción a la política de tecnología de la información.

Diapositiva 6 : Esta diapositiva destaca la importancia de las políticas y procedimientos de TI.

Diapositiva 7 : Esta diapositiva aclara las consecuencias de no tener políticas y procedimientos de TI.

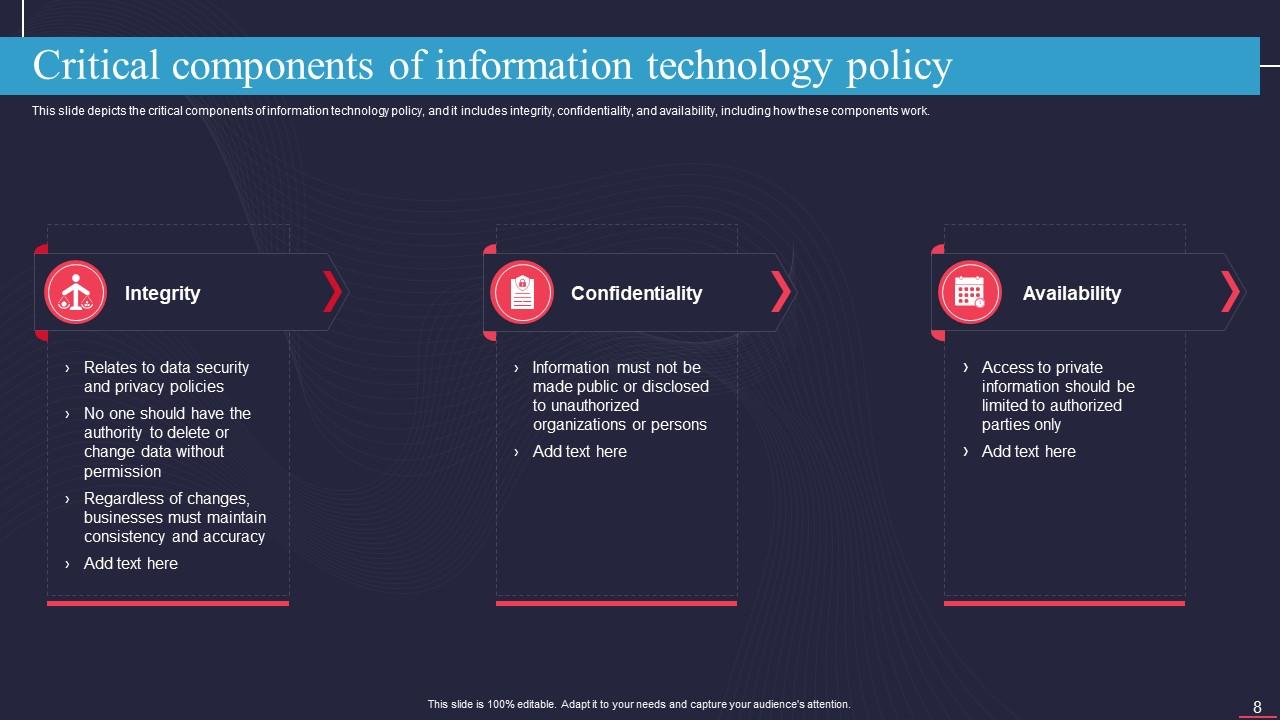

Diapositiva 8 : Esta diapositiva muestra los componentes críticos de la política de tecnología de la información.

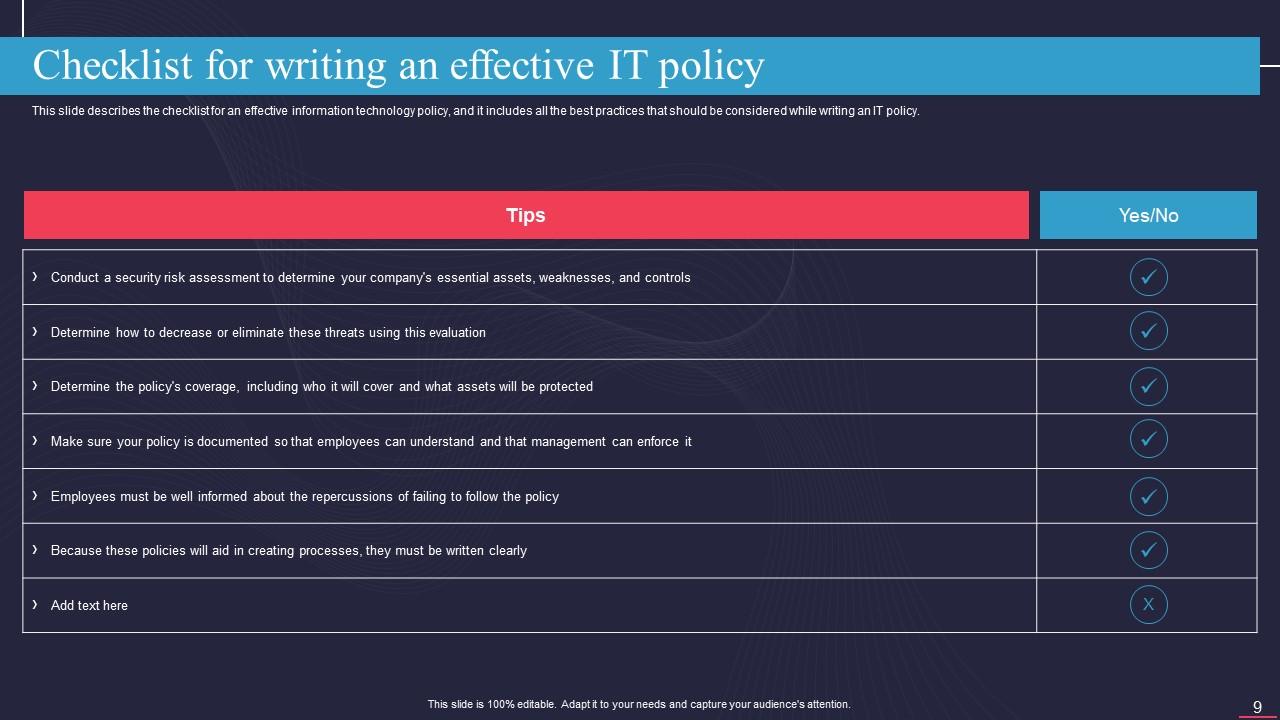

Diapositiva 9 : Esta diapositiva establece la lista de verificación para una política de tecnología de la información eficaz.

Diapositiva 10 : Esta diapositiva incorpora el encabezado de los contenidos que se tratarán más adelante.

Diapositiva 11 : Esta diapositiva presenta la política de acceso remoto para conectarse a la red de la empresa desde cualquier otro host.

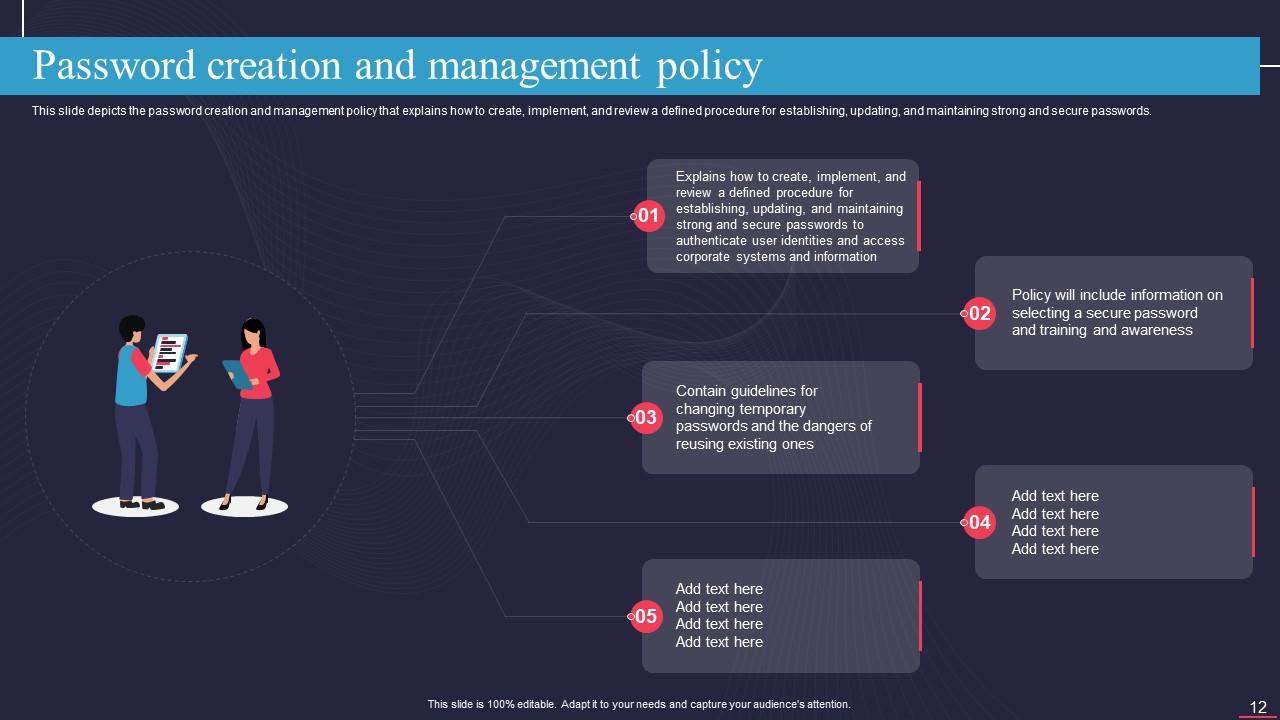

Diapositiva 12 : Esta diapositiva explica la política de creación y administración de contraseñas.

Diapositiva 13 : esta diapositiva revela una descripción general de la política de retención de información para los empleados.

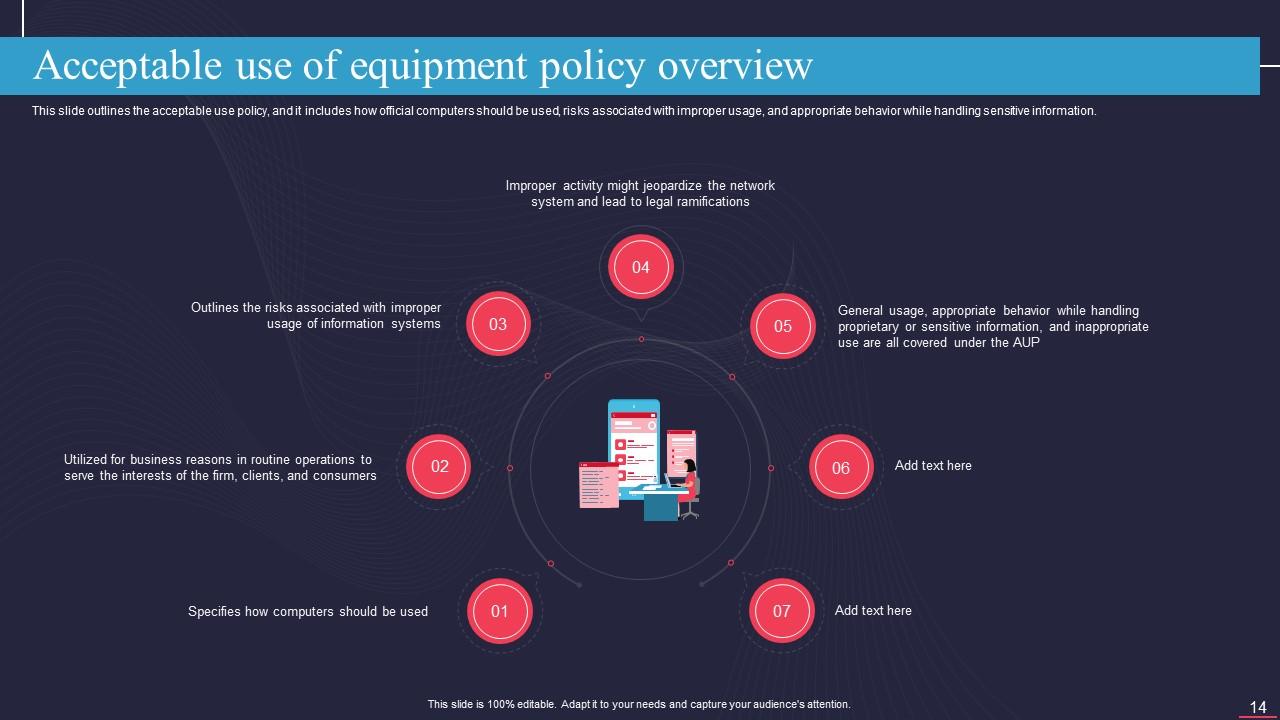

Diapositiva 14 : Esta diapositiva describe la descripción general de la política de uso aceptable de equipos.

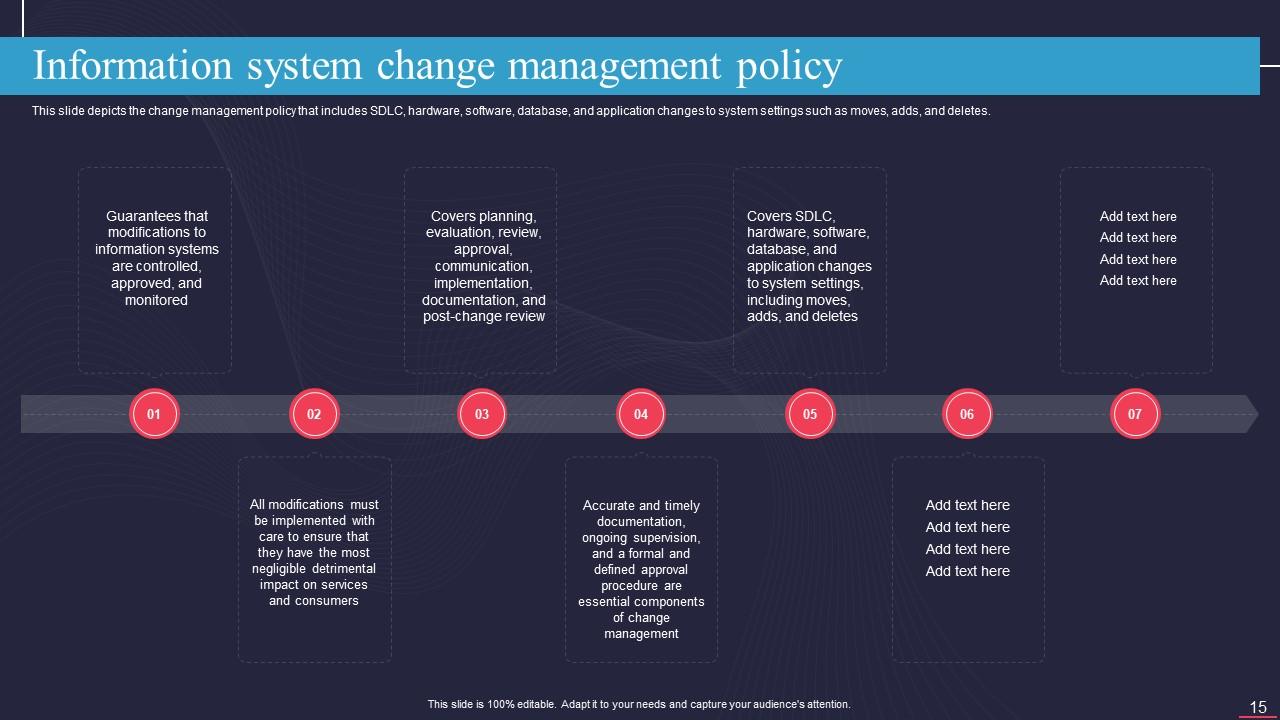

Diapositiva 15 : Esta diapositiva cubre la política de gestión de cambios del sistema de información.

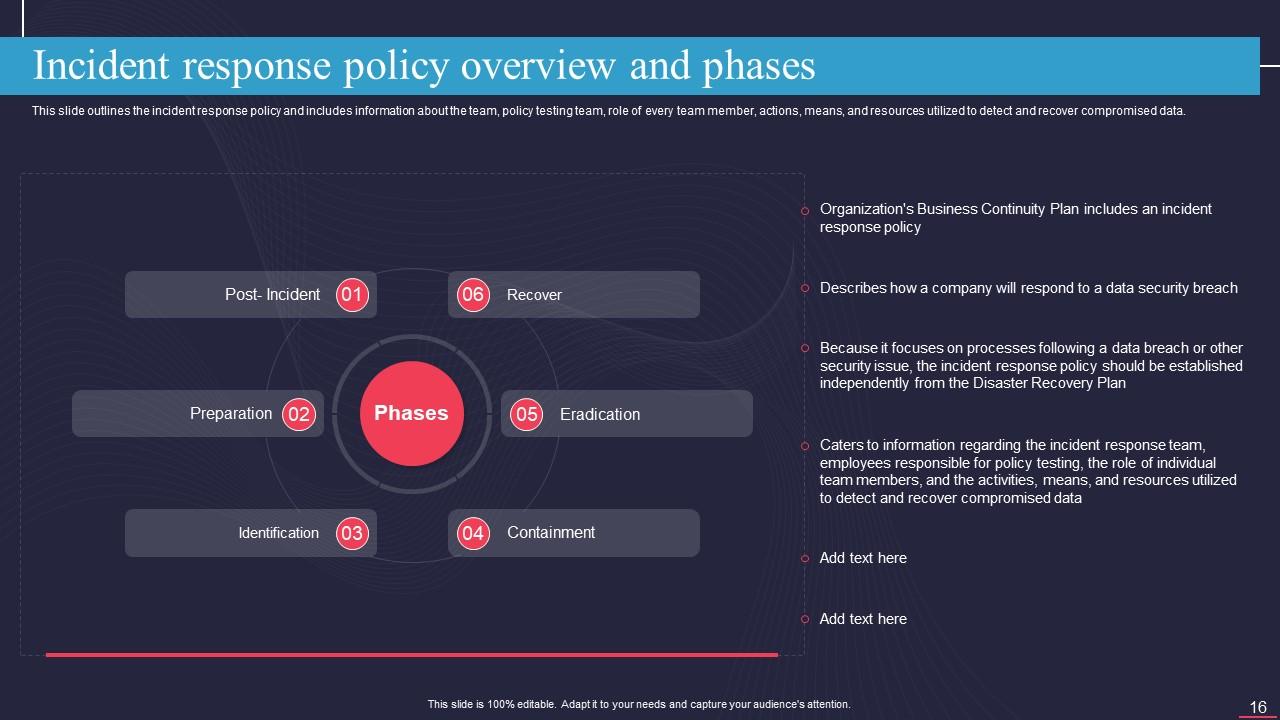

Diapositiva 16 : esta diapositiva presenta la política de respuesta a incidentes e incluye la información relacionada con el equipo.

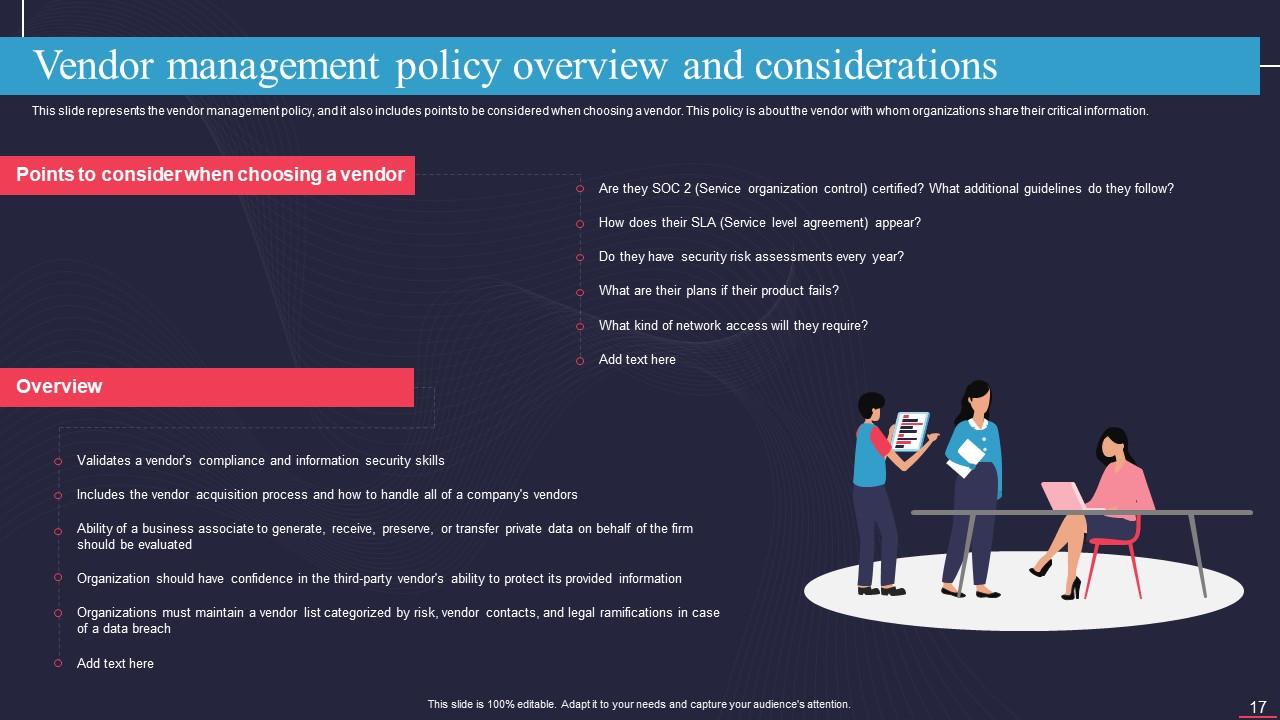

Diapositiva 17 : Esta diapositiva presenta la descripción general de la política y las consideraciones de gestión de proveedores.

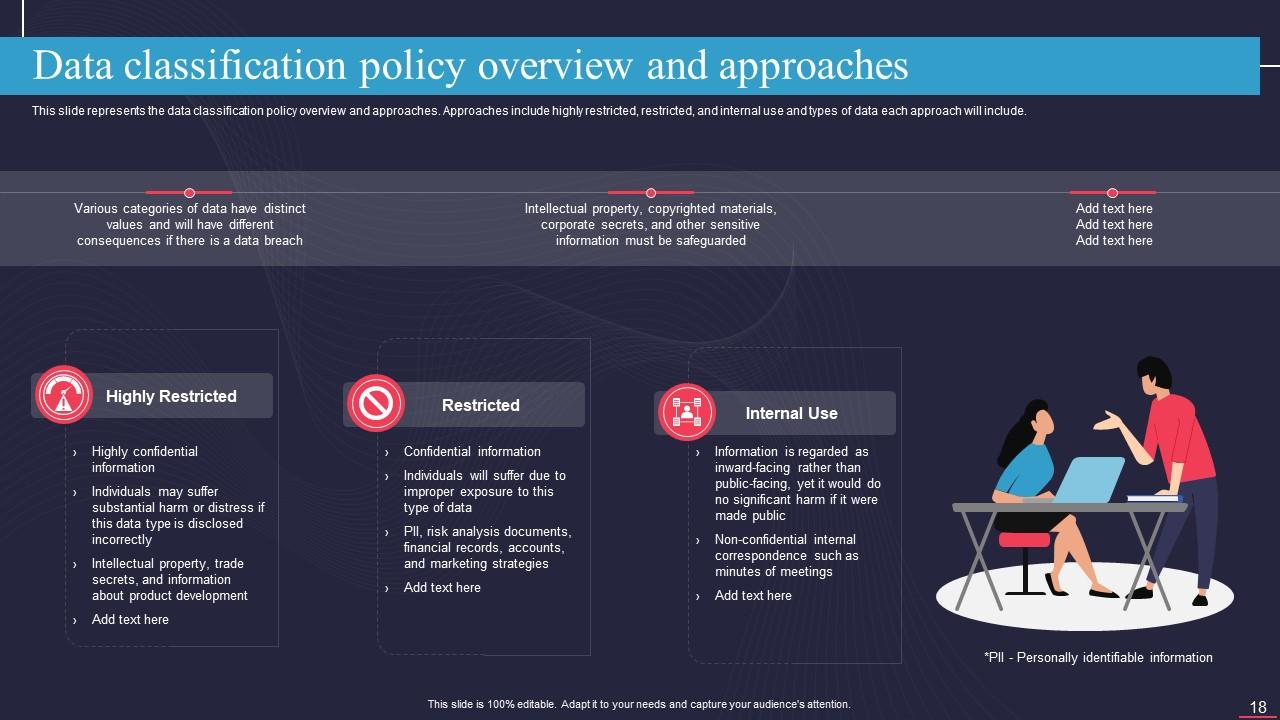

Diapositiva 18 : esta diapositiva muestra la descripción general y los enfoques de la política de clasificación de datos.

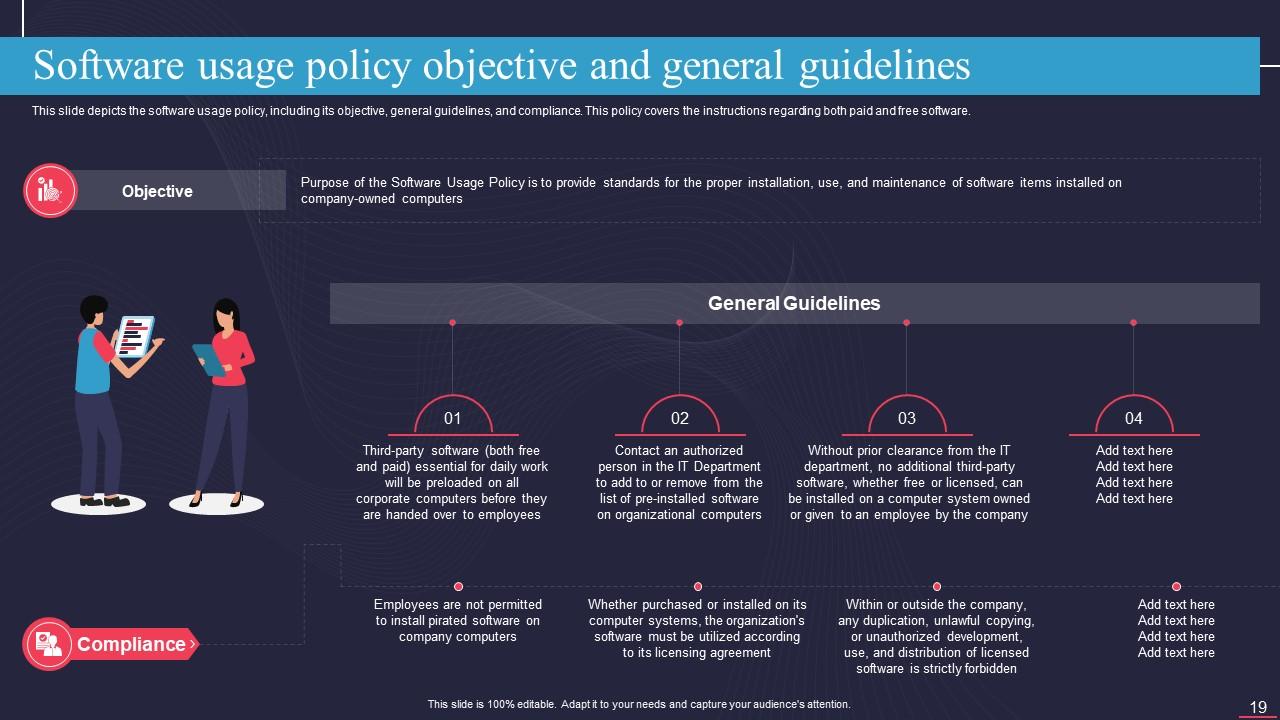

Diapositiva 19 : esta diapositiva muestra información sobre el objetivo de la política de uso del software y las pautas generales.

Diapositiva 20 : esta diapositiva contiene el título de las ideas que se discutirán más a fondo.

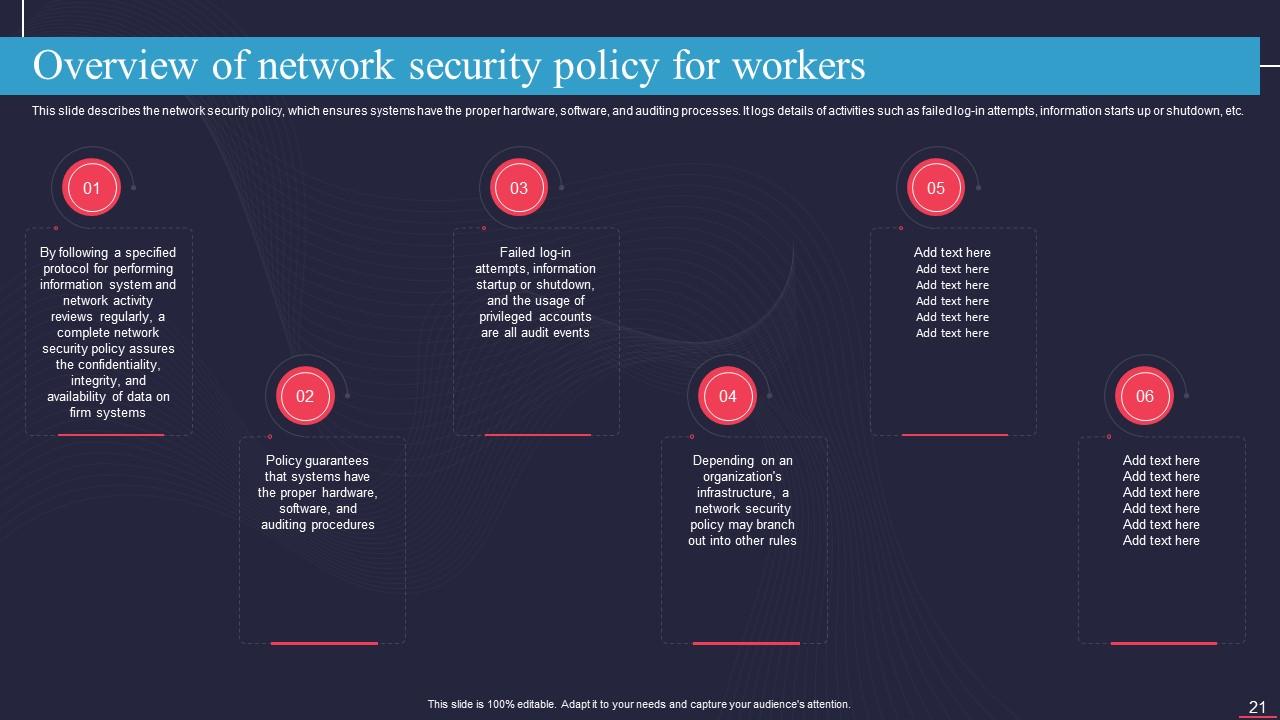

Diapositiva 21 : esta diapositiva aclara la descripción general de la política de seguridad de la red para los trabajadores.

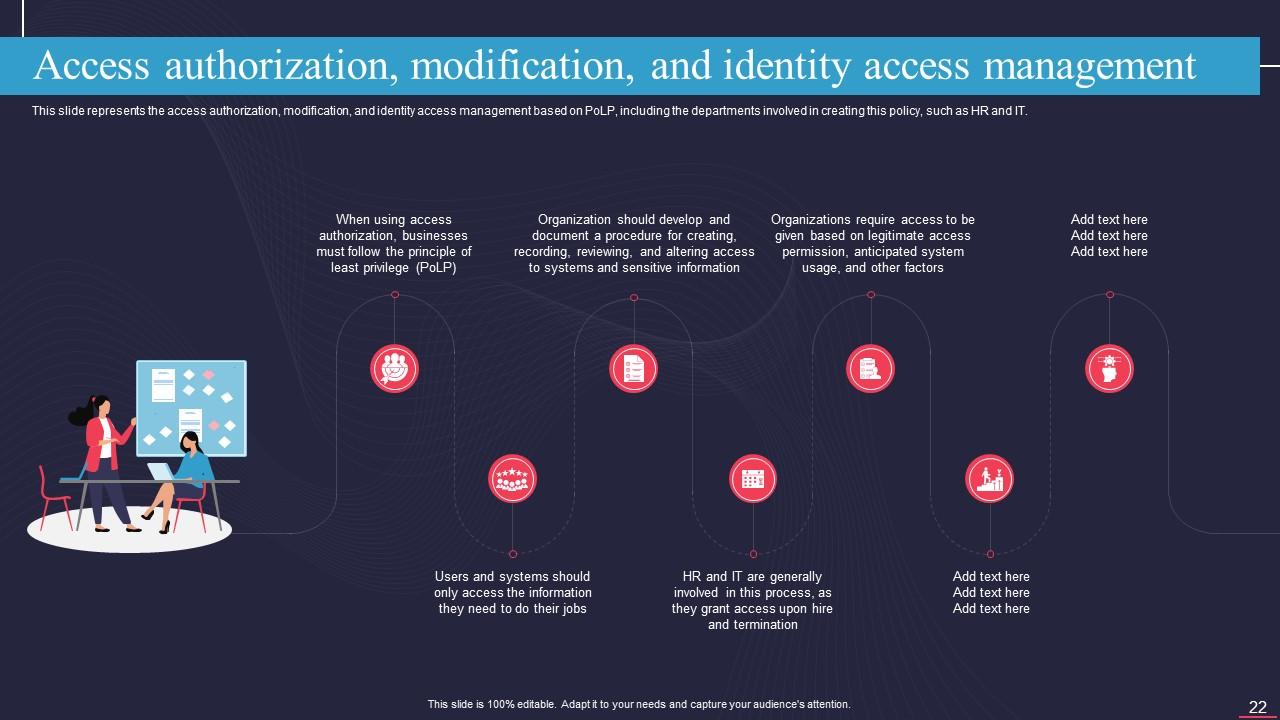

Diapositiva 22 : Esta diapositiva presenta la autorización de acceso, la modificación y la gestión del acceso a la identidad.

Diapositiva 23 : Esta diapositiva brinda información sobre la política de capacitación y concientización sobre seguridad.

Diapositiva 24 : Esta diapositiva muestra la política de seguridad de la información para los empleados que cubren los temas críticos.

Diapositiva 25 : Esta diapositiva representa la política de correo electrónico y chat, incluidos su objetivo y las pautas generales.

Diapositiva 26 : esta diapositiva incorpora el título de los temas que se tratarán más adelante.

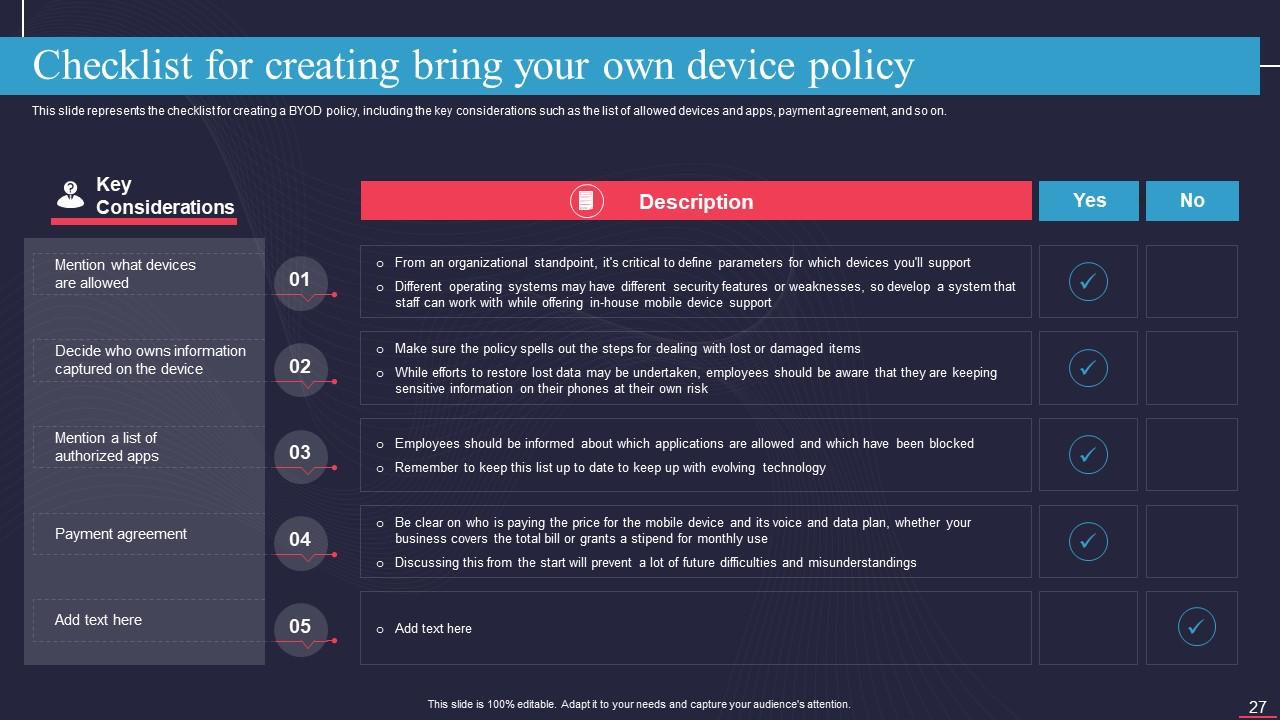

Diapositiva 27 : esta diapositiva muestra la lista de verificación para crear una política de traer su propio dispositivo de la empresa.

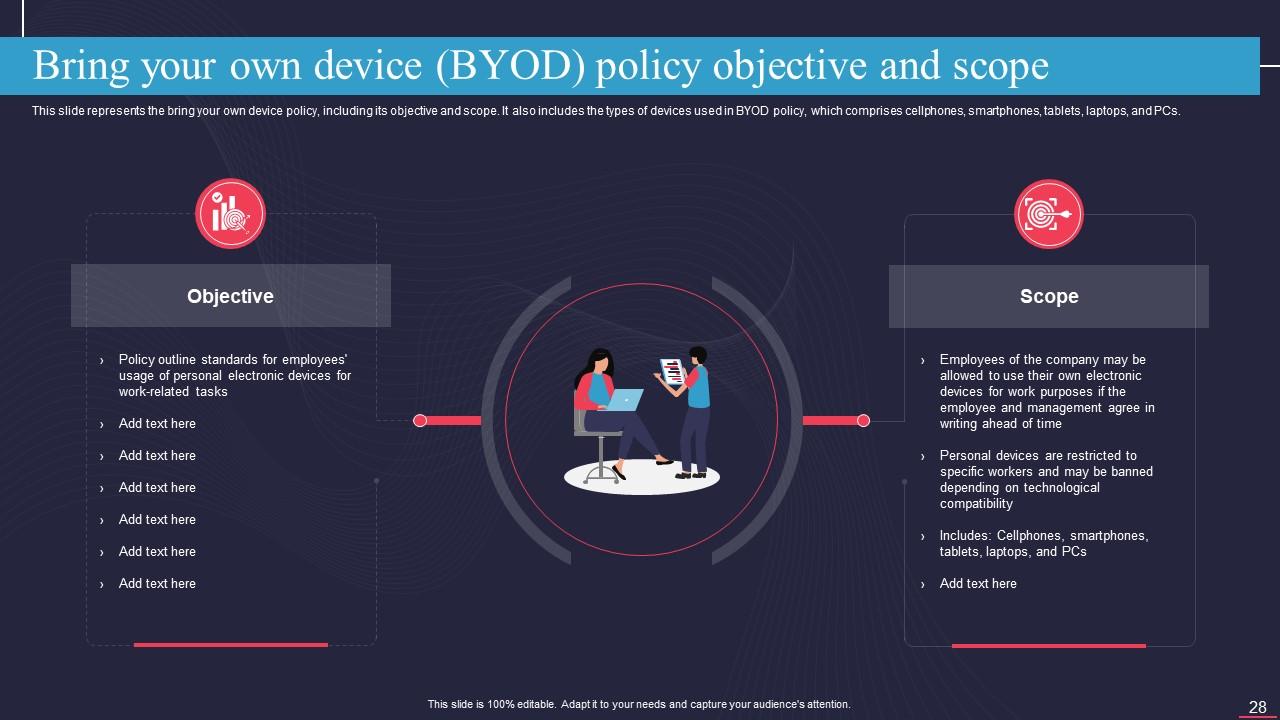

Diapositiva 28 : Esta diapositiva representa la política de traiga su propio dispositivo (BYOD), incluidos su objetivo y alcance.

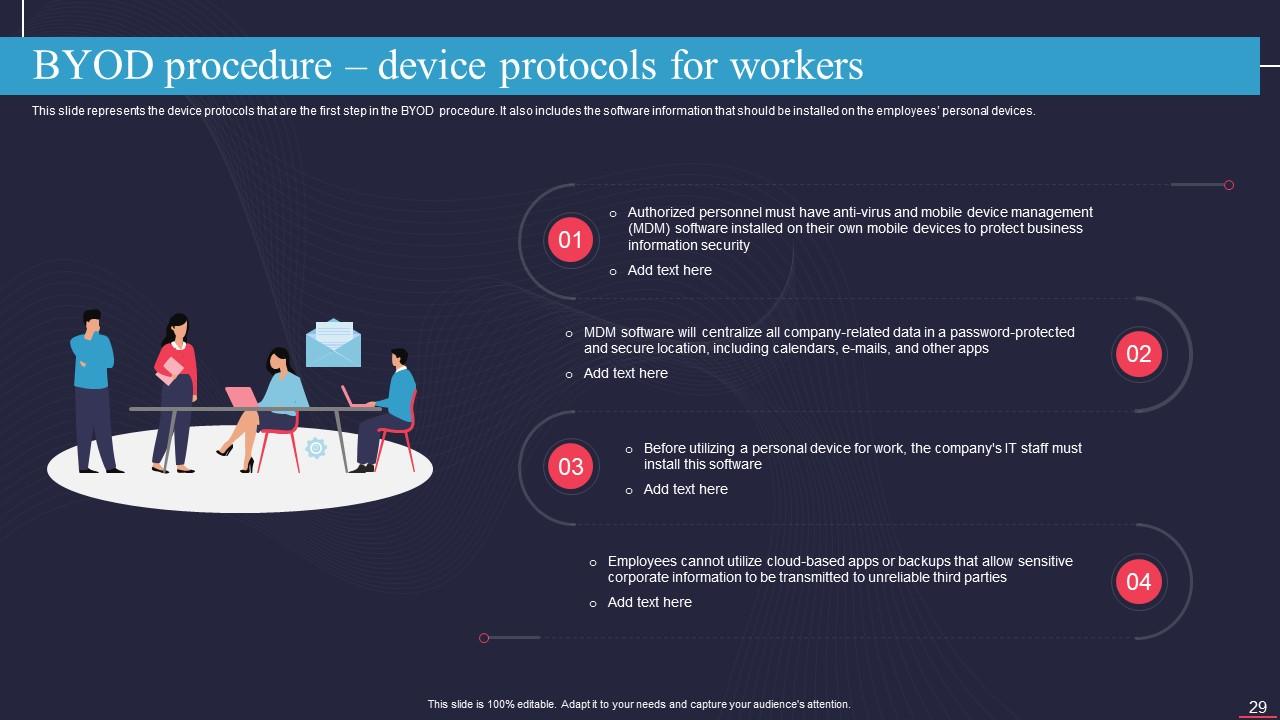

Diapositiva 29 : Esta diapositiva muestra los protocolos de dispositivos para los trabajadores en el procedimiento BYOD.

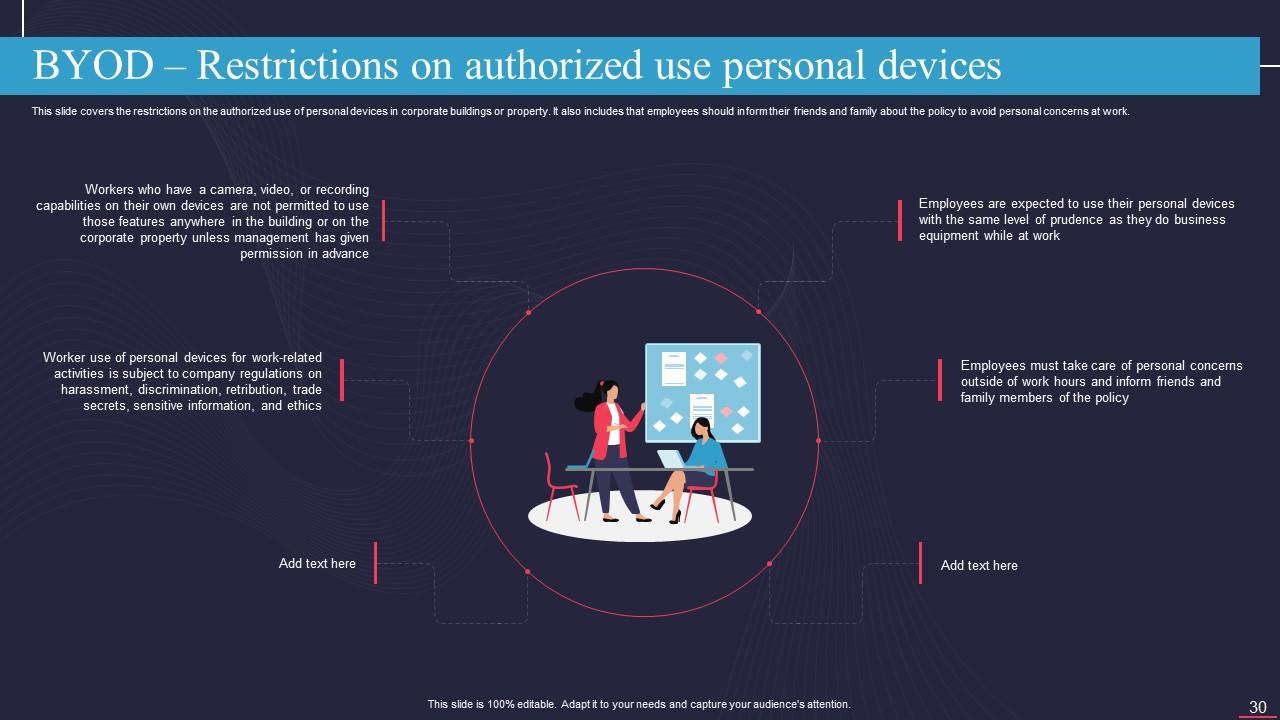

Diapositiva 30 : Esta diapositiva cubre las restricciones sobre el uso autorizado de dispositivos personales en edificios o propiedades corporativas.

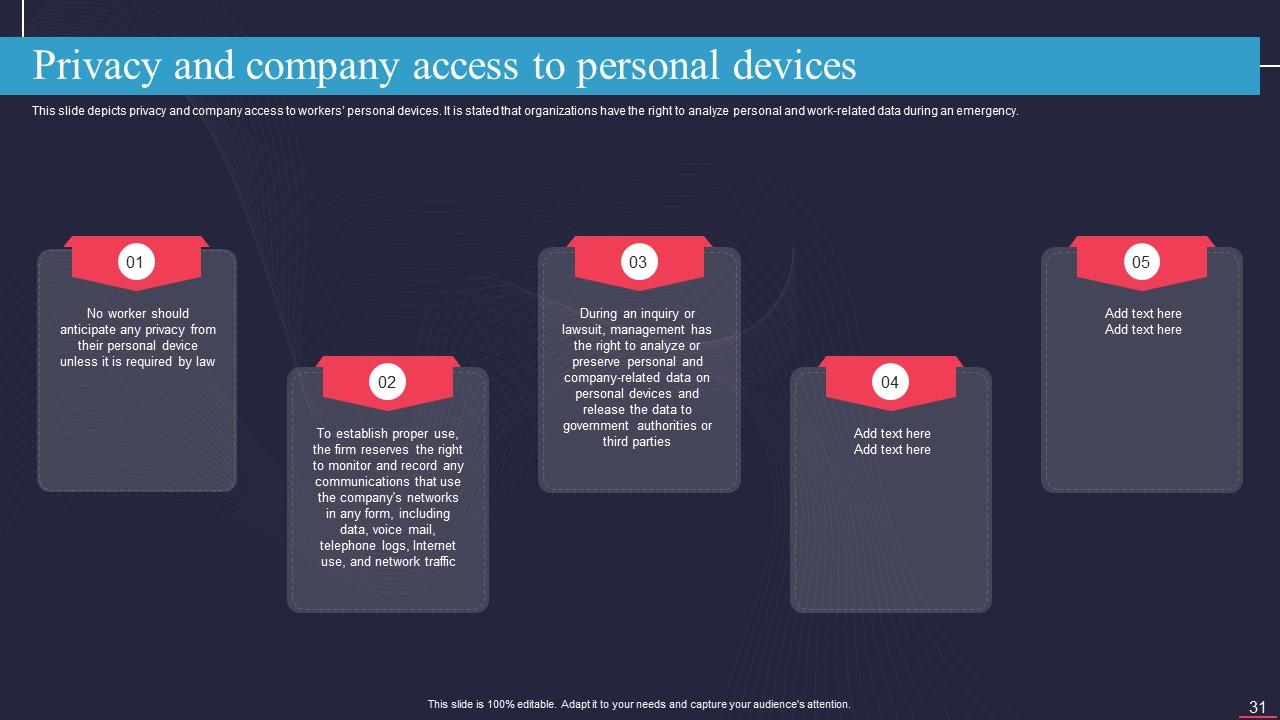

Diapositiva 31 : Esta diapositiva revela la privacidad y el acceso de la empresa a los dispositivos personales de los trabajadores.

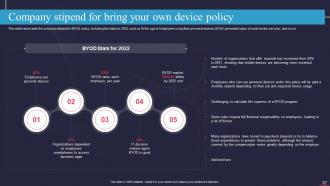

Diapositiva 32 : esta diapositiva menciona el estipendio de la compañía para la política de traer su propio dispositivo.

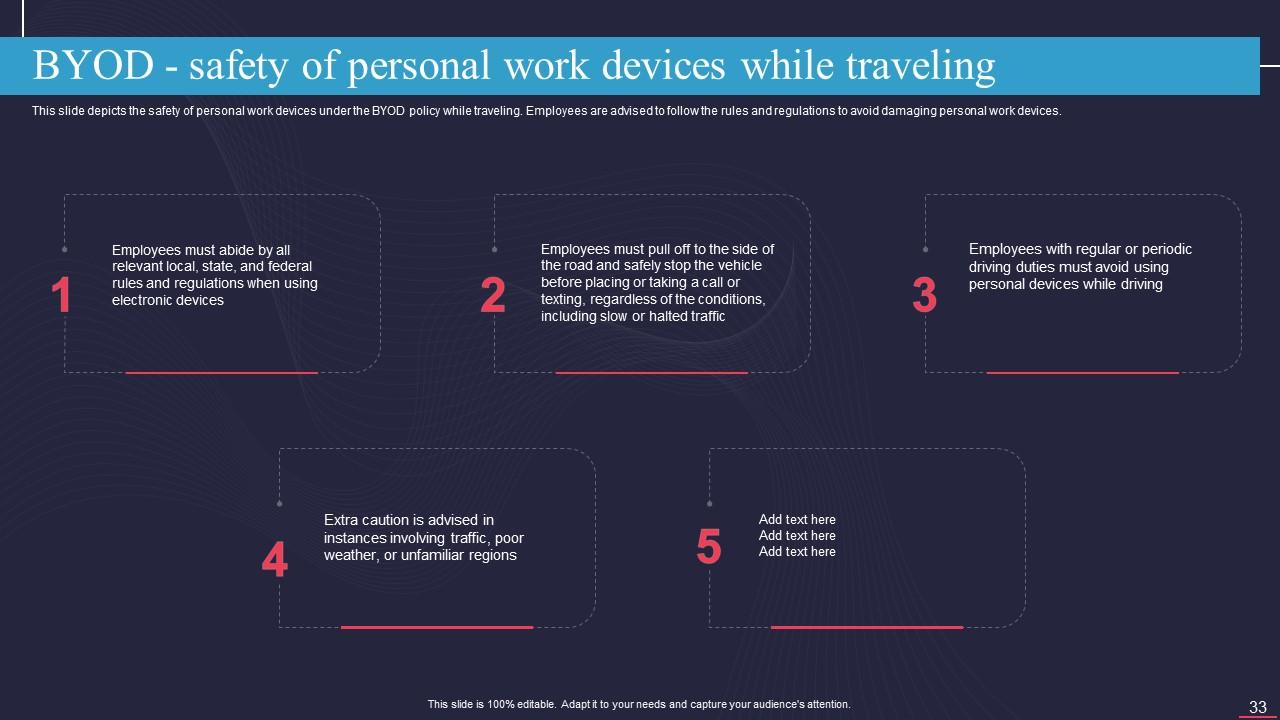

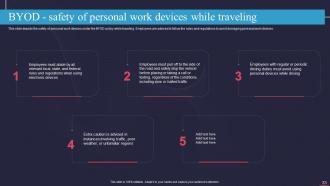

Diapositiva 33 : Esta diapositiva muestra la seguridad de los dispositivos personales de trabajo bajo la política BYOD mientras viaja.

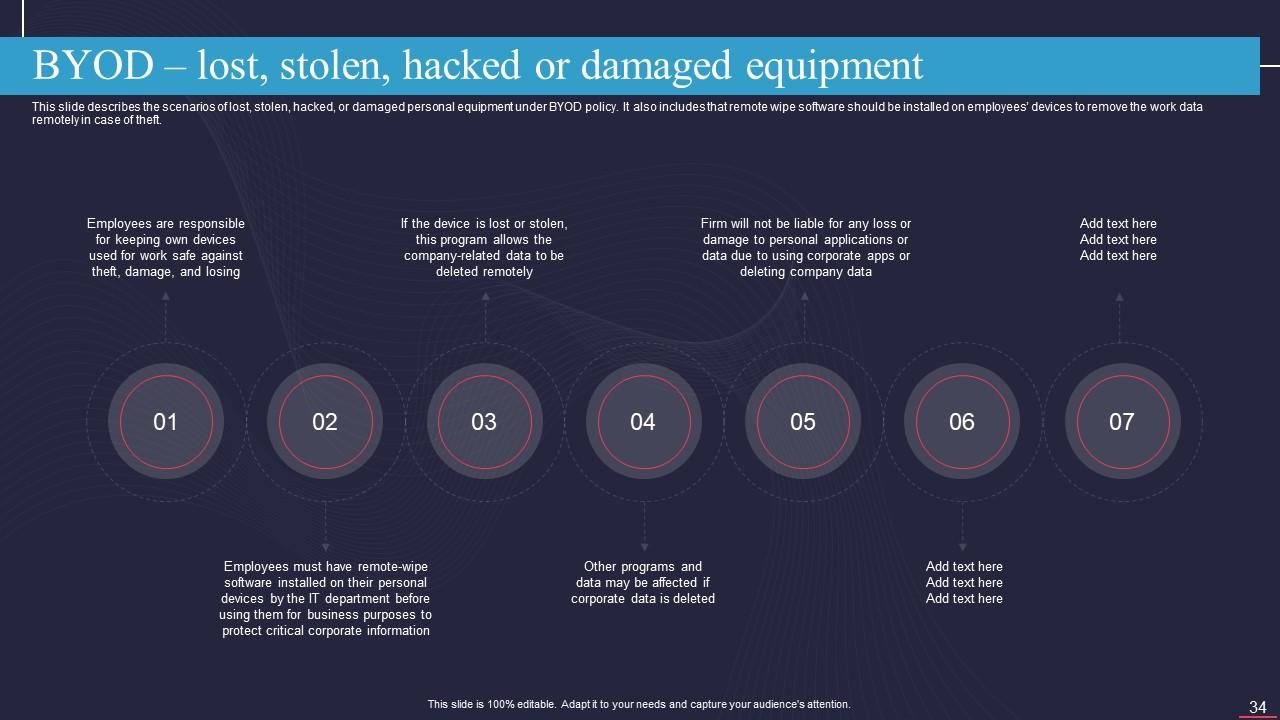

Diapositiva 34 : Esta diapositiva describe los escenarios de equipo personal perdido, robado, pirateado o dañado bajo la política BYOD.

Diapositiva 35 : Esta diapositiva habla sobre la terminación del empleo y la violación de la política BYOD.

Diapositiva 36 : Esta diapositiva aclara el encabezado de los componentes que se analizarán más adelante.

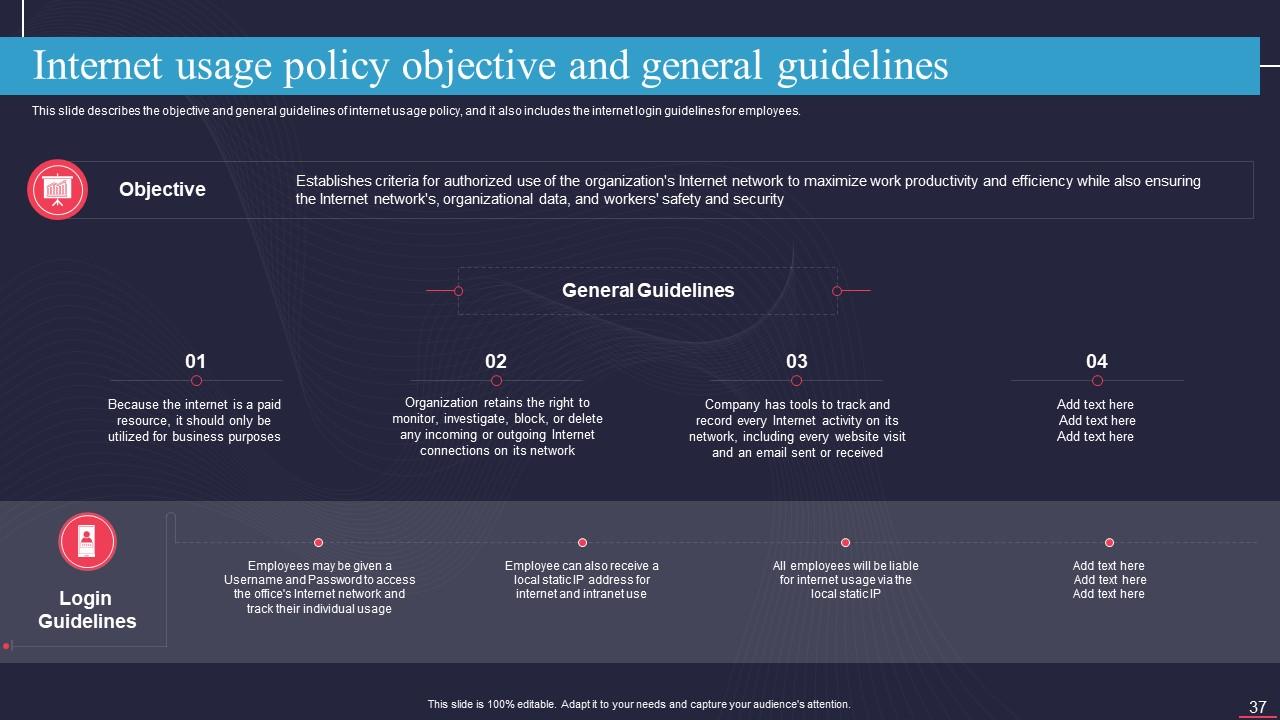

Diapositiva 37 : Esta diapositiva muestra el objetivo y las pautas generales de la política de uso de Internet e incluye las pautas de inicio de sesión de Internet para los empleados.

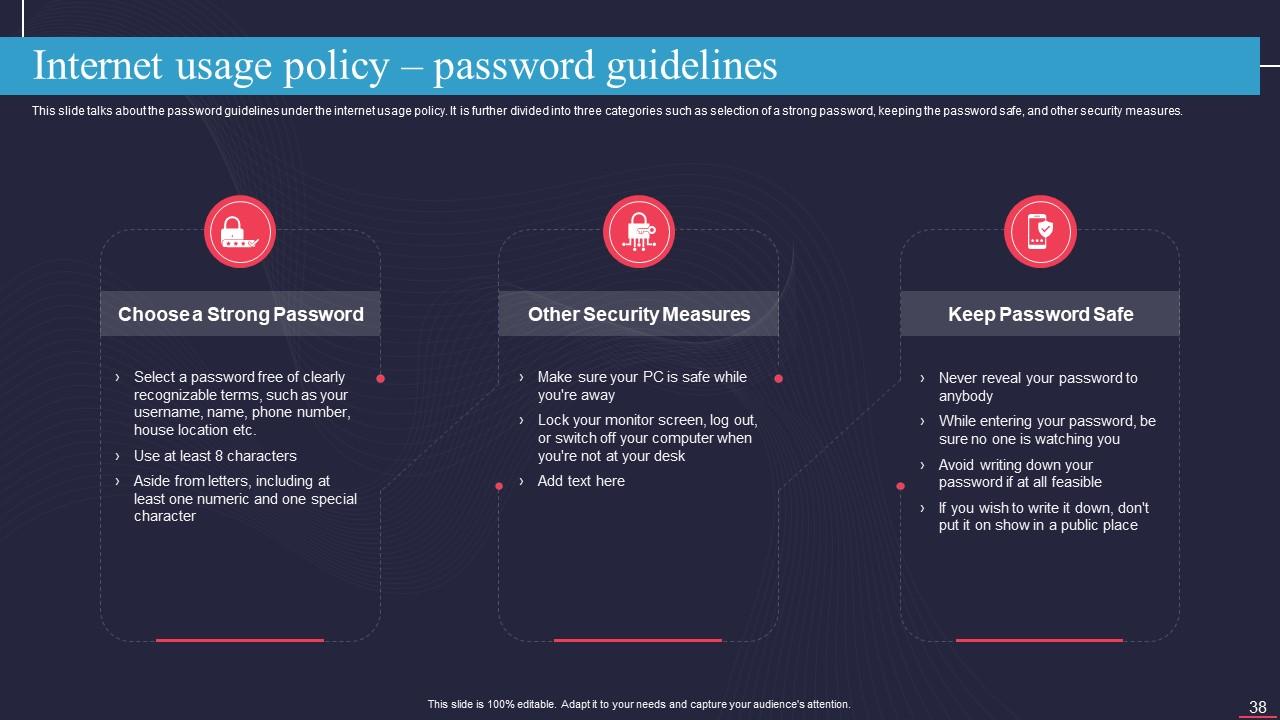

Diapositiva 38 : esta diapositiva habla sobre las pautas de contraseña en virtud de la política de uso de Internet.

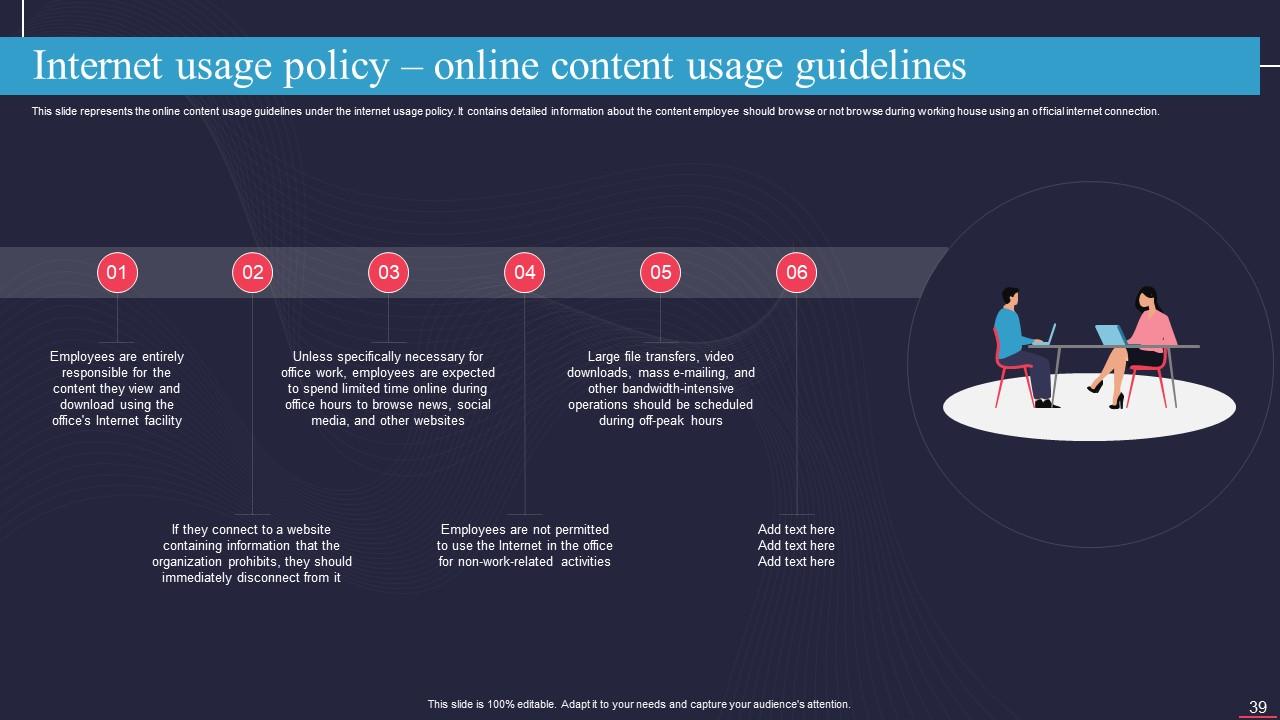

Diapositiva 39 : Esta diapositiva incorpora las pautas de uso de contenido en línea bajo la política de uso de Internet.

Diapositiva 40 : esta diapositiva incluye el título de los temas que se tratarán más adelante.

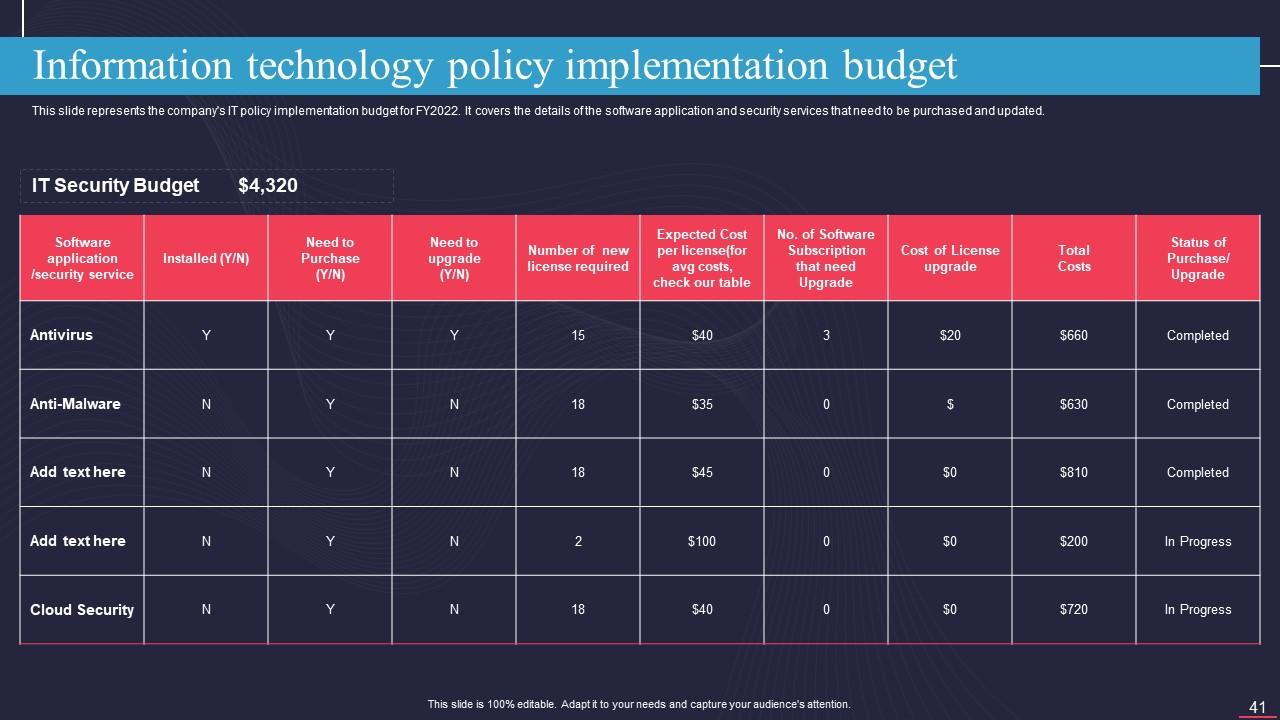

Diapositiva 41 : Esta diapositiva representa el presupuesto de implementación de la política de TI de la empresa para el año fiscal 2022.

Diapositiva 42 : Esta diapositiva describe el presupuesto de capacitación de concientización de los empleados para el año fiscal 2022, incluido el proveedor, la duración, el presupuesto, etc.

Diapositiva 43 : esta diapositiva resalta el encabezado de los temas que se cubrirán en la próxima plantilla.

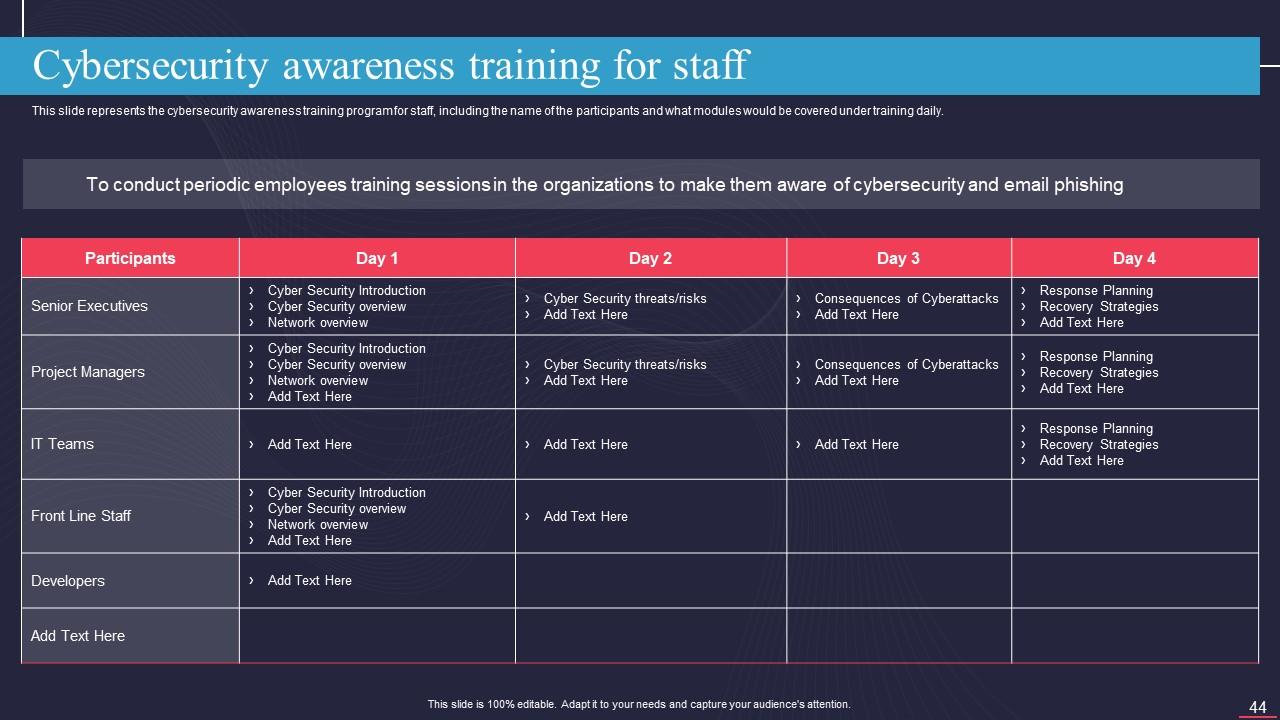

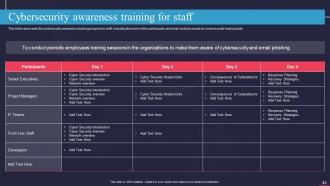

Diapositiva 44 : Esta diapositiva presenta el programa de capacitación en concientización sobre seguridad cibernética para el personal.

Diapositiva 45 : Esta diapositiva revela el encabezado de los temas que se tratarán más adelante.

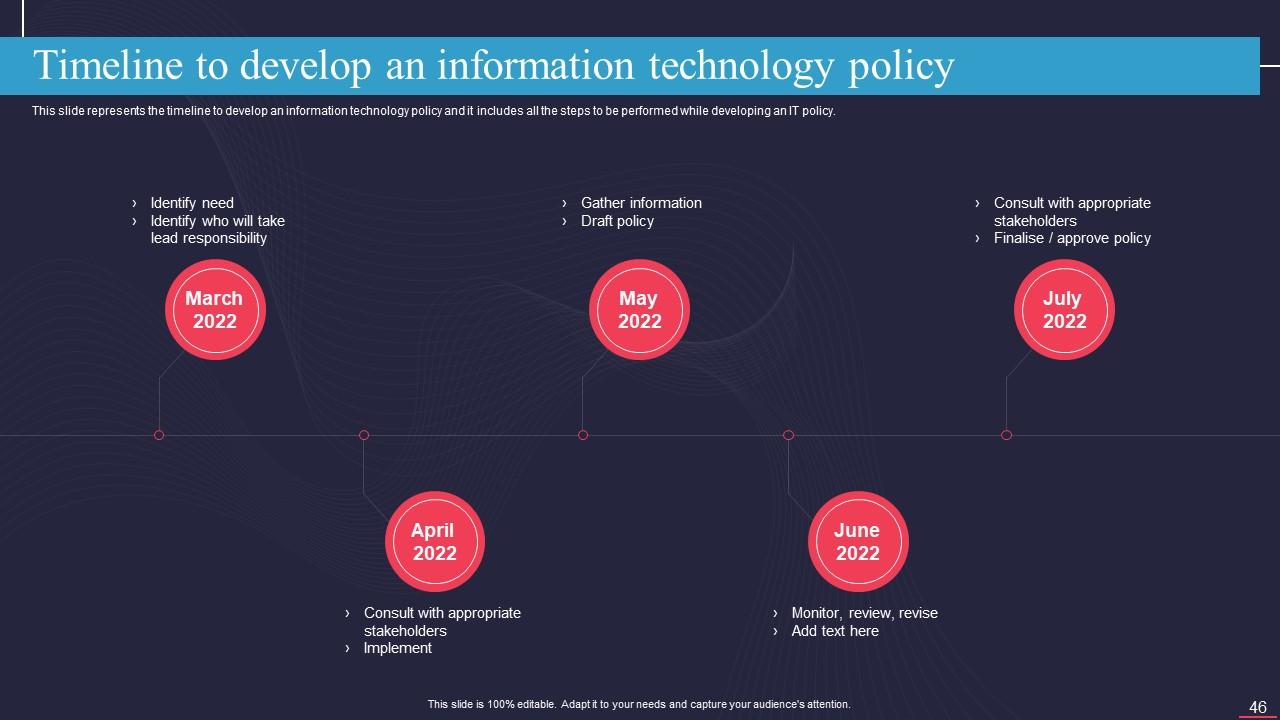

Diapositiva 46 : Esta diapositiva muestra el cronograma para desarrollar una política de tecnología de la información.

Diapositiva 47 : esta diapositiva proporciona información sobre el título de los temas que se tratarán más adelante.

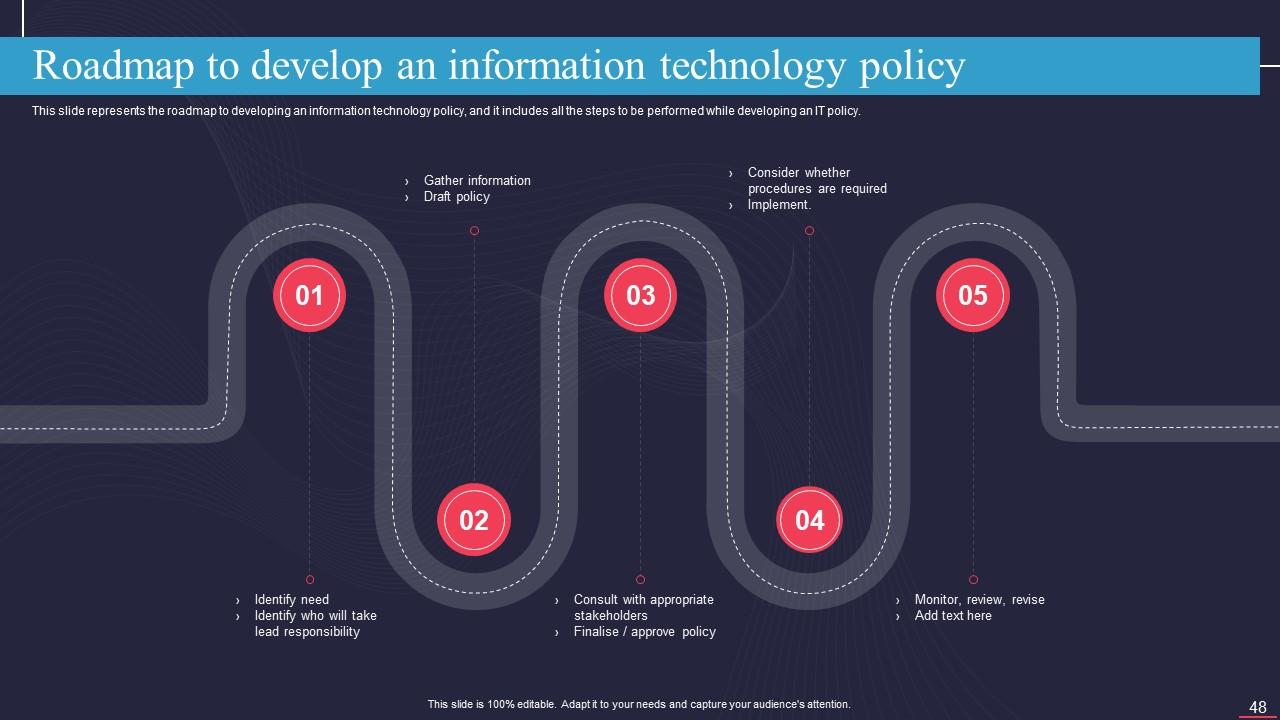

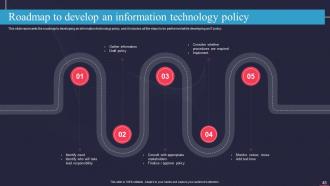

Diapositiva 48 : Esta diapositiva ilustra la hoja de ruta para desarrollar una política de tecnología de la información e incluye los pasos a seguir para ello.

Diapositiva 49 : Esta es la diapositiva de Iconos para la política de tecnología de la información que revela todos los Iconos utilizados en el plan.

Diapositiva 50 : esta diapositiva muestra información adicional relacionada con la empresa.

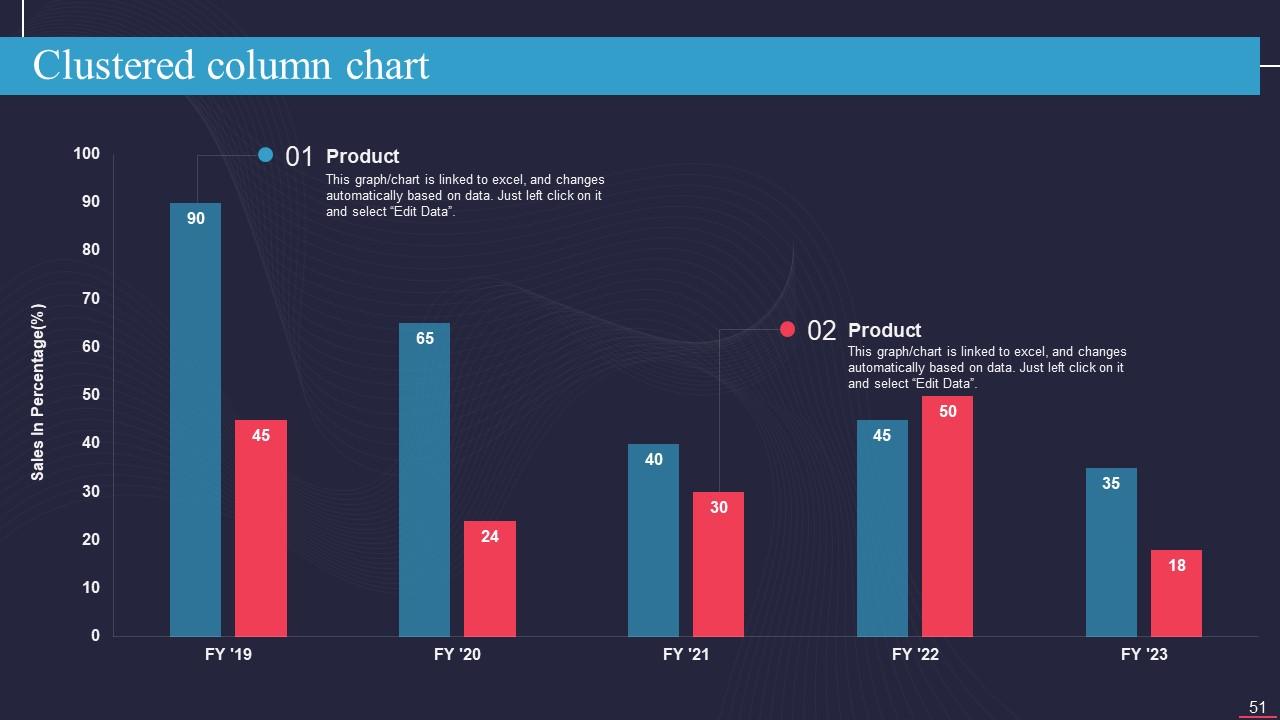

Diapositiva 51 : Esta diapositiva aclara el gráfico de columnas agrupadas para comparar.

Diapositiva 52 : esta diapositiva incluye las notas Post-it para recordatorios y fechas límite.

Diapositiva 53 : Esta es la diapositiva Nuestro objetivo. Enumere los objetivos de su organización aquí.

Diapositiva 54 : esta es la diapositiva del rompecabezas con imágenes relacionadas.

Diapositiva 55 : esta es la diapositiva Acerca de nosotros para mostrar información relacionada con la empresa.

Diapositiva 56 : Esta diapositiva se utiliza para la comparación.

Diapositiva 57 : Esta diapositiva muestra el análisis DAFO.

Diapositiva 58 : Esta diapositiva representa el diagrama circular para obtener información relevante de la organización.

Diapositiva 59 : Esta es la diapositiva de agradecimiento por el reconocimiento.

Política de tecnología de la información Diapositivas de presentación de Powerpoint de TI con las 64 diapositivas:

Utilice nuestras diapositivas de presentación de Powerpoint de política de TI de tecnología de la información para ayudarlo de manera efectiva a ahorrar su valioso tiempo. Están listos para encajar en cualquier estructura de presentación.

FAQs

IT policies and procedures are crucial as they define the rules, regulations, and guidelines that employees must follow while using IT infrastructure. These policies help organizations maintain security, ensure compliance with regulations, and prevent legal or financial repercussions.

Not having IT policies and procedures in place can lead to security breaches, data loss, regulatory violations, and damage to the reputation of the company. In addition, it can result in legal or financial repercussions that can affect the organization's growth.

The critical components of an information technology policy include a remote access policy, password creation, and management policy, information retention policy, acceptable use of equipment policy, information system change management policy, incident response policy, vendor management policy, data classification policy, software usage policy, network security policy, and email and chat policy.

A bring-your-own-device (BYOD) policy outlines the rules and regulations governing the use of personal devices by employees to access the organization's IT infrastructure. The policy aims to ensure security and protect sensitive information from unauthorized access.

The purpose of the internet usage policy is to define the guidelines and regulations that employees must follow while using the internet for work-related purposes. The policy aims to ensure security, prevent data loss, and regulate access to certain types of content. It also helps to prevent legal or financial repercussions due to misuse of internet resources.

-

Easily Understandable slides.

-

Templates are beautiful and easy to use. An amateur can also create a presentation using these slides. It is amazing.