Ataques de phishing y estrategias para mitigarlos Diapositivas de presentación de PowerPoint V2

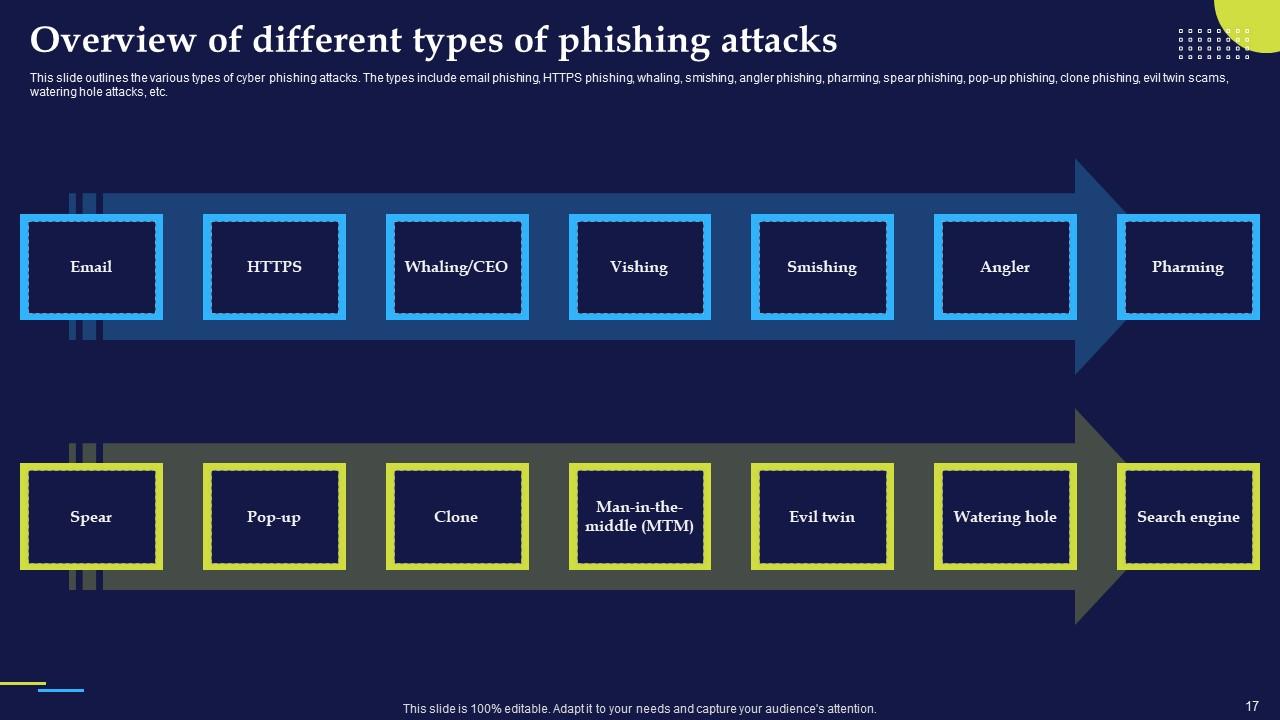

Consulte nuestra presentación de PowerPoint sobre ataques de phishing y estrategias para mitigarlos diseñada profesionalmente. Ilustra sistemáticamente los procesos operativos involucrados en los ataques de phishing cibernético, arrojando luz sobre varias industrias objetivo susceptibles a los delitos cibernéticos y aclarando por qué las organizaciones se convierten en víctimas. Además, la presentación describe diversos tipos de ataques de phishing y ofrece estrategias prácticas para frustrarlos. Estos incluyen phishing por correo electrónico, phishing de lanza, phishing de ballenas, vishing, smishing, phishing de pescadores, pharming, phishing de ventanas emergentes, phishing de clones, ataques Man-in-the-Middle, estafas de gemelos malvados, ataques de abrevadero y phishing en motores de búsqueda. También proporciona información sobre cómo adoptar un enfoque de múltiples niveles para reforzar las defensas contra el phishing y pautas para protegerse contra las estafas de phishing. Además, la plataforma de phishing incorporado incorpora secciones sobre capacitación en concientización sobre ataques de phishing, presentando un plan integral para implementar campañas de concientización sobre phishing dentro de las organizaciones. Describe los recursos que las empresas pueden proporcionar a los empleados para protegerse del cibercrimen. Por último, el paquete de phishing del intermediario incluye una hoja de ruta, un plan de 30 a 60 a 90 días, un cronograma, una lista de verificación para proteger a las organizaciones contra ataques de phishing y un panel para rastrear los ataques cibernéticos. Descargue nuestro PowerPoint 100 por ciento editable y personalizable, compatible con Google Slides, para agilizar su proceso de presentación.

You must be logged in to download this presentation.

Características de estas diapositivas de presentación de PowerPoint:

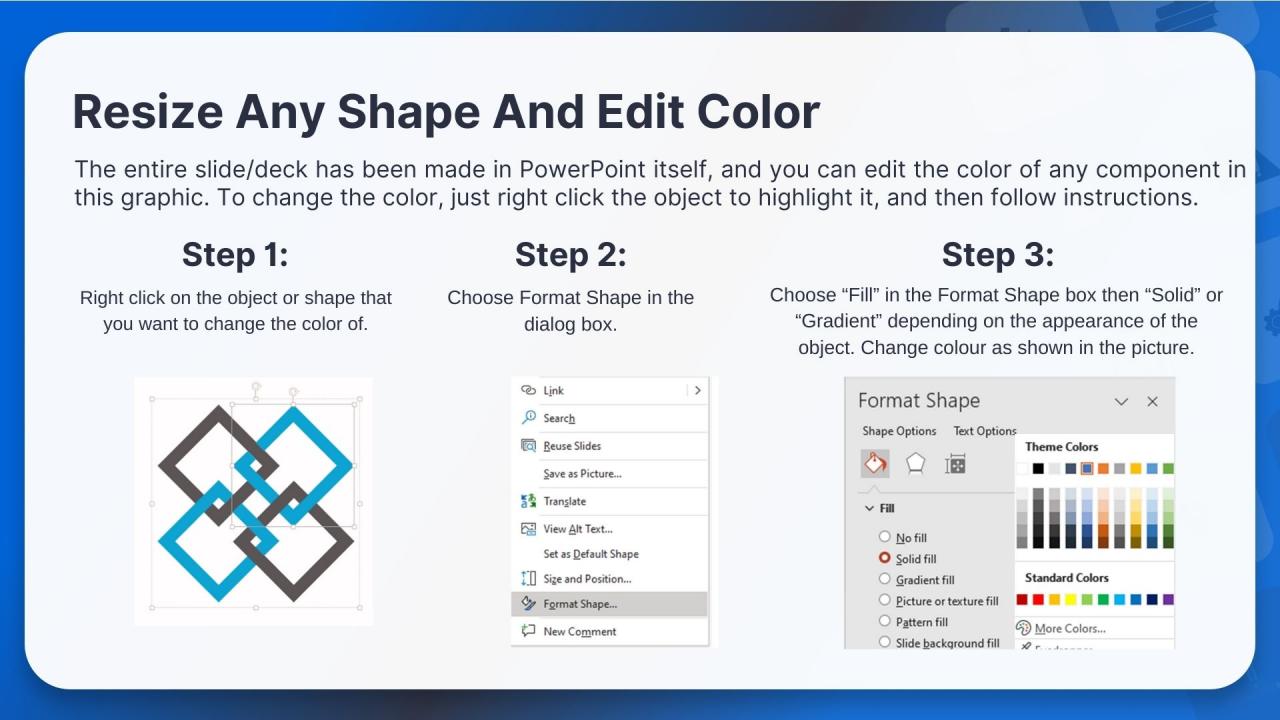

Esta presentación completa cubre varios temas y destaca conceptos importantes. Tiene diapositivas PPT que se adaptan a las necesidades de su negocio. Esta presentación completa enfatiza los ataques de phishing y las estrategias para mitigarlos. Diapositivas de presentación de PowerPoint V2 y tiene plantillas con imágenes de fondo profesionales y contenido relevante. Esta plataforma consta de un total de noventa y cinco diapositivas. Nuestros diseñadores han creado plantillas personalizables teniendo en cuenta su comodidad. Puedes editar el color, el texto y el tamaño de fuente con facilidad. No sólo esto, también puedes agregar o eliminar el contenido si es necesario. Obtenga acceso a esta presentación completa totalmente editable haciendo clic en el botón de descarga a continuación.

People who downloaded this PowerPoint presentation also viewed the following :

Contenido de esta presentación de Powerpoint

Diapositiva 1 : esta diapositiva presenta los ataques de phishing y las estrategias para mitigarlos. Indique el nombre de su empresa y comience.

Diapositiva 2 : Esta es una diapositiva de la Agenda. Indique sus agendas aquí.

Diapositiva 3 : esta diapositiva muestra la tabla de contenido de la presentación.

Diapositiva 4 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

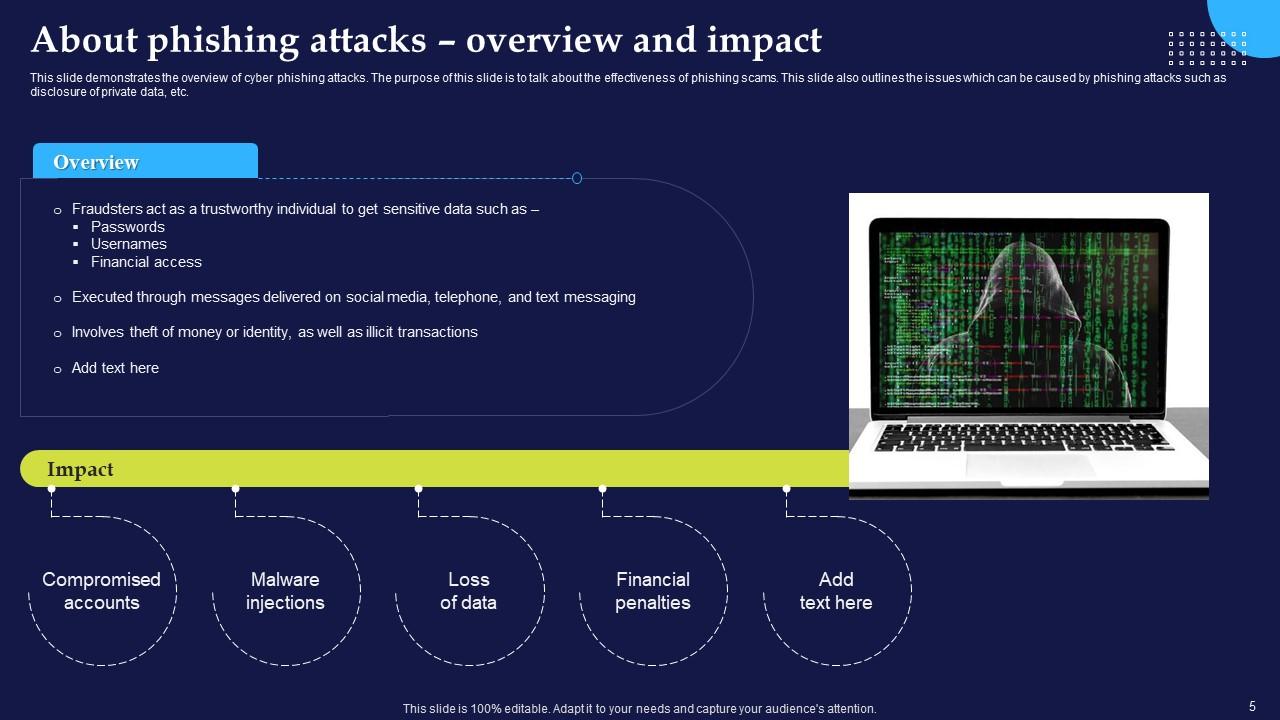

Diapositiva 5 : esta diapositiva muestra una descripción general de los ataques de phishing cibernético y habla sobre la efectividad de las estafas de phishing.

Diapositiva 6 : esta diapositiva presenta las formas utilizadas por los phishers para atacar a las víctimas y describe los diferentes métodos utilizados por los atacantes para engañar a las víctimas.

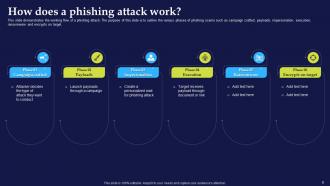

Diapositiva 7 : esta diapositiva habla sobre la implementación y el funcionamiento de los ataques de phishing. El propósito de esta diapositiva es explicar cómo se llevan a cabo las estafas de phishing cibernético.

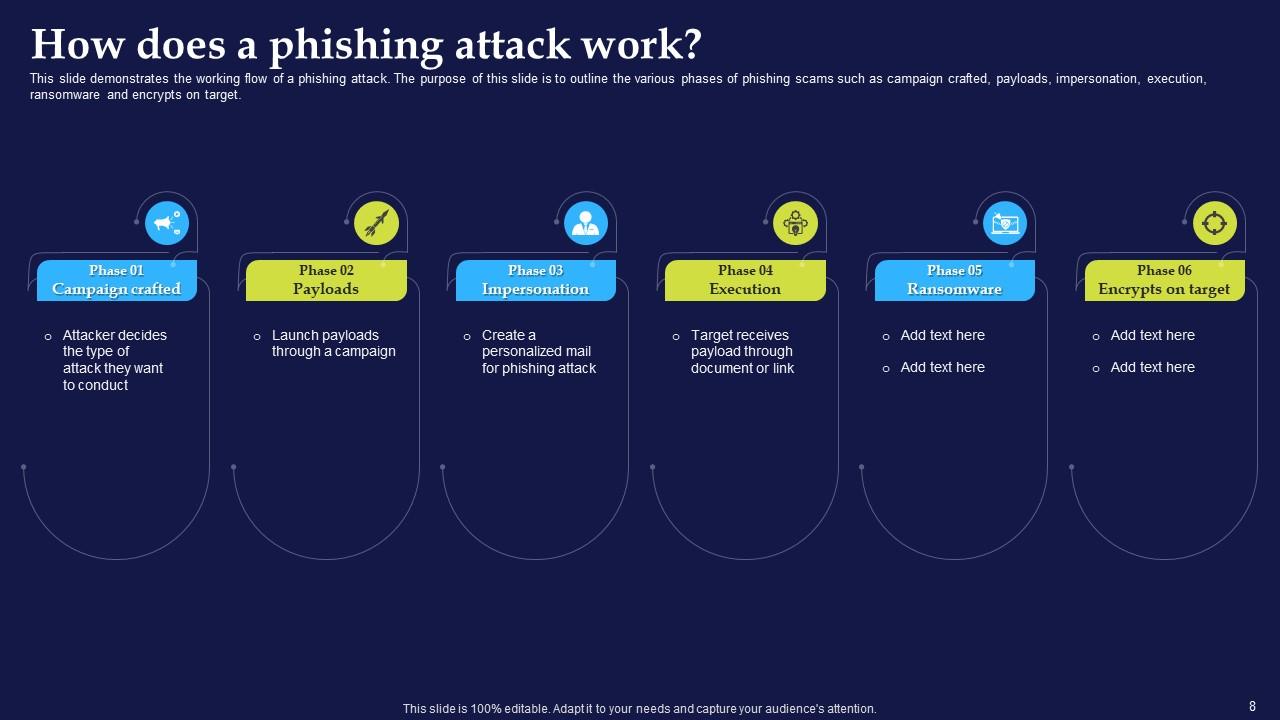

Diapositiva 8 : esta diapositiva demuestra el flujo de trabajo de un ataque de phishing y describe las distintas fases de las estafas de phishing, como la campaña diseñada, las cargas útiles, etc.

Diapositiva 9 : esta diapositiva describe las diversas razones responsables por las que las empresas son víctimas de diferentes ataques de phishing.

Diapositiva 10 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

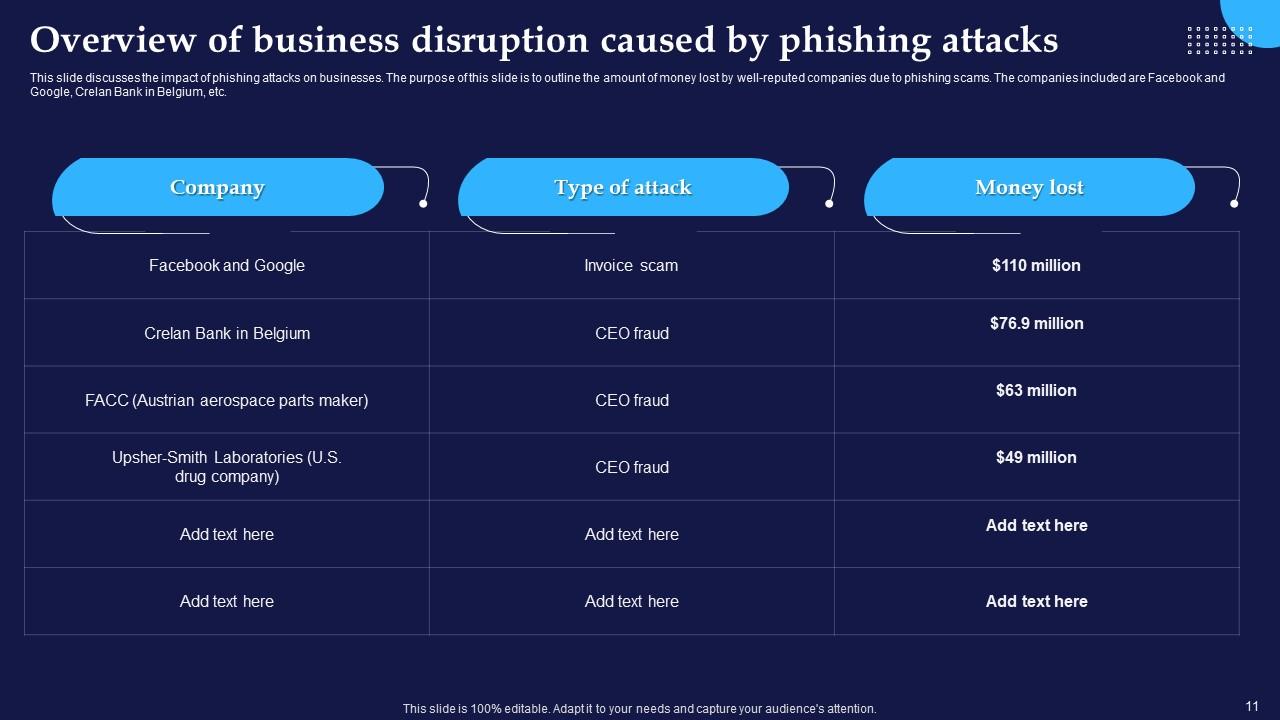

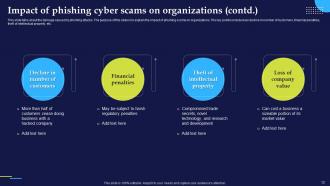

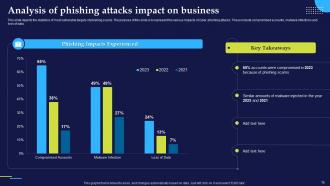

Diapositiva 11 : esta diapositiva analiza el impacto de los ataques de phishing en las empresas y describe la cantidad de dinero que pierden empresas de buena reputación debido a estafas de phishing.

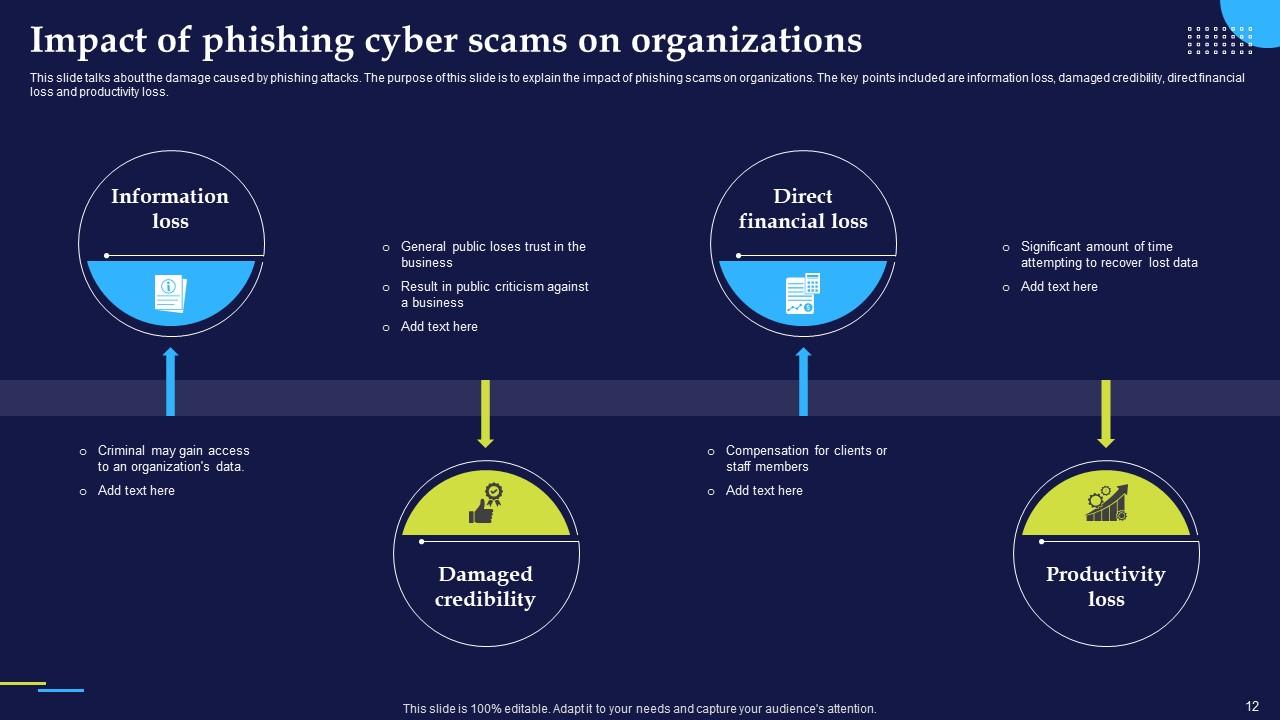

Diapositiva 12 : esta diapositiva habla sobre el daño causado por los ataques de phishing. El propósito de esta diapositiva es explicar el impacto de las estafas de phishing en las organizaciones.

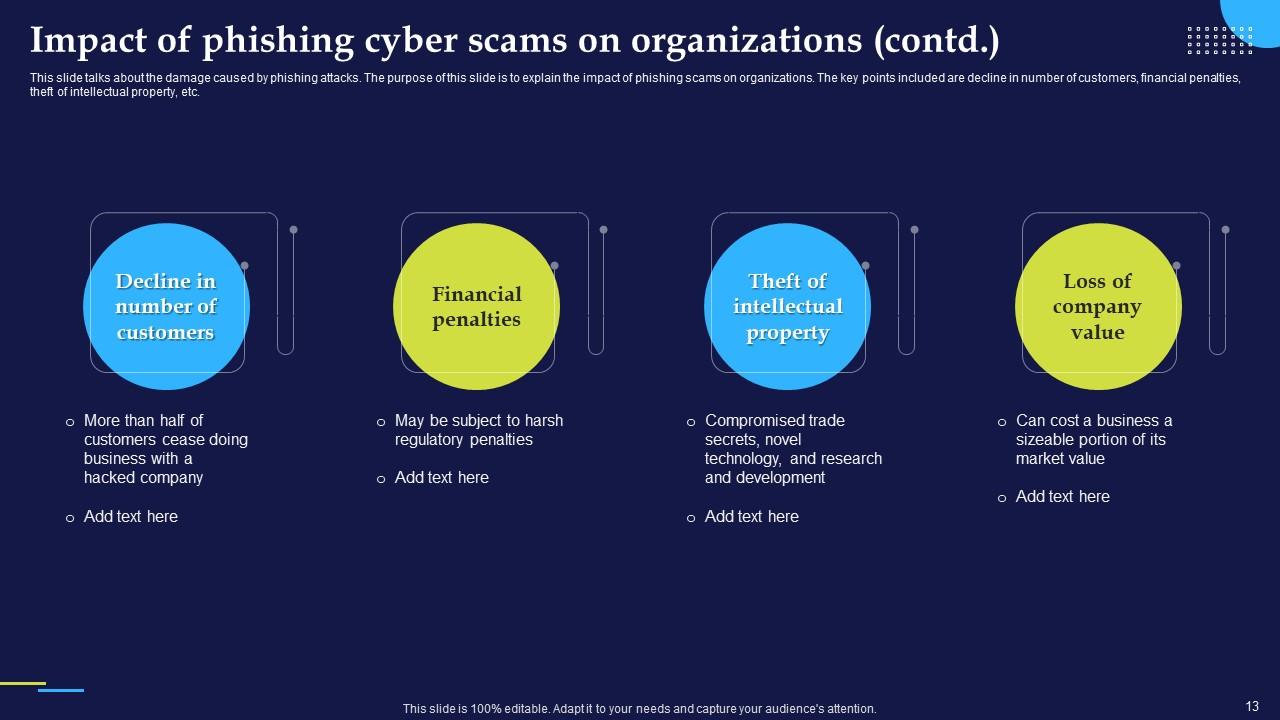

Diapositiva 13 : esta diapositiva describe el daño causado por los ataques de phishing. El propósito de esta diapositiva es explicar el impacto de las estafas de phishing en las organizaciones.

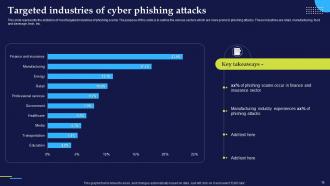

Diapositiva 14 : esta diapositiva representa las estadísticas de las industrias más afectadas por las estafas de phishing.

Diapositiva 15 : esta diapositiva muestra las estadísticas de los objetivos más vulnerables de las estafas de phishing y representa los diversos impactos de los ataques de phishing cibernético.

Diapositiva 16 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

Diapositiva 17 : esta diapositiva describe los distintos tipos de ataques de phishing cibernético. Los tipos incluyen phishing por correo electrónico, phishing HTTPS, caza de ballenas, etc.

Diapositiva 18 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

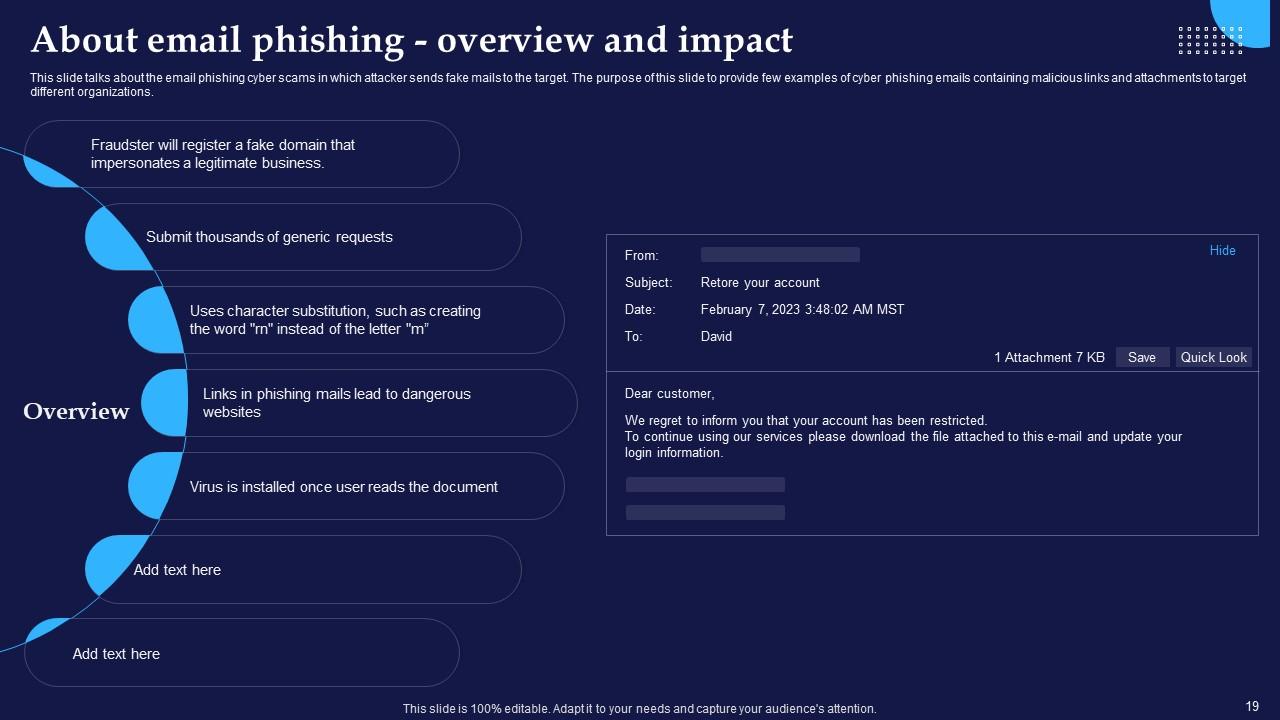

Diapositiva 19 : esta diapositiva habla sobre las estafas cibernéticas de phishing por correo electrónico en las que el atacante envía correos electrónicos falsos al objetivo.

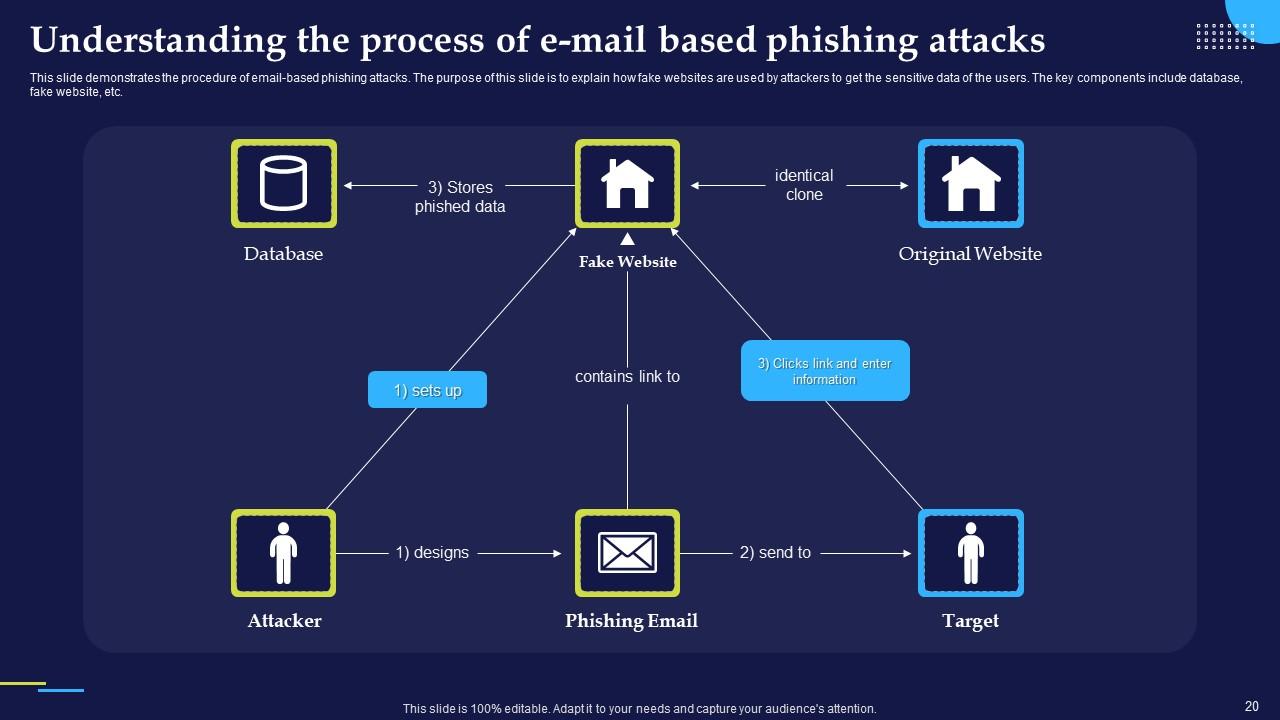

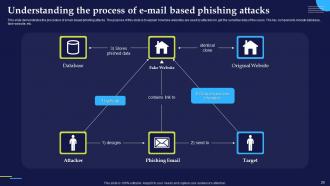

Diapositiva 20 : esta diapositiva demuestra el procedimiento de los ataques de phishing basados en correo electrónico y explica cómo los atacantes utilizan sitios web falsos para obtener datos confidenciales de los usuarios.

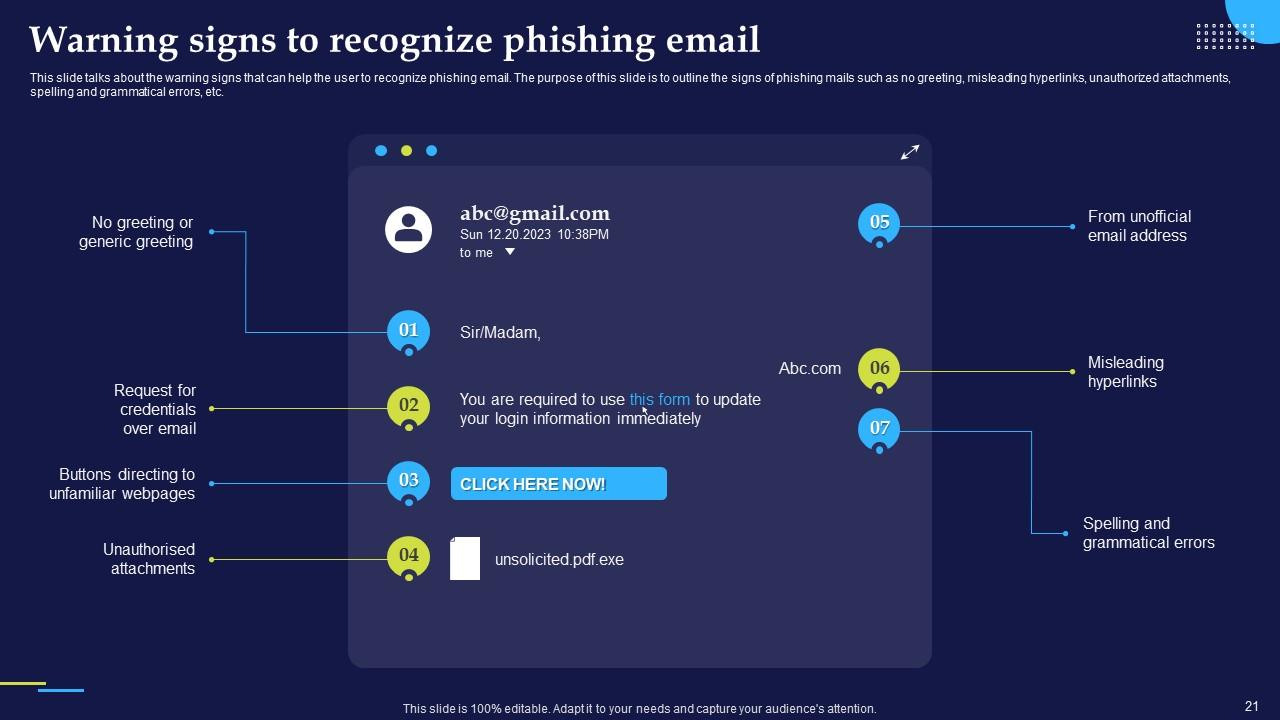

Diapositiva 21 : esta diapositiva habla sobre las señales de advertencia que pueden ayudar al usuario a reconocer el correo electrónico de phishing.

Diapositiva 22 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

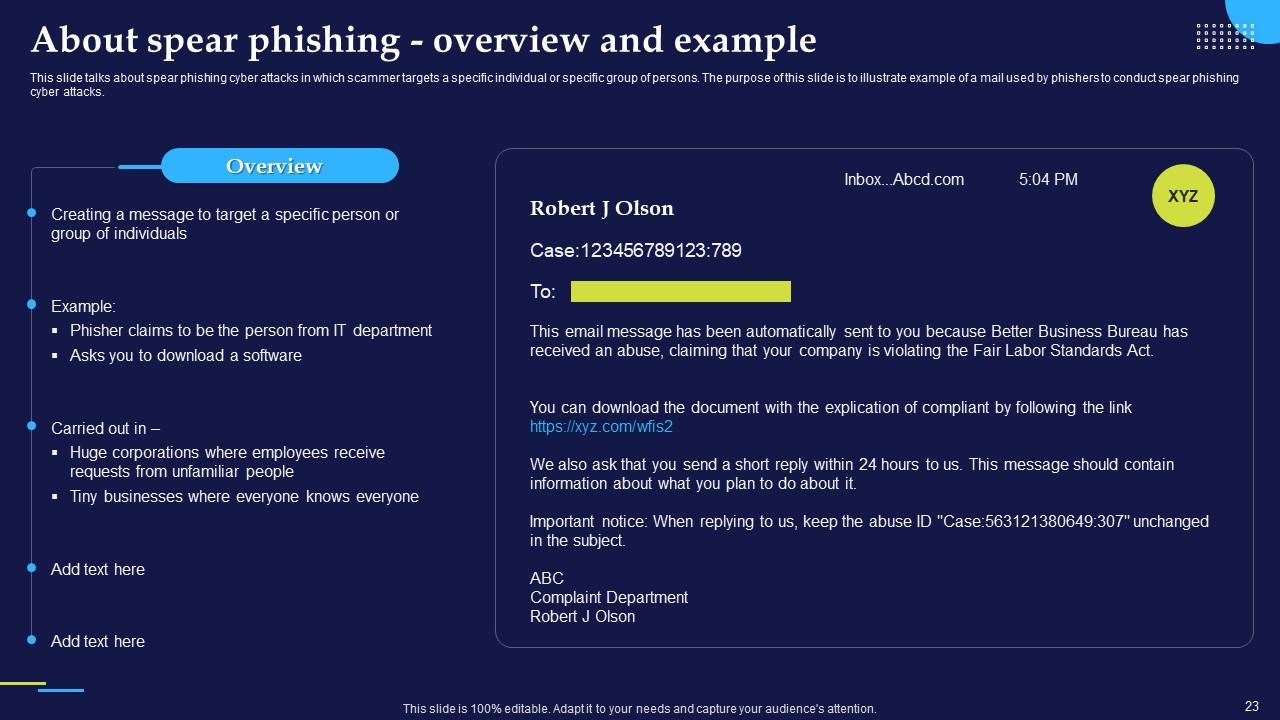

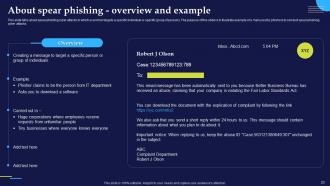

Diapositiva 23 : Esta diapositiva habla de los ciberataques de phishing en los que el estafador se dirige a un individuo o grupo específico de personas.

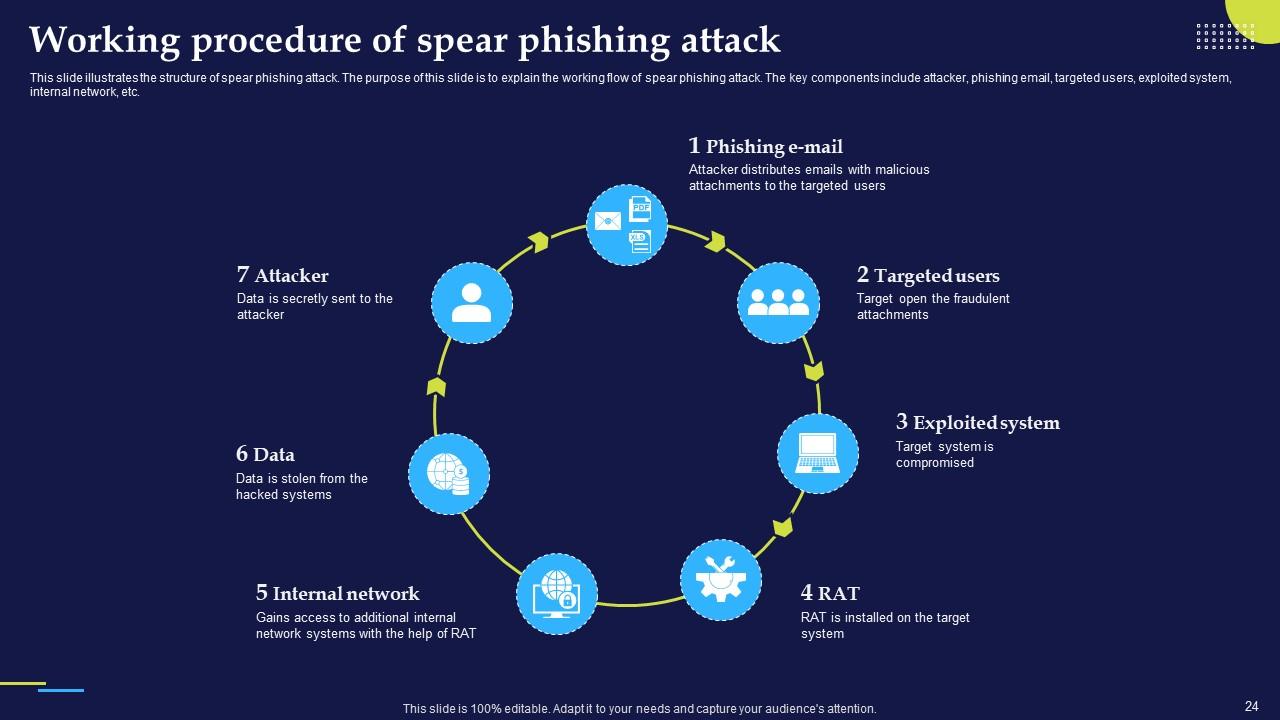

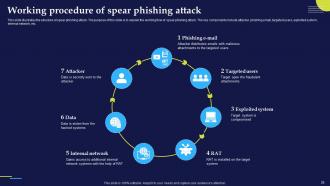

Diapositiva 24 : Esta diapositiva ilustra la estructura del ataque de phishing. El propósito de esta diapositiva es explicar el flujo de trabajo del ataque de phishing.

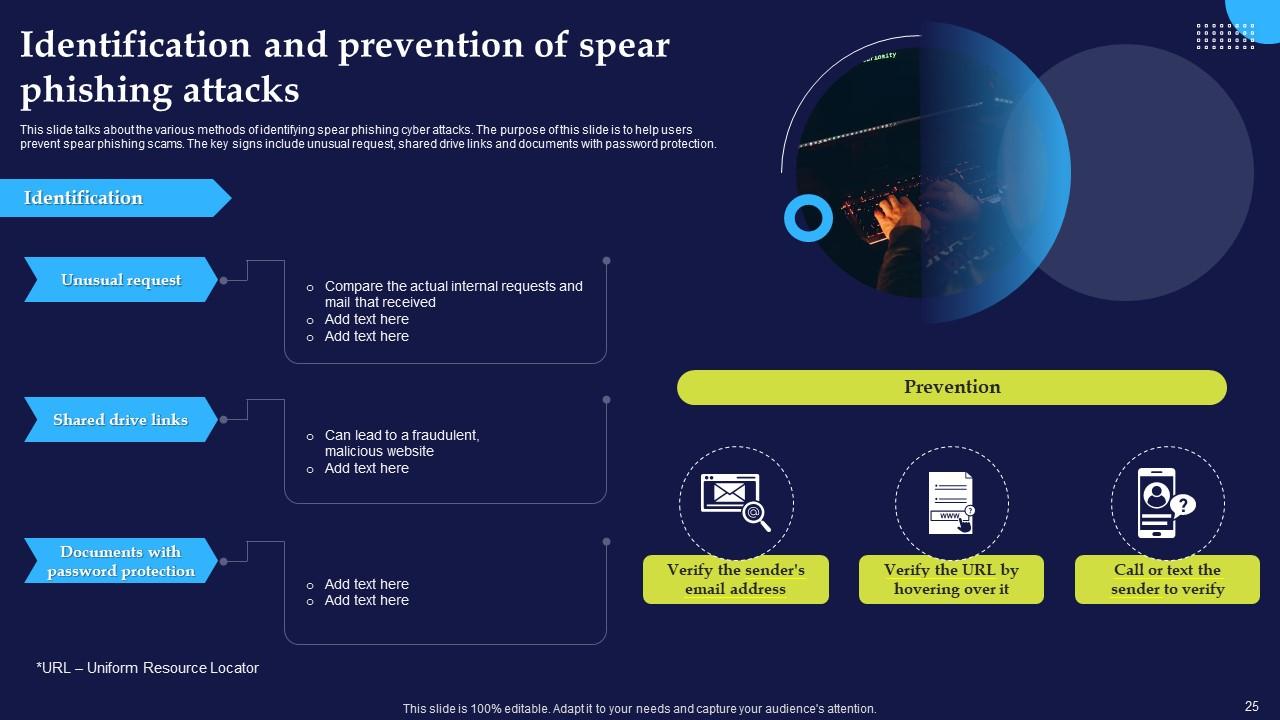

Diapositiva 25 : esta diapositiva habla sobre los diversos métodos para identificar ataques cibernéticos de phishing.

Diapositiva 26 : esta diapositiva ilustra los pasos que se deben seguir inmediatamente después de caer en una estafa de phishing.

Diapositiva 27 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

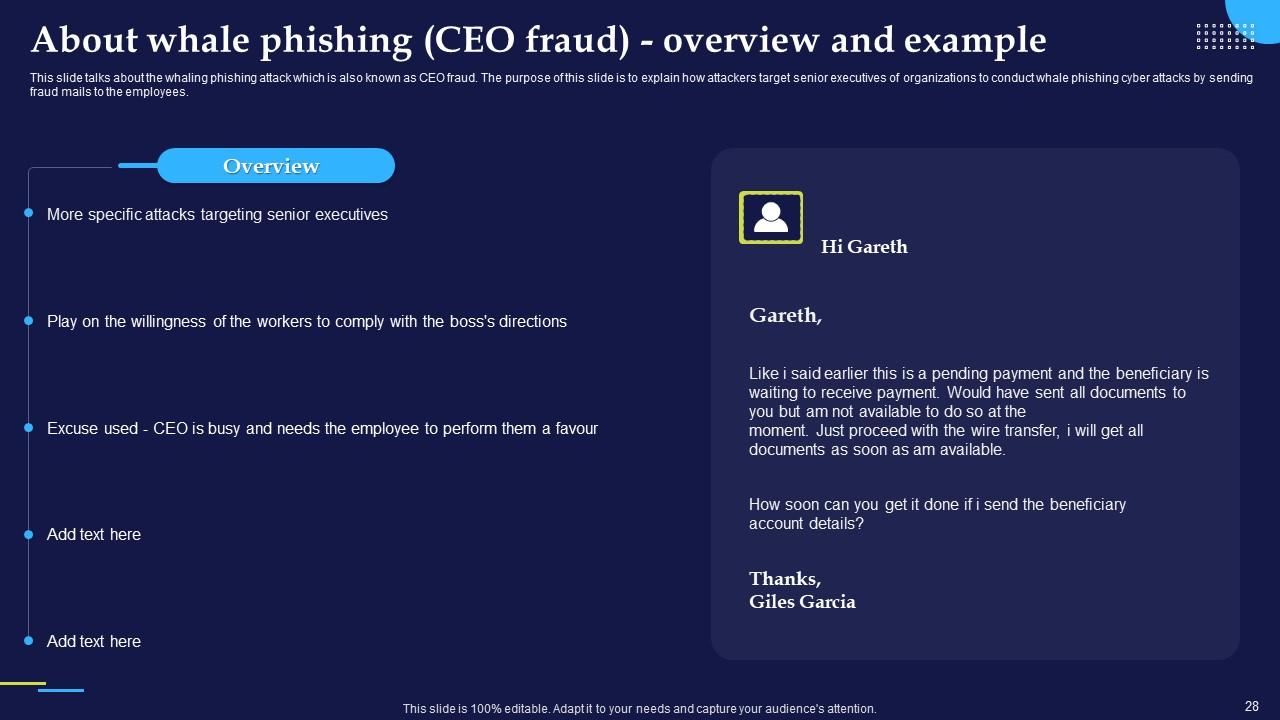

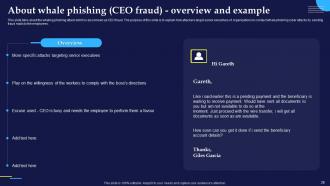

Diapositiva 28 : Esta diapositiva habla sobre el ataque de phishing de caza de ballenas, también conocido como fraude del CEO.

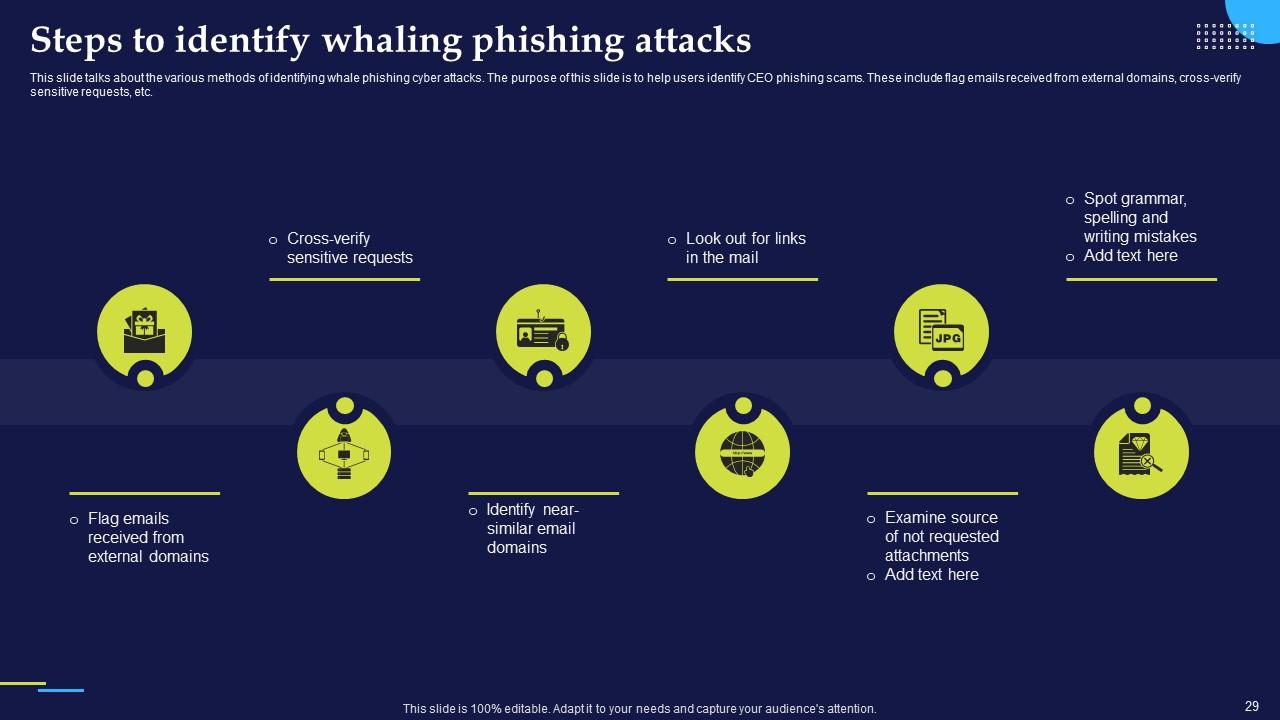

Diapositiva 29 : esta diapositiva habla sobre los diversos métodos para identificar ataques cibernéticos de phishing de ballenas.

Diapositiva 30 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

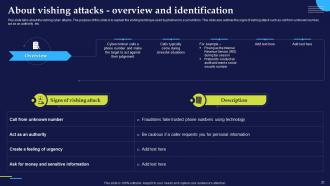

Diapositiva 31 : esta diapositiva habla sobre los ataques cibernéticos de vishing y explica la técnica de vishing utilizada por los phishers para estafar a las víctimas.

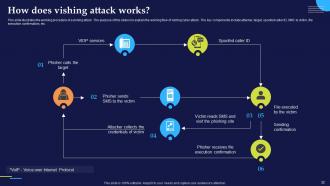

Diapositiva 32 : esta diapositiva ilustra el procedimiento de trabajo de un ataque de vishing. El propósito de esta diapositiva es explicar el flujo de trabajo del ciberataque vishing.

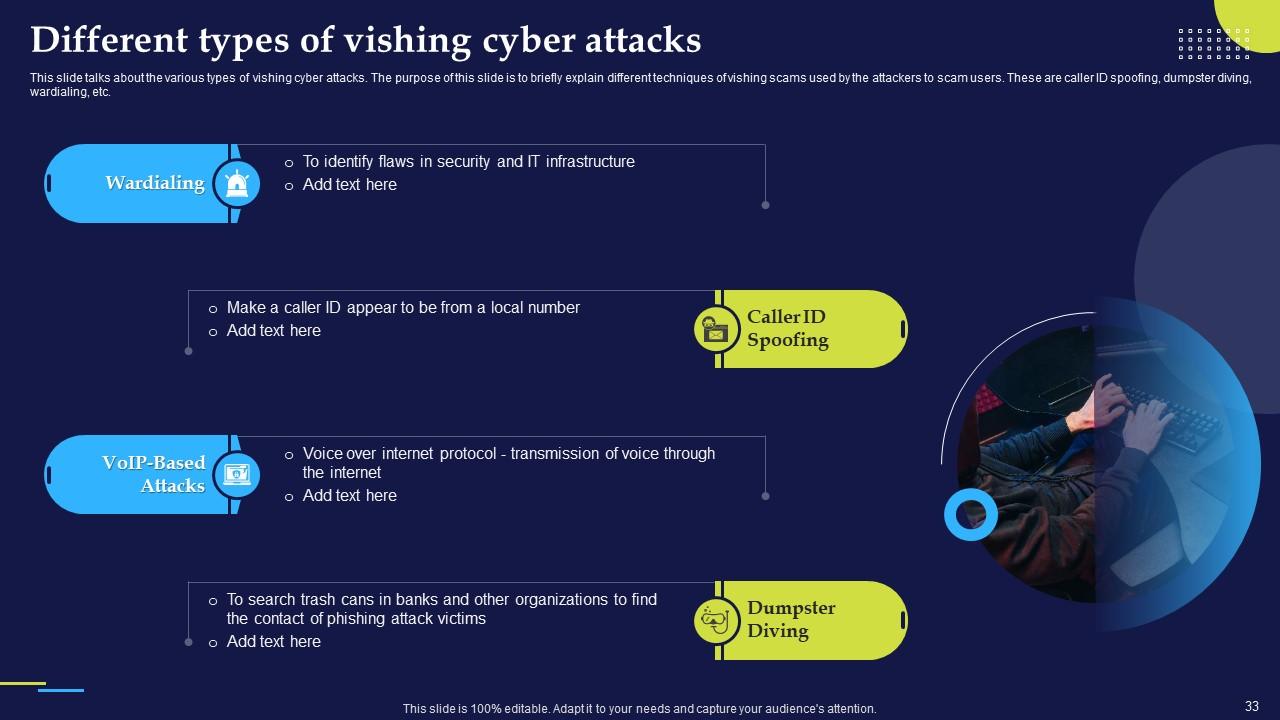

Diapositiva 33 : esta diapositiva habla sobre los distintos tipos de ataques cibernéticos de vishing y explica brevemente las diferentes técnicas de estafas de vishing utilizadas por los atacantes para estafar a los usuarios.

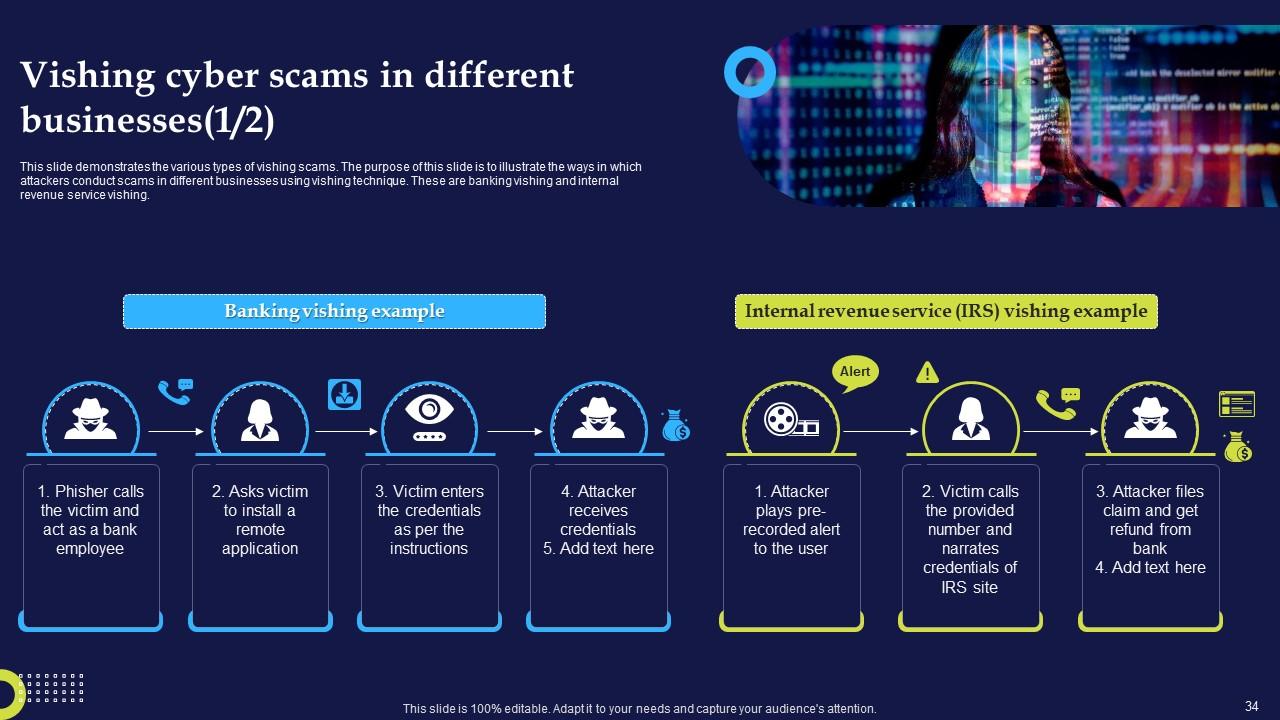

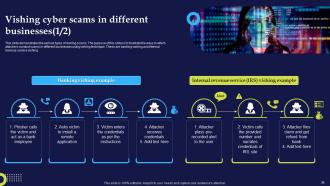

Diapositiva 34 : esta diapositiva muestra los distintos tipos de estafas de vishing e ilustra las formas en que los atacantes realizan estafas en diferentes empresas utilizando la técnica de vishing.

Diapositiva 35 : esta diapositiva también muestra los distintos tipos de estafas de vishing e ilustra las formas en que los atacantes realizan estafas en diferentes empresas utilizando la técnica de vishing.

Diapositiva 36 : esta diapositiva habla sobre las formas de proteger a los usuarios de ataques de vishing. Estos incluyen evitar llamadas de robots, nunca responder a llamadas automatizadas de audio, etc.

Diapositiva 37 : esta diapositiva presenta las técnicas que pueden ayudar a proteger a las organizaciones de ataques de phishing y vishing.

Diapositiva 38 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

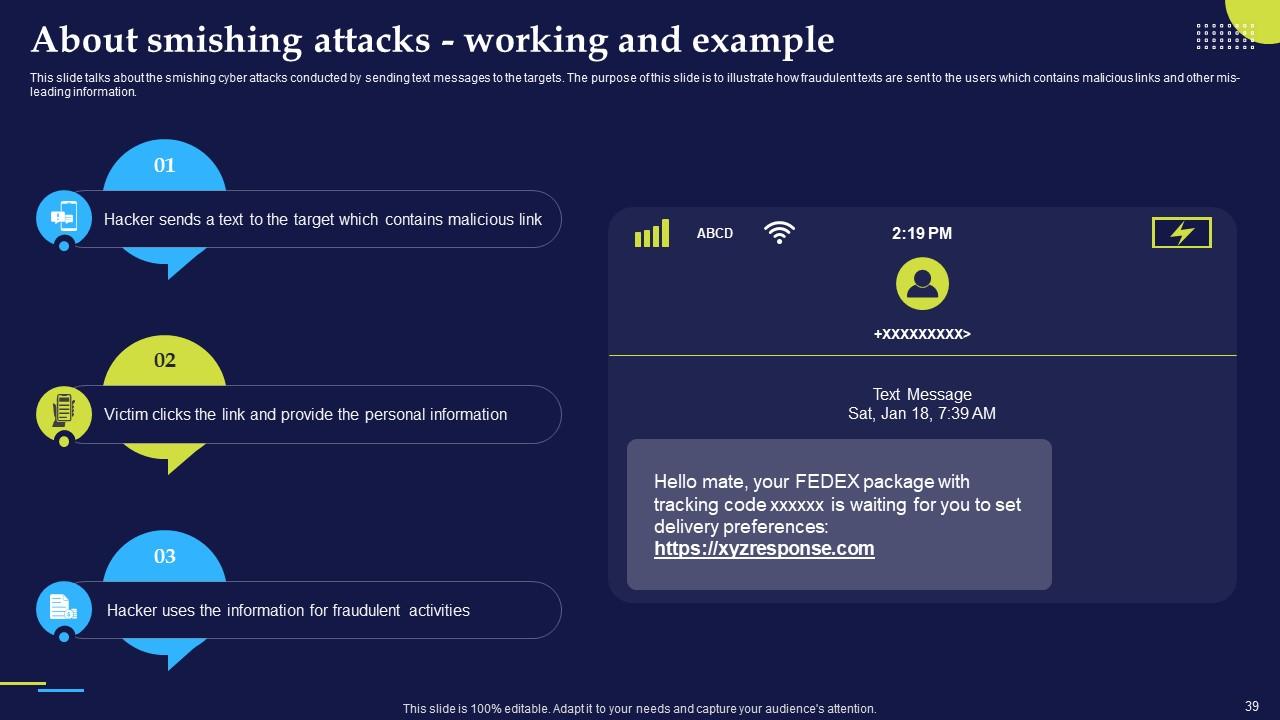

Diapositiva 39 : esta diapositiva habla de los ciberataques realizados mediante el envío de mensajes de texto a los objetivos.

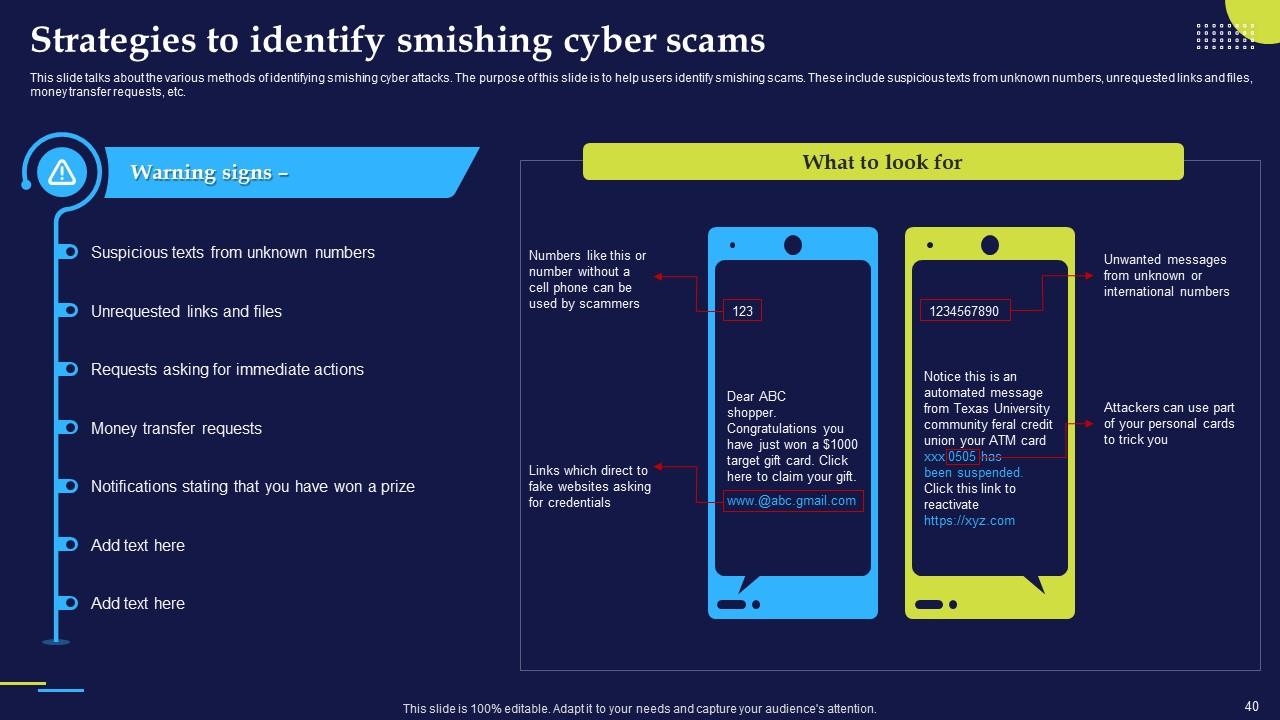

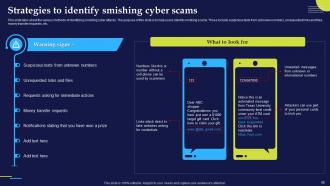

Diapositiva 40 : esta diapositiva muestra varios métodos para identificar ataques cibernéticos de smishing. El propósito de esta diapositiva es ayudar a los usuarios a identificar estafas de smishing.

Diapositiva 41 : esta diapositiva habla sobre los distintos tipos de ataques cibernéticos de smishing y explica las diferentes técnicas de estafas de smishing utilizadas por los atacantes para estafar a los usuarios.

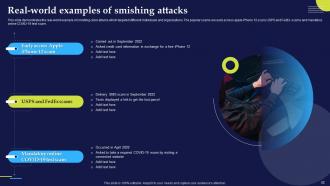

Diapositiva 42 : esta diapositiva muestra el ejemplo del mundo real de ataques cibernéticos dirigidos a diferentes personas y organizaciones.

Diapositiva 43 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

Diapositiva 44 : Esta diapositiva habla sobre los ataques de phishing de pescadores realizados en Internet utilizando plataformas de redes sociales.

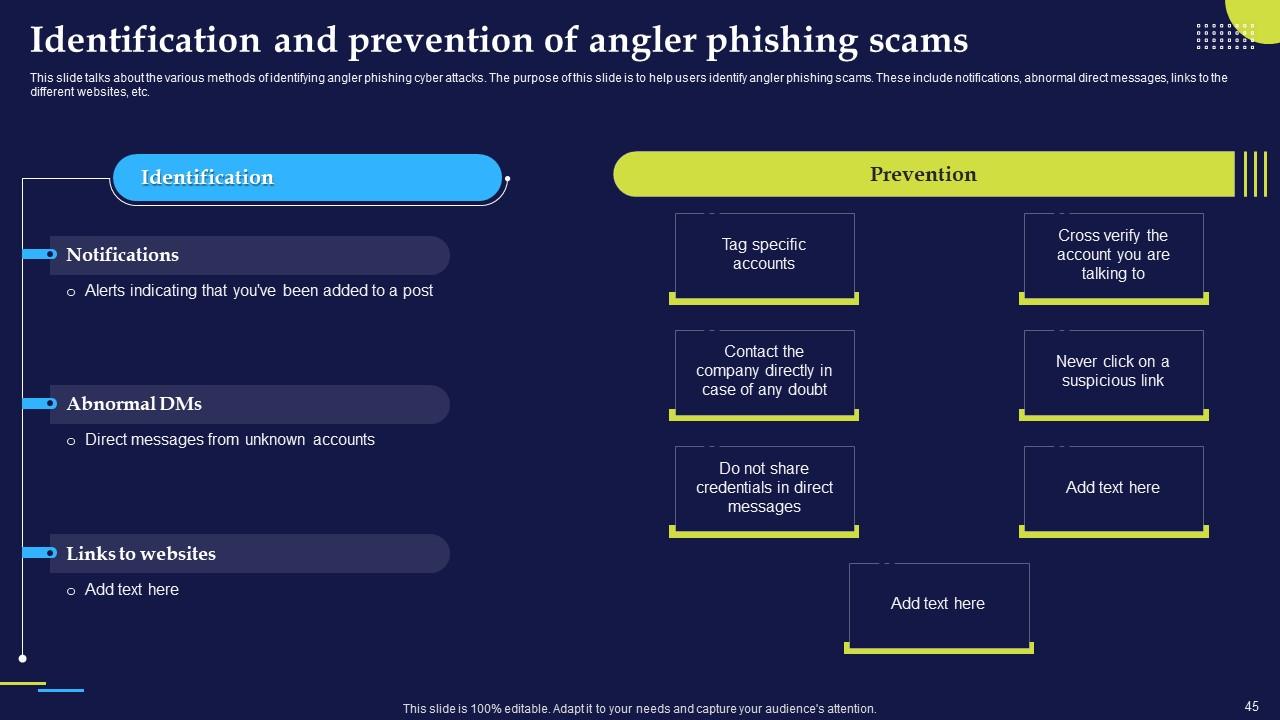

Diapositiva 45 : esta diapositiva muestra varios métodos para identificar ataques cibernéticos de phishing de pescadores. El propósito de esta diapositiva es ayudar a los usuarios a identificar estafas de phishing de pescadores.

Diapositiva 46 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

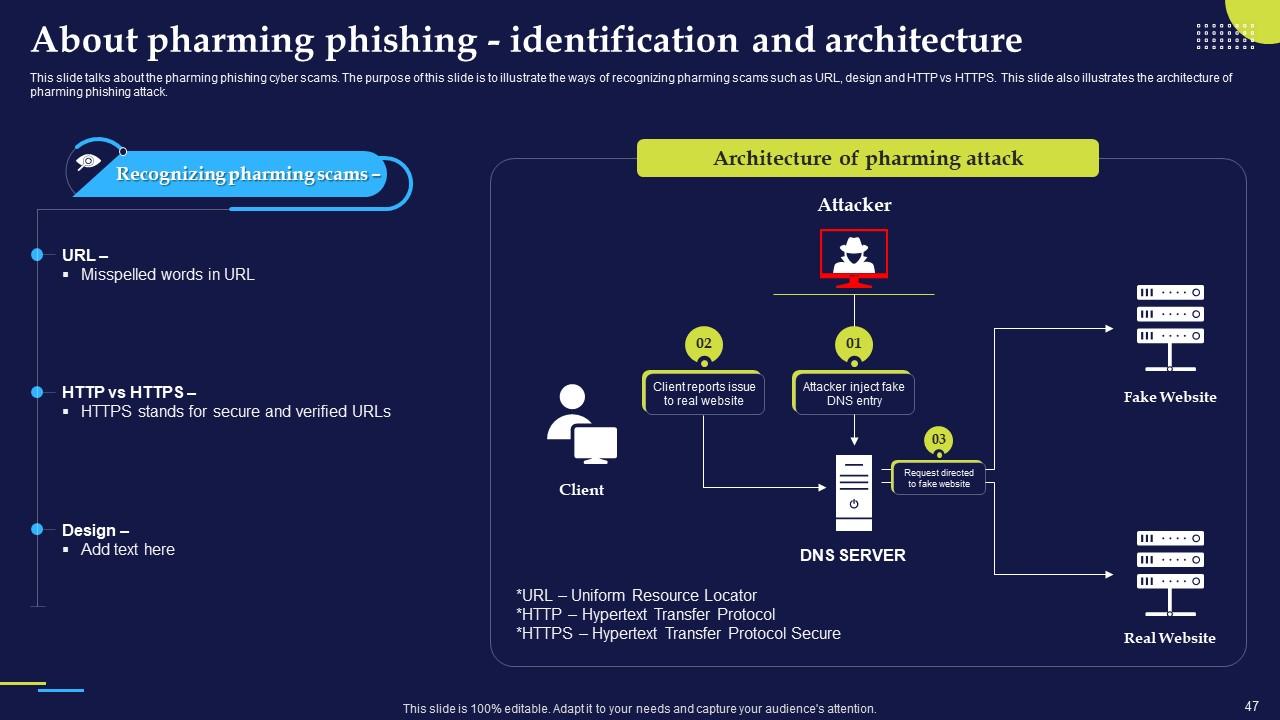

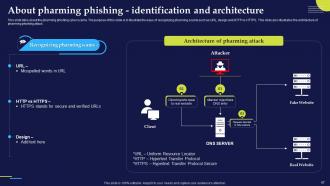

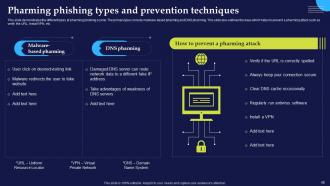

Diapositiva 47 : Esta diapositiva habla sobre las estafas cibernéticas de phishing de pharming. El propósito de esta diapositiva es ilustrar las formas de reconocer las estafas de pharming.

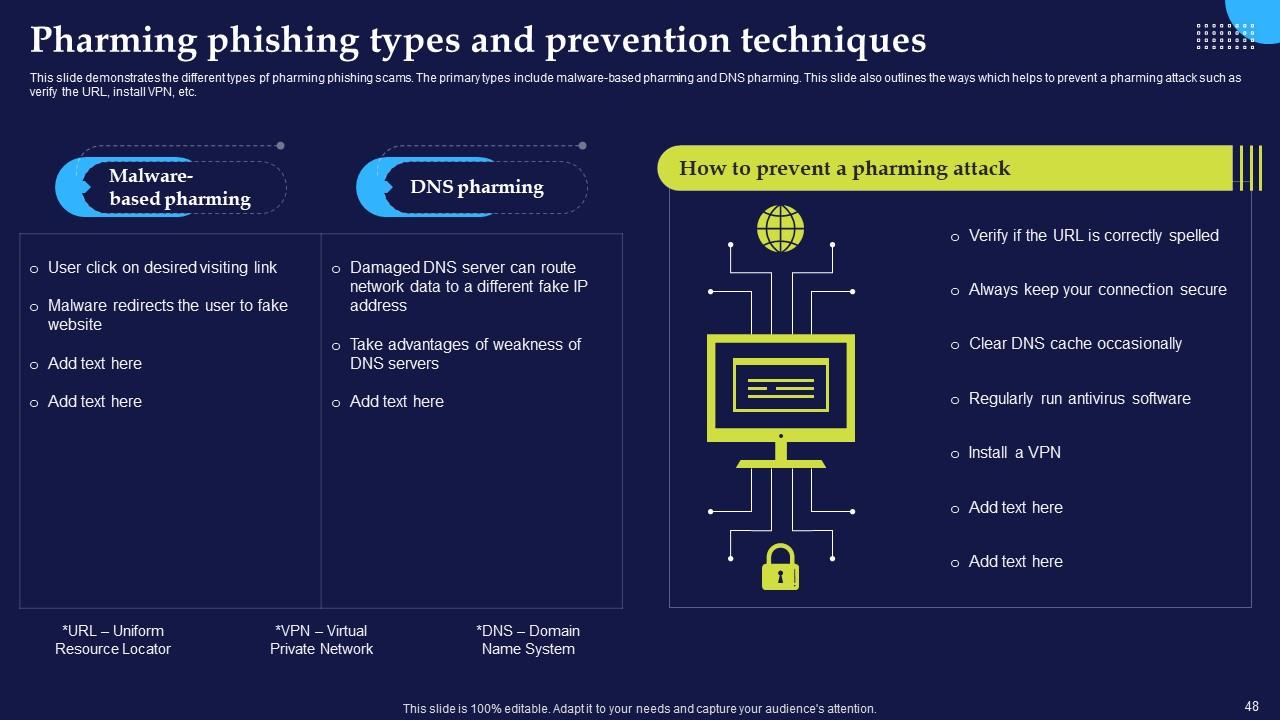

Diapositiva 48 : Esta diapositiva muestra los diferentes tipos de estafas de phishing de pharming. Los tipos principales incluyen pharming basado en malware y pharming de DNS.

Diapositiva 49 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

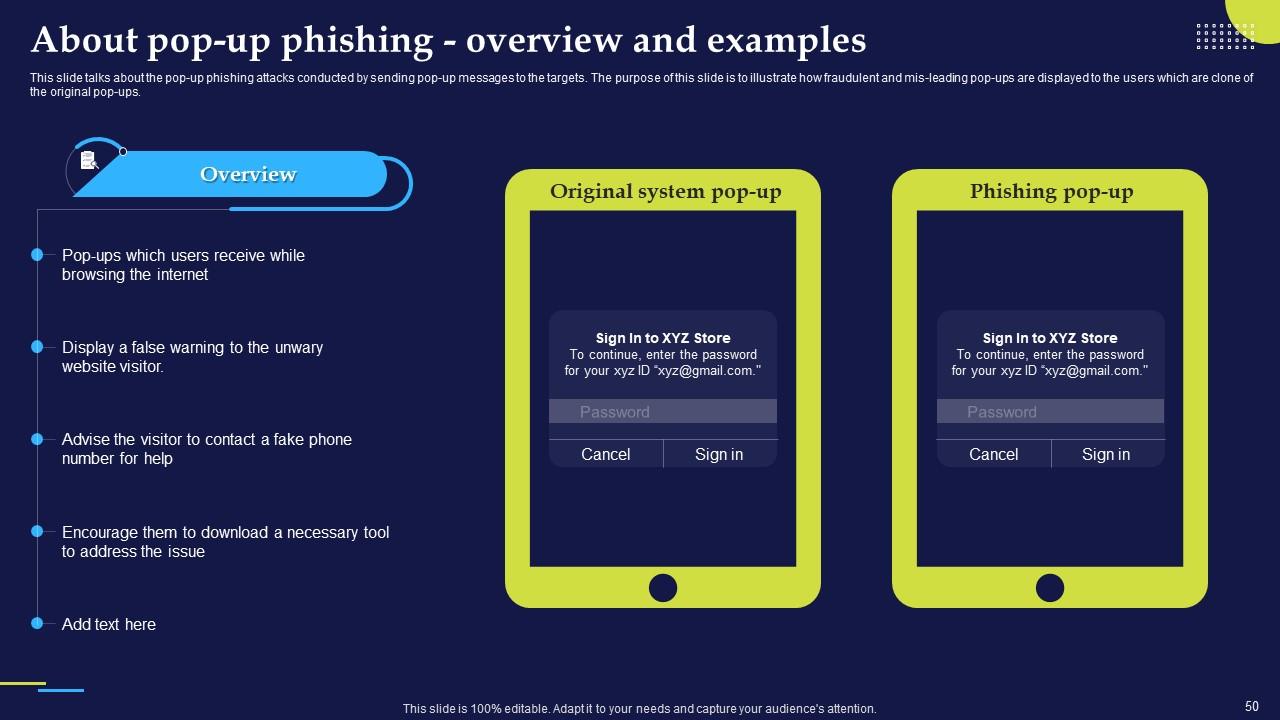

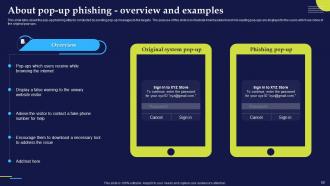

Diapositiva 50 : esta diapositiva habla sobre los ataques de phishing emergentes realizados mediante el envío de mensajes emergentes a los objetivos.

Diapositiva 51 : esta diapositiva describe las diversas señales de advertencia que ayudan a identificar ataques cibernéticos de phishing emergentes.

Diapositiva 52 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

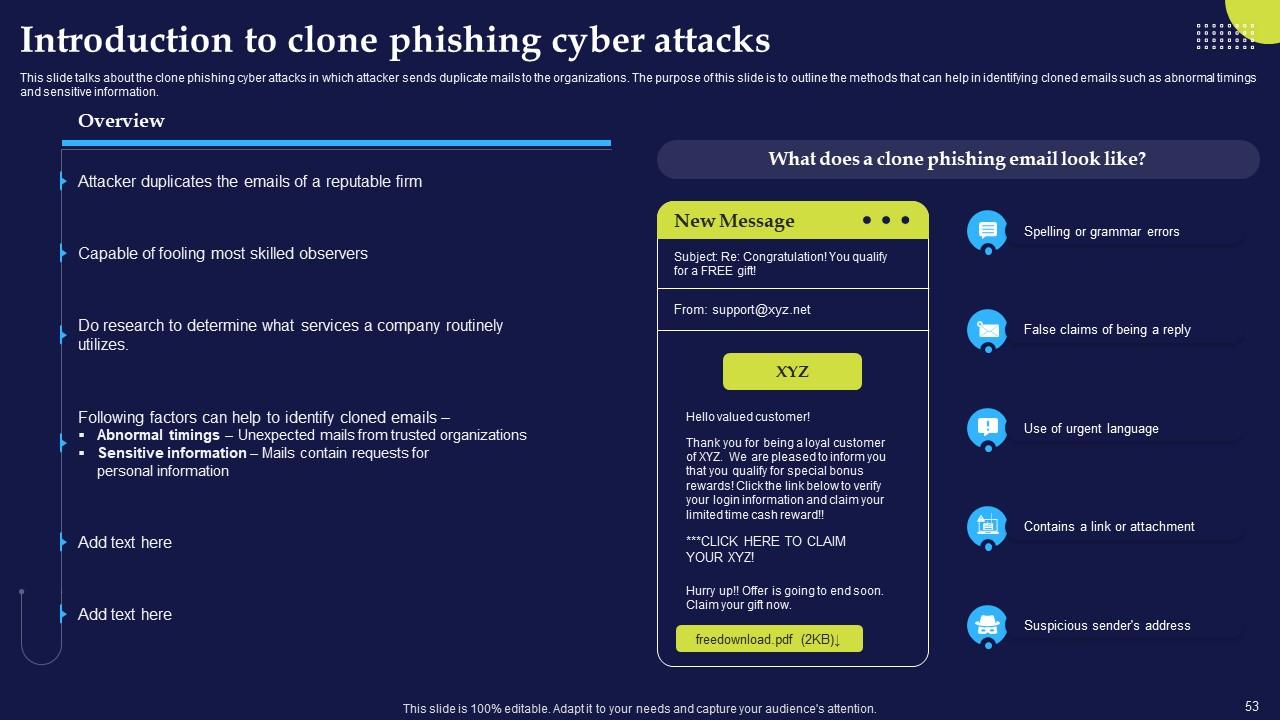

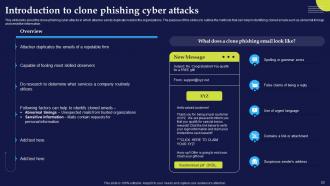

Diapositiva 53 : esta diapositiva habla sobre los ciberataques de phishing clonado en los que el atacante envía correos electrónicos duplicados a las organizaciones.

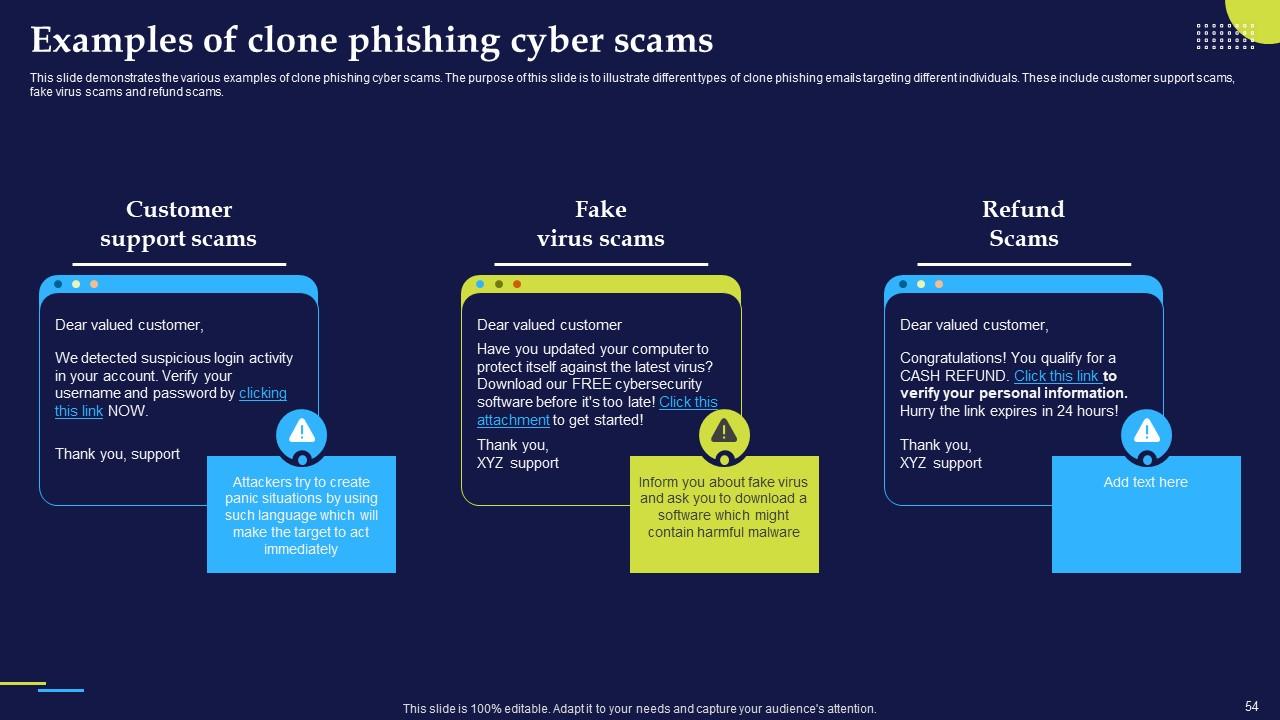

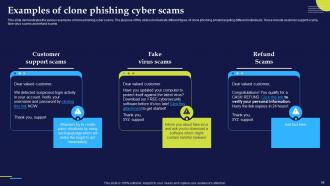

Diapositiva 54 : esta diapositiva muestra varios ejemplos de estafas cibernéticas de phishing por clonación.

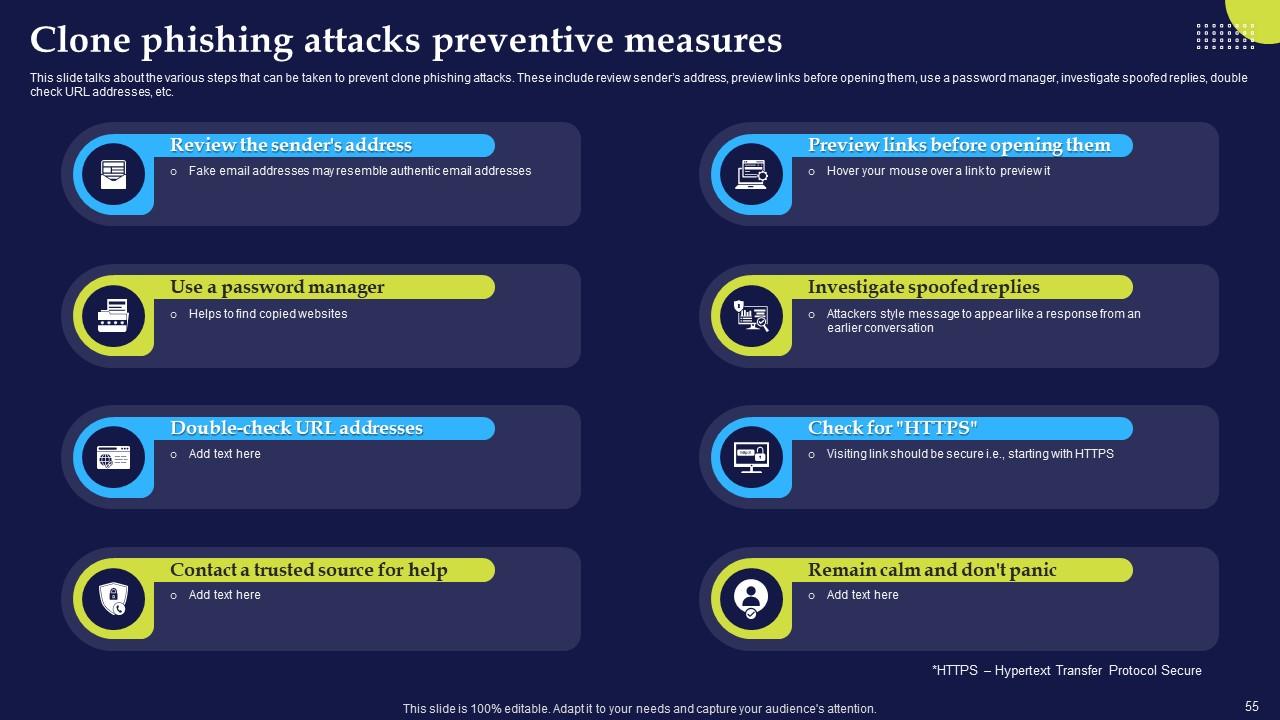

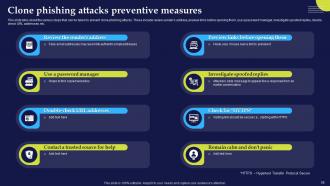

Diapositiva 55 : esta diapositiva habla de los diversos pasos que se pueden tomar para prevenir ataques de phishing por clonación.

Diapositiva 56 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

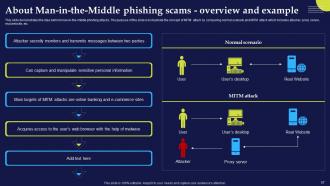

Diapositiva 57 : esta diapositiva demuestra la idea detrás de los ataques de phishing de intermediario.

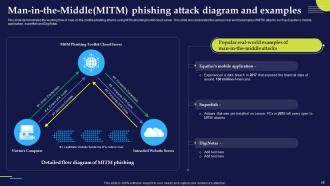

Diapositiva 58 : esta diapositiva muestra el flujo de trabajo de los ataques de phishing de intermediario utilizando el servidor en la nube del kit de herramientas de phishing MITM.

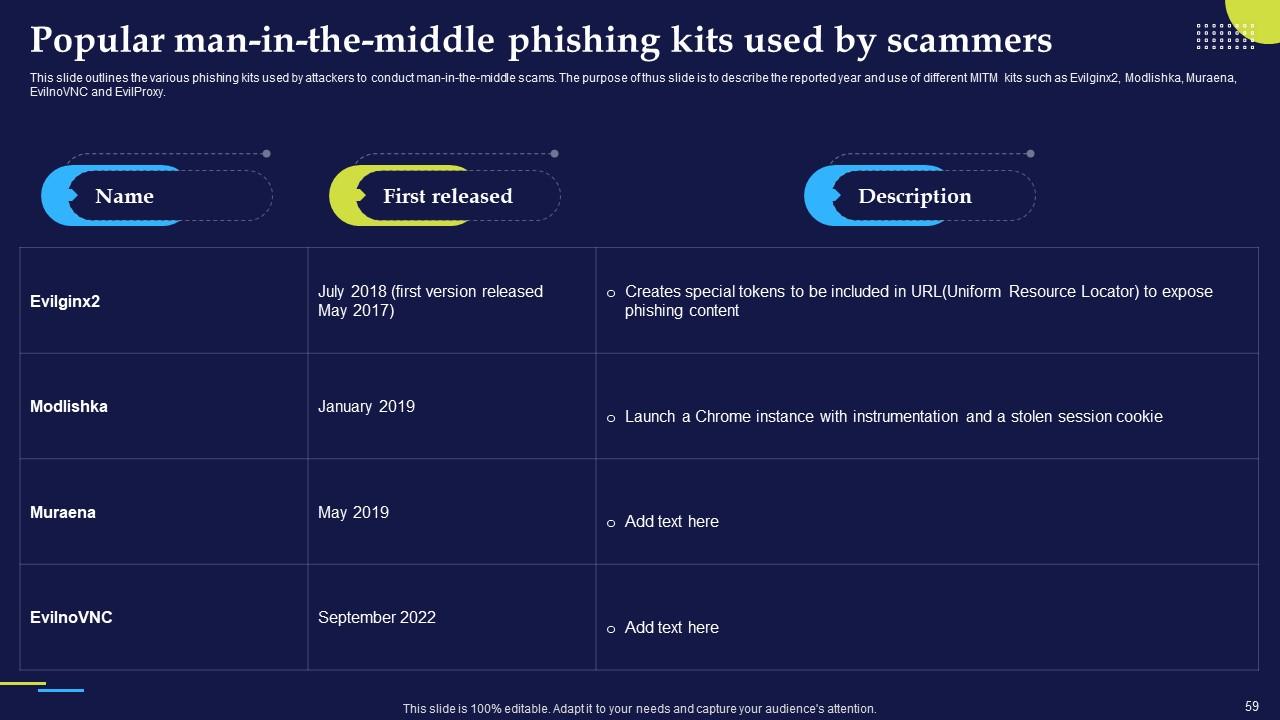

Diapositiva 59 : esta diapositiva describe los diversos kits de phishing utilizados por los atacantes para realizar estafas de intermediario.

Diapositiva 60 : esta diapositiva ilustra el proceso de ejecución de ataques cibernéticos de intermediario.

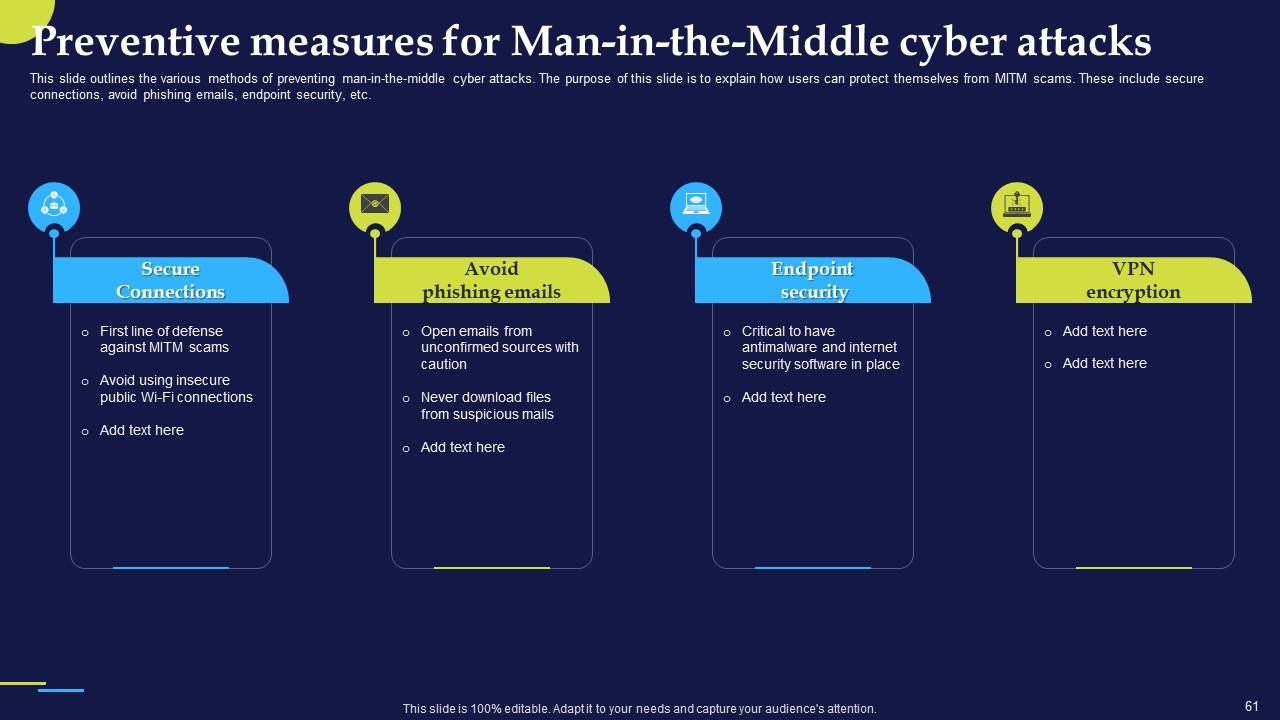

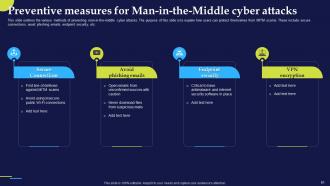

Diapositiva 61 : esta diapositiva describe los diversos métodos para prevenir ataques cibernéticos de intermediarios.

Diapositiva 62 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

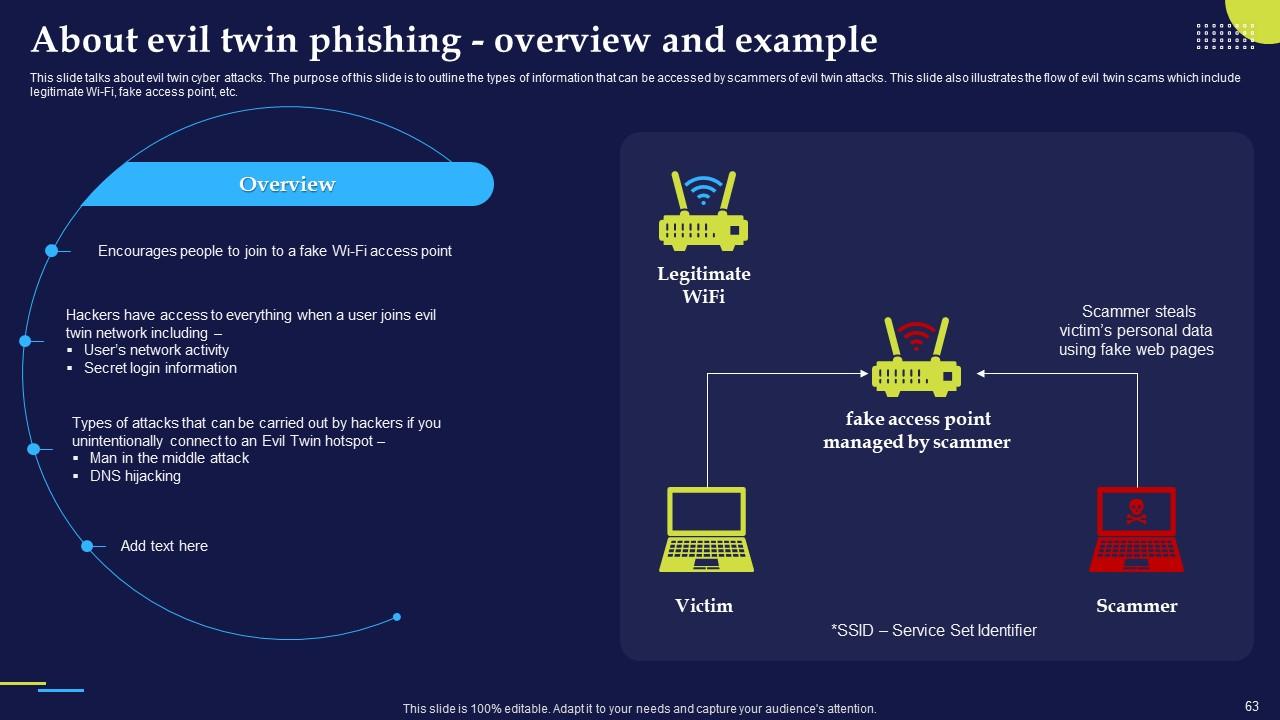

Diapositiva 63 : Esta diapositiva habla sobre los ciberataques de los gemelos malvados y describe los tipos de información a los que pueden acceder los estafadores de los ataques de los gemelos malvados.

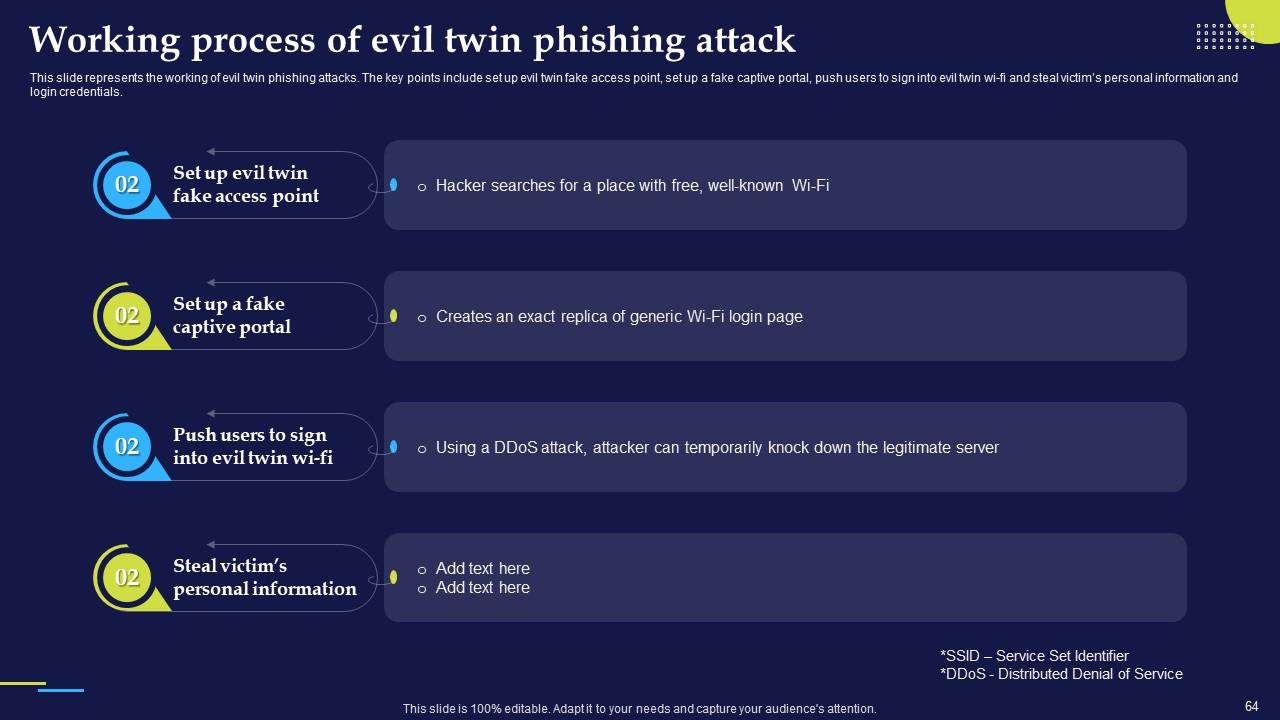

Diapositiva 64 : Esta diapositiva representa el funcionamiento de los malvados ataques de phishing gemelos. Los puntos clave incluyen configurar un punto de acceso falso para gemelos malvados, configurar un portal cautivo falso, etc.

Diapositiva 65 : esta diapositiva describe las diversas medidas preventivas para evitar ataques de gemelos malvados. Los pasos clave incluyen usar su propio punto de acceso, evitar wifis no seguros, etc.

Diapositiva 66 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

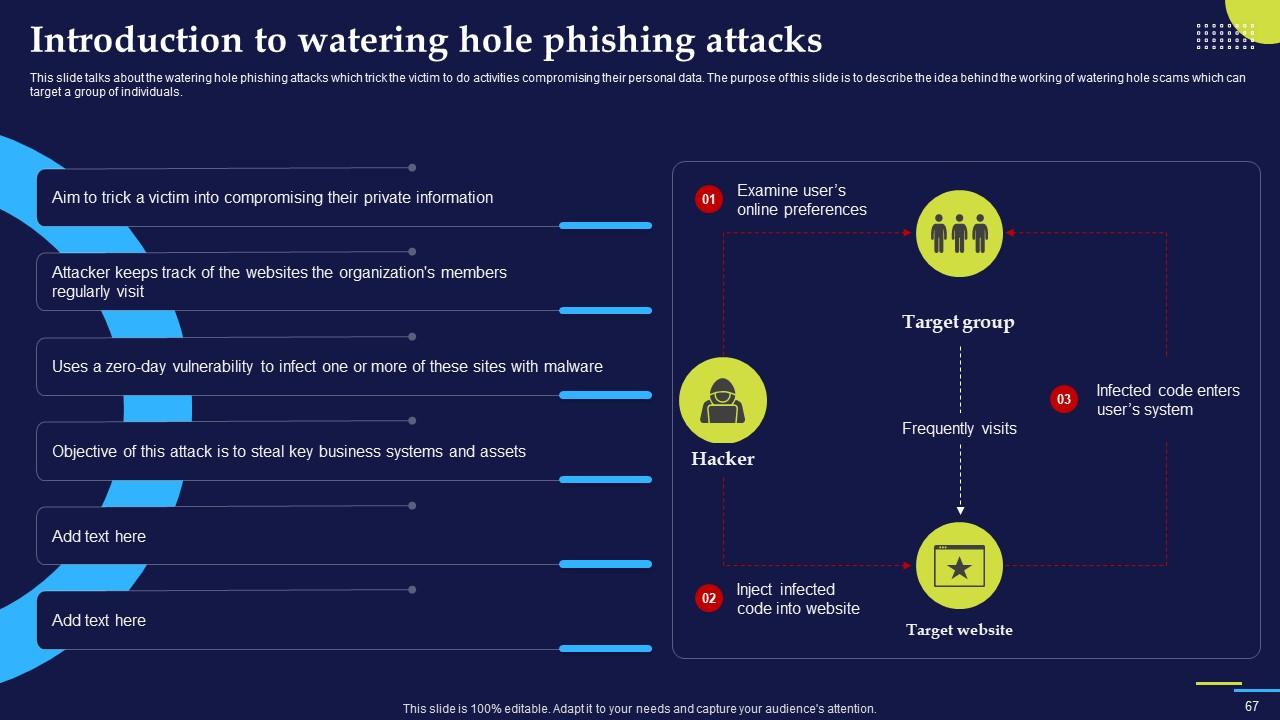

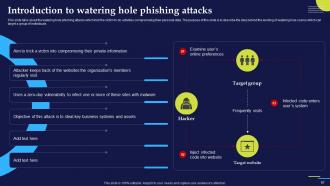

Diapositiva 67 : esta diapositiva habla de los ataques de phishing que engañan a la víctima para que realice actividades que comprometan sus datos personales.

Diapositiva 68 : Esta diapositiva representa el proceso de trabajo de los ataques de phishing de abrevadero. El propósito de esta diapositiva es ilustrar el diagrama de flujo de las estafas de phishing en abrevaderos.

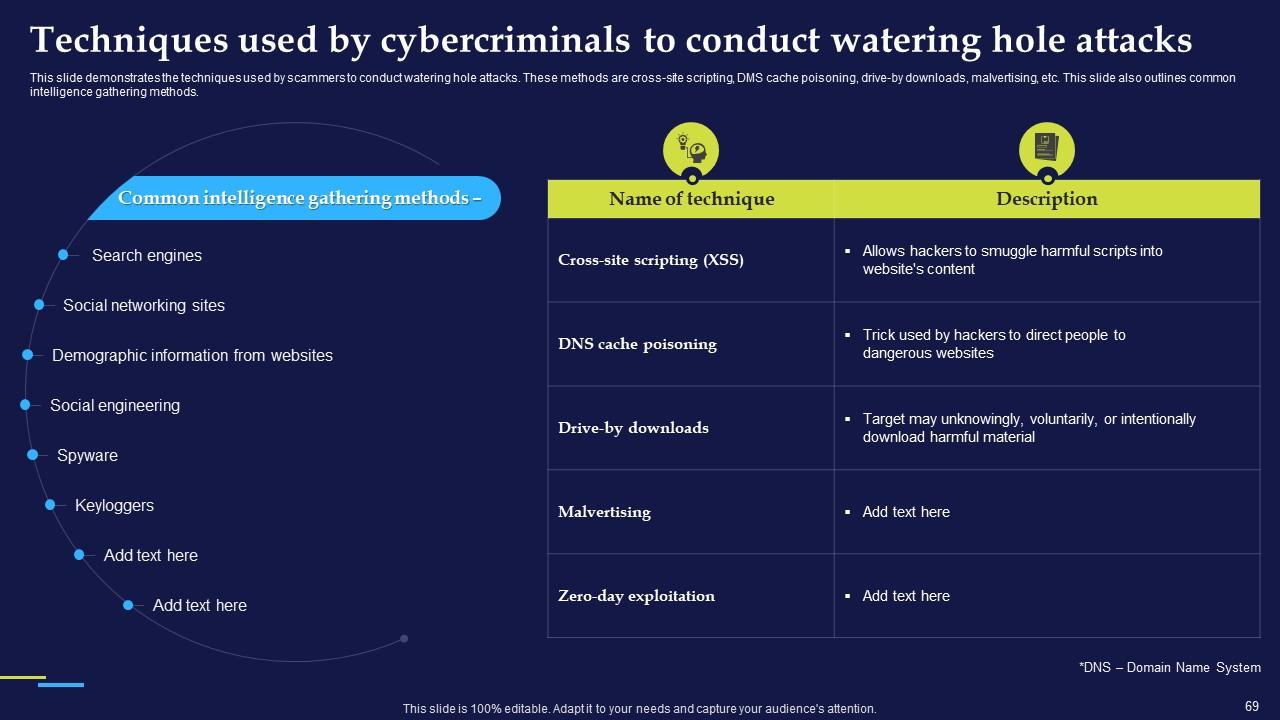

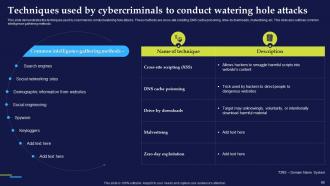

Diapositiva 69 : esta diapositiva demuestra las técnicas utilizadas por los estafadores para realizar ataques de abrevadero.

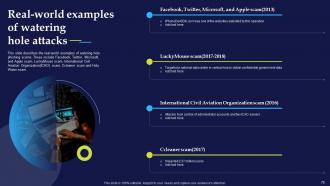

Diapositiva 70 : esta diapositiva describe ejemplos del mundo real de estafas de phishing en abrevaderos. Estos incluyen estafas de Facebook, Twitter, Microsoft y Apple, etc.

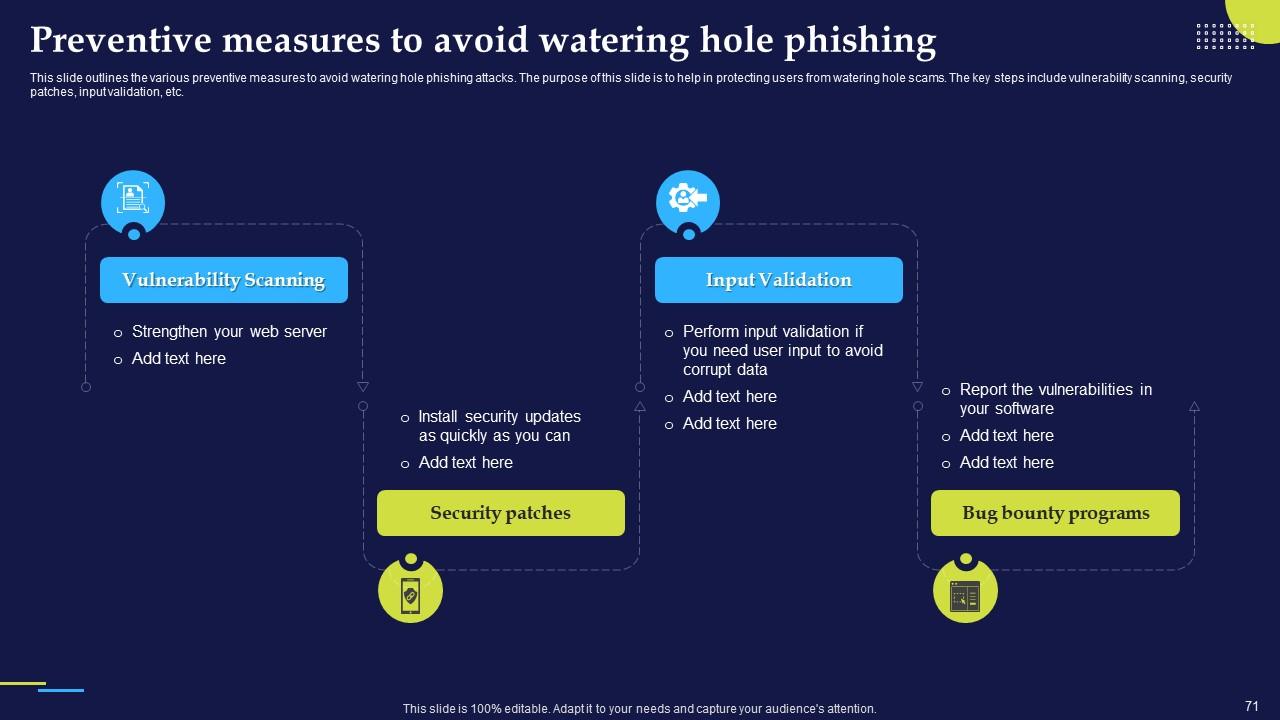

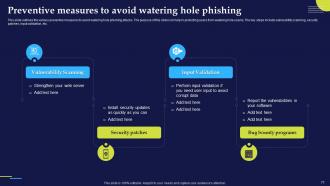

Diapositiva 71 : esta diapositiva describe las diversas medidas preventivas para evitar ataques de phishing.

Diapositiva 72 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

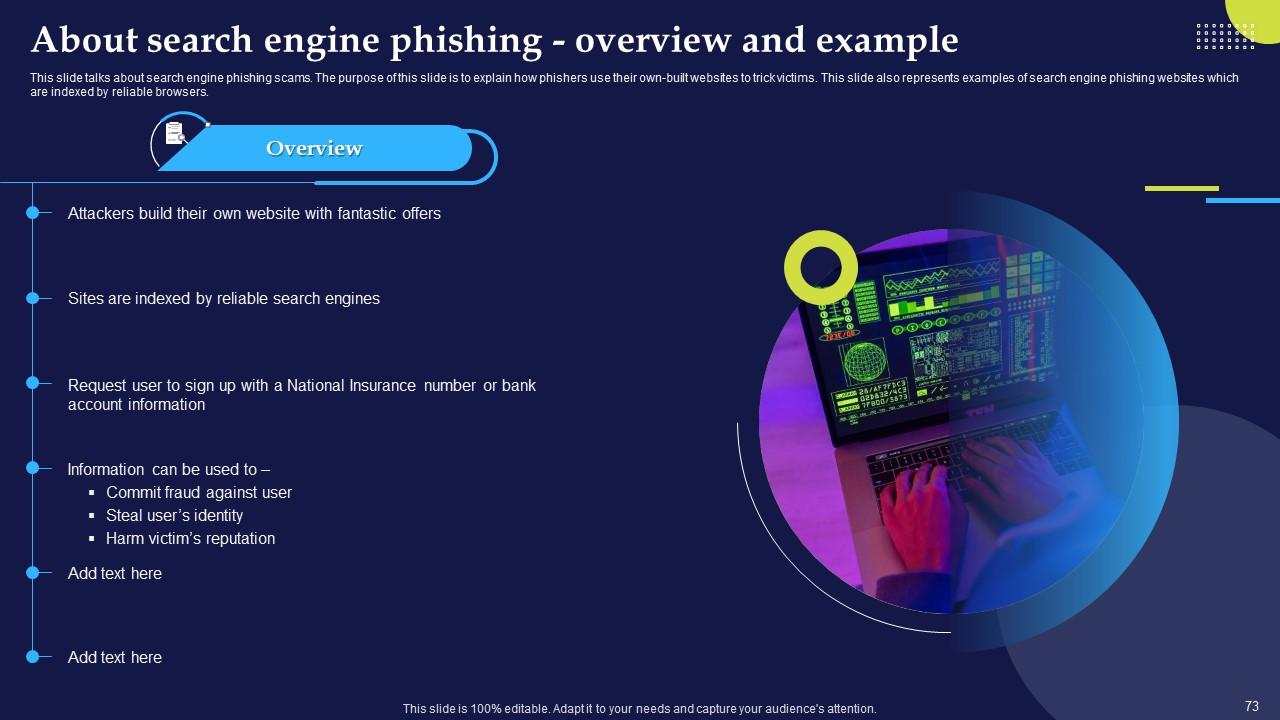

Diapositiva 73 : esta diapositiva habla sobre las estafas de phishing en motores de búsqueda y explica cómo los phishers utilizan sus propios sitios web para engañar a las víctimas.

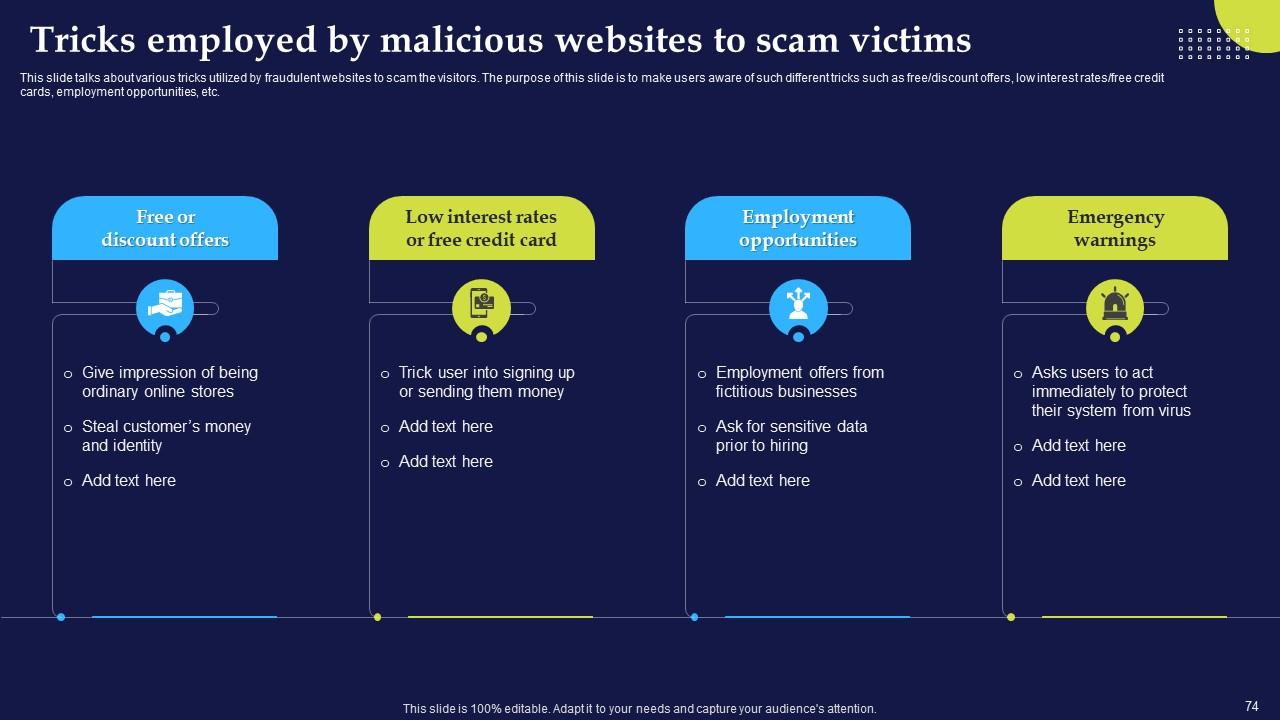

Diapositiva 74 : esta diapositiva describe varios trucos utilizados por sitios web fraudulentos para estafar a los visitantes.

Diapositiva 75 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

Diapositiva 76 : Esta diapositiva habla sobre el principal delito cometido por phishers denominado robo de identidad.

Diapositiva 77 : esta diapositiva muestra las diferentes herramientas proporcionadas por Google para prevenir y denunciar estafas de phishing cibernético.

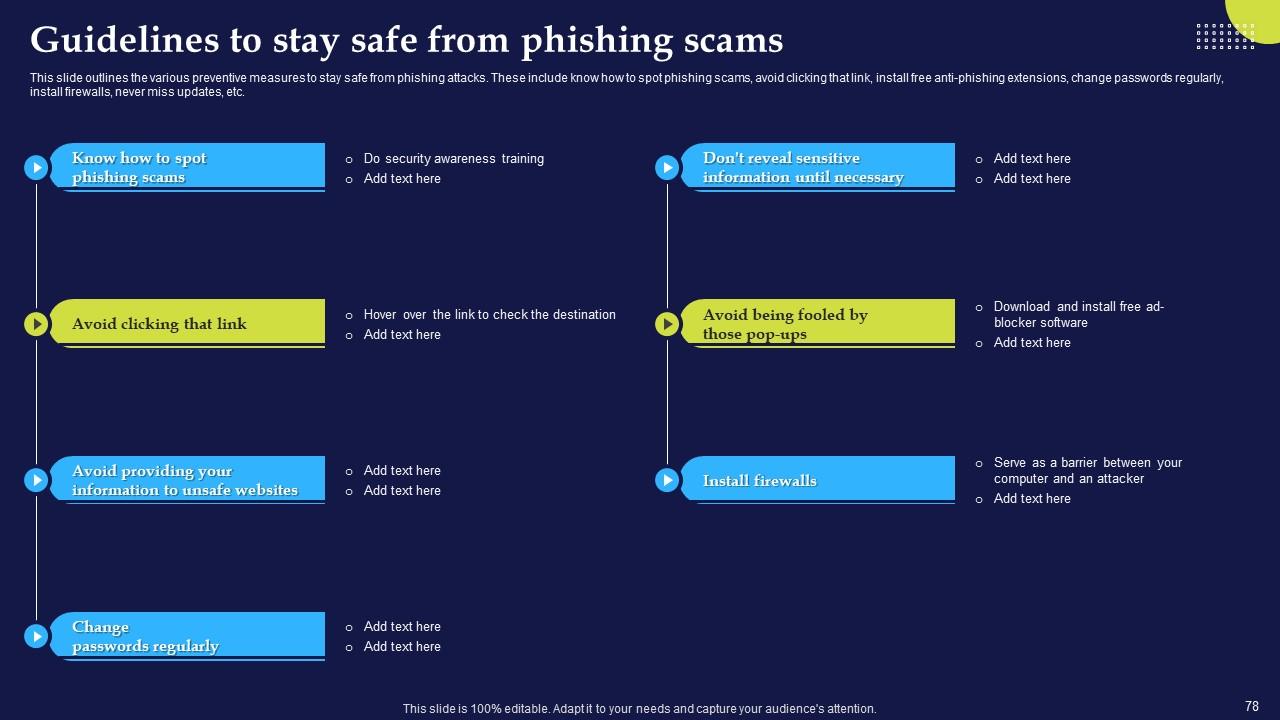

Diapositiva 78 : esta diapositiva describe las diversas medidas preventivas para mantenerse a salvo de ataques de phishing. Estos incluyen saber cómo detectar estafas de phishing, evitar hacer clic en ese enlace, etc.

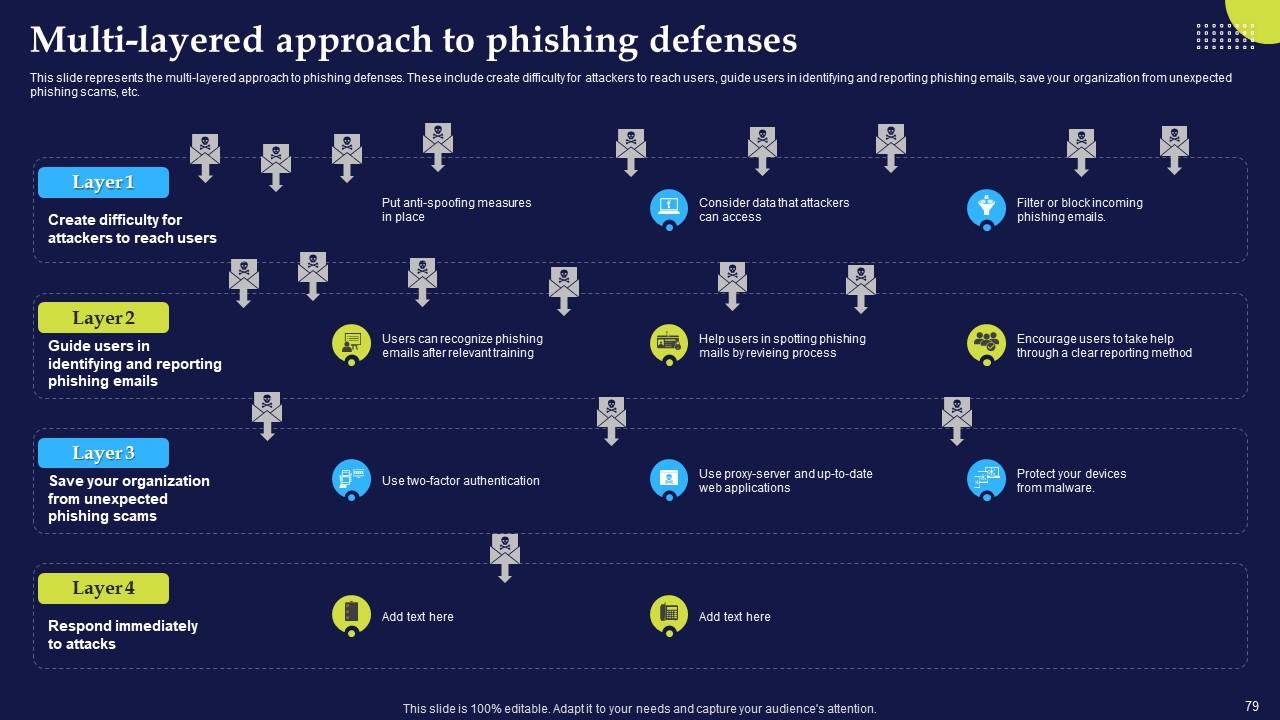

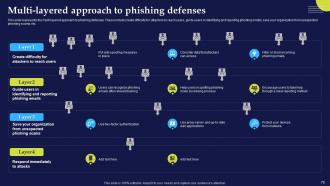

Diapositiva 79 : esta diapositiva representa el enfoque de múltiples capas para las defensas contra el phishing.

Diapositiva 80 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

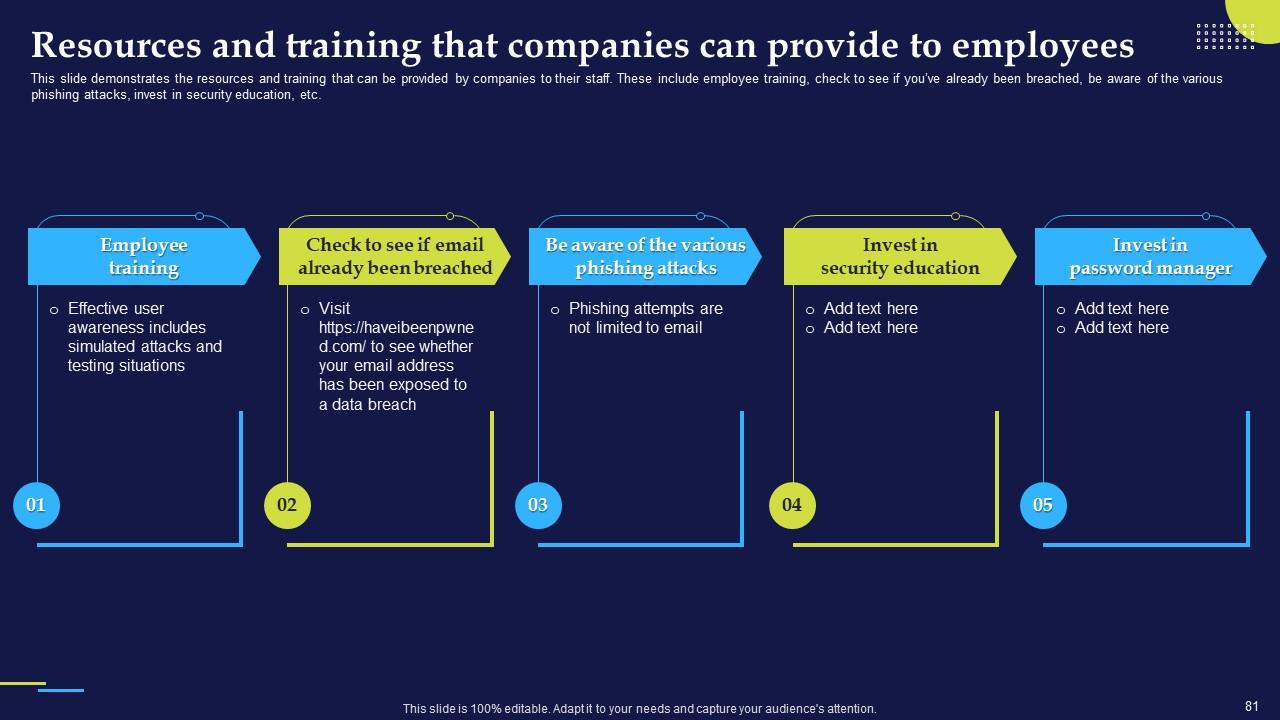

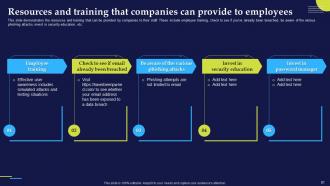

Diapositiva 81 : esta diapositiva muestra los recursos y la capacitación que las empresas pueden brindar a su personal.

Diapositiva 82 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

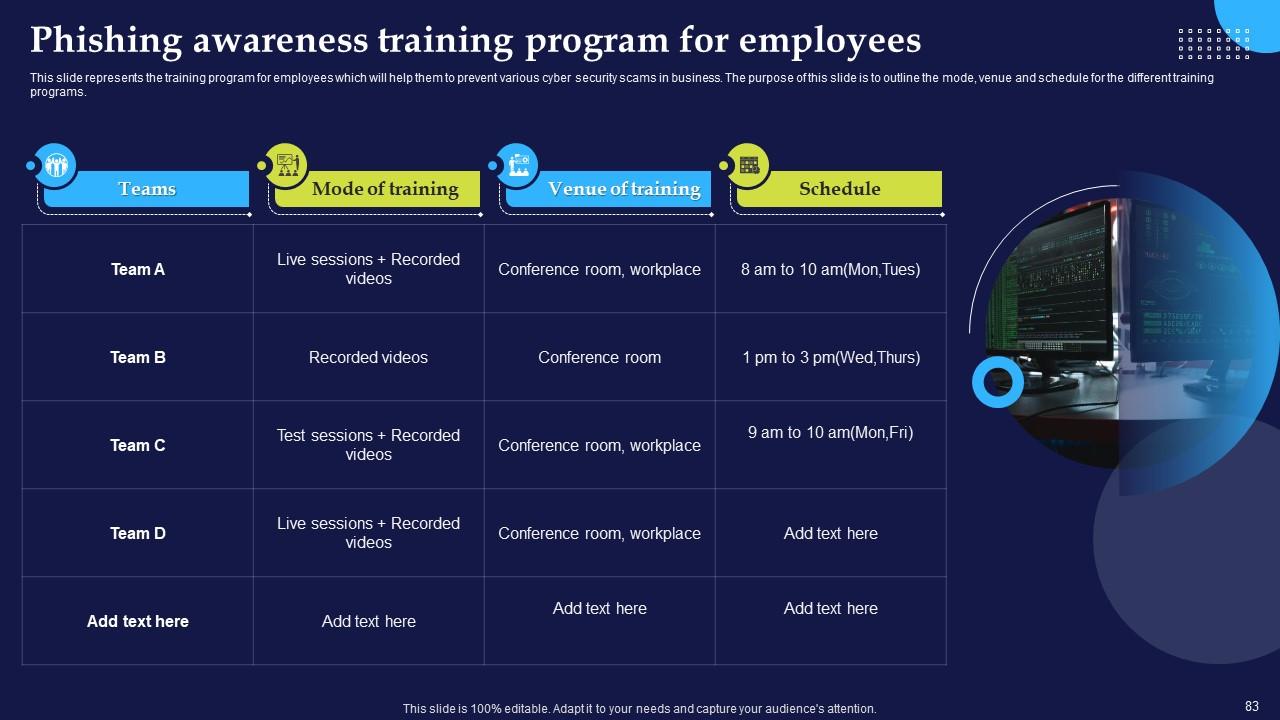

Diapositiva 83 : esta diapositiva representa el programa de capacitación para empleados que les ayudará a prevenir diversas estafas de seguridad cibernética en las empresas.

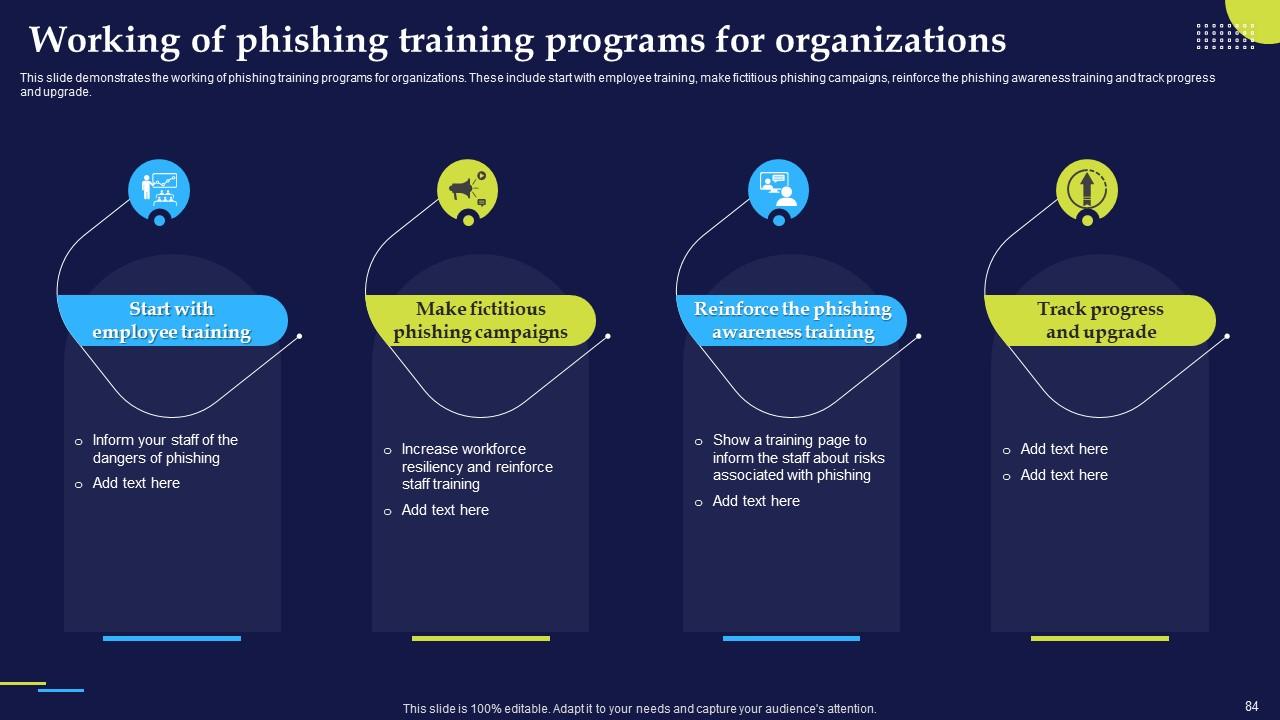

Diapositiva 84 : esta diapositiva demuestra el funcionamiento de los programas de capacitación sobre phishing para organizaciones.

Diapositiva 85 : esta diapositiva describe los beneficios de los programas de capacitación integrales en las organizaciones.

Diapositiva 86 : esta diapositiva habla sobre las medidas para una campaña exitosa de concientización sobre el phishing.

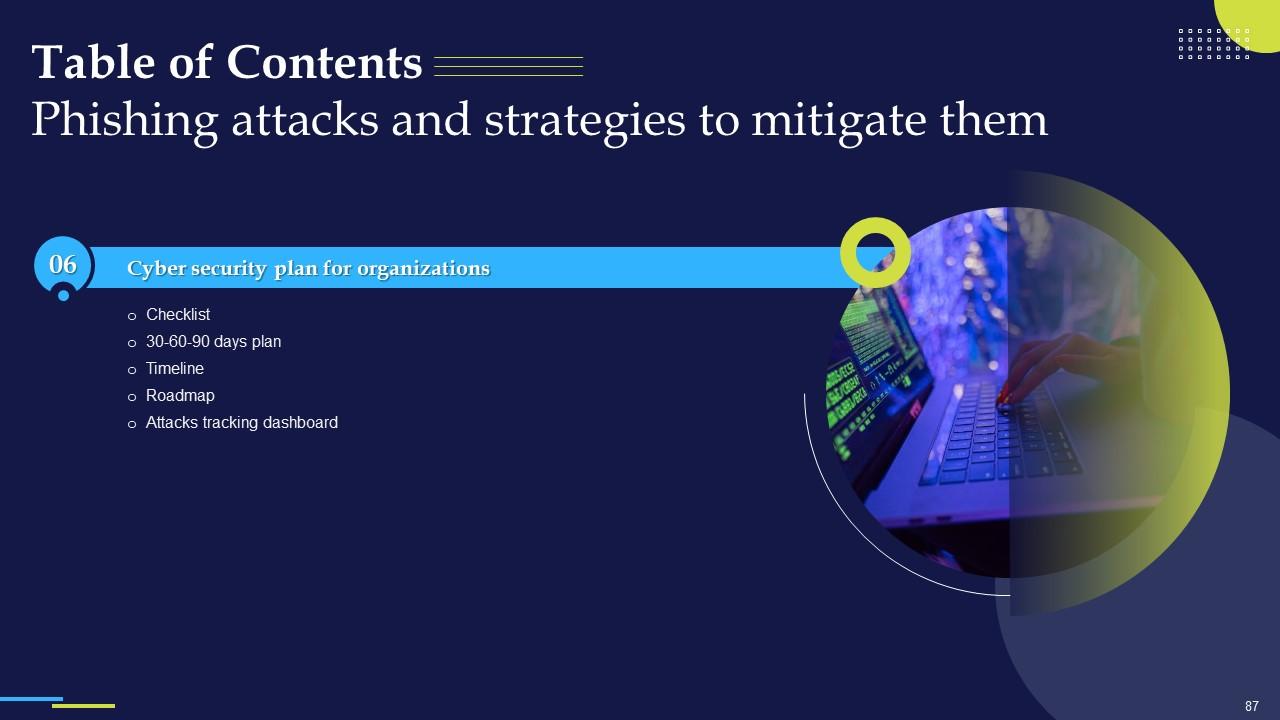

Diapositiva 87 : esta diapositiva muestra el título de los temas que se cubrirán a continuación en la plantilla.

Diapositiva 88 : esta diapositiva describe los pasos a seguir para proteger a la organización y a sus empleados de ataques de phishing.

Diapositiva 89 : esta diapositiva representa el plan 30-60-90 para proteger a las empresas y a sus empleados de ataques de phishing.

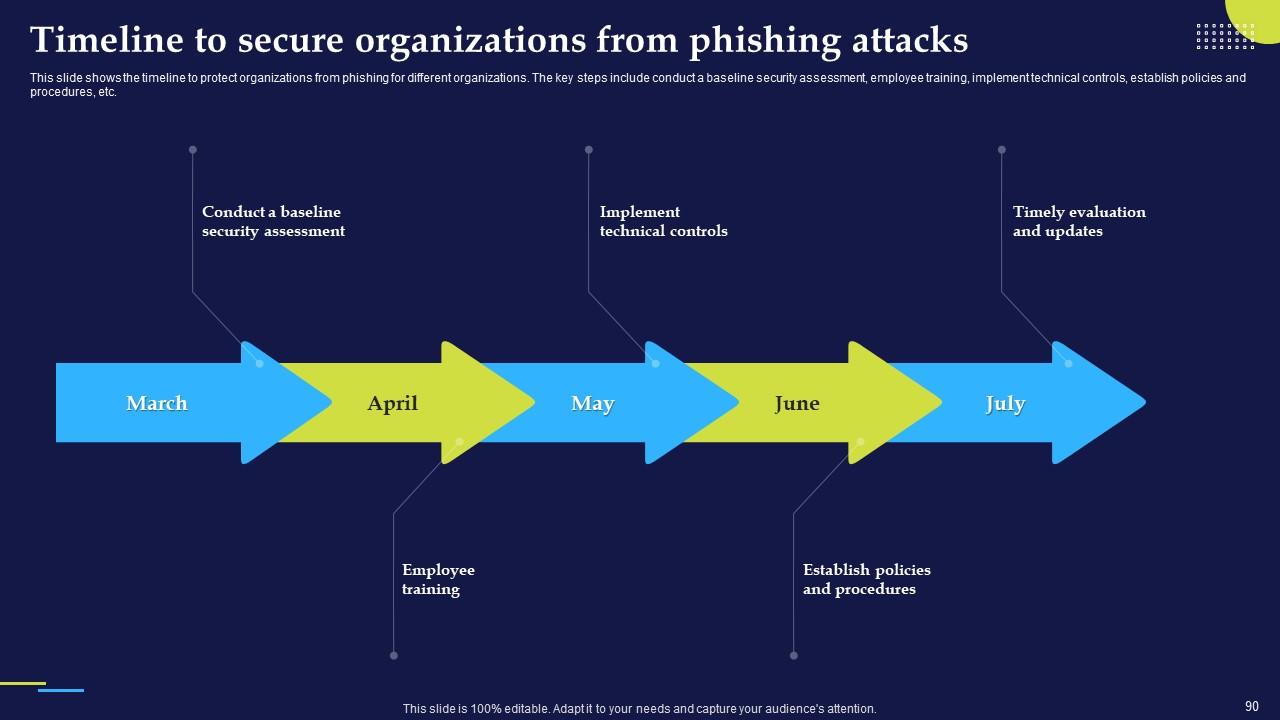

Diapositiva 90 : esta diapositiva muestra el cronograma para proteger a las organizaciones del phishing para diferentes organizaciones.

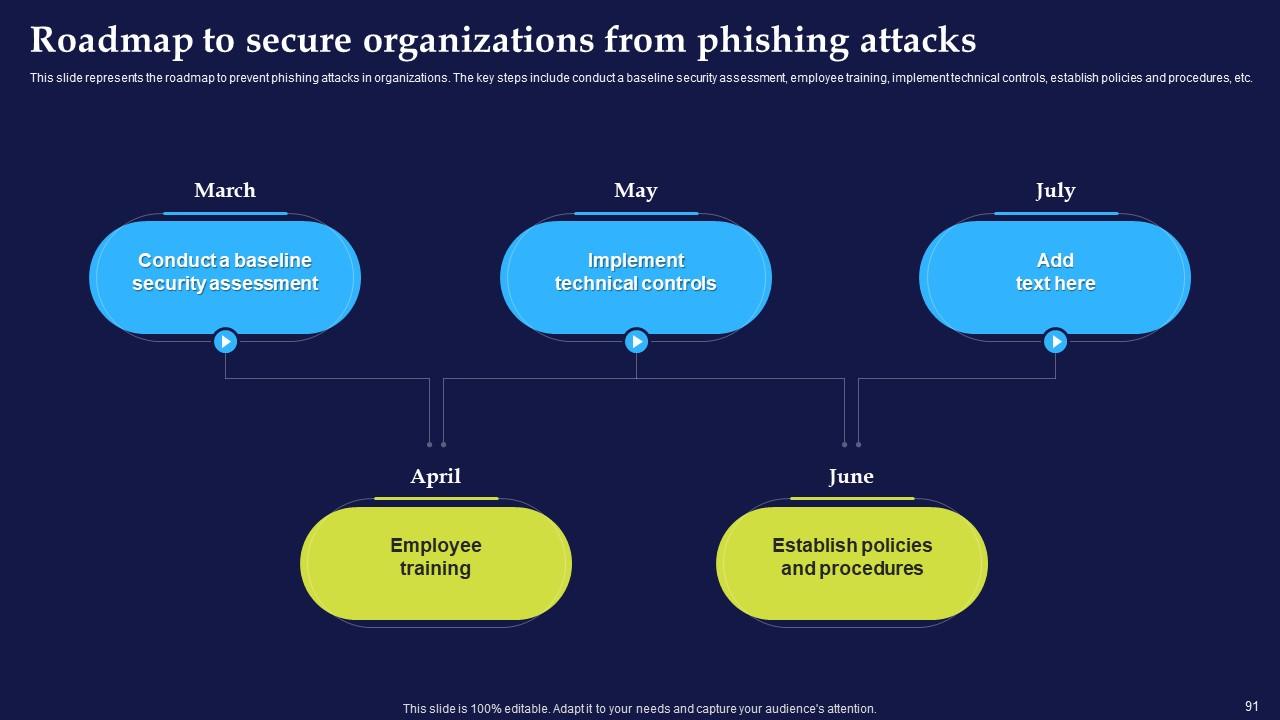

Diapositiva 91 : esta diapositiva representa la hoja de ruta para prevenir ataques de phishing en las organizaciones. Los pasos clave incluyen realizar una evaluación de seguridad básica, capacitación de los empleados, etc.

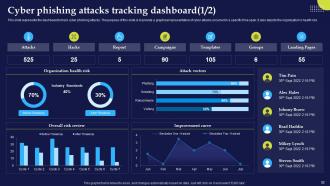

Diapositiva 92 : esta diapositiva presenta el panel para rastrear los ataques de phishing cibernético. El objetivo de esta diapositiva es proporcionar una representación gráfica de los ciberataques.

Diapositiva 93 : esta diapositiva también representa el panel para rastrear los ataques de phishing cibernético y proporcionar una representación gráfica de los ataques cibernéticos ocurridos en un lapso de tiempo específico.

Diapositiva 94 : esta diapositiva muestra todos los íconos incluidos en la presentación.

Diapositiva 95 : Esta es una diapositiva de agradecimiento con dirección, números de contacto y dirección de correo electrónico.

Ataques de phishing y estrategias para mitigarlos Diapositivas de presentación de PowerPoint V2 con las 104 diapositivas:

Utilice nuestros ataques de phishing y estrategias para mitigarlos. Diapositivas de presentación de PowerPoint V2 para ayudarle a ahorrar su valioso tiempo de manera efectiva. Están listos para encajar en cualquier estructura de presentación.

-

I was confident and well prepared for my presentation for the first time ever. With SlideTeam’s templates, I could deliver one of my best presentations. Will be coming back for more!

-

SlideTeam provides PPTs on every single topic. Their templates suit my job very well. I am very grateful!