Guía de respuestas a incidentes y vulnerabilidades de ciberseguridad Diapositivas de presentación de PowerPoint

Las organizaciones están gastando más dinero en estrategias de gestión de incidentes de ciberseguridad para salvaguardar los datos privados de sus activos y personal. Tome nuestro libro de jugadas de respuesta a vulnerabilidades e incidentes de seguridad cibernética curado profesionalmente. Incluye una metodología estandarizada de respuesta a incidentes que las organizaciones pueden usar para administrar eventos de riesgo de ciberseguridad. Nuestra plataforma de respuesta a incidentes de seguridad cibernética educa a los nuevos empleados sobre la preparación y el seguimiento efectivos de un incidente. Las organizaciones pueden manejar estadísticas vitales relacionadas con los peligros cibernéticos utilizando secciones como la introducción a los incidentes de seguridad cibernética. Analiza nuestro enfoque de respuesta a incidentes de cinco fases. El módulo también incluye pago de rescate y lenguaje de respuesta para ayudar a manejar con éxito cualquier situación de ciberseguridad. Las diapositivas, al igual que los programas de capacitación y los planes de comunicación, brindan información sobre los programas de capacitación. Estos permiten a las empresas promover la conciencia cibernética y la estrategia para comunicar y gestionar cualquier evento de manera efectiva. Por último, el componente del tablero de monitoreo de incidentes también ayudará en el seguimiento de los incidentes de seguridad a nivel departamental y la gestión de incidentes en tiempo real. Obtenga acceso ahora.

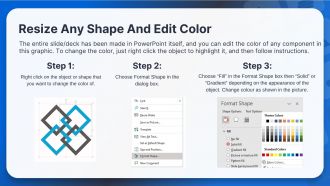

- Google Slides is a new FREE Presentation software from Google.

- All our content is 100% compatible with Google Slides.

- Just download our designs, and upload them to Google Slides and they will work automatically.

- Amaze your audience with SlideTeam and Google Slides.

-

Want Changes to This PPT Slide? Check out our Presentation Design Services

- WideScreen Aspect ratio is becoming a very popular format. When you download this product, the downloaded ZIP will contain this product in both standard and widescreen format.

-

- Some older products that we have may only be in standard format, but they can easily be converted to widescreen.

- To do this, please open the SlideTeam product in Powerpoint, and go to

- Design ( On the top bar) -> Page Setup -> and select "On-screen Show (16:9)” in the drop down for "Slides Sized for".

- The slide or theme will change to widescreen, and all graphics will adjust automatically. You can similarly convert our content to any other desired screen aspect ratio.

Compatible With Google Slides

Get This In WideScreen

You must be logged in to download this presentation.

Características de estas diapositivas de presentación de PowerPoint:

People who downloaded this PowerPoint presentation also viewed the following :

Contenido de esta presentación de Powerpoint

Diapositiva 1 : Esta diapositiva presenta el Libro de estrategias de respuesta a incidentes y vulnerabilidades de seguridad cibernética. Comience indicando el nombre de su empresa.

Diapositiva 2 : Esta diapositiva muestra la Agenda de la presentación.

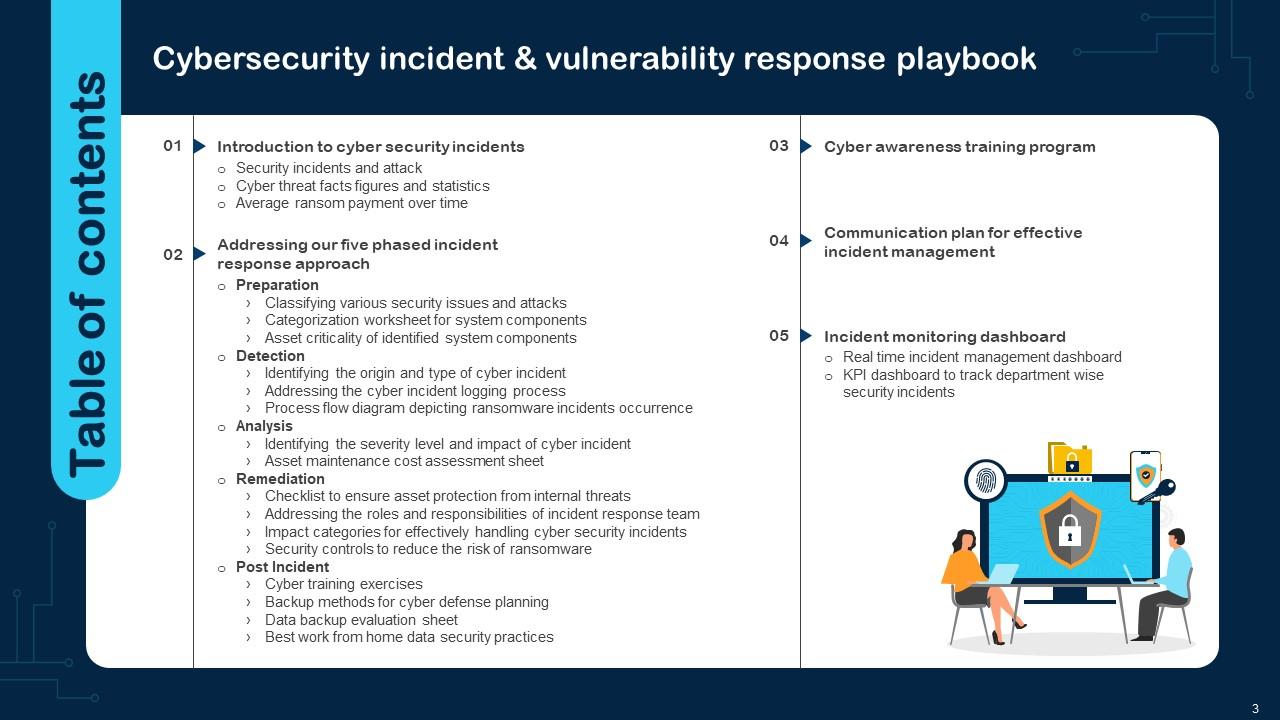

Diapositiva 3 : Esta diapositiva incorpora la Tabla de contenido.

Diapositiva 4 : esta diapositiva resalta el título de los temas que se discutirán a continuación.

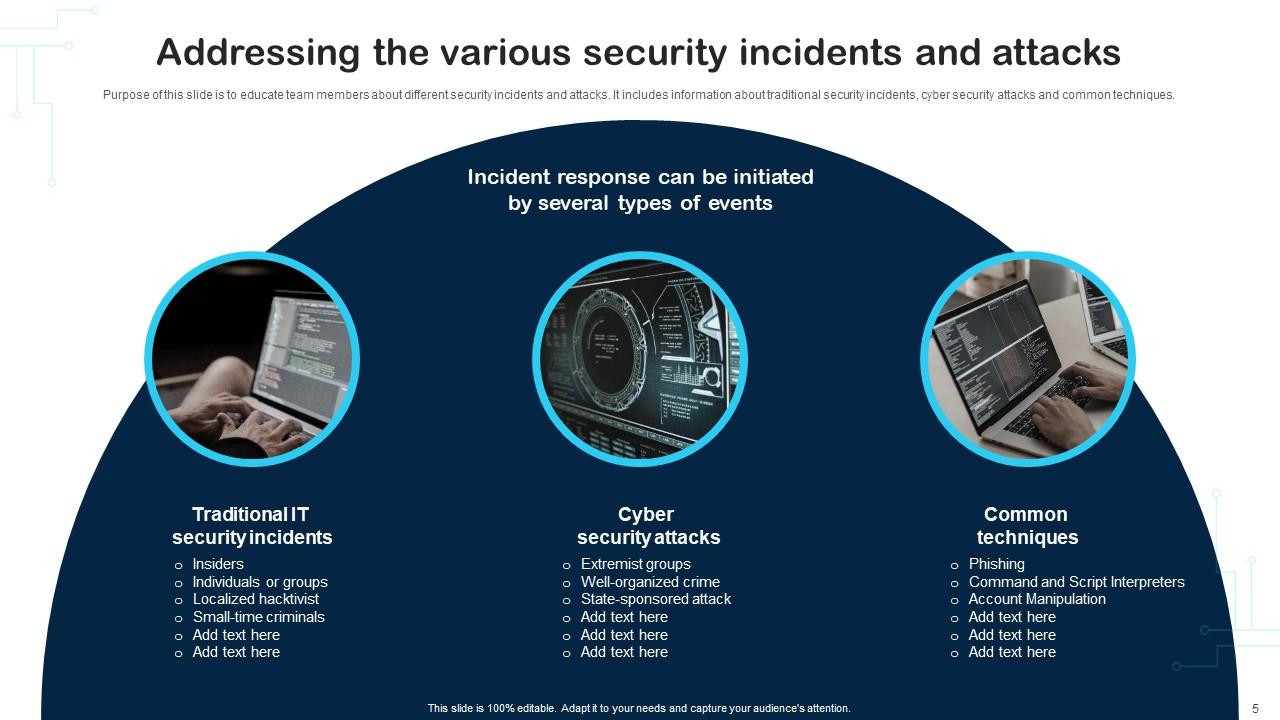

Diapositiva 5 : El propósito de esta diapositiva es educar a los miembros del equipo sobre los diferentes incidentes y ataques de seguridad.

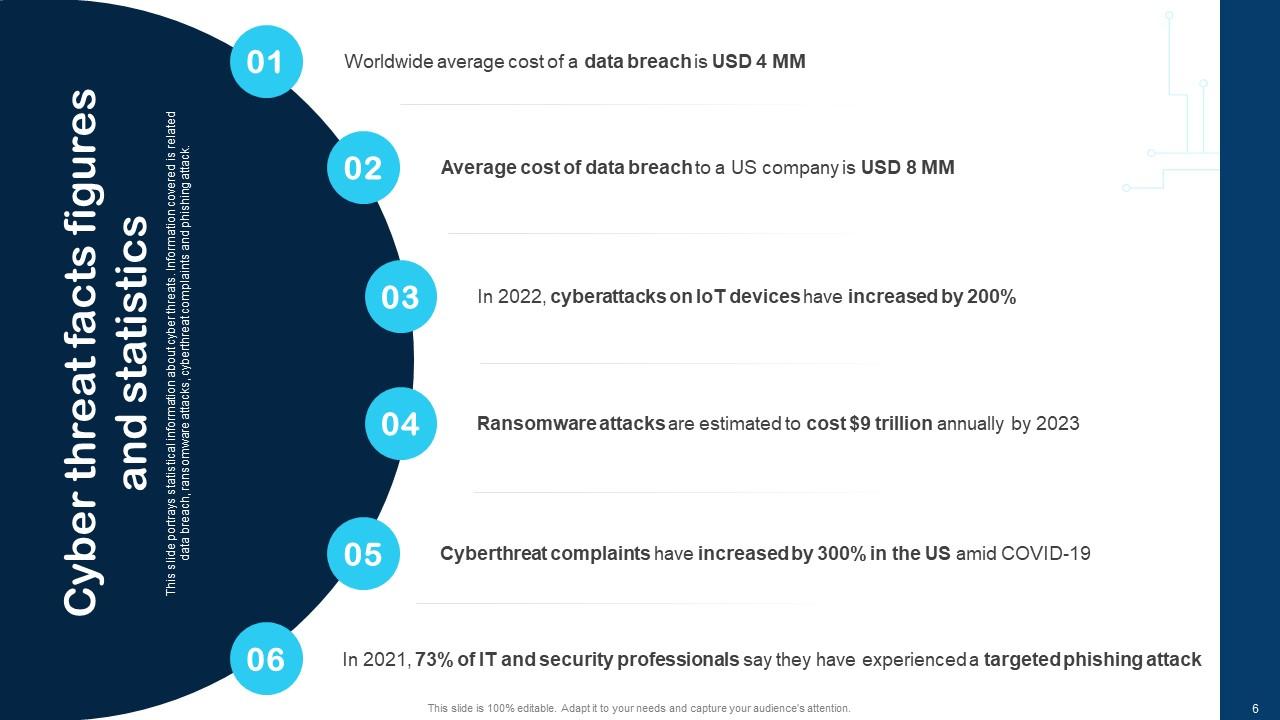

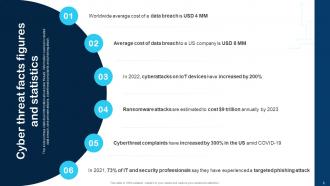

Diapositiva 6 : Esta diapositiva muestra información estadística sobre amenazas cibernéticas.

Diapositiva 7 : La siguiente diapositiva gráfica muestra el monto del rescate pagado por las organizaciones en los últimos dos años.

Diapositiva 8 : Esta diapositiva presenta el encabezado de los componentes que se discutirán a continuación.

Diapositiva 9 : Esta diapositiva trata sobre la clasificación de varios problemas y ataques de seguridad.

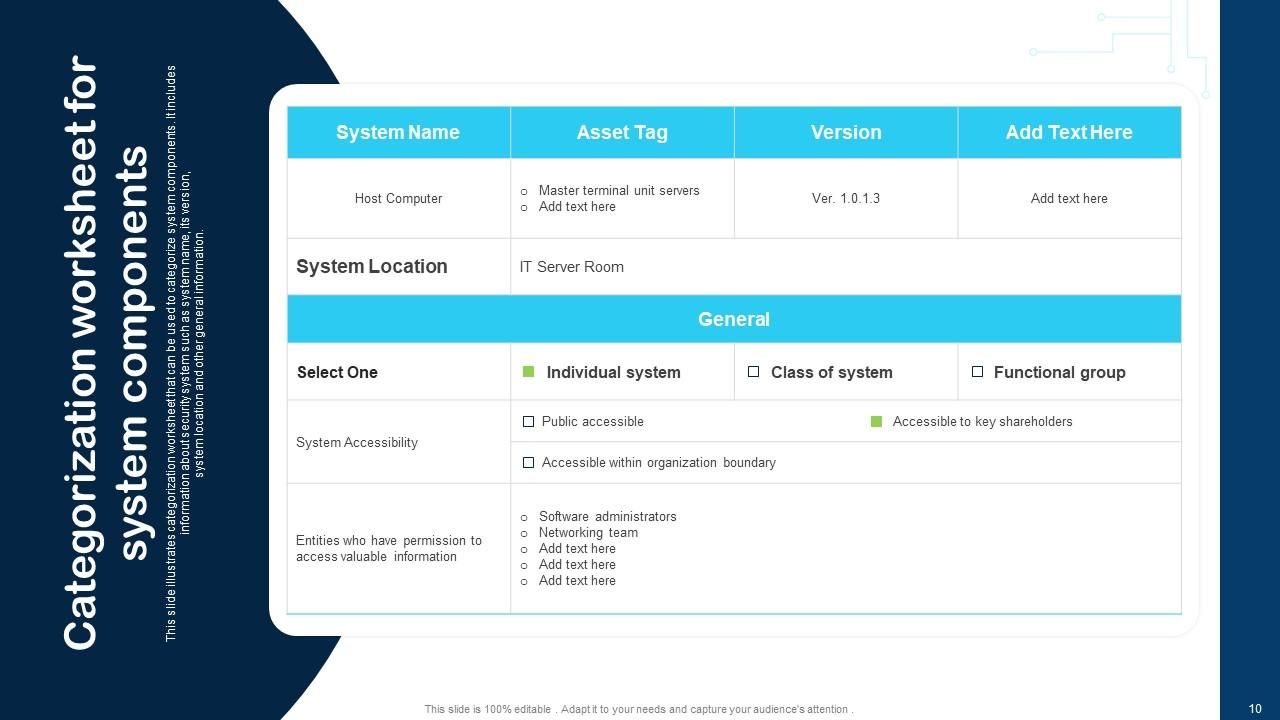

Diapositiva 10 : Esta diapositiva ilustra la hoja de trabajo de categorización que se puede usar para categorizar los componentes del sistema.

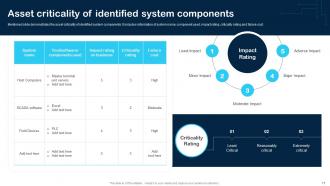

Diapositiva 11 : La diapositiva mencionada demuestra la criticidad de los activos de los componentes del sistema identificados.

Diapositiva 12 : esta diapositiva indica el título de las ideas que se discutirán más a fondo.

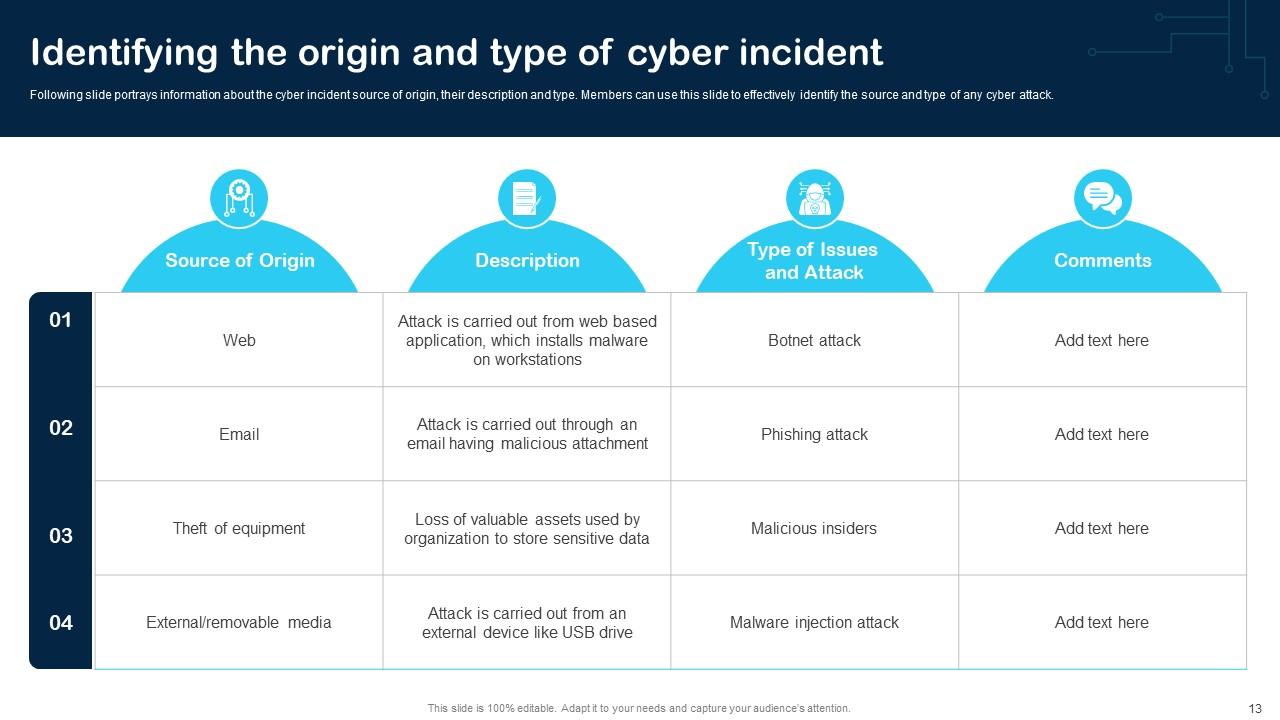

Diapositiva 13 : La siguiente diapositiva muestra información sobre la fuente de origen del incidente cibernético, su descripción y tipo.

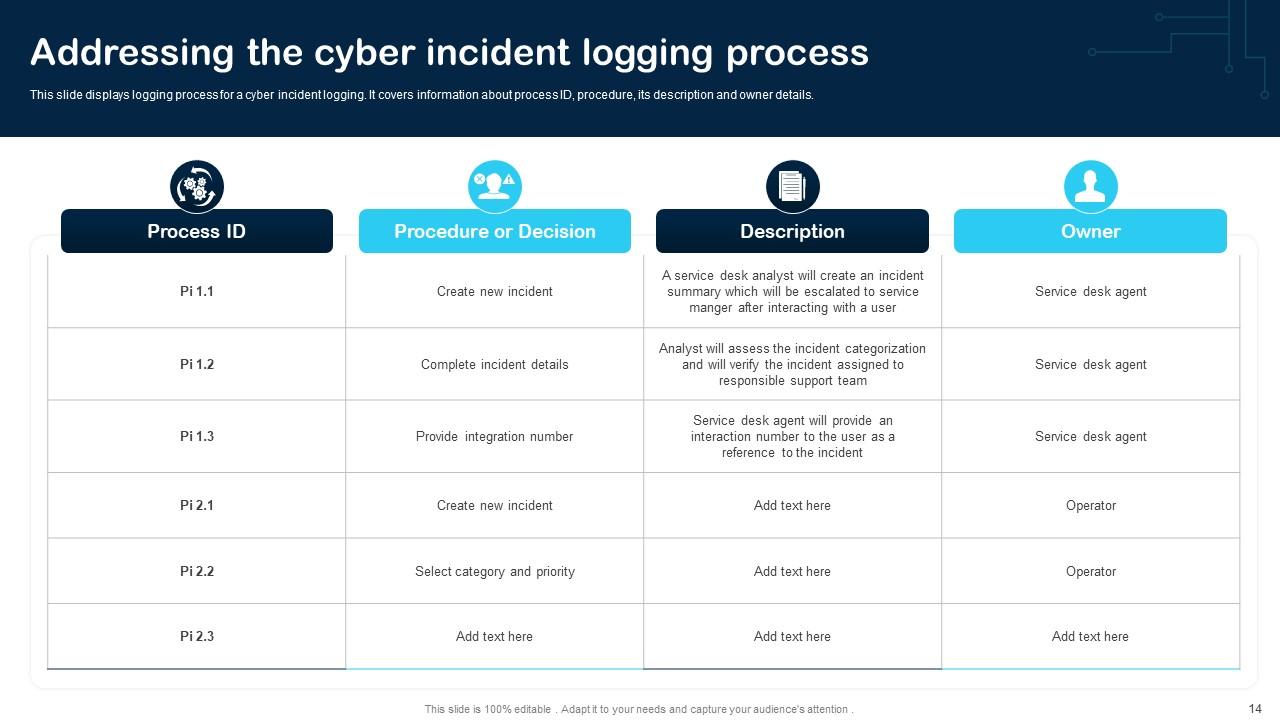

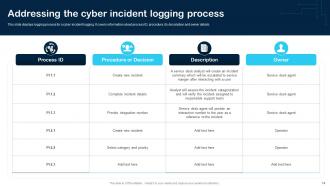

Diapositiva 14 : Esta diapositiva muestra el proceso de registro de un incidente cibernético.

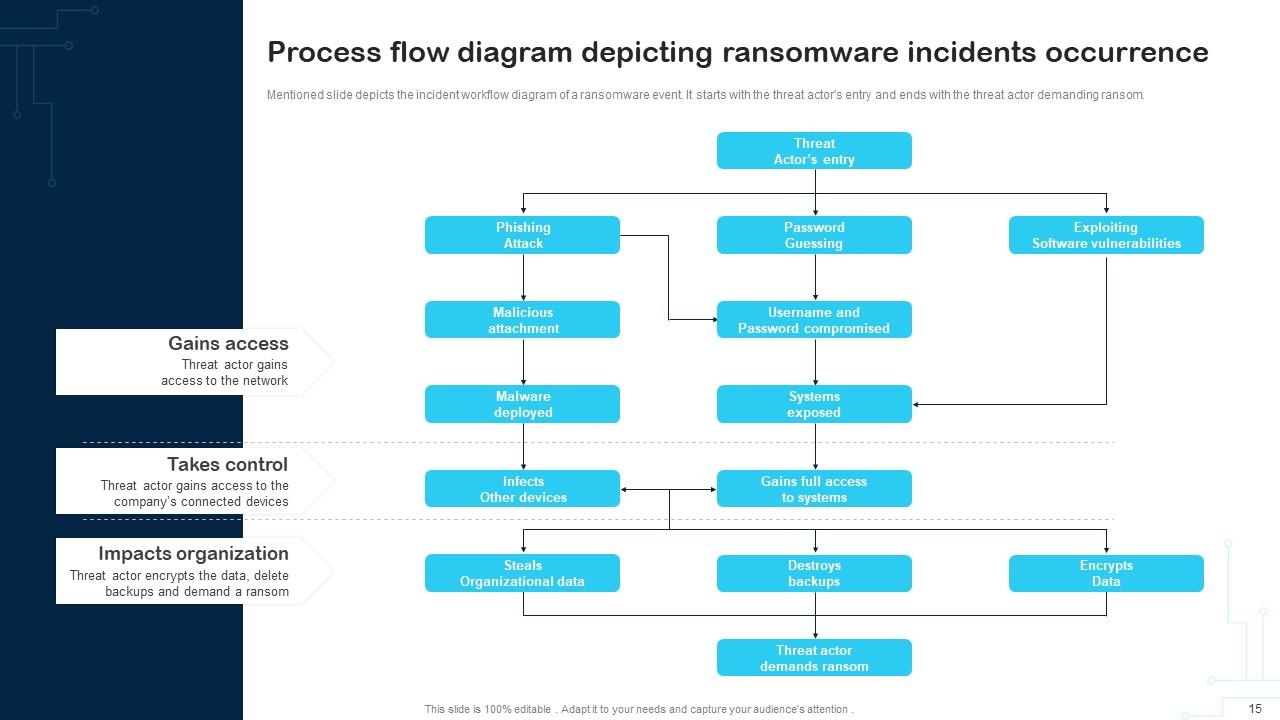

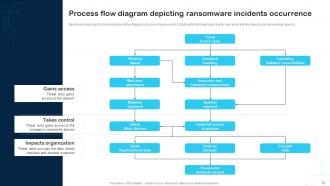

Diapositiva 15 : esta diapositiva muestra el diagrama de flujo de trabajo de incidentes de un evento de ransomware.

Diapositiva 16 : esta diapositiva revela el encabezado de los temas que se cubrirán en la próxima plantilla.

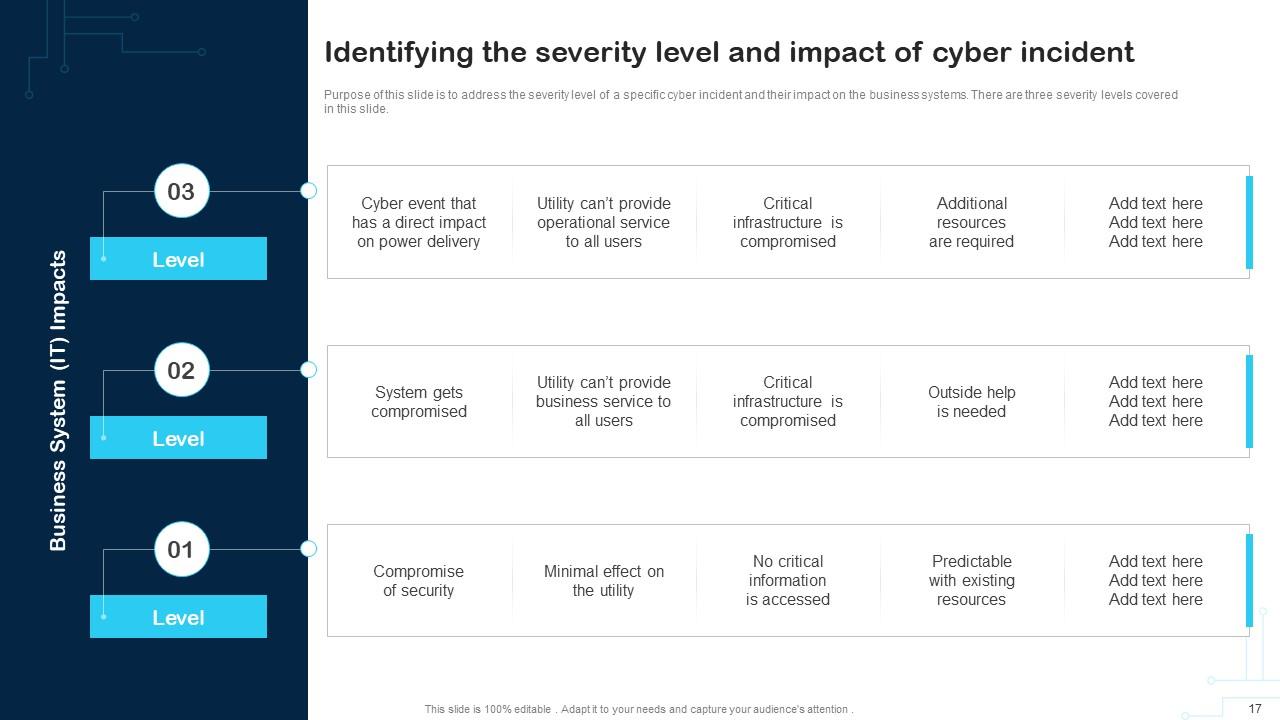

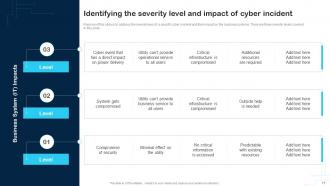

Diapositiva 17 : El propósito de esta diapositiva es abordar el nivel de gravedad de un incidente cibernético específico y su impacto en los sistemas comerciales.

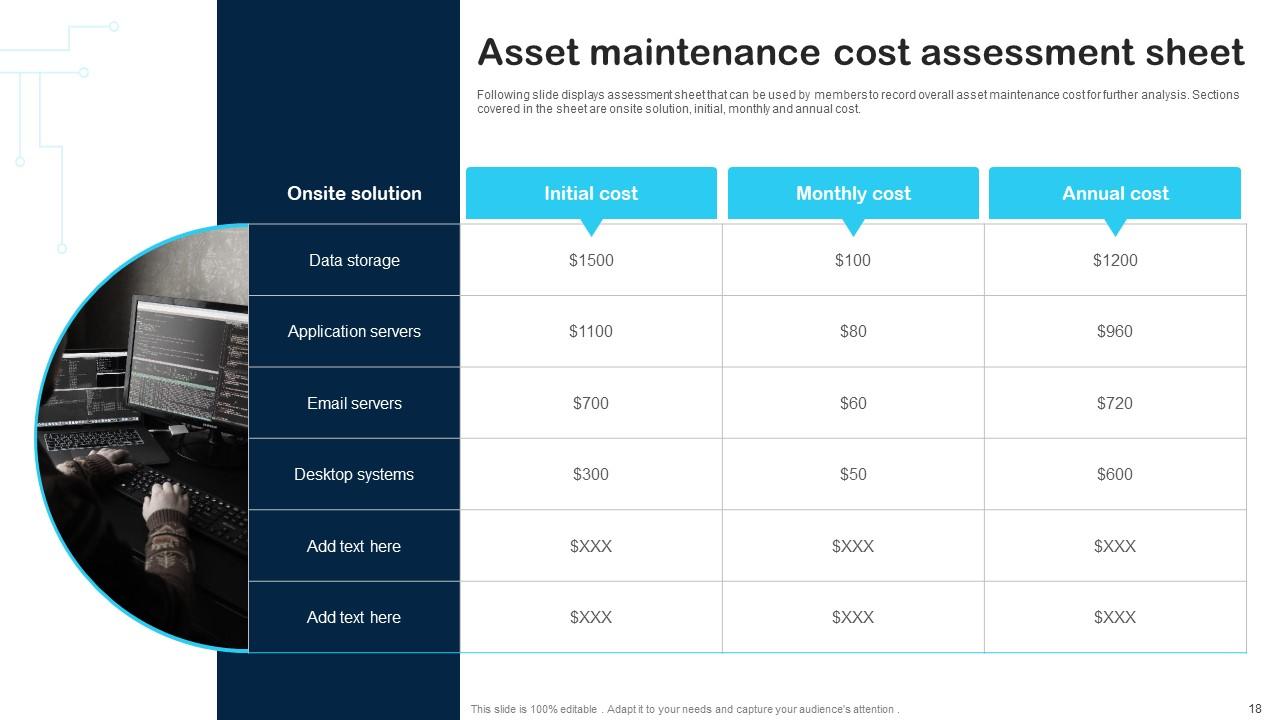

Diapositiva 18 : La siguiente diapositiva muestra una hoja de evaluación que los miembros pueden usar para registrar el costo general de mantenimiento de activos para un análisis más detallado.

Diapositiva 19 : Esta diapositiva incorpora el título de los componentes que se discutirán a continuación.

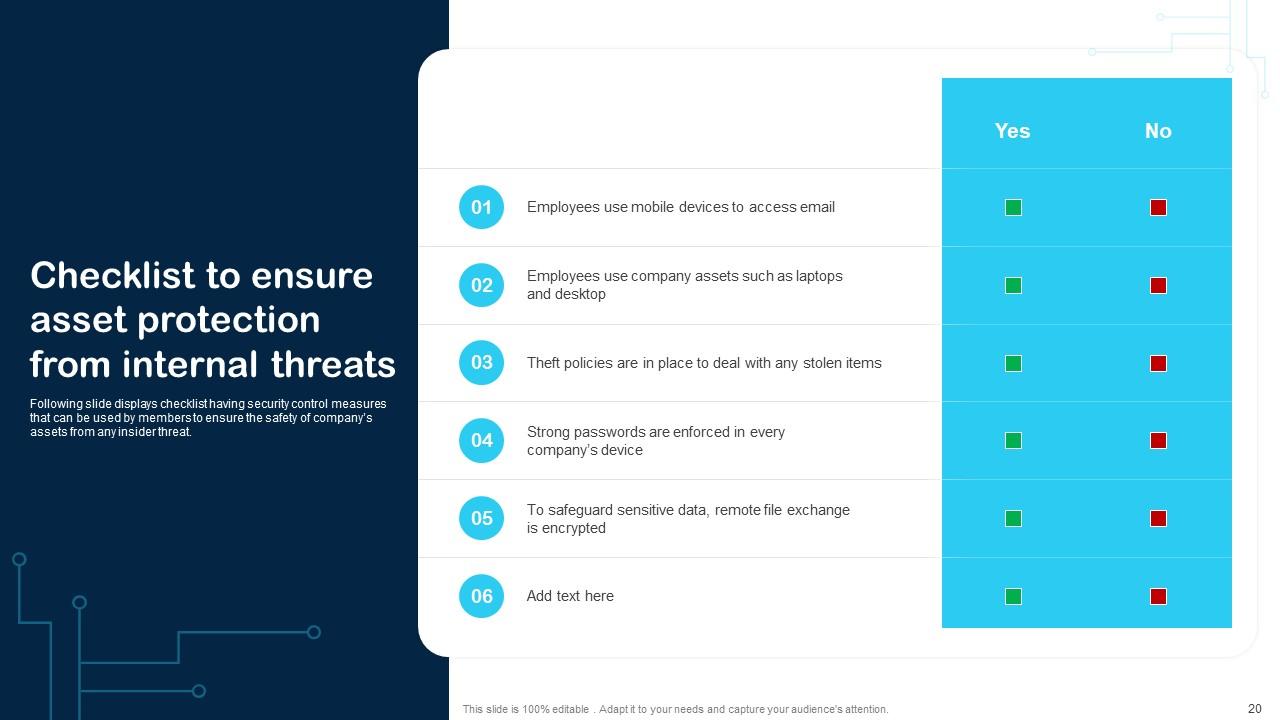

Diapositiva 20 : esta diapositiva muestra la lista de verificación con medidas de control de seguridad que los miembros pueden utilizar para garantizar la seguridad de los activos de la empresa frente a cualquier amenaza interna.

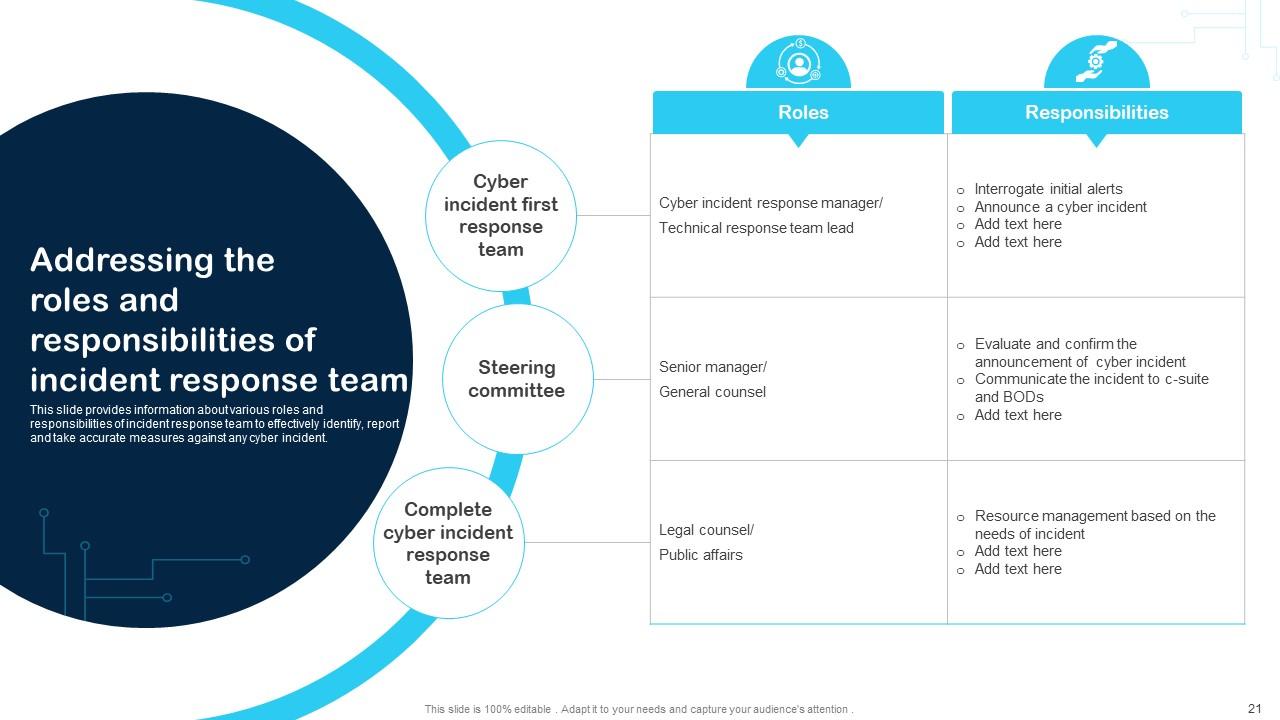

Diapositiva 21 : esta diapositiva brinda información sobre las diversas funciones y responsabilidades del equipo de respuesta a incidentes para identificar, informar y tomar medidas precisas contra cualquier incidente cibernético de manera eficaz.

Diapositiva 22 : Esta diapositiva muestra las categorías de Impacto para manejar de manera efectiva los incidentes de seguridad cibernética.

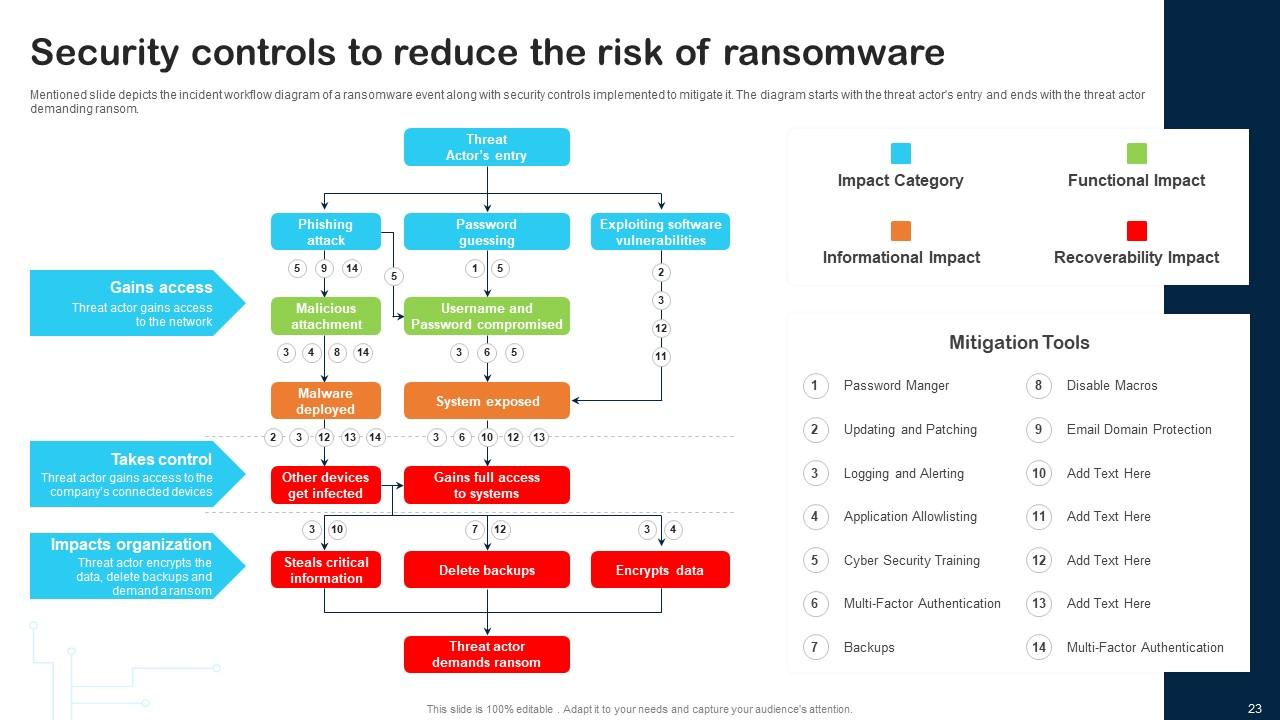

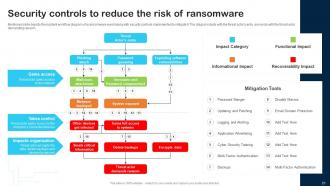

Diapositiva 23 : esta diapositiva trata sobre los controles de seguridad para reducir el riesgo de ransomware.

Diapositiva 24 : esta diapositiva contiene el título de las ideas que se tratarán más adelante.

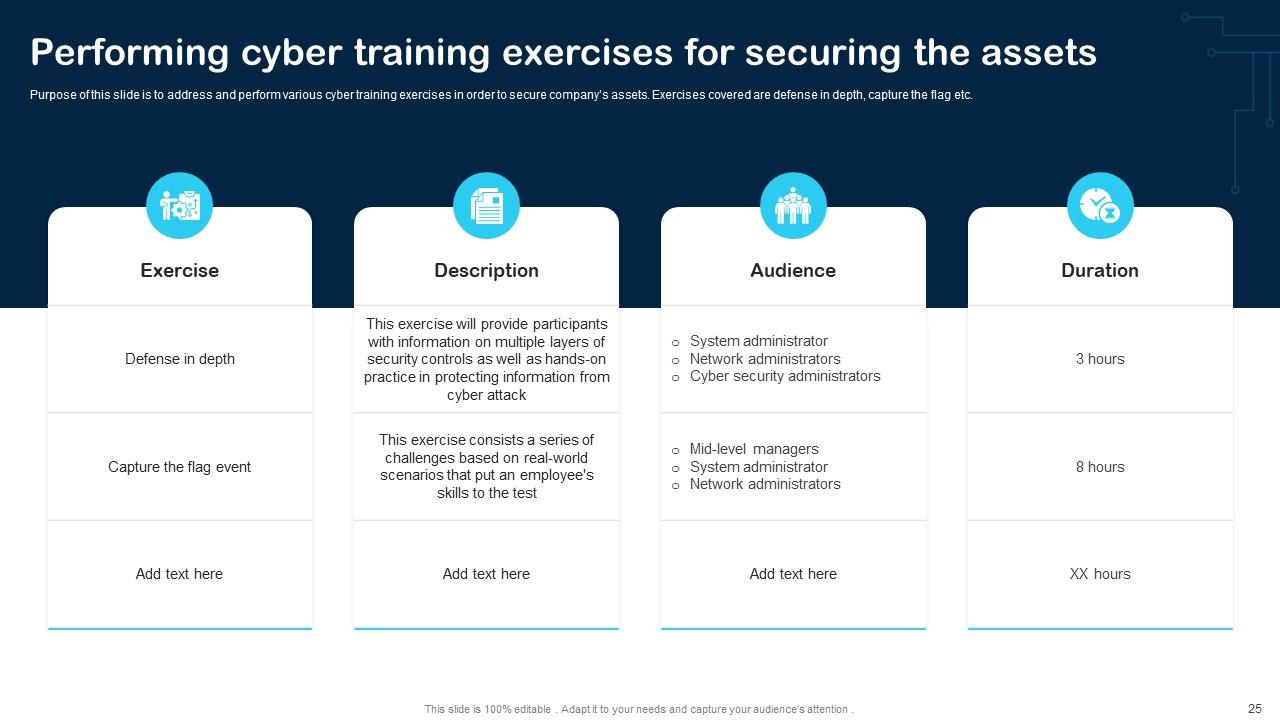

Diapositiva 25 : El propósito de esta diapositiva es abordar y realizar varios ejercicios de capacitación cibernética para proteger los activos de la empresa.

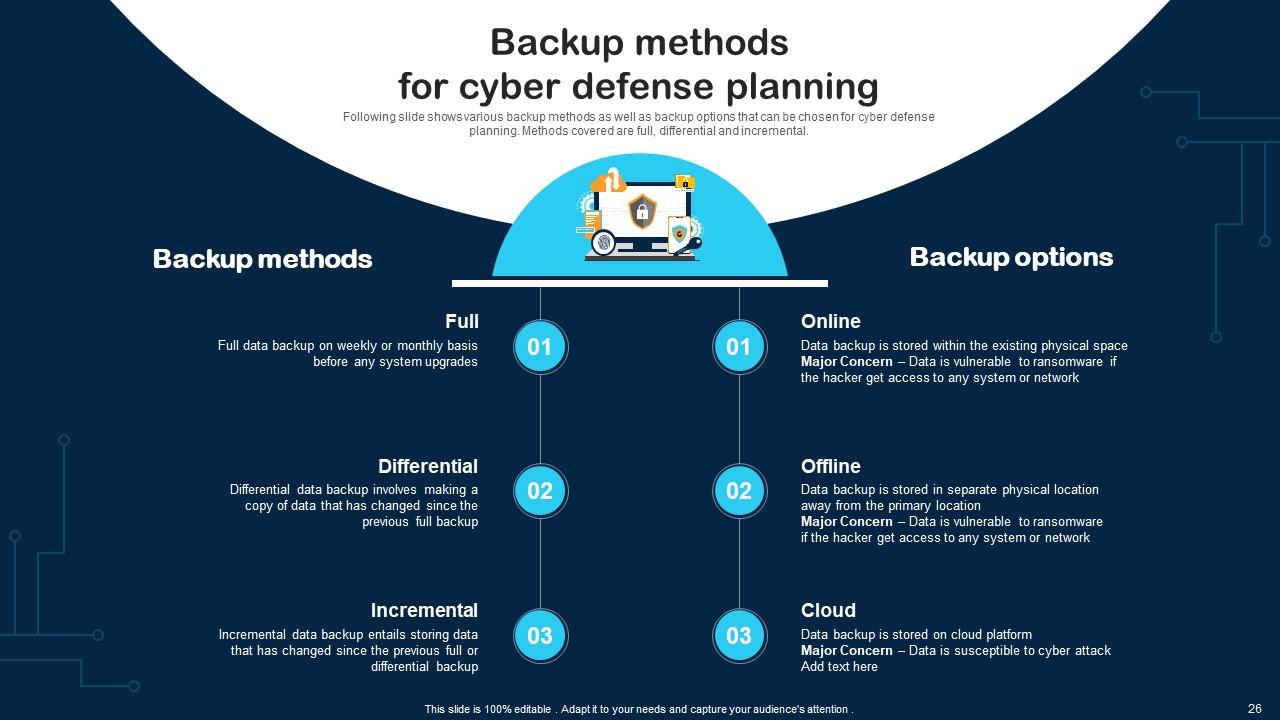

Diapositiva 26 : La siguiente diapositiva muestra varios métodos de copia de seguridad, así como opciones de copia de seguridad que se pueden elegir para la planificación de la ciberdefensa.

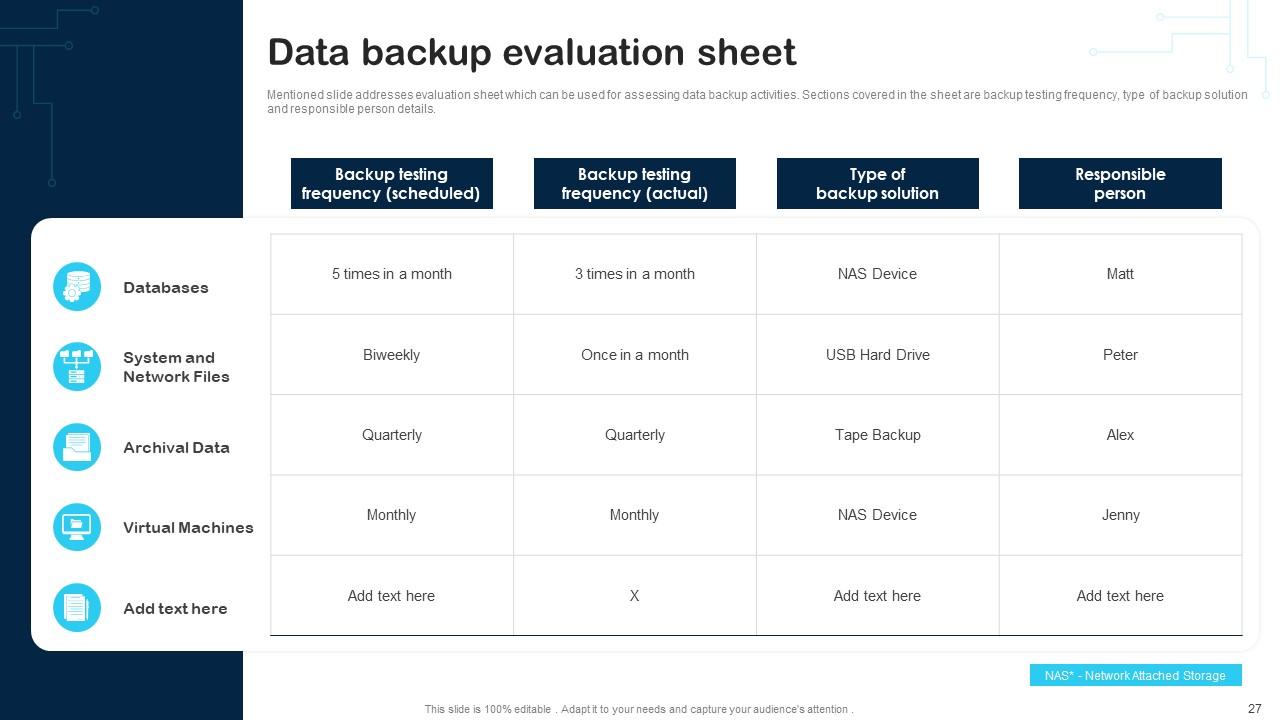

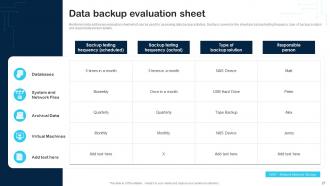

Diapositiva 27 : La diapositiva mencionada aborda la hoja de evaluación que se puede usar para evaluar las actividades de respaldo de datos.

Diapositiva 28 : esta diapositiva se centra en las mejores prácticas de seguridad de datos para trabajar desde el hogar.

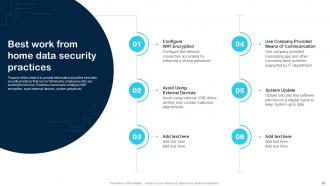

Diapositiva 29 : Esta diapositiva muestra el encabezado de los componentes que se discutirán a continuación.

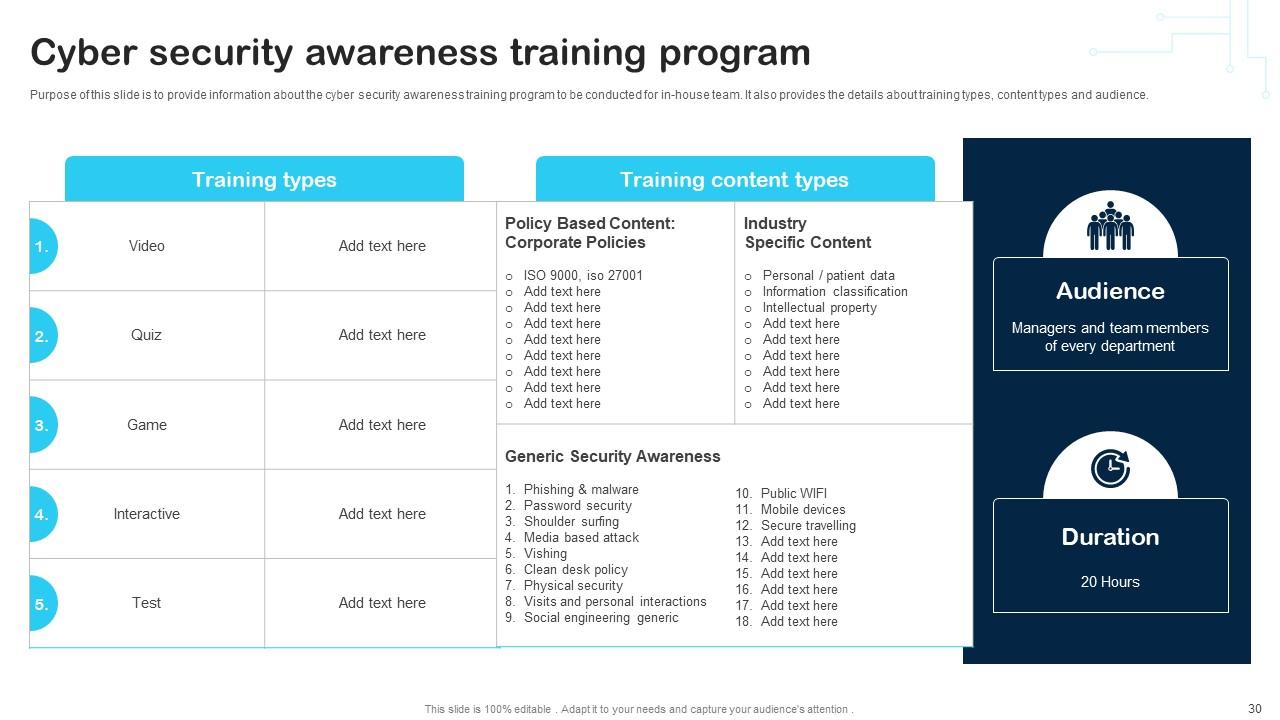

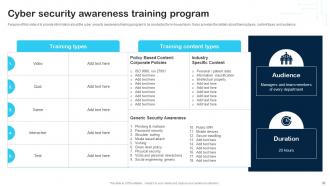

Diapositiva 30 : Esta diapositiva aclara el programa de capacitación de concientización sobre seguridad cibernética.

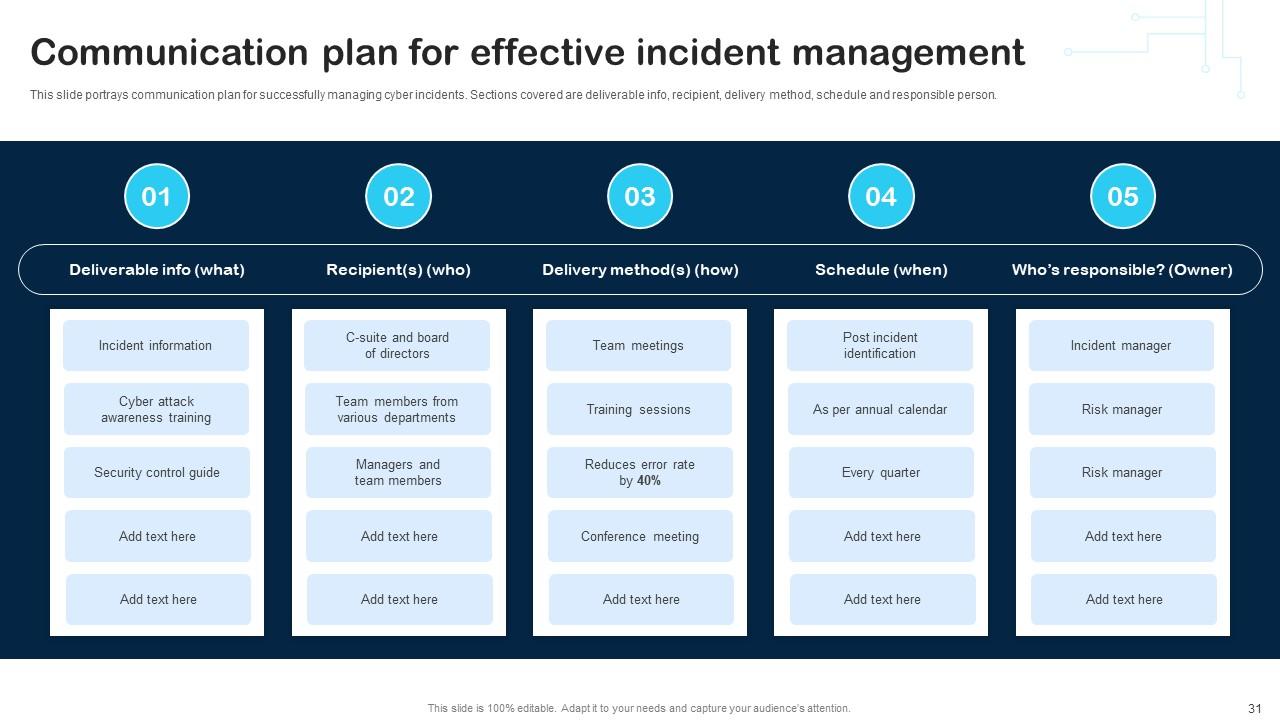

Diapositiva 31 : Esta diapositiva muestra el plan de comunicación para gestionar con éxito los incidentes cibernéticos.

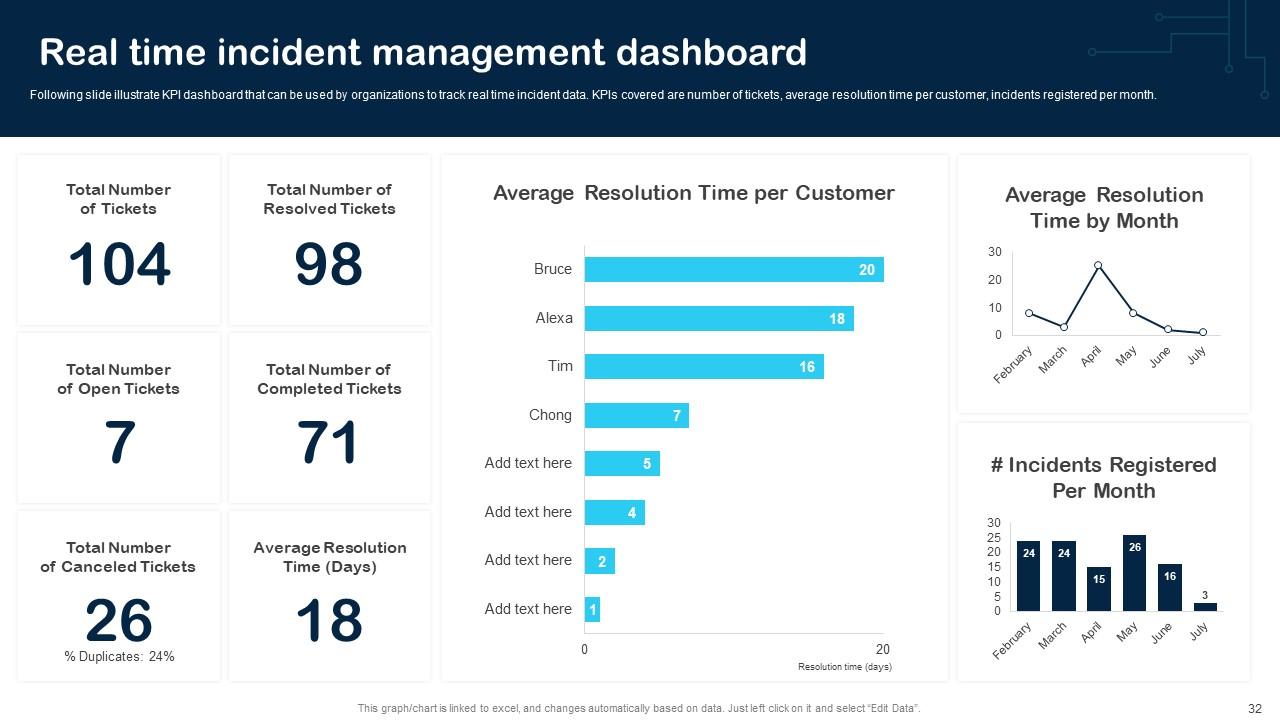

Diapositiva 32 : La siguiente diapositiva ilustra el tablero de KPI que las organizaciones pueden usar para rastrear datos de incidentes en tiempo real.

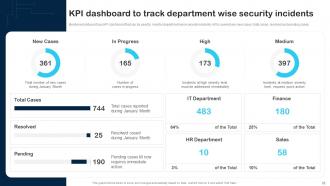

Diapositiva 33 : La diapositiva mencionada muestra el tablero de KPI que se puede usar para monitorear los incidentes de seguridad del departamento.

Diapositiva 34 : esta es la diapositiva de iconos que contiene todos los iconos utilizados en el plan.

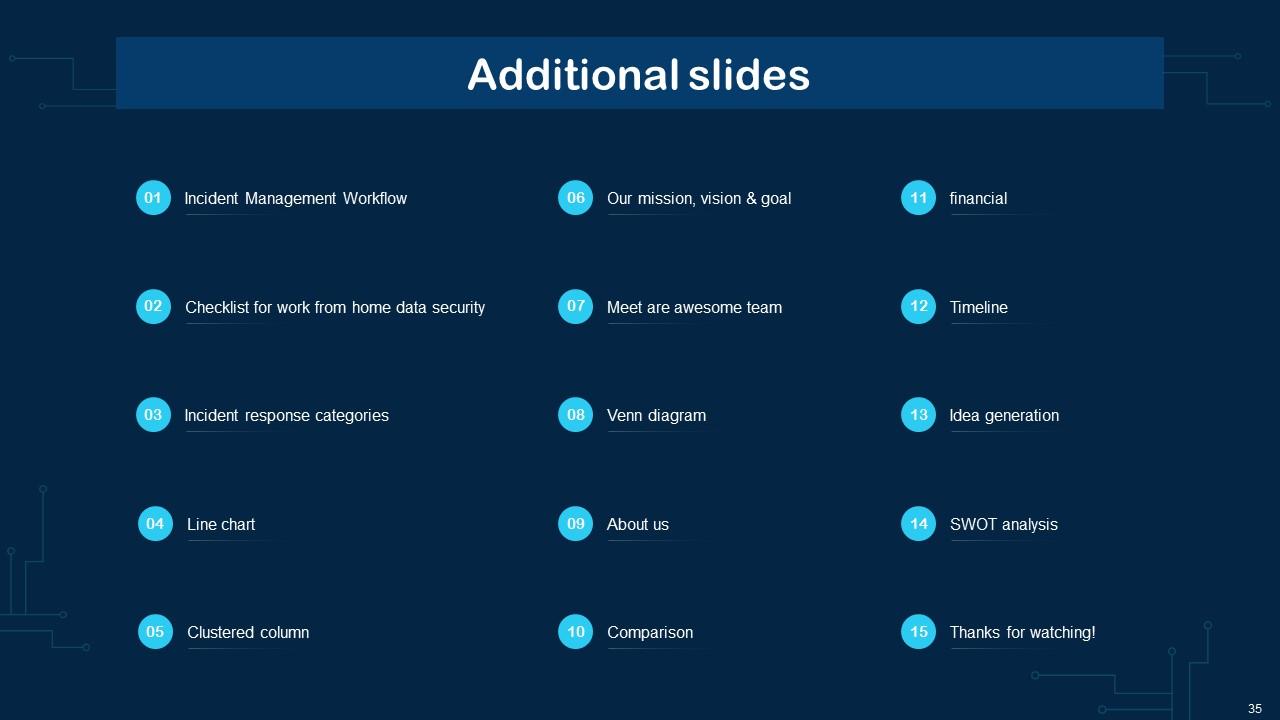

Diapositiva 35 : El propósito de esta diapositiva es aclarar información adicional.

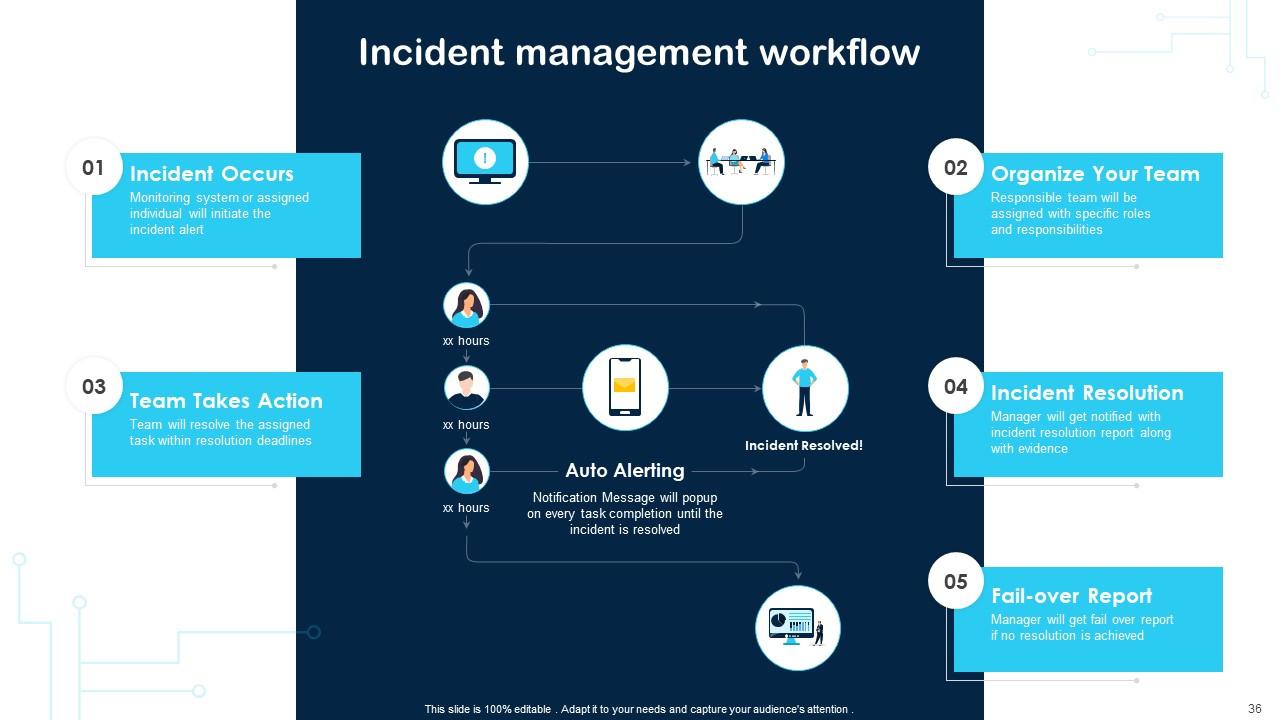

Diapositiva 36 : Esta diapositiva habla sobre el flujo de trabajo de gestión de incidentes.

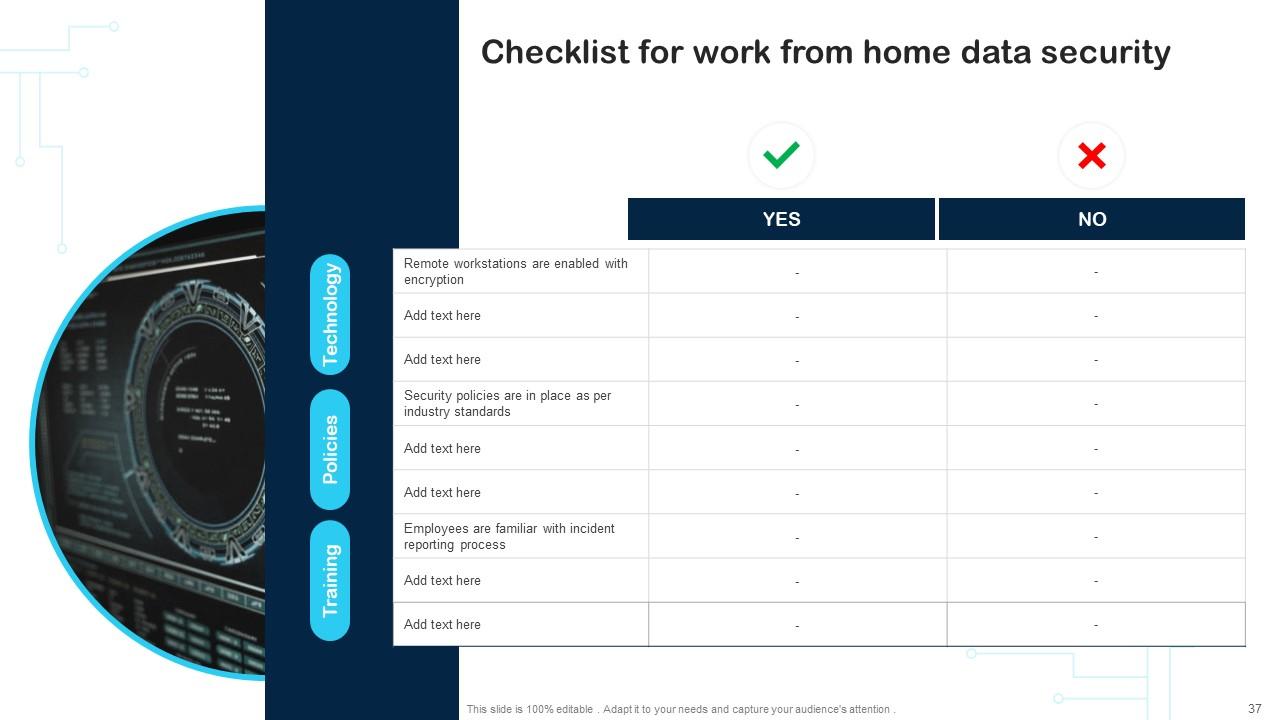

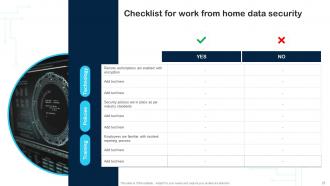

Diapositiva 37 : esta diapositiva muestra la lista de verificación para trabajar desde la seguridad de los datos del hogar.

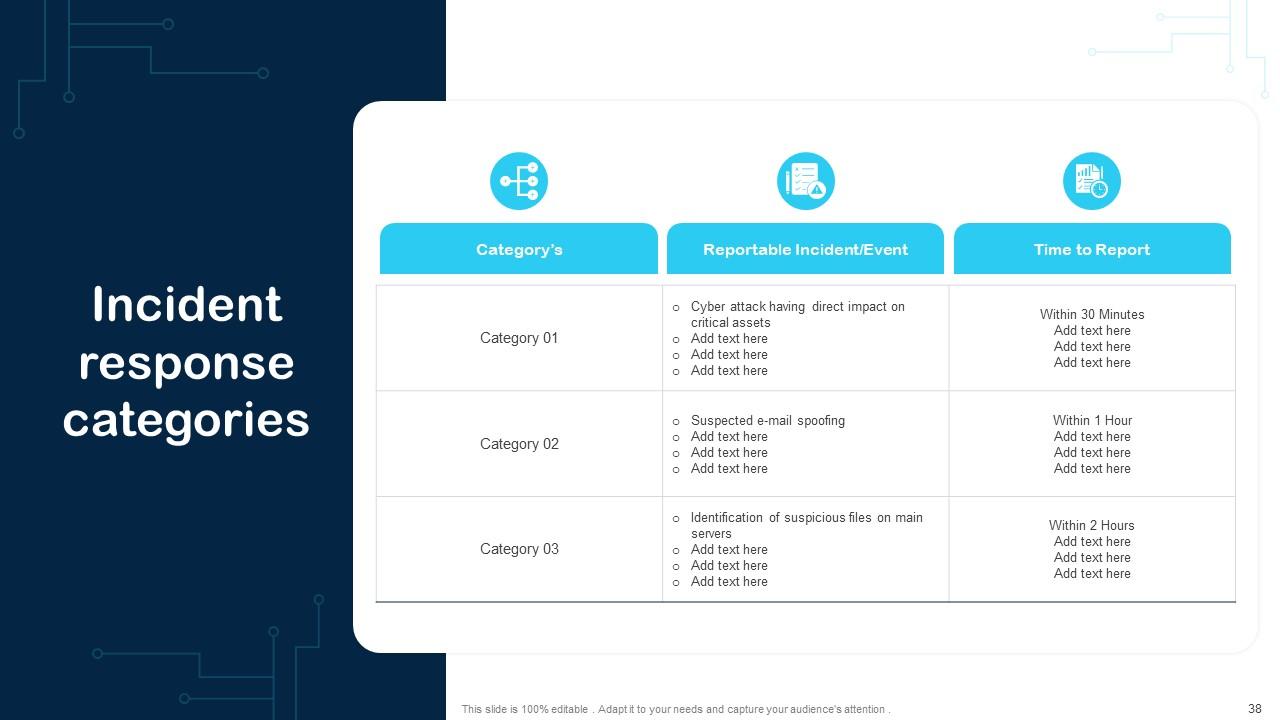

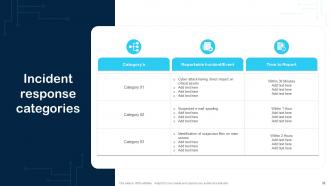

Diapositiva 38 : esta diapositiva revela las categorías de respuesta a incidentes.

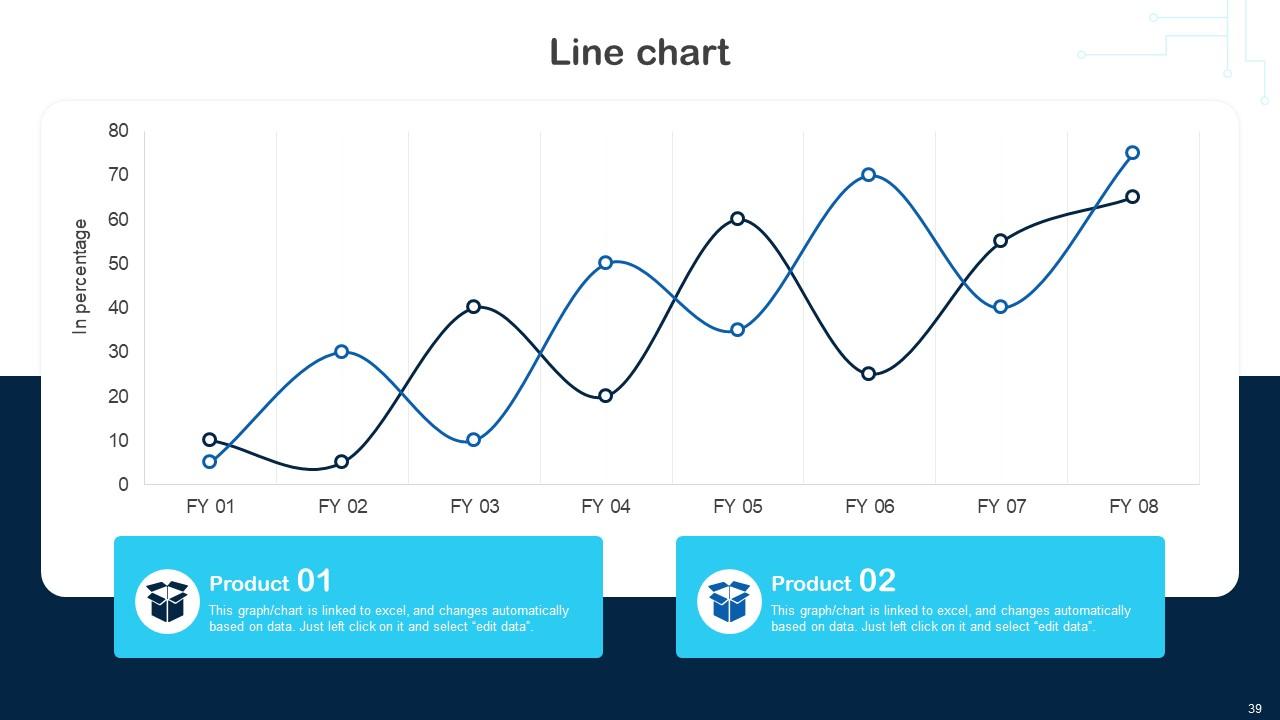

Diapositiva 39 : Esta diapositiva presenta el gráfico de líneas.

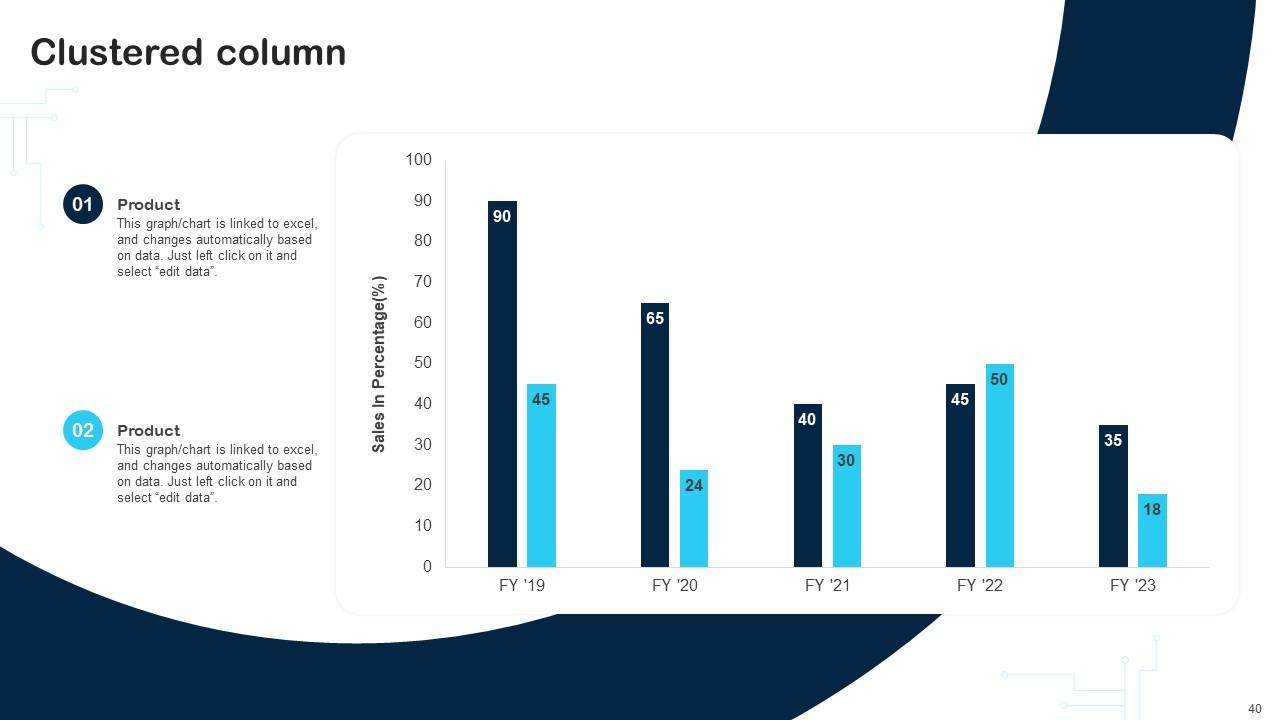

Diapositiva 40 : Esta diapositiva ilustra la columna Agrupada.

Diapositiva 41 : Esta diapositiva incorpora la misión, visión y meta de la Organización.

Diapositiva 42 : Esta es la diapositiva del equipo Meet, son increíbles. Indique la información relacionada con los miembros de su equipo aquí.

Diapositiva 43 : Esta es la diapositiva del diagrama de Venn.

Diapositiva 44 : esta es la diapositiva Acerca de nosotros para enumerar la información relacionada con la empresa.

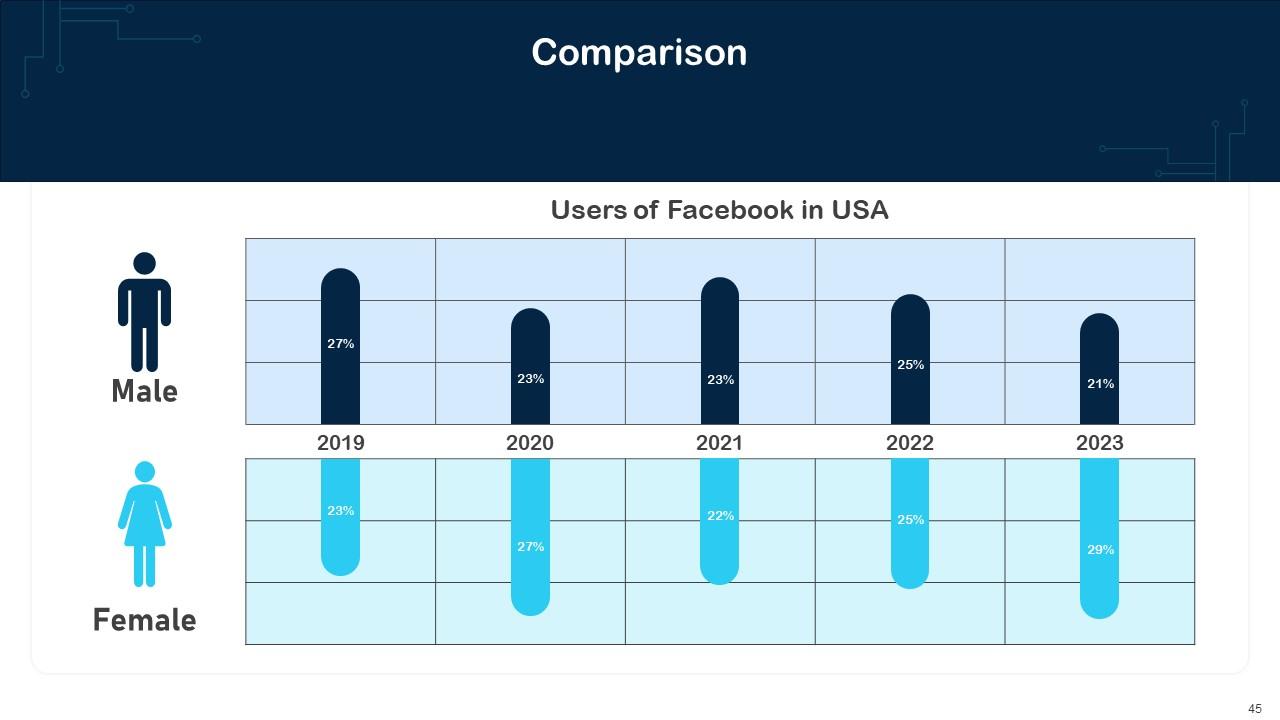

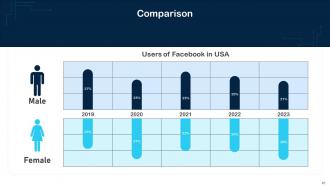

Diapositiva 45 : Esta diapositiva se utiliza con fines comparativos.

Diapositiva 46 : esta diapositiva muestra información relacionada con el tema financiero.

Diapositiva 47 : esta diapositiva representa la línea de tiempo de la organización.

Diapositiva 48 : Esta es la diapositiva de generación de ideas para fomentar ideas frescas e innovadoras.

Diapositiva 49 : Esta diapositiva muestra el análisis DAFO.

Diapositiva 50 : Esta es la diapositiva de agradecimiento por reconocimiento.

Cuaderno de estrategias de respuesta a incidentes y vulnerabilidades de ciberseguridad Diapositivas de presentación de Powerpoint con las 55 diapositivas:

Utilice nuestras diapositivas de presentación de Powerpoint del libro de jugadas de respuesta a incidentes y vulnerabilidades de seguridad cibernética para ayudarlo a ahorrar su valioso tiempo de manera efectiva. Están listos para encajar en cualquier estructura de presentación.

-

“Slides are formally built and the color theme is also very exciting. This went perfectly with my needs and saved a good amount of time.”

-

“I've always gotten excellent slides from them and the customer service is up to the mark.”