Sicherheitsautomatisierung zur Untersuchung und Beseitigung von Cyberbedrohungen PowerPoint-Präsentationsfolien

Sicherheitsautomatisierung ist der Prozess der Erkennung und Abwehr von Cyberbedrohungen. Durch den Einsatz von Automatisierungstechnik werden die Aufgaben mit reduzierter menschlicher Unterstützung ausgeführt, um Sicherheitsverfahren, Anwendungen und Infrastruktur zu integrieren. Sehen Sie sich unsere professionell gestaltete PowerPoint-Präsentation zur Sicherheitsautomatisierung zur Untersuchung und Behebung von Cyberbedrohungen an. Zunächst deckt es das ineffektive Sicherheitssystem und seine Auswirkungen auf die Organisation ab. Der PPT erwähnt auch den aktuellen Stand des Sicherheitsniveaus mit der Architektur der Sicherheitsautomatisierung und der Bedeutung der Sicherheitsautomatisierung in Unternehmen. Darüber hinaus erwähnt unser Deck zur Cybersicherheitsautomatisierung die idealen Kriterien für die Sicherheitsautomatisierung, einschließlich Automatisierungsaufgaben, Domänensicherheitskontrollen, einem Sicherheitsprozess, der nicht automatisiert werden kann, und dem richtigen Zeitpunkt, um die Sicherheit zu automatisieren. Darüber hinaus umfasst dieses IT-Sicherheitsautomatisierungsmodul die Stufen der Sicherheitsautomatisierung, Automatisierung der Sicherheitsorchestrierung, erweiterte Erkennung, Automatisierung der IT-Sicherheit von Unternehmensnetzwerken, Integrationstools für die Sicherheitsautomatisierung und einheitliche Plattformintegration. Schließlich umfasst es Tools zur Sicherheitsautomatisierung, misst die Erfolgsrate der Sicherheitsautomatisierung und Dashboards zur Sicherheitsautomatisierung. Laden Sie diese zu 100 % bearbeitbare Präsentation herunter und erhalten Sie Zugriff auf unser umfassend recherchiertes und fachmännisch gestaltetes Produkt.

Sicherheitsautomatisierung ist der Prozess der Erkennung und Abwehr von Cyberbedrohungen. Durch den Einsatz von Automatisie..

- Google Slides is a new FREE Presentation software from Google.

- All our content is 100% compatible with Google Slides.

- Just download our designs, and upload them to Google Slides and they will work automatically.

- Amaze your audience with SlideTeam and Google Slides.

-

Want Changes to This PPT Slide? Check out our Presentation Design Services

- WideScreen Aspect ratio is becoming a very popular format. When you download this product, the downloaded ZIP will contain this product in both standard and widescreen format.

-

- Some older products that we have may only be in standard format, but they can easily be converted to widescreen.

- To do this, please open the SlideTeam product in Powerpoint, and go to

- Design ( On the top bar) -> Page Setup -> and select "On-screen Show (16:9)” in the drop down for "Slides Sized for".

- The slide or theme will change to widescreen, and all graphics will adjust automatically. You can similarly convert our content to any other desired screen aspect ratio.

Compatible With Google Slides

Get This In WideScreen

You must be logged in to download this presentation.

Merkmale dieser PowerPoint-Präsentationsfolien:

Dieses vollständige Deck deckt verschiedene Themen ab und hebt wichtige Konzepte hervor. Es verfügt über PPT-Folien, die Ihren geschäftlichen Anforderungen gerecht werden. Diese vollständige Deck-Präsentation betont die Powerpoint-Präsentationsfolien zur Untersuchung und Behebung von Cyberbedrohungen durch Sicherheitsautomatisierung und enthält Vorlagen mit professionellen Hintergrundbildern und relevanten Inhalten. Dieses Deck besteht aus insgesamt 43 Folien. Unsere Designer haben anpassbare Vorlagen erstellt und dabei Ihre Bequemlichkeit im Auge behalten. Sie können die Farbe, den Text und die Schriftgröße ganz einfach bearbeiten. Darüber hinaus können Sie bei Bedarf Inhalte hinzufügen oder löschen. Erhalten Sie Zugriff auf diese vollständig bearbeitbare vollständige Präsentation, indem Sie unten auf die Download-Schaltfläche klicken.

People who downloaded this PowerPoint presentation also viewed the following :

Inhalt dieser Powerpoint-Präsentation

Folie 1 : Diese Folie stellt die Sicherheitsautomatisierung zur Untersuchung und Beseitigung von Cyberbedrohungen vor. Geben Sie Ihren Firmennamen an und beginnen Sie.

Folie 2 : Diese Folie gibt die Agenda der Präsentation an.

Folie 3 : Diese Folie zeigt das Inhaltsverzeichnis der Präsentation.

Folie 4 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

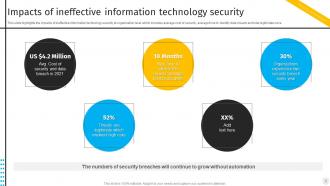

Folie 5 : Diese Folie zeigt die Auswirkungen ineffektiver IT-Sicherheit.

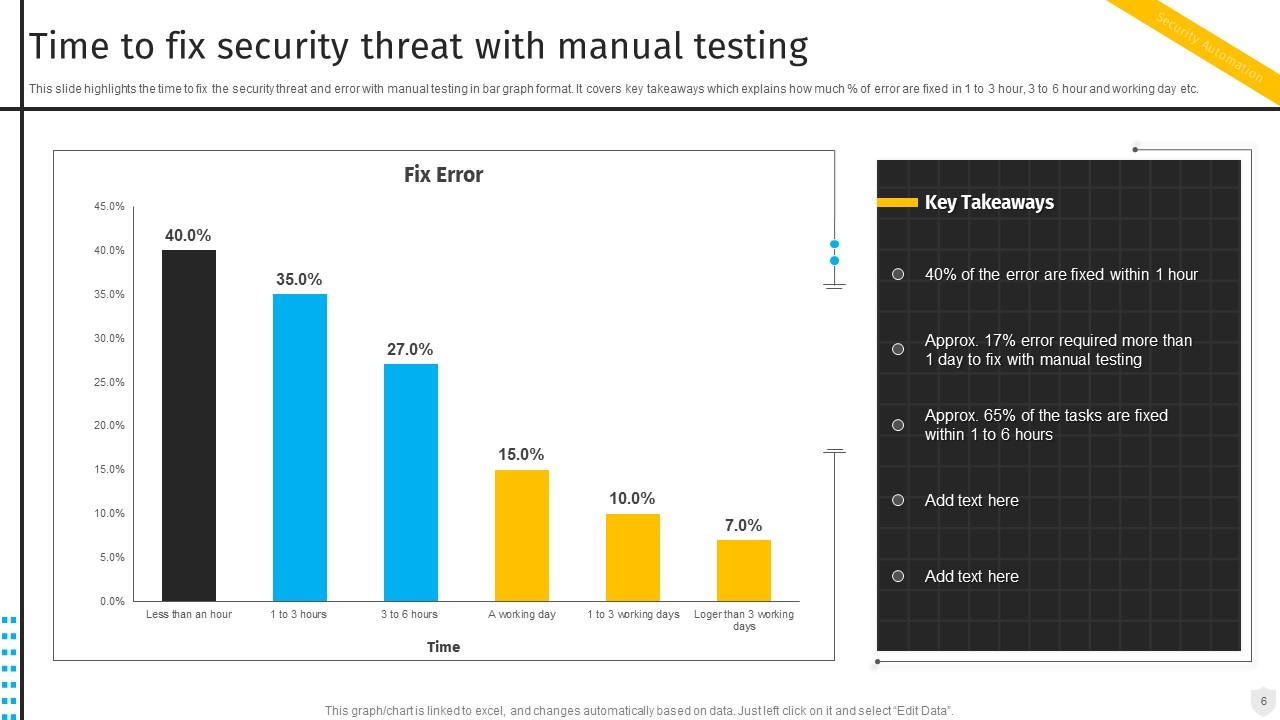

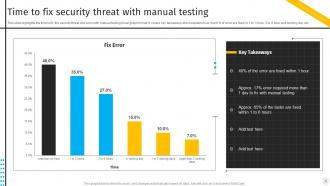

Folie 6 : Diese Folie zeigt die Zeit, um die Sicherheitsbedrohung durch manuelles Testen zu beheben.

Folie 7 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

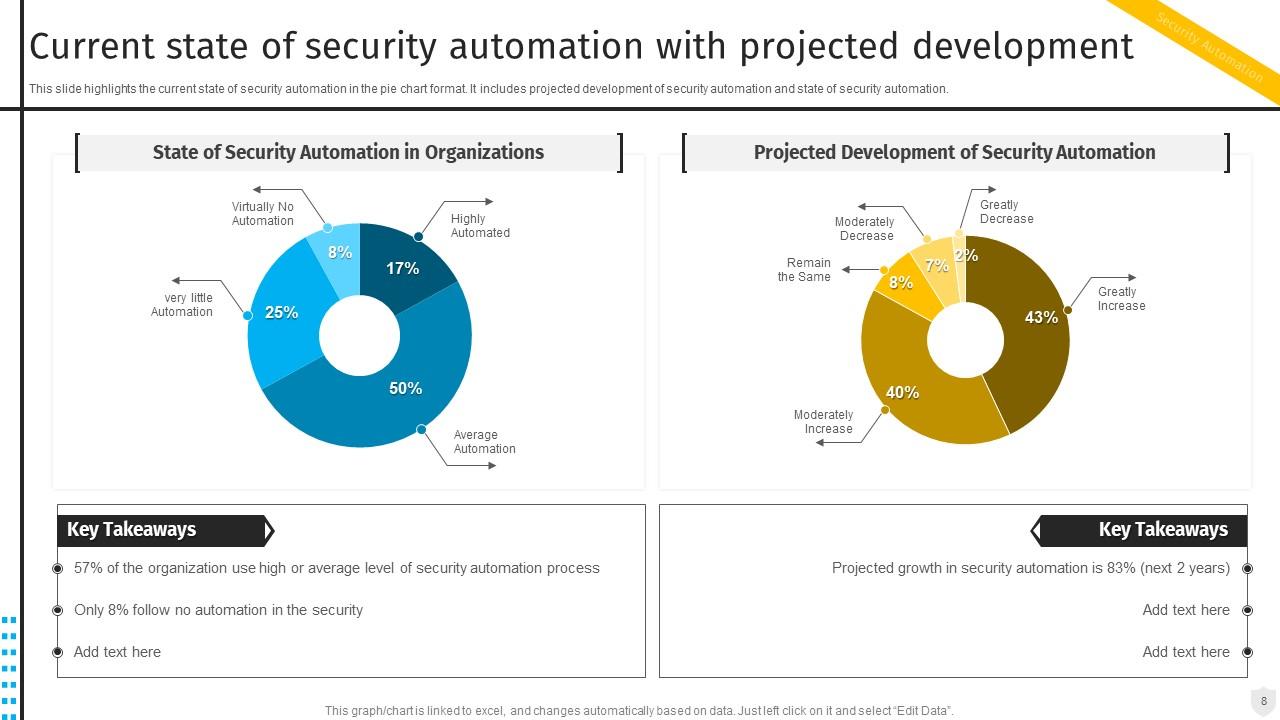

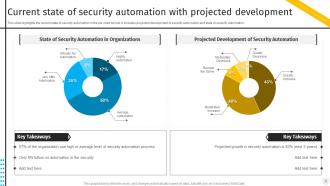

Folie 8 : Diese Folie zeigt den aktuellen Stand der Sicherheitsautomatisierung mit voraussichtlicher Entwicklung.

Folie 9 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

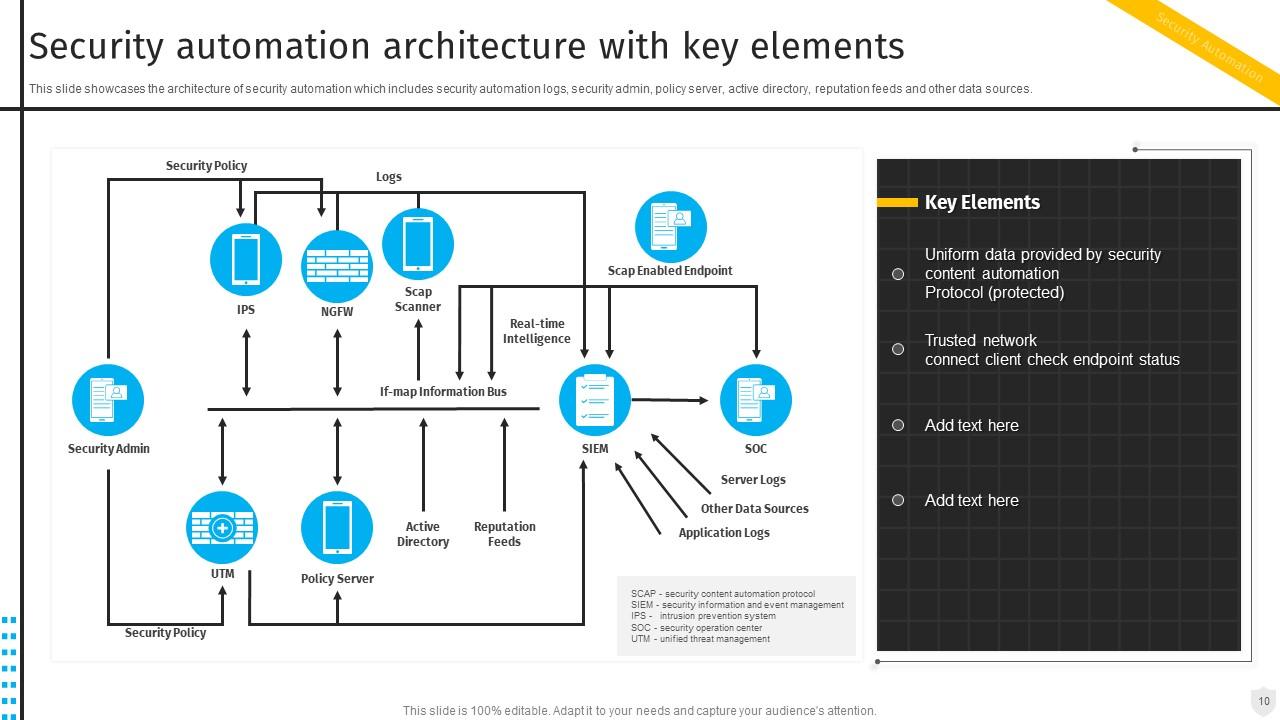

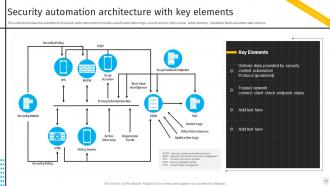

Folie 10 : Diese Folie zeigt die Architektur der Sicherheitsautomatisierung mit Schlüsselelementen.

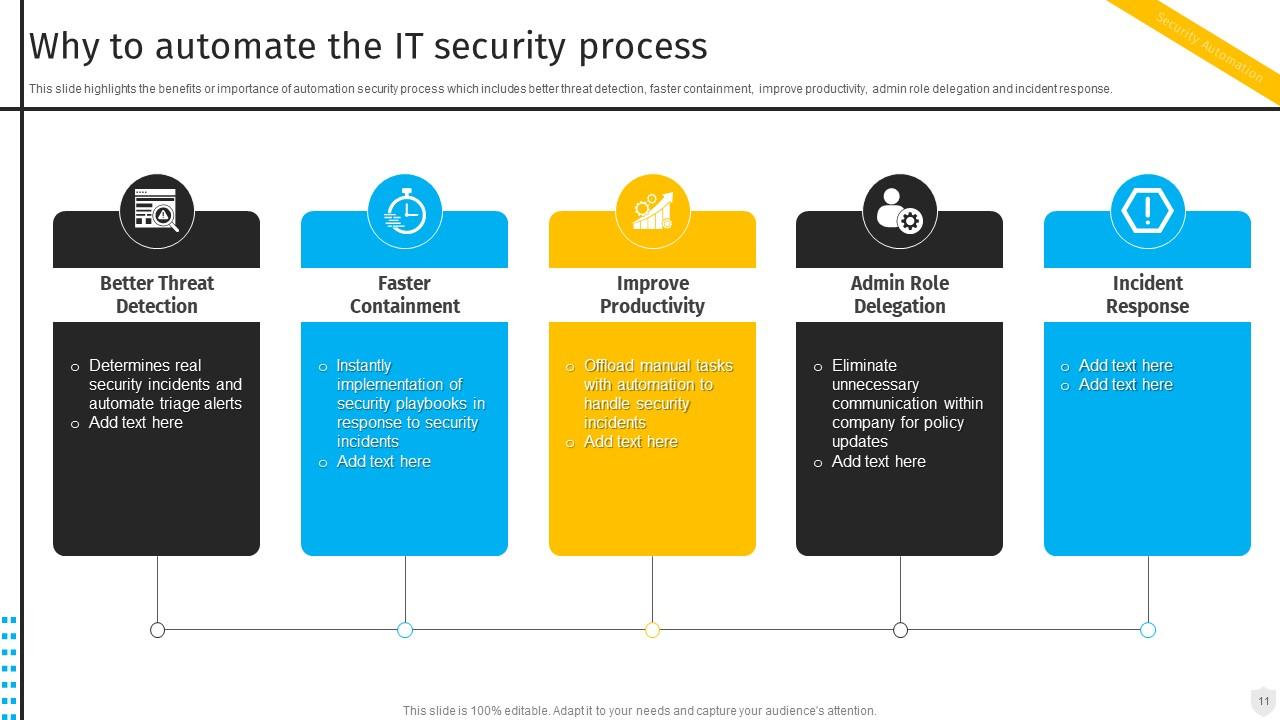

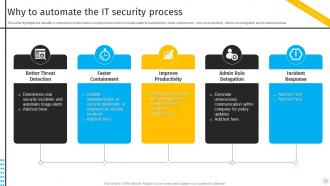

Folie 11 : Diese Folie zeigt, warum der IT-Sicherheitsprozess automatisiert werden sollte.

Folie 12 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

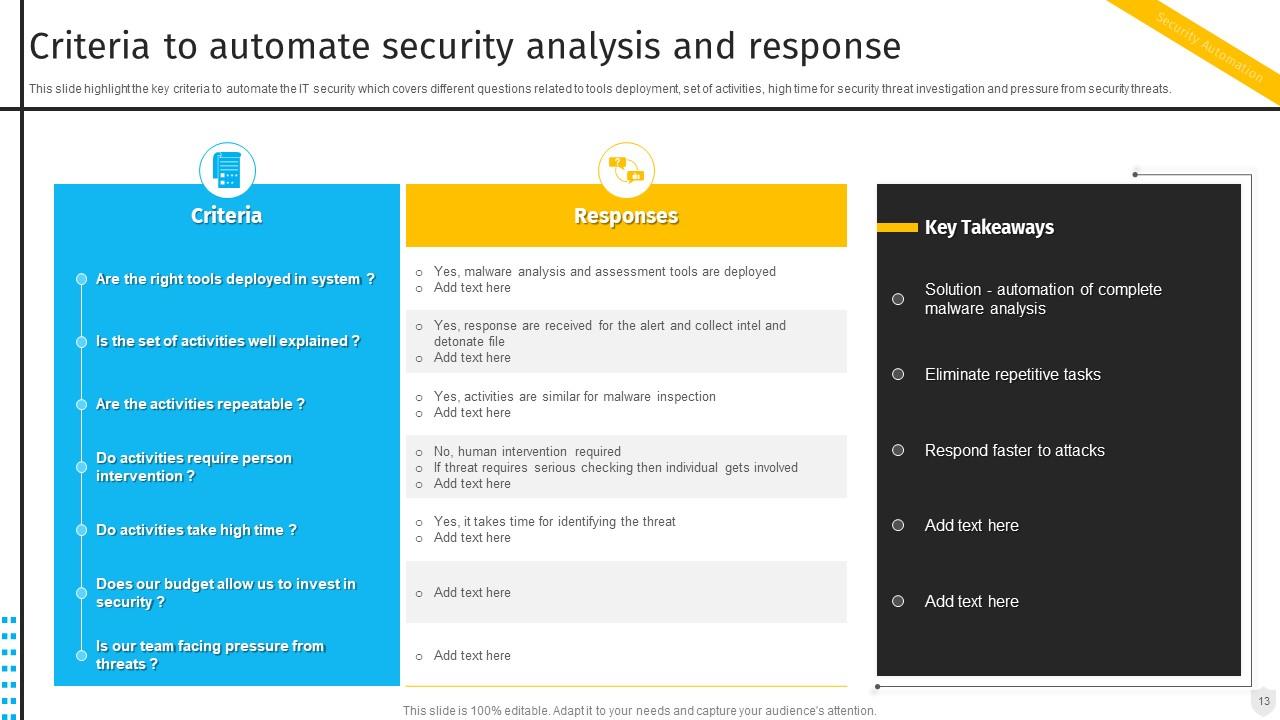

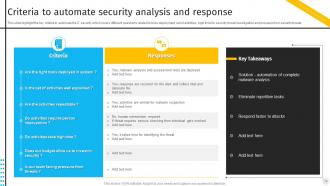

Folie 13 : Diese Folie präsentiert Kriterien zur Automatisierung von Sicherheitsanalysen und -reaktionen.

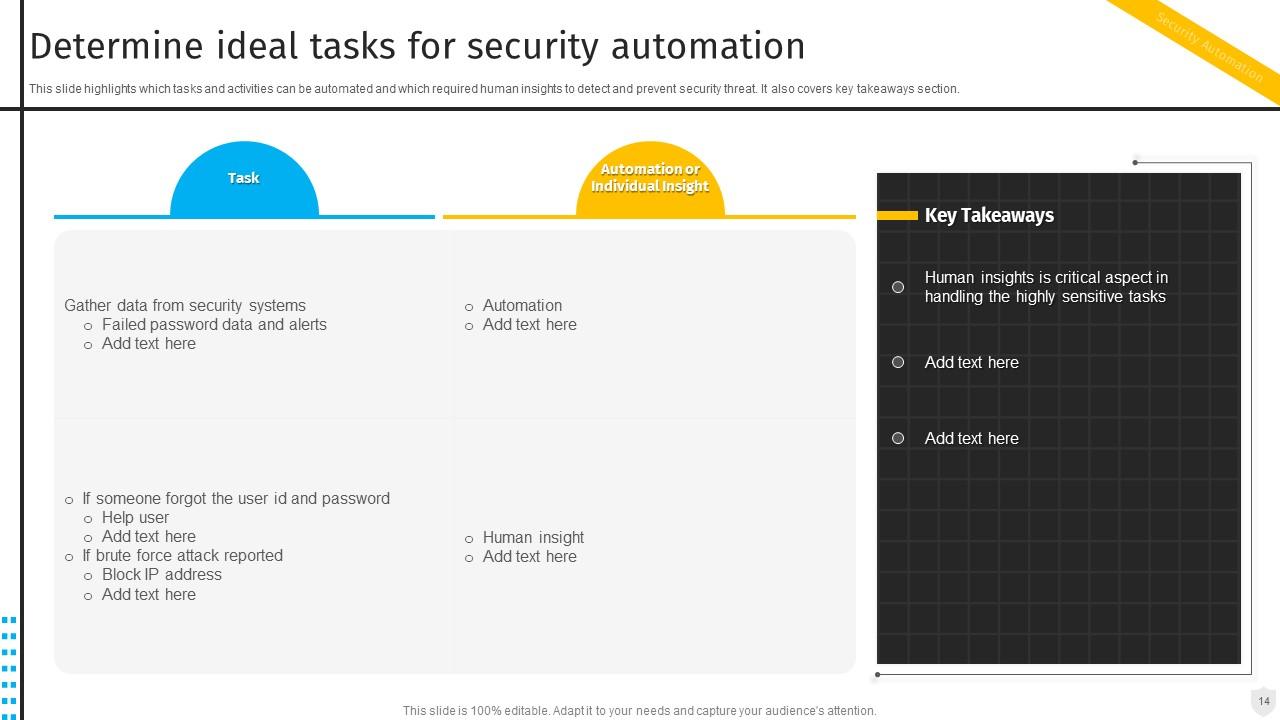

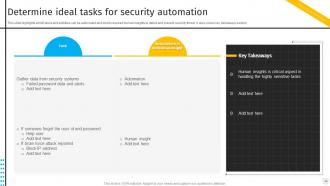

Folie 14 : Diese Folie zeigt Ermitteln idealer Aufgaben für die Sicherheitsautomatisierung.

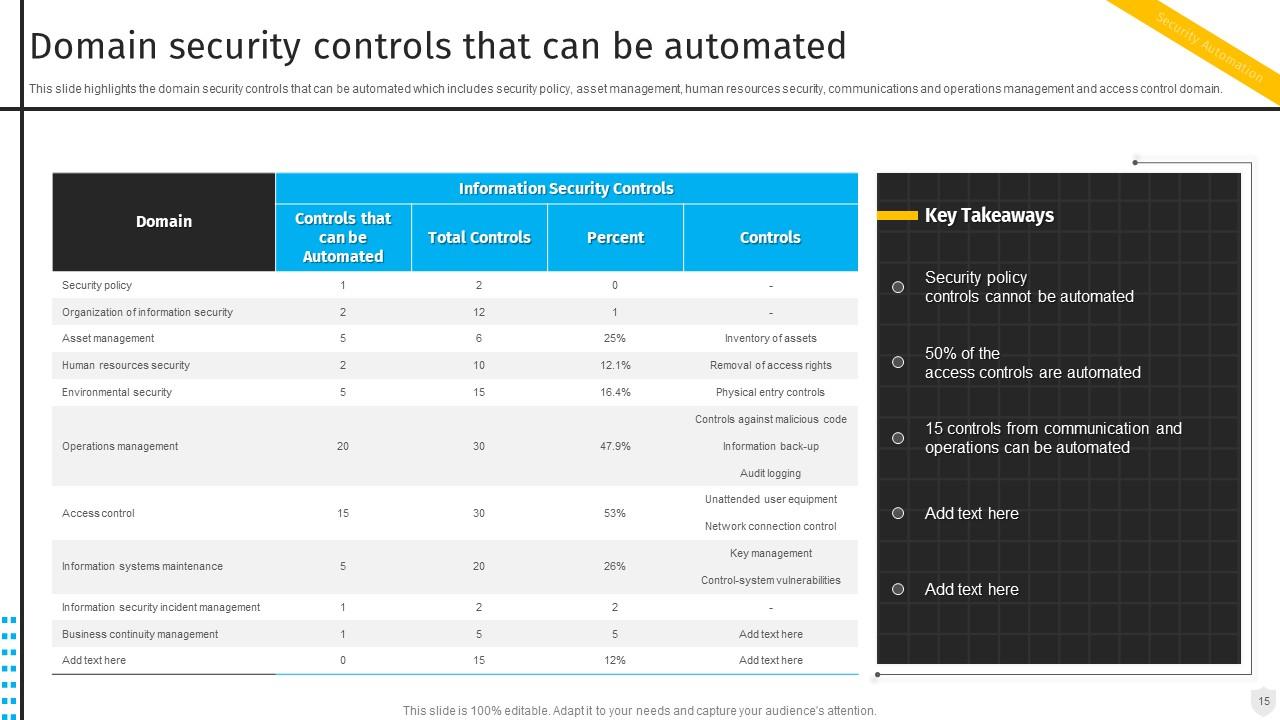

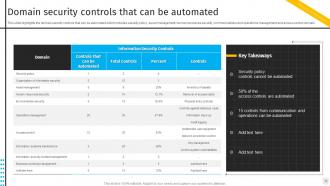

Folie 15 : Diese Folie stellt Domain-Sicherheitskontrollen dar, die automatisiert werden können.

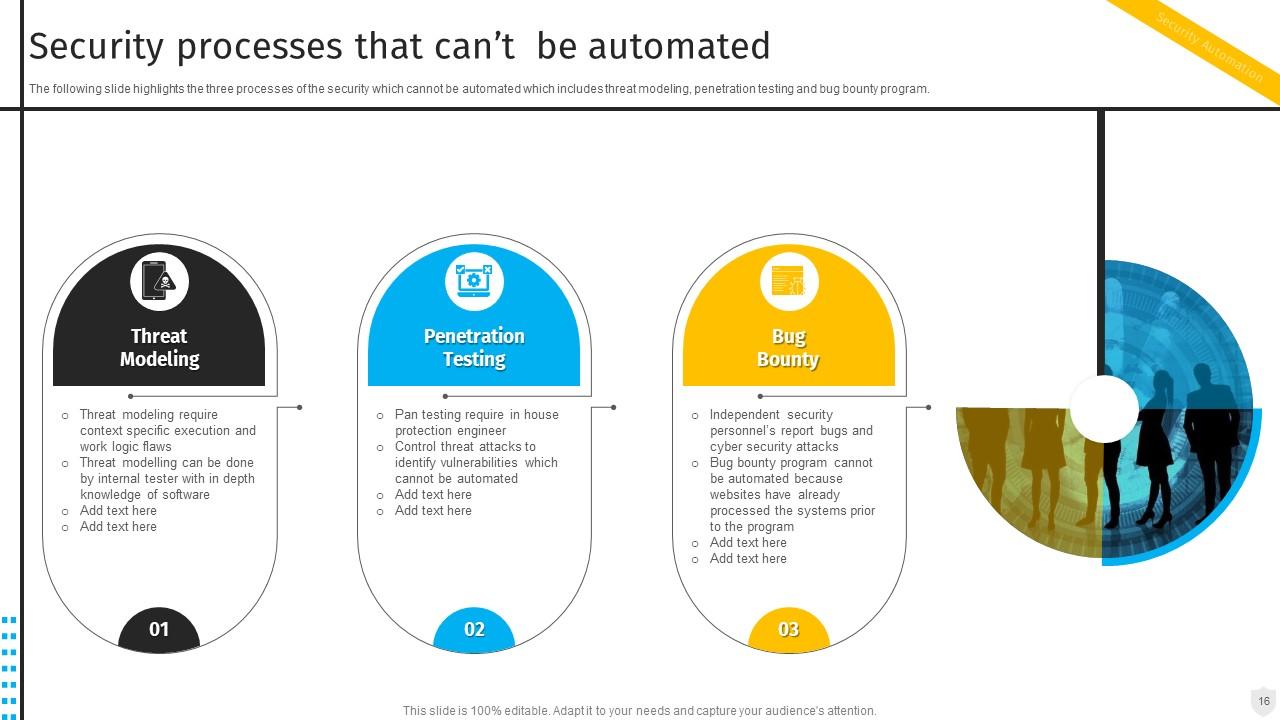

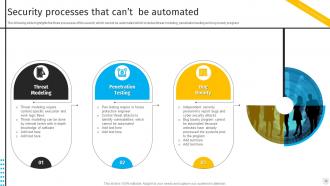

Folie 16 : Diese Folie zeigt Sicherheitsprozesse, die nicht automatisiert werden können.

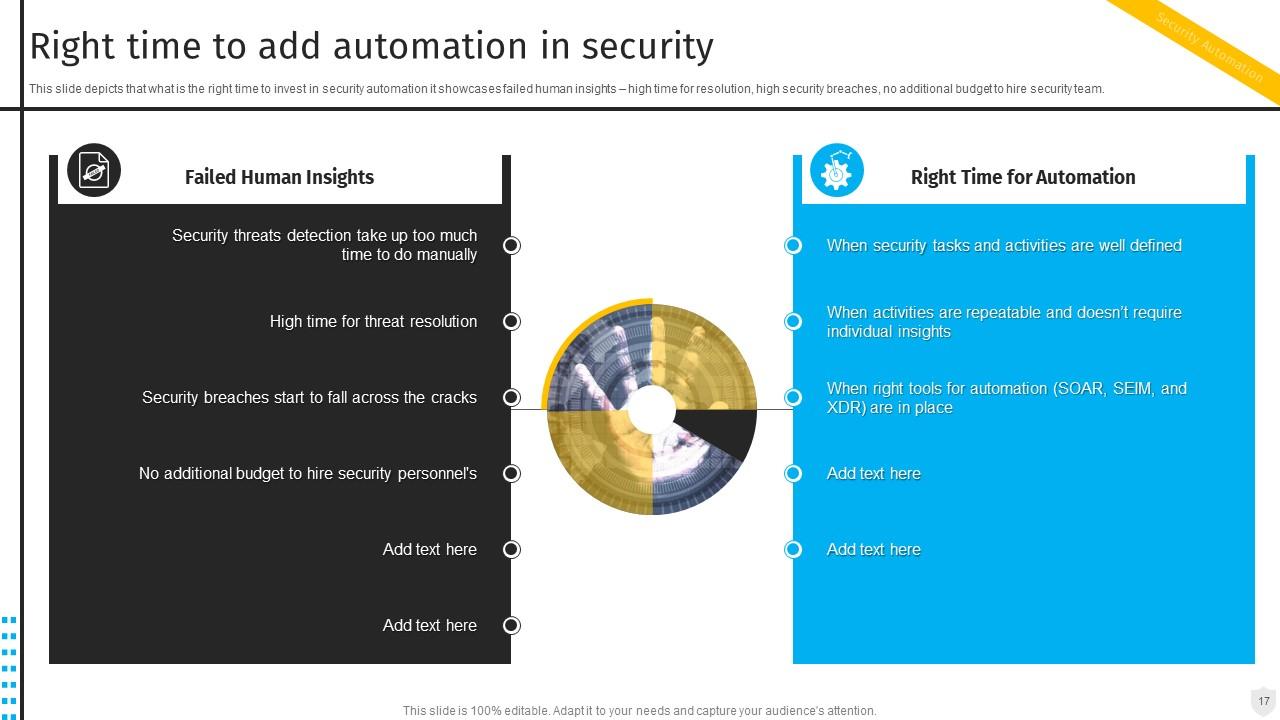

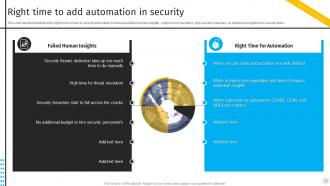

Folie 17 : Diese Folie zeigt den richtigen Zeitpunkt, um die Sicherheit zu automatisieren.

Folie 18 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

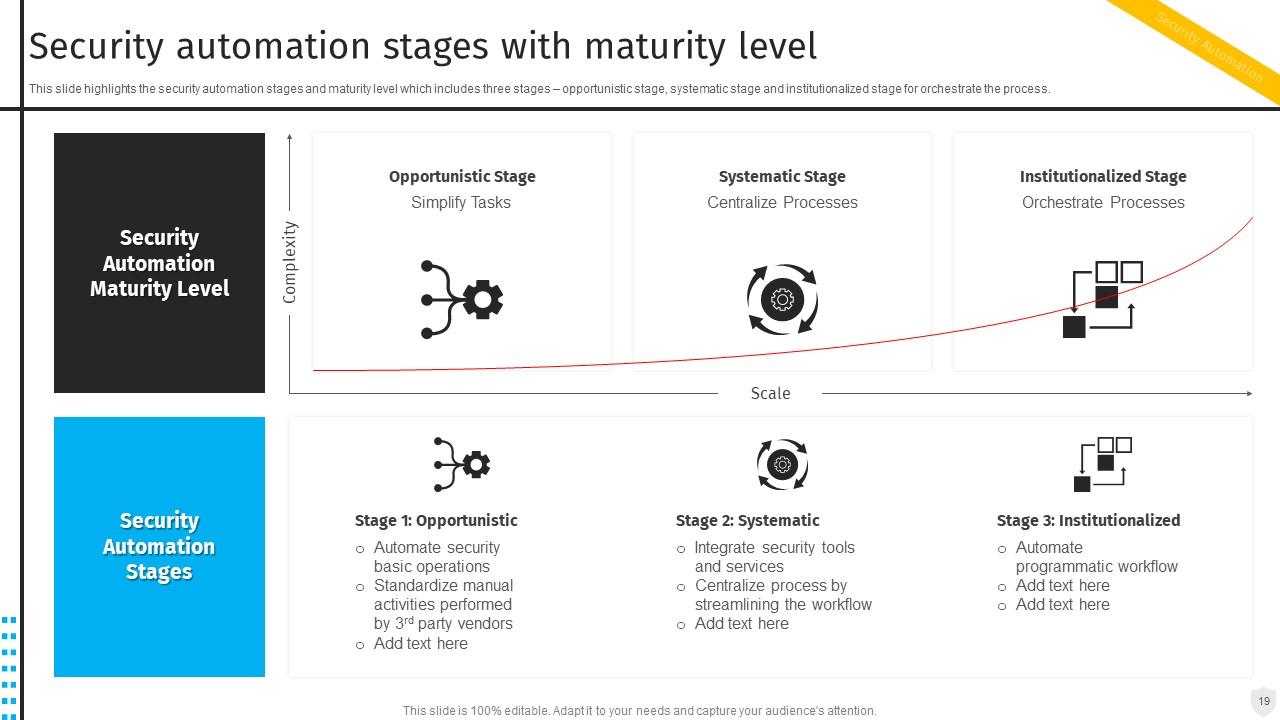

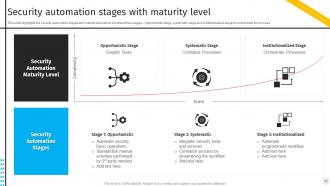

Folie 19 : Diese Folie zeigt Sicherheitsautomatisierungsstufen mit Reifegrad.

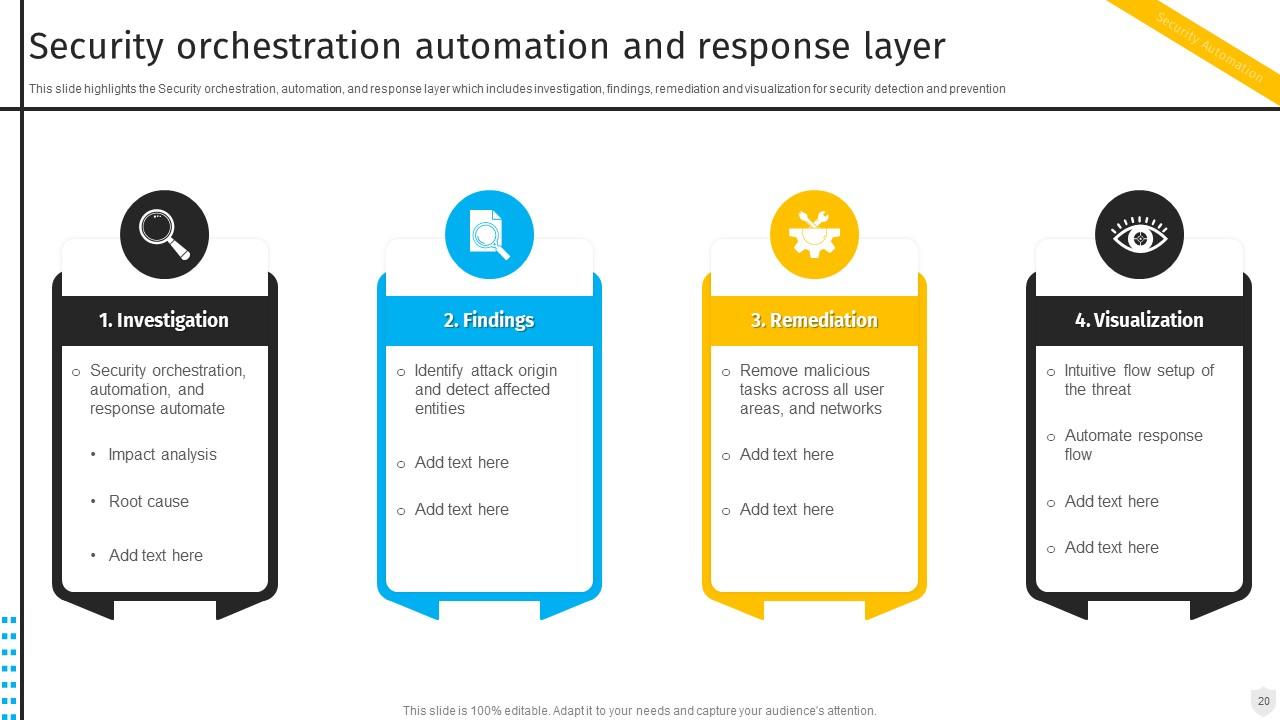

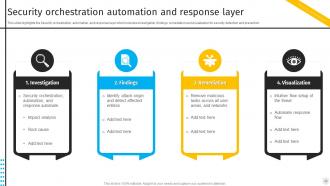

Folie 20 : Diese Folie zeigt die Automatisierung der Sicherheitsorchestrierung und die Reaktionsschicht.

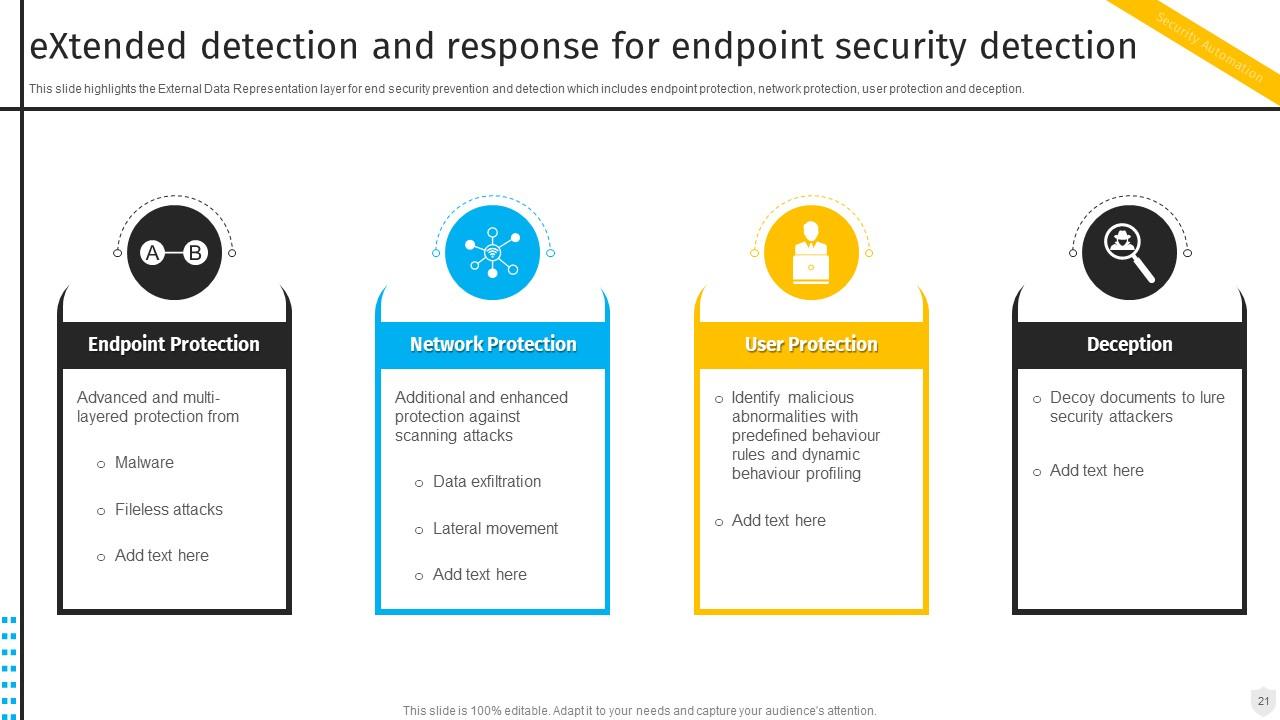

Folie 21 : Diese Folie stellt einen zusätzlichen und verbesserten Schutz vor Scan-Angriffen dar.

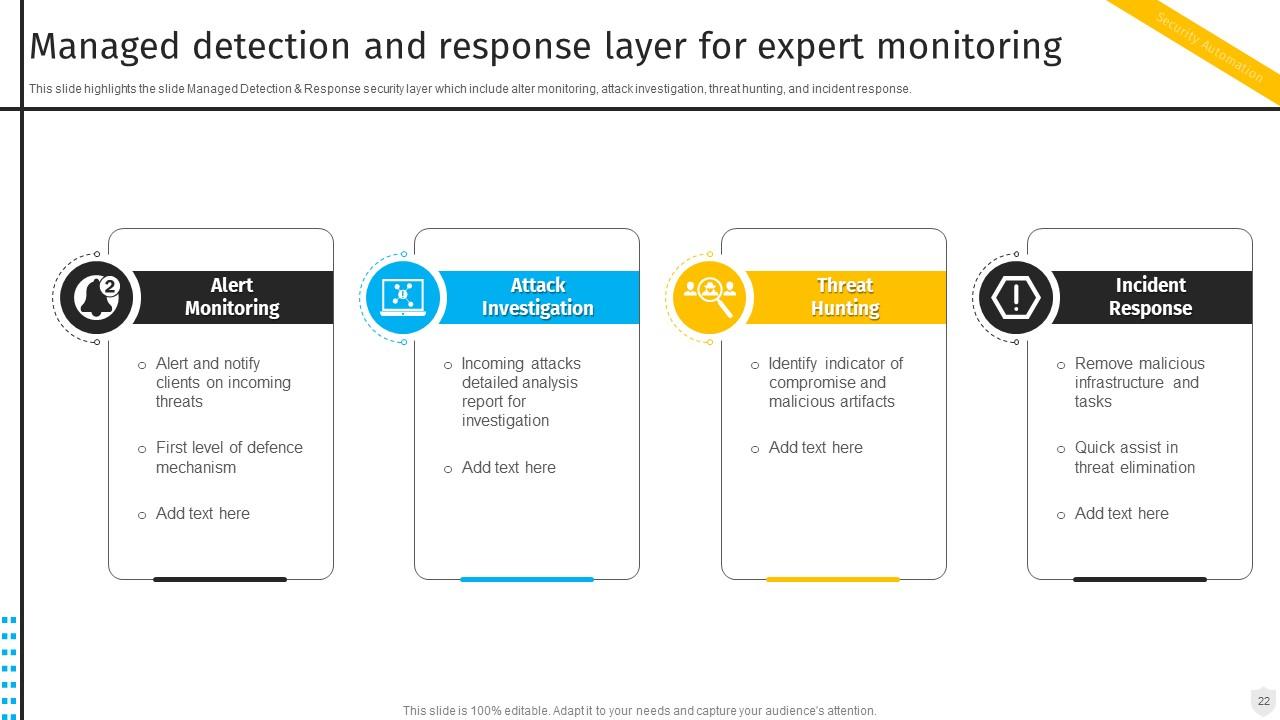

Folie 22 : Diese Folie zeigt Managed Detection and Response Layer für Expertenüberwachung.

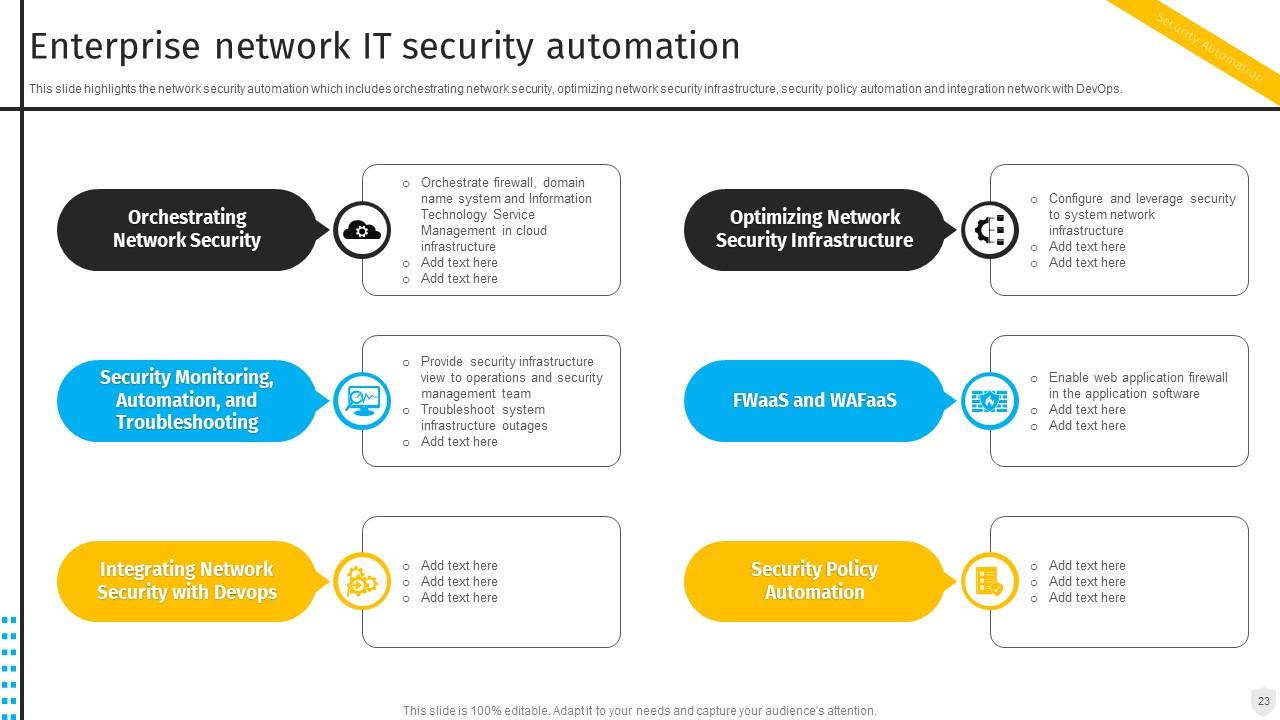

Folie 23 : Diese Folie zeigt die Automatisierung der IT-Sicherheit von Unternehmensnetzwerken.

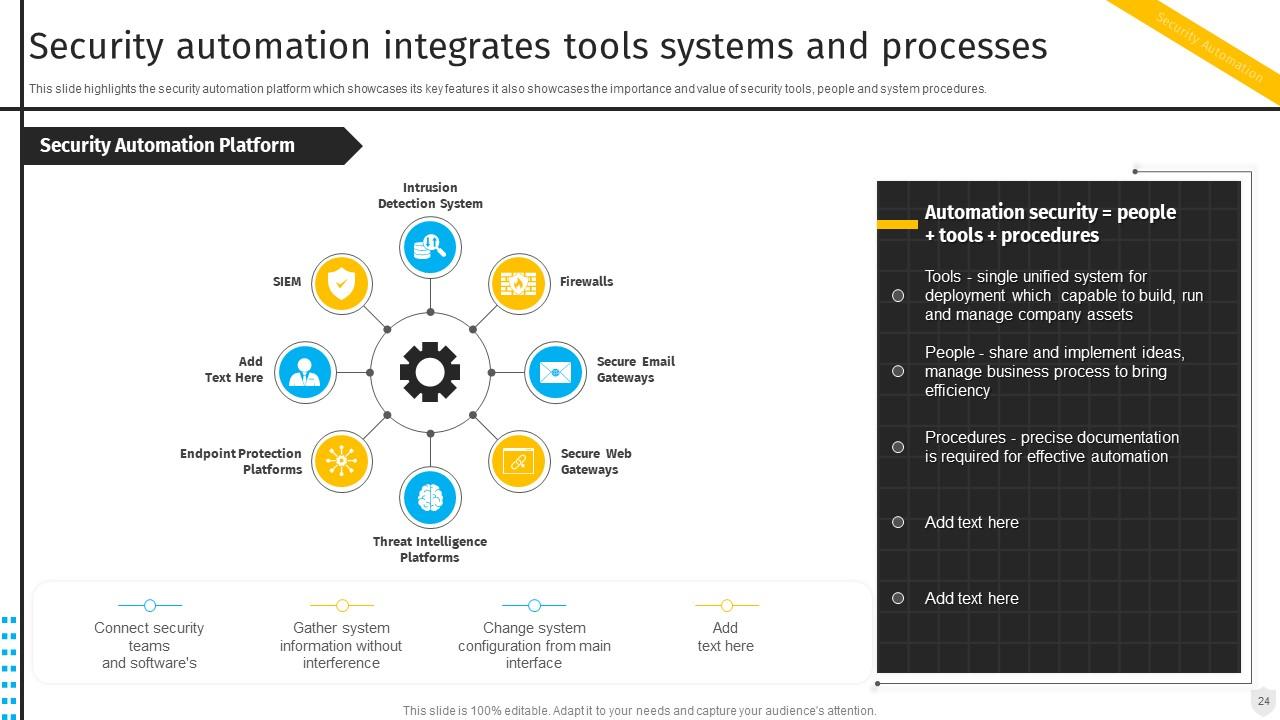

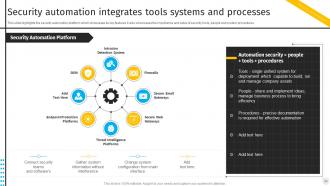

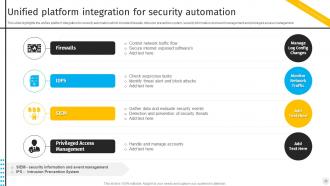

Folie 24 : Diese Folie zeigt, dass die Sicherheitsautomatisierung Tools, Systeme und Prozesse integriert.

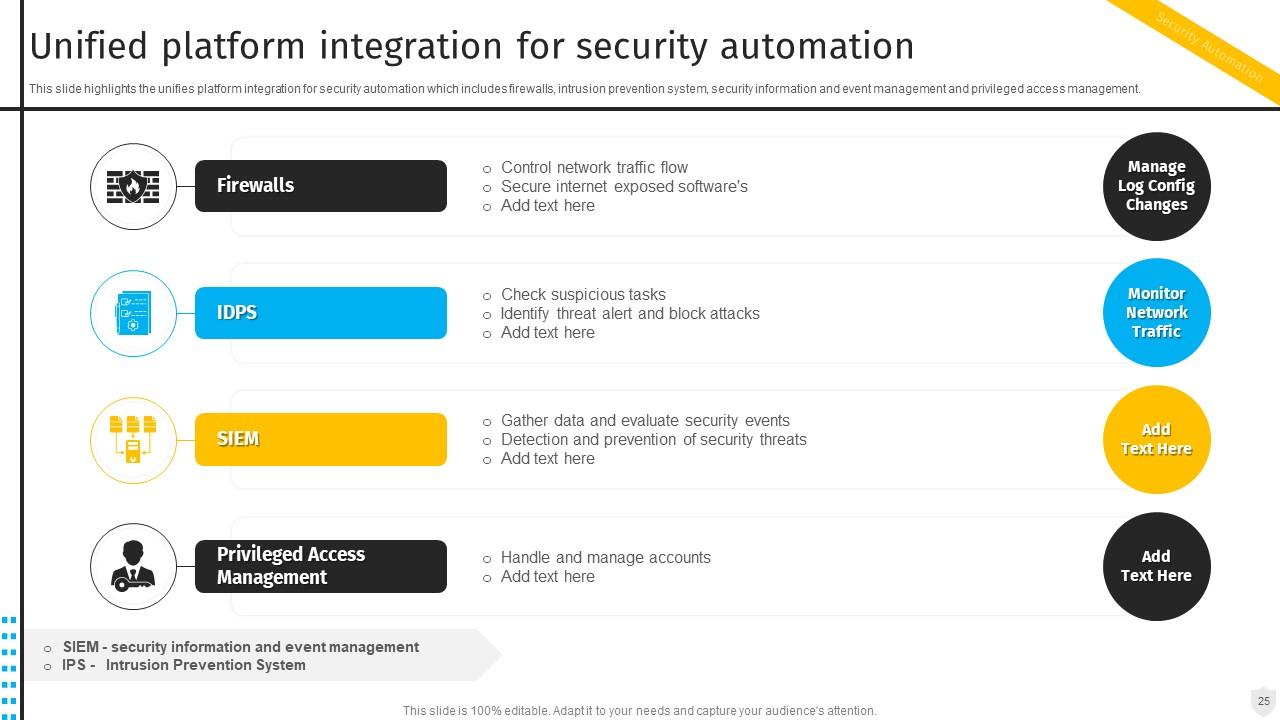

Folie 25 : Diese Folie zeigt die einheitliche Plattformintegration für die Sicherheitsautomatisierung.

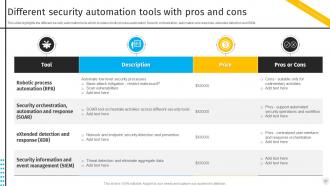

Folie 26 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

Folie 27 : Diese Folie stellt verschiedene Tools zur Sicherheitsautomatisierung mit Vor- und Nachteilen dar.

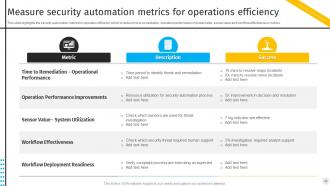

Folie 28 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

Folie 29 : Diese Folie zeigt das Messen von Sicherheitsautomatisierungsmetriken für die Betriebseffizienz.

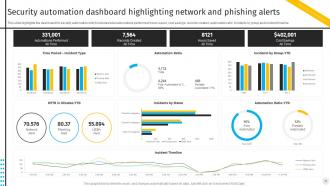

Folie 30 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

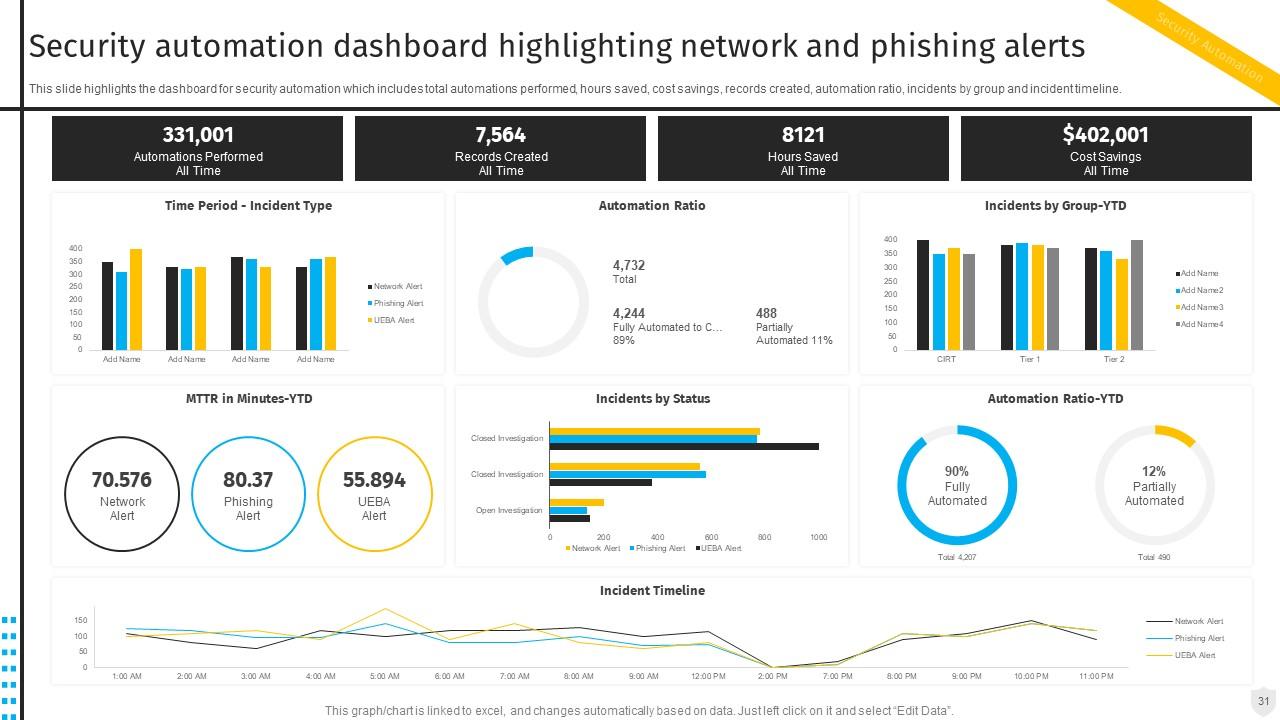

Folie 31 : Diese Folie zeigt das Sicherheitsautomatisierungs-Dashboard, das Netzwerk- und Phishing-Warnungen hervorhebt.

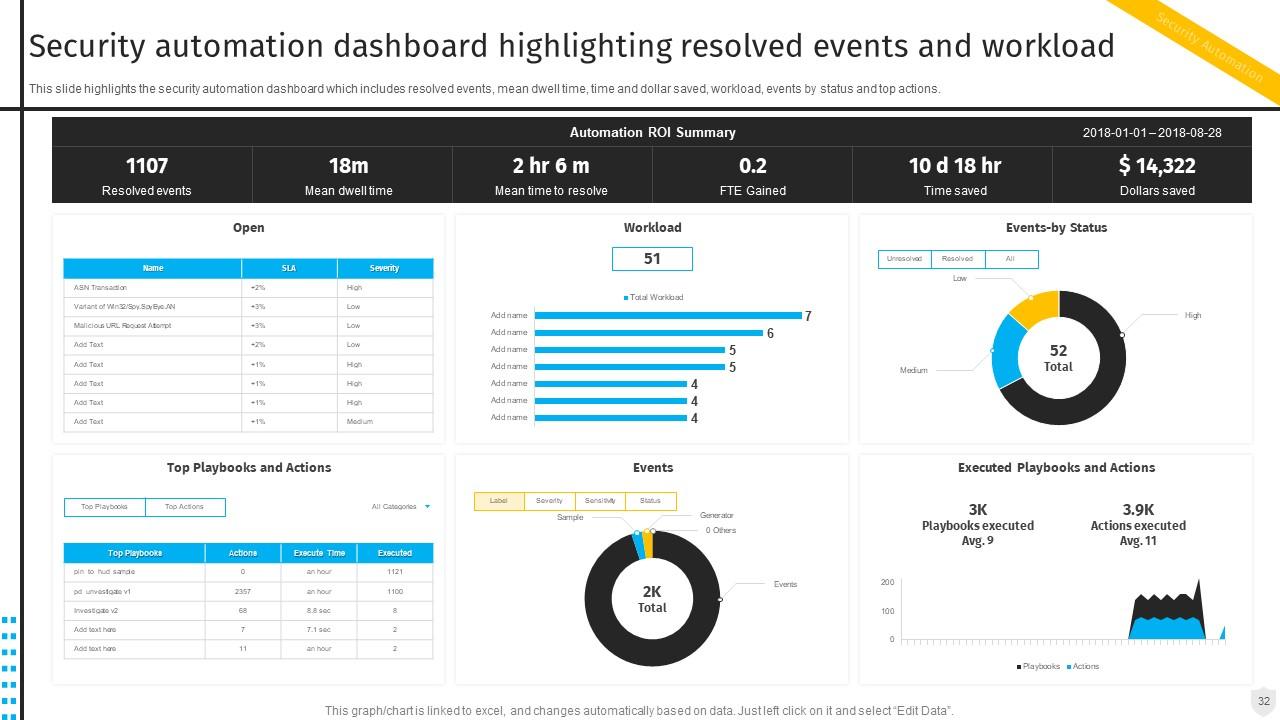

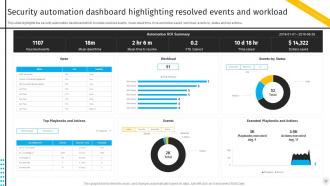

Folie 32 : Diese Folie zeigt das Sicherheitsautomatisierungs-Dashboard, das gelöste Ereignisse und Arbeitsbelastung hervorhebt.

Folie 33 : Diese Folie enthält alle Symbole, die in dieser Präsentation verwendet werden.

Folie 34 : Diese Folie trägt den Titel „Zusätzliche Folien“, um voranzukommen.

Folie 35 : Dies ist die Folie „Über uns“, um Unternehmensspezifikationen usw. anzuzeigen.

Folie 36 : Dies ist unsere Missionsfolie mit zugehörigen Bildern und Texten.

Folie 37 : Diese Folie enthält einen 30-60-90-Tage-Plan mit Textfeldern.

Folie 38 : Diese Folie zeigt Haftnotizen. Posten Sie hier Ihre wichtigen Notizen.

Folie 39 : Dies ist eine Folie mit Zitaten, um Botschaften, Überzeugungen usw. zu vermitteln.

Folie 40 : Dies ist eine Finanzfolie. Zeigen Sie hier Ihre finanzbezogenen Sachen.

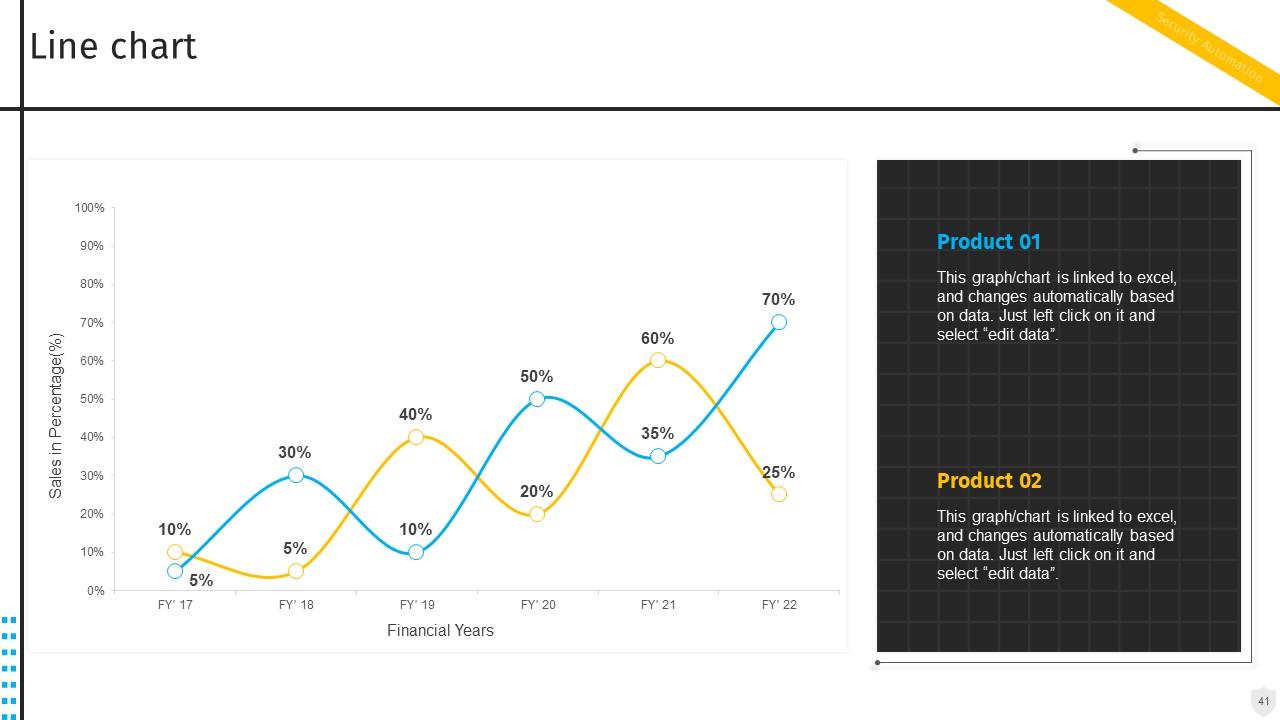

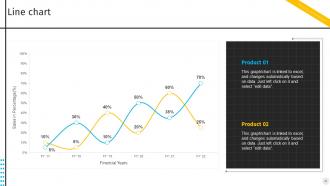

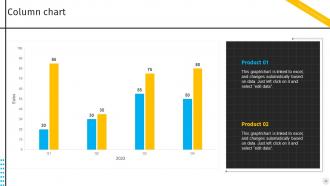

Folie 41 : Diese Folie beschreibt das Liniendiagramm mit zwei Produktvergleichen.

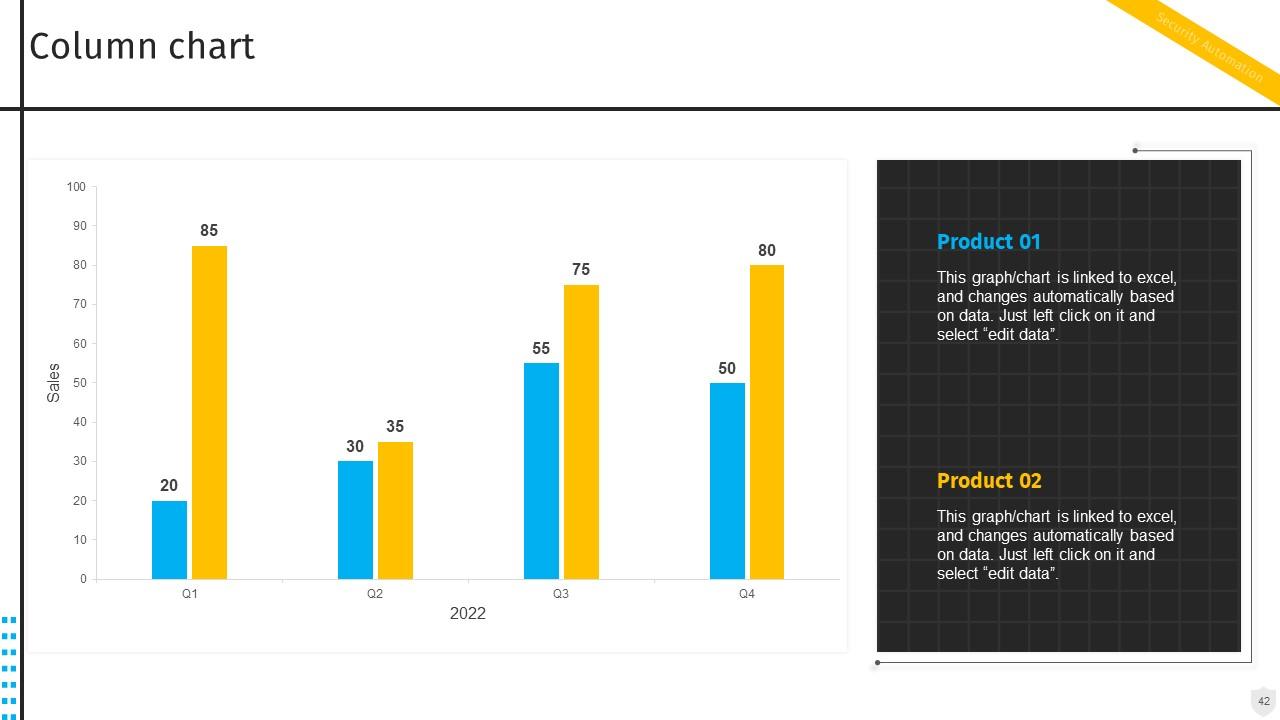

Folie 42 : Diese Folie zeigt ein Säulendiagramm mit zwei Produktvergleichen.

Folie 43 : Dies ist eine Dankeschön-Folie mit Adresse, Kontaktnummern und E-Mail-Adresse.

Sicherheitsautomatisierung zur Untersuchung und Beseitigung von Cyberbedrohungen PowerPoint-Präsentationsfolien mit allen 48 Folien:

Verwenden Sie unsere Powerpoint-Präsentationsfolien zur Untersuchung und Behebung von Cyberbedrohungen zur Sicherheitsautomatisierung, um Ihnen effektiv dabei zu helfen, wertvolle Zeit zu sparen. Sie sind gebrauchsfertig und passen in jede Präsentationsstruktur.

-

I am a big fan of their newsletters because that is how I found my perfect requirement at the time of urgency. Thank God, I kept opening those.

-

Unique research projects to present in meeting.