Security Hacker Powerpoint Presentation Slides

Hacking é um esforço para obter acesso não autorizado a um sistema de computador ou a uma rede privada dentro de um computador. Aqui está um modelo de Security Hacker projetado profissionalmente que fornece uma visão geral da situação atual dos negócios, descrevendo os ataques de hackers enfrentados pela empresa e o impacto desses ataques na organização. Esta apresentação em PowerPoint abrange as novas estratégias para prevenir hackers, incluindo hacking ético, conscientização de segurança cibernética entre os funcionários, backup de dados confidenciais, plano de recuperação de desastres, uso de programas de segurança e outros. Além disso, este Security Hacker PPT fala sobre o orçamento para implementação de novas políticas de segurança e novas medidas de prevenção. Além disso, este modelo inclui um plano de implementação que atende a um plano de 30 60 90 dias, um roteiro e um painel. Além disso, este PPT fornece o impacto de novas políticas de segurança e medidas preventivas nos negócios, como o impacto de hackers éticos, benefícios de hackers éticos para a empresa e a recuperação da reputação da empresa. Por fim, este deck de hackers apresenta hacking e hacking ético e seu propósito e legalidade. Baixe este modelo 100% editável agora.

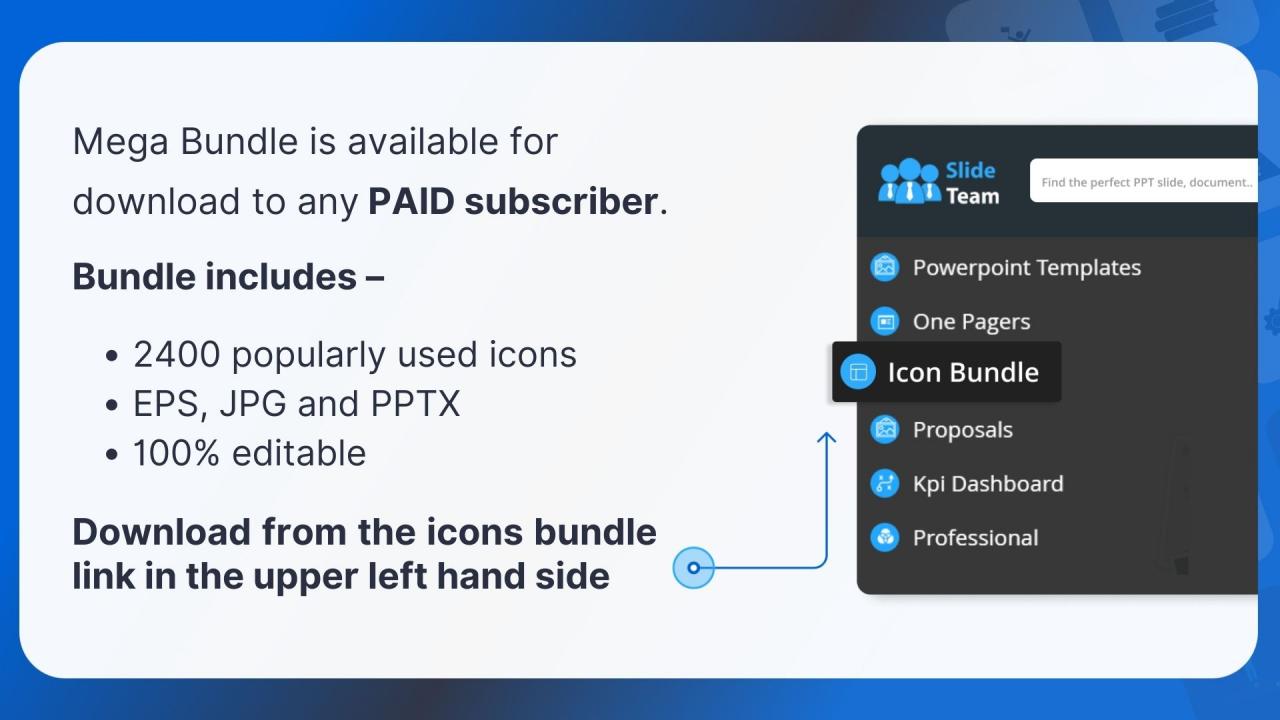

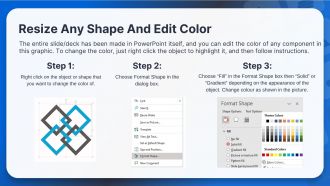

- Google Slides is a new FREE Presentation software from Google.

- All our content is 100% compatible with Google Slides.

- Just download our designs, and upload them to Google Slides and they will work automatically.

- Amaze your audience with SlideTeam and Google Slides.

-

Want Changes to This PPT Slide? Check out our Presentation Design Services

- WideScreen Aspect ratio is becoming a very popular format. When you download this product, the downloaded ZIP will contain this product in both standard and widescreen format.

-

- Some older products that we have may only be in standard format, but they can easily be converted to widescreen.

- To do this, please open the SlideTeam product in Powerpoint, and go to

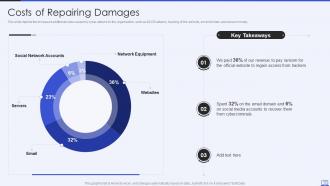

- Design ( On the top bar) -> Page Setup -> and select "On-screen Show (16:9)” in the drop down for "Slides Sized for".

- The slide or theme will change to widescreen, and all graphics will adjust automatically. You can similarly convert our content to any other desired screen aspect ratio.

Compatible With Google Slides

Get This In WideScreen

You must be logged in to download this presentation.

Características destes slides de apresentação do PowerPoint:

Esta apresentação completa tem slides PPT em uma ampla gama de tópicos, destacando as principais áreas de suas necessidades de negócios. Ele possui modelos projetados profissionalmente com recursos visuais relevantes e conteúdo direcionado ao assunto. Este deck de apresentação tem um total de cinquenta e oito slides. Obtenha acesso aos modelos personalizáveis. Nossos designers criaram modelos editáveis para sua conveniência. Você pode editar a cor, o texto e o tamanho da fonte conforme sua necessidade. Você pode adicionar ou excluir o conteúdo, se necessário. Você está a apenas um clique de distância para ter esta apresentação pronta. Clique no botão de download agora.

People who downloaded this PowerPoint presentation also viewed the following :

Conteúdo desta apresentação em PowerPoint

Slide 1 : Este slide apresenta o Security Hacker. Indique o nome da sua empresa e comece.

Slide 2 : Este é um slide da Agenda. Declare suas agendas aqui.

Slide 3 : Este slide apresenta o Índice da apresentação.

Slide 4 : Este slide mostra o título dos tópicos que serão abordados a seguir no modelo.

Slide 5 : Este slide mostra os motivos e o impacto da invasão de sites nos negócios.

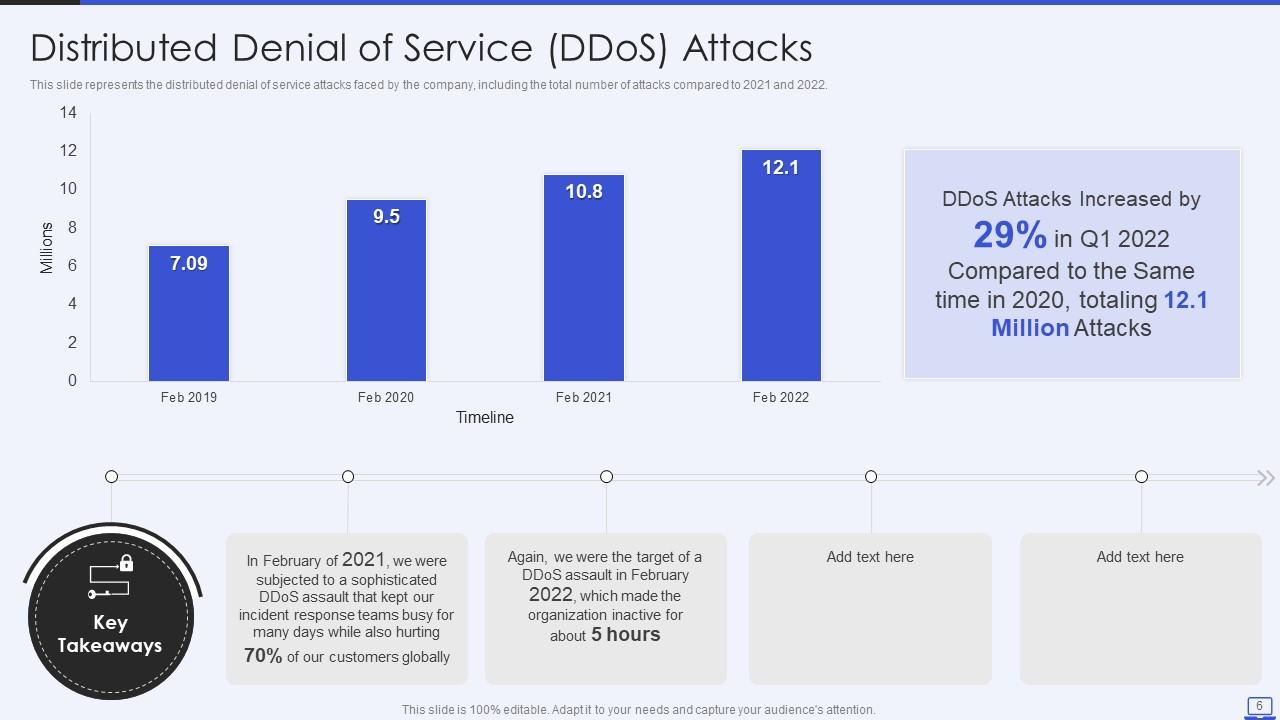

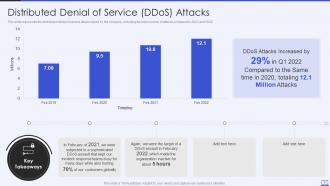

Slide 6 : Este slide representa os ataques distribuídos de negação de serviço enfrentados pela empresa.

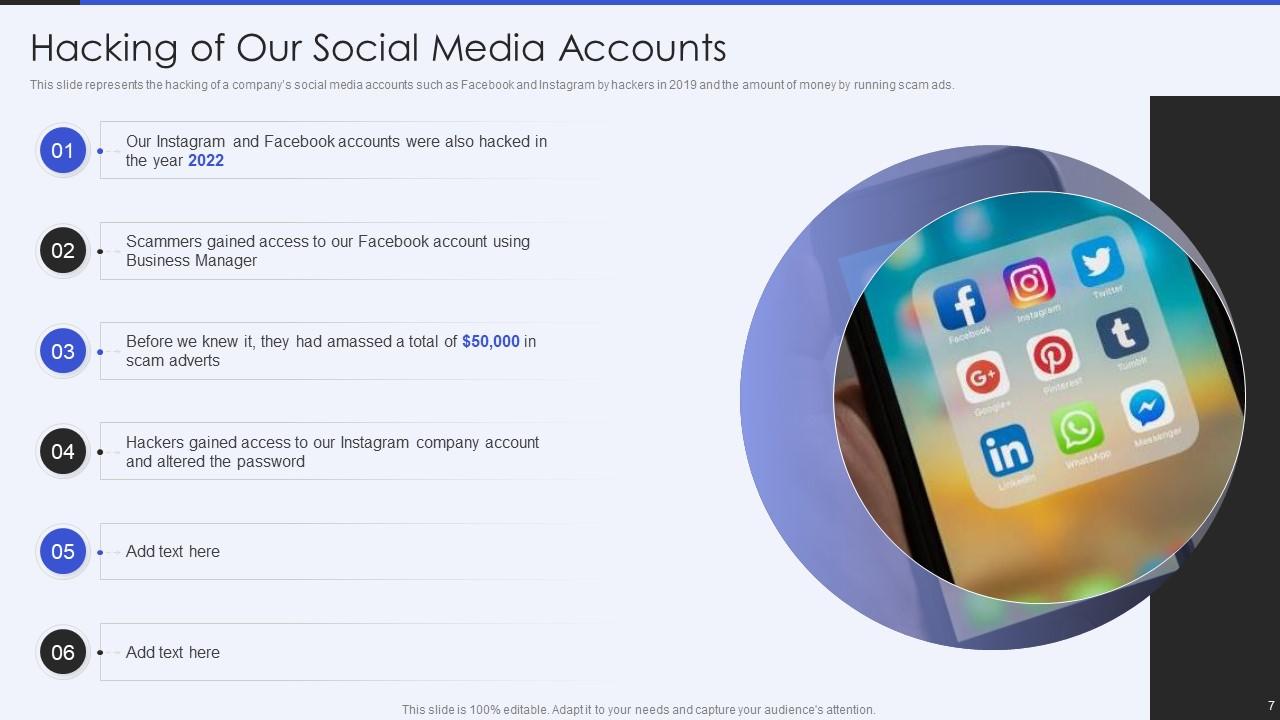

Slide 7 : Este slide mostra a invasão de nossas contas de mídia social.

Slide 8 : Este slide apresenta a invasão do domínio de e-mail da empresa por hackers enviando e-mails de spam.

Slide 9 : Este slide mostra o título dos tópicos que serão abordados a seguir no modelo.

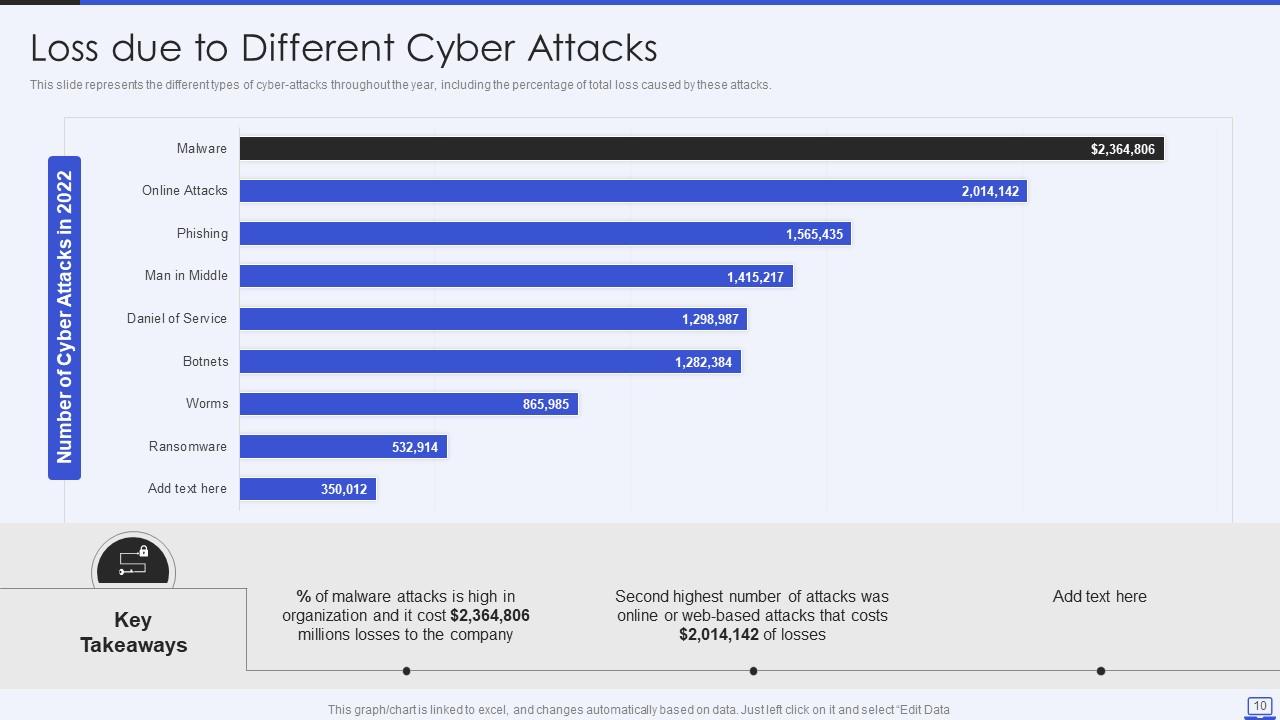

Slide 10 : Este slide representa os diferentes tipos de ataques cibernéticos ao longo do ano.

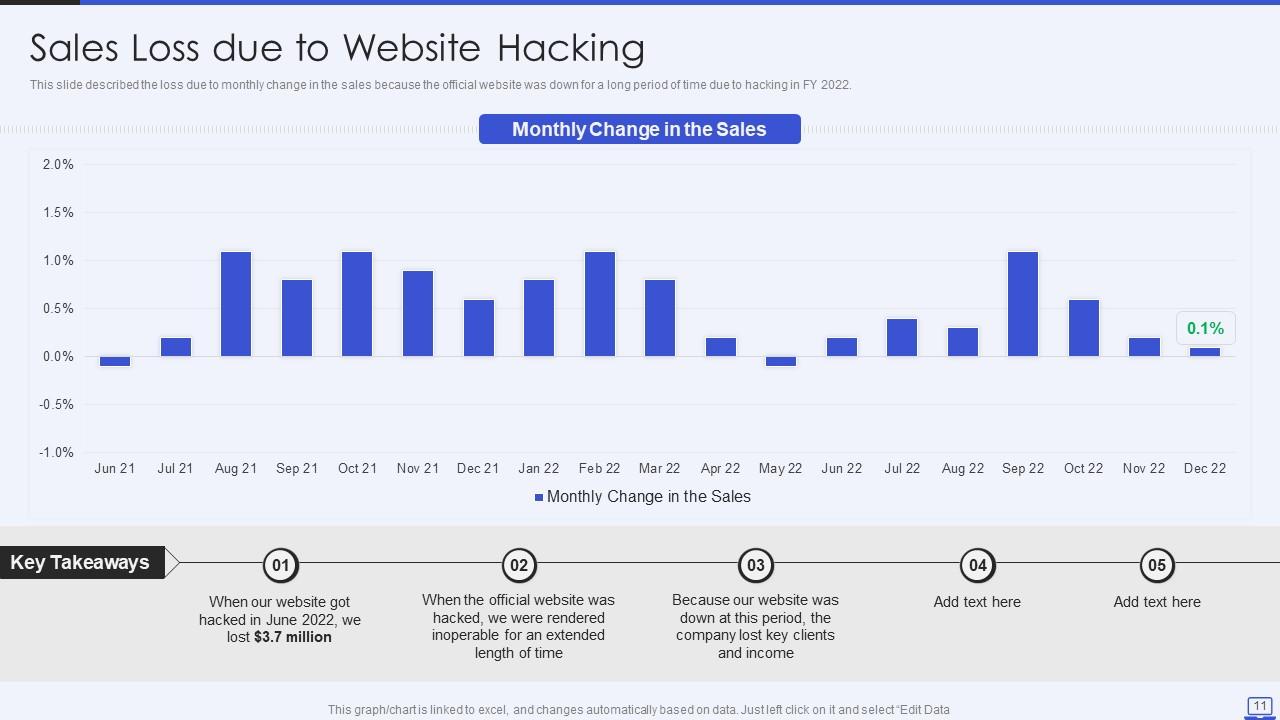

Slide 11 : Este slide mostra a perda de vendas devido a invasão de sites.

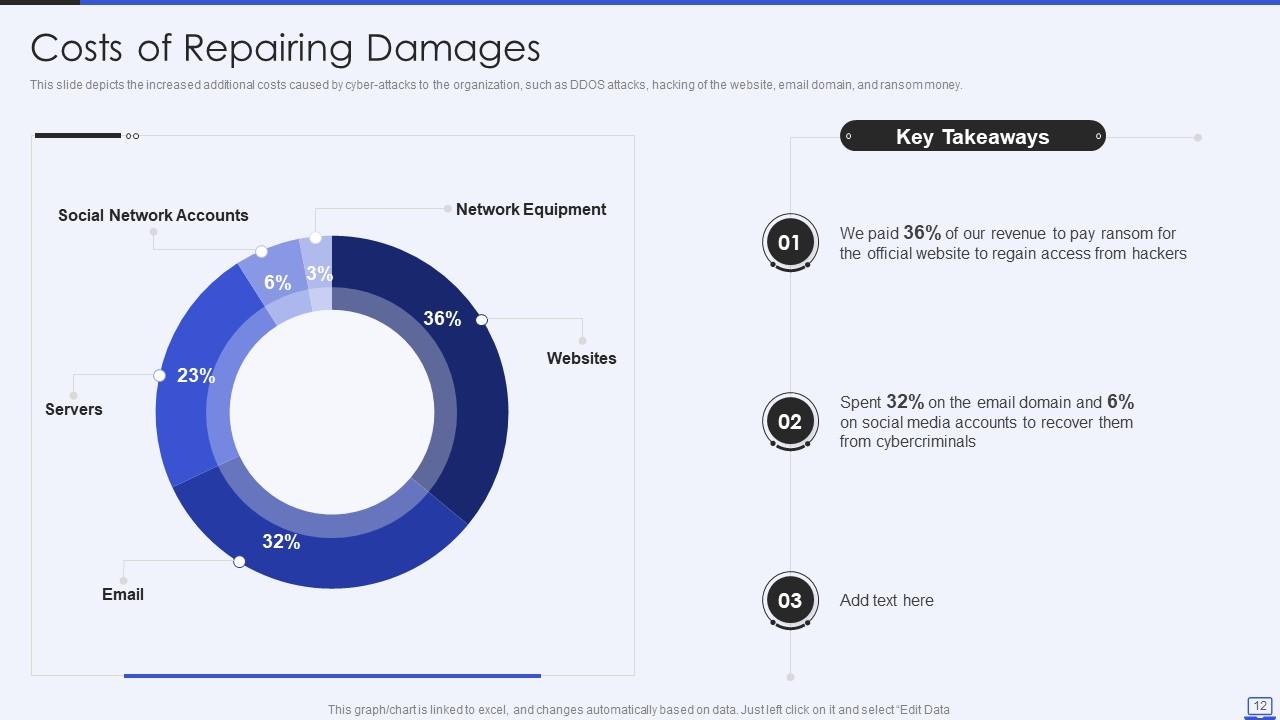

Slide 12 : Este slide mostra o aumento dos custos adicionais causados por ataques cibernéticos.

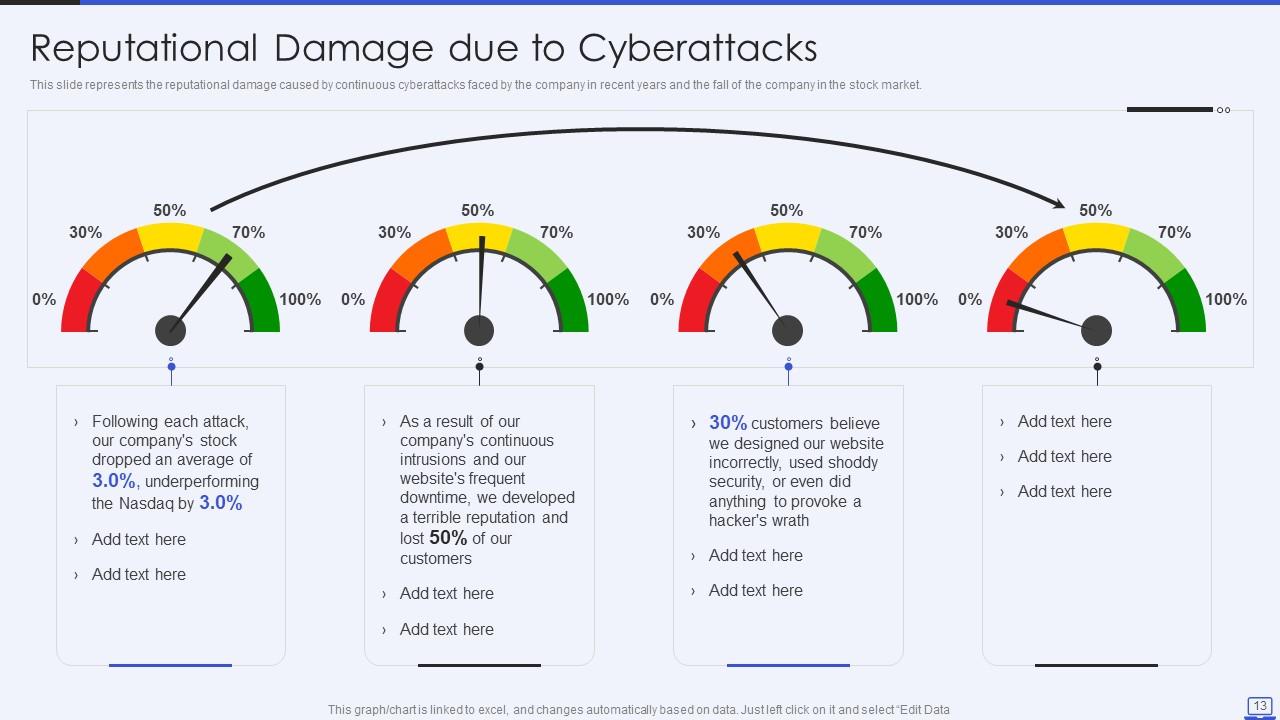

Slide 13 : Este slide representa o dano reputacional devido a ataques cibernéticos.

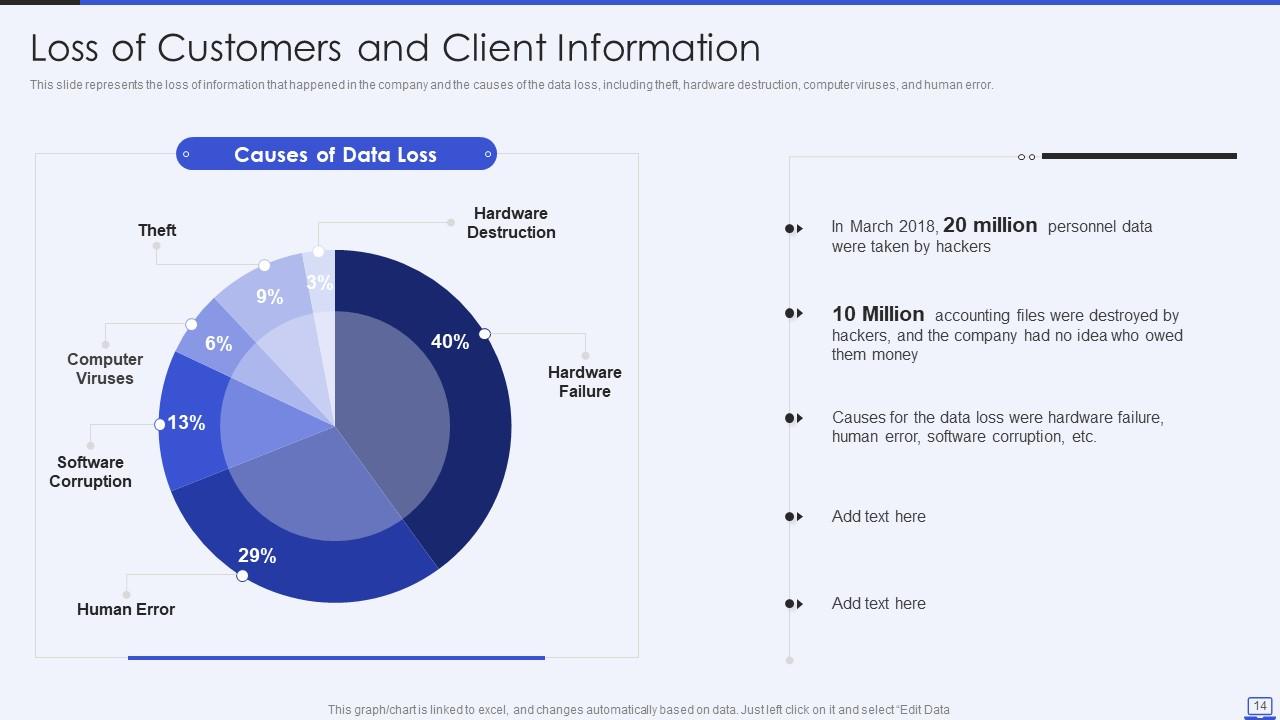

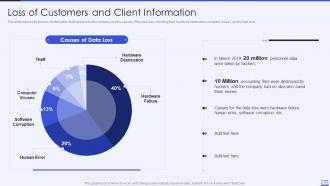

Slide 14 : Este slide mostra a Perda de Clientes e Informações do Cliente.

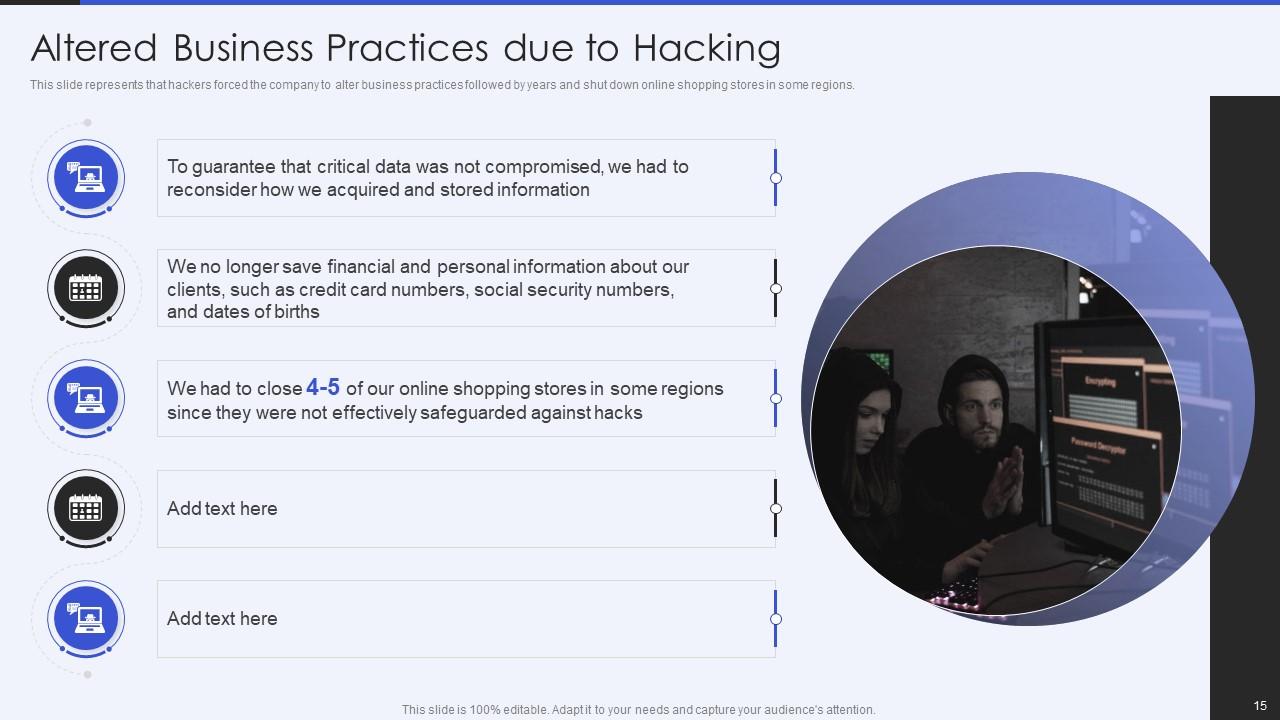

Slide 15 : Este slide representa que os hackers forçaram a empresa a alterar as práticas de negócios.

Slide 16 : Este slide mostra o título dos tópicos que serão abordados a seguir no modelo.

Slide 17 : Este slide mostra Ethical Hacker e Por que precisamos de Ethical Hacker.

Slide 18 : Este slide representa os Papéis e Responsabilidades dos Ethical Hackers.

Slide 19 : Este slide mostra por que as organizações recrutam hackers éticos, incluindo medidas de segurança eficazes.

Slide 20 : Este slide mostra o título dos tópicos que serão abordados a seguir no modelo.

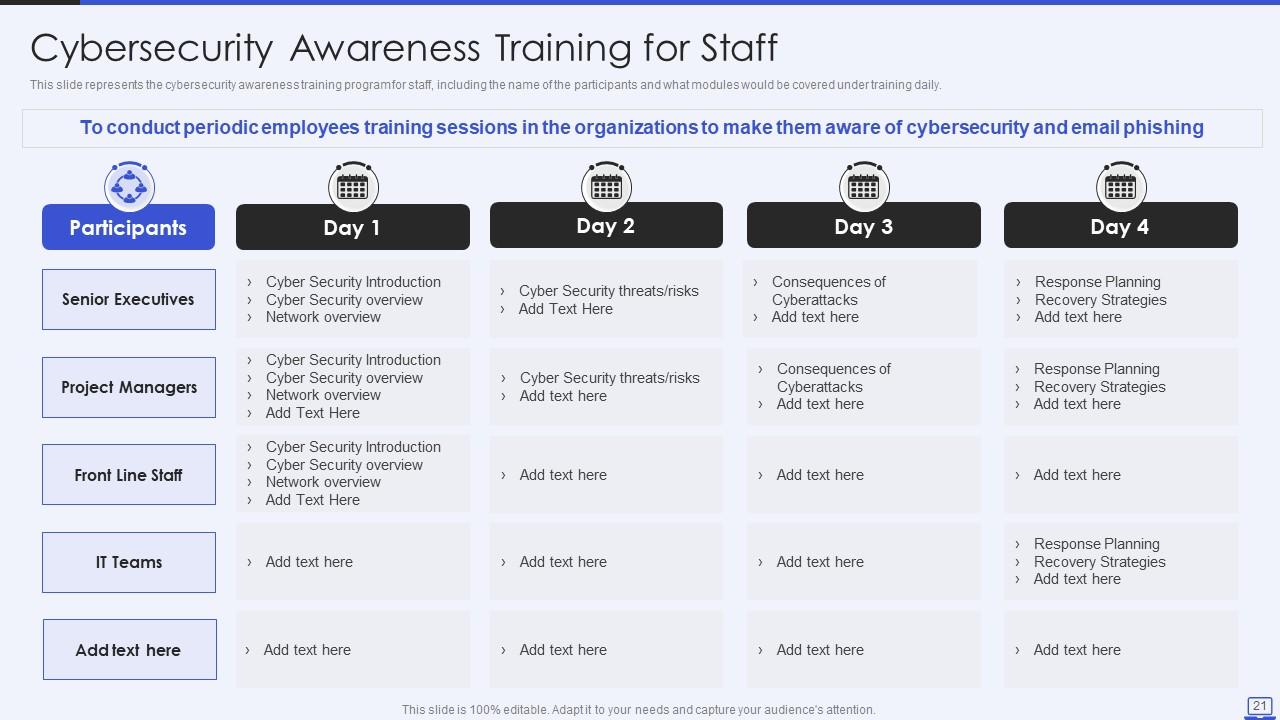

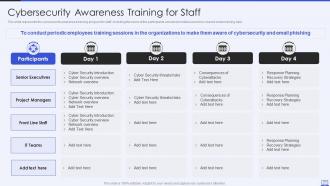

Slide 21 : Este slide representa o programa de treinamento de conscientização sobre segurança cibernética para funcionários.

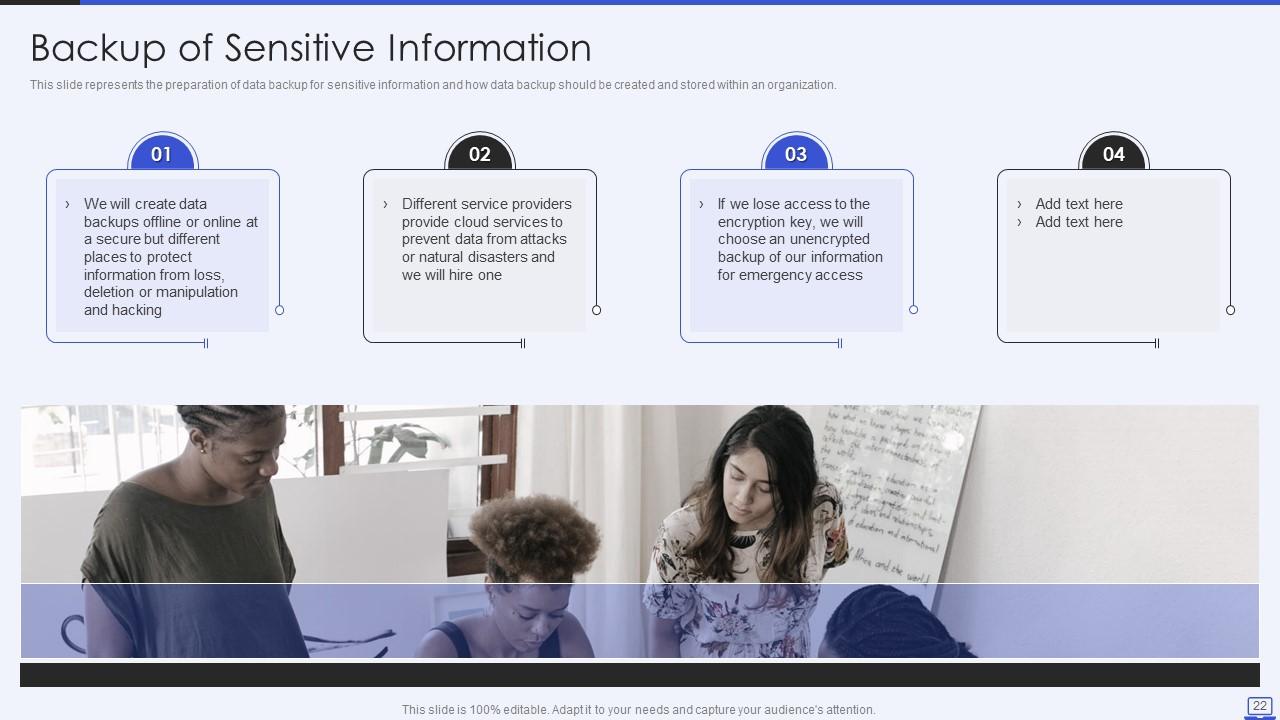

Slide 22 : Este slide mostra a preparação do backup de dados para informações confidenciais.

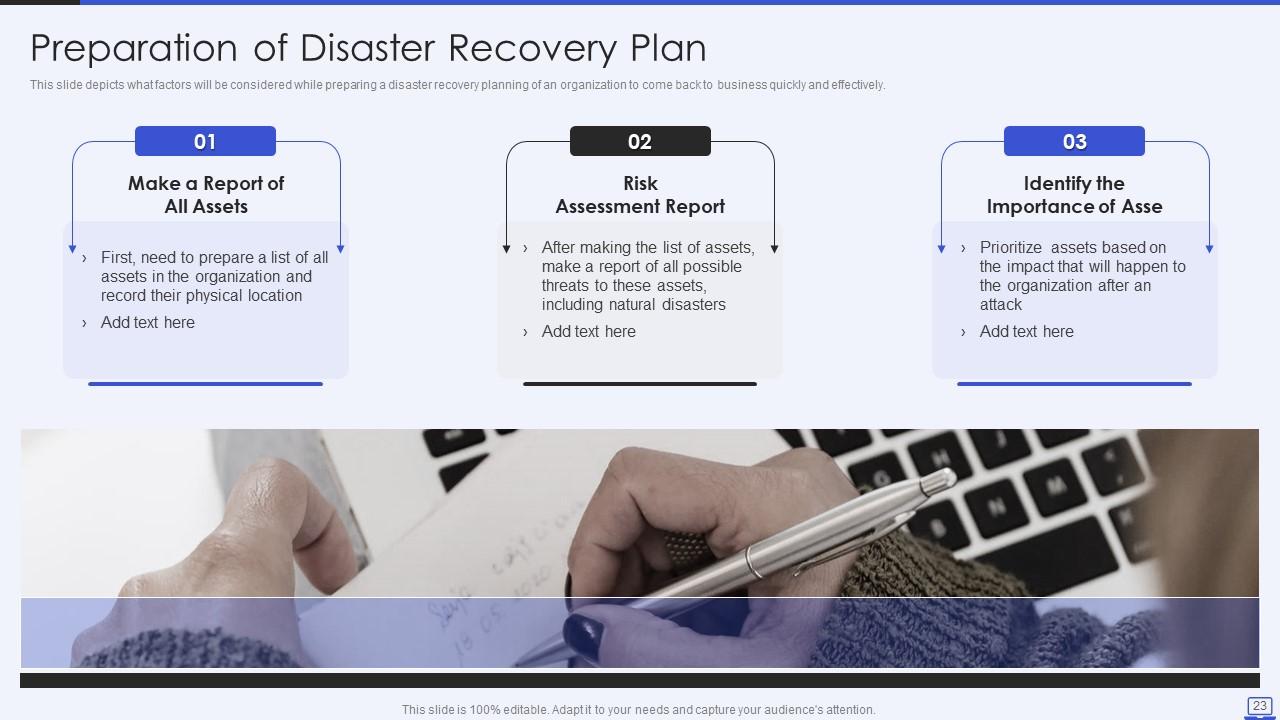

Slide 23 : Este slide mostra quais fatores serão considerados ao preparar um planejamento de recuperação de desastres.

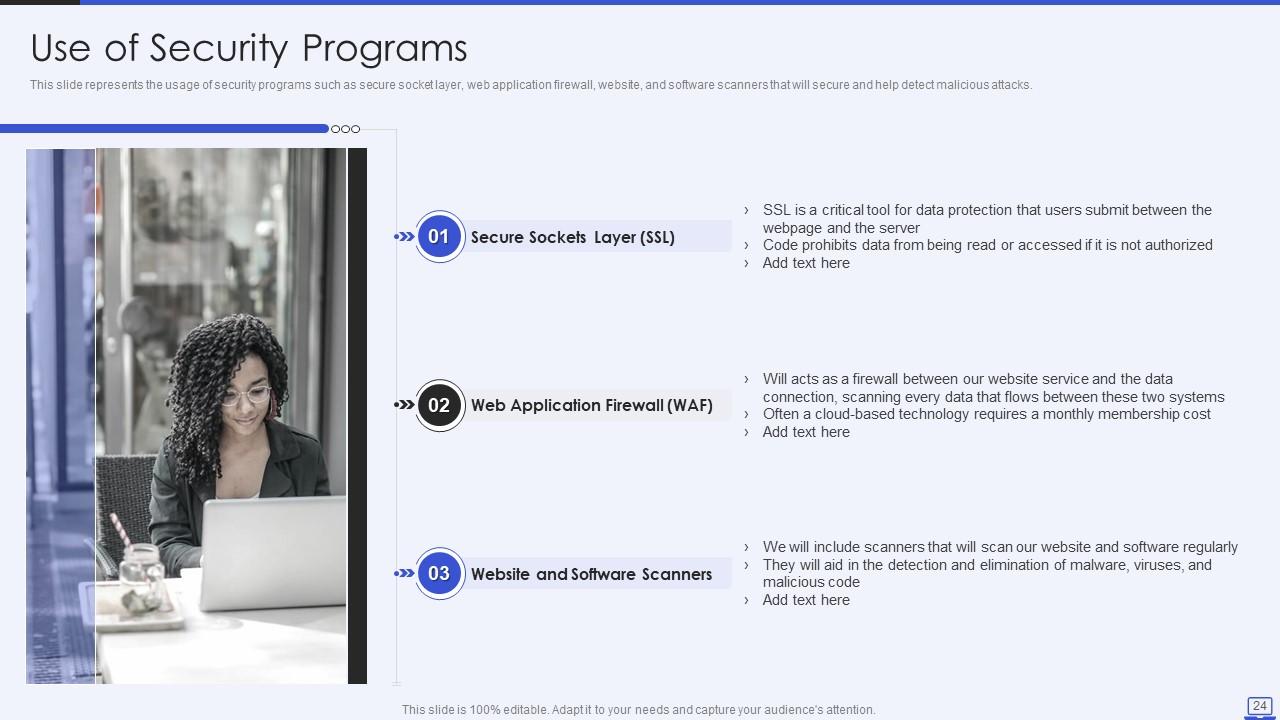

Slide 24 : Este slide representa o uso de programas de segurança, como camada de soquete seguro, firewall de aplicativo da web, etc.

Slide 25 : Este slide mostra o título dos tópicos que serão abordados a seguir no modelo.

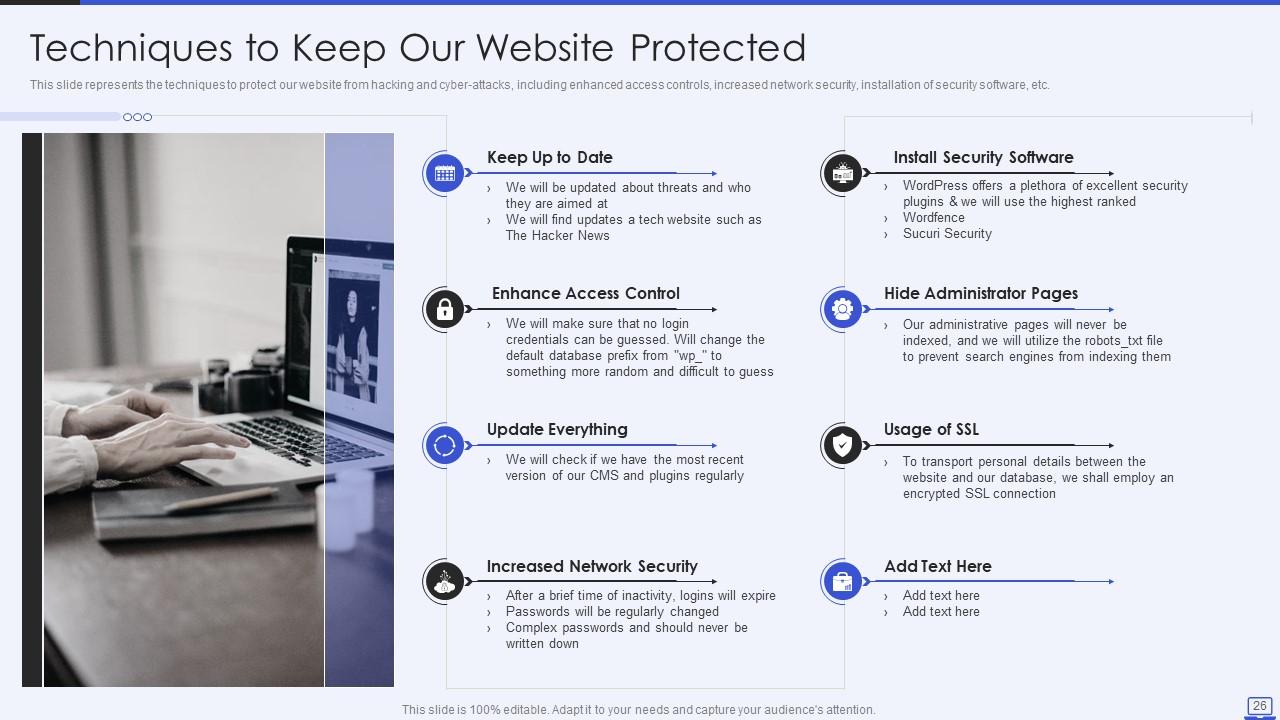

Slide 26 : Este slide mostra Técnicas para Manter Nosso Site Protegido.

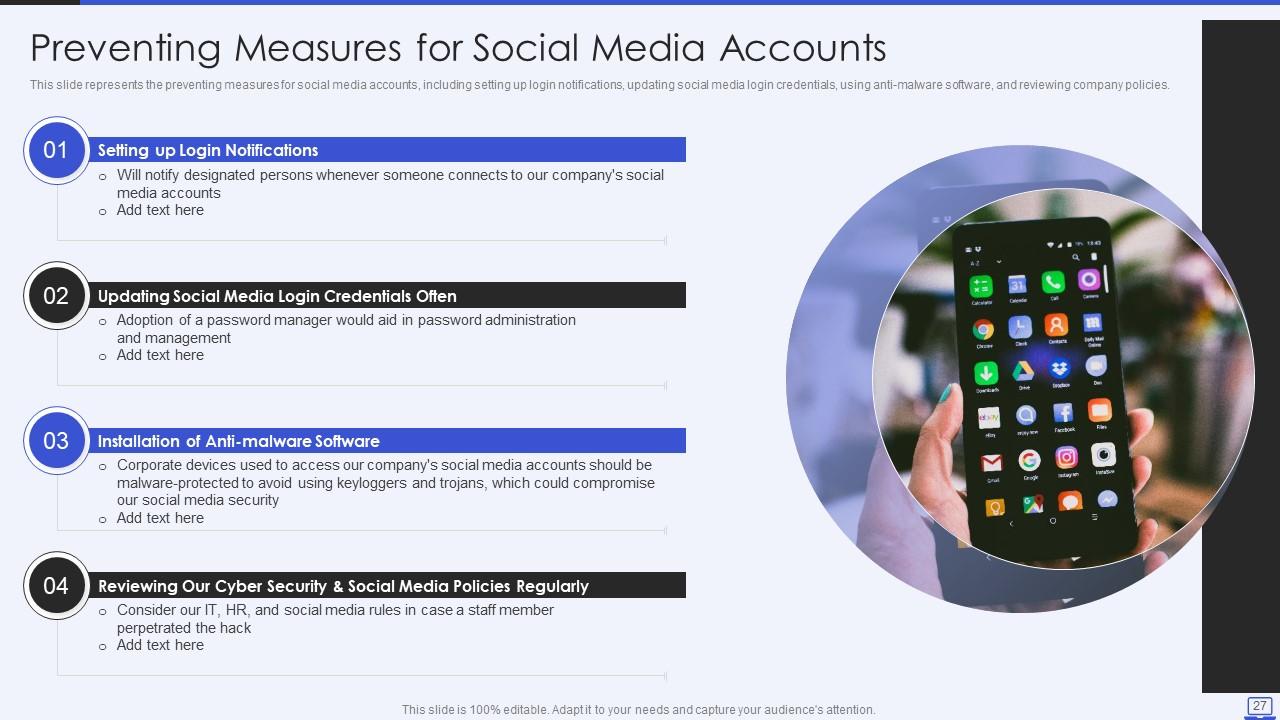

Slide 27 : Este slide representa medidas de prevenção para contas de mídia social.

Slide 28 : Este slide mostra as diretrizes de prevenção de e-mail para funcionários, incluindo filtros de spam.

Slide 29 : Este slide mostra o título dos tópicos que serão abordados a seguir no modelo.

Slide 30 : Este slide representa o cronograma de entrevistas para novos funcionários, incluindo hackers éticos.

Slide 31 : Este slide mostra o orçamento para profissionais recém-contratados, incluindo novos profissionais.

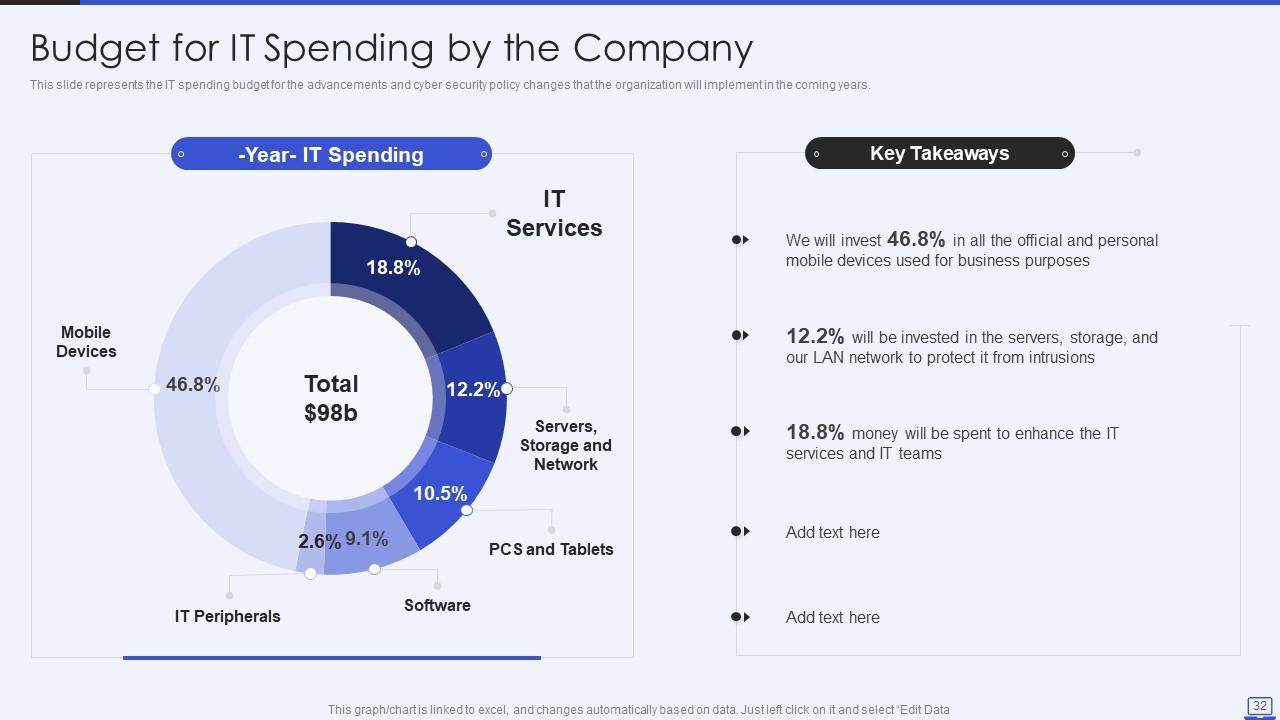

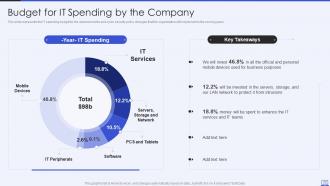

Slide 32 : Este slide mostra o Orçamento para Gastos de TI da Empresa.

Slide 33 : Este slide mostra o título dos tópicos que serão abordados a seguir no modelo.

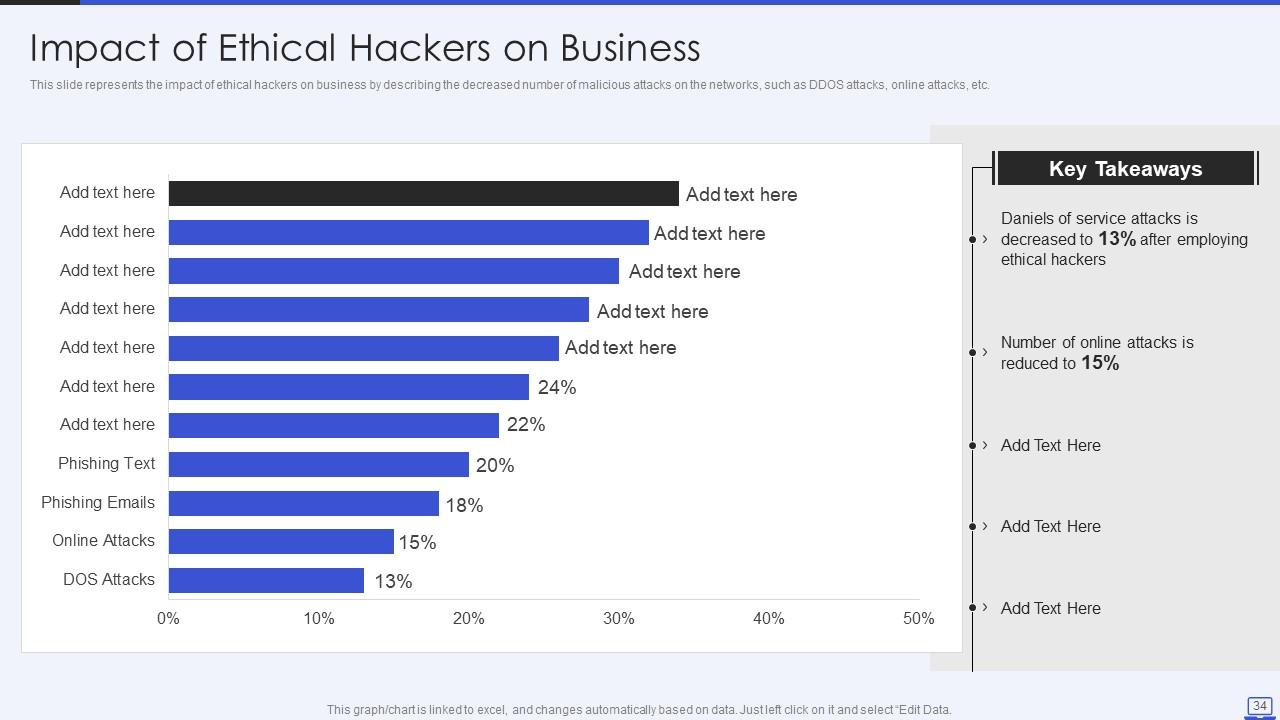

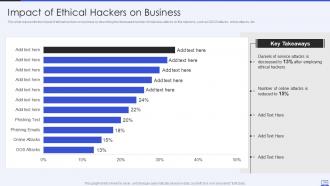

Slide 34 : Este slide apresenta o impacto dos hackers éticos nos negócios, descrevendo a diminuição do número de ataques maliciosos.

Slide 35 : Este slide mostra os benefícios dos hackers éticos para os negócios, incluindo a recuperação da confiança de clientes e clientes.

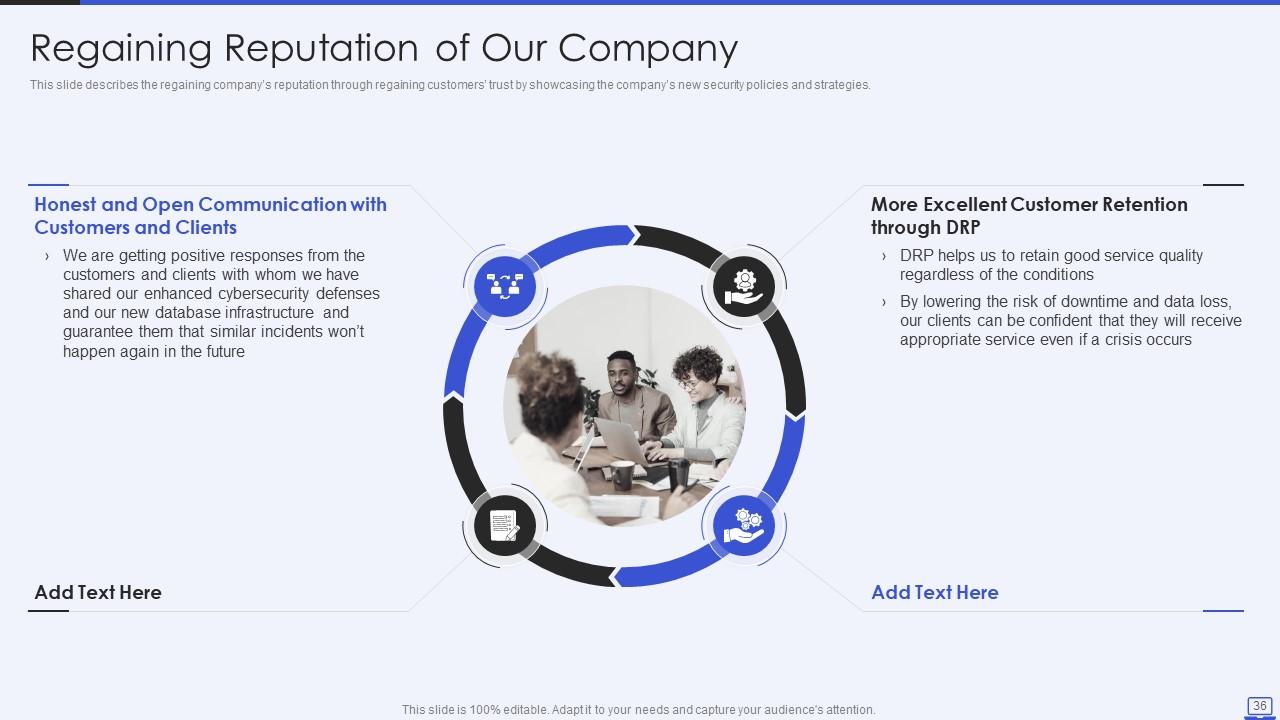

Slide 36 : Este slide descreve a recuperação da reputação da empresa por meio da recuperação da confiança dos clientes.

Slide 37 : Este slide mostra o título dos tópicos que serão abordados a seguir no modelo.

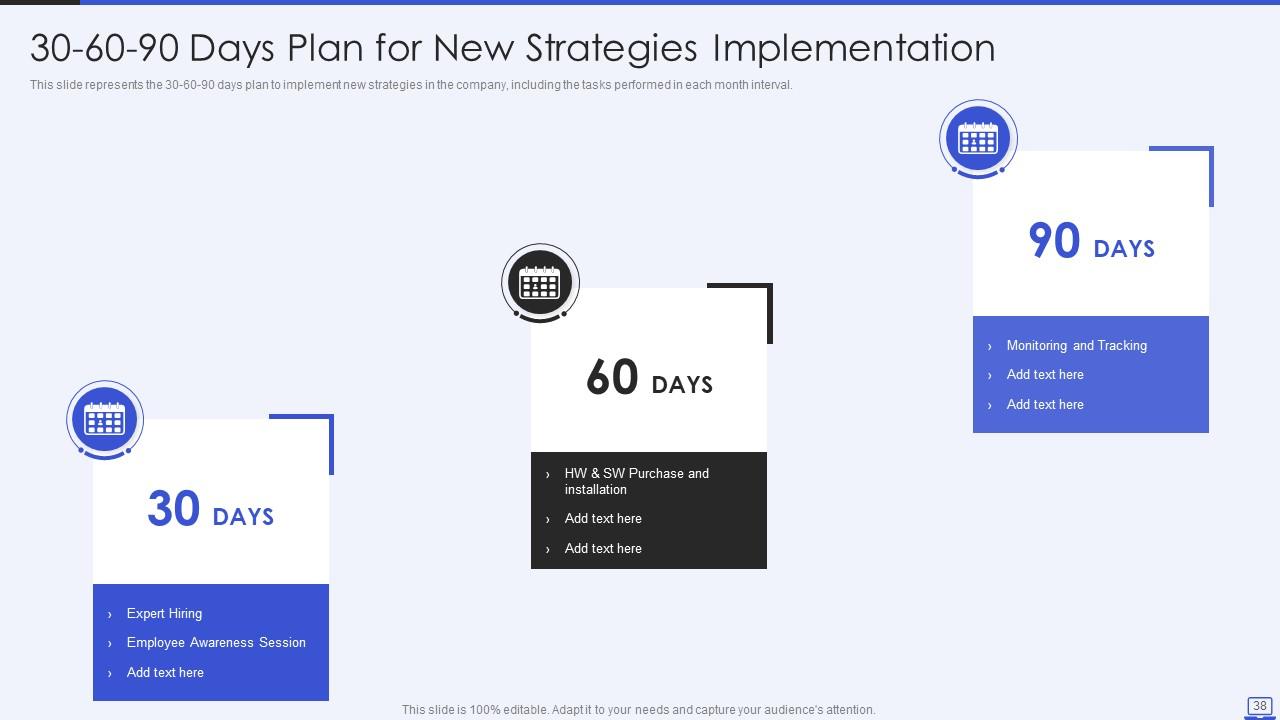

Slide 38 : Este slide apresenta o Plano de 30-60-90 Dias para Implementação de Novas Estratégias.

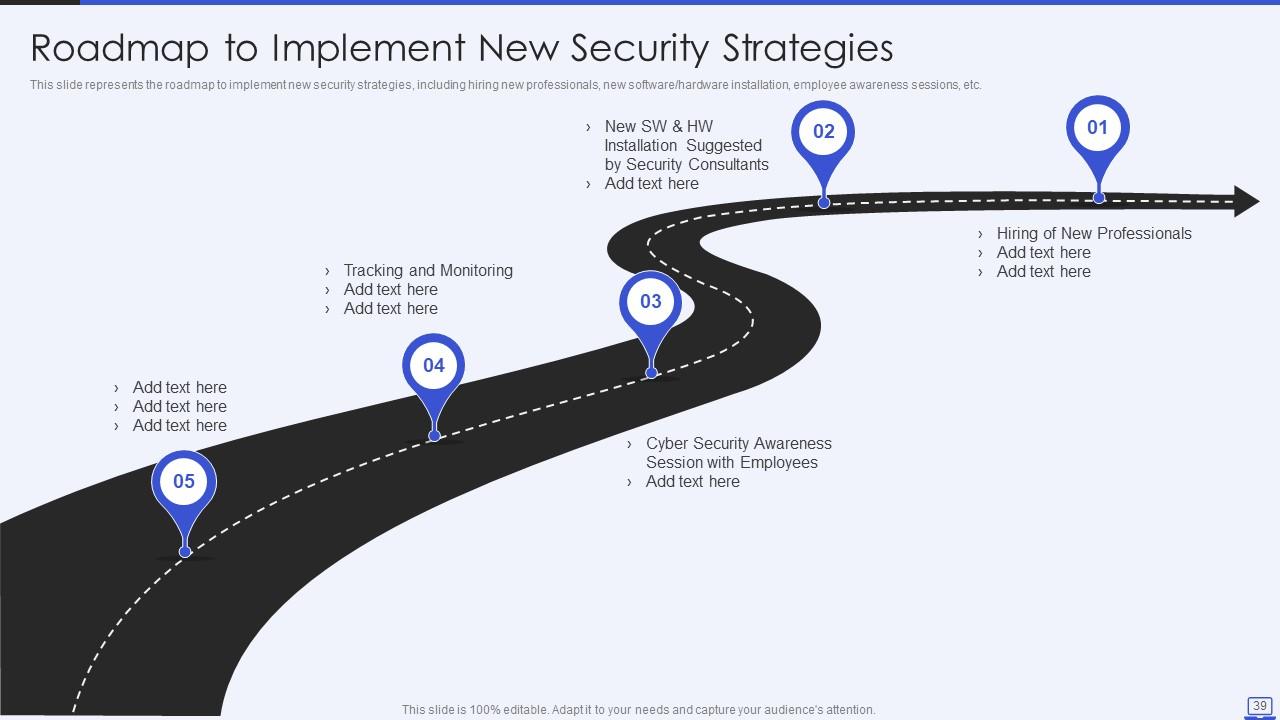

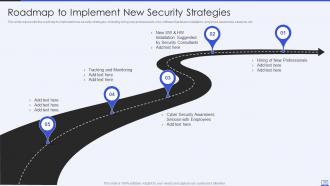

Slide 39 : Este slide mostra o Roteiro para Implementar Novas Estratégias de Segurança.

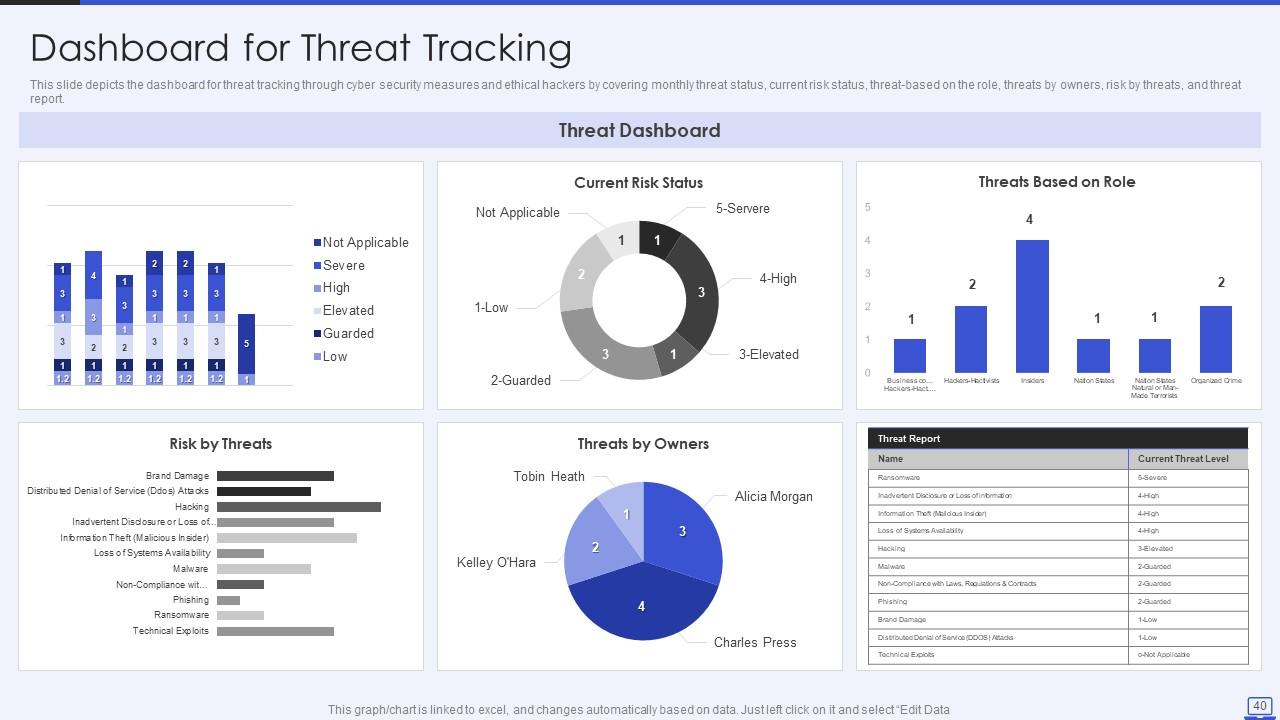

Slide 40 : Este slide mostra o painel para rastreamento de ameaças por meio de medidas de segurança cibernética.

Slide 41 : Este slide exibe Ícones para Security Hacker.

Slide 42 : Este slide é intitulado como Slides Adicionais para avançar.

Slide 43 : Este slide ilustra a visão geral do hacking e como as empresas estão sendo afetadas por ele todos os anos.

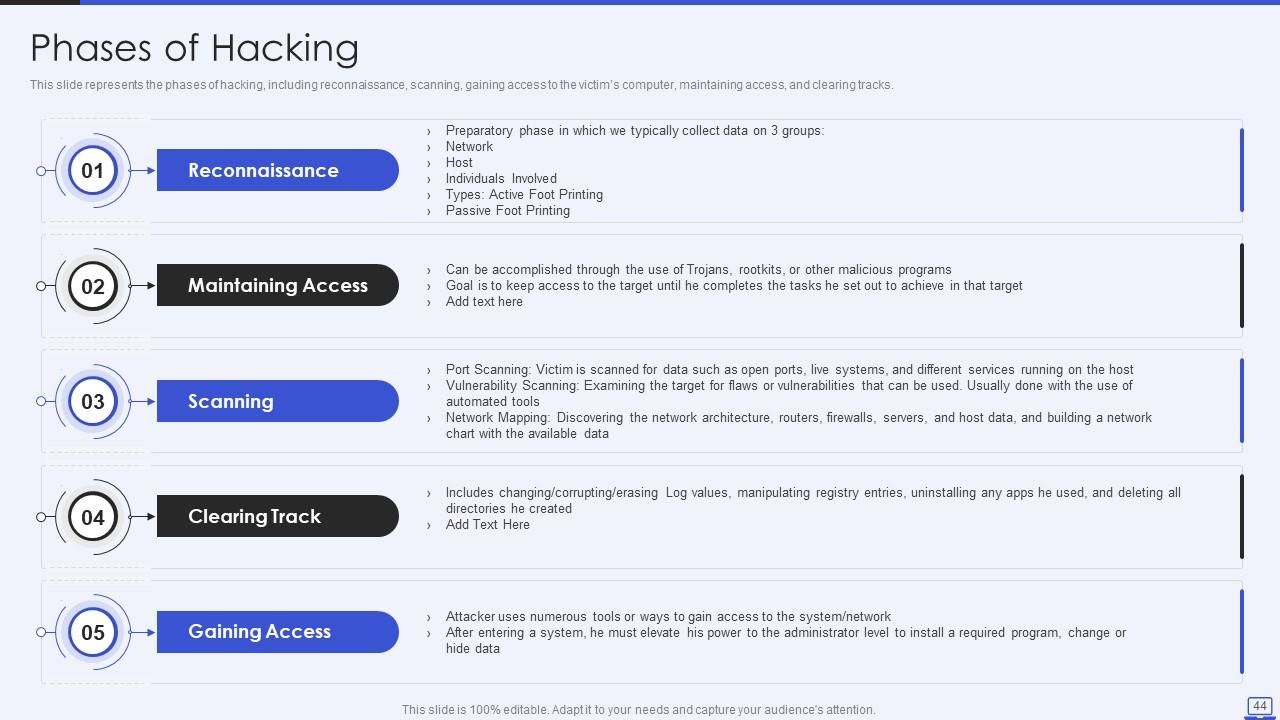

Slide 44 : Este slide representa as fases do hacking, incluindo reconhecimento, varredura, obtenção de acesso, etc.

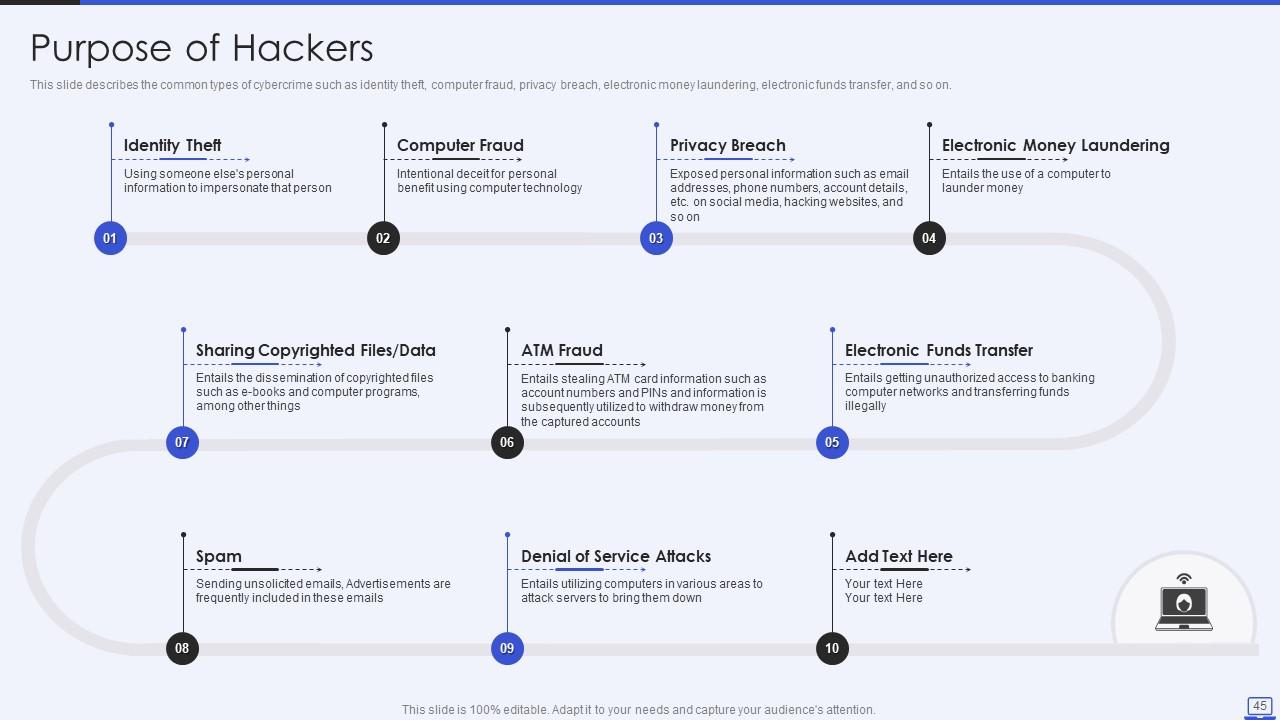

Slide 45 : Este slide descreve os tipos comuns de crimes cibernéticos, como roubo de identidade, fraude de computador, etc.

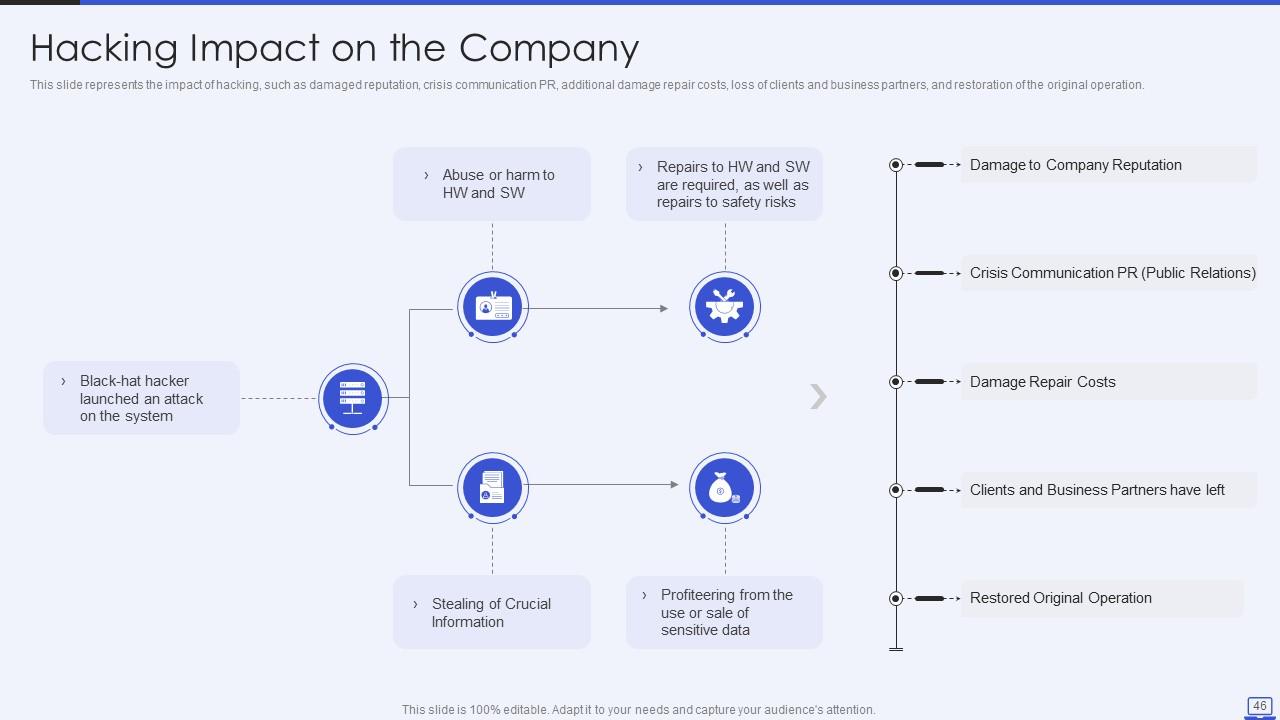

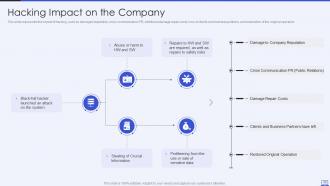

Slide 46 : Este slide mostra o impacto do hacking, como reputação danificada, relações públicas de comunicação de crise, etc.

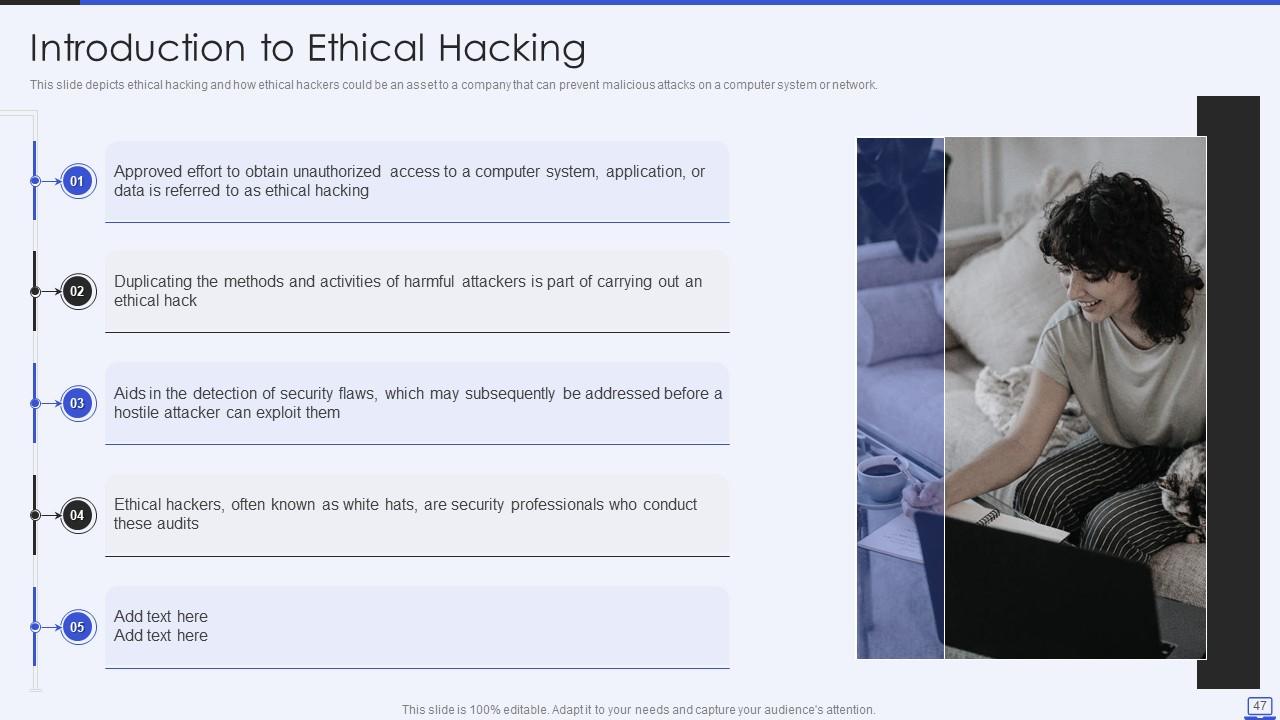

Slide 47 : Este slide mostra o hacking ético e como os hackers éticos podem ser um trunfo para uma empresa.

Slide 48 : Este slide apresenta o propósito do hacking ético, incluindo as ferramentas e táticas.

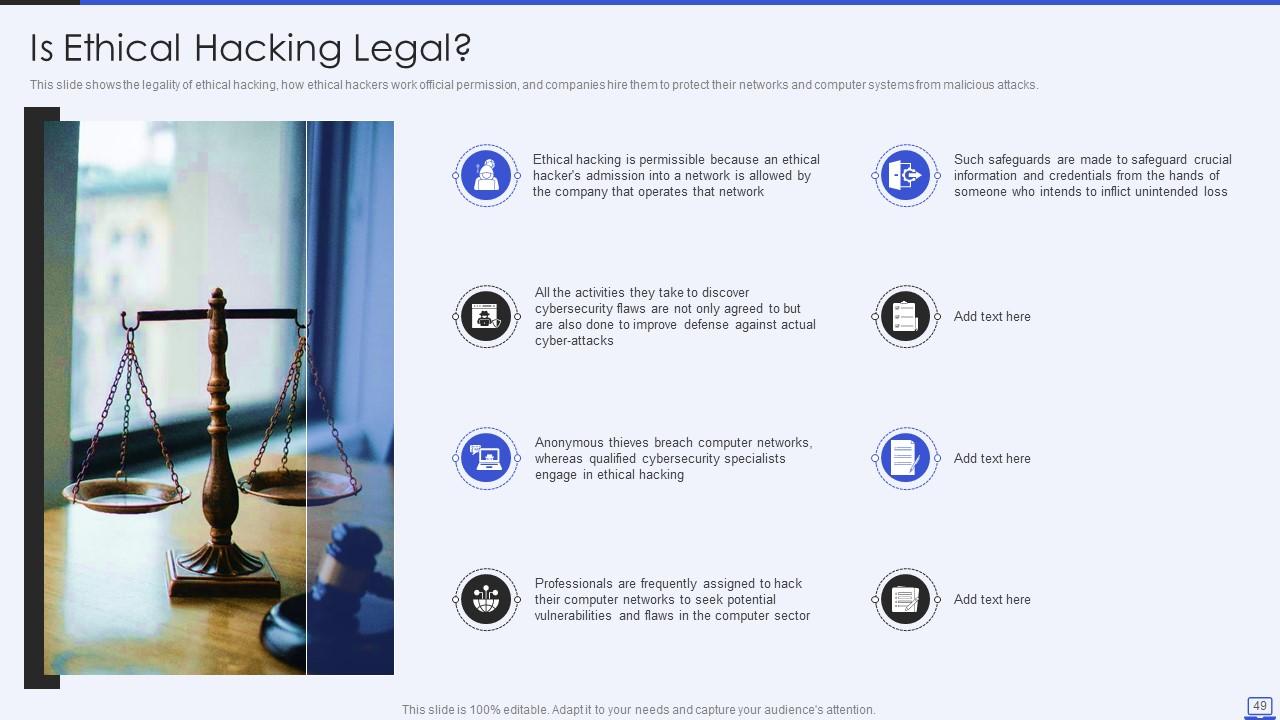

Slide 49 : Este slide mostra a legalidade do hacking ético, como os hackers éticos trabalham com permissão oficial.

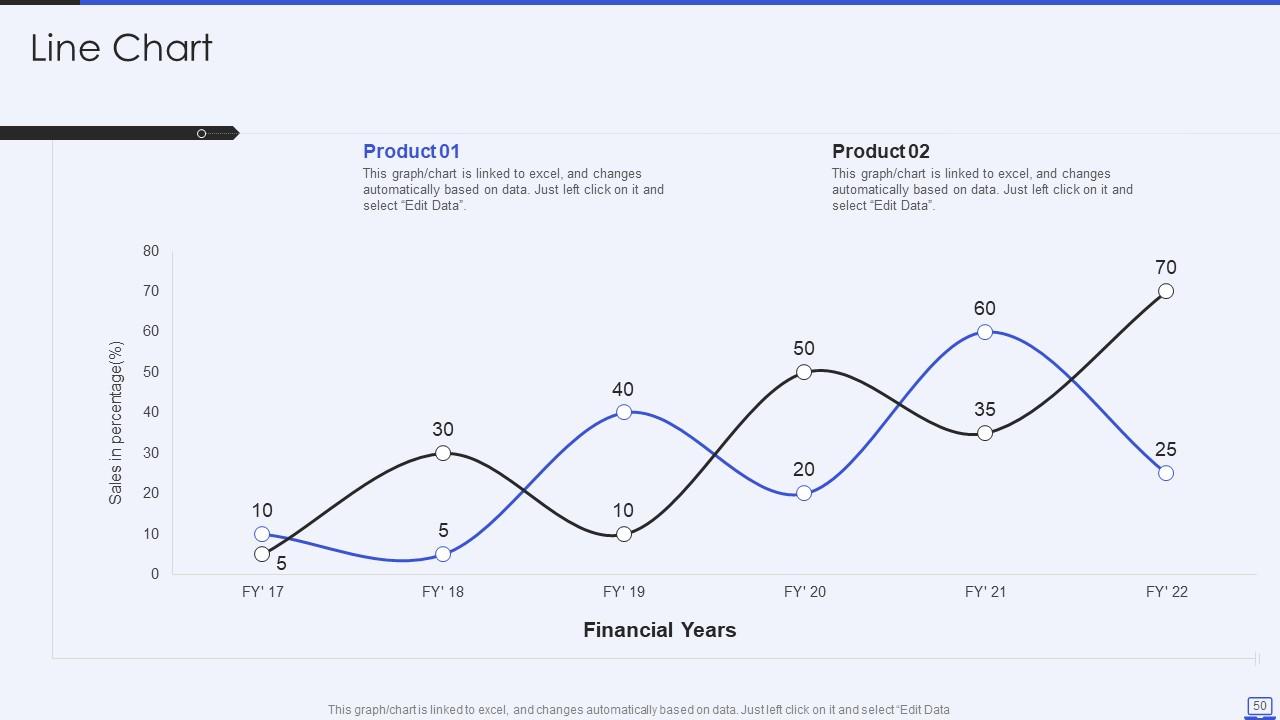

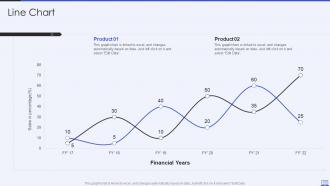

Slide 50 : Este slide descreve o gráfico de linhas com comparação de dois produtos.

Slide 51 : Este é o slide Nossa Missão com imagens e textos relacionados.

Slide 52 : Este slide mostra Post It Notes. Poste suas notas importantes aqui.

Slide 53 : Este slide contém Puzzle com ícones e textos relacionados.

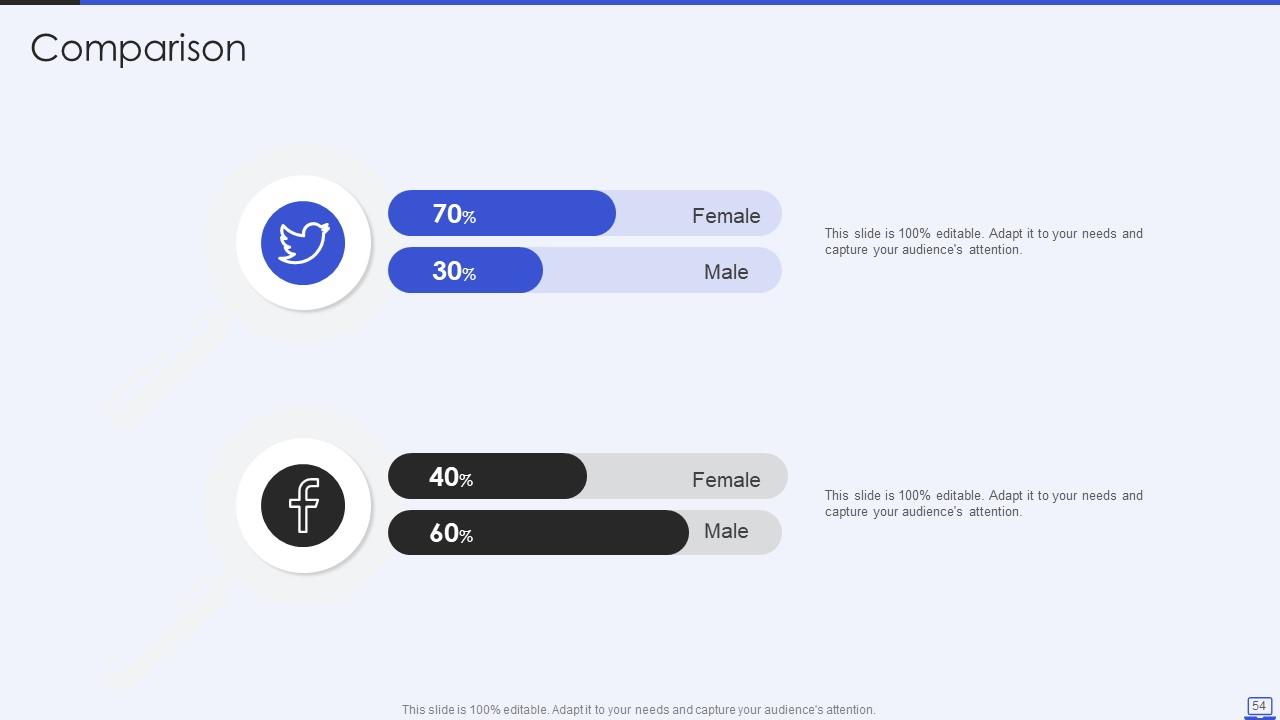

Slide 54 : Este é um slide de comparação para comparação de estados entre commodities, entidades etc.

Slide 55 : Este é um slide de Geração de Ideias para apresentar uma nova ideia ou destacar informações, especificações, etc.

Slide 56 : Este slide mostra o diagrama de Venn com caixas de texto.

Slide 57 : Este é um slide de linha do tempo. Mostrar dados relacionados a intervalos de tempo aqui.

Slide 58 : Este é um slide de agradecimento com endereço, números de contato e endereço de e-mail.

Slides de apresentação do Powerpoint do hacker de segurança com todos os 63 slides:

Use nossos slides de apresentação do PowerPoint para hackers de segurança para ajudá-lo a economizar seu valioso tempo. Eles estão prontos para caber em qualquer estrutura de apresentação.

FAQs

A DDoS attack is a cyberattack in which a website or online service is flooded with traffic from multiple sources, making it inaccessible to legitimate users. It can cause significant downtime, lost revenue, and damage to a business's reputation.

Some common types of cyberattacks include phishing scams, malware infections, ransomware attacks, and social engineering tactics. Each of these tactics uses different methods to gain access to a target system or data.

Ethical hacking involves using the same techniques as malicious hackers to identify vulnerabilities in a company's systems and data, but with the goal of improving security. By identifying and fixing vulnerabilities before they can be exploited by malicious hackers, ethical hacking can help businesses avoid costly breaches and reputational damage.

Disaster recovery planning involves preparing for and responding to events that can disrupt business operations, such as natural disasters, cyberattacks, or system failures. By having a plan in place, businesses can minimize downtime and reduce the impact of these events on their operations and reputation.

Some techniques businesses can use to protect their websites include using strong passwords, implementing secure socket layer (SSL) encryption, regularly updating software and plugins, and using a web application firewall (WAF).

-

I can say with full confidence that all your business, academic, or professional work requirements will be sufficed with SlideTeam. Their gallery is as rich as 2Million+!!

-

This visual representation is stunning and easy to understand. I like how organized it is and informative it is.