Cloud-Datenschutz PowerPoint-Präsentationsfolien

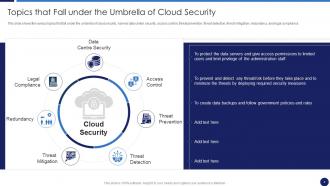

Cloud-Sicherheit, auch bekannt als Cloud-Datenschutz, umfasst verschiedene Ansätze, Kontrollen, Strategien und Technologien, die zusammenarbeiten, um Cloud-basierte Frameworks, Informationen und Infrastrukturen zu schützen. Diese Sicherheitsmaßnahmen wurden entwickelt, um Cloud-Informationen zu schützen, administrative Konsistenz zu unterstützen, die Privatsphäre der Clients zu schützen und Validierungsregeln für einzelne Clients und Geräte festzulegen. Außerdem werden die Sicherheitsmaßnahmen hervorgehoben, die bei der Cloud-Sicherheit ergriffen wurden, und Details zu Risiken oder Bedrohungen, die sich auf die Sicherheit einer Cloud auswirken können. Darüber hinaus deckt dieses PPT die Segmentierung der Cloud-Sicherheitsverantwortlichkeiten und Themen ab, die unter das Dach der Cloud-Sicherheit fallen, nämlich Rechenzentrumssicherheit, Zugriffskontrolle, Bedrohungsprävention, Bedrohungserkennung, Bedrohungsminderung, Redundanz und Einhaltung gesetzlicher Vorschriften. Darüber hinaus deckt das Cloud-Datenschutz-PPT die Liste der Branchen ab, die von Cloud-Sicherheit profitieren können. Außerdem informiert es über die Zero-Trust-Policy und deren Nutzen. Schließlich erfasst diese Cloud-Computing-Sicherheitspräsentation den 30-60-90-Tage-Plan zur Implementierung von Cloud-Sicherheit in der Organisation, eine Roadmap zur Messung des Implementierungsprozesses und ein Dashboard zur Beobachtung der Leistung nach der Implementierung von Cloud-Sicherheit im Unternehmen. Erhalten Sie jetzt Zugriff auf diese leistungsstarke Vorlage.

You must be logged in to download this presentation.

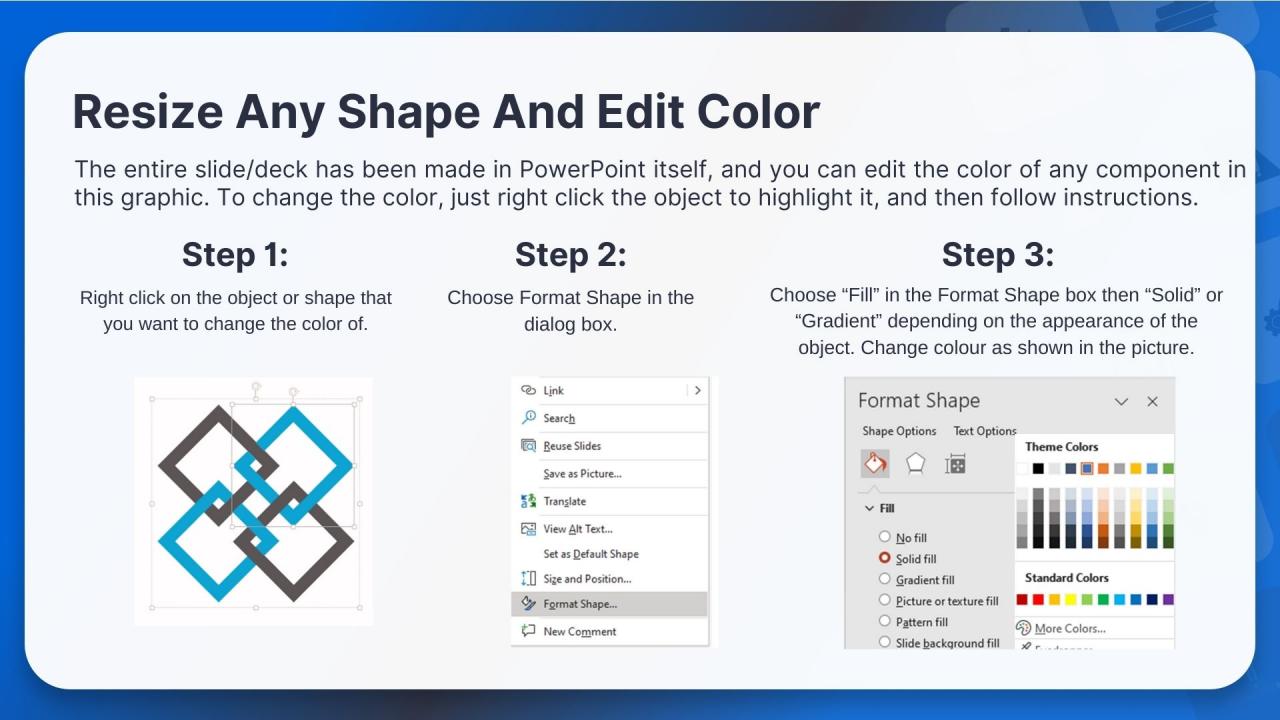

Funktionen dieser PowerPoint-Präsentationsfolien :

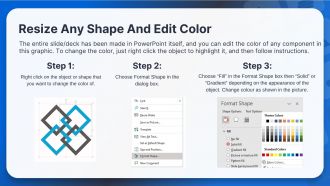

Begeistern Sie Ihr Publikum mit diesen Powerpoint-Präsentationsfolien zum Schutz von Cloud-Daten. Erhöhen Sie Ihre Präsentationsschwelle, indem Sie diese gut gestaltete Vorlage bereitstellen. Es fungiert aufgrund seines gut recherchierten Inhalts als großartiges Kommunikationswerkzeug. Es enthält auch stilisierte Symbole, Grafiken, visuelle Elemente usw., die es zu einem sofortigen Blickfang machen. Dieses komplette Deck besteht aus achtundachtzig Folien und ist alles, was Sie brauchen, um wahrgenommen zu werden. Alle Folien und ihr Inhalt können an Ihre individuelle Geschäftsumgebung angepasst werden. Darüber hinaus können auch andere Komponenten und Grafiken modifiziert werden, um diesem vorgefertigten Set eine persönliche Note zu verleihen.

People who downloaded this PowerPoint presentation also viewed the following :

Inhalt dieser Powerpoint-Präsentation

Folie 1 : Diese Folie stellt Cloud Data Protection vor. Geben Sie Ihren Firmennamen an und beginnen Sie.

Folie 2 : Diese Folie gibt die Agenda der Präsentation an.

Folie 3 : Diese Folie zeigt das Inhaltsverzeichnis für die Präsentation.

Folie 4 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

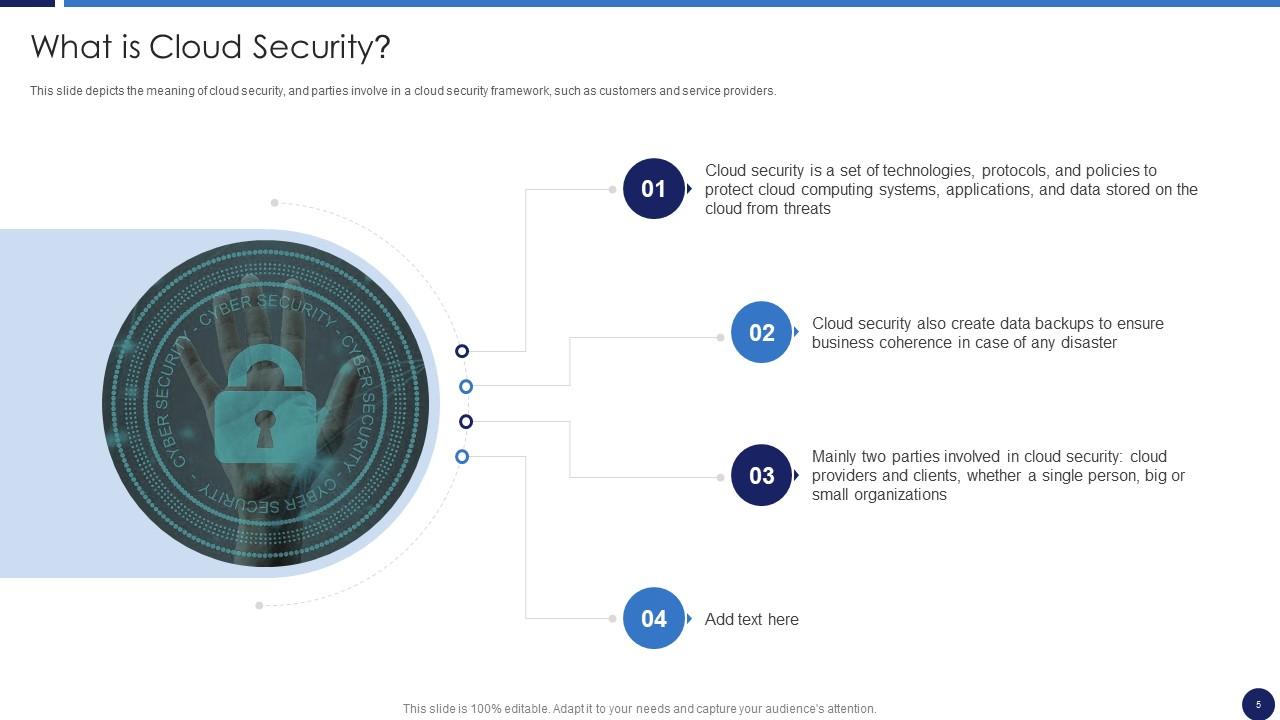

Folie 5 : Diese Folie zeigt die Bedeutung von Cloud-Sicherheit und die beteiligten Parteien an einem Cloud-Sicherheits-Framework.

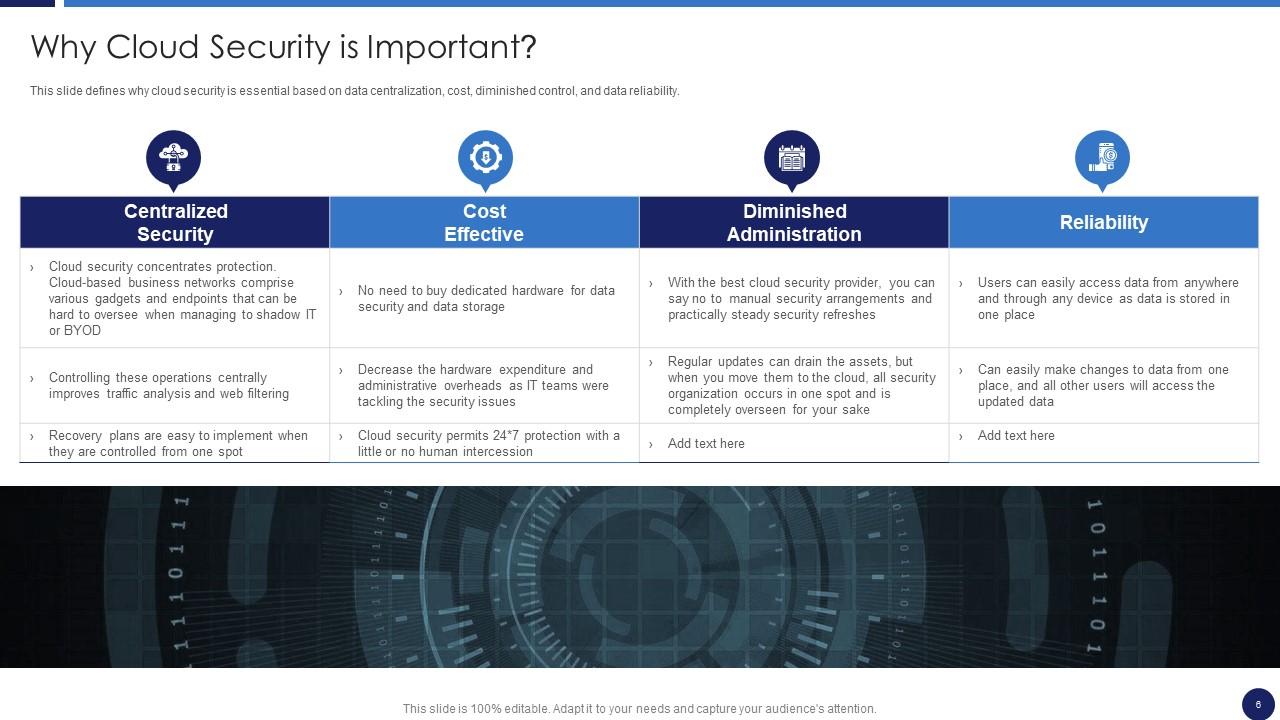

Folie 6 : Diese Folie definiert, warum Cloud-Sicherheit aufgrund von Datenzentralisierung, Kosten, verminderter Kontrolle usw. unerlässlich ist.

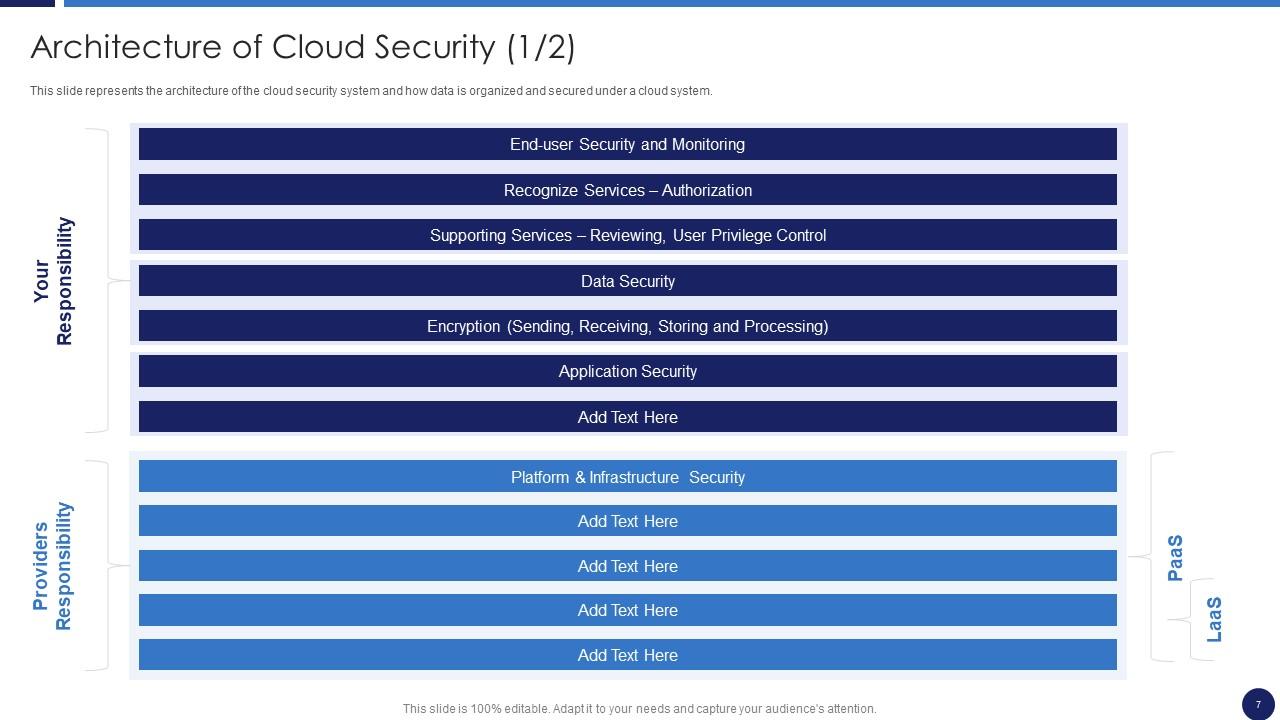

Folie 7 : Diese Folie stellt die Architektur des Cloud-Sicherheitssystems dar.

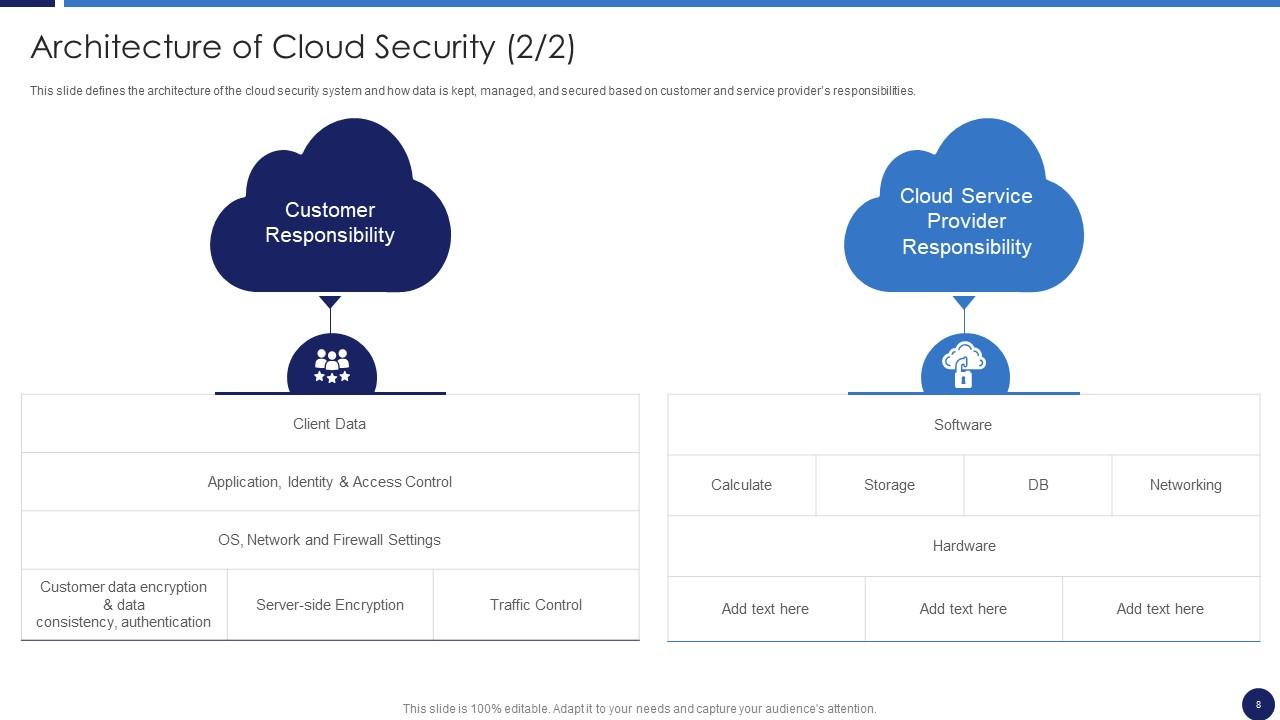

Folie 8 : Dies ist eine weitere Folie, die die Architektur des Cloud-Sicherheitssystems fortsetzt.

Folie 9 : Diese Folie zeigt Themen, die unter das Dach der Cloud-Sicherheit fallen.

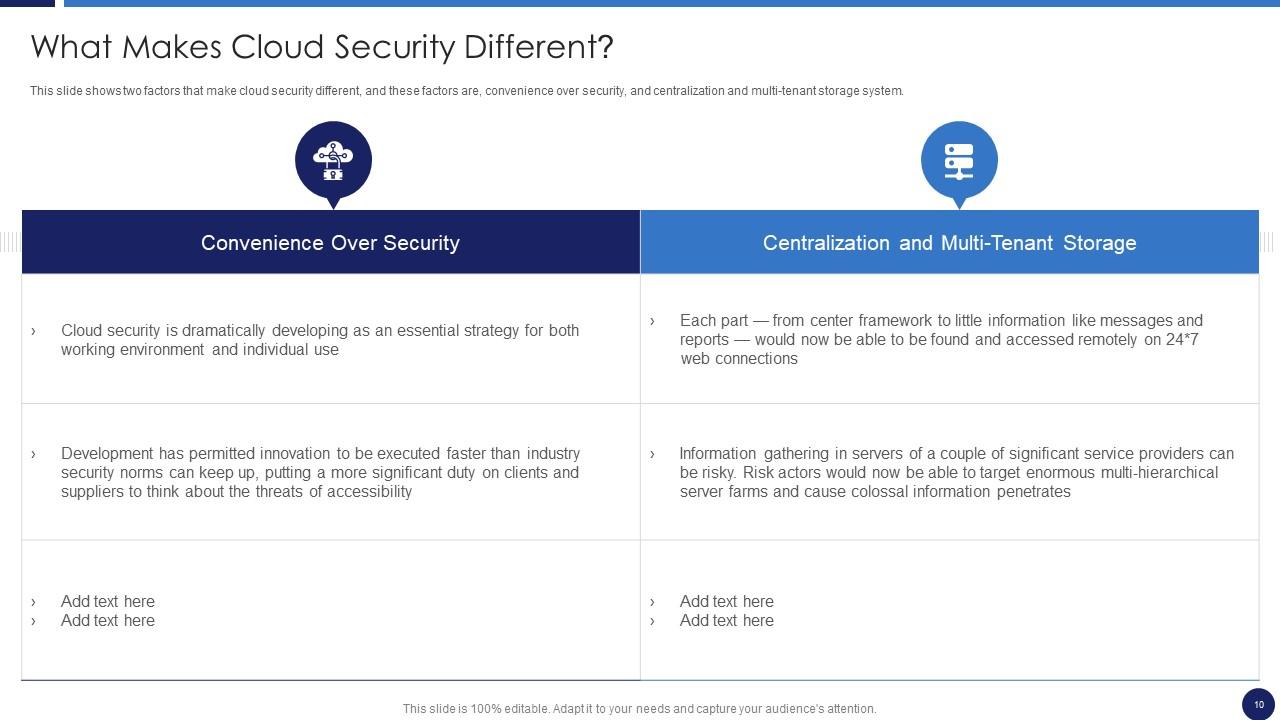

Folie 10 : Diese Folie zeigt Faktoren, die Cloud-Sicherheit anders machen.

Folie 11 : Diese Folie zeigt die Vorteile eines Cloud-Sicherheitssystems.

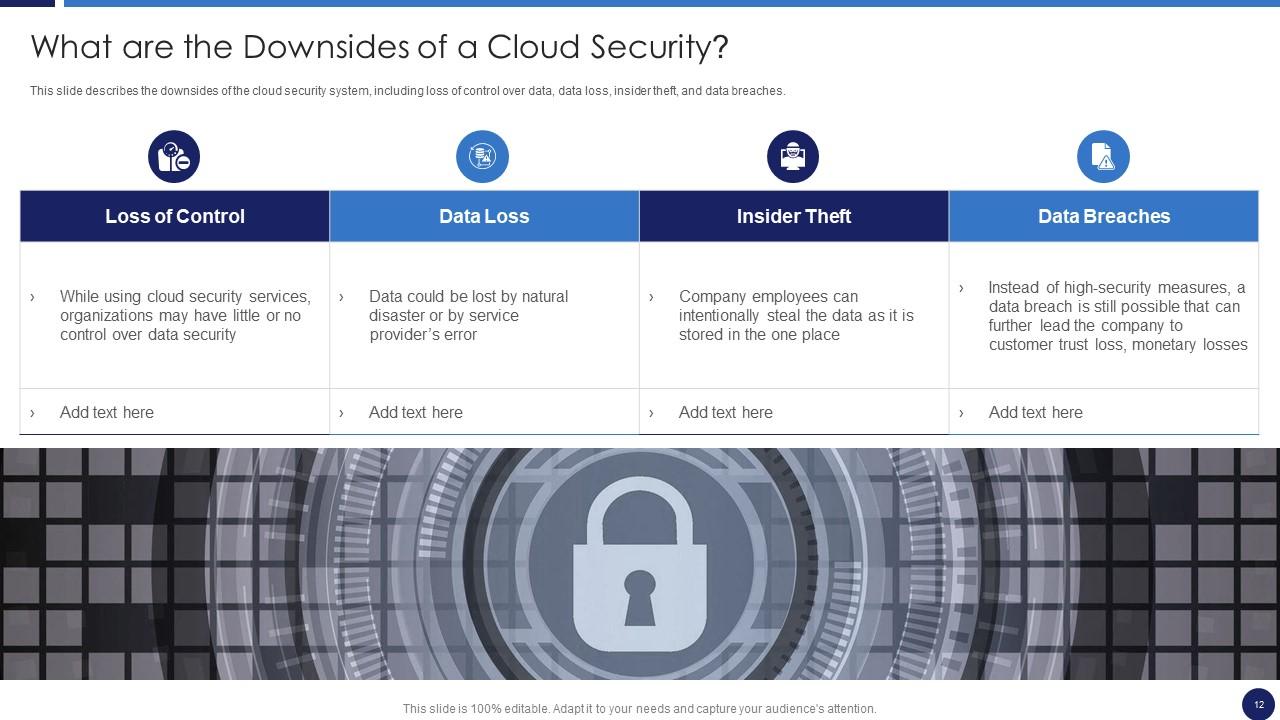

Folie 12 : Diese Folie beschreibt die Nachteile des Cloud-Sicherheitssystems.

Folie 13 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

Folie 14 : Diese Folie beschreibt, wie ein Cloud-Sicherheitssystem funktioniert.

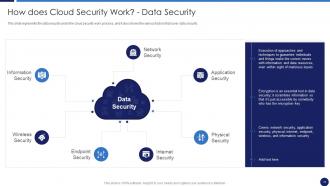

Folie 15 : Diese Folie stellt die Datensicherheit im Rahmen des Cloud-Sicherheitsarbeitsprozesses dar.

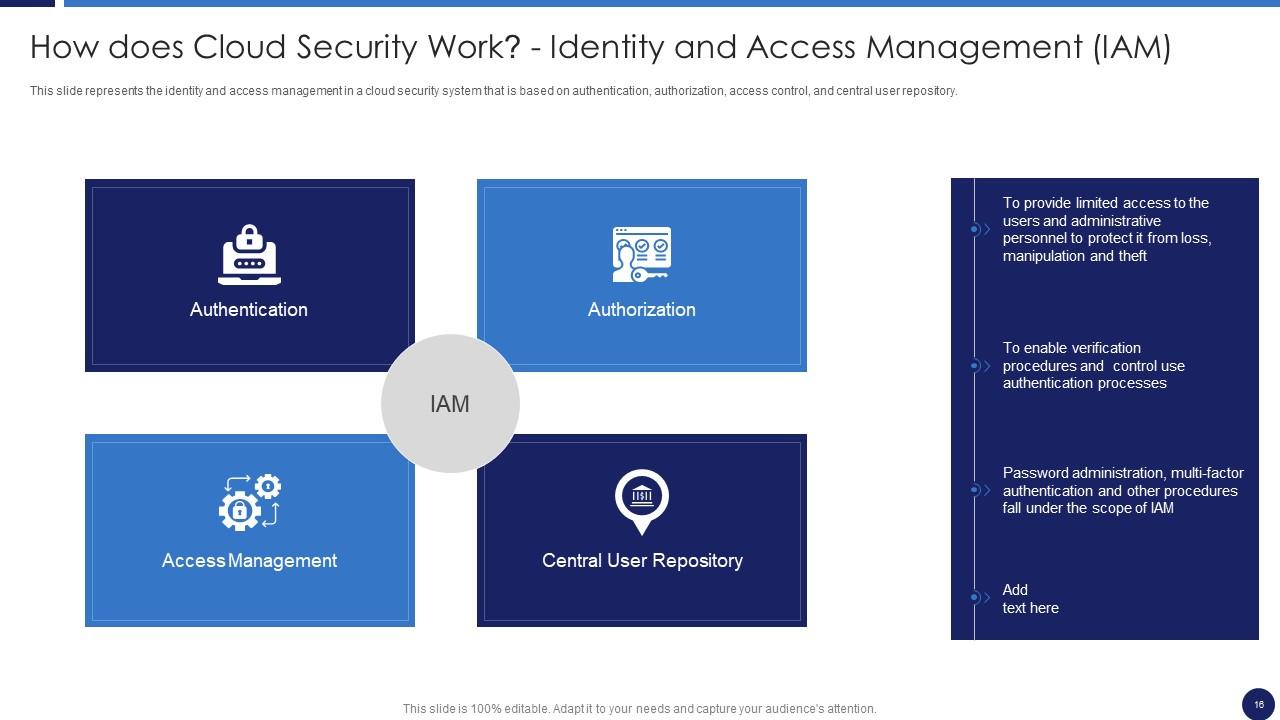

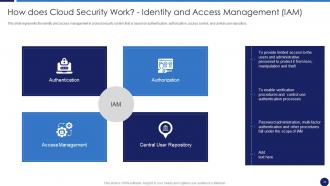

Folie 16 : Diese Folie repräsentiert das Identitäts- und Zugriffsmanagement in einem Cloud-Sicherheitssystem.

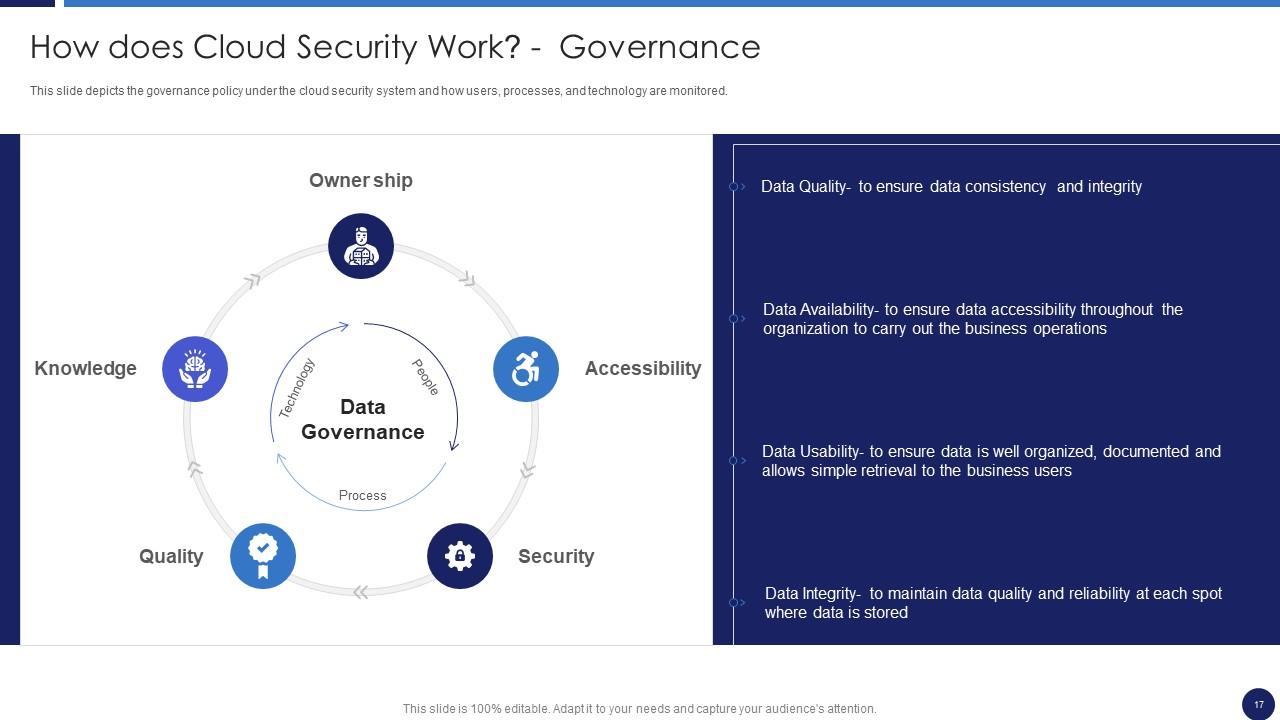

Folie 17 : Diese Folie zeigt die Governance-Richtlinie unter dem Cloud-Sicherheitssystem.

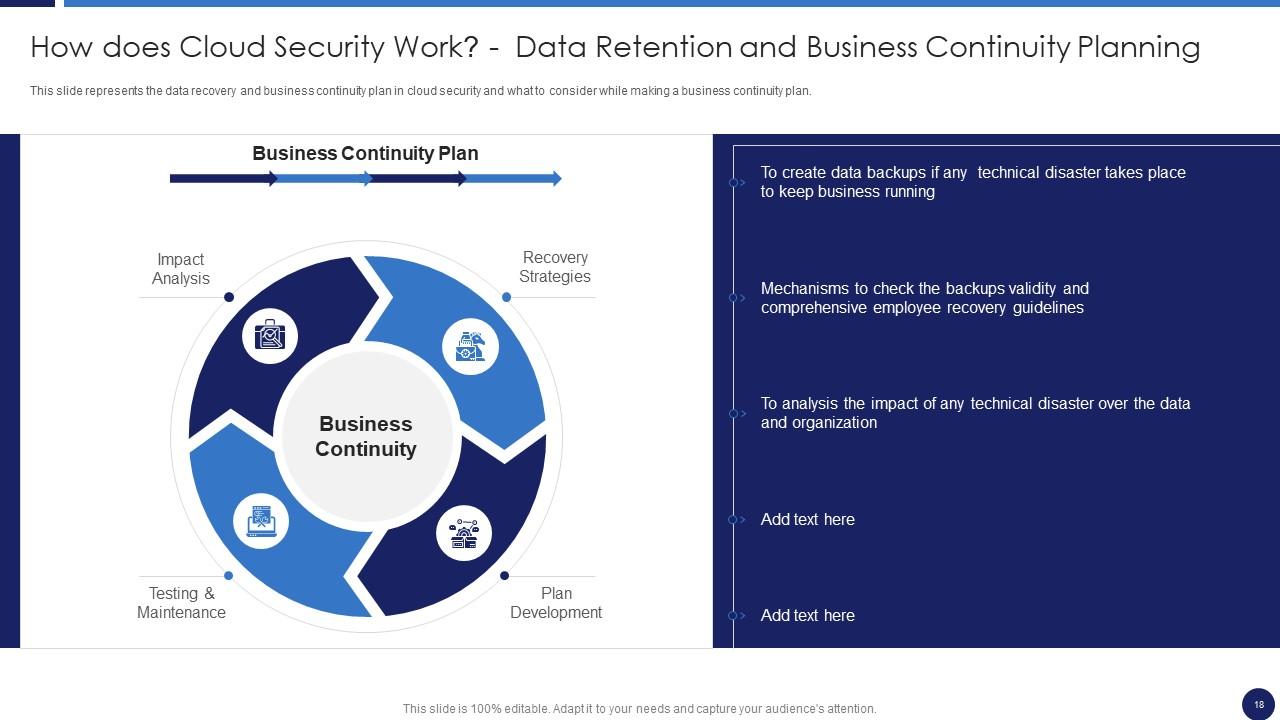

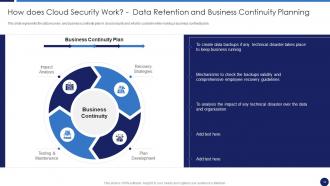

Folie 18 : Diese Folie stellt den Datenwiederherstellungs- und Geschäftskontinuitätsplan in der Cloud-Sicherheit dar.

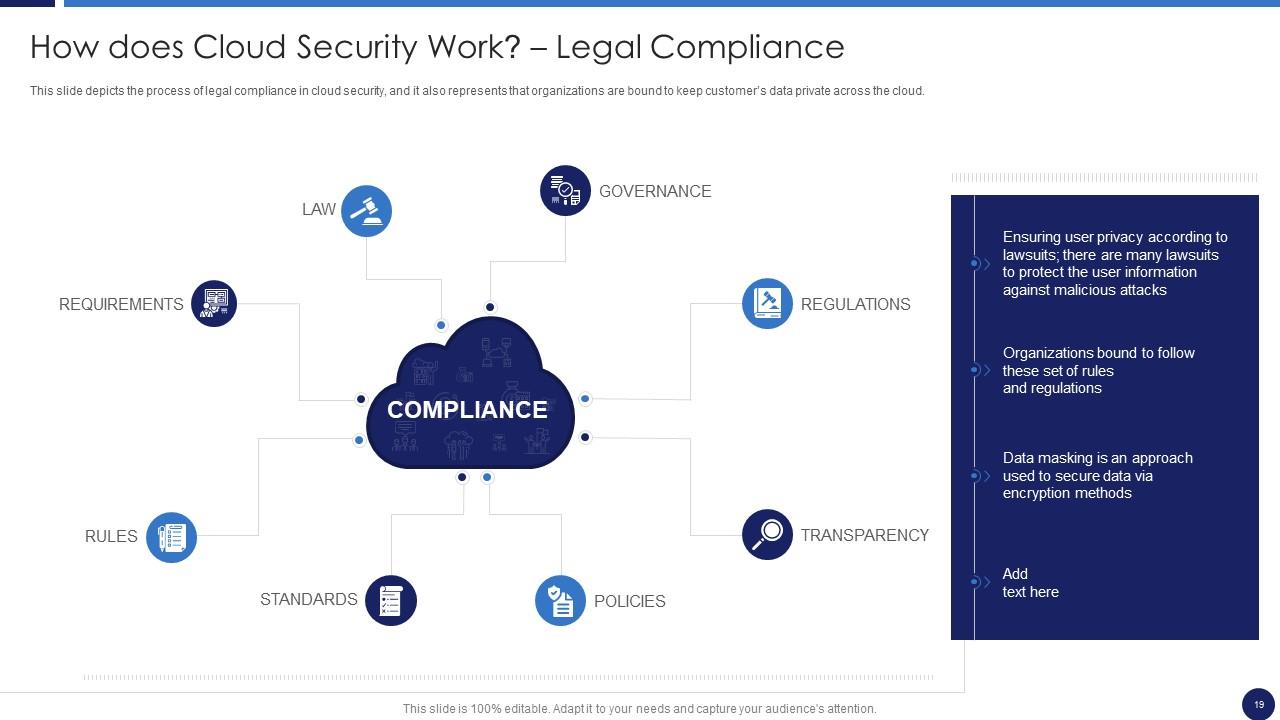

Folie 19 : Diese Folie zeigt den Prozess der Rechtskonformität in der Cloud-Sicherheit.

Folie 20 : Diese Folie stellt die Liste der Tools dar, die unter Cloud-Sicherheitssystemen verwendet werden.

Folie 21 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

Folie 22 : Diese Folie stellt die Liste der Bedrohungen oder Risiken dar, die die Sicherheit einer Cloud beeinträchtigen können.

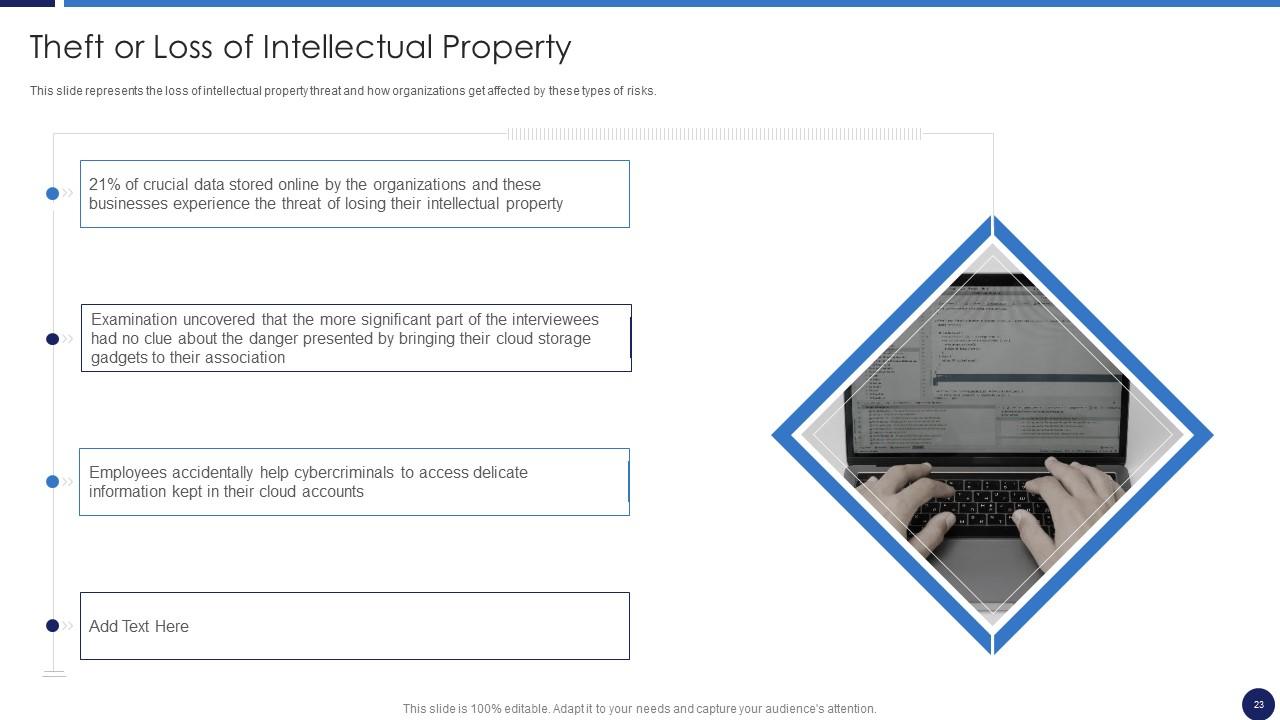

Folie 23 : Diese Folie zeigt Diebstahl oder Verlust von geistigem Eigentum.

Folie 24 : Diese Folie zeigt den Wert von Compliance-Verstößen, die die Cloud-Sicherheit bedrohen.

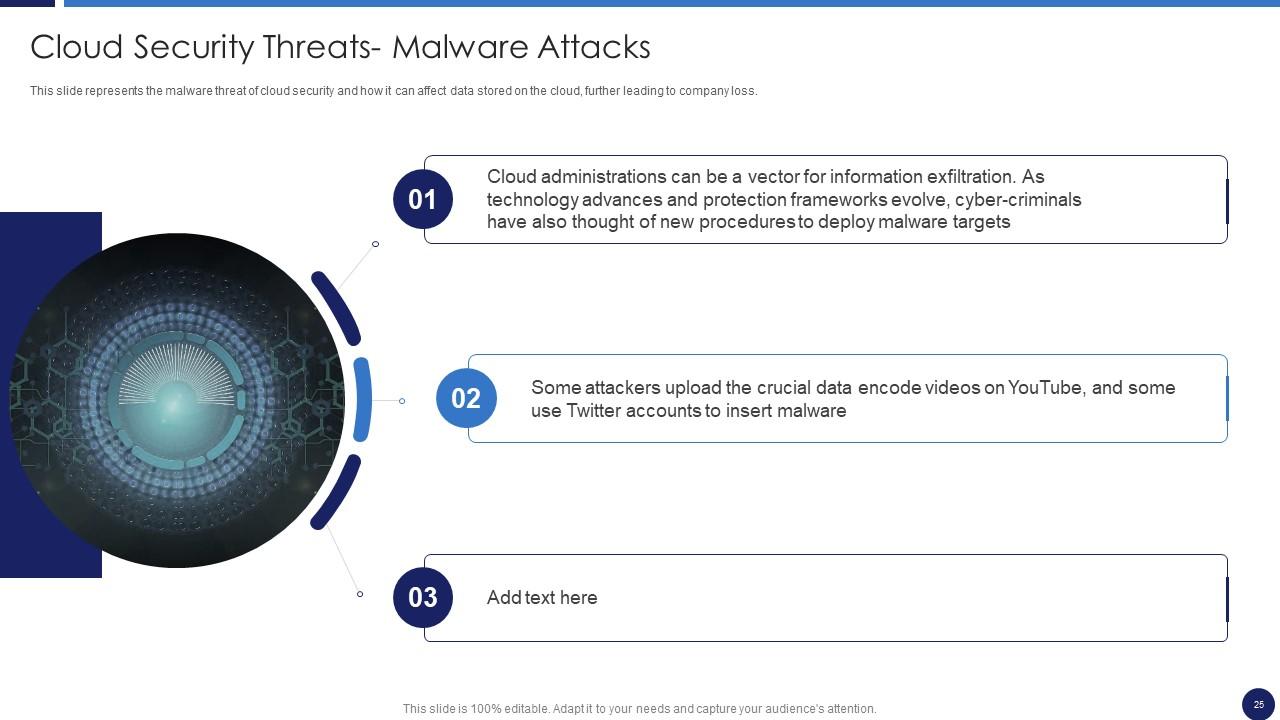

Folie 25 : Diese Folie zeigt die Malware-Bedrohung der Cloud-Sicherheit und wie sie sich auf in der Cloud gespeicherte Daten auswirken kann.

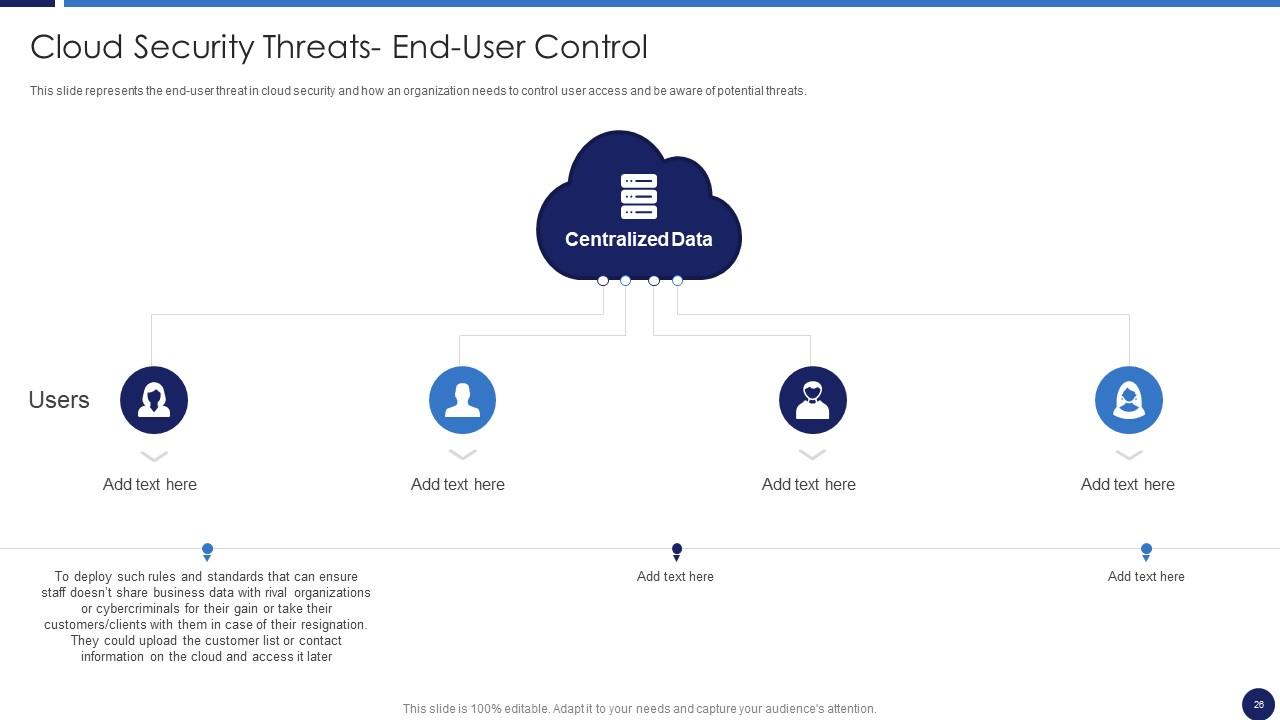

Folie 26 : Diese Folie stellt die Endbenutzerbedrohung in der Cloud-Sicherheit vor.

Folie 27 : Diese Folie definiert die Vertragsverletzungen mit Auftraggebern und Kunden.

Folie 28 : Diese Folie beschreibt, wie Organisationen und Anbieter Schwachstellen eines Systems teilen.

Folie 29 : Diese Folie stellt die Bedrohung durch Datenverlust durch Cloud-Sicherheit dar.

Folie 30 : Diese Folie stellt die Gefahr von Umsatzeinbußen durch Cloud-Sicherheit dar.

Folie 31 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

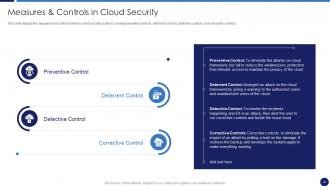

Folie 32 : Diese Folie zeigt die Maßnahmen und Kontrollen, die in Cloud-Sicherheitssystemen ergriffen werden.

Folie 33 : Diese Folie zeigt Vorsichtsmaßnahmen, die bei der Cloud-Sicherheit getroffen werden müssen.

Folie 34 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

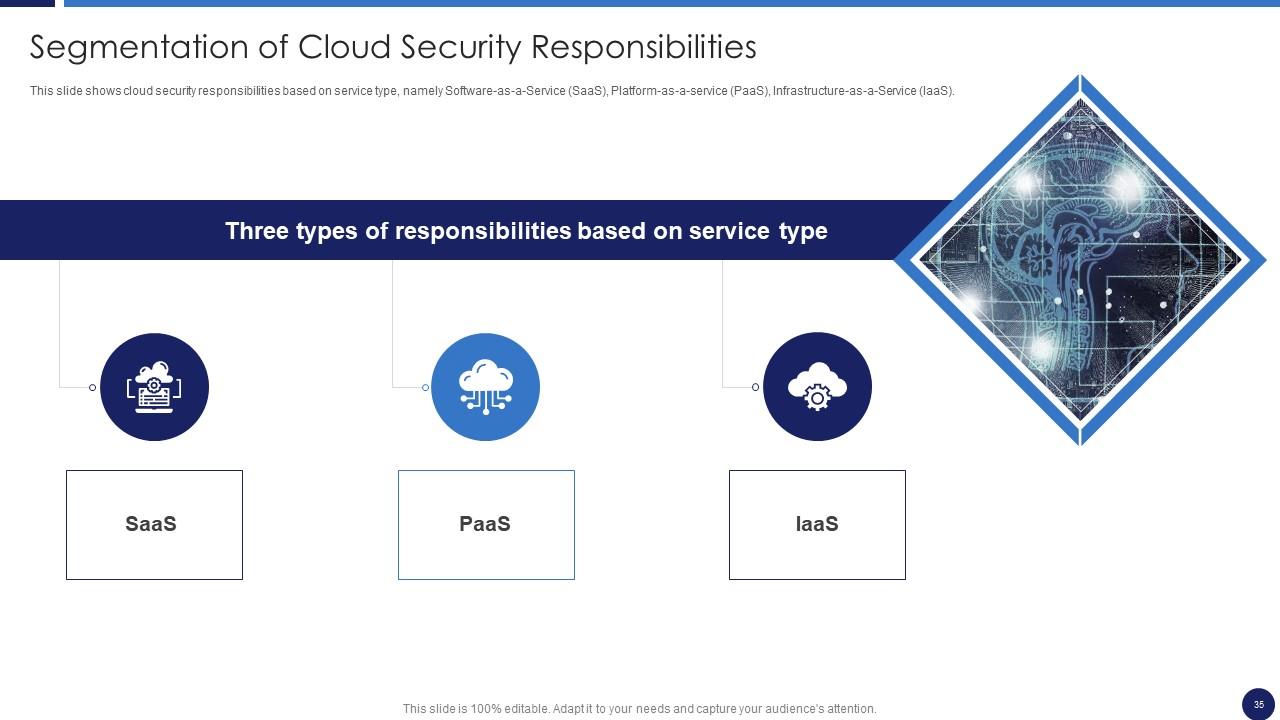

Folie 35 : Diese Folie zeigt die Segmentierung der Verantwortlichkeiten für die Cloud-Sicherheit.

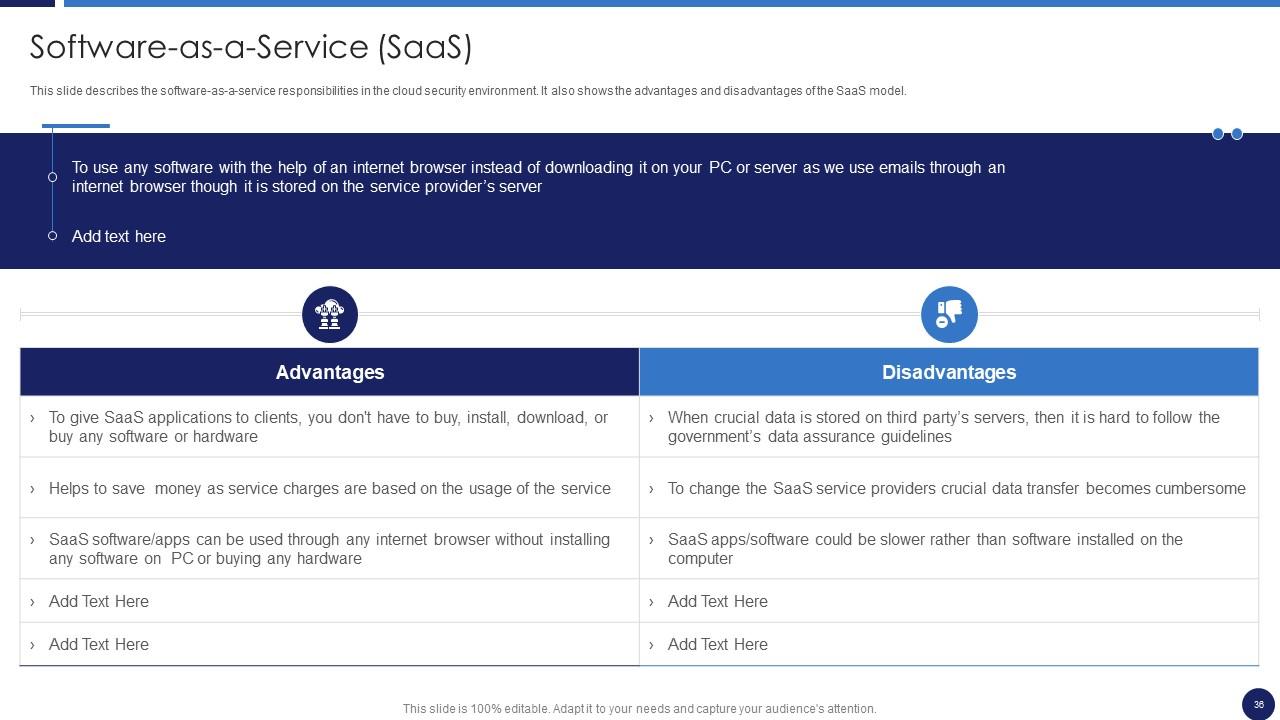

Folie 36 : Diese Folie beschreibt die Software-as-a-Service-Verantwortlichkeiten in der Cloud-Sicherheitsumgebung.

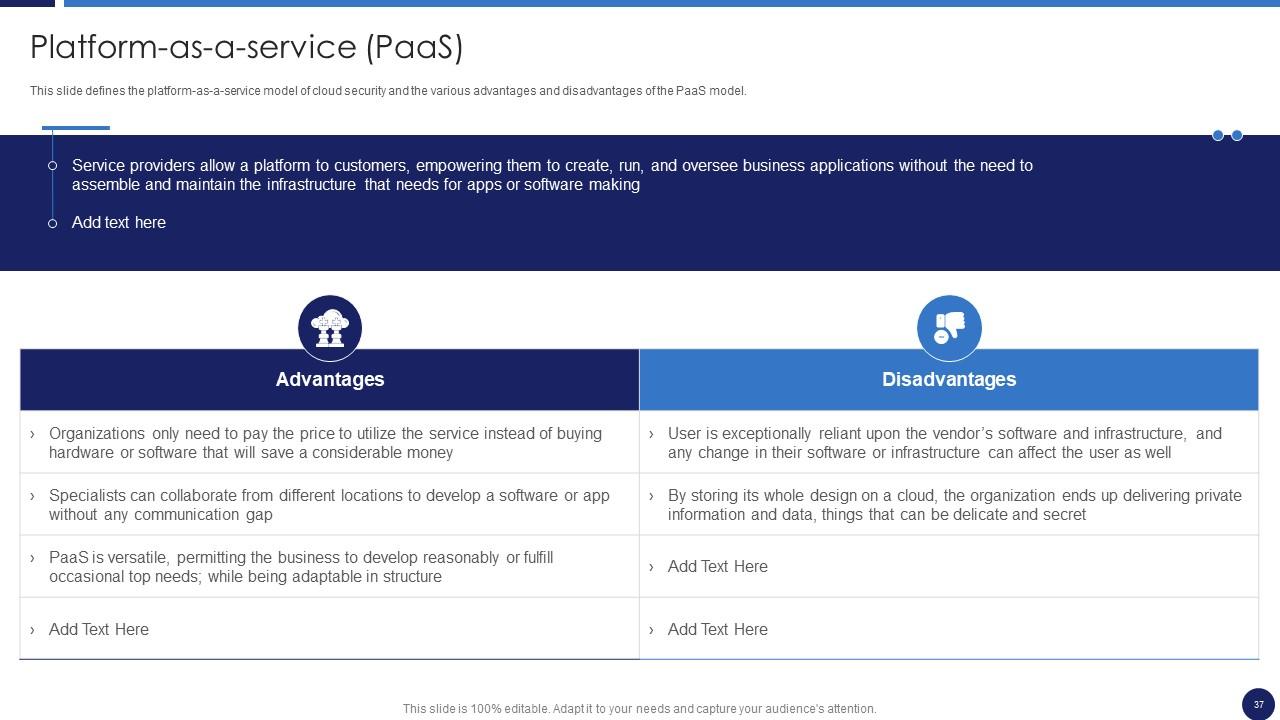

Folie 37 : Diese Folie definiert das Platform-as-a-Service-Modell der Cloud-Sicherheit.

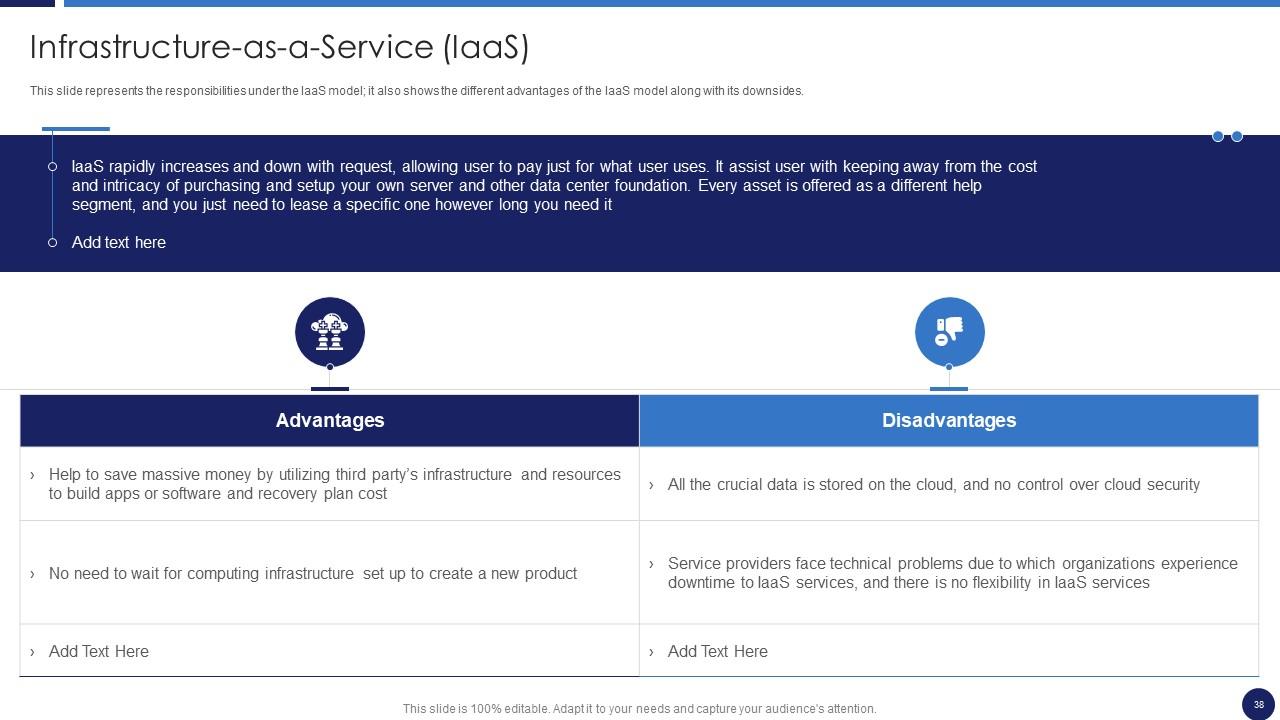

Folie 38 : Diese Folie stellt die Verantwortlichkeiten im Rahmen des IaaS-Modells dar.

Folie 39 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

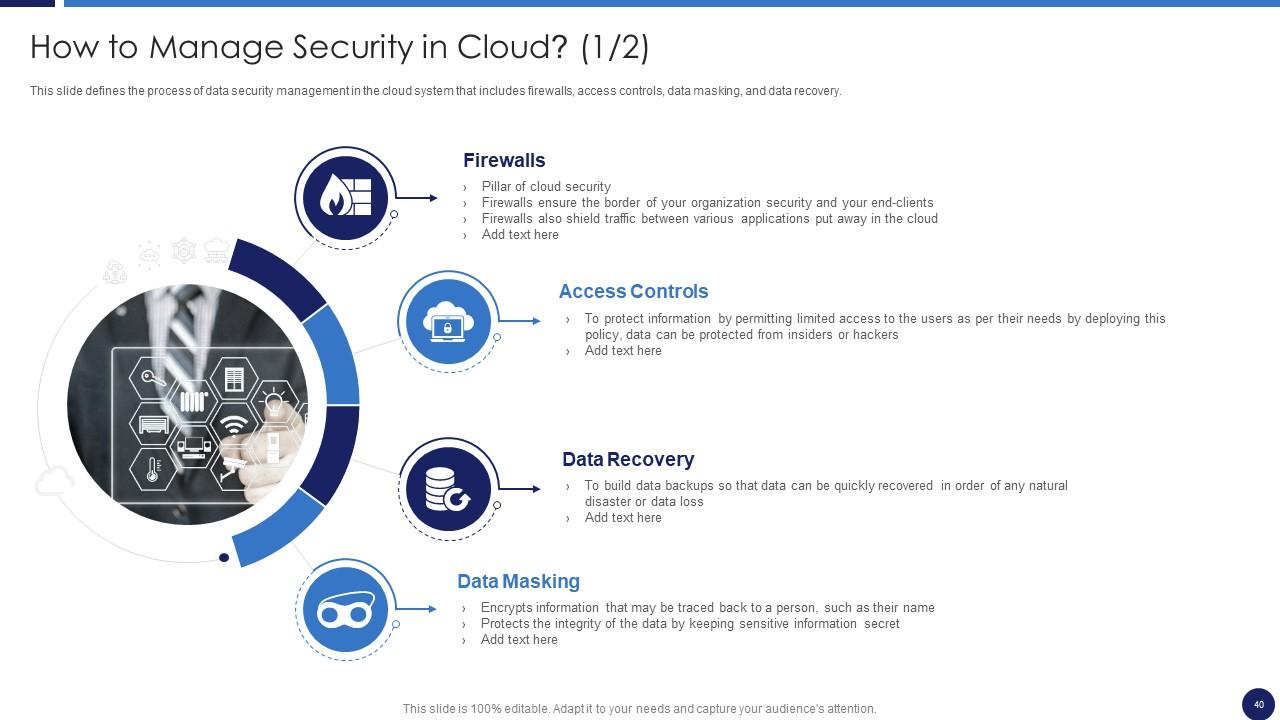

Folie 40 : Diese Folie definiert den Prozess des Datensicherheitsmanagements im Cloud-System.

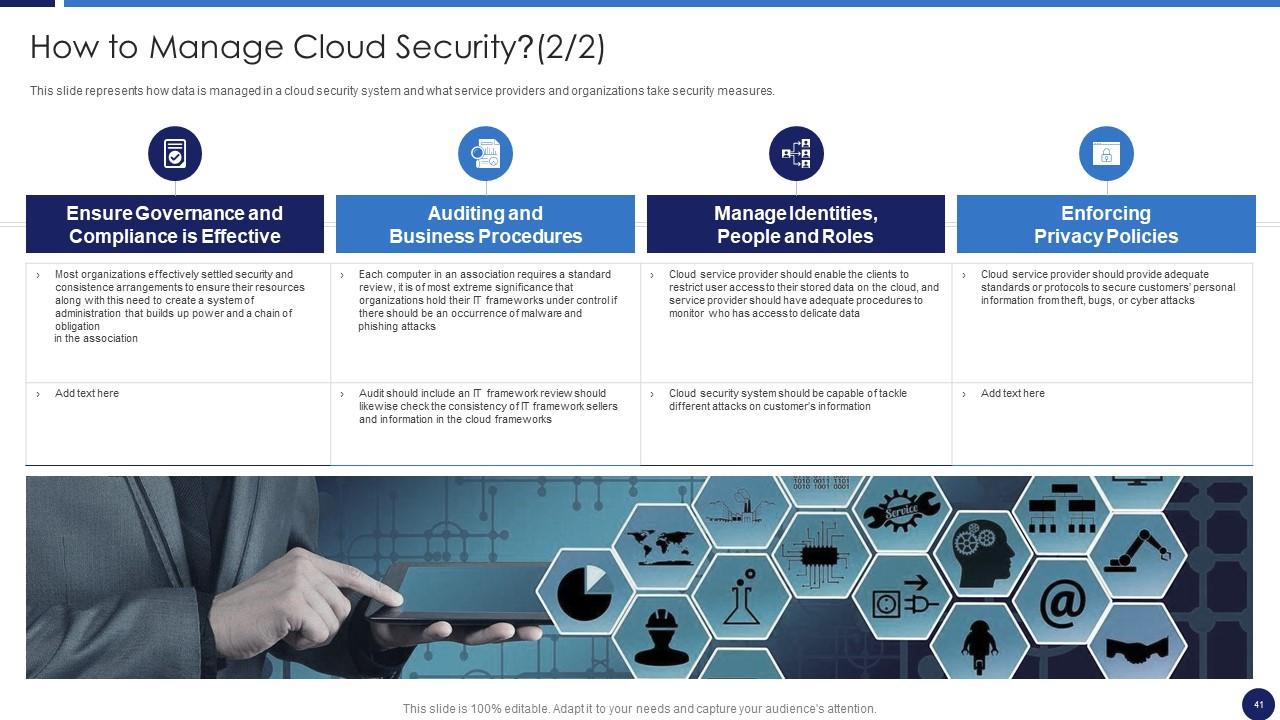

Folie 41 : Diese Folie zeigt, wie Daten in einem Cloud-Sicherheitssystem verwaltet werden.

Folie 42 : Diese Folie zeigt die wichtigsten Herausforderungen für die Cloud-Sicherheit.

Folie 43 : Diese Folie beschreibt die kritischen Herausforderungen im Cloud-Sicherheitssystem.

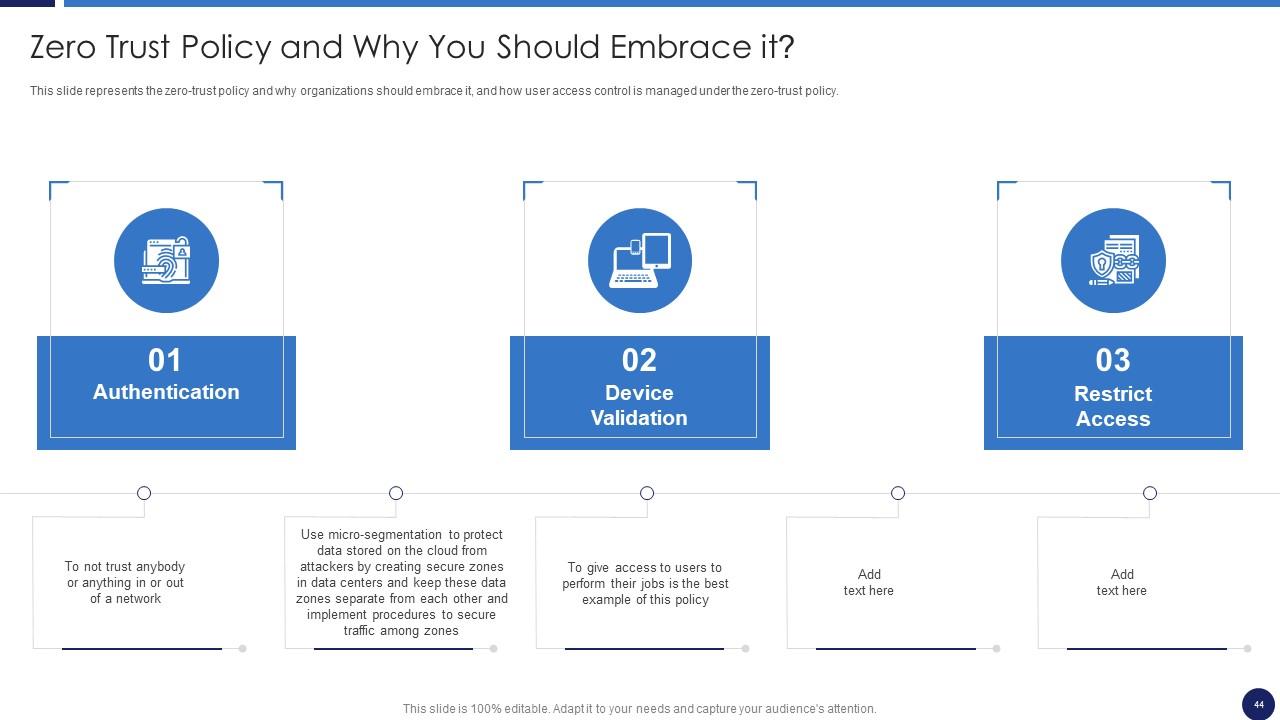

Folie 44 : Diese Folie stellt die Zero-Trust-Richtlinie dar und warum Unternehmen sie annehmen sollten.

Folie 45 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

Folie 46 : Diese Folie repräsentiert die Cloud-Sicherheitslösungen.

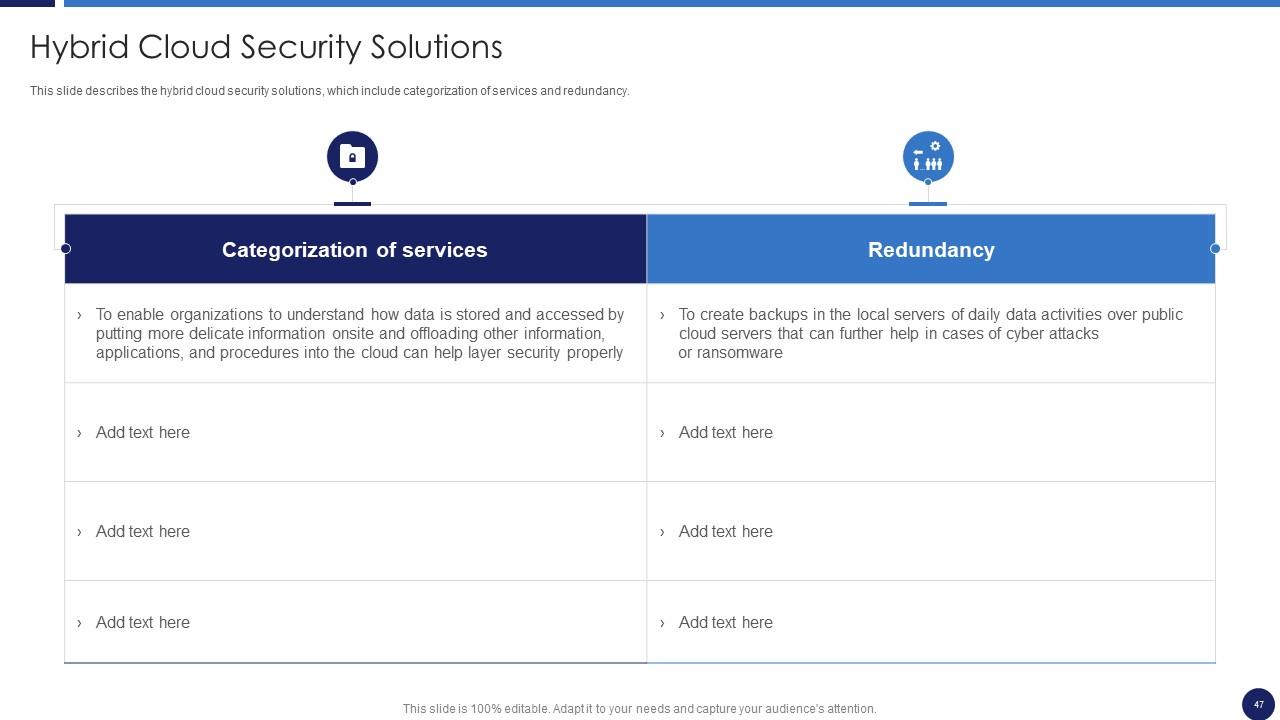

Folie 47 : Diese Folie beschreibt die Hybrid-Cloud-Sicherheitslösungen.

Folie 48 : Diese Folie zeigt die Cloud-Sicherheitslösungen für kleine und mittlere Unternehmen.

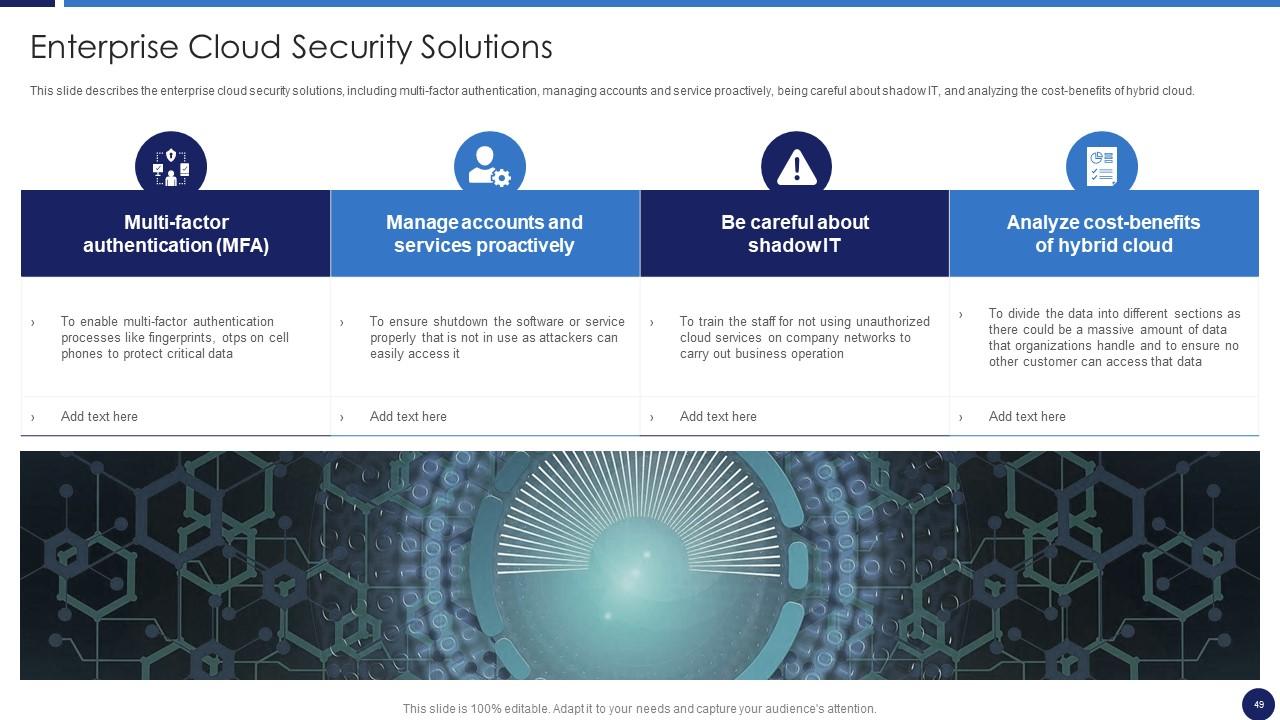

Folie 49 : Diese Folie beschreibt die Cloud-Sicherheitslösungen für Unternehmen.

Folie 50 : Diese Folie zeigt den Unterschied zwischen Cloud-Sicherheitslösungen und herkömmlichen IT-Lösungen.

Folie 51 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

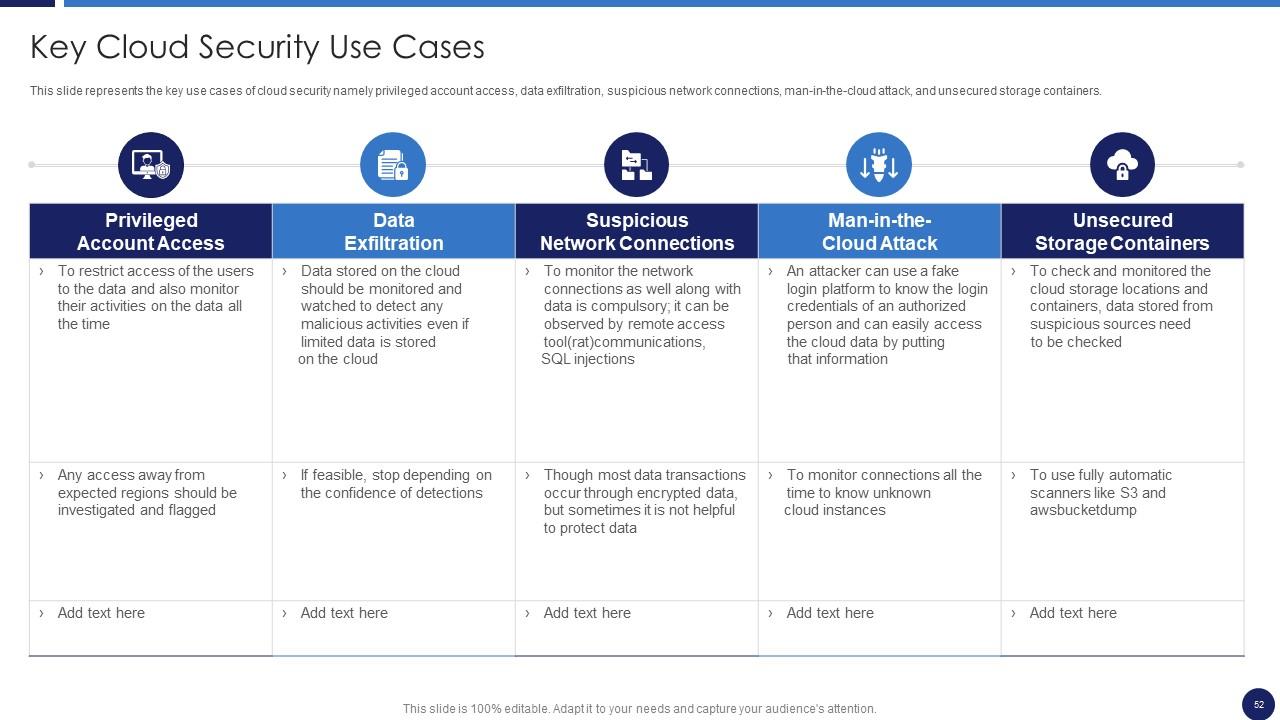

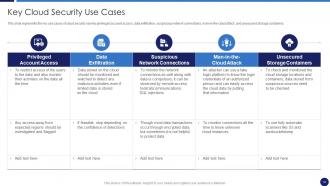

Folie 52 : Diese Folie stellt die wichtigsten Anwendungsfälle der Cloud-Sicherheit dar.

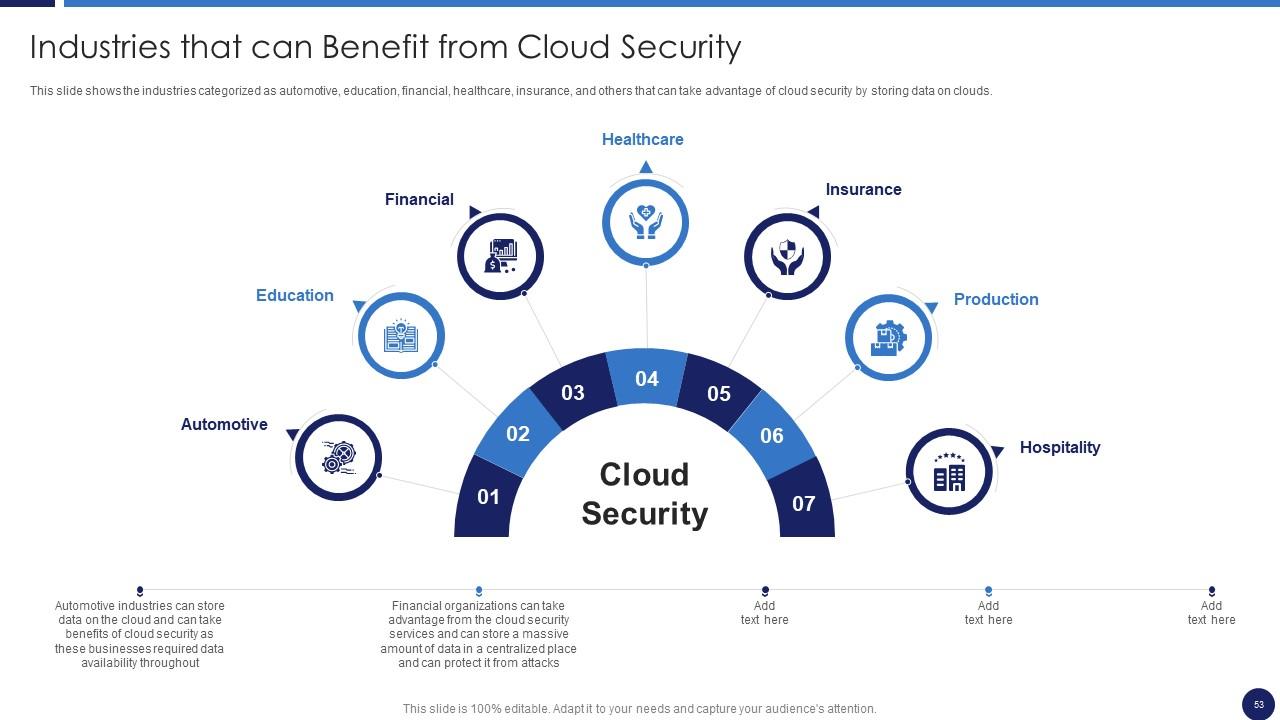

Folie 53 : Diese Folie zeigt Branchen, die von Cloud Security profitieren können.

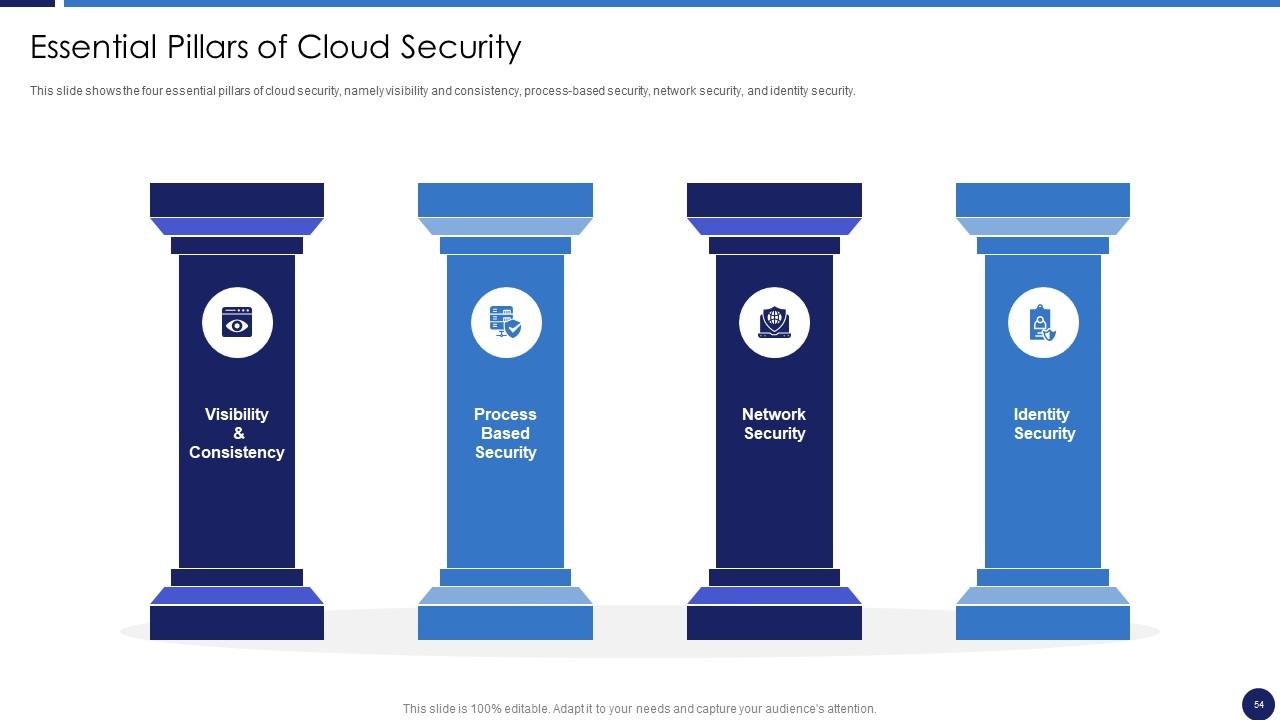

Folie 54 : Diese Folie zeigt die vier wesentlichen Säulen der Cloud-Sicherheit, nämlich Sichtbarkeit und Konsistenz.

Folie 55 : Diese Folie zeigt die Sichtbarkeits- und Konsistenzsäule der Cloud-Sicherheit.

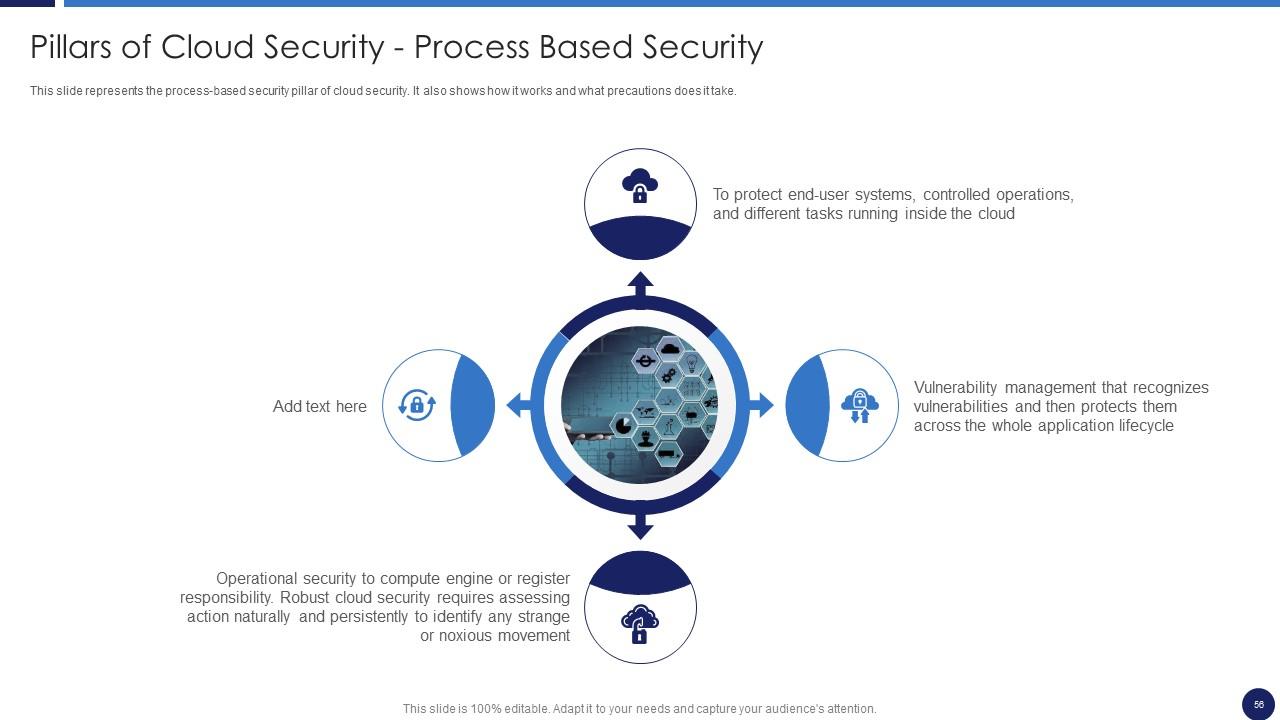

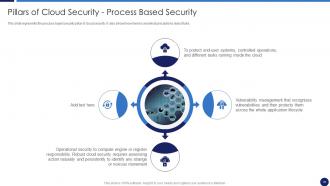

Folie 56 : Diese Folie repräsentiert die prozessbasierte Sicherheitssäule der Cloud-Sicherheit.

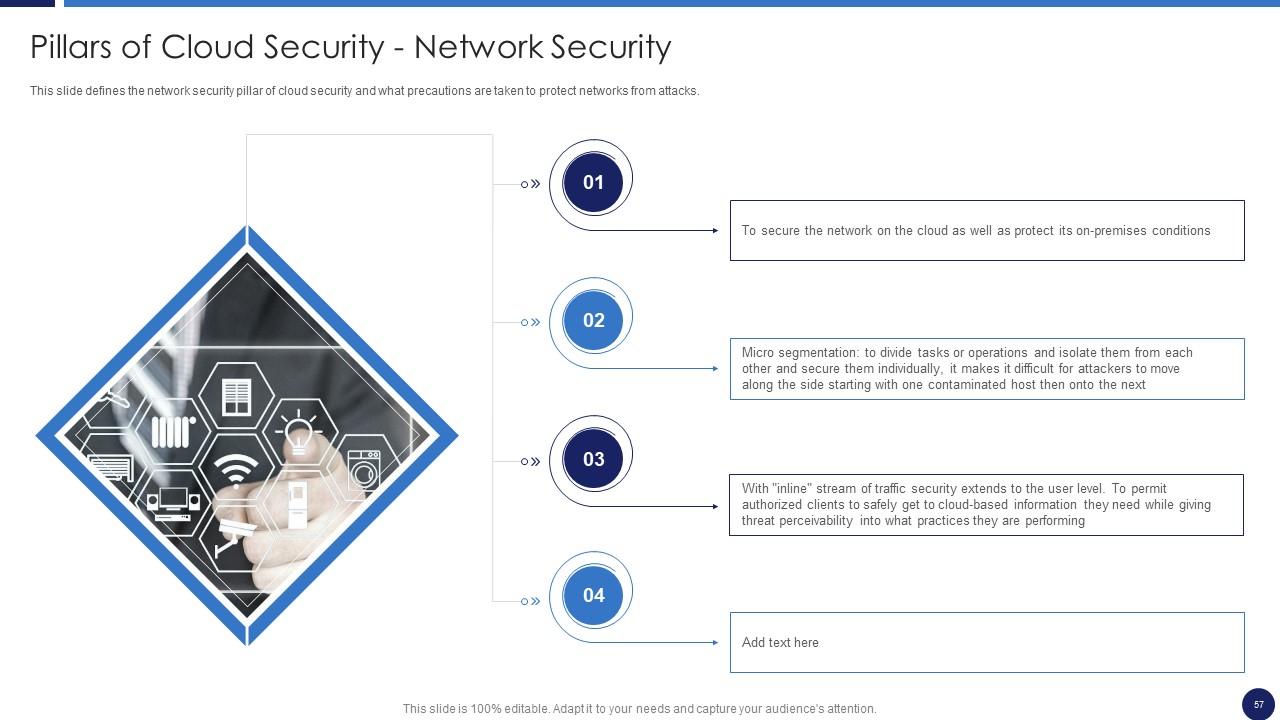

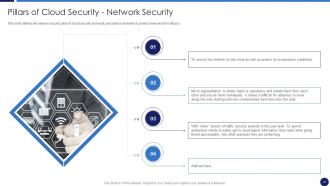

Folie 57 : Diese Folie definiert die Netzwerksicherheitssäule der Cloud-Sicherheit.

Folie 58 : Diese Folie zeigt die Identitätssicherheitssäule der Cloud-Sicherheit.

Folie 59 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

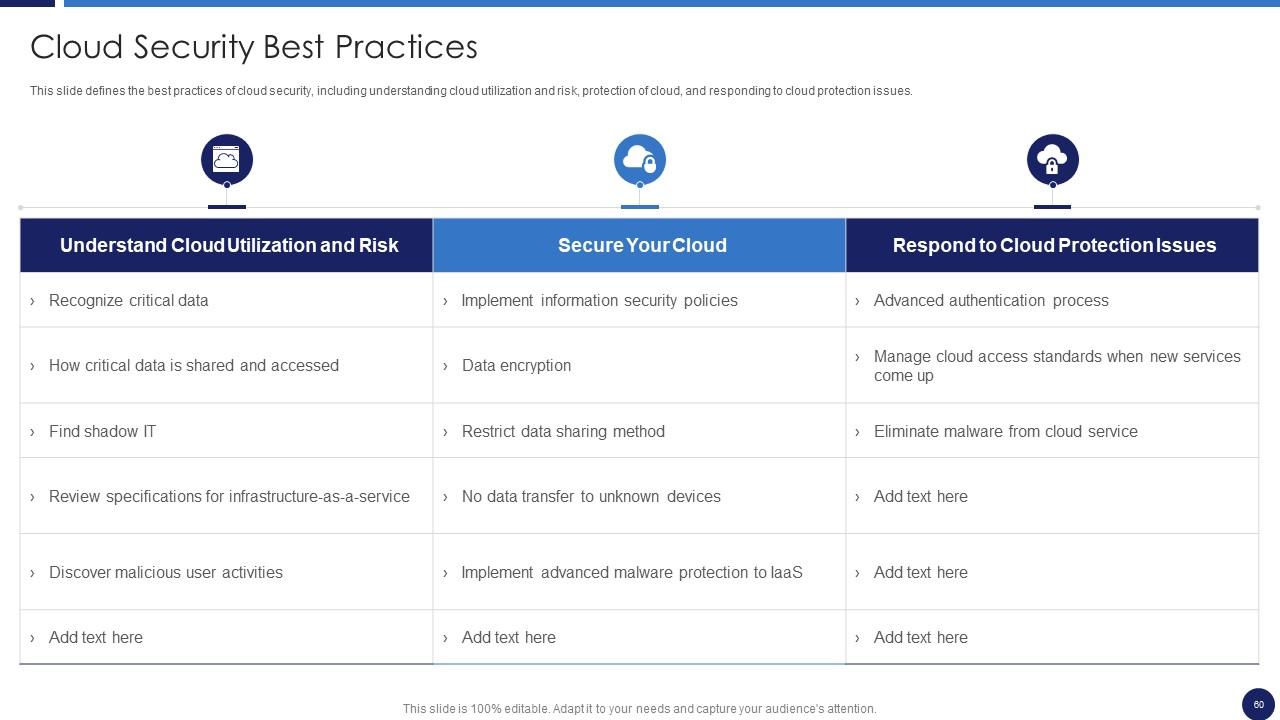

Folie 60 : Diese Folie definiert die Best Practices der Cloud-Sicherheit.

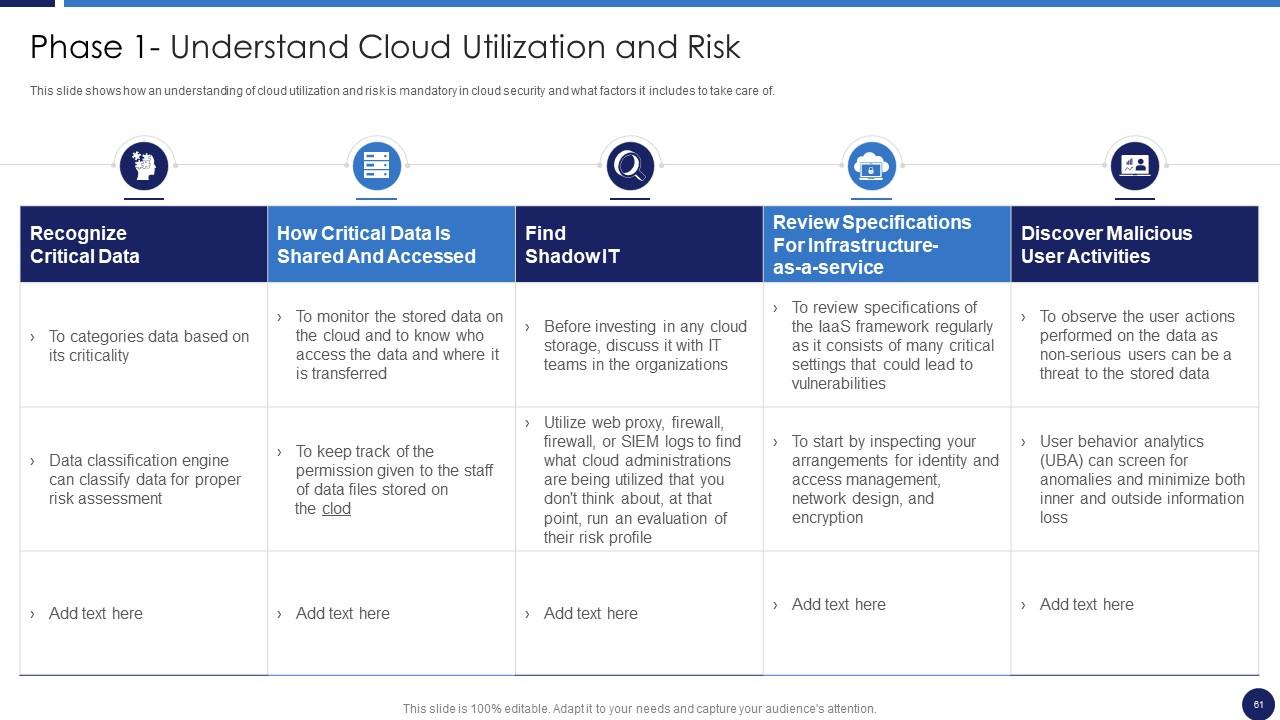

Folie 61 : Diese Folie zeigt, wie wichtig ein Verständnis der Cloud-Nutzung und -Risiken in der Cloud-Sicherheit ist.

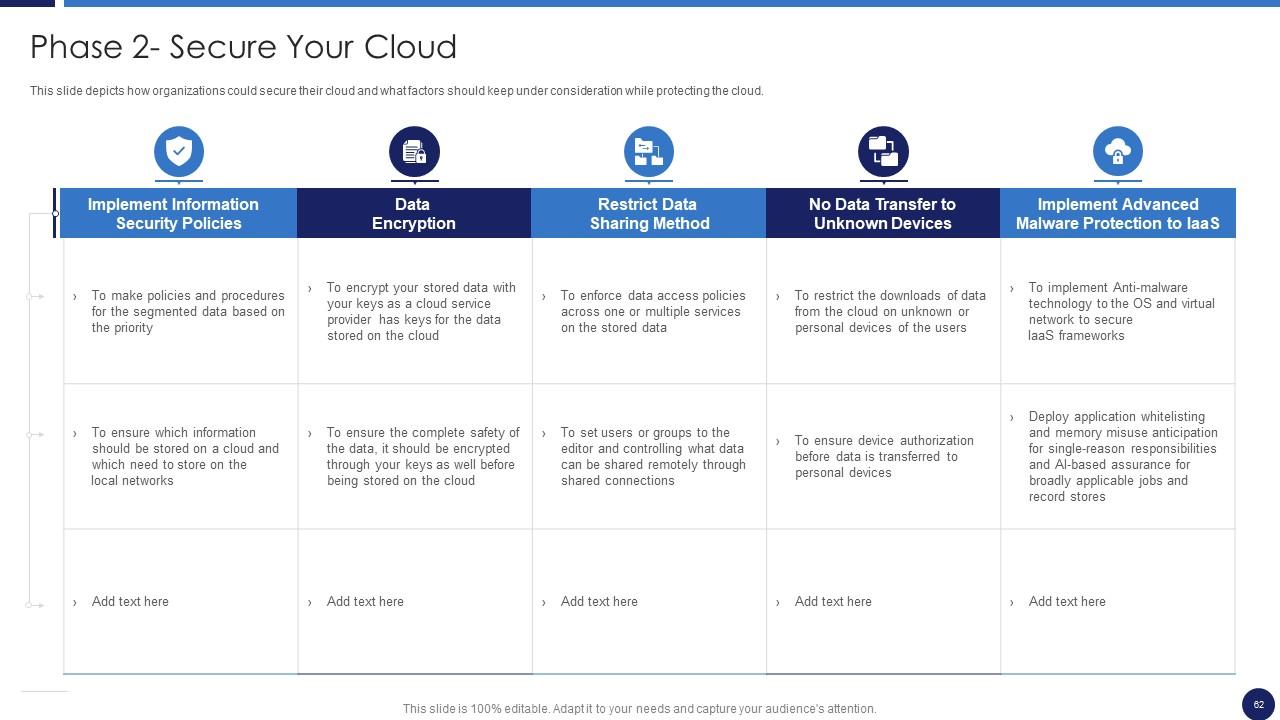

Folie 62 : Diese Folie zeigt, wie Unternehmen ihre Cloud sichern können.

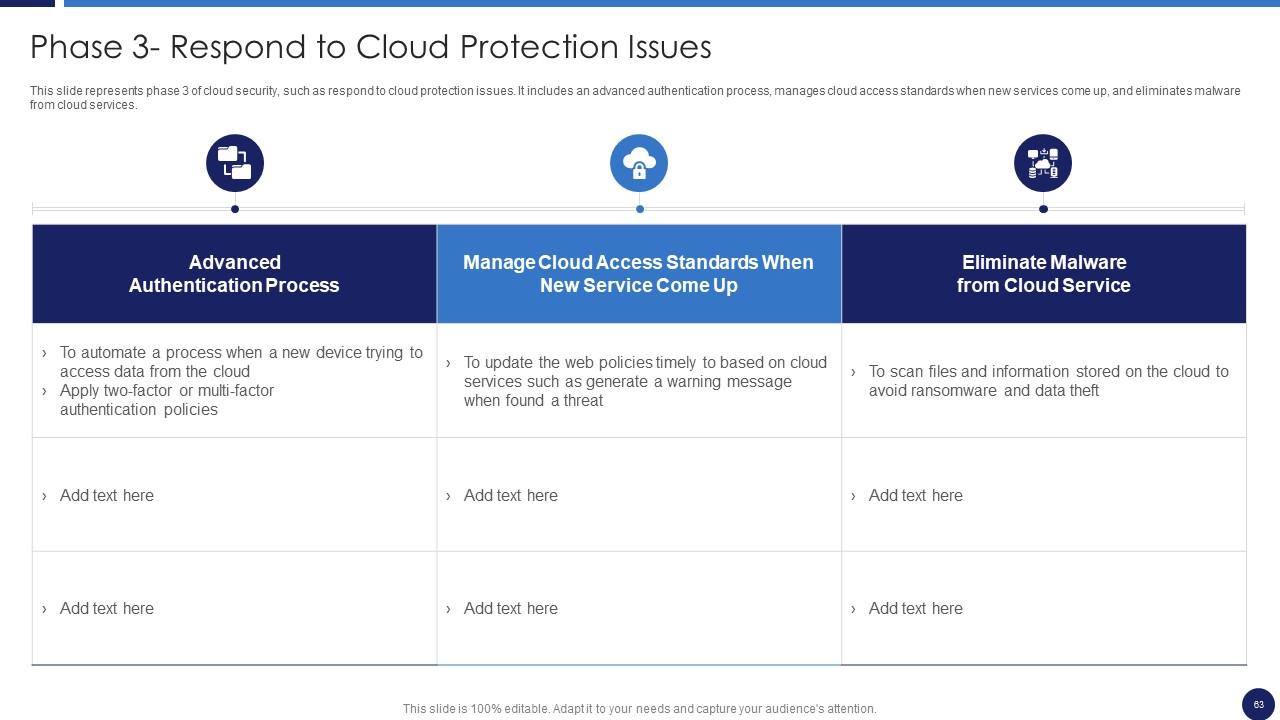

Folie 63 : Diese Folie stellt Phase 3 der Cloud-Sicherheit dar, z. B. die Reaktion auf Cloud-Schutzprobleme.

Folie 64 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

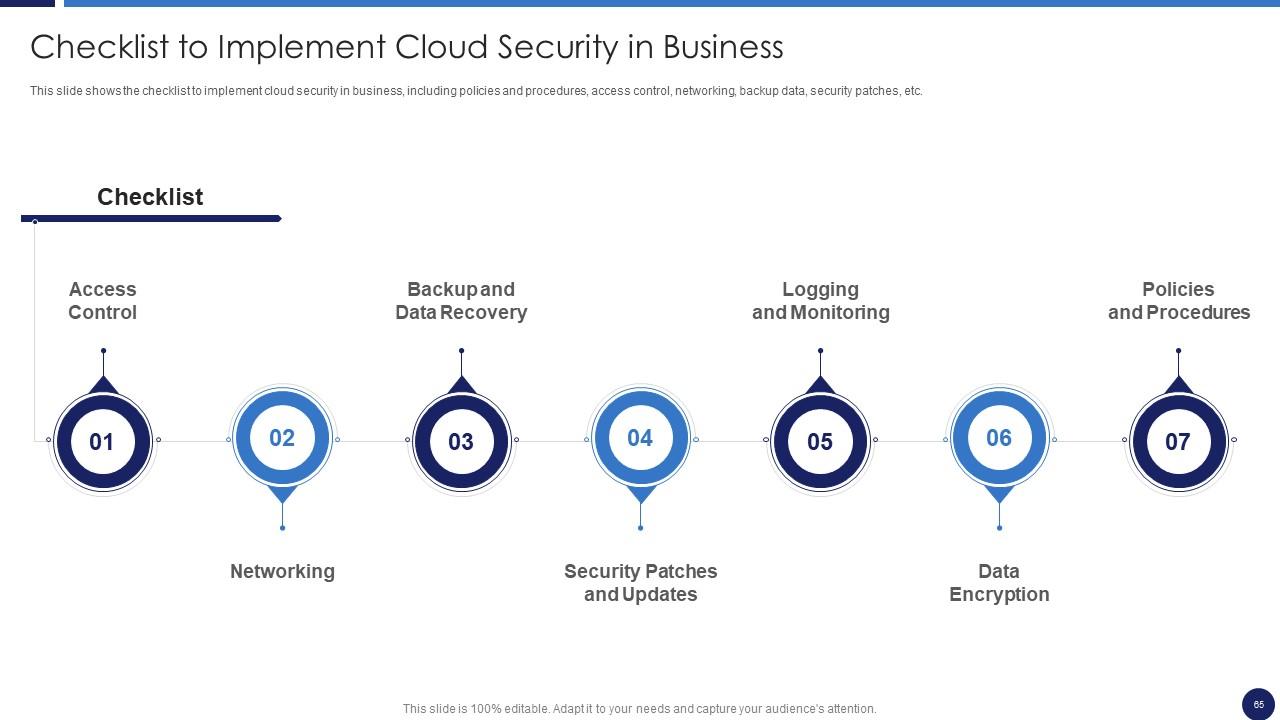

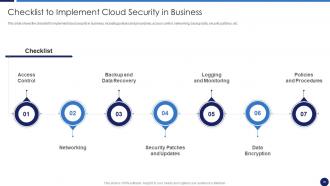

Folie 65 : Diese Folie zeigt die Checkliste zur Implementierung von Cloud-Sicherheit im Unternehmen.

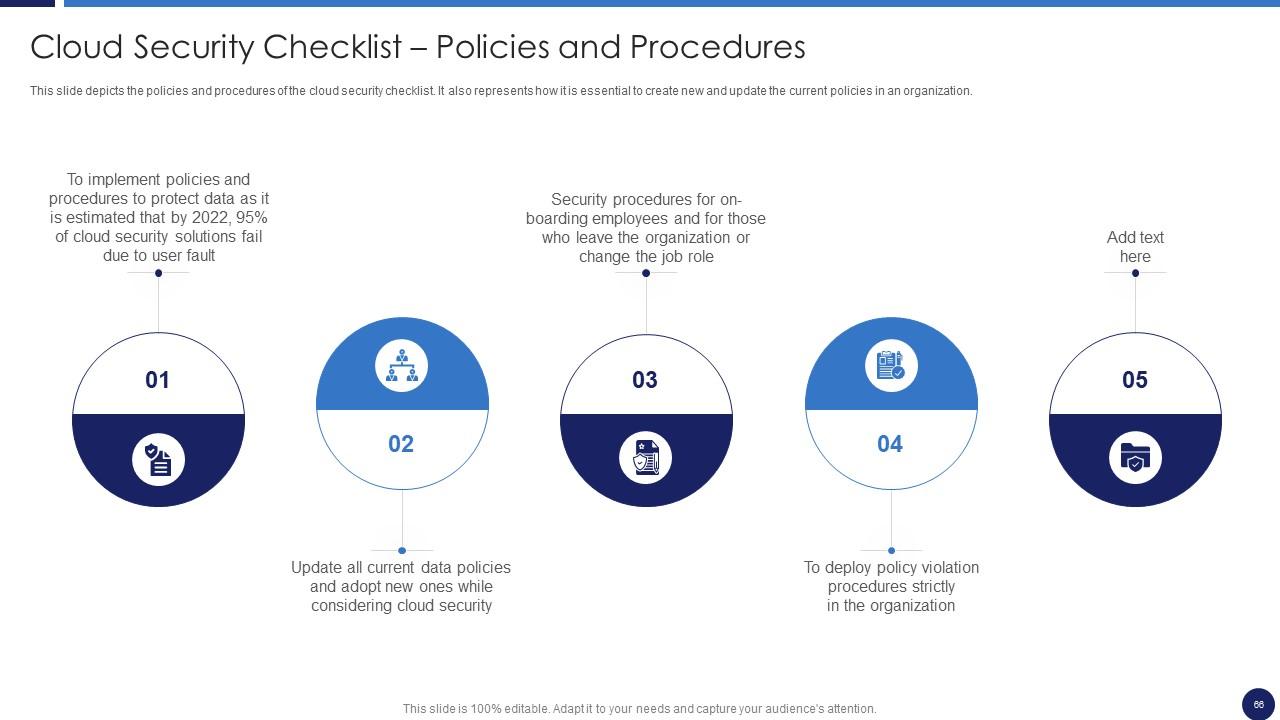

Folie 66 : Diese Folie zeigt die Richtlinien und Verfahren der Cloud-Sicherheitscheckliste.

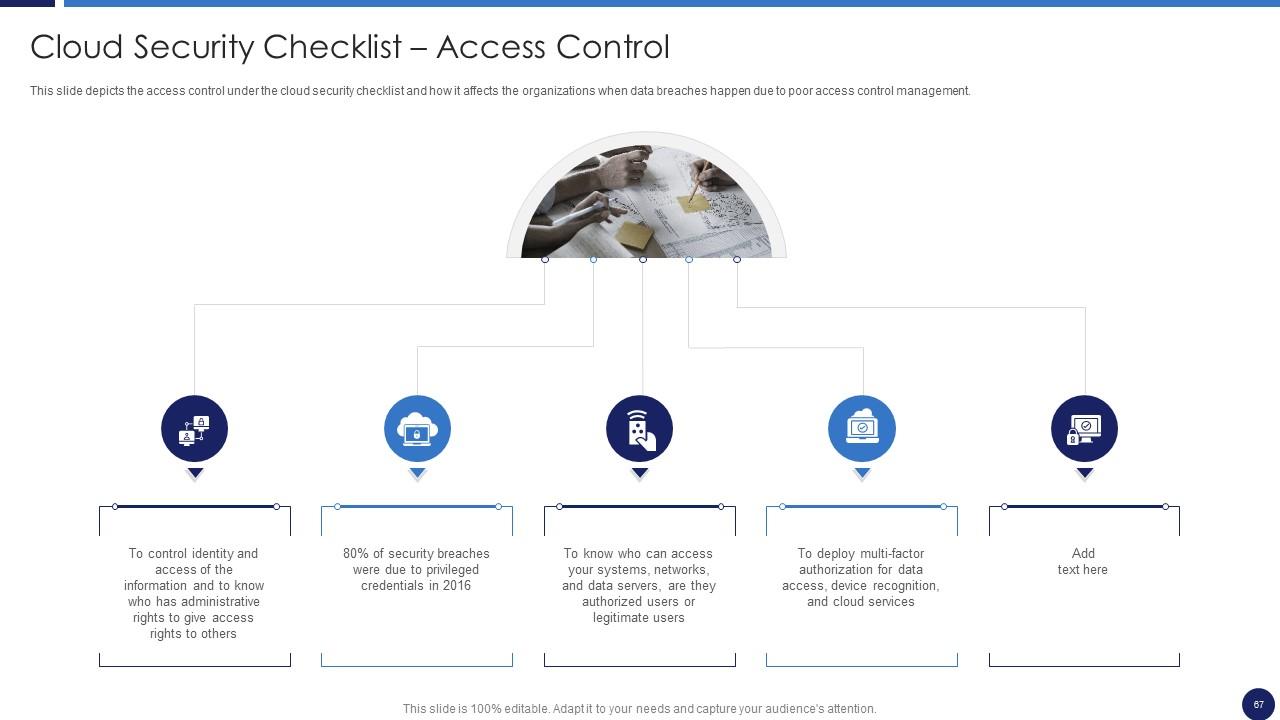

Folie 67 : Diese Folie zeigt die Zugriffskontrolle im Rahmen der Cloud-Sicherheitscheckliste.

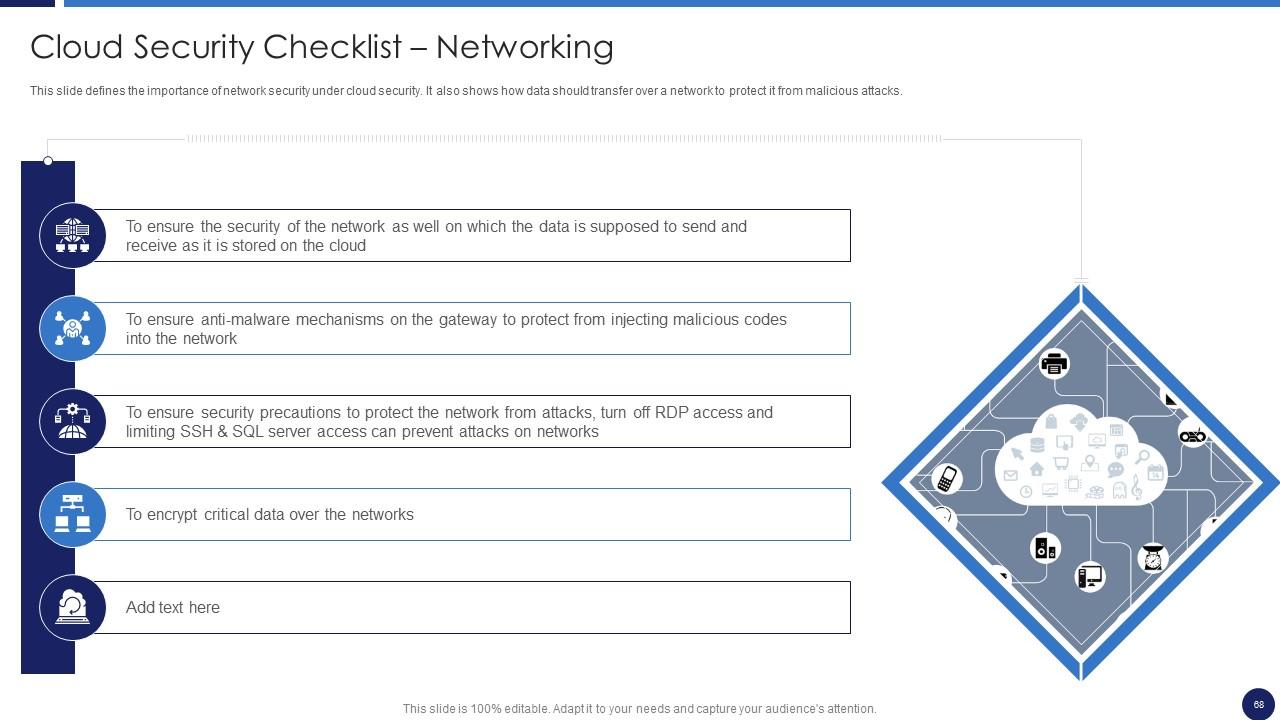

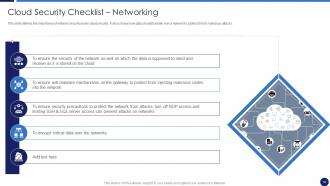

Folie 68 : Diese Folie definiert die Bedeutung der Netzwerksicherheit im Rahmen der Cloud-Sicherheit.

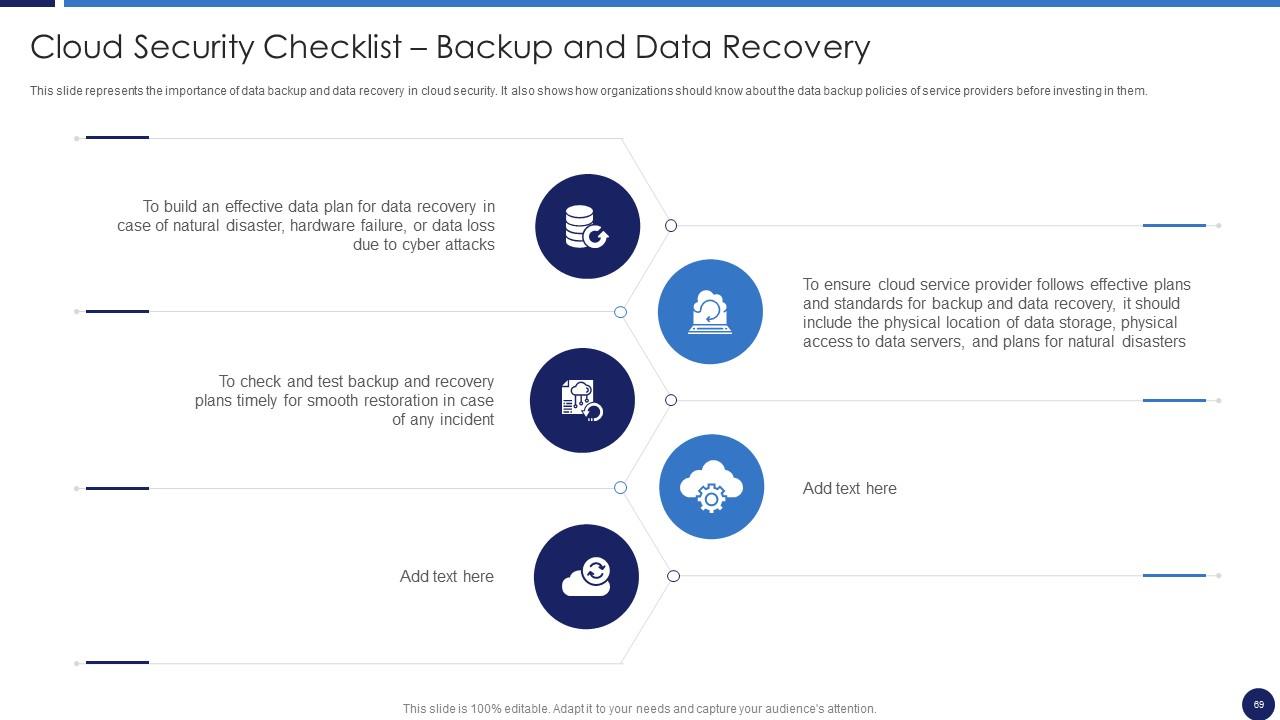

Folie 69 : Diese Folie zeigt die Bedeutung von Datensicherung und Datenwiederherstellung in der Cloud-Sicherheit.

Folie 70 : Diese Folie zeigt die Bedeutung von Sicherheitspatches und zeitnahen Updates von Sicherheitstechnologien.

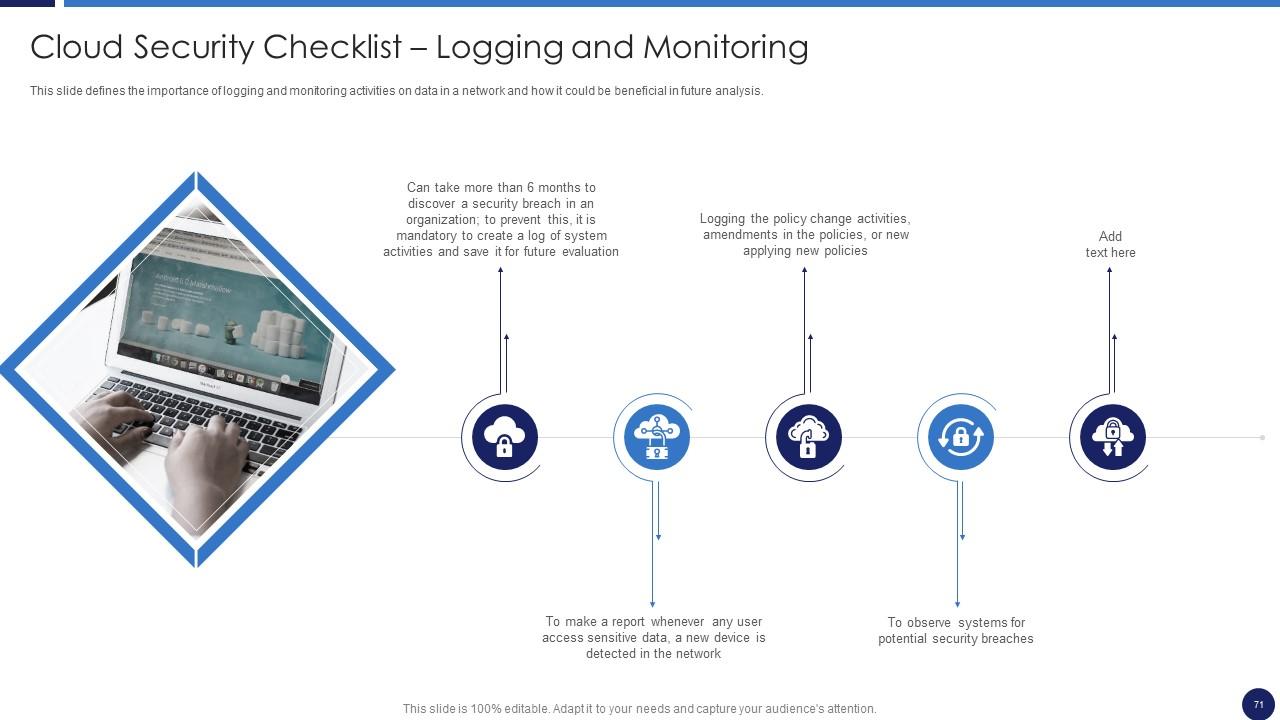

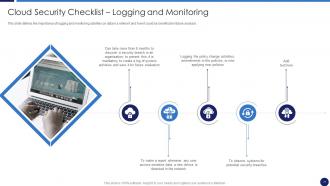

Folie 71 : Diese Folie definiert die Bedeutung der Protokollierung und Überwachung von Aktivitäten an Daten in einem Netzwerk.

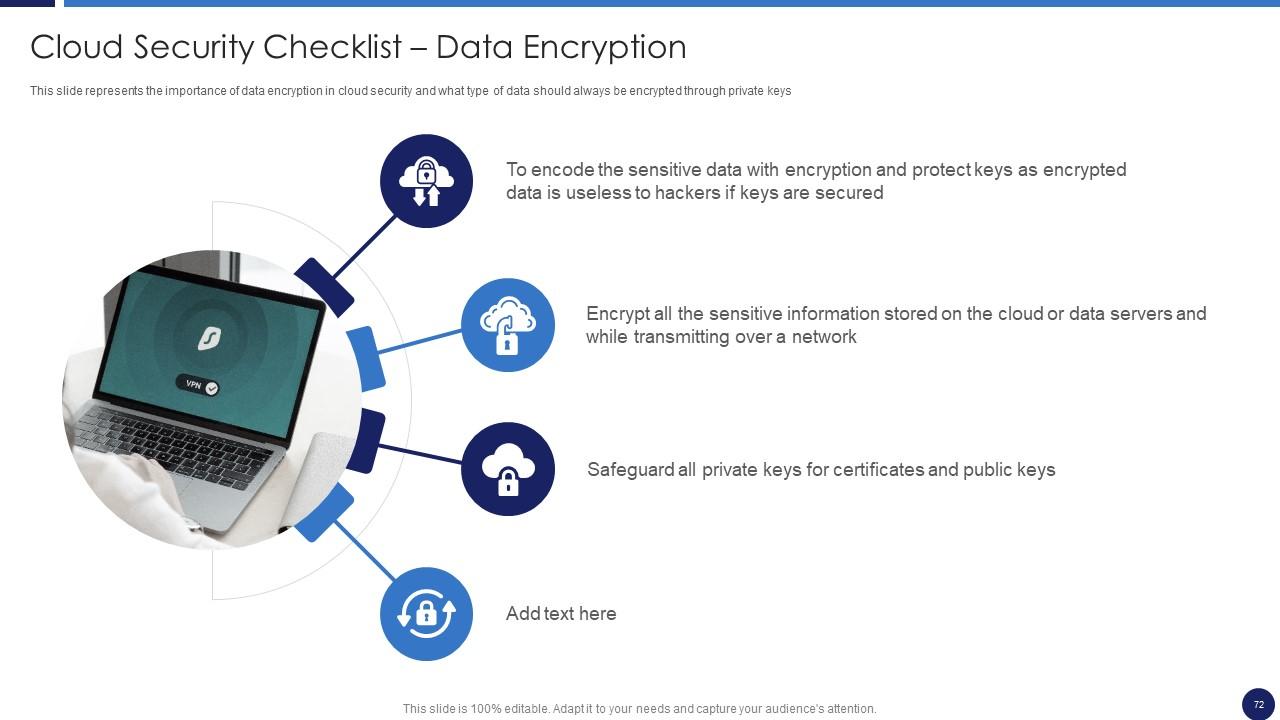

Folie 72 : Diese Folie zeigt die Bedeutung der Datenverschlüsselung in der Cloud-Sicherheit.

Folie 73 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

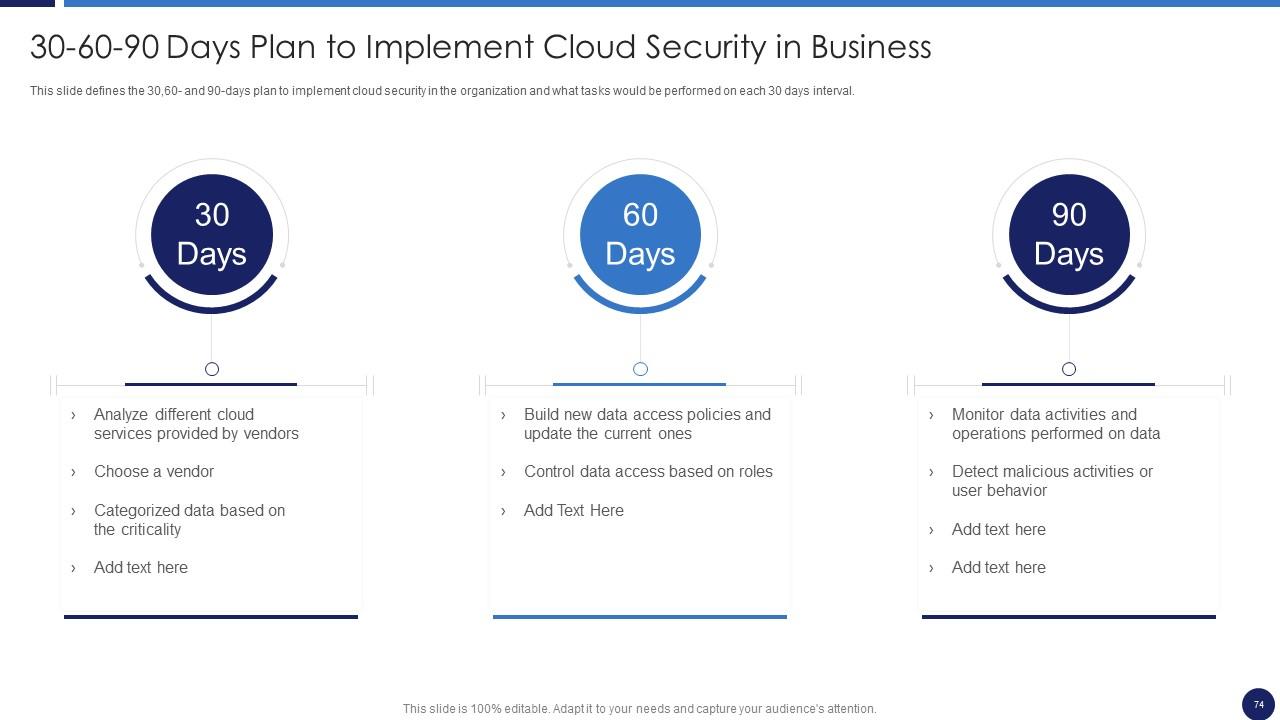

Folie 74 : Diese Folie zeigt den 30-60-90-Tage-Plan zur Implementierung von Cloud-Sicherheit in Unternehmen.

Folie 75 : Diese Folie hebt Titel für Themen hervor, die als nächstes in der Vorlage behandelt werden sollen.

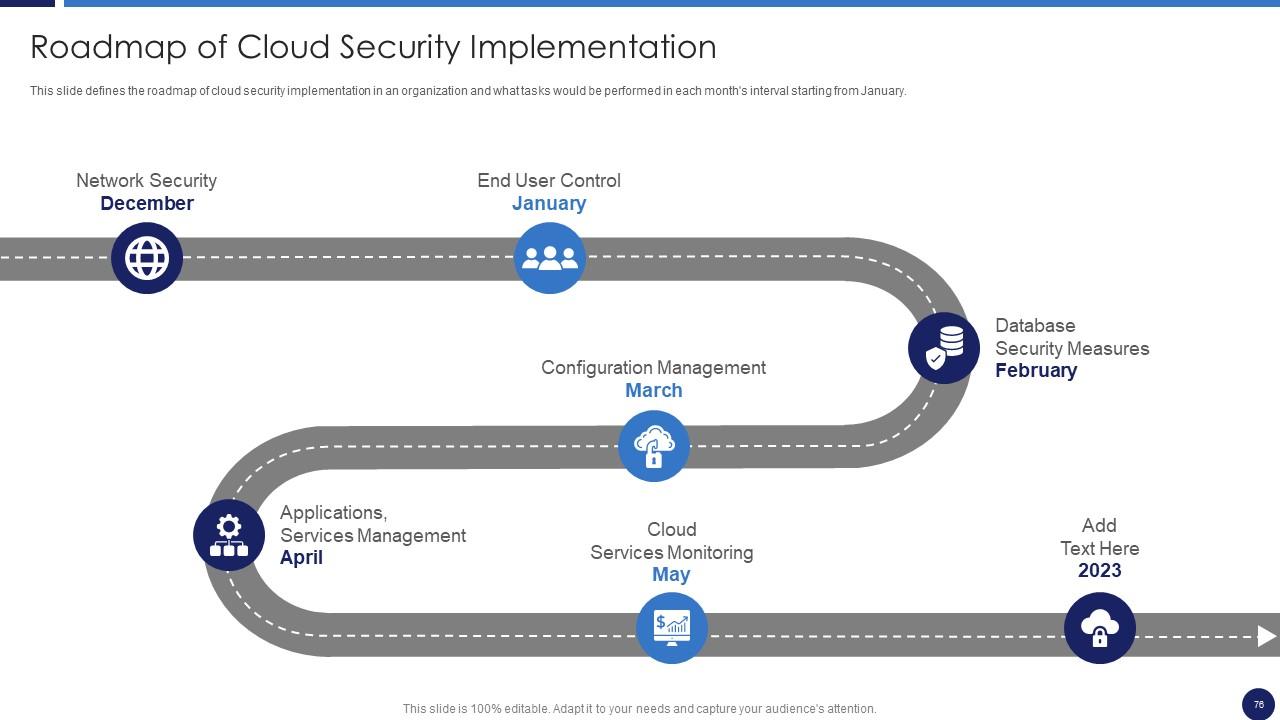

Folie 76 : Diese Folie zeigt die Roadmap der Cloud-Sicherheitsimplementierung.

Folie 77 : Diese Folie zeigt Symbole für Cloud-Datenschutz.

Folie 78 : Diese Folie trägt den Titel „Zusätzliche Folien“, um voranzukommen.

Folie 79 : Dies ist die Folie „Über uns“, um Unternehmensspezifikationen usw. anzuzeigen.

Folie 80 : Diese Folie enthält ein Puzzle mit zugehörigen Symbolen und Text.

Folie 81 : Diese Folie zeigt ein Venn-Diagramm mit Textfeldern.

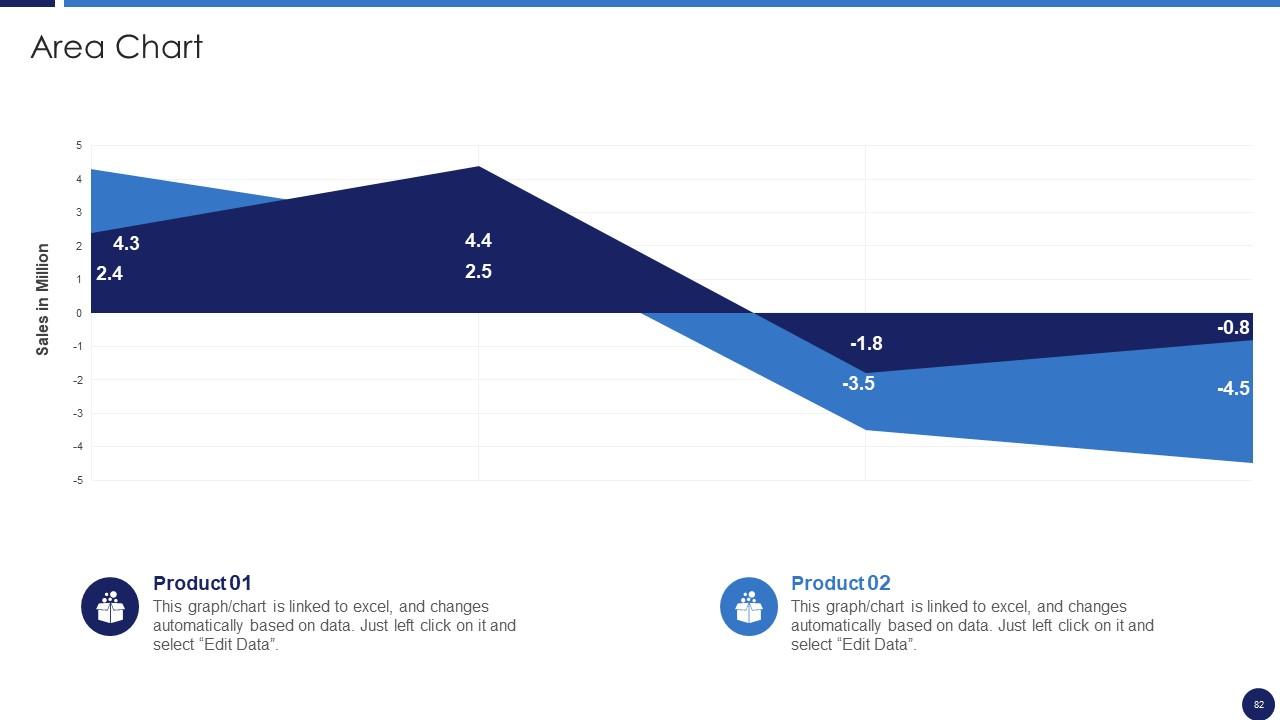

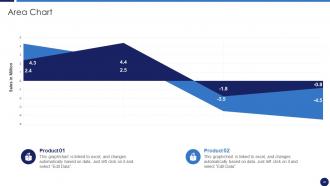

Folie 82 : Diese Folie zeigt ein Flächendiagramm mit zwei Produktvergleichen.

Folie 83 : Diese Folie enthält einen 30 60 90-Tage-Plan mit Textfeldern.

Folie 84 : Dies ist eine Timeline-Folie. Zeigen Sie hier Daten zu Zeitintervallen an.

Folie 85 : Diese Folie zeigt Haftnotizen. Posten Sie hier Ihre wichtigen Notizen.

Folie 86 : Diese Folie präsentiert die Roadmap mit zusätzlichen Textfeldern.

Folie 87 : Dies ist unsere Zielfolie. Geben Sie hier die Ziele Ihres Unternehmens an.

Folie 88 : Dies ist eine Dankeschön-Folie mit Adresse, Kontaktnummern und E-Mail-Adresse.

Powerpoint-Präsentationsfolien zum Schutz von Cloud-Daten mit allen 93 Folien:

Verwenden Sie unsere Powerpoint-Präsentationsfolien zum Schutz von Cloud-Daten, um Ihre wertvolle Zeit effektiv zu sparen. Sie sind gebrauchsfertig und passen in jede Präsentationsstruktur.

FAQs

Cloud security refers to the set of technologies, policies, procedures, and controls implemented to protect cloud-based infrastructure, applications, data, and services from unauthorized access, data theft, and other cybersecurity threats.

Cloud security is crucial because it protects sensitive data, applications, and infrastructure from cyber threats. It also ensures compliance with regulatory requirements, maintains business continuity, and reduces the risk of data loss or breaches.

The key components of a cloud security system include identity and access management, data security, network security, governance, risk, and compliance, data backup and recovery, and security monitoring and response.

The major risks to cloud security include theft or loss of intellectual property, malware attacks, end-user threats, data loss, contract breaches, revenue loss, and compliance violations.

Some best practices for cloud security include implementing a zero-trust policy, enforcing strong authentication and access control, encrypting data in transit and at rest, monitoring and logging activities, implementing regular security patches and updates, and developing a disaster recovery plan.

-

Informative presentations that are easily editable.

-

Thank you SlideTeam for such an excellent service.