Hash-Funktionen in der Blockchain-Technologie-Schulung Ppt

Diese Folien behandeln das Konzept des Hashings in der Blockchain-Technologie. Es umfasst die Definition, die Eigenschaften der Hash-Funktion und das Avalanche-Konzept. Es behandelt auch die verschiedenen Arten von Hash-Funktionen Secure Hashing Algorithm SHA-2 und SHA-3, RACE Integrity Primitives Evaluation Message Digest RIPEMD, Message Digest Algorithm 5 MD5 und BLAKE2.

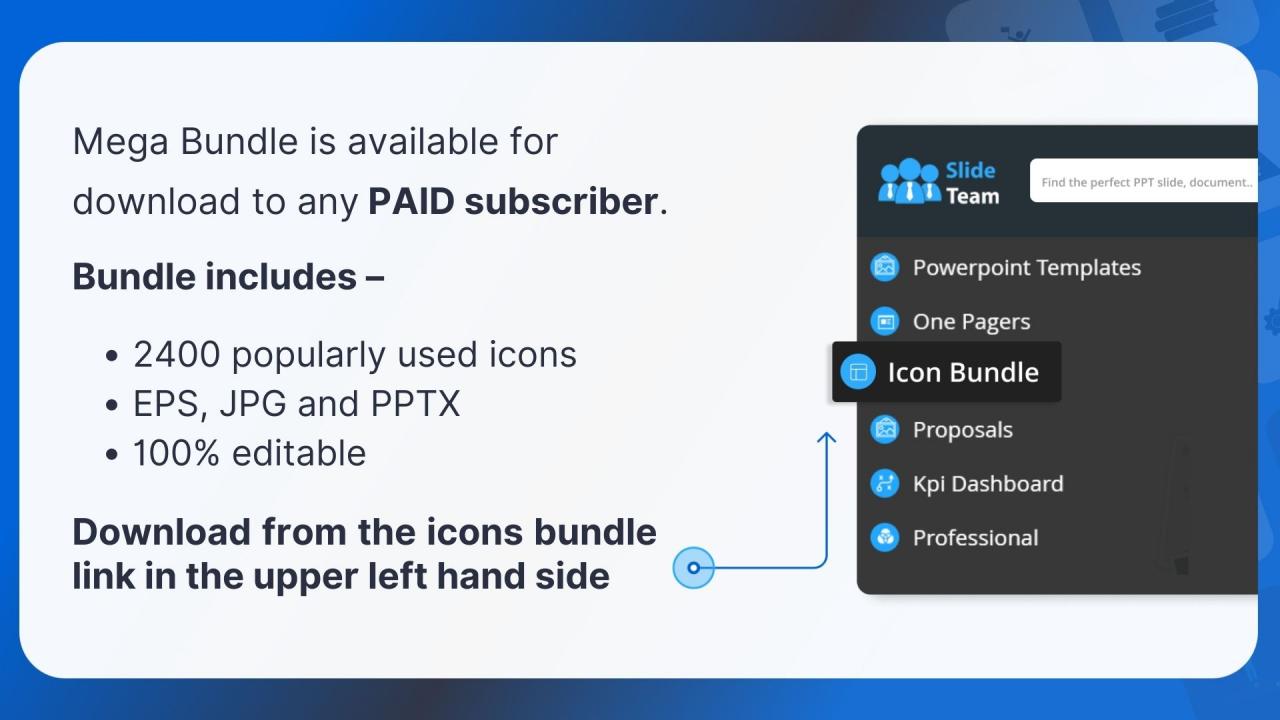

You must be logged in to download this presentation.

Impress your

Impress your audience

Editable

of Time

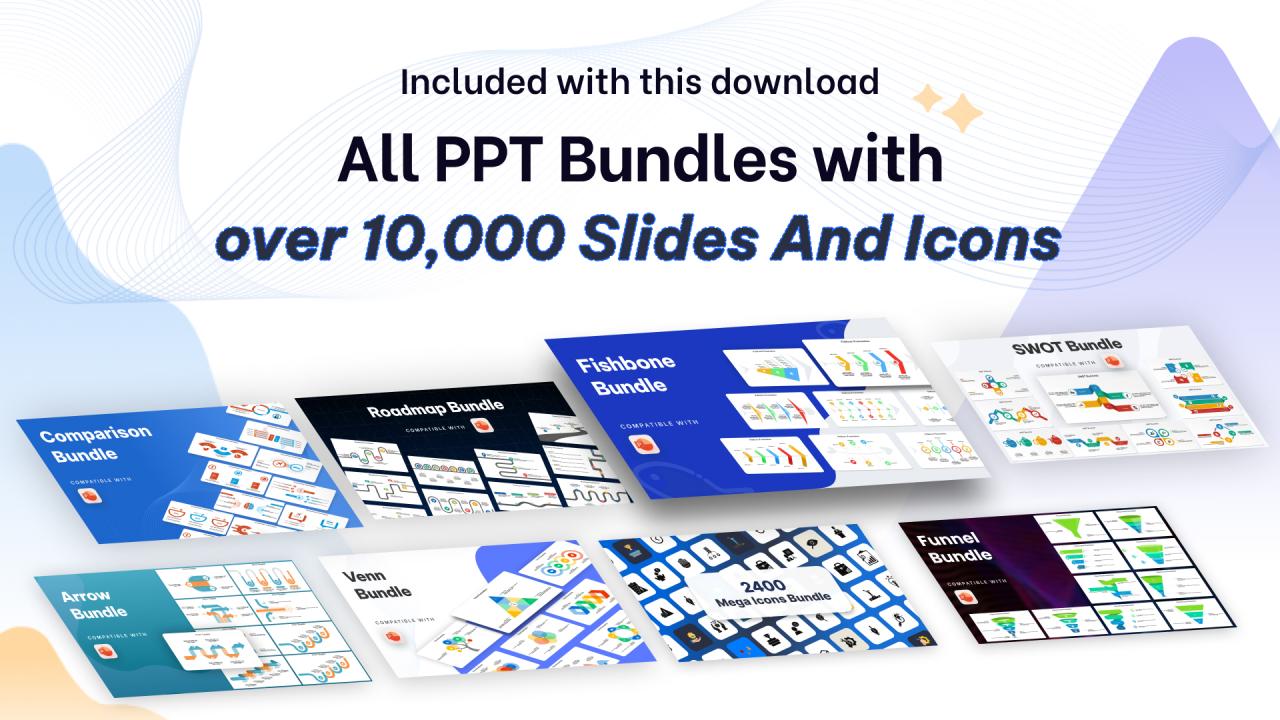

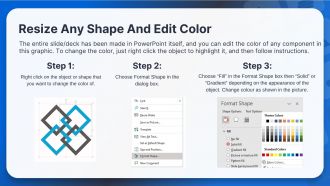

Merkmale dieser PowerPoint-Präsentationsfolien :

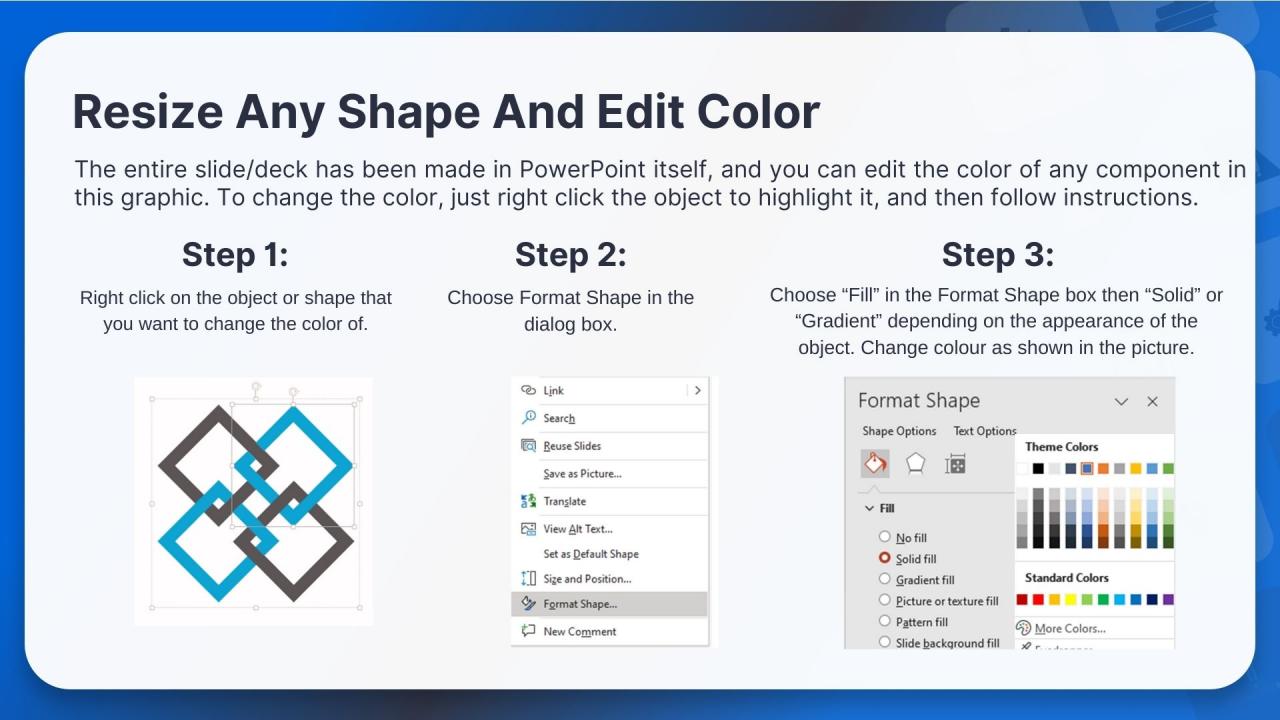

Präsentation von Hash-Funktionen in der Blockchain-Technologie. Diese Folien sind zu 100 Prozent in PowerPoint erstellt und mit allen Bildschirmtypen und Monitoren kompatibel. Sie unterstützen auch Google Slides. Premium-Kundensupport ist verfügbar. Geeignet für den Einsatz durch Manager, Mitarbeiter und Organisationen. Diese Folien sind leicht anpassbar. Sie können die Farbe, den Text, das Symbol und die Schriftgröße Ihren Anforderungen entsprechend bearbeiten.

People who downloaded this PowerPoint presentation also viewed the following :

Inhalt dieser Powerpoint-Präsentation

Folie 1

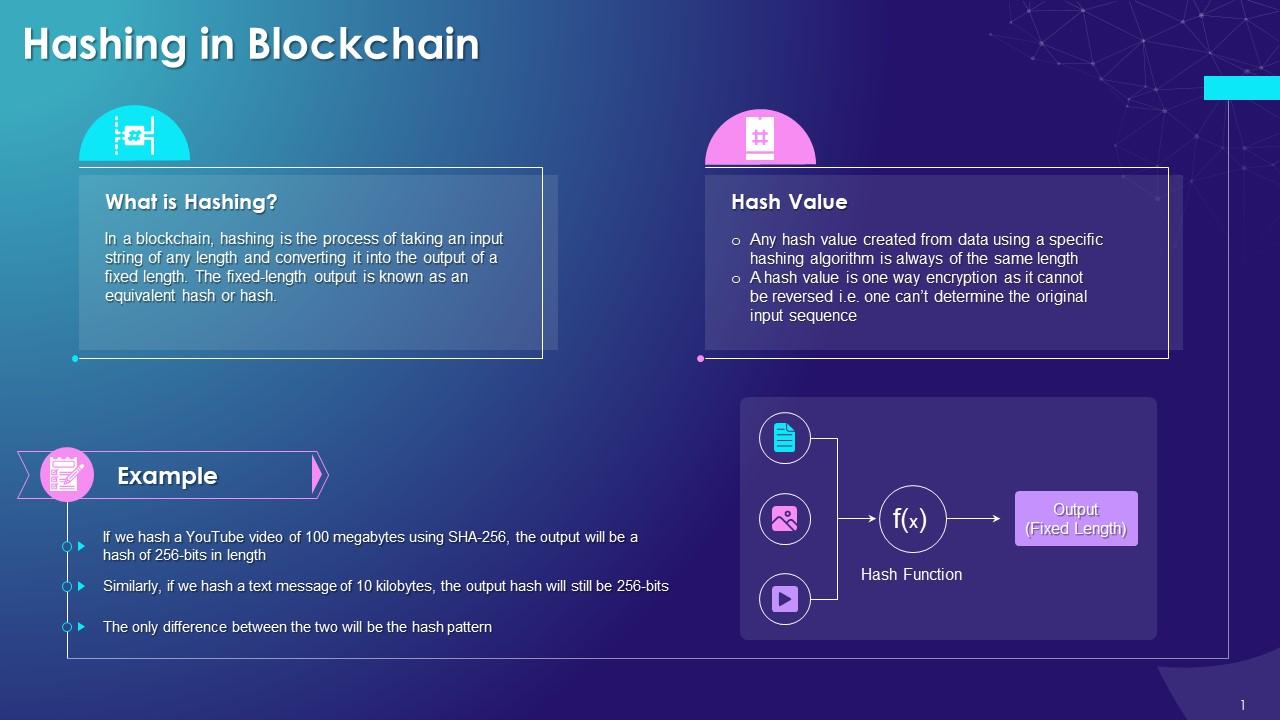

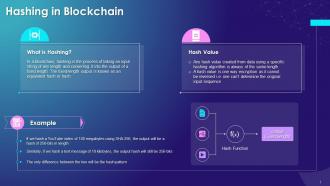

Diese Folie enthält Informationen zum Hashing-Konzept in der Blockchain-Technologie. Es enthält auch Details zum Hashwert und ein Beispiel zur Veranschaulichung.

Folie 2

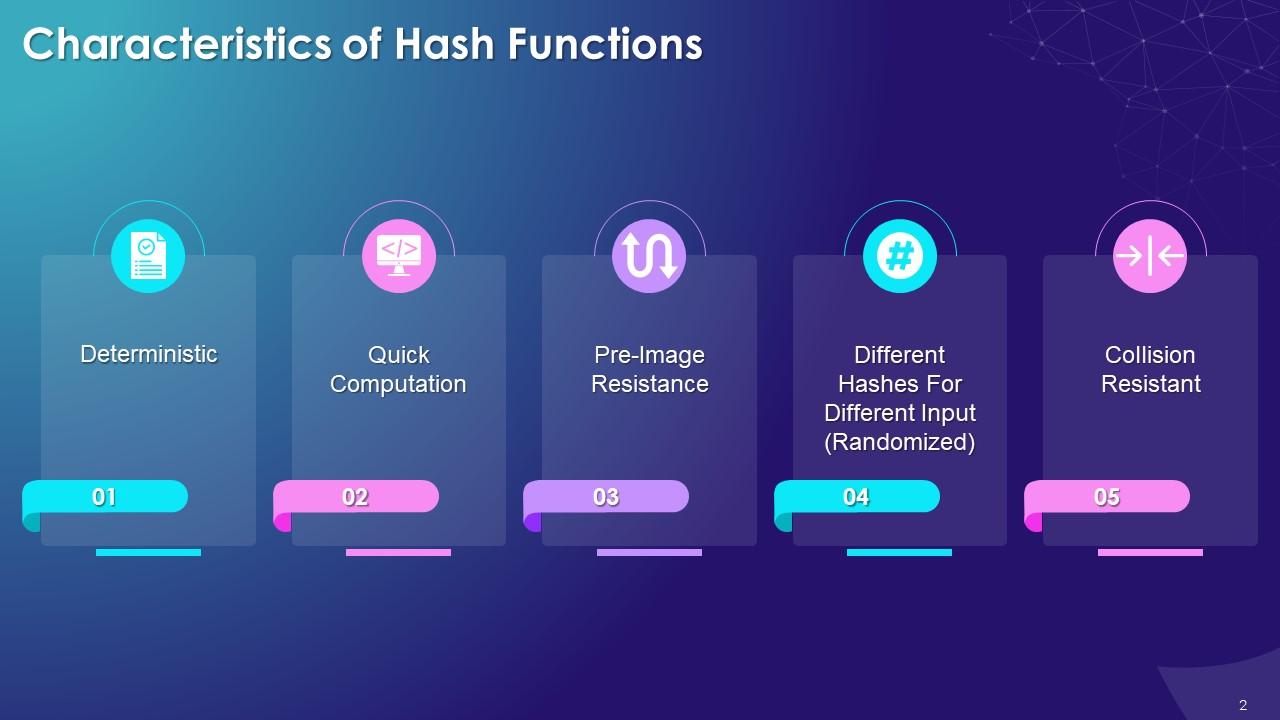

Der Zweck dieser Folie besteht darin, die vielfältigen Eigenschaften kryptografischer Hash-Funktionen hervorzuheben, die deterministisch, schnell zu berechnen, Pre-Image-Resistenz, unterschiedliche Hashes für unterschiedliche Eingaben (randomisiert) und kollisionsbeständig sind.

Anmerkungen des Kursleiters:

Die Hauptmerkmale kryptografischer Hash-Funktionen sind wie folgt:

- Deterministisch: Eine Hash-Funktion liefert immer die gleiche Ausgabe für die gleiche Eingabe. Dies ist ein wichtiges Merkmal, denn wenn eine Hash-Funktion jedes Mal einen anderen Wert für dieselbe Eingabe liefert, ist es unmöglich, die Eingaben zu verfolgen

- Schnelle Berechnung: Eine Hash-Funktion muss den Hash-Wert für die Eingabe schnell zurückgeben, um die hohe Effizienz des Blockchain-Systems sicherzustellen

- Pre-Image-Resistenz: Eine Hash-Funktion ist schwer zu invertieren, sodass es unmöglich wird, die ursprüngliche Eingabe aus einem Hash-Wert zu bestimmen

- Hash-Wert-Änderungen bei minütlicher Änderung der Eingabe: Selbst eine winzige Eingabe ändert den Hash-Wert drastisch

- Kollisionsresistent: Zwei verschiedene Eingaben haben niemals denselben eindeutigen Hash-Wert

Folie 3

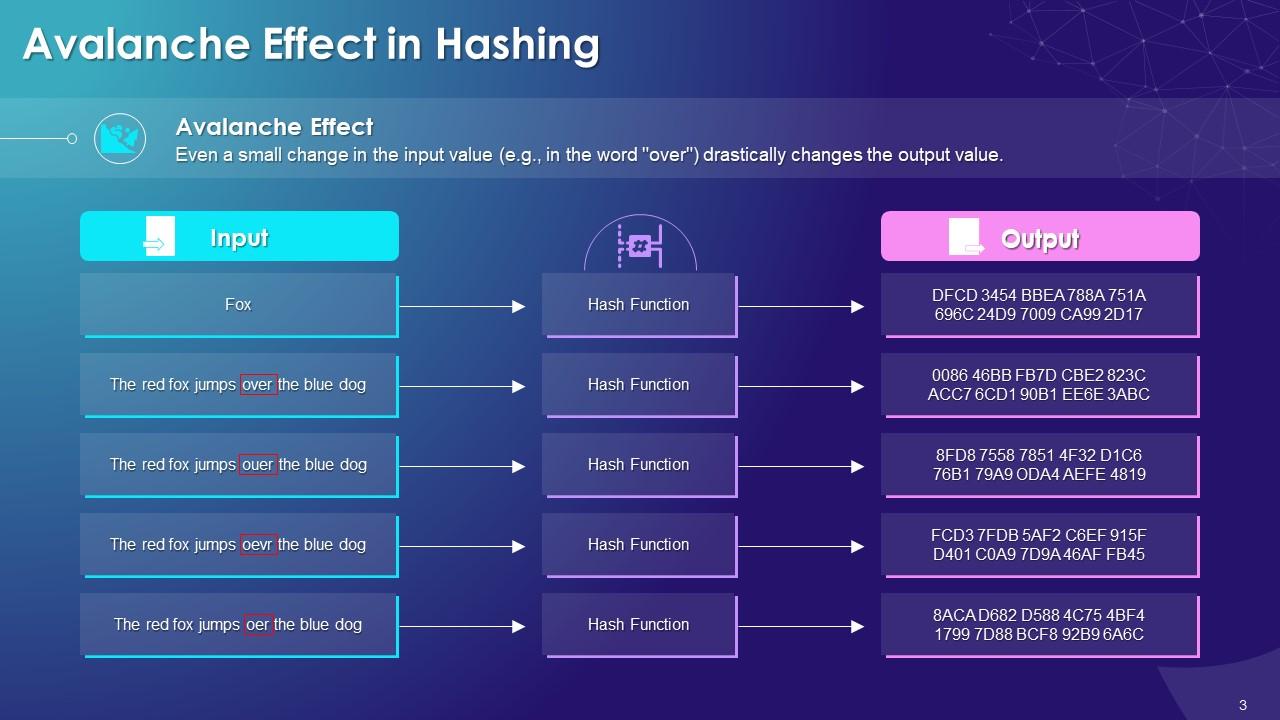

Diese Folie stellt den Lawineneffekt des Hashings visuell dar und zeigt, wie geringfügige Änderungen des Eingabewerts den Ausgabewert drastisch verändern.

Folie 4

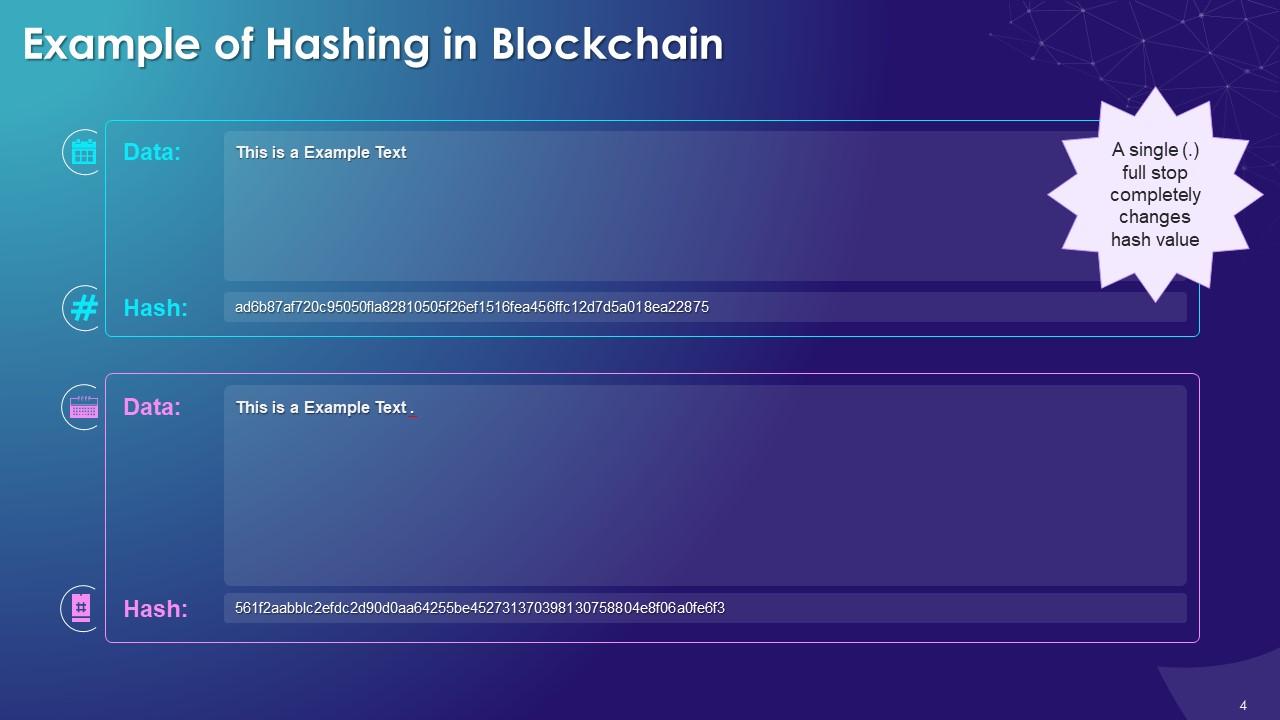

Die Folie enthält ein Beispiel, um das Avalanche-Konzept in der Blockchain hervorzuheben.

Folie 5

Diese Folie hebt die wichtigsten Klassen von kryptografischen Hash-Funktionen hervor, z. B. sichere Hash-Algorithmen (SHA-2 und SHA-3), RACE Integrity Primitives Evaluation Message Digest (RIPEMD), Message Digest Algorithm 5 (MD5) und BLAKE2.

Anmerkungen des Kursleiters:

- Jede Hash-Funktionskategorie hat mehrere Algorithmen

- Zu den SHA-2-Hashfunktionstypen gehören beispielsweise SHA-224, SHA-256, SHA-384, SHA-512, SHA-512/224 und SHA-512/256

- Obwohl alle diese Hash-Funktionen ähnlich sind, unterscheiden sie sich geringfügig in der Art und Weise, wie der Algorithmus eine Ausgabe für die Eingabe in Bezug auf eine feste Länge erstellt

- SHA-256 ist vielleicht die bekannteste aller kryptografischen Hash-Funktionen, da sie in der Blockchain-Technologie ausgiebig verwendet wird. Auch Satoshi Nakamoto verwendete es im ursprünglichen Bitcoin-Protokoll

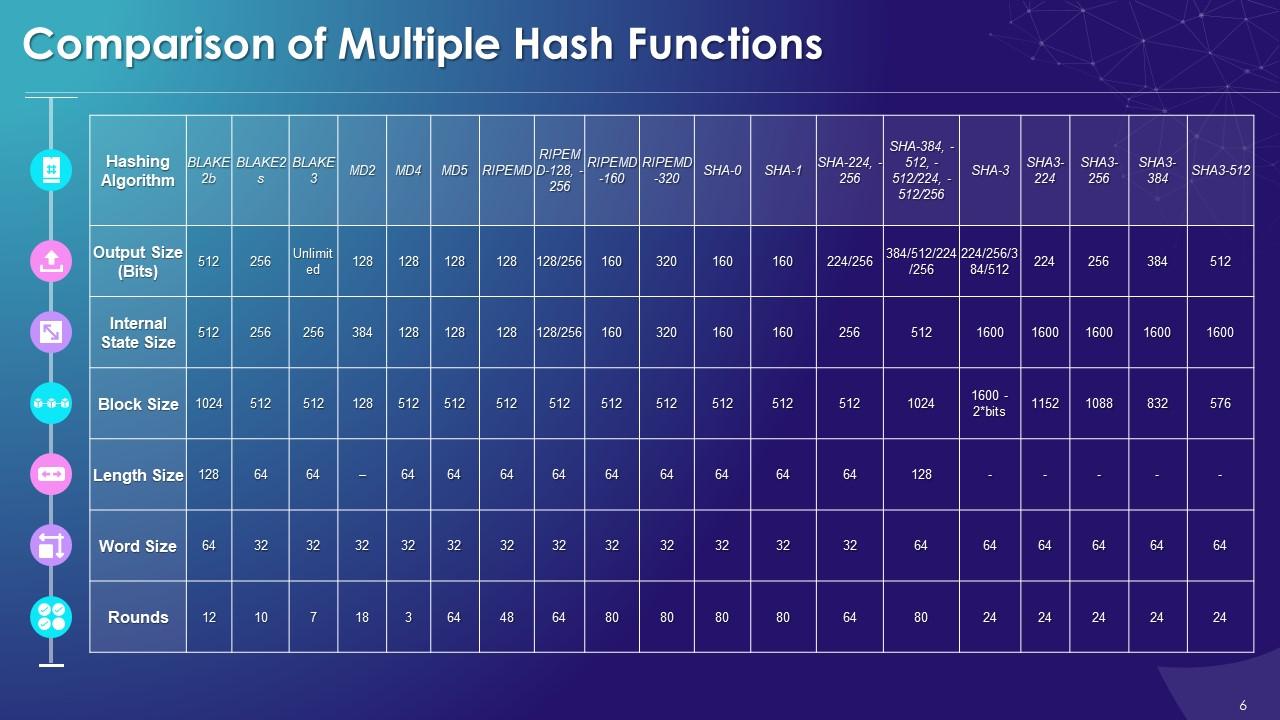

Folie 6

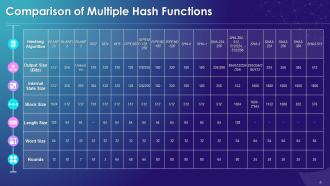

Diese Folie tabelliert den Vergleich mehrerer kryptografischer Hash-Funktionen, die in der Blockchain verwendet werden, anhand mehrerer Parameter wie Ausgabegröße (Bits), interne Zustandsgröße, Blockgröße, Längengröße, Wortgröße und Runden.

Hash-Funktionen in der Blockchain-Technologie Schulungs-Ppt mit allen 22 Folien:

Verwenden Sie unsere Hash-Funktionen in der Blockchain-Technologie-Schulungs-Ppt, um Ihnen effektiv dabei zu helfen, Ihre wertvolle Zeit zu sparen. Sie sind gebrauchsfertig und passen in jede Präsentationsstruktur.

-

Nice and innovative design.

-

SlideTeam is the way to go when you are in a time crunch. Their templates have saved me many times in the past three months.