Diapositives de présentation PowerPoint sur la sécurité du réseau

La sécurité du réseau protège les appareils électroniques tels que les ordinateurs, les serveurs, les gadgets mobiles, les données, les systèmes électroniques et les réseaux contre les attaques de réseau. Cette présentation PowerPoint illustre des détails importants sur la sécurité du réseau. Cette présentation PowerPoint sur la sécurité du réseau sera utile pour éclairer le scénario actuel de l'organisation, les exigences de sécurité du réseau dans différents secteurs et son travail. En outre, le PPT de sécurité informatique contient les éléments critiques de la sécurité du réseau, l'identification et l'évaluation des risques du réseau, les étapes pour atténuer ces risques, les avantages de la sécurité du réseau et le rôle des automatisations dans la sécurité du réseau. De plus, cette présentation sur la sécurité des données est accompagnée d'une liste de contrôle pour mettre en œuvre la sécurité du réseau dans l'organisation, un plan de 30-60-90 jours pour gérer la sécurité du réseau et le budget pour la mettre en œuvre. La plate-forme de sécurité de l'information présente également une feuille de route pour surveiller la sécurité du réseau et un calendrier pour mettre en œuvre la sécurité du réseau dans l'organisation. Enfin, ce PPT de sécurité de l'information électronique montre les effets de la mise en œuvre de la sécurité du réseau sur l'organisation et le tableau de bord pour le suivi des menaces dans la sécurité du réseau. Accédez maintenant.

You must be logged in to download this presentation.

Impress your

Impress your audience

Editable

of Time

Caractéristiques de ces diapositives de présentation PowerPoint :

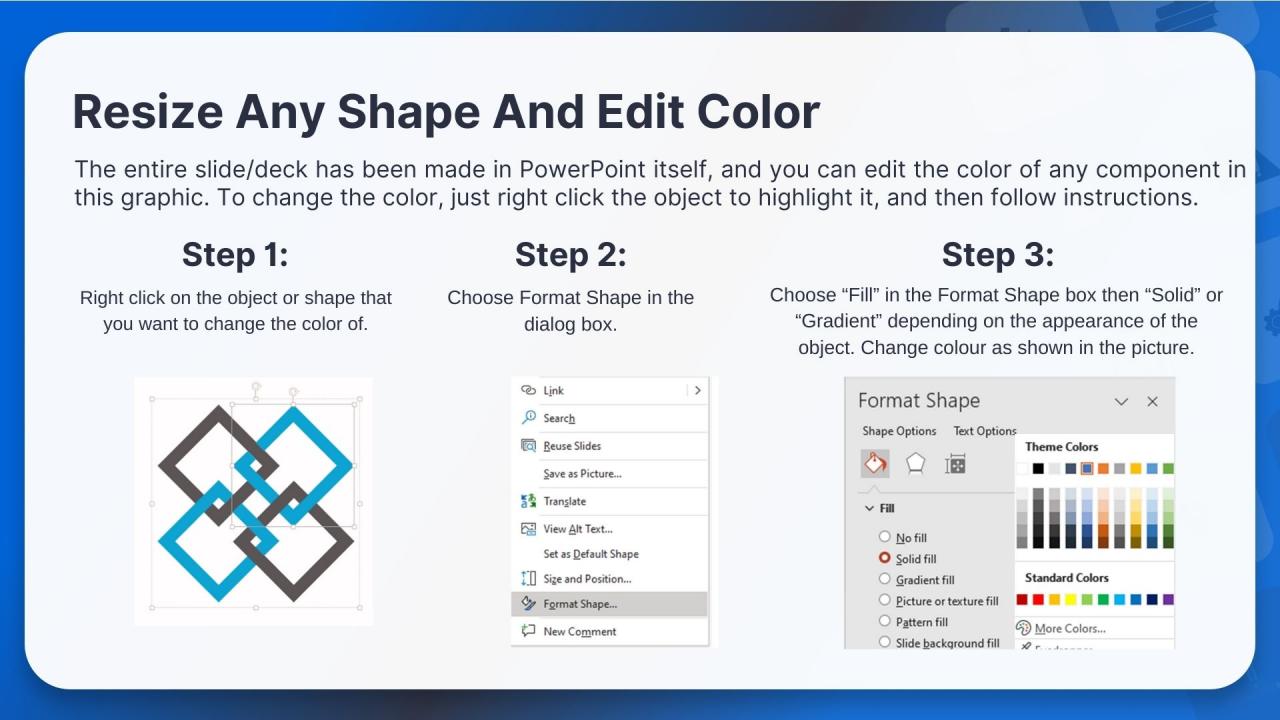

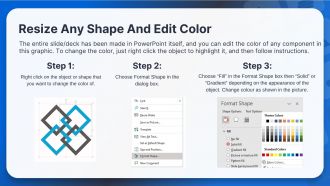

Cette plate-forme complète couvre divers sujets et met en évidence des concepts importants. Il contient des diapositives PPT qui répondent aux besoins de votre entreprise. Cette présentation complète du pont met l'accent sur les diapositives de présentation PowerPoint sur la sécurité du réseau et propose des modèles avec des images d'arrière-plan professionnelles et un contenu pertinent. Ce jeu se compose d'un total de quatre-vingt-une diapositives. Nos concepteurs ont créé des modèles personnalisables, en gardant votre commodité à l'esprit. Vous pouvez facilement modifier la couleur, le texte et la taille de la police. Non seulement cela, vous pouvez également ajouter ou supprimer du contenu si nécessaire. Accédez à cette présentation complète entièrement modifiable en cliquant sur le bouton de téléchargement ci-dessous.

People who downloaded this PowerPoint presentation also viewed the following :

Contenu de cette présentation Powerpoint

Diapositive 1 : cette diapositive présente la sécurité du réseau. Indiquez le nom de votre entreprise et commencez.

Diapositive 2 : Il s'agit d'une diapositive de l'ordre du jour. Indiquez ici vos agendas.

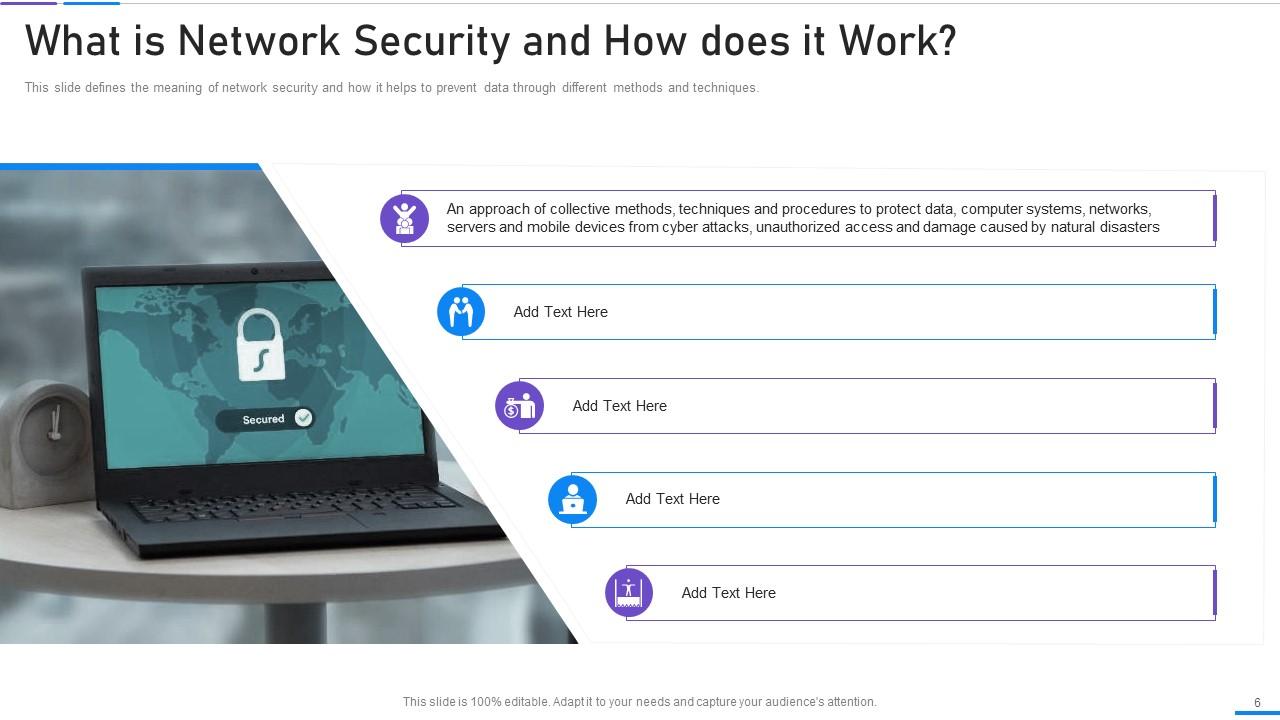

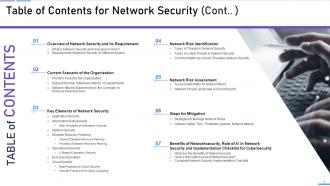

Diapositive 3 : cette diapositive montre la table des matières de la sécurité réseau.

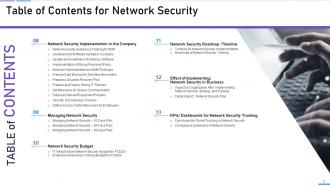

Diapositive 4 : Il s'agit d'une autre diapositive qui poursuit la table des matières de Network Security.

Diapositive 5 : Cette diapositive met en évidence le titre des sujets qui doivent être couverts ensuite dans le modèle.

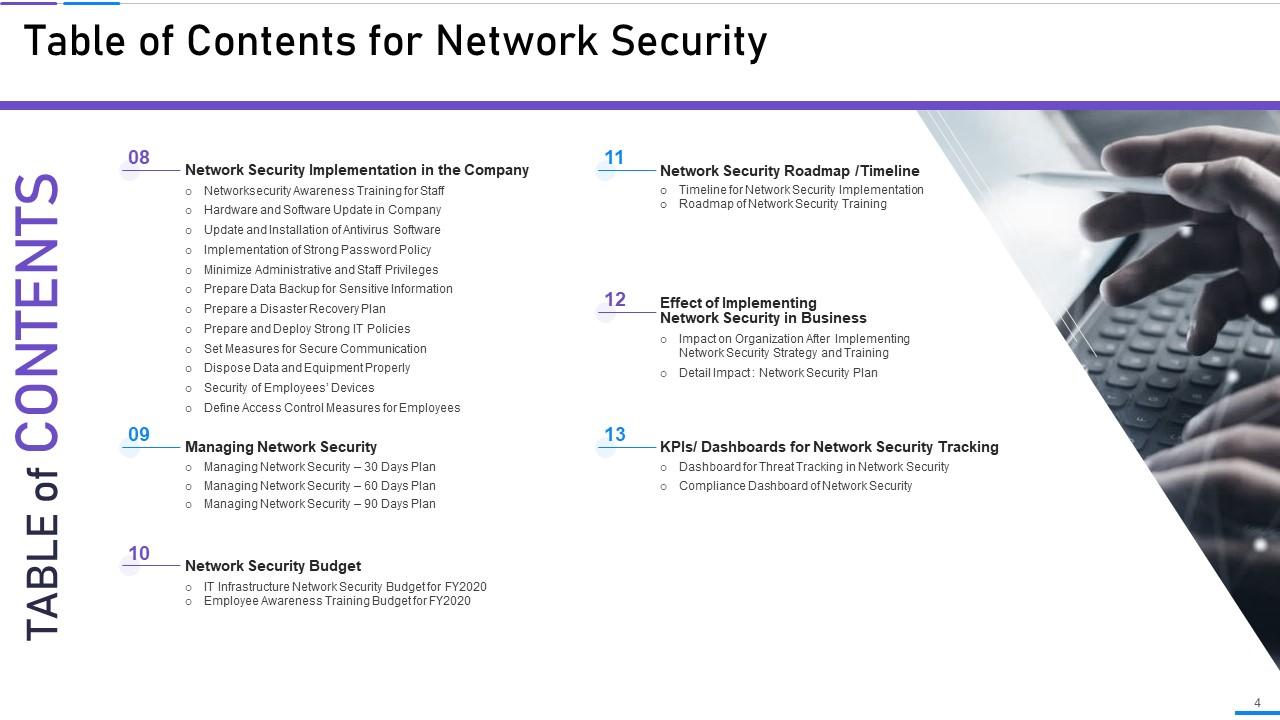

Diapositive 6 : Cette diapositive définit la signification de la sécurité du réseau et comment elle aide à empêcher les données par le biais de différentes méthodes et techniques.

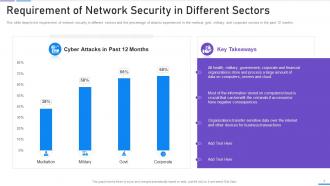

Diapositive 7 : Cette diapositive montre les exigences de sécurité du réseau dans différents secteurs.

Diapositive 8 : Cette diapositive met en évidence le titre des sujets qui doivent être couverts ensuite dans le modèle.

Diapositive 9 : Cette diapositive montre la situation actuelle de l'organisation à travers les pertes totales subies en raison de différentes cyberattaques.

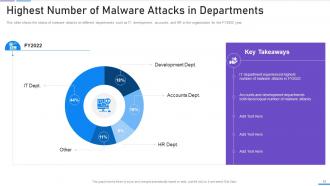

Diapositive 10 : Cette diapositive affiche le plus grand nombre d'attaques de logiciels malveillants dans les services.

Diapositive 11 : Cette diapositive montre les cyberattaques subies par l'entreprise au cours de l'exercice précédent.

Diapositive 12 : Cette diapositive met en évidence le titre des sujets qui doivent être couverts ensuite dans le modèle.

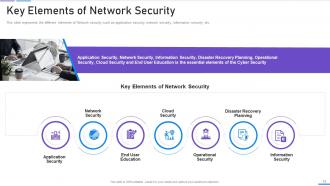

Diapositive 13 : Cette diapositive représente les différents éléments de la sécurité réseau tels que la sécurité des applications, la sécurité du réseau, la sécurité des informations, etc.

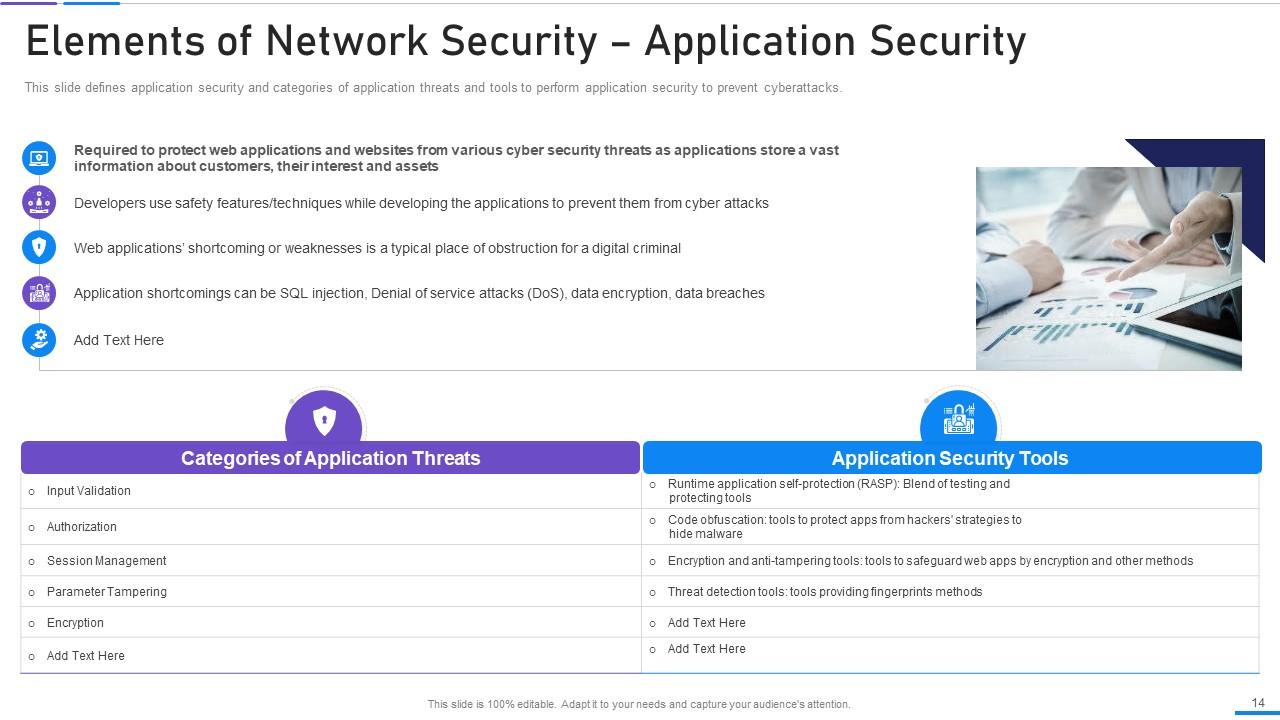

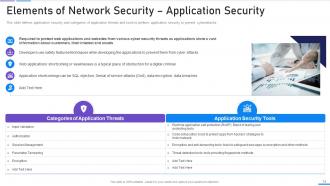

Diapositive 14 : cette diapositive définit la sécurité des applications et les catégories de menaces et d'outils applicatifs pour assurer la sécurité des applications.

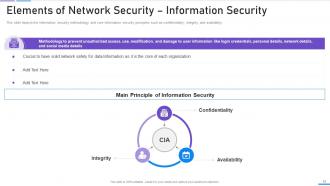

Diapositive 15 : Cette diapositive affiche les éléments de la sécurité du réseau - Sécurité de l'information.

Diapositive 16 : Cette diapositive représente les grands principes de la sécurité de l'information tels que la confidentialité, l'intégrité et la disponibilité.

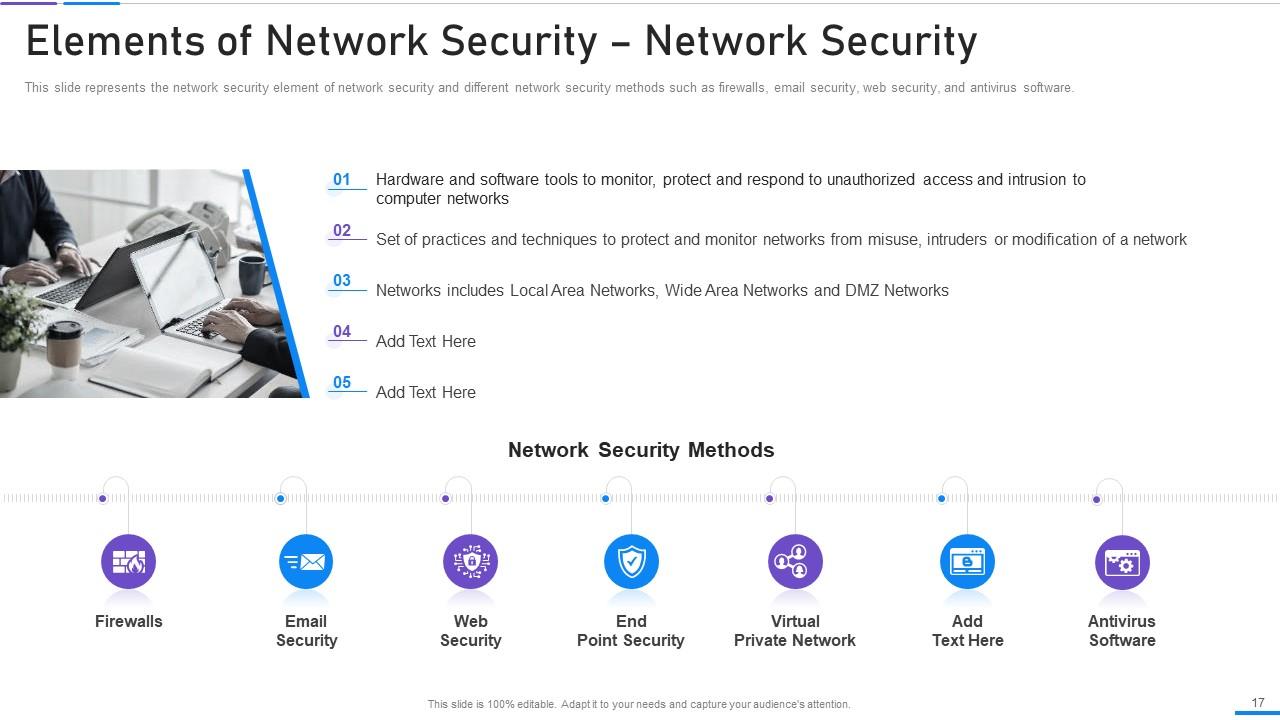

Diapositive 17 : Cette diapositive représente l'élément de sécurité réseau de Sécurité réseau et différentes méthodes de sécurité réseau.

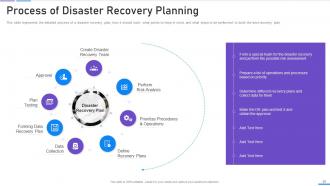

Diapositive 18 : Cette diapositive présente les éléments de la sécurité réseau - Planification de la reprise après sinistre.

Diapositive 19 : Cette diapositive définit les différentes catégories de plans de reprise après sinistre, à savoir les plans de reprise après sinistre des centres de données, les plans de reprise après sinistre basés sur le cloud, etc.

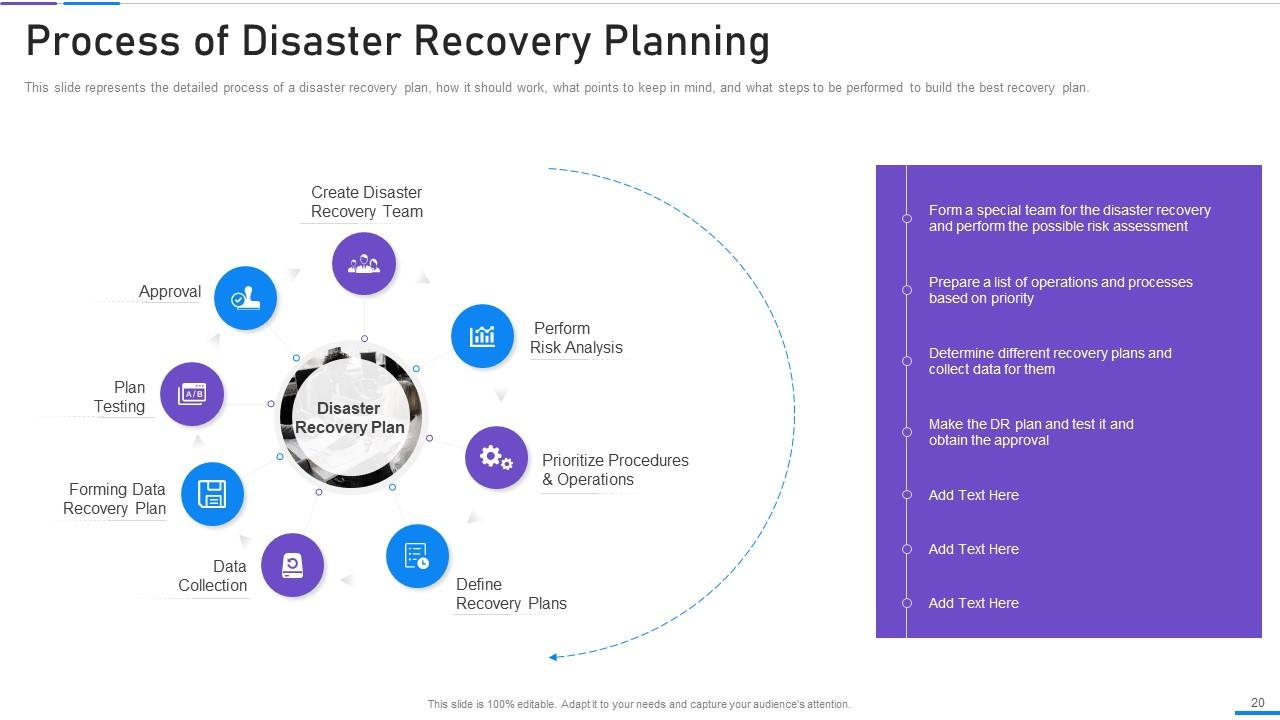

Diapositive 20 : Cette diapositive représente le processus détaillé d'un plan de reprise après sinistre, son fonctionnement, les points à garder à l'esprit, etc.

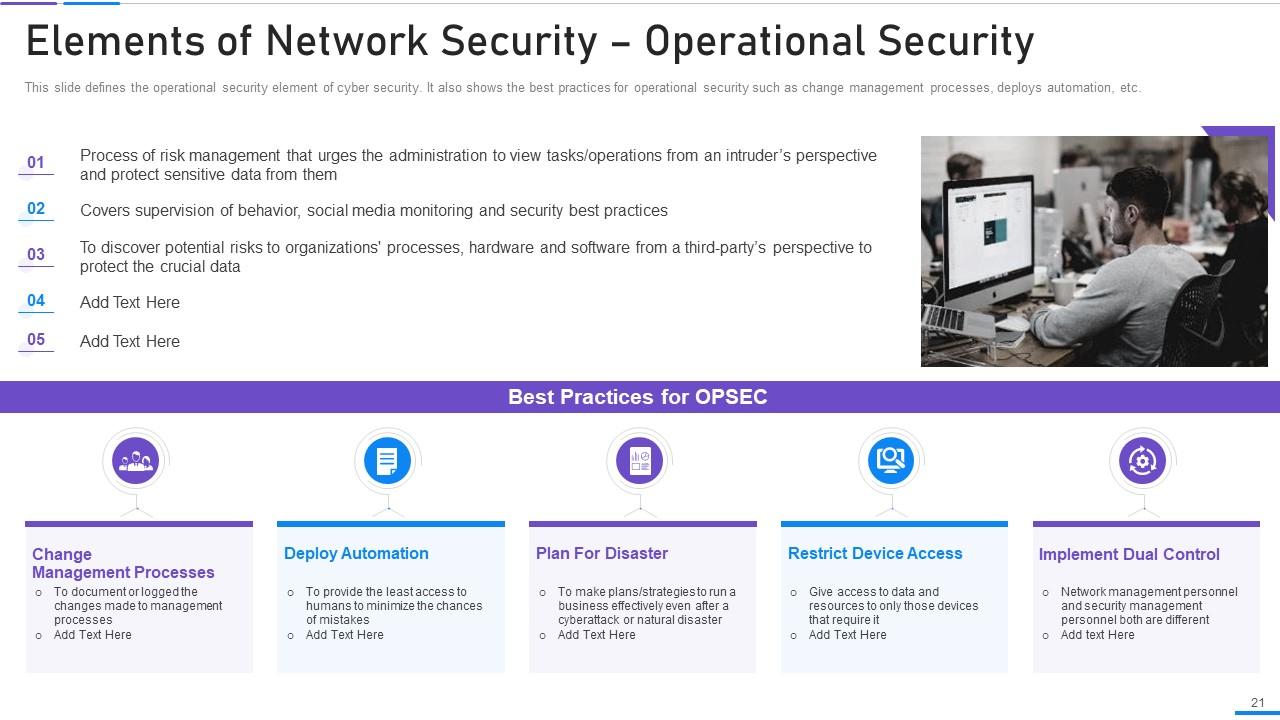

Diapositive 21 : Cette diapositive définit l'élément de sécurité opérationnelle de la sécurité du réseau.

Diapositive 22 : Cette diapositive décrit les principales étapes de la sécurité opérationnelle, telles que la description des informations sensibles, l'identification des risques potentiels, etc.

Diapositive 23 : Cette diapositive présente la formation des utilisateurs finaux dans le cadre du modèle de sécurité réseau.

Diapositive 24 : Cette diapositive présente les éléments de la sécurité réseau - la sécurité du cloud.

Diapositive 25 : Cette diapositive représente les meilleures pratiques pour la sécurité du cloud, telles que le modèle de responsabilité partagée, la gestion des opérations, etc.

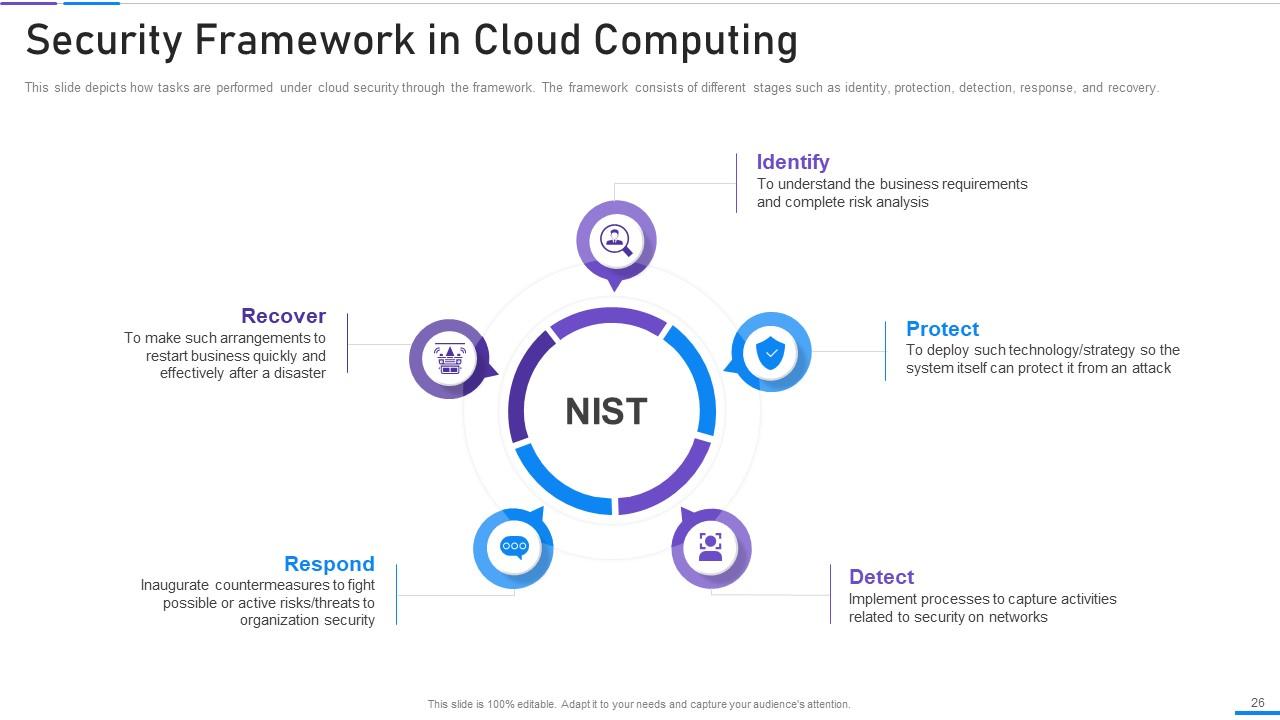

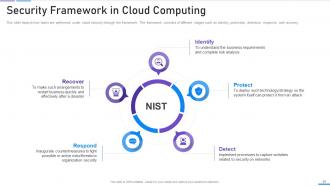

Diapositive 26 : Cette diapositive montre le cadre de sécurité dans le cloud computing.

Diapositive 27 : cette diapositive met en évidence le titre des sujets qui doivent être couverts ensuite dans le modèle.

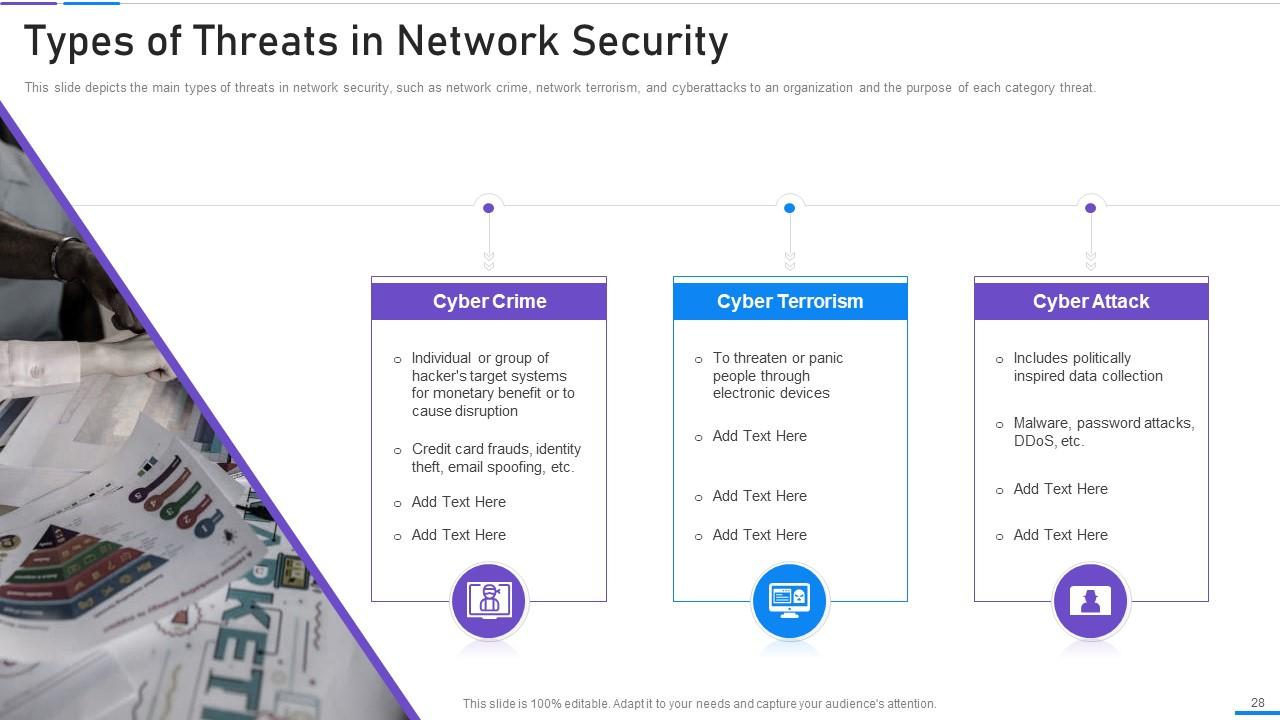

Diapositive 28 : Cette diapositive présente les principaux types de menaces dans la sécurité des réseaux, telles que la cybercriminalité, le cyberterrorisme, etc.

Diapositive 29 : Cette diapositive illustre les catégories de menaces récentes apparues récemment aux États-Unis, au Royaume-Uni, etc.

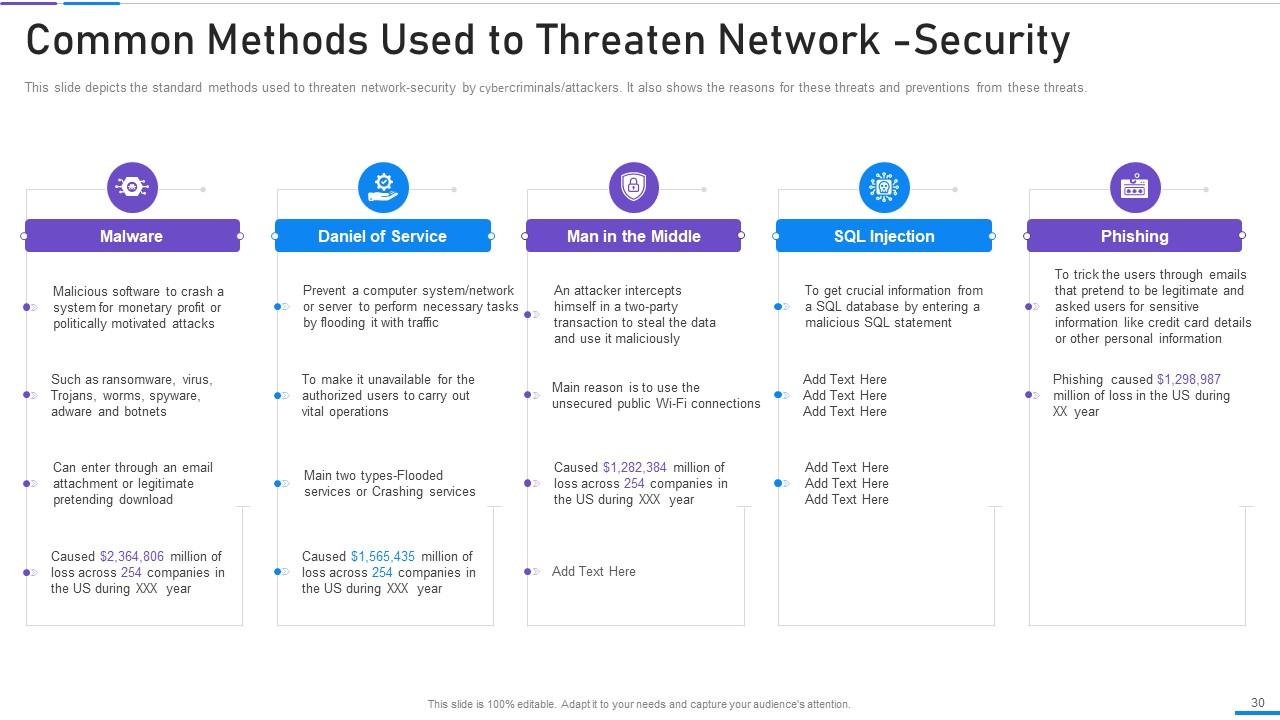

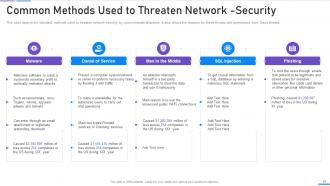

Diapositive 30 : cette diapositive affiche les méthodes courantes utilisées pour menacer la sécurité du réseau.

Diapositive 31 : Cette diapositive met en évidence le titre des sujets qui doivent être couverts ensuite dans le modèle.

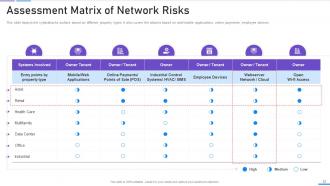

Diapositive 32 : Cette diapositive illustre la surface des cyberattaques en fonction de différents types de propriétés.

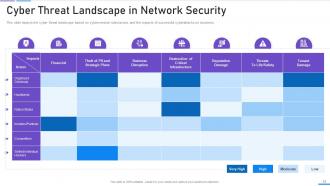

Diapositive 33 : Cette diapositive présente le paysage des cybermenaces dans la sécurité des données.

Diapositive 34 : Cette diapositive met en évidence le titre des sujets qui doivent être couverts ensuite dans le modèle.

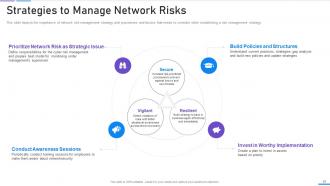

Diapositive 35 : Cette diapositive illustre l'importance de la stratégie et des procédures de gestion des cyberrisques.

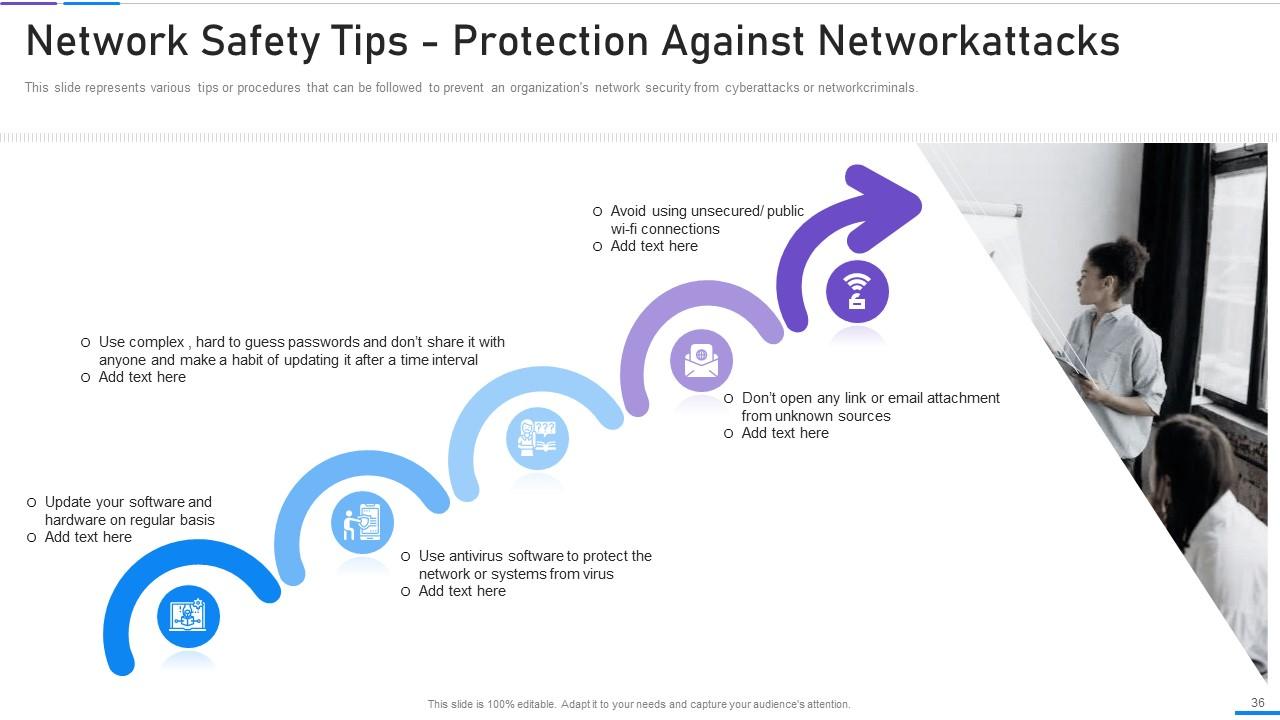

Diapositive 36 : Cette diapositive présente des conseils de cybersécurité - Protection contre les cyberattaques.

Diapositive 37 : Cette diapositive met en évidence le titre des sujets qui doivent être couverts ensuite dans le modèle.

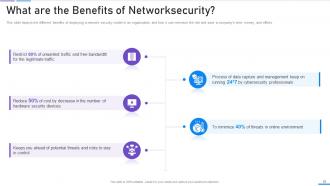

Diapositive 38 : Cette diapositive présente les différents avantages du déploiement d'un modèle de sécurité réseau dans une organisation.

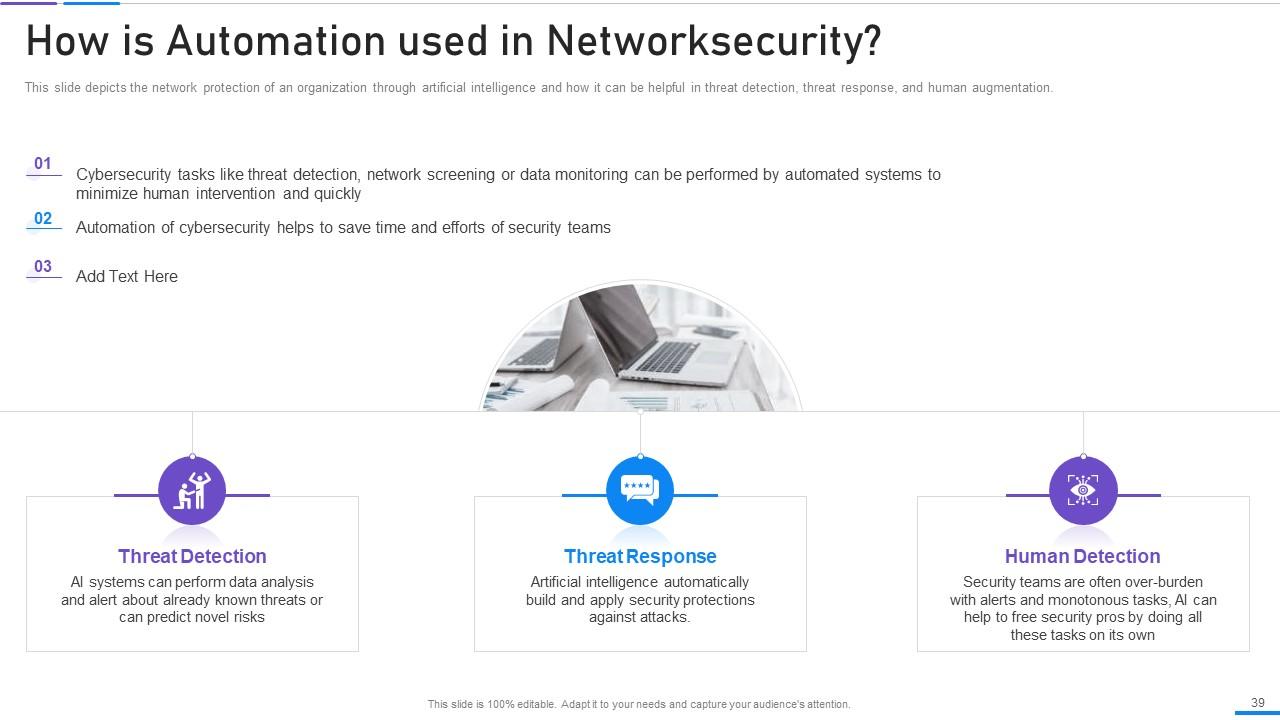

Diapositive 39 : Cette diapositive illustre la cyberprotection d'une organisation grâce à l'intelligence artificielle.

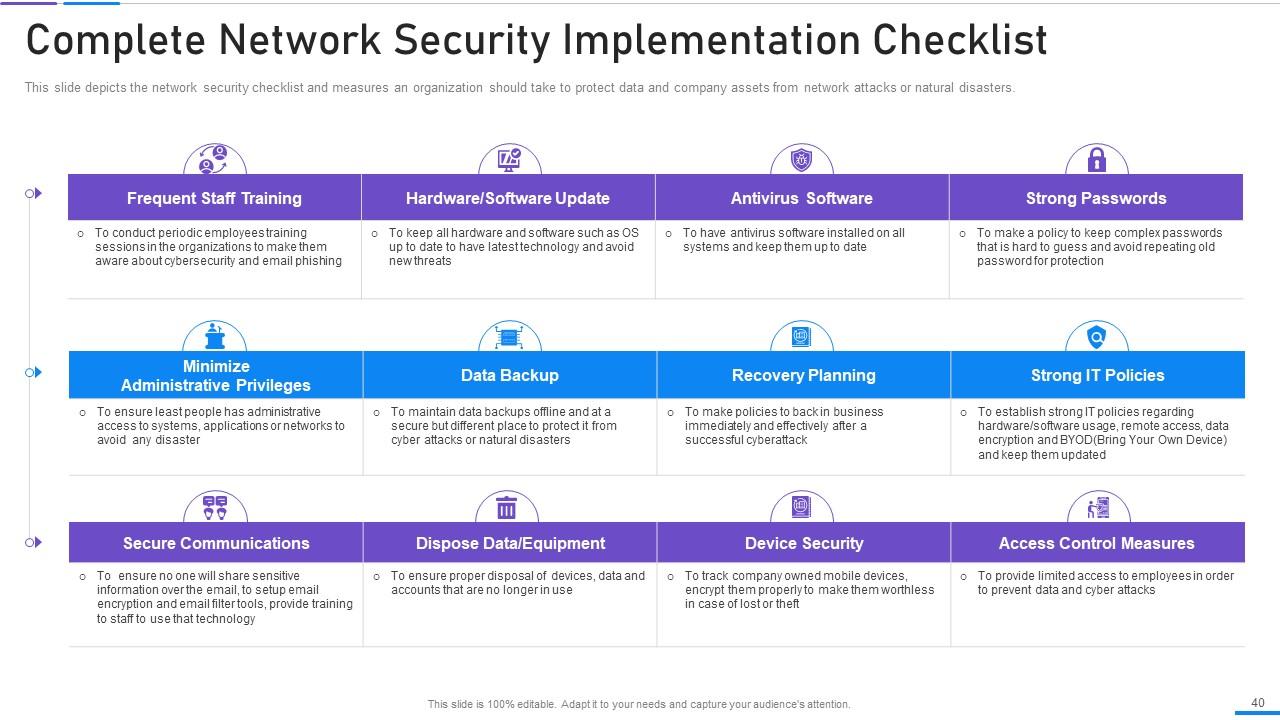

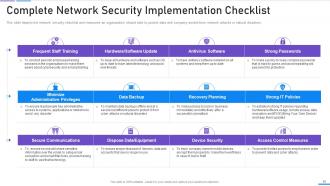

Diapositive 40 : cette diapositive affiche la liste de contrôle complète de la mise en œuvre de la sécurité réseau.

Diapositive 41 : Cette diapositive met en évidence le titre des sujets qui doivent être couverts ensuite dans le modèle.

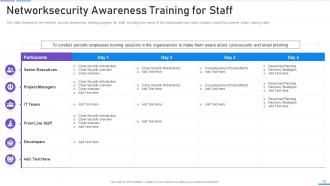

Diapositive 42 : Cette diapositive représente le programme de formation de sensibilisation à la sécurité du réseau pour le personnel, y compris le nom des participants.

Diapositive 43 : Cette diapositive présente la mise à jour du matériel et des logiciels dans l'entreprise.

Diapositive 44 : Cette diapositive illustre les avantages de l'utilisation d'un logiciel antivirus dans l'organisation.

Diapositive 45 : Cette diapositive montre l'importance d'avoir des mots de passe forts pour différents comptes en ligne.

Diapositive 46 : Cette diapositive montre l'importance de minimiser le privilège administratif et personnel en montrant ses avantages pour l'entreprise.

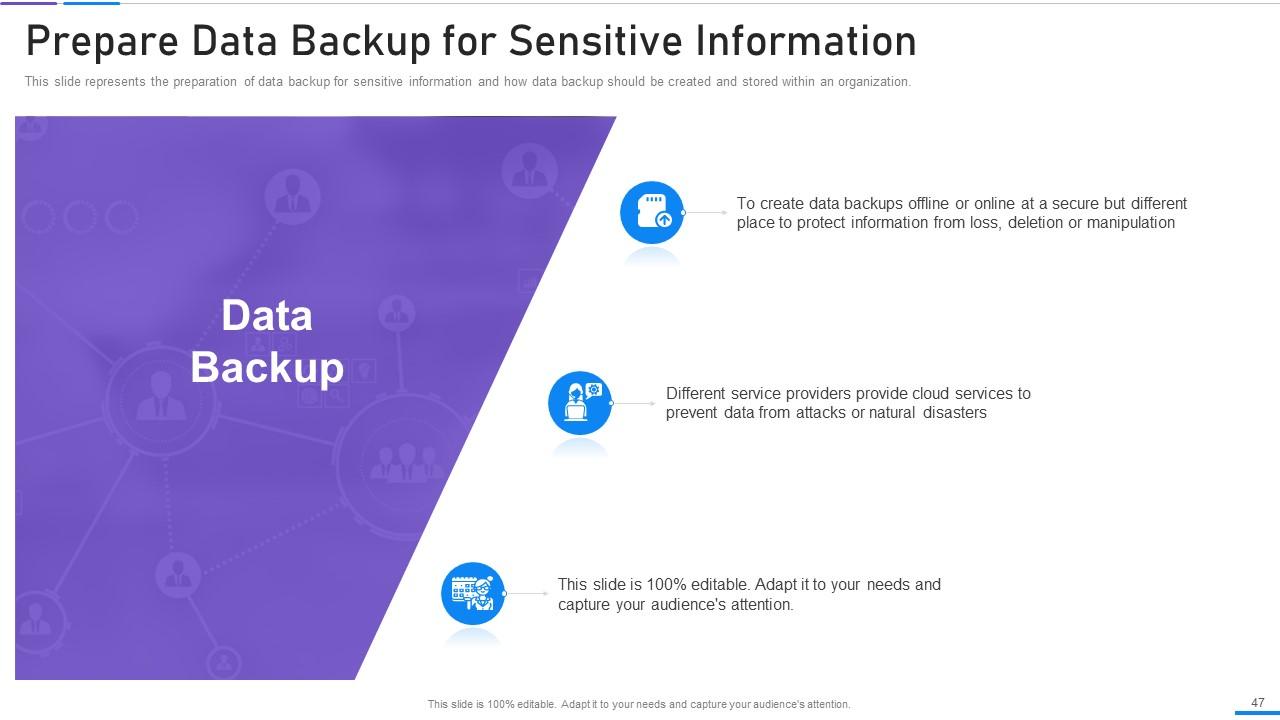

Diapositive 47 : Cette diapositive affiche Préparer la sauvegarde des données pour les informations sensibles.

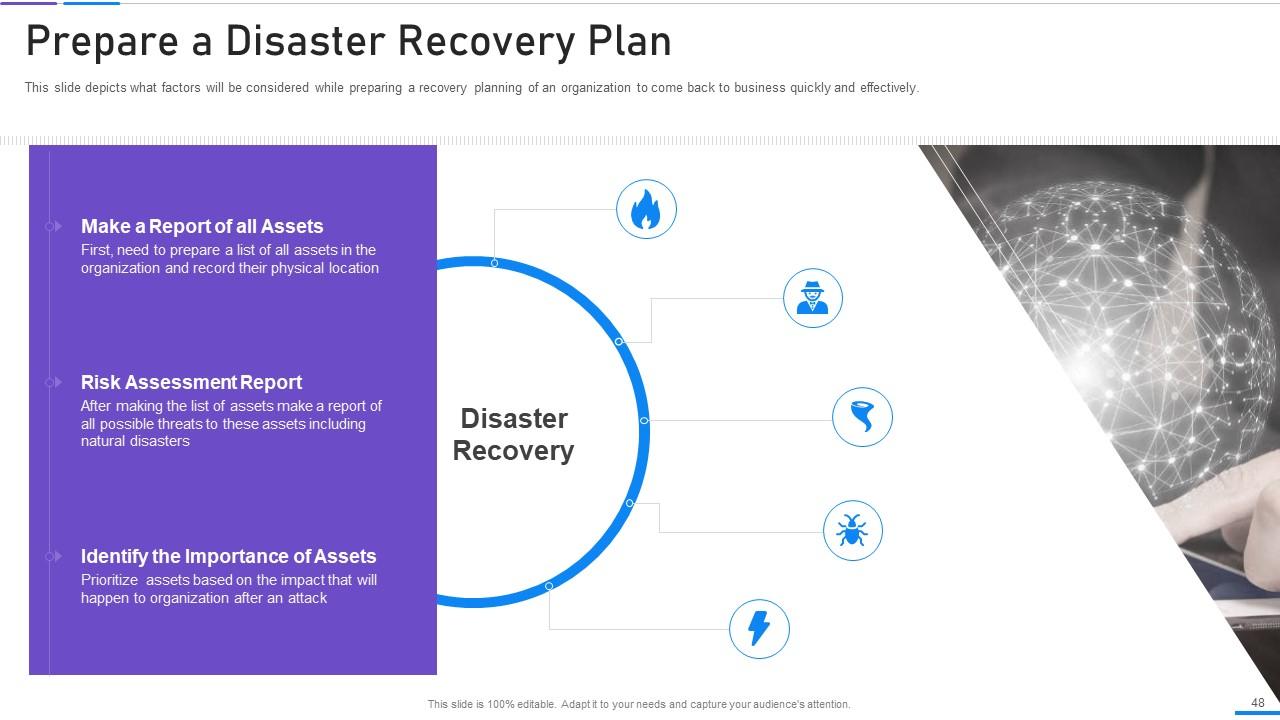

Diapositive 48 : Cette diapositive décrit les facteurs qui seront pris en compte lors de la préparation d'un plan de rétablissement d'une organisation.

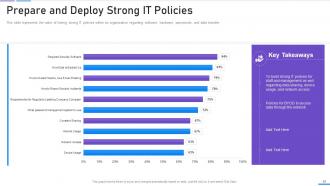

Diapositive 49 : Cette diapositive représente la valeur d'avoir des politiques informatiques solides au sein d'une organisation.

Diapositive 50 : Cette diapositive décrit la communication sécurisée au sein d'une organisation et la technologie de cryptage des e-mails.

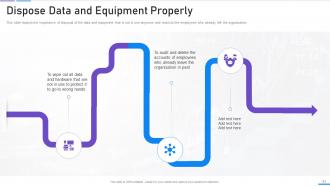

Diapositive 51 : Cette diapositive montre l'importance de l'élimination des données et des équipements qui ne sont plus utilisés.

Diapositive 52 : Cette diapositive montre que la sécurité du matériel ou des appareils des employés est également essentielle lors de l'application du modèle de cybersécurité.

Diapositive 53 : Cette diapositive présente Définir les mesures de contrôle d'accès pour les employés.

Diapositive 54 : cette diapositive met en évidence le titre des sujets qui doivent être couverts ensuite dans le modèle.

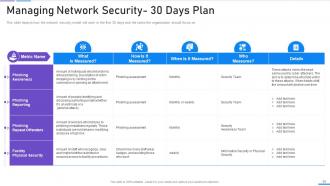

Diapositive 55 : Cette diapositive décrit le fonctionnement du modèle de sécurité réseau au cours des 30 premiers jours et les tâches sur lesquelles l'organisation doit se concentrer.

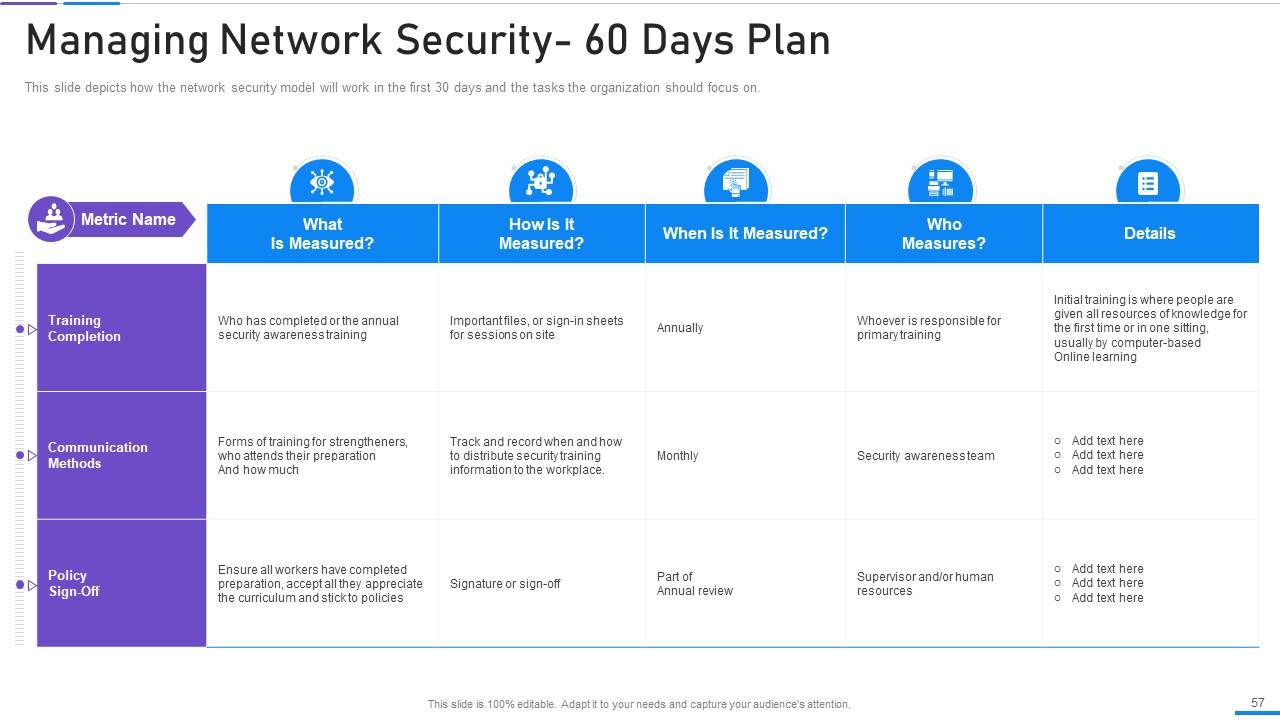

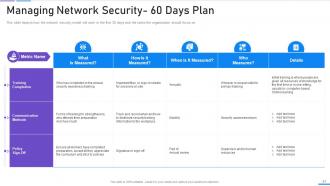

Diapositive 56 : Cette diapositive représente le plan pour 60 jours après la mise en œuvre du modèle de sécurité réseau dans l'organisation.

Diapositive 57 : Cette diapositive décrit le plan de 90 jours du modèle de sécurité réseau dans une organisation et la conformité de la formation.

Diapositive 58 : cette diapositive met en évidence le titre des sujets qui doivent être couverts ensuite dans le modèle.

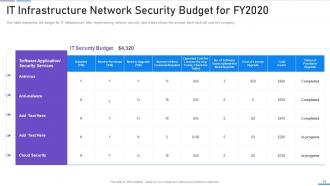

Diapositive 59 : Cette diapositive représente le budget de l'infrastructure informatique après la mise en œuvre de la sécurité des données.

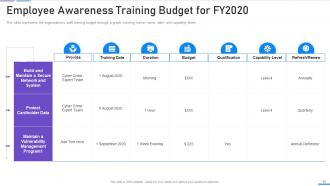

Diapositive 60 : Cette diapositive affiche le budget de formation du personnel de l'organisation à travers un graphique couvrant le nom du formateur, la date et les niveaux de capacité.

Diapositive 61 : cette diapositive met en évidence le titre des sujets qui doivent être couverts ensuite dans le modèle.

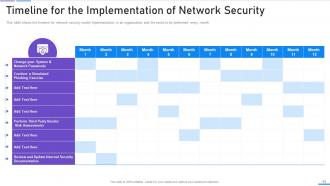

Diapositive 62 : cette diapositive affiche la chronologie de la mise en œuvre de la sécurité du réseau.

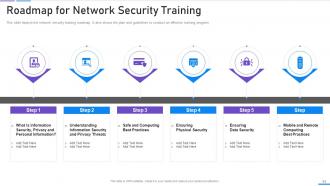

Diapositive 63 : Cette diapositive illustre la feuille de route de la formation à la sécurité du réseau.

Diapositive 64 : cette diapositive met en évidence le titre des sujets qui doivent être couverts ensuite dans le modèle.

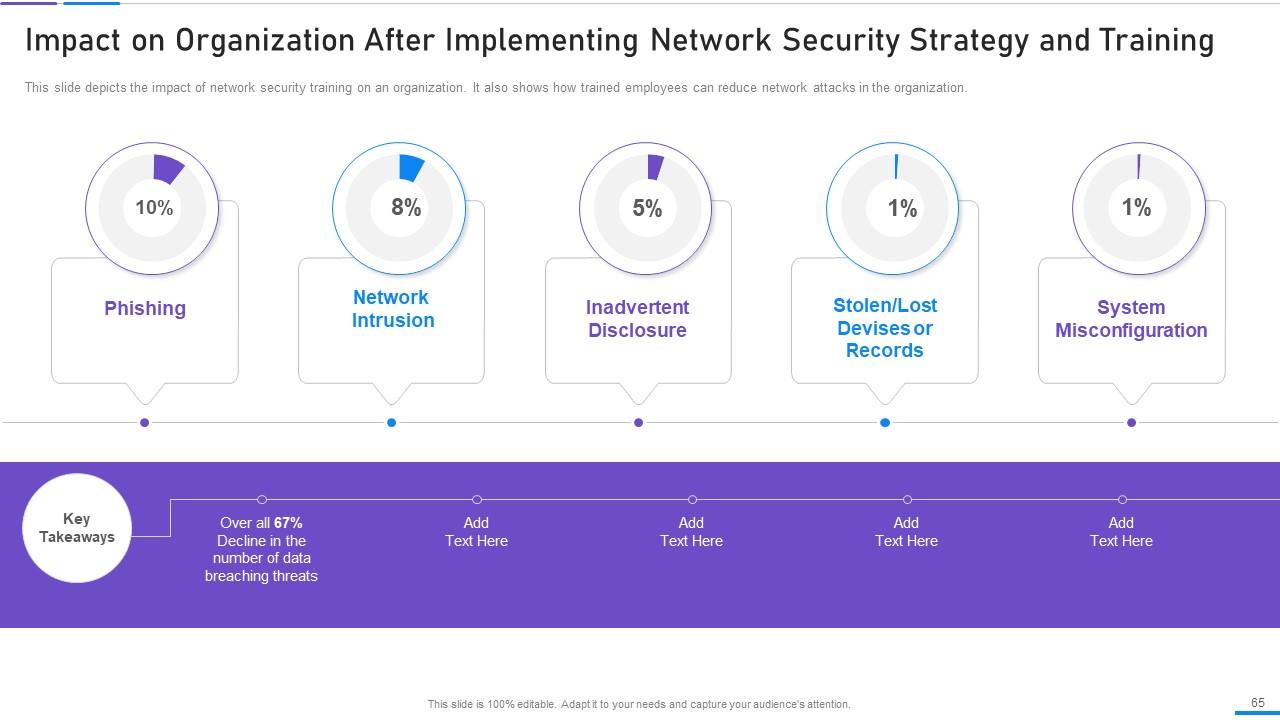

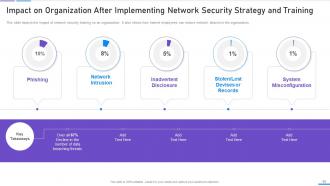

Diapositive 65 : cette diapositive affiche l'impact sur l'organisation après la mise en œuvre de la stratégie et de la formation en matière de sécurité réseau.

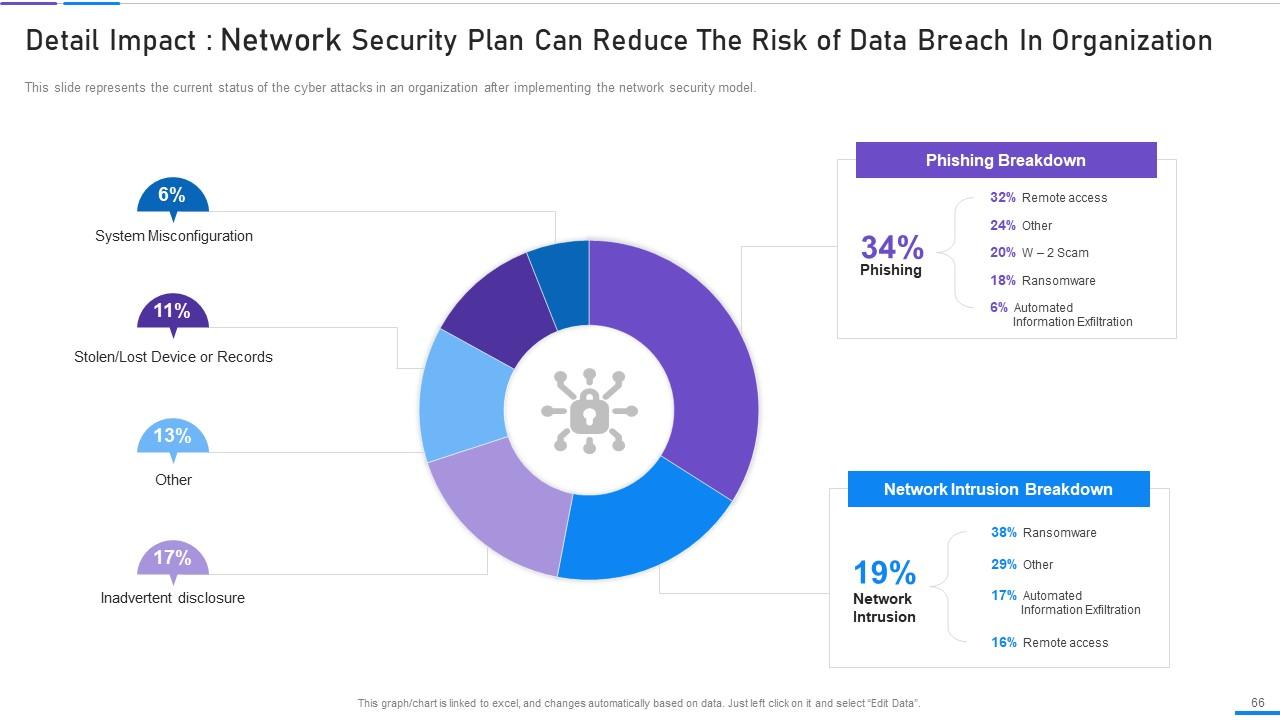

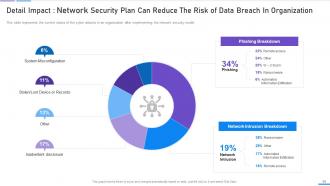

Diapositive 66 : Cette diapositive représente l'état actuel des cyberattaques dans une organisation après la mise en œuvre du modèle de cybersécurité.

Diapositive 67 : Cette diapositive met en évidence le titre des sujets qui doivent être couverts ensuite dans le modèle.

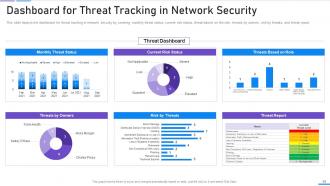

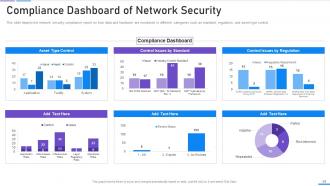

Diapositive 68 : cette diapositive présente le tableau de bord pour le suivi des menaces dans la sécurité réseau.

Diapositive 69 : cette diapositive illustre le rapport de conformité de la sécurité réseau sur la façon dont les données et le matériel sont surveillés dans différentes catégories.

Diapositive 70 : cette diapositive présente des icônes pour la sécurité du réseau.

Diapositive 71 : Cette diapositive est intitulée Diapositives supplémentaires pour aller de l'avant.

Diapositive 72 : Cette diapositive fournit un plan de 30 60 90 jours avec des zones de texte.

Diapositive 73 : Voici la diapositive Notre mission avec des images et du texte connexes.

Diapositive 74 : cette diapositive présente la feuille de route avec des zones de texte supplémentaires.

Diapositive 75 : Il s'agit d'une diapositive de chronologie. Afficher les données relatives aux intervalles de temps ici.

Diapositive 76 : Cette diapositive montre des post-it. Postez vos notes importantes ici.

Diapositive 77 : Il s'agit d'une diapositive de comparaison pour établir une comparaison entre les produits, les entités, etc.

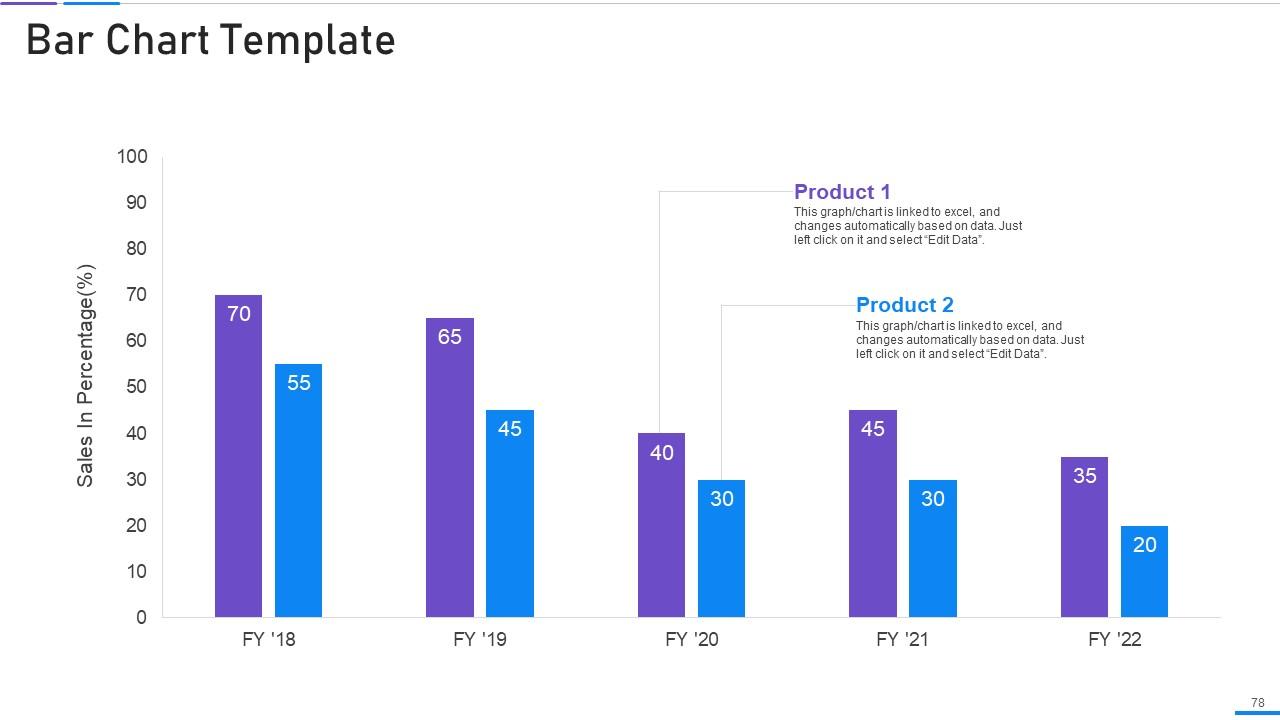

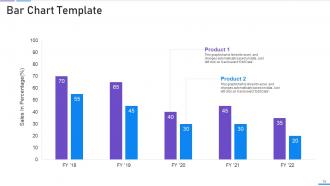

Diapositive 78 : Cette diapositive présente un graphique à barres avec une comparaison de deux produits.

Diapositive 79 : Il s'agit d'une diapositive financière. Montrez vos trucs liés aux finances ici.

Diapositive 80 : cette diapositive contient un puzzle avec des icônes et du texte associés.

Diapositive 81 : Ceci est une diapositive de remerciement avec l'adresse, les numéros de contact et l'adresse e-mail.

Diapositives de présentation PowerPoint sur la sécurité du réseau avec les 86 diapositives :

Utilisez nos diapositives de présentation PowerPoint sur la sécurité du réseau pour vous aider efficacement à gagner un temps précieux. Ils sont prêts à l'emploi pour s'adapter à n'importe quelle structure de présentation.

FAQs

Network security refers to the set of methods, techniques, and technologies that an organization uses to secure its computer network infrastructure from unauthorized access, misuse, modification, or destruction. It is crucial because it protects sensitive and confidential data, prevents network downtime, and ensures business continuity by mitigating cyber threats, attacks, and vulnerabilities.

The four main elements of network security are application security, information security, network security, and operational security. Application security ensures the protection of applications and software from threats. Information security deals with securing confidential and sensitive data. Network security aims to protect the network infrastructure and devices from unauthorized access. Operational security ensures that the security protocols and procedures are followed correctly to mitigate cyber threats.

Recent threats to network security include malware, phishing, ransomware, and social engineering attacks. These threats are continuously evolving and becoming more sophisticated. Attackers are using advanced techniques to bypass security measures and exploit vulnerabilities.

Organizations can prevent network security threats by implementing security best practices, such as using strong passwords, regularly updating software and hardware, deploying anti-malware and anti-virus software, and providing regular security awareness training to employees. Additionally, using multi-factor authentication, implementing access control measures, and conducting regular vulnerability assessments can also help prevent network security threats.

The benefits of deploying a network security model in an organization include protecting sensitive data and intellectual property, mitigating cyber risks and threats, ensuring business continuity, and enhancing customer trust and confidence. A robust network security model can also help the organization comply with regulatory requirements and reduce financial losses due to cyber attacks.

-

Great product with effective design. Helped a lot in our corporate presentations. Easy to edit and stunning visuals.

-

Excellent Designs.