Diapositives de présentation Powerpoint SASE IT

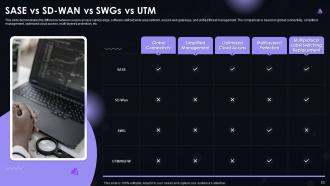

Saisissez notre présentation PowerPoint SASE IT conçue par des experts. Il donne une brève idée du modèle de sécurité SASE, y compris son architecture, son fonctionnement, les composants du cadre, les cas d'utilisation, le processus de mise en œuvre et la comparaison de SASE avec différentes technologies. Notre présentation SASE Security couvre l'importance du modèle SASE, son rôle dans l'espace de travail numérique, l'architecture générique et centrée sur l'identité, les caractéristiques, le fonctionnement et les problèmes des modèles de sécurité réseau traditionnels. En outre, il contient les composants de l'infrastructure SASE, notamment le SD-WAN de réseau étendu défini par logiciel, la passerelle Web sécurisée SWG, l'accès réseau Zero Trust ZTNA, le courtier de sécurité d'accès au cloud CASB et le pare-feu en tant que service FWaaS. De plus, notre PPT d'architecture SASE inclut la comparaison de la technologie SASE avec d'autres technologies telles que SD-WAN, SWG et UTM. Il comprend également un budget de mise en œuvre et un programme de formation. Il répond en outre à un calendrier et à une feuille de route pour mettre en œuvre le modèle de sécurité réseau SASE dans une organisation. De plus, notre module SASE Network Security répond à un tableau de bord de suivi des performances. Enfin, il comprend les cas d'utilisation de Secure Access Service Edge dans différents domaines. Accéder immédiatement.

You must be logged in to download this presentation.

Impress your

Impress your audience

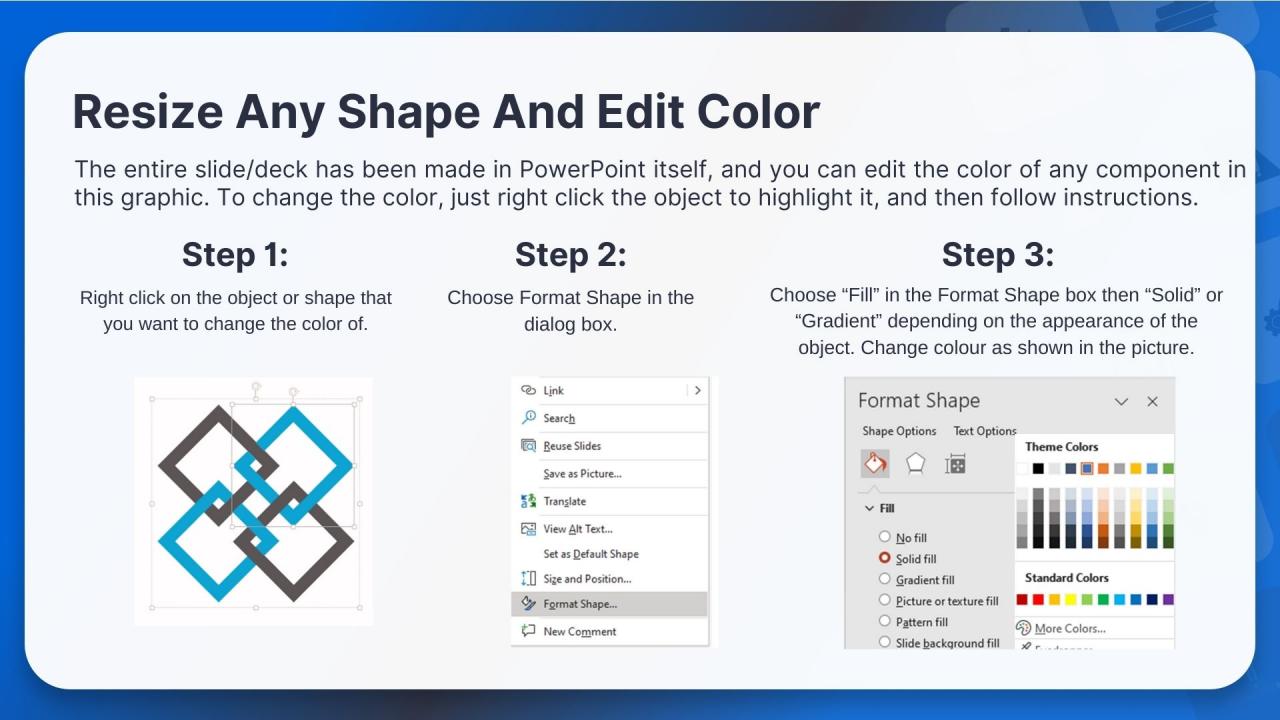

Editable

of Time

Caractéristiques de ces diapositives de présentation PowerPoint :

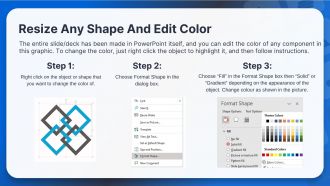

Fournissez ce jeu complet aux membres de votre équipe et à d'autres collaborateurs. Composées de diapositives stylisées présentant divers concepts, ces diapositives de présentation Powerpoint SASE IT sont le meilleur outil que vous puissiez utiliser. Personnalisez son contenu et ses graphismes pour le rendre unique et stimulant. Toutes les quatre-vingts diapositives sont éditables et modifiables, alors n'hésitez pas à les ajuster à votre environnement professionnel. La police, la couleur et les autres composants sont également disponibles dans un format modifiable, ce qui fait de cette conception PPT le meilleur choix pour votre prochaine présentation. Alors, téléchargez maintenant.

People who downloaded this PowerPoint presentation also viewed the following :

Contenu de cette présentation Powerpoint

Diapositive 1 : Cette diapositive présente SASE (IT). Commencez par indiquer le nom de votre entreprise.

Diapositive 2 : Cette diapositive illustre l'ordre du jour de la présentation.

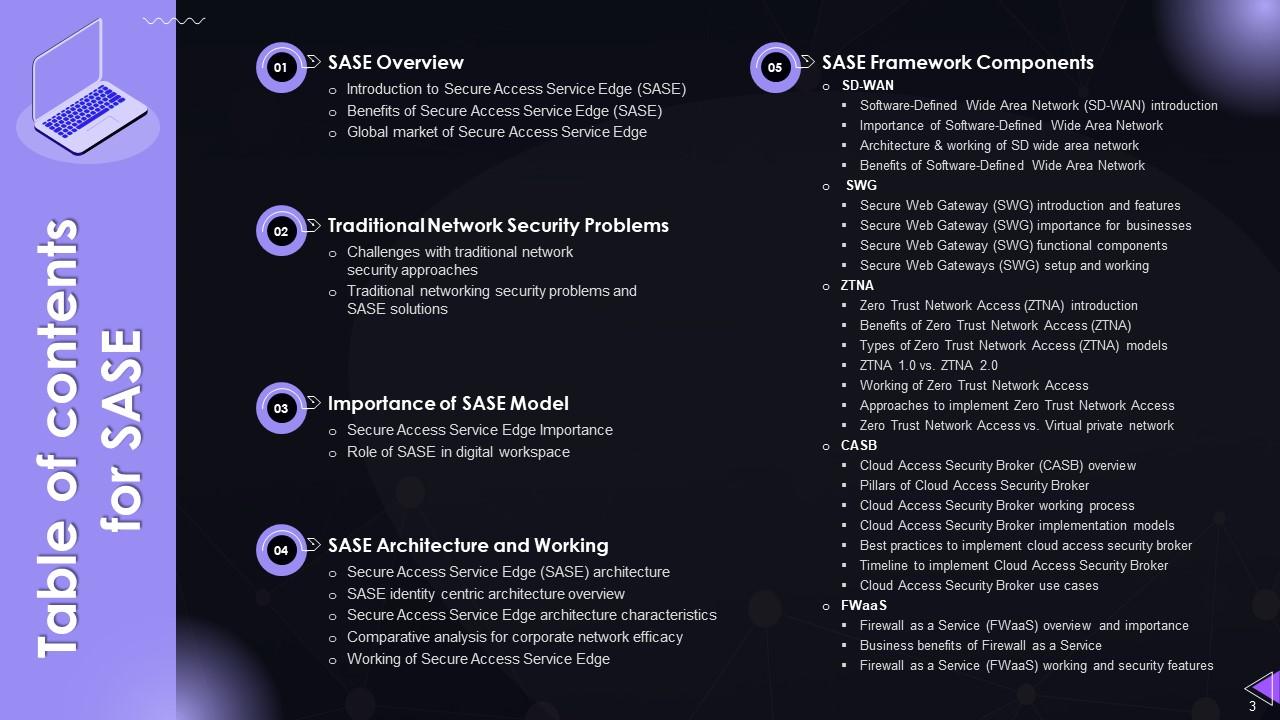

Diapositive 3 : Cette diapositive comprend la table des matières.

Diapositive 4 : Cette diapositive poursuit la table des matières.

Diapositive 5 : Cette diapositive met en évidence le titre des sujets à traiter plus en détail.

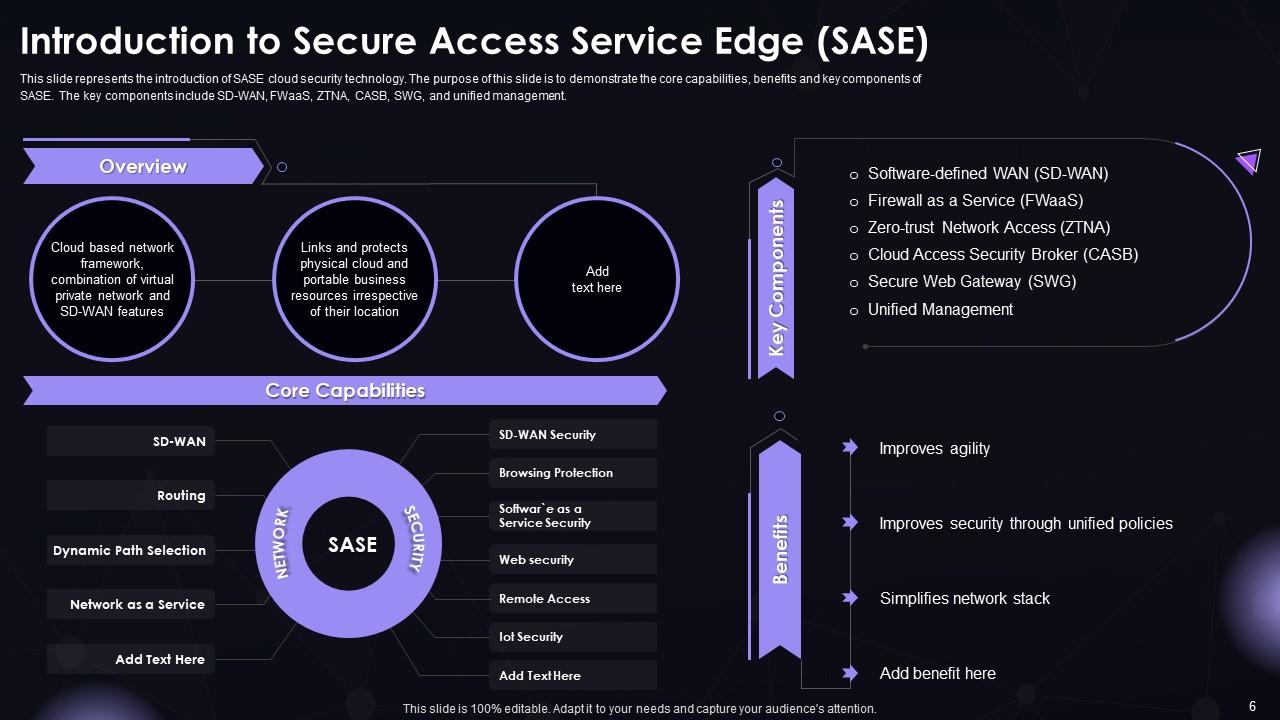

Diapositive 6 : Cette diapositive représente l'introduction de la technologie de sécurité cloud SASE.

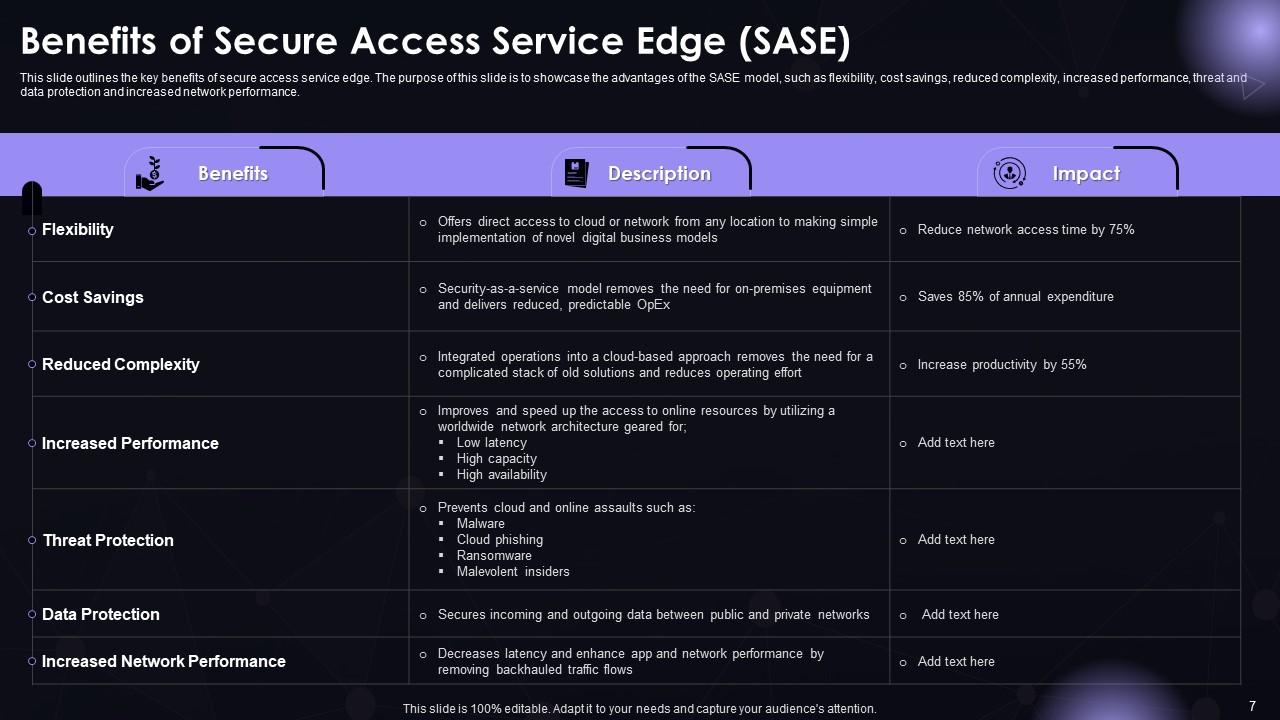

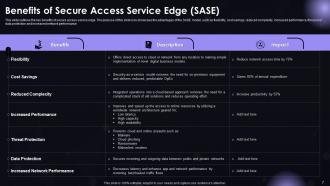

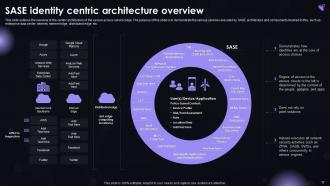

Diapositive 7 : Cette diapositive décrit les principaux avantages de la périphérie de service d'accès sécurisé.

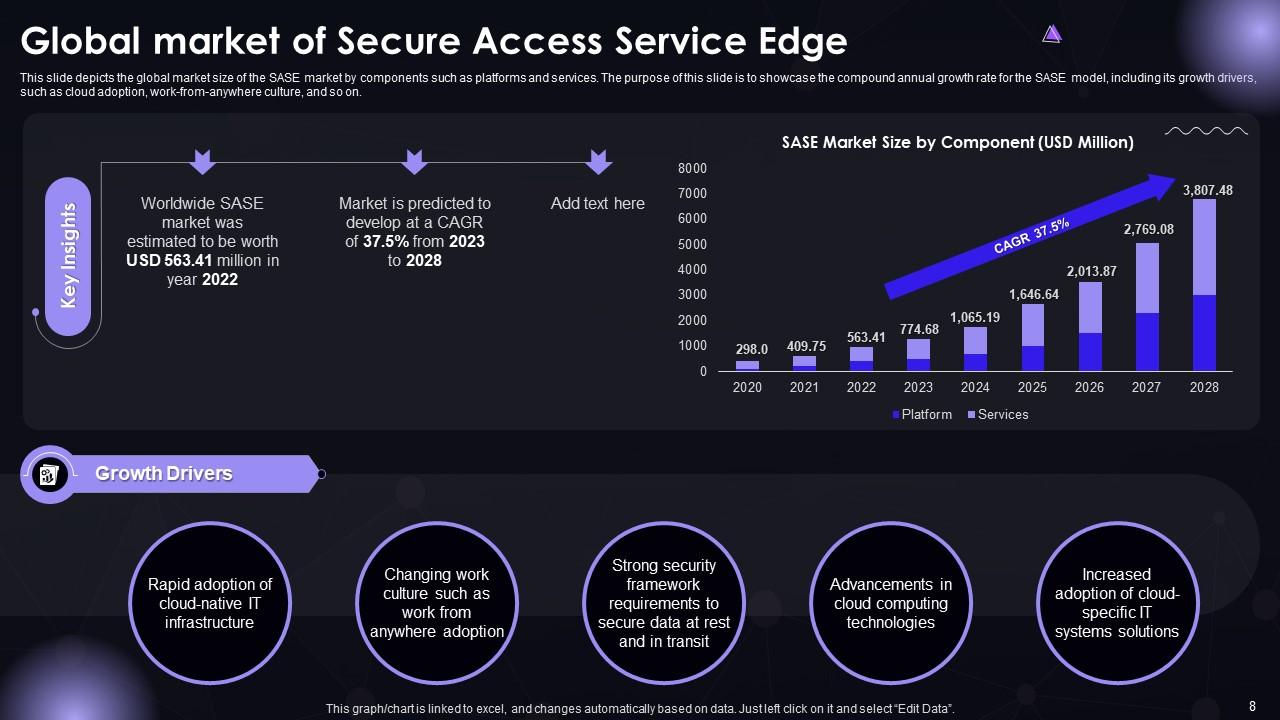

Diapositive 8 : Cette diapositive illustre la taille du marché mondial du marché SASE par des composants tels que les plates-formes et les services.

Diapositive 9 : Cette diapositive présente l'en-tête du contenu à discuter ensuite.

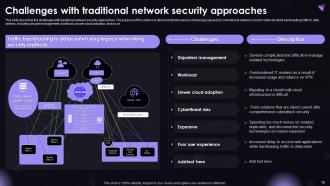

Diapositive 10 : Cette diapositive décrit les défis des approches de sécurité réseau traditionnelles.

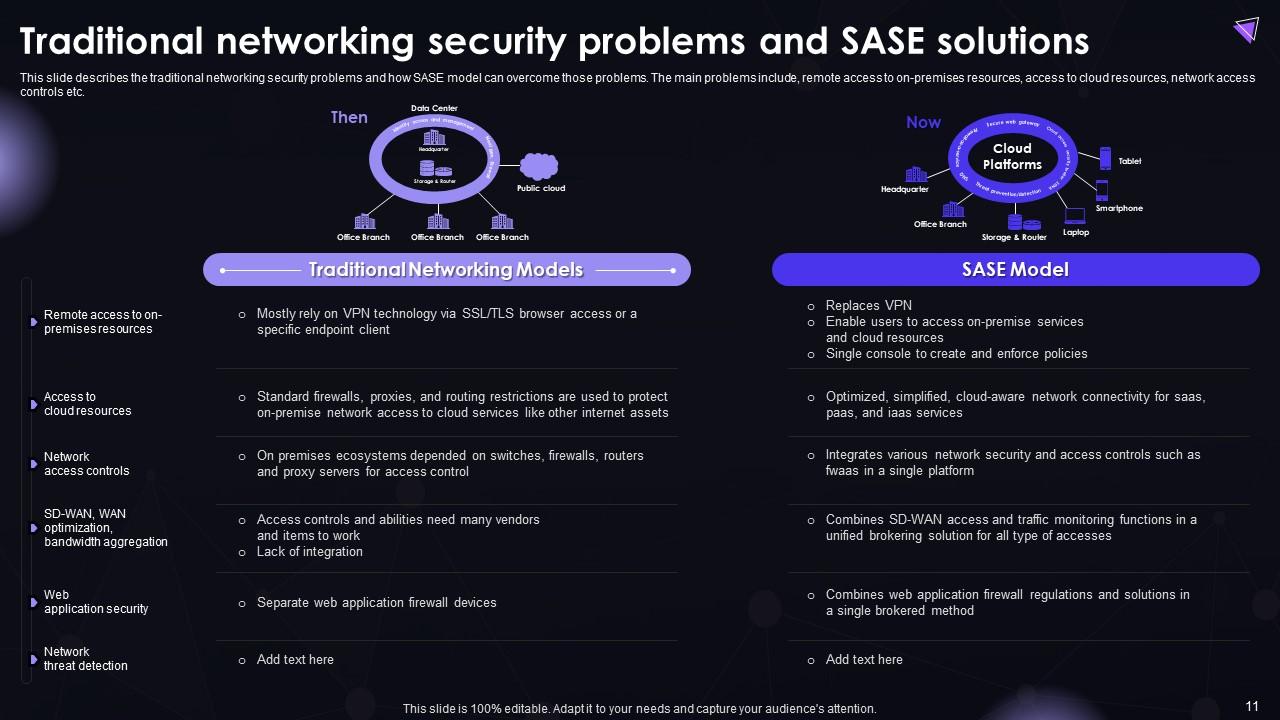

Diapositive 11 : Cette diapositive présente les problèmes de sécurité réseau traditionnels et comment le modèle SASE peut surmonter ces problèmes.

Diapositive 12 : Cette diapositive illustre le titre des idées à traiter plus en détail.

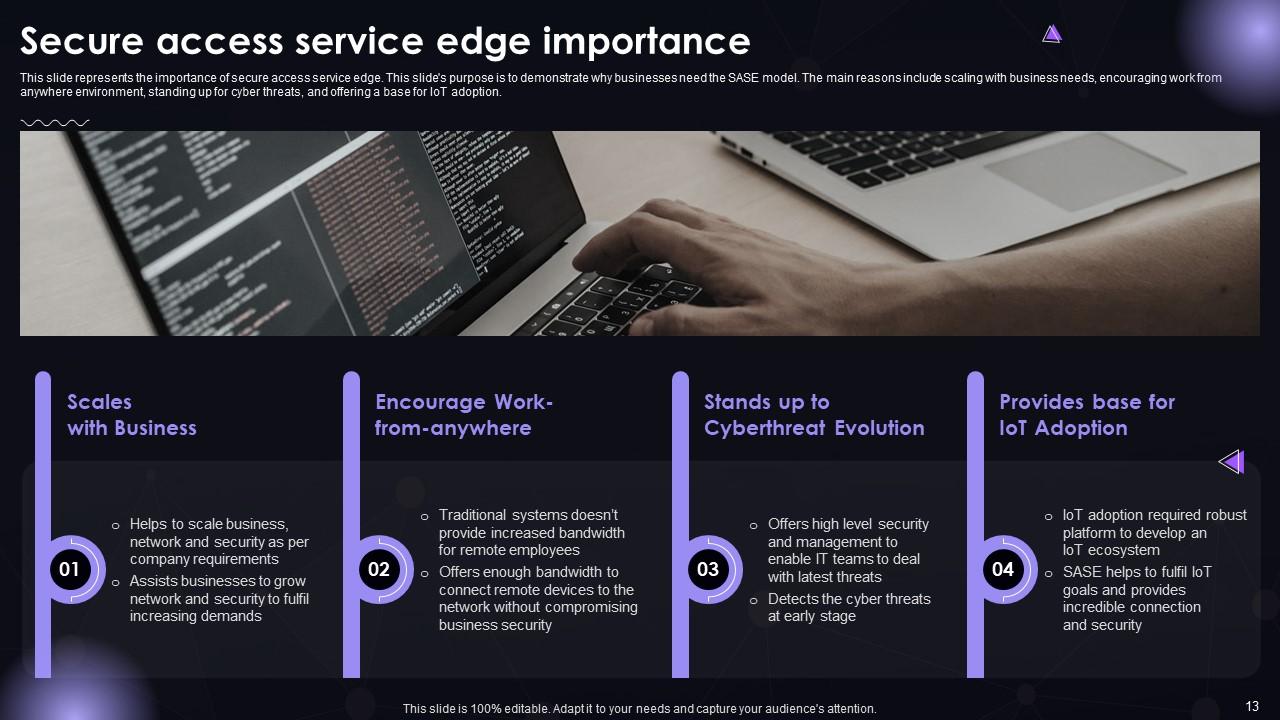

Diapositive 13 : Cette diapositive représente l'importance de la périphérie sécurisée des services d'accès.

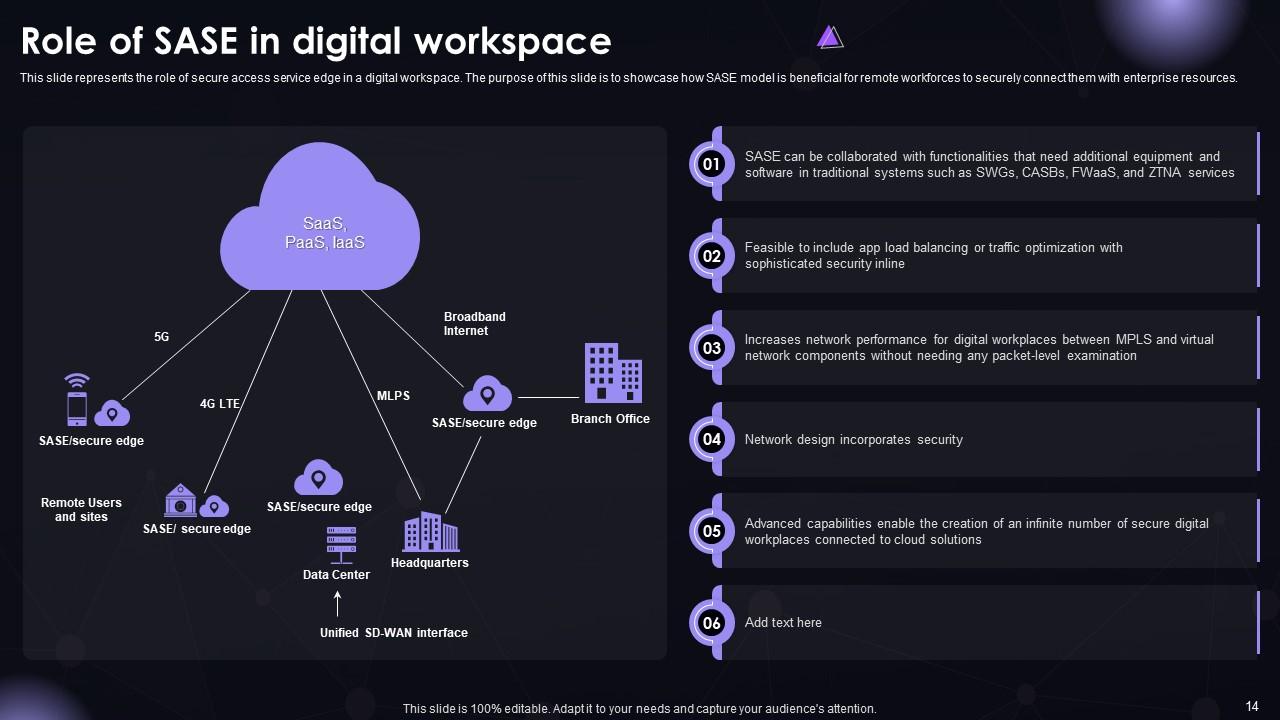

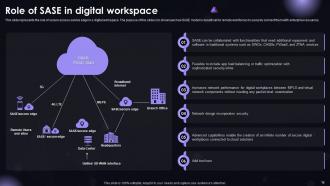

Diapositive 14 : Cette diapositive représente le rôle de la périphérie du service d'accès sécurisé dans un espace de travail numérique.

Diapositive 15 : Cette diapositive illustre le titre des idées à discuter ensuite.

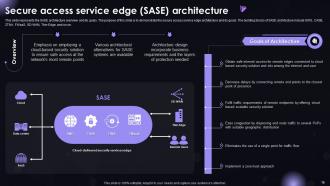

Diapositive 16 : Cette diapositive représente la vue d'ensemble de l'architecture SASE et ses objectifs.

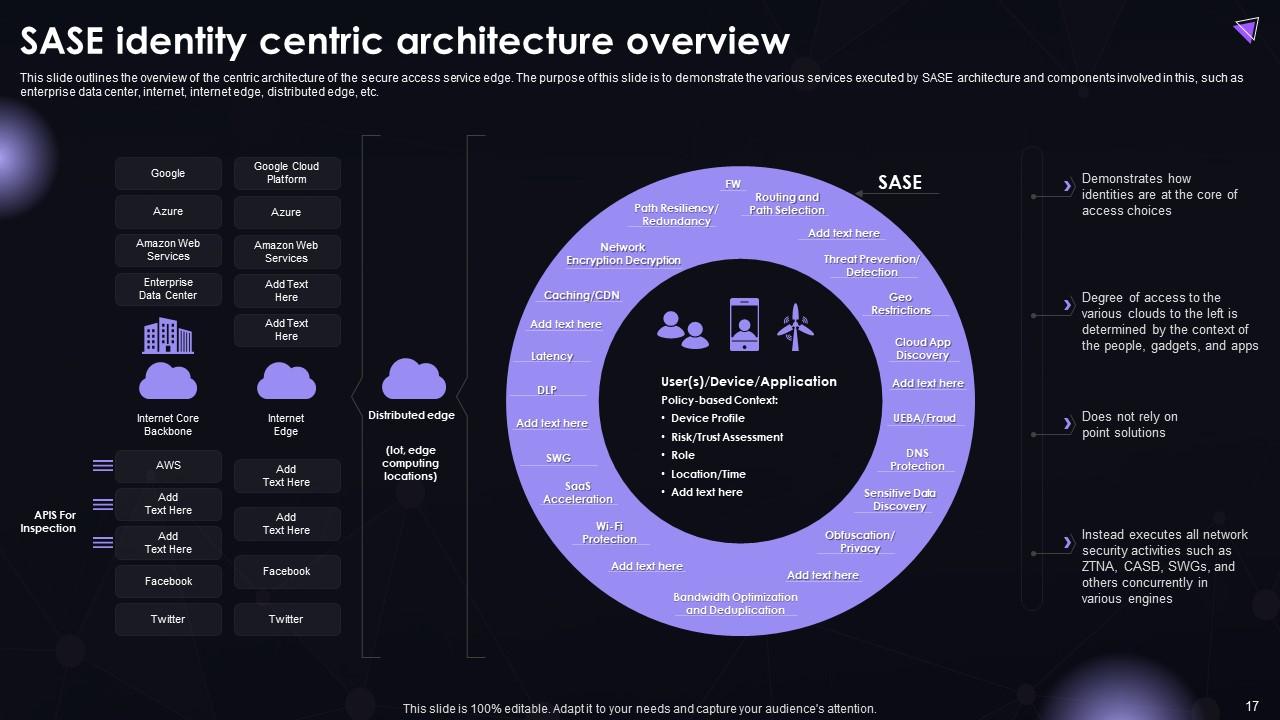

Diapositive 17 : Cette diapositive présente l'aperçu de l'architecture centrée de la périphérie du service d'accès sécurisé.

Diapositive 18 : Cette diapositive présente les caractéristiques architecturales d'une périphérie de service d'accès sécurisé.

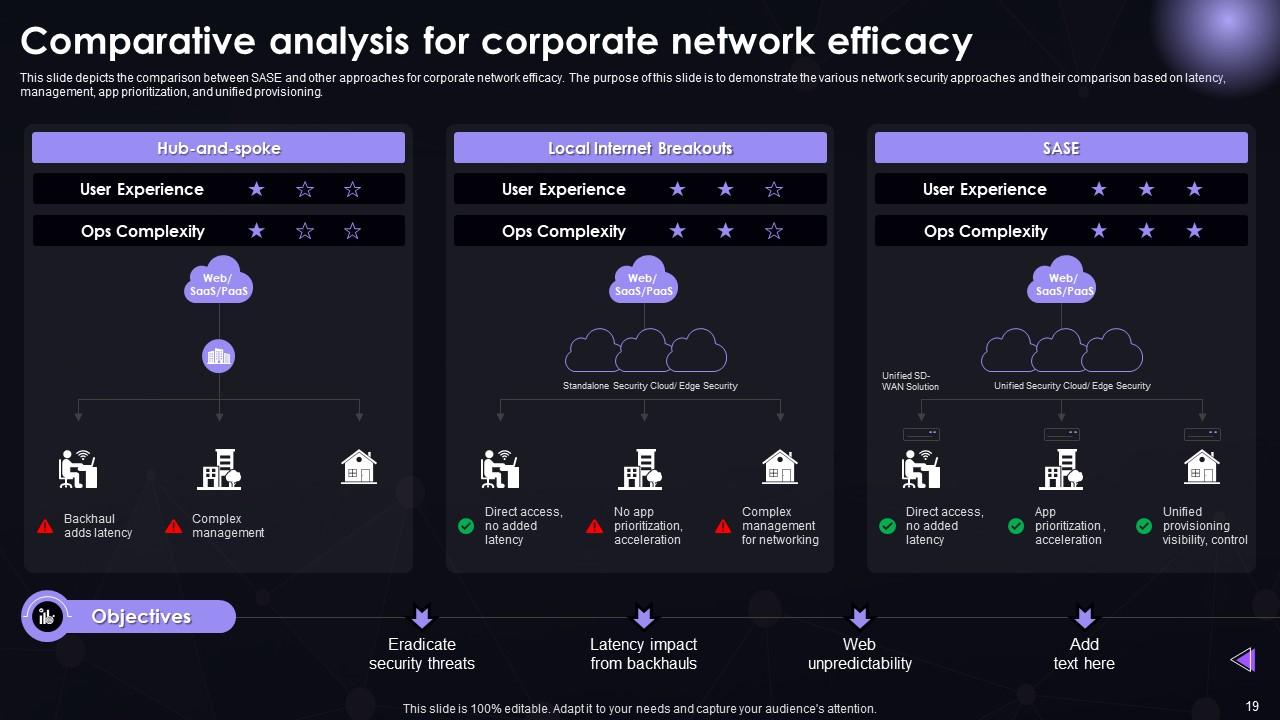

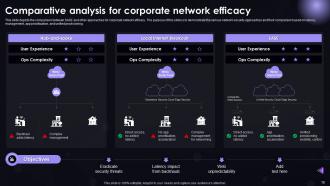

Diapositive 19 : Cette diapositive illustre la comparaison entre SASE et d'autres approches pour l'efficacité du réseau d'entreprise.

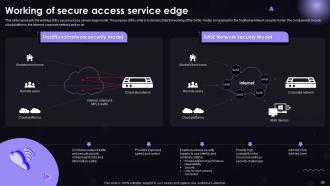

Diapositive 20 : Cette diapositive révèle le fonctionnement du modèle de périphérie de service d'accès sécurisé.

Diapositive 21 : cette diapositive montre le titre du contenu à couvrir dans le modèle à venir.

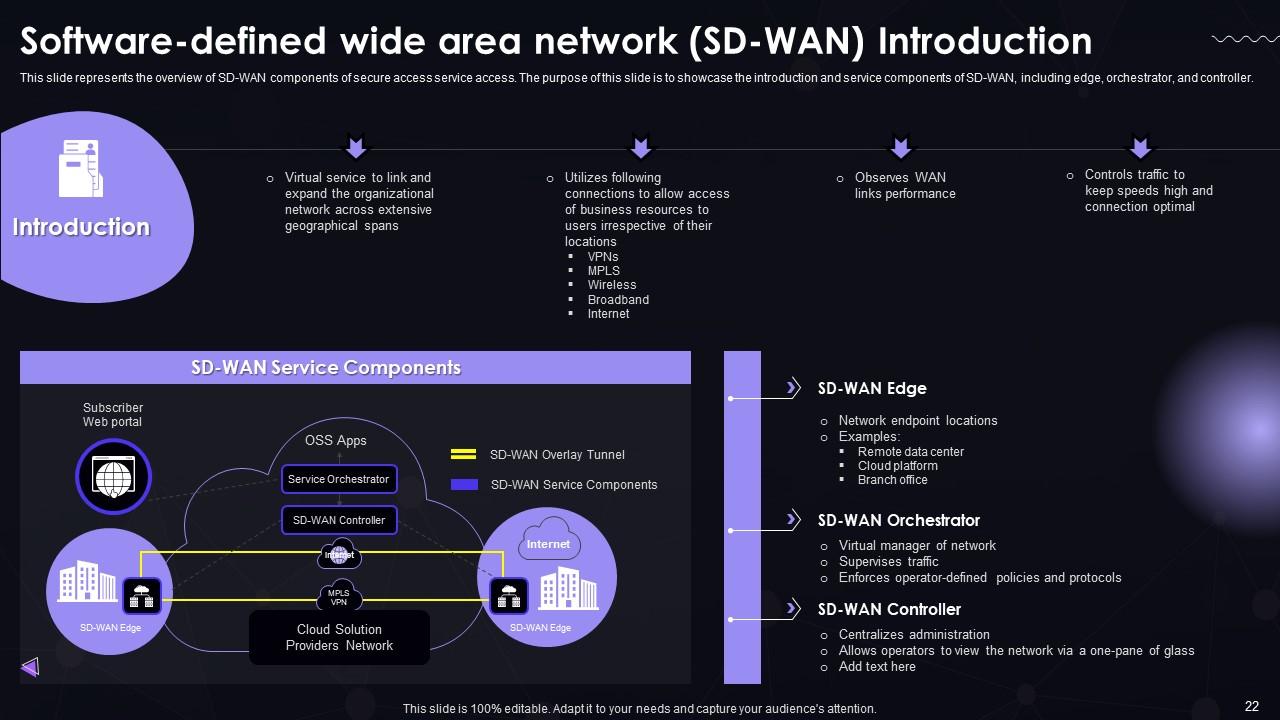

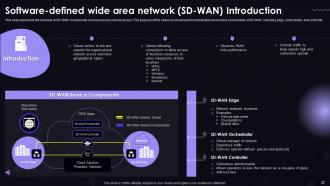

Diapositive 22 : Cette diapositive représente la vue d'ensemble des composants SD-WAN de l'accès au service d'accès sécurisé.

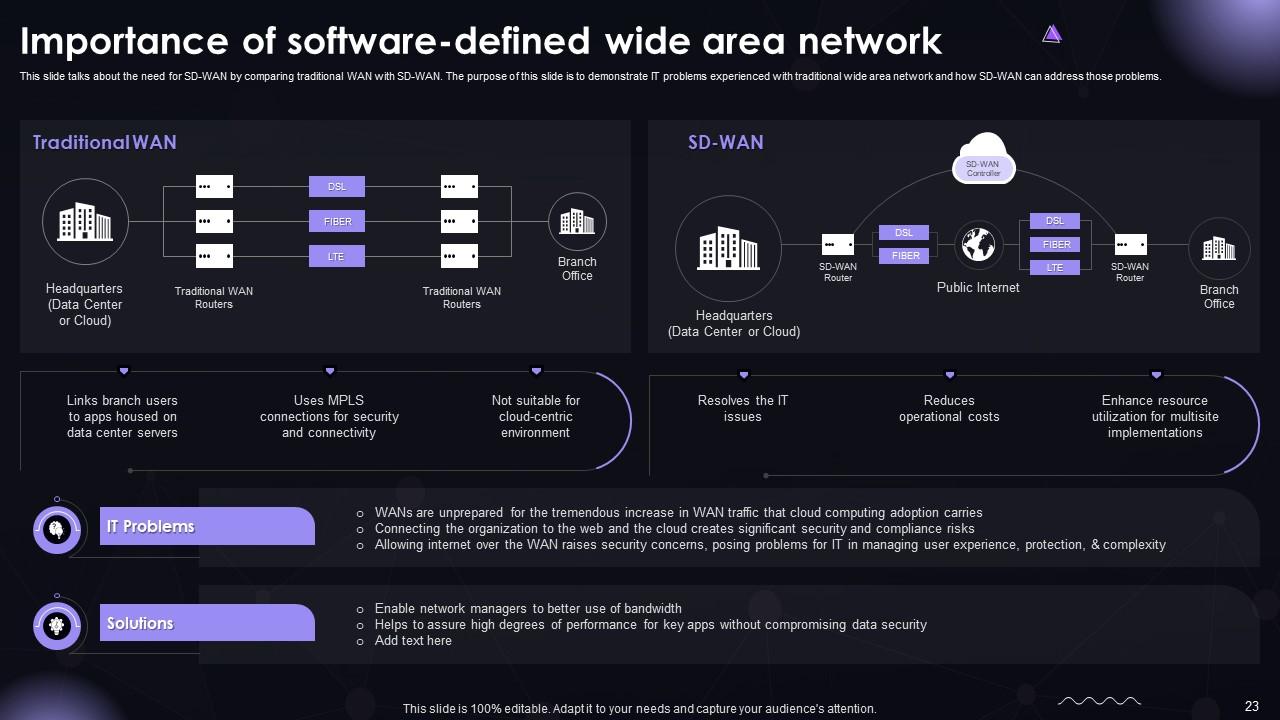

Diapositive 23 : Cette diapositive parle de la nécessité du SD-WAN en comparant le WAN traditionnel au SD-WAN.

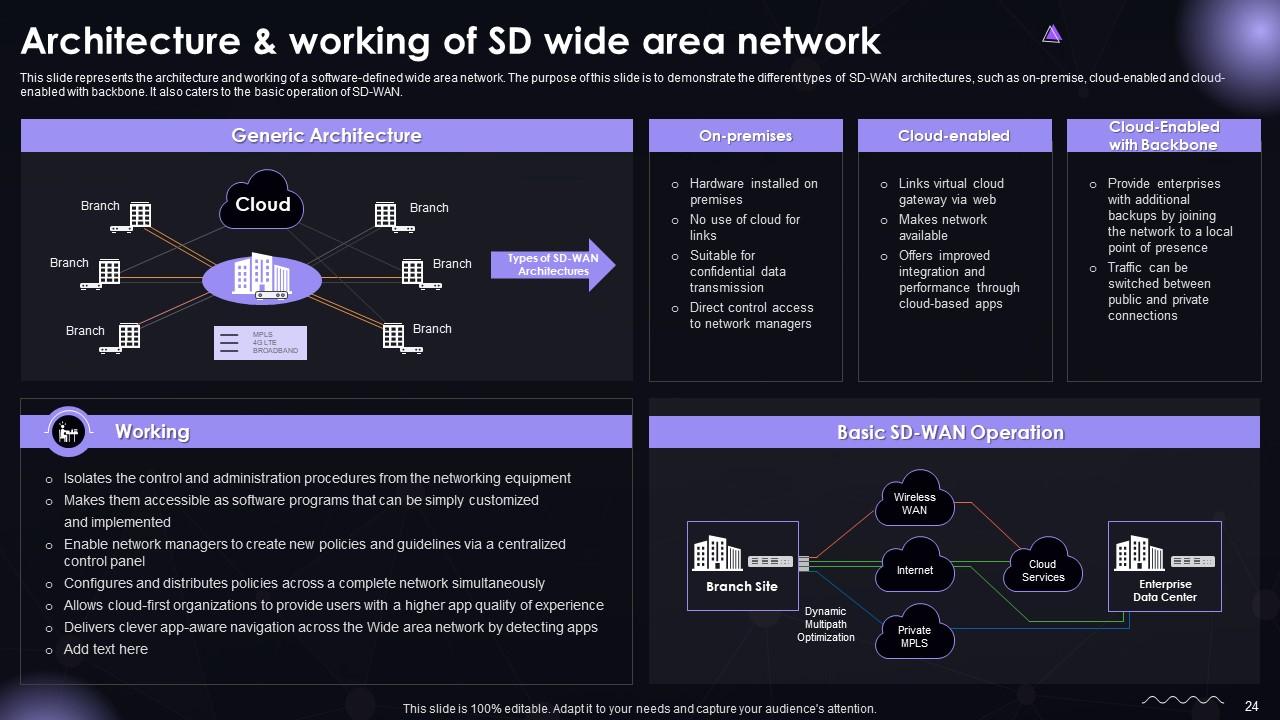

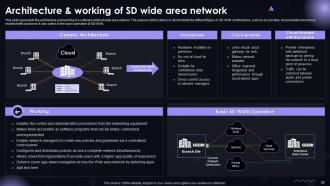

Diapositive 24 : Cette diapositive présente l'architecture et le fonctionnement d'un réseau étendu défini par logiciel.

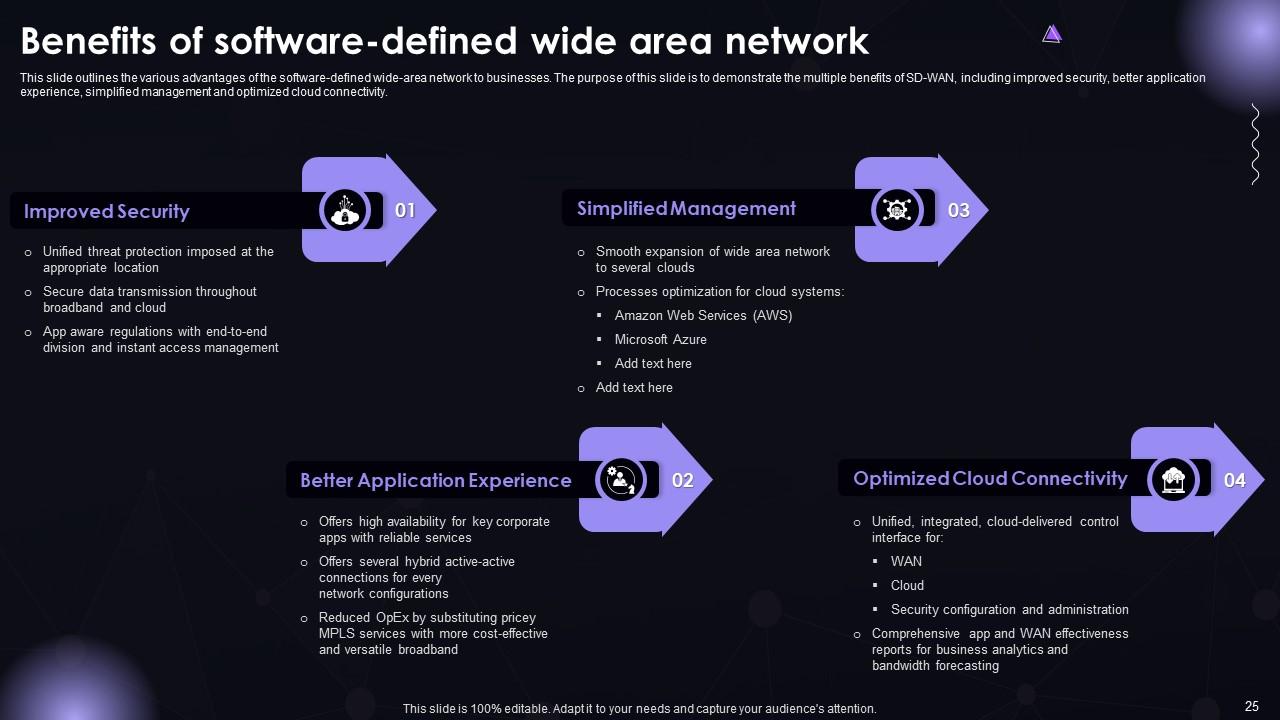

Diapositive 25 : Cette diapositive présente les différents avantages du réseau étendu défini par logiciel pour les entreprises.

Diapositive 26 : Cette diapositive illustre l'en-tête des sujets à discuter plus en détail.

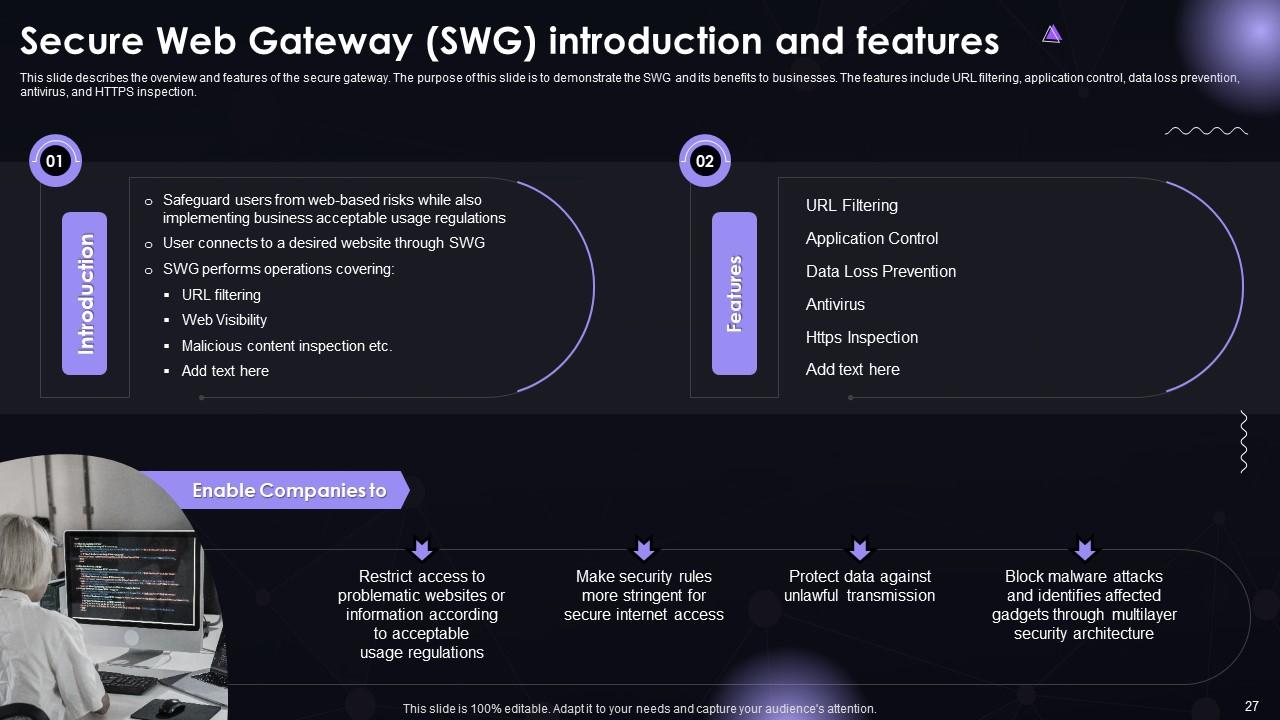

Diapositive 27 : Cette diapositive décrit la présentation et les fonctionnalités de la passerelle sécurisée.

Diapositive 28 : Cette diapositive souligne l'importance des passerelles Web sécurisées pour les entreprises.

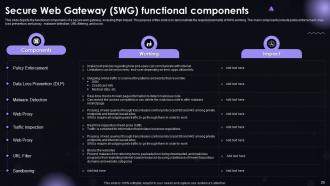

Diapositive 29 : Cette diapositive décrit les composants fonctionnels d'une passerelle Web sécurisée, y compris leur impact.

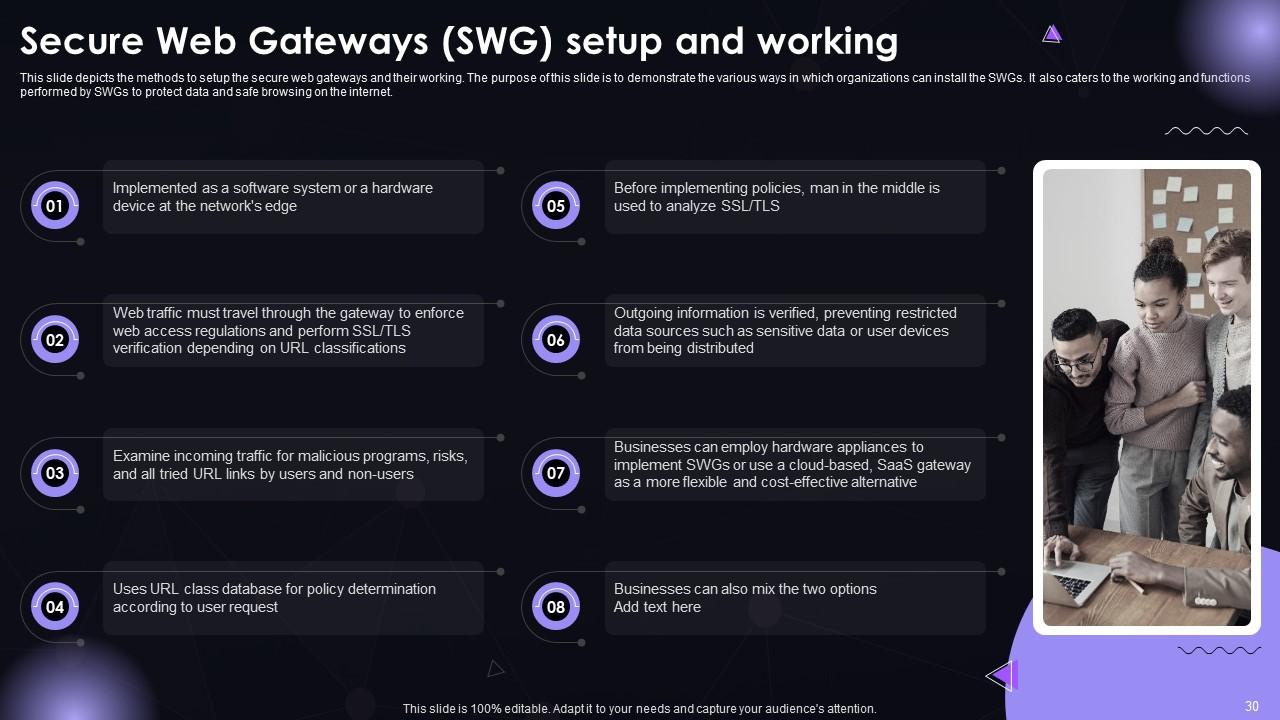

Diapositive 30 : Cette diapositive présente les méthodes de configuration des passerelles Web sécurisées et leur fonctionnement.

Diapositive 31 : cette diapositive affiche le titre des sujets à aborder ensuite.

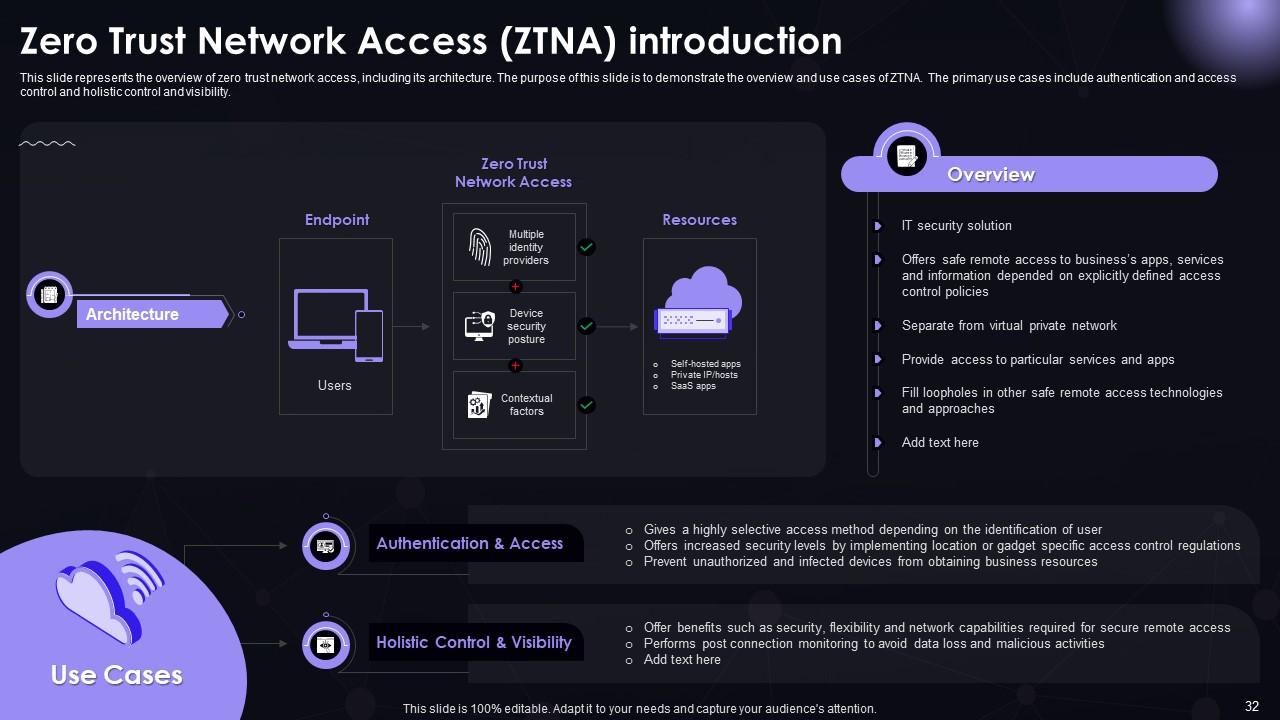

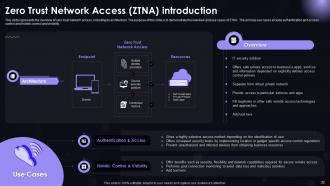

Diapositive 32 : Cette diapositive présente la vue d'ensemble de l'accès réseau Zero Trust, y compris son architecture.

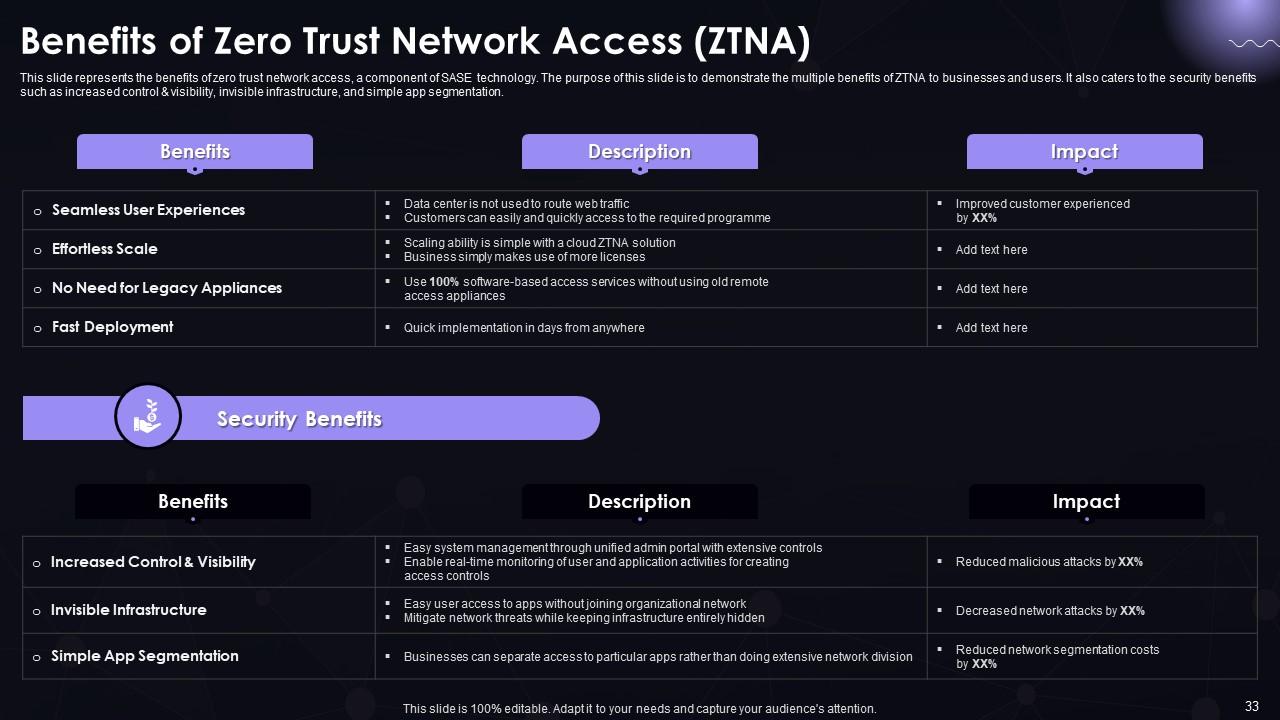

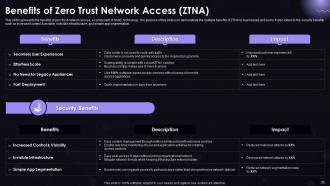

Diapositive 33 : Cette diapositive représente les avantages de l'accès réseau Zero Trust, un composant de la technologie SASE.

Diapositive 34 : Cette diapositive décrit les différents types de modèles d'accès réseau sans confiance.

Diapositive 35 : Cette diapositive affiche la comparaison entre les versions 1.0 et 2.0 d'accès réseau Zero Trust.

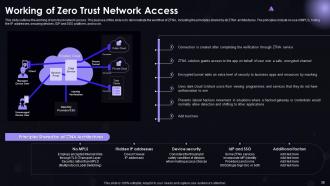

Diapositive 36 : Cette diapositive décrit le fonctionnement de l'accès réseau Zero Trust.

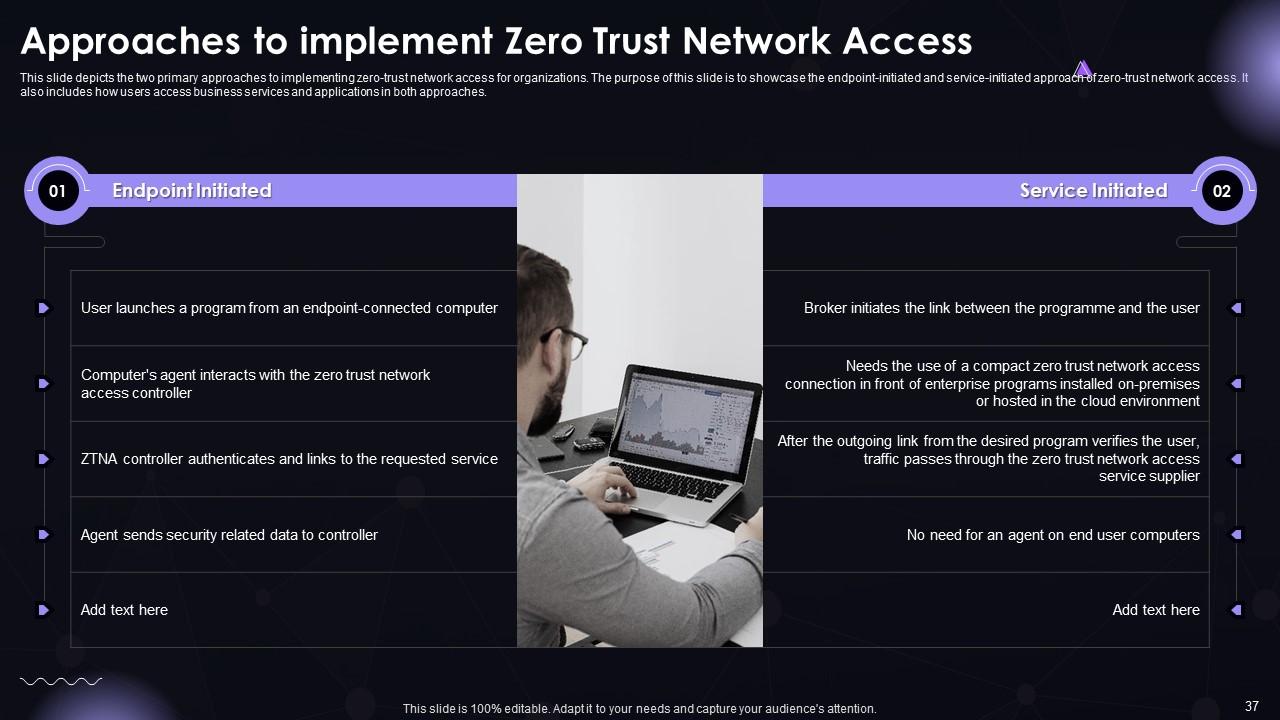

Diapositive 37 : Cette diapositive décrit les deux principales approches de mise en œuvre d'un accès réseau sans confiance pour les organisations.

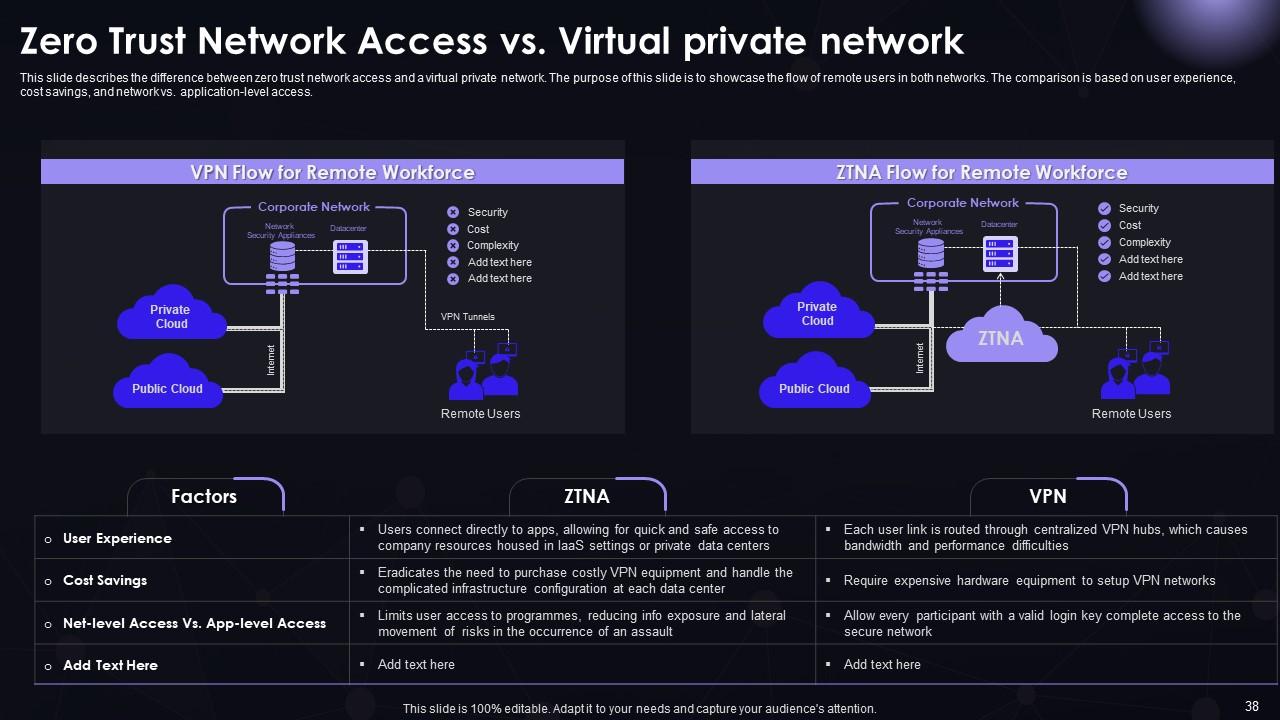

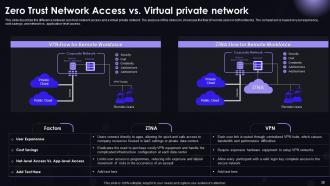

Diapositive 38 : Cette diapositive décrit la différence entre l'accès réseau Zero Trust et un réseau privé virtuel.

Diapositive 39 : Cette diapositive comprend le titre du contenu à discuter plus en détail.

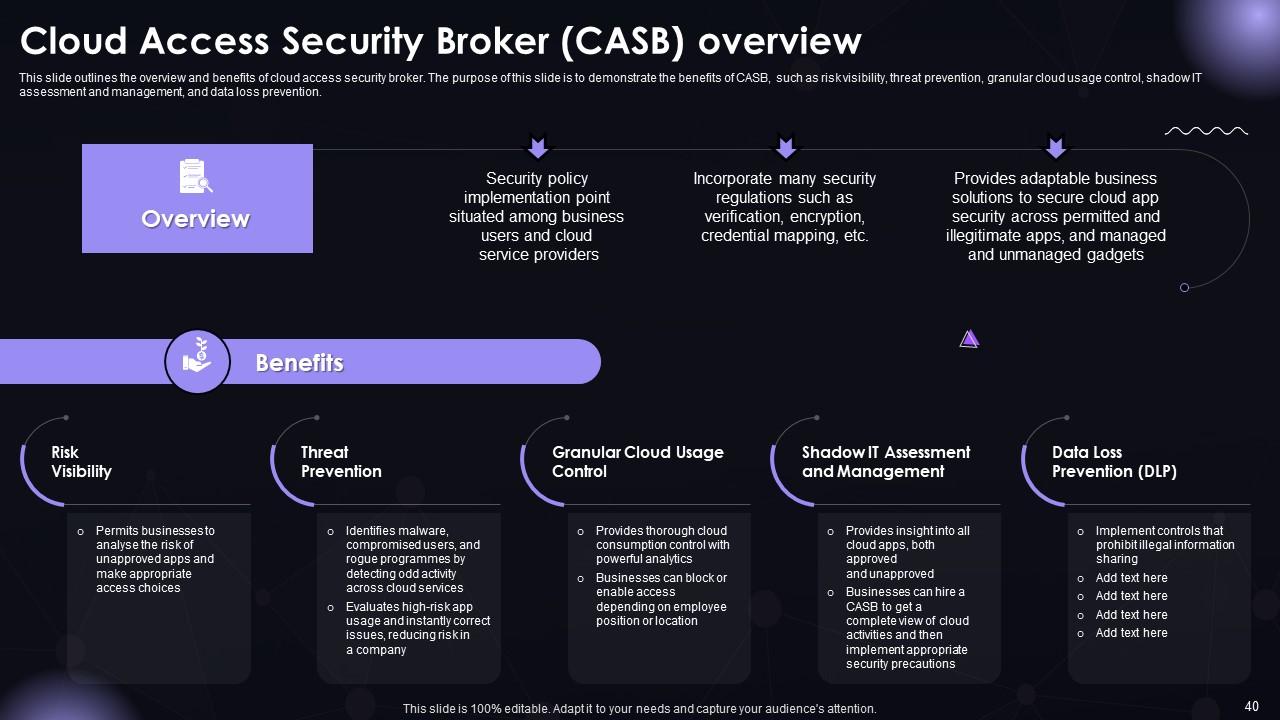

Diapositive 40 : Cette diapositive présente la vue d'ensemble et les avantages du courtier de sécurité d'accès au cloud.

Diapositive 41 : Cette diapositive représente les quatre grands piliers du courtier de sécurité d'accès au cloud.

Diapositive 42 : Cette diapositive décrit le processus de travail d'un courtier en sécurité d'accès au cloud.

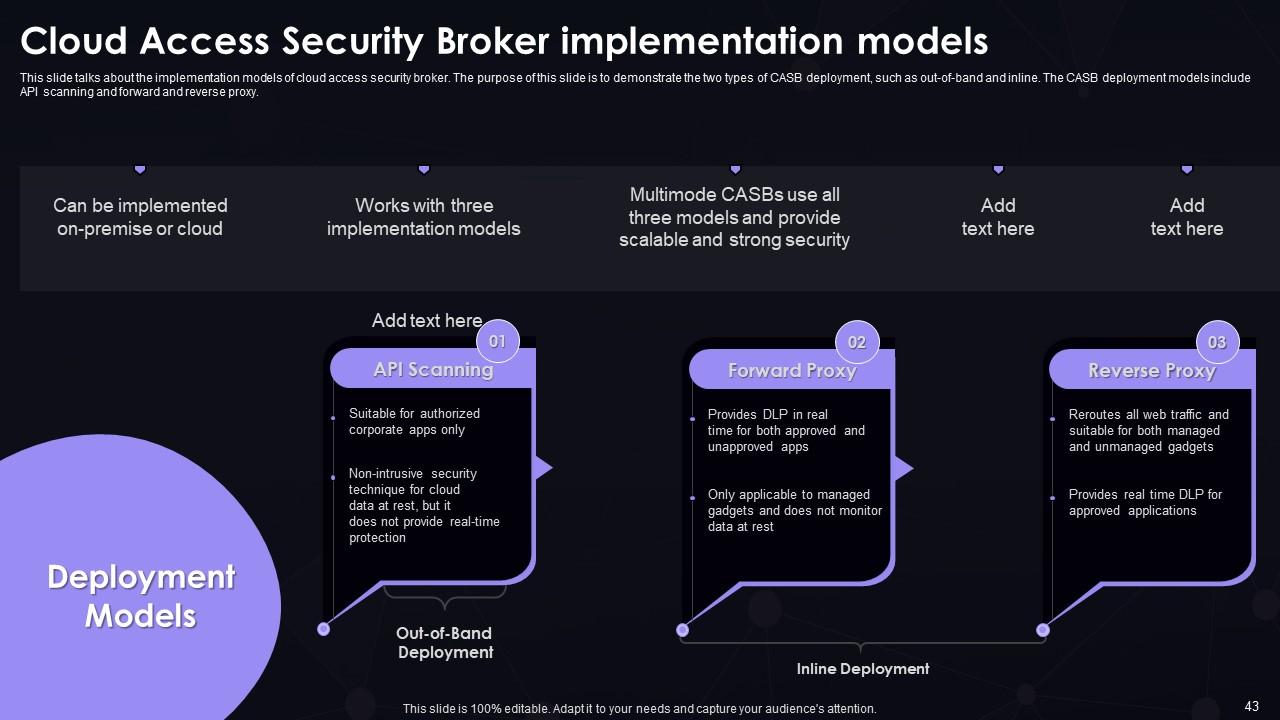

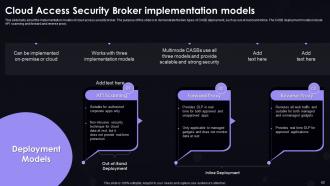

Diapositive 43 : Cette diapositive présente les modèles de mise en œuvre du courtier de sécurité d'accès au cloud.

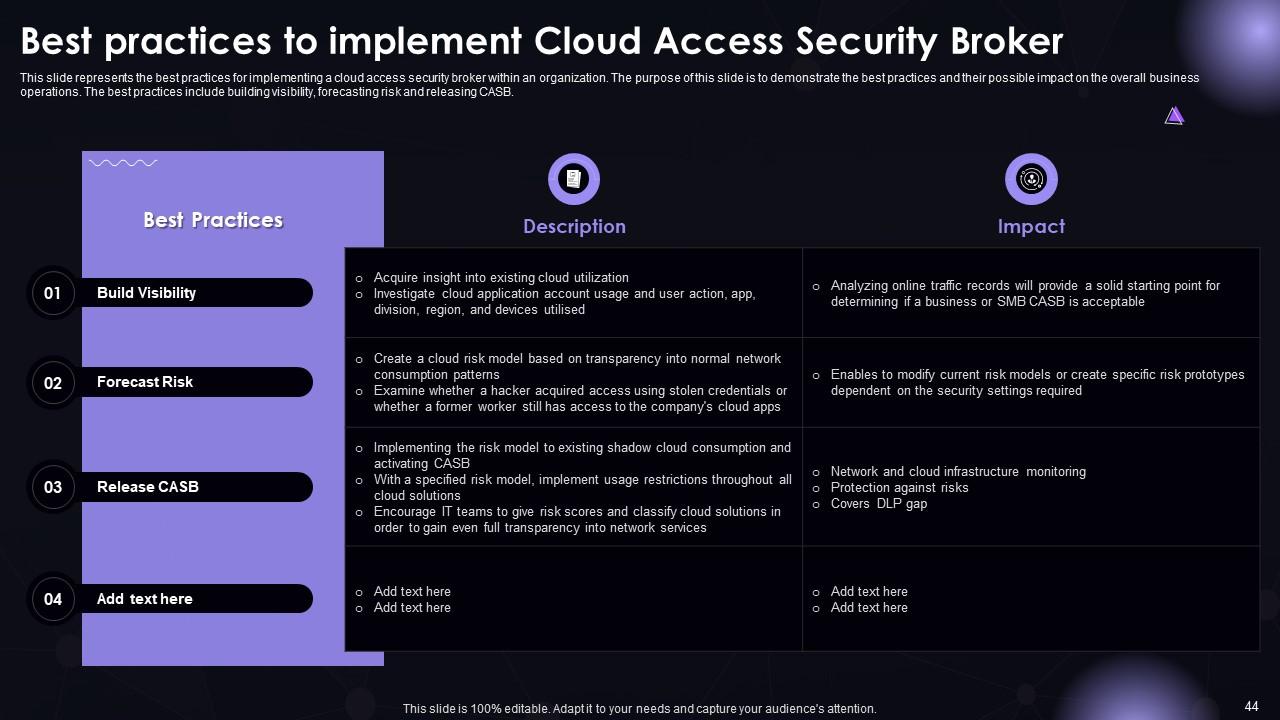

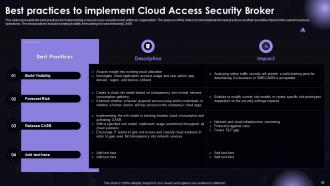

Diapositive 44 : Cette diapositive indique les meilleures pratiques pour mettre en œuvre un courtier de sécurité d'accès au cloud au sein d'une organisation.

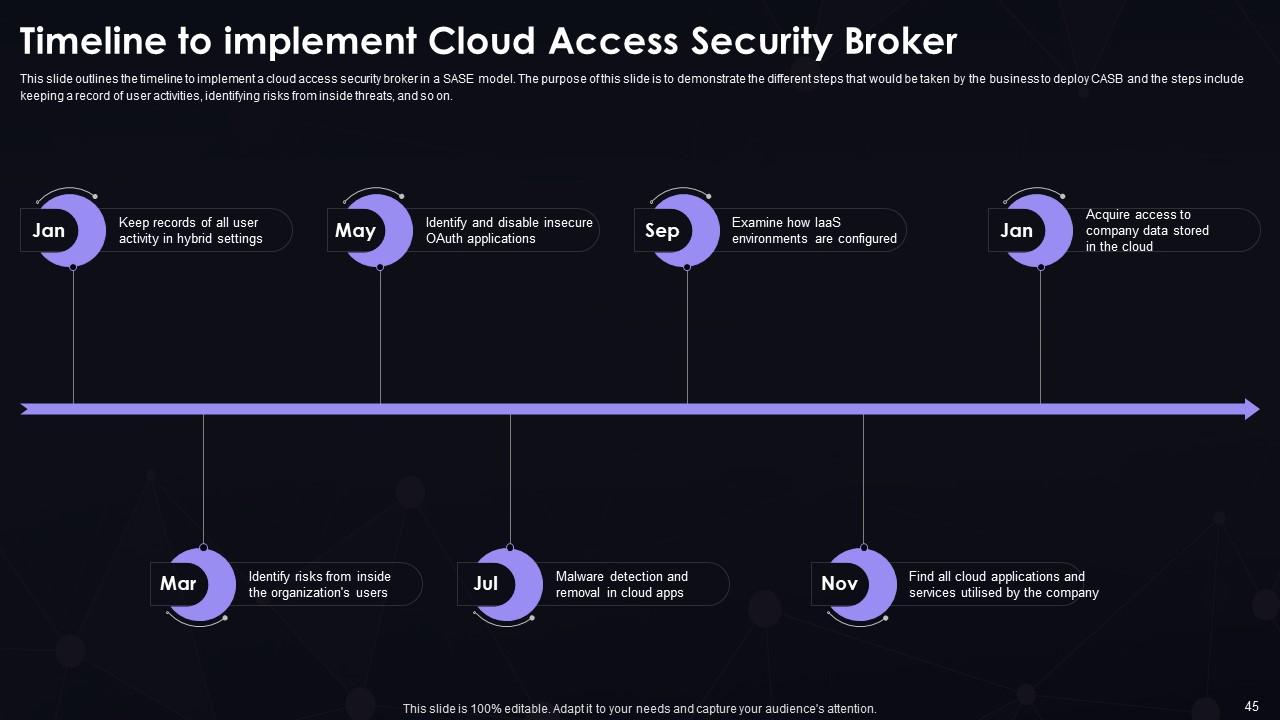

Diapositive 45 : Cette diapositive présente le calendrier de mise en œuvre d'un courtier de sécurité d'accès au cloud dans un modèle SASE.

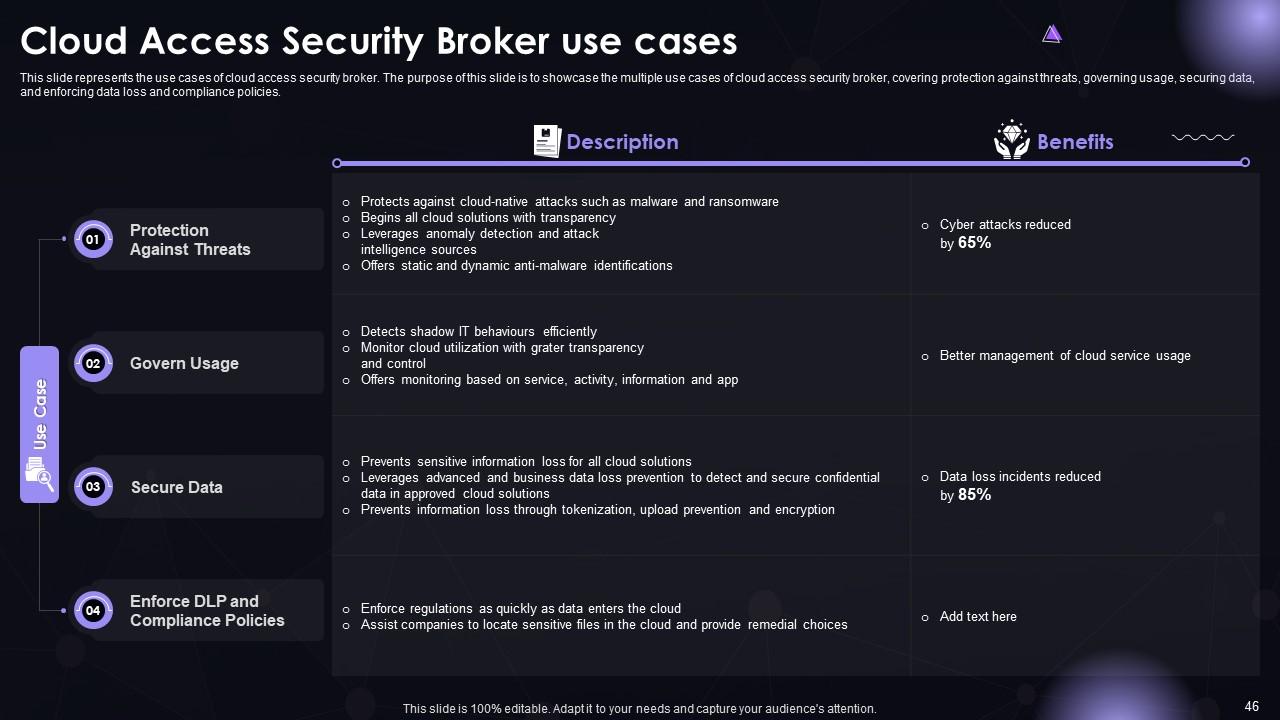

Diapositive 46 : Cette diapositive représente les cas d'utilisation du courtier de sécurité d'accès au cloud.

Diapositive 47 : Cette diapositive affiche le titre des idées à aborder ensuite.

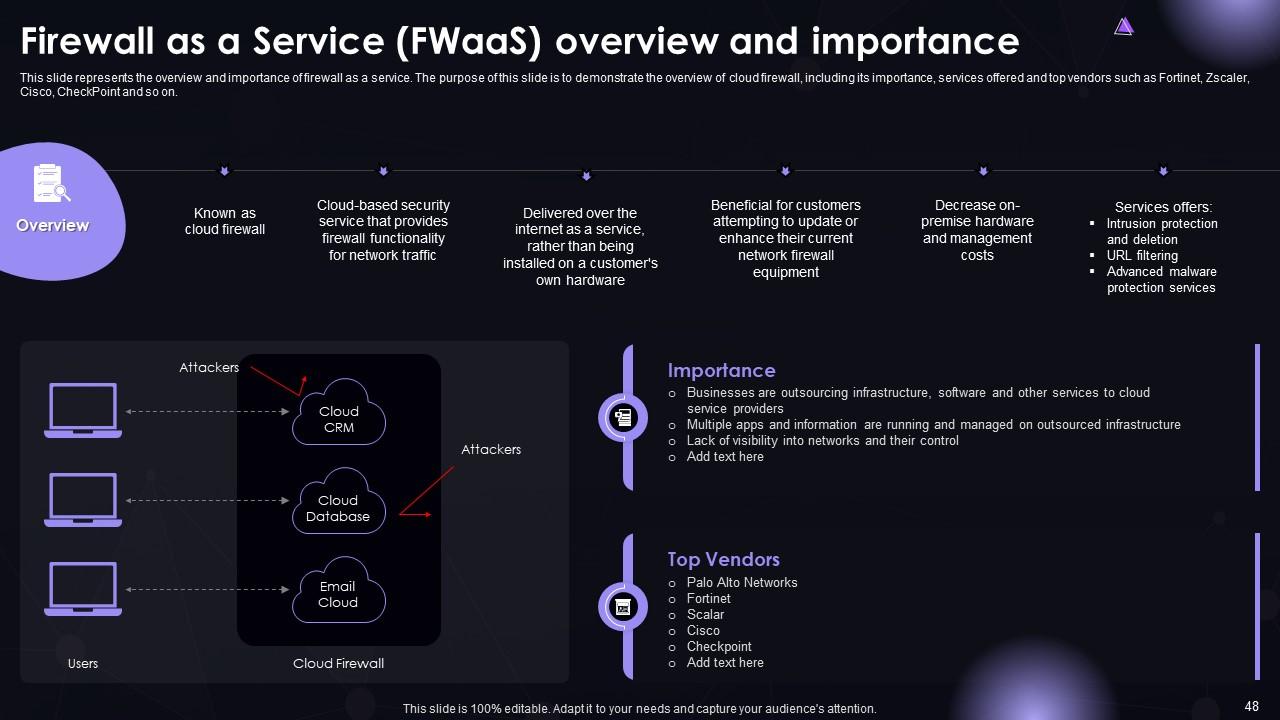

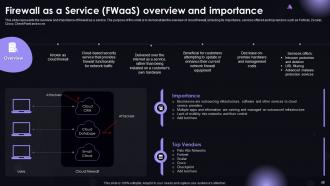

Diapositive 48 : Cette diapositive présente la vue d'ensemble et l'importance du pare-feu en tant que service.

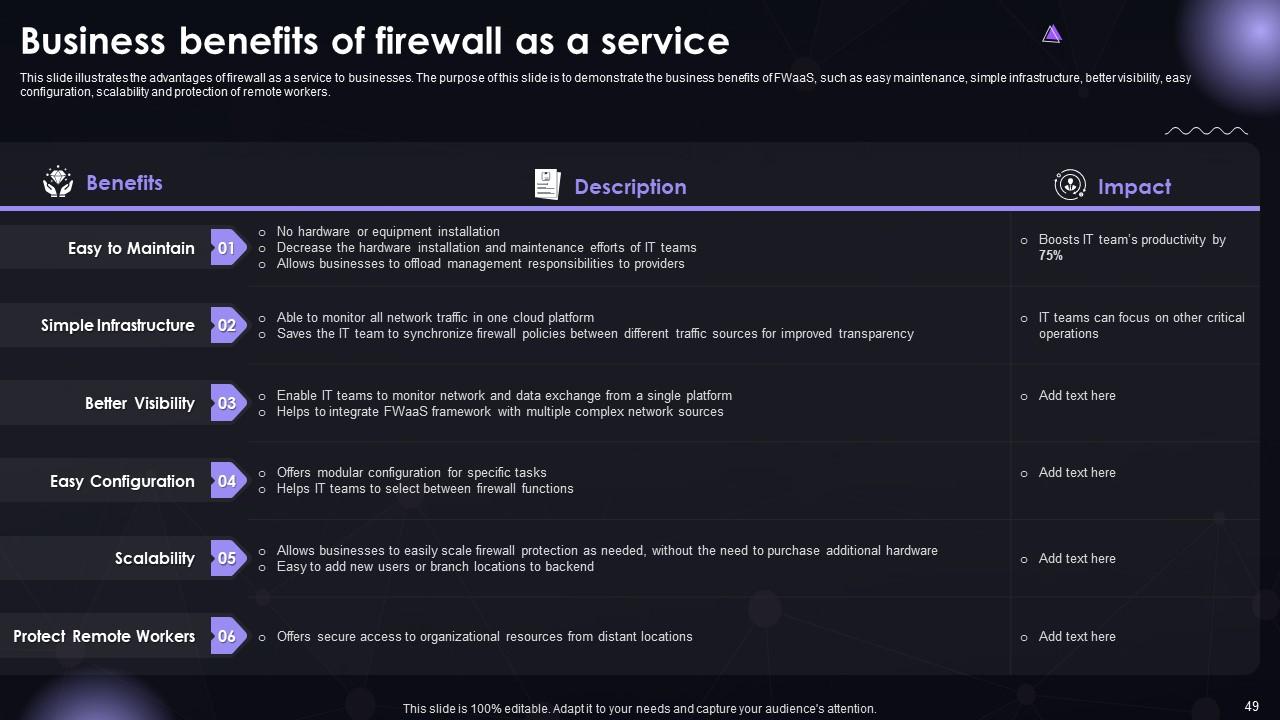

Diapositive 49 : Cette diapositive illustre les avantages du pare-feu en tant que service aux entreprises.

Diapositive 50 : Cette diapositive décrit les fonctions de fonctionnement et de sécurité du pare-feu en tant que service.

Diapositive 51 : Cette diapositive montre l'en-tête des idées à discuter plus en détail.

Diapositive 52 : Cette diapositive compare la périphérie du service d'accès sécurisé et le réseau étendu défini par logiciel.

Diapositive 54 : cette diapositive comprend le titre du contenu à couvrir dans le modèle à venir.

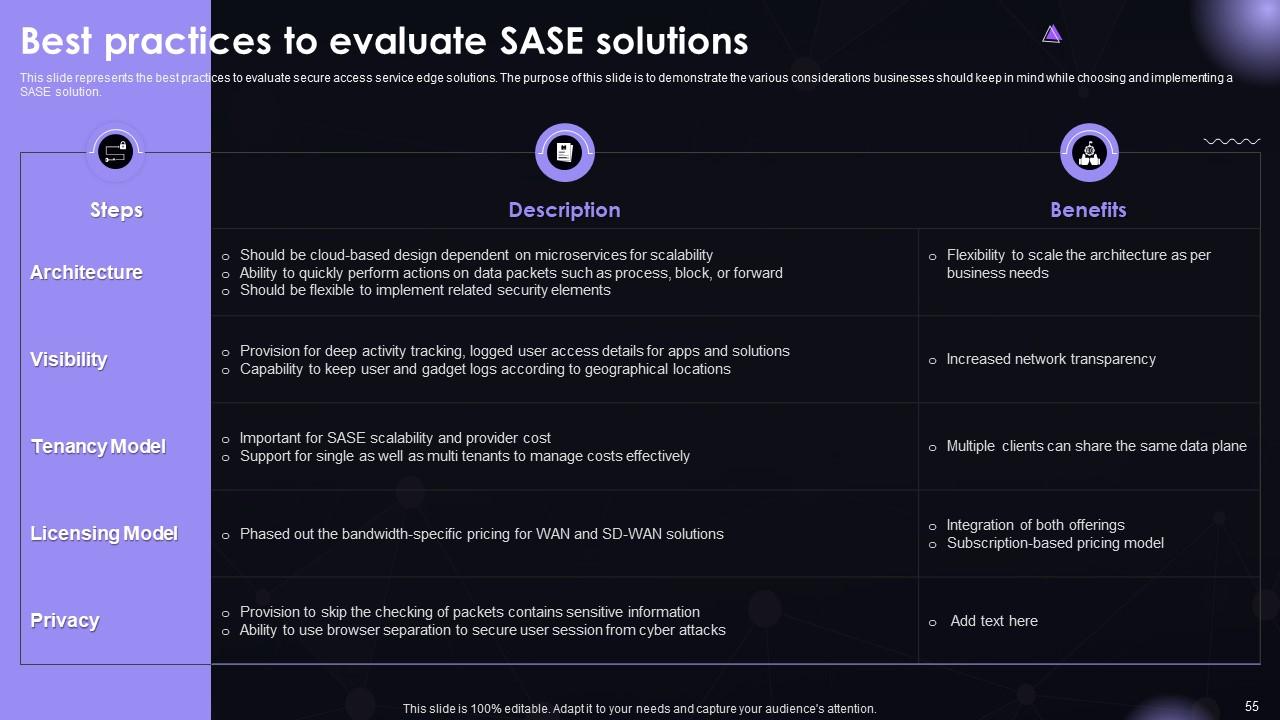

Diapositive 55 : Cette diapositive représente les meilleures pratiques pour évaluer les solutions d'accès sécurisé à la périphérie du service.

Diapositive 56 : Cette diapositive contient l'en-tête des sujets à discuter plus en détail.

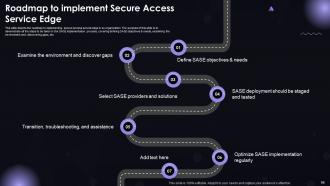

Diapositive 57 : Cette diapositive décrit les étapes de mise en œuvre d'une périphérie de service sécurisée dans une entreprise.

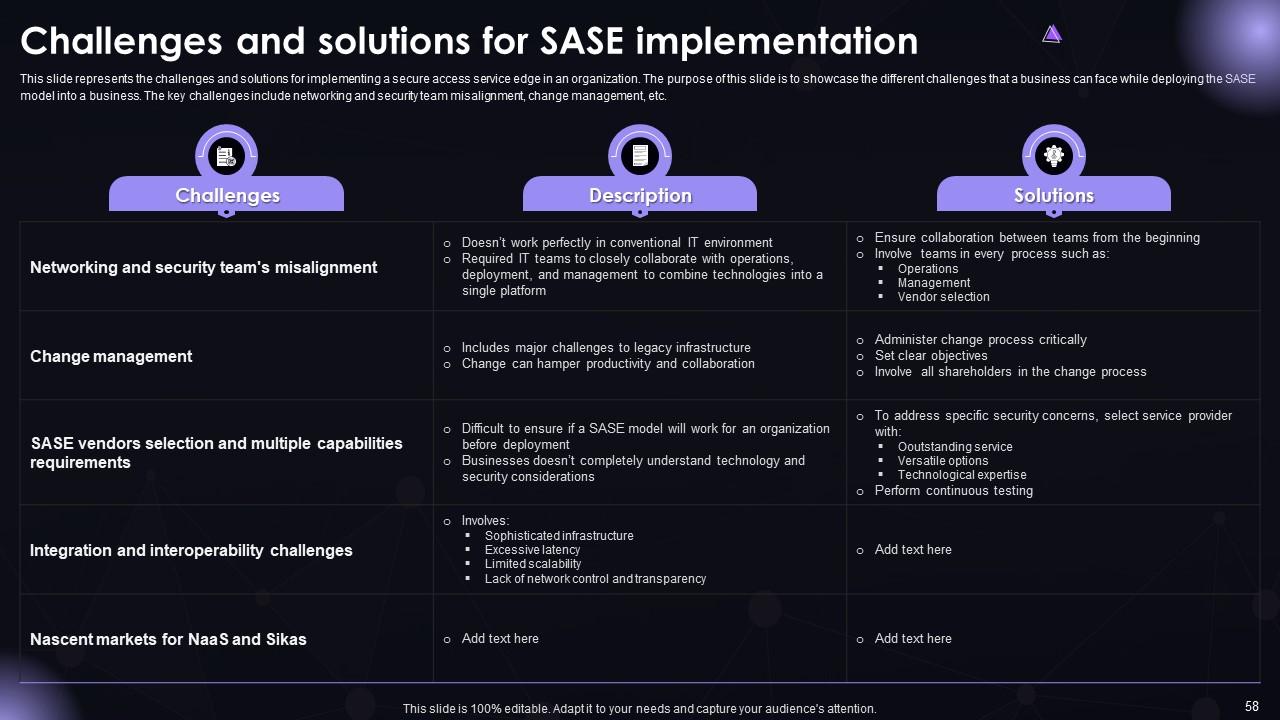

Diapositive 58 : Cette diapositive représente les défis et les solutions pour la mise en œuvre d'un service d'accès sécurisé en périphérie dans une organisation.

Diapositive 59 : Cette diapositive décrit les facteurs critiques pour l'adoption de la périphérie du service d'accès sécurisé.

Diapositive 60 : Cette diapositive illustre le titre des sujets à aborder ensuite.

Diapositive 61 : cette diapositive présente le calcul du budget pour la mise en œuvre d'un modèle de périphérie de service d'accès sécurisé dans une organisation.

Diapositive 62 : Cette diapositive représente le programme de formation pour le modèle de périphérie de service d'accès sécurisé.

Diapositive 62 : Cette diapositive révèle l'en-tête du contenu à discuter plus en détail.

Diapositive 64 : Cette diapositive décrit le calendrier de mise en œuvre de la périphérie du service d'accès sécurisé dans une organisation.

Diapositive 65 : cette diapositive affiche le titre des idées à couvrir dans le modèle à venir.

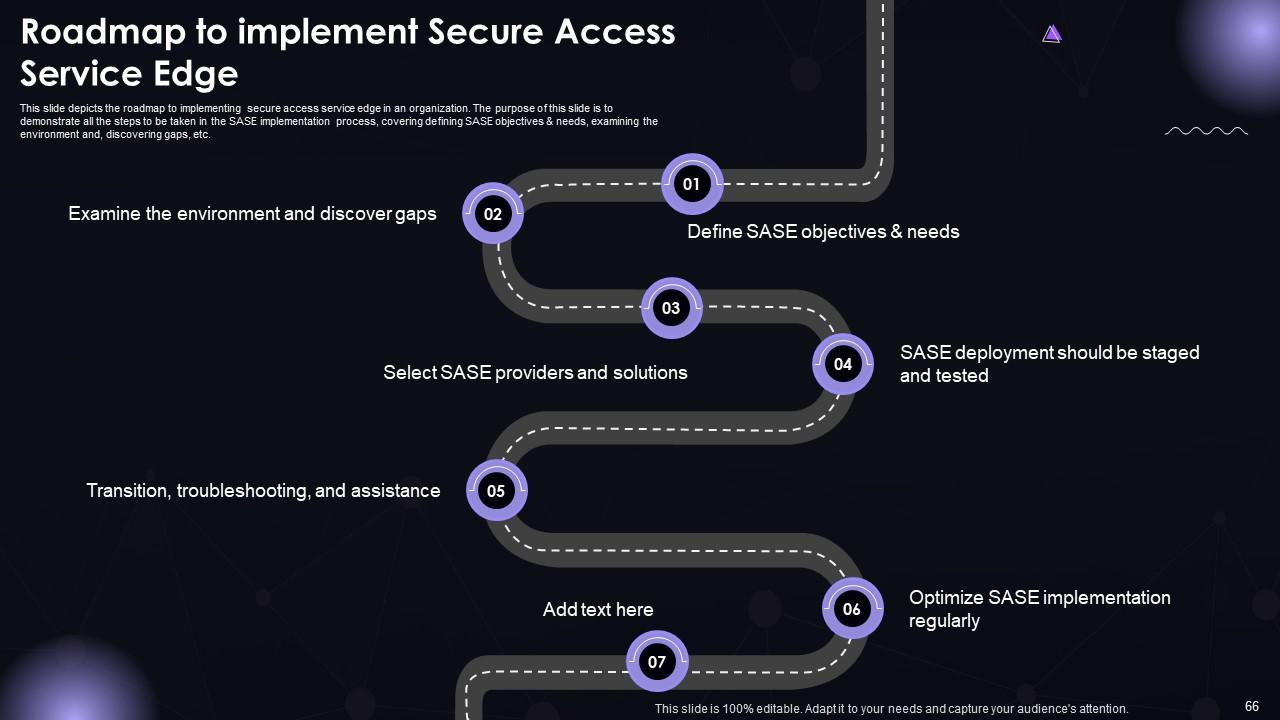

Diapositive 66 : cette diapositive décrit la feuille de route pour la mise en œuvre de la périphérie du service d'accès sécurisé dans une organisation.

Diapositive 67 : Cette diapositive présente l'en-tête des idées à discuter plus en détail.

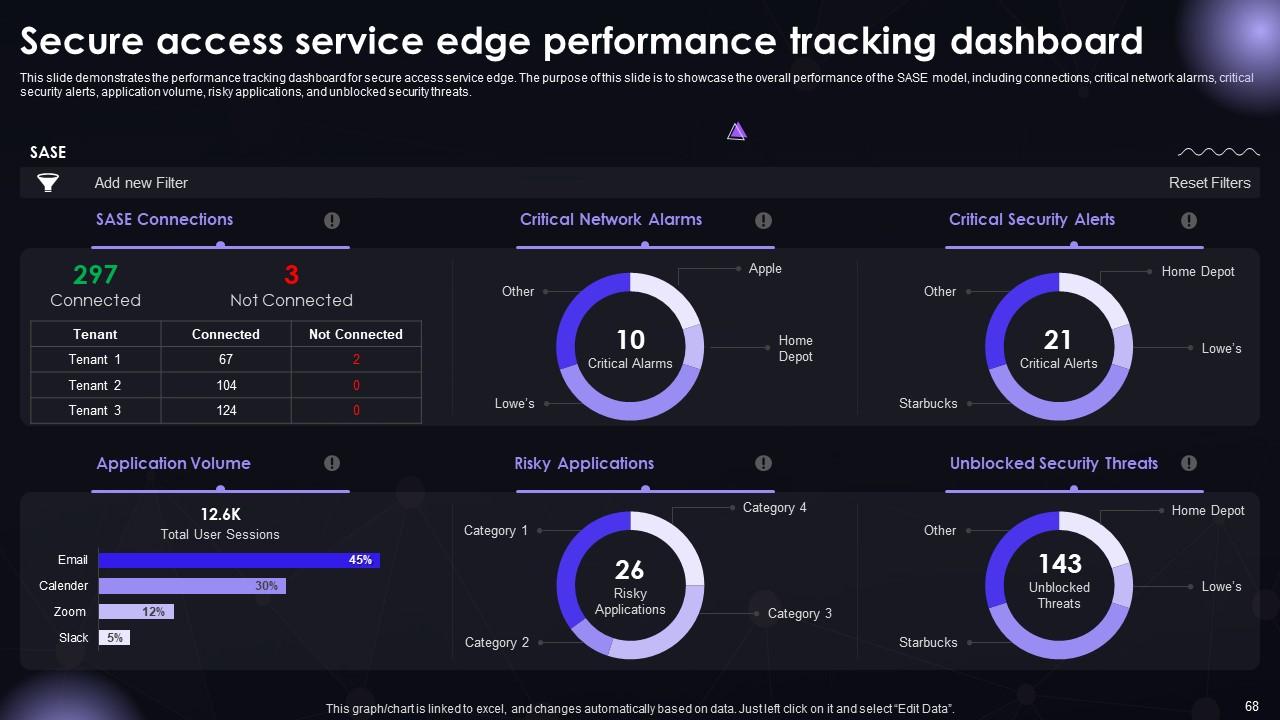

Diapositive 68 : cette diapositive illustre le tableau de bord de suivi des performances pour la périphérie du service d'accès sécurisé.

Diapositive 69 : Cette diapositive montre le titre du contenu à traiter ensuite.

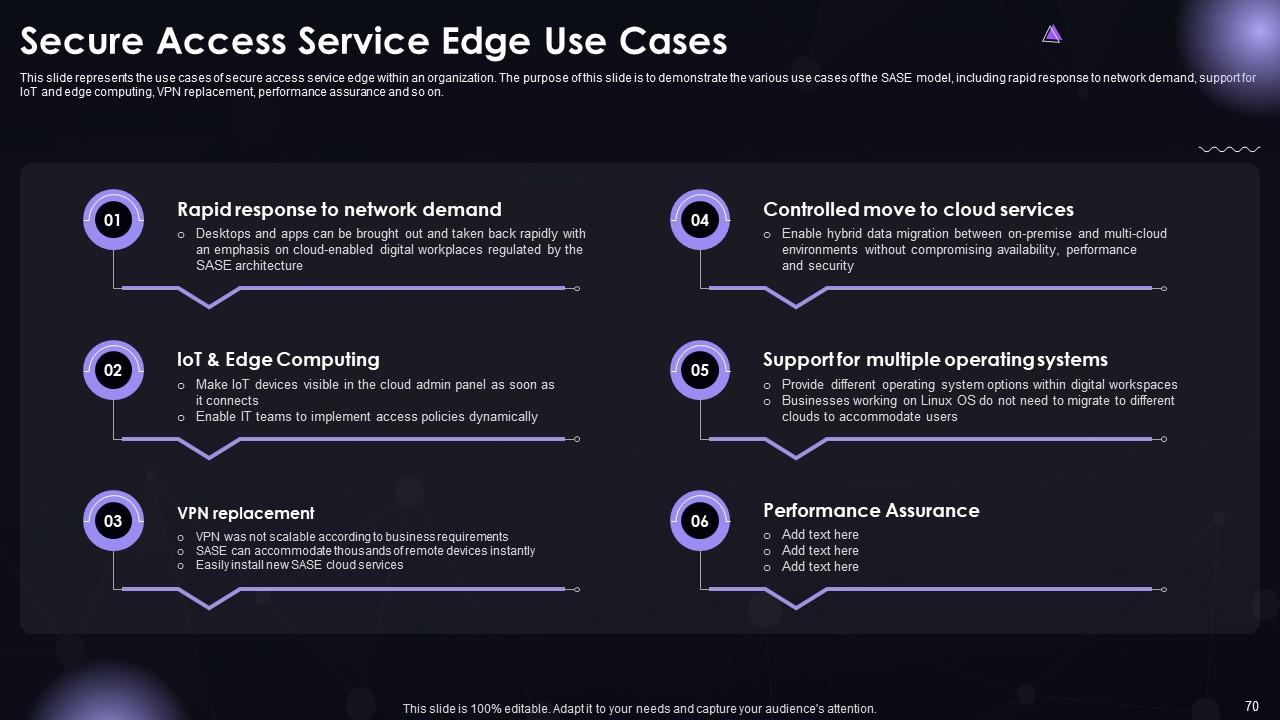

Diapositive 70 : Cette diapositive représente les cas d'utilisation de la périphérie du service d'accès sécurisé au sein d'une organisation.

Diapositive 71 : Il s'agit de la diapositive Icônes contenant toutes les icônes utilisées dans le plan.

Diapositive 72 : Cette diapositive est utilisée pour illustrer certaines informations supplémentaires.

Diapositive 73 : Cette diapositive révèle la liste de contrôle pour mettre en œuvre Secure Access Service Edge.

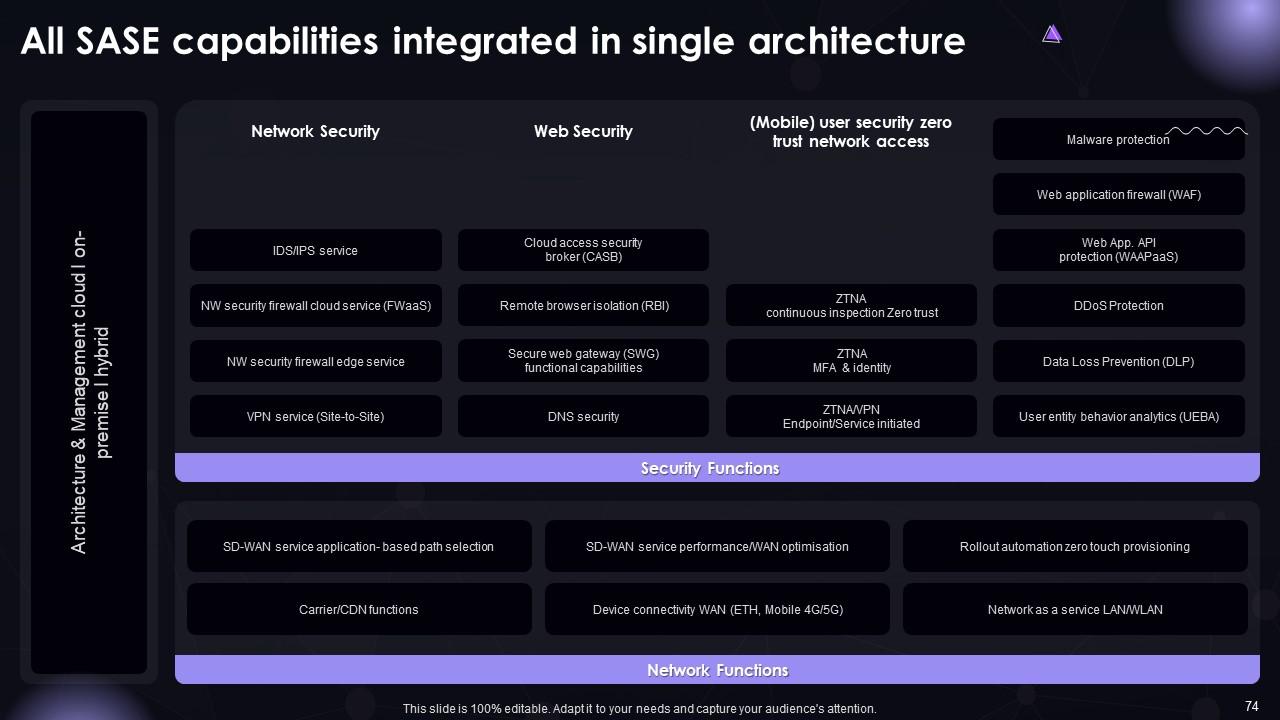

Diapositive 74 : cette diapositive affiche toutes les fonctionnalités SASE intégrées dans une architecture unique.

Diapositive 75 : Voici la diapositive Notre équipe. Indiquez ici les informations relatives à votre équipe.

Diapositive 76 : Cette diapositive présente l'analyse SWOT.

Diapositive 77 : Ceci est notre diapositive de diagramme de Venn.

Diapositive 78 : Il s'agit de la diapositive Génération d'idées pour encourager les nouvelles idées.

Diapositive 79 : Voici la diapositive Citations pour la motivation.

Diapositive 80 : Ceci est la diapositive de remerciement pour la reconnaissance.

Diapositives de présentation Powerpoint SASE IT avec les 85 diapositives :

Utilisez nos diapositives de présentation Powerpoint SASE IT pour vous aider efficacement à gagner un temps précieux. Ils sont prêts à l'emploi pour s'adapter à n'importe quelle structure de présentation.

-

“Love it! I was able to grab an exciting proposal because of SlideTeam.”

-

Thrilled to see several customizable templates catering various verticals and industries.